Arvon hakeminen tietoyhdistimistä

Microsoft-suojauksen altistumishallinta kokoaa suojausasentotiedot kaikista digitaalisista resursseistasi, jotta voit yhdistää hyökkäysalueen ja keskittää suojaustoimet suurimmassa vaarassa oleviin alueisiin. Microsoft-tuotteiden tiedot käsitellään automaattisesti, kun ne on yhdistetty altistumisen hallintaan, ja voit lisätä tietoyhdistimiä ulkoisista tietolähteistä.

Tuodut resurssit ja tietotyypit

Yhteyden muodostamisen ulkoisten tuotteiden tarkoituksena on luoda täydellinen näkyvyys kaikkiin digitaalisiin resursseihisi ja suojauskontekstiin, joka voi vaikuttaa hyökkäyspintaan. Seuraavia resurssityyppejä, kontekstin täydennystä ja haavoittuvuustietoja käytetään tätä tarkoitusta varten:

- Laitteet

- Pilviresurssit

- Haavoittuvuuksia

- Resurssin kriittisyystiedot

- Varallisuusriskien arviointi

- Verkon tiedot

- Merkitykselliset tiedot (esimerkiksi Internet-altistuminen)

- Käyttäjät (tulevat)

- SaaS-sovellukset (tulevaisuudessa)

Omaisuuden tiedot ja suojauskonteksti tuodaan altistumisen hallintaan ja yhdistetään, jotta saadaan kattava näkymä kaikkien digitaalisten resurssien suojaustilanteista. Tällä hetkellä tuettuja ulkoisia tietolähteitä ovat Qualys, Rapid7 InsightVM, Tenable Vulnerability Management ja ServiceNow CMDB.

Liittimistä peräisin olevat tiedot normalisoidaan ja sisällytetään altistuskaavioon ja laiteluetteloon. Altistumisen hallinta käyttää arvokasta kontekstia ja saatuja merkityksellisiä tietoja luodakseen tarkemman arvion hyökkäyksen pinnasta ja antaakseen sinulle syvemmän käsityksen altistumisriskistäsi. Näitä tietoja voidaan käyttää laitevarastossa, altistuskaavion etsintätyökaluissa, kuten Hyökkäyspintakartassa ja kehittyneessä metsästyksessä, sekä hyökkäyspoluilla, jotka löydetään liittimien keräämien lisäystietojen perusteella.

Nämä tiedot parantavat lopulta myös suojausmittareita, jotka mittaavat altistumisriskiäsi tiettyjen ehtojen mukaisesti, ja ne vaikuttavat myös laajempiin organisaatioaloitteisiin, jotka mittaavat altistumisriskiä työkuormituksessa tai liittyvät tiettyyn uhka-alueeseen.

Ulkoisten tietoyhdistimien käytön etuja ovat seuraavat:

- Normalisoitu altistuskaavion sisällä

- Laitevaraston parantaminen

- Yhteyksien yhdistäminen

- Uusien hyökkäyspolkujen paljastaminen

- Kattavan hyökkäysalueen näkyvyyden tarjoaminen

- Resurssikriittisuuden sisällyttäminen

- Kontekstin rikastaminen liiketoimintasovelluksella tai operatiivisella yhteydellä

- Visualisointi Hyökkäyskartta-työkalun avulla

- Kehittyneiden metsästyskyselyiden käyttäminen KQL:n kautta

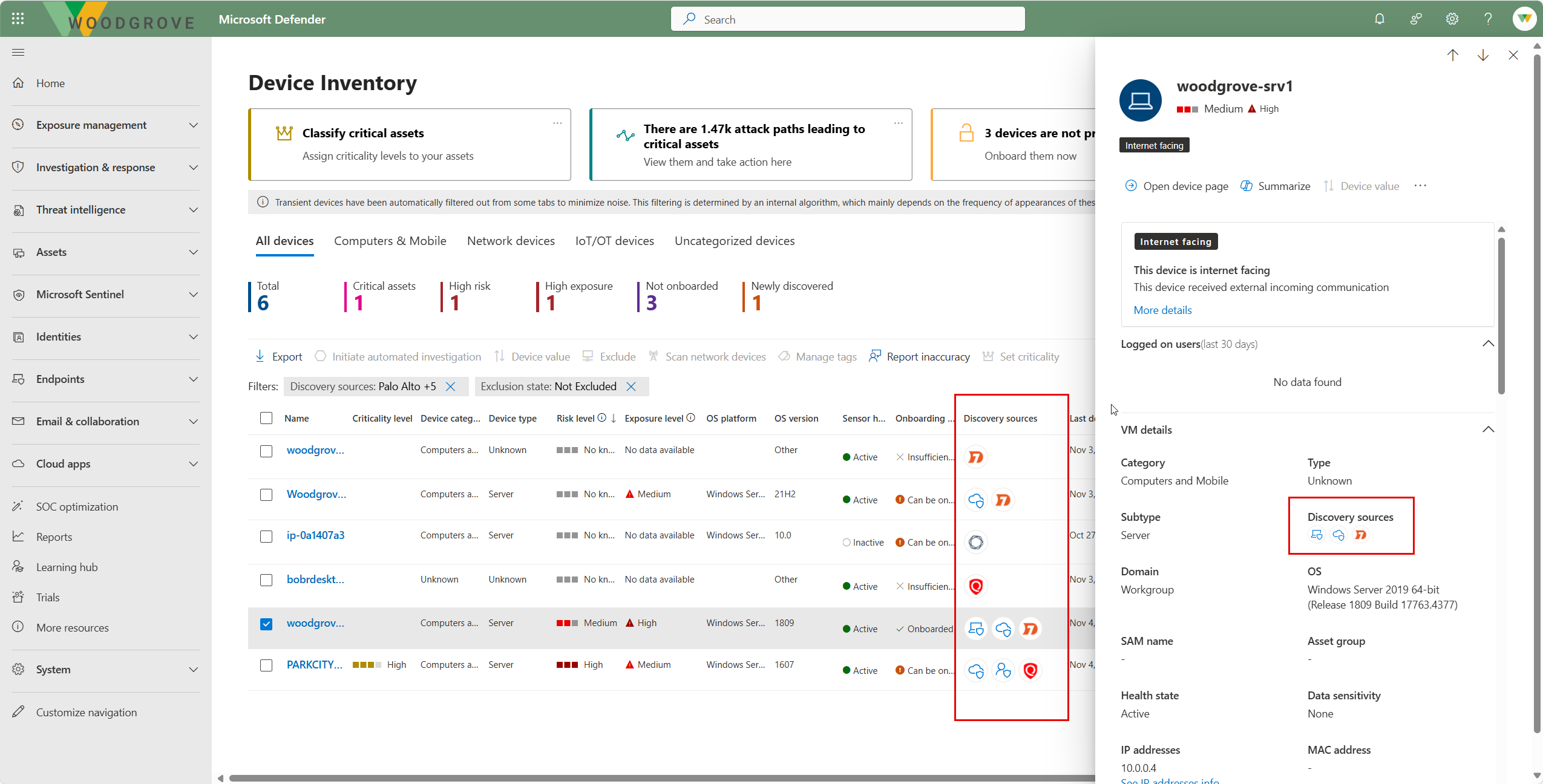

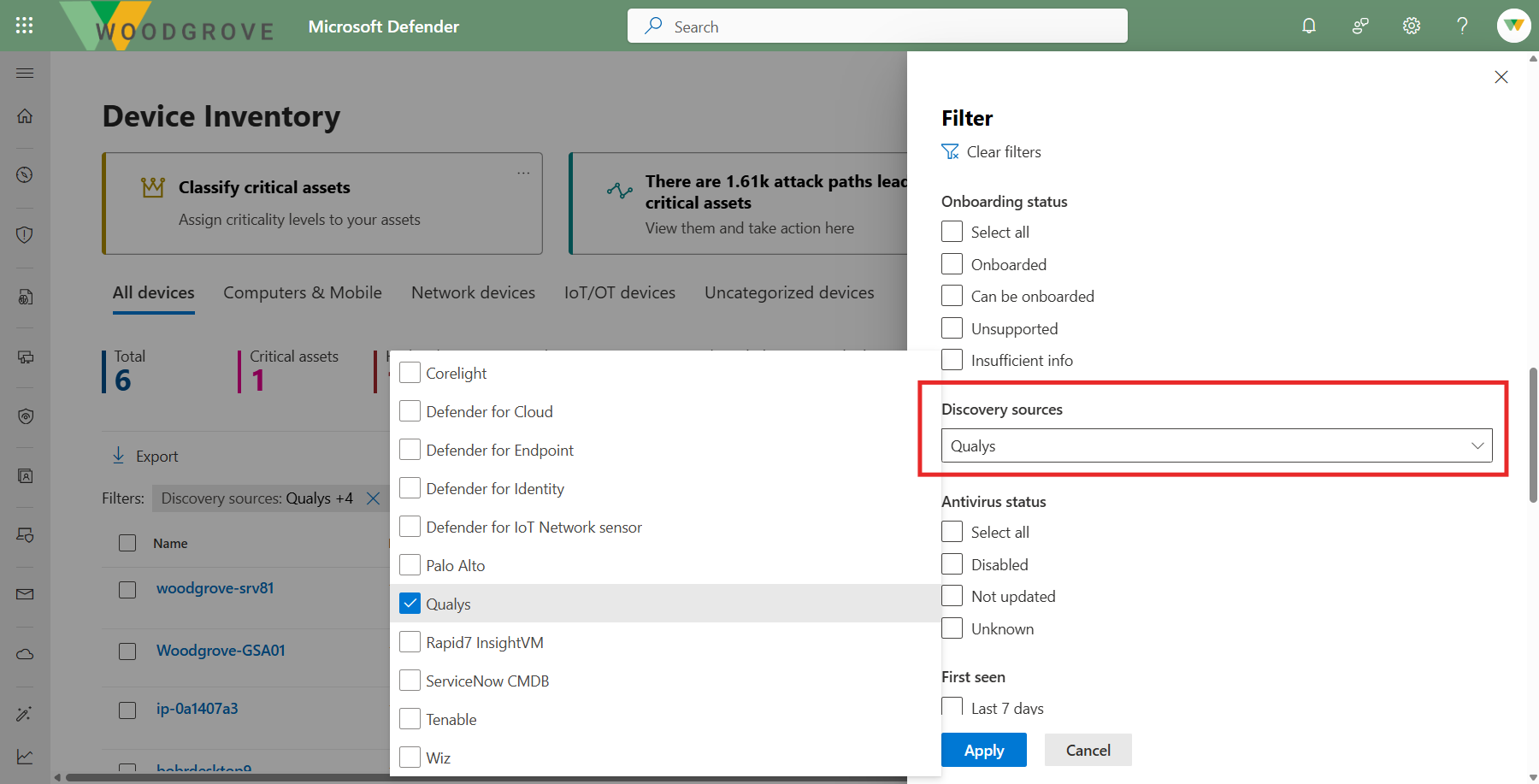

Liitinten tiedot laitevarastossa

Laitevarastossa näet jokaisen laitteen etsintälähteet, jotka ovat tuotteita, joista saimme minkä tahansa raportin tässä laitteessa. Näitä voivat olla esimerkiksi Microsoft Security -tuotteet, kuten MDE, MDC ja MDI, sekä myös ulkoiset tietolähteet, kuten Qualys tai ServiceNow CMDB. Voit suodattaa yhden tai useamman resurssienetsintälähteen luettelosta, jotta voit tarkastella laitteita, jotka juuri kyseiset lähteet ovat löytäneet.

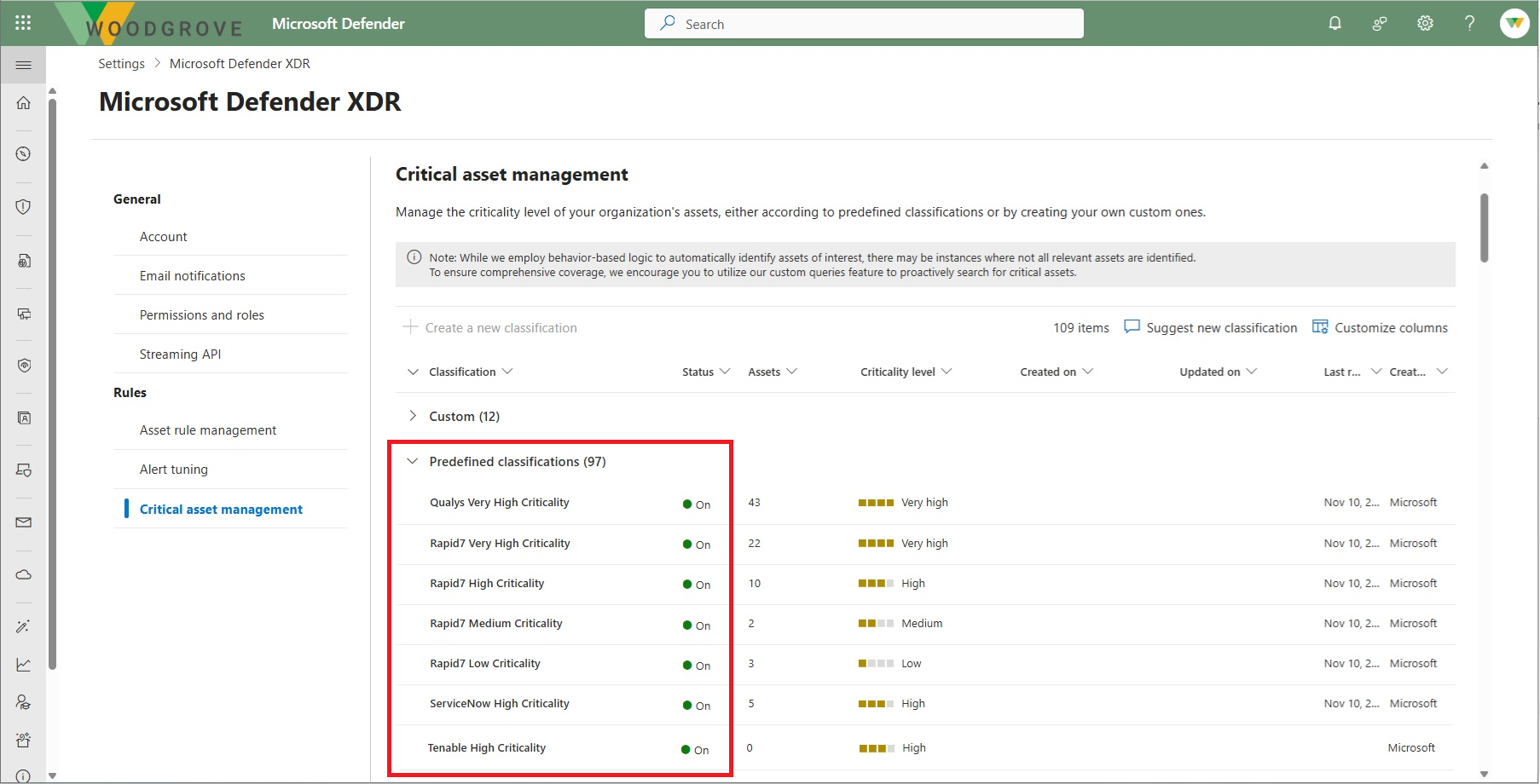

Kriittinen resurssien hallinta

Kriittisten resurssien tunnistaminen on avainasemassa sen varmistamisessa, että organisaatiosi tärkeimmät resurssit on suojattu tietomurtojen ja toiminnallisten häiriöiden riskeiltä.

Resurssien kriittisyyttä koskevat rikastustiedot noudetaan tietoliittimistä kyseisissä ulkoisissa tuotteissa laskettujen kriittisyysarviointien perusteella. Koska näitä tietoja käytetään, Kriittinen resurssienhallinta sisältää sisäisiä sääntöjä, joiden avulla kolmannen osapuolen tuotteesta noudettu kriittisyysarvo muutetaan kunkin omaisuuden altistumisen hallinnan kriittisyysarvoksi. Voit tarkastella näitä luokituksia ja ottaa ne käyttöön tai poistaa niitä käytöstä Kriittisen resurssien hallinta -käyttökokemuksessa.

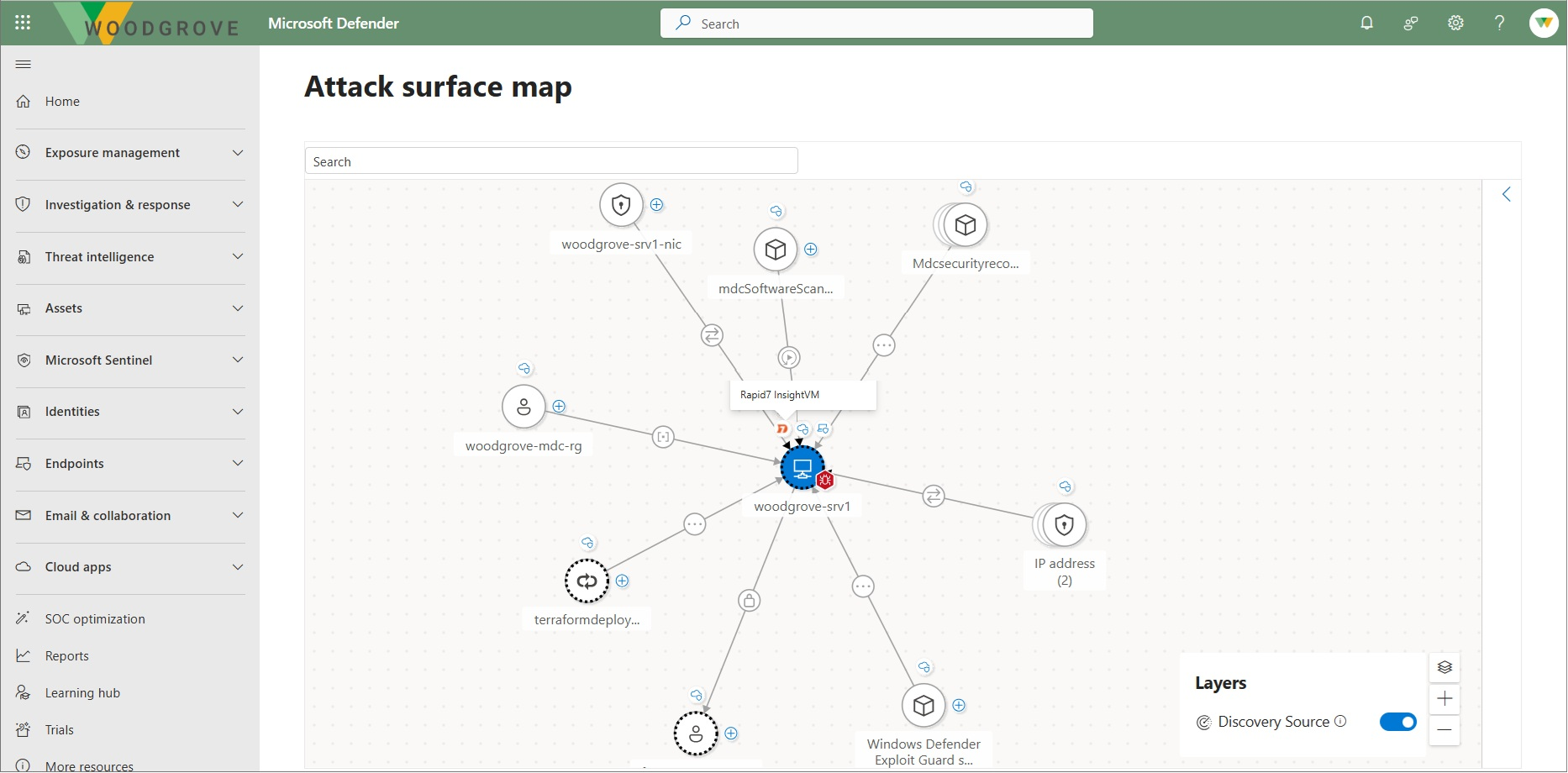

Altistumiskaavio

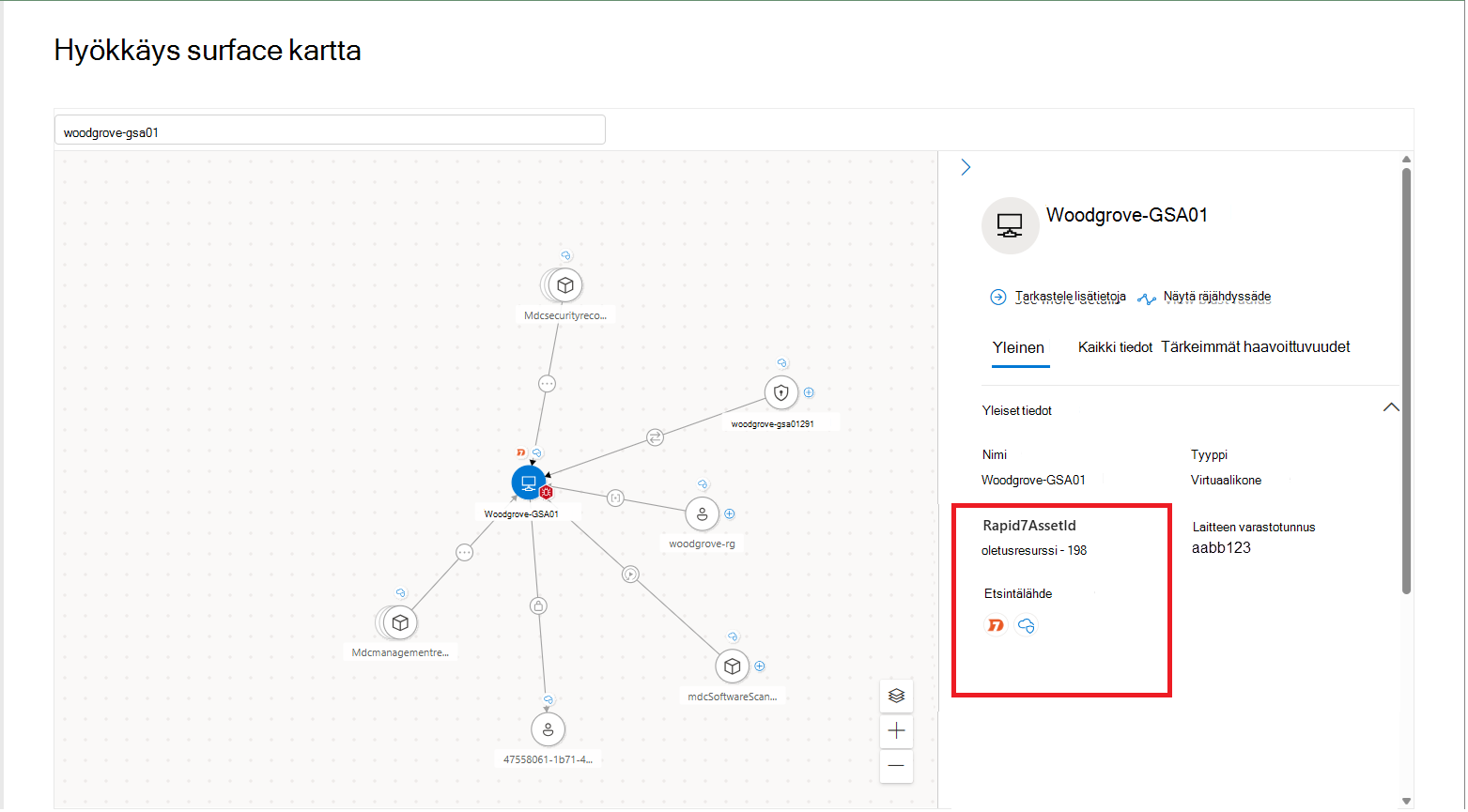

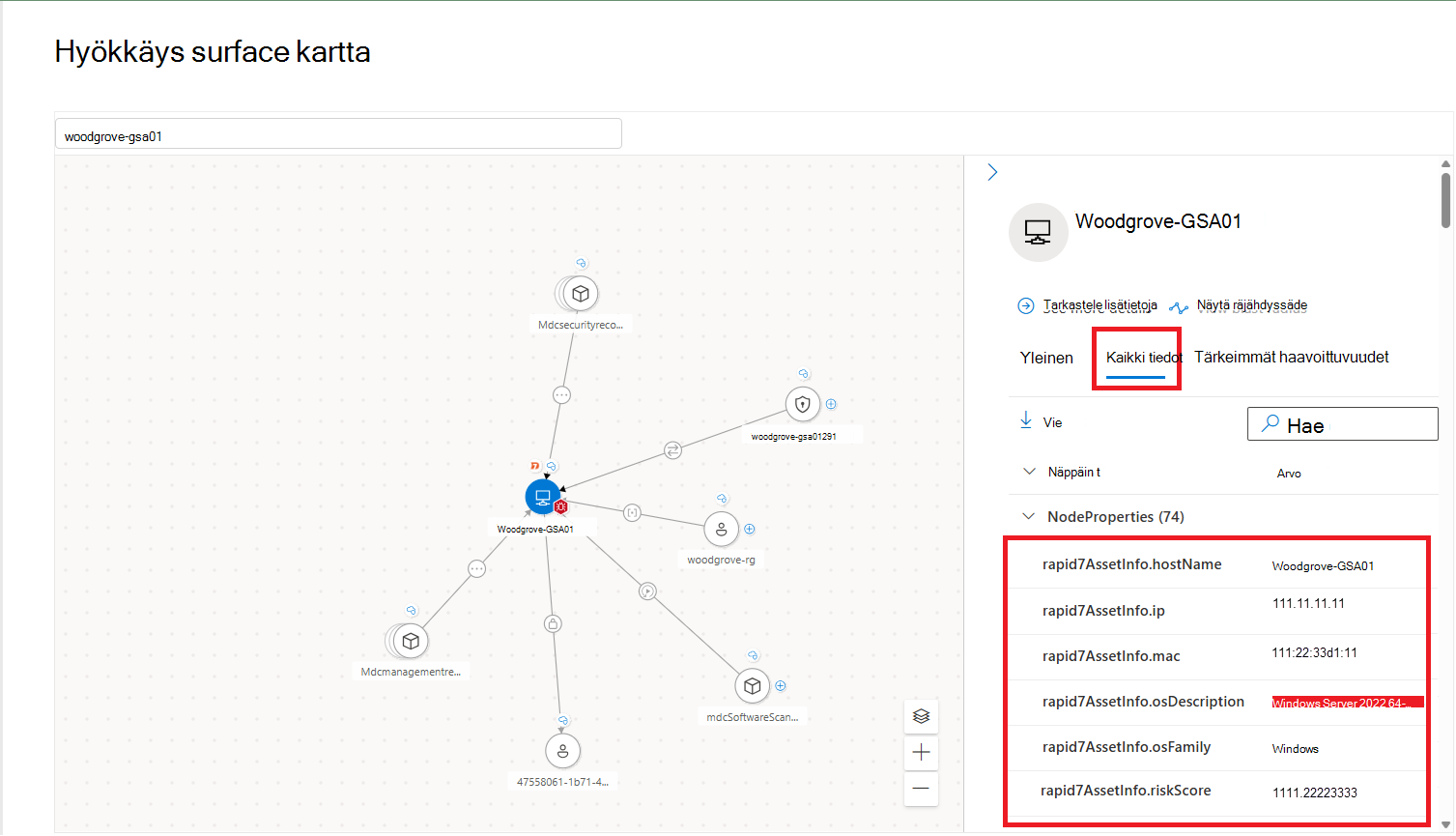

Jos haluat tutkia ulkoisista tietotuotteista noudettuja resursseja ja lisäystietoja, voit myös tarkastella näitä tietoja Altistuskaavio-kohdassa. Attack Surface -kartassa voit tarkastella liittimien löytämiä resursseja edustavia solmuja. Valmiissa kuvakkeissa näkyvät kunkin resurssin etsintälähteet.

Avaamalla resurssin sivuruudun voit myös tarkastella kunkin resurssin liittimestä noudettuja yksityiskohtaisia tietoja.

Kehittynyt metsästys

Jos haluat tutkia havaittuja ja käyttötietojasi ulkoisista tietolähteistä, voit suorittaa kyselyjä Alttiuskaavio kehittyneessä metsästyksessä -kohdassa.

Esimerkkejä:

Tämä kysely palauttaa kaikki ServiceNow CMDB:stä noudetut resurssit ja niiden yksityiskohtaiset metatiedot.

ExposureGraphNodes

| where NodeProperties contains ("serviceNowCmdbAssetInfo")

| extend SnowInfo = NodeProperties.rawData.serviceNowCmdbAssetInfo

Tämä kysely palauttaa kaikki Qualys-kohteesta noudetut resurssit.

ExposureGraphNodes

| where EntityIds contains ("QualysAssetId")

Tämä kysely palauttaa kaikki Rapid7:n raportoimat haavoittuvuudet käyttetyissä resursseista.

ExposureGraphEdges

| where EdgeLabel == "affecting"

| where SourceNodeLabel == "Cve"

| where isnotempty(EdgeProperties.rawData.rapid7ReportInfo)

| project AssetName = TargetNodeName, CVE = SourceNodeName

Tämä kysely palauttaa kaikki haavoittuvuuksia, jotka Tenable on ilmoittanut käytettävissä olevissa resursseista.

ExposureGraphEdges

| where EdgeLabel == "affecting"

| where SourceNodeLabel == "Cve"

| where isnotempty(EdgeProperties.rawData.tenableReportInfo)

| project AssetName = TargetNodeName, CVE = SourceNodeName

Huomautus

Kun suoritat lisämetsästyksen vianmääritystä kyselyissä, jotka eivät toimi tai jotka eivät tuota tuloksia, ota huomioon, että "reportedBy"-kentässä kirjainkoko on merkitsevä. Kelvollisia arvoja ovat esimerkiksi esimerkiksi "rapid7", "tenable" jne.

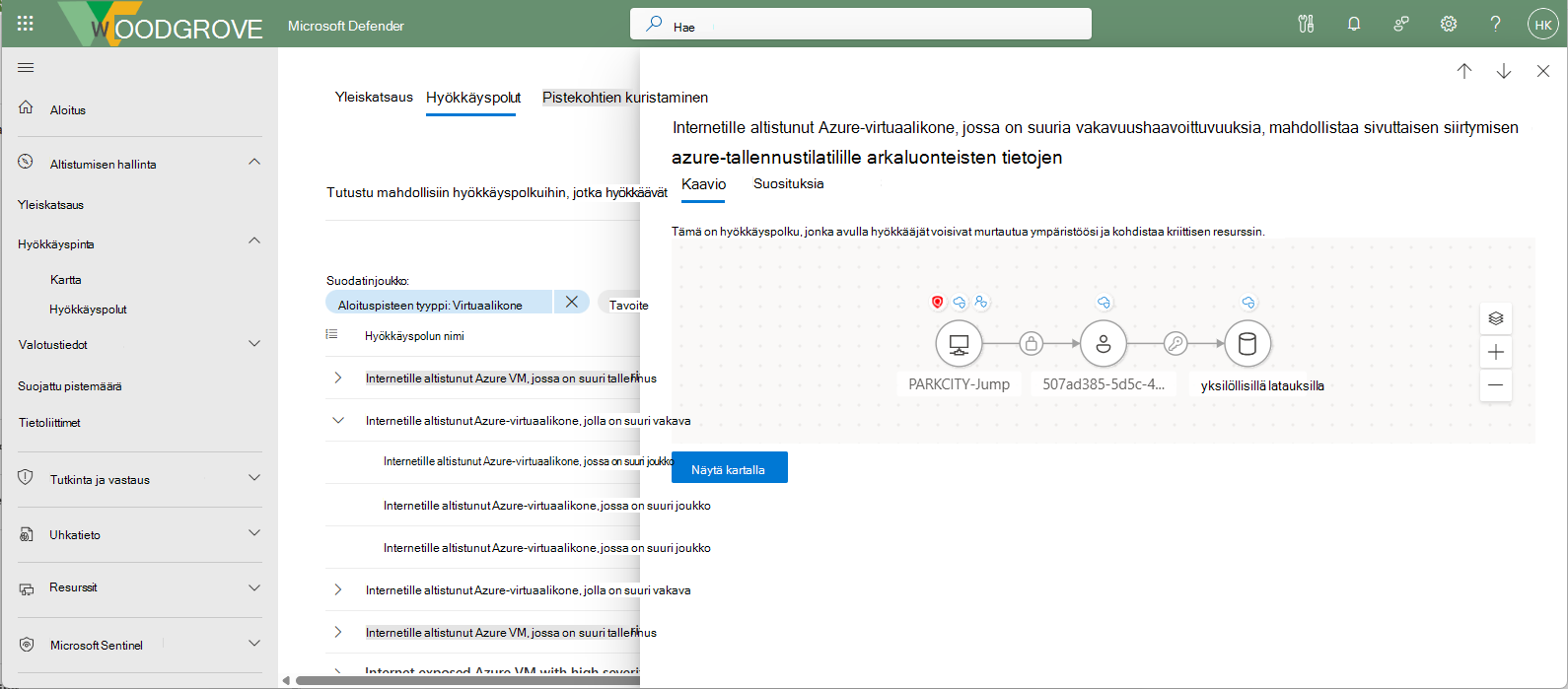

Hyökkäyspolut

Suojauksen altistumishallinta luo automaattisesti hyökkäyspolkuja, jotka perustuvat resursseista ja kuormituksista kerättyihin tietoihin, mukaan lukien ulkoisista liittimistä saatuihin tietoihin. Se simuloi hyökkäysskenaarioita ja tunnistaa haavoittuvuuksia ja heikkouksia, joita hyökkääjä voi hyödyntää.

Kun tarkastelet hyökkäyspolkuja ympäristössäsi, voit tarkastella tähän hyökkäyspolkuun myötävaikuttaneet etsintälähteet polun graafisen näkymän perusteella.