Vaihe 2: Paikallisten sovellusten ja palveluiden etäkäytön tarjoaminen

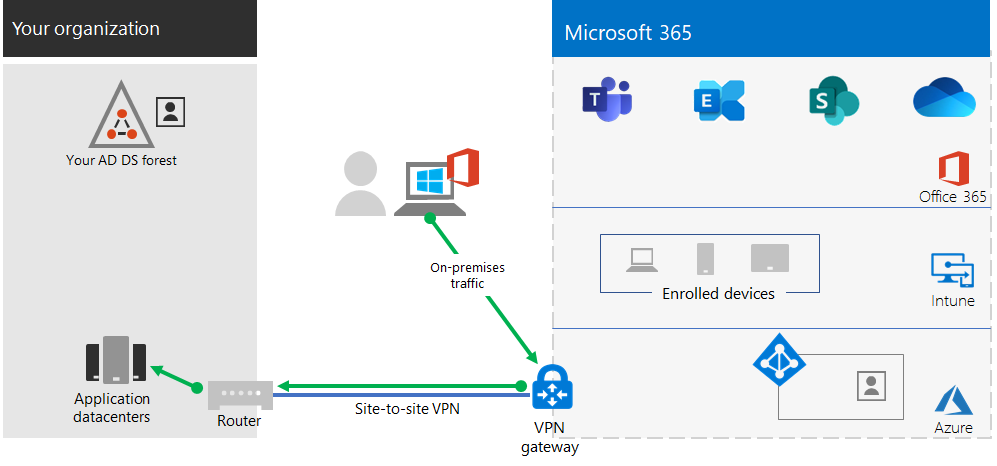

Jos organisaatiosi käyttää VPN-etäyhteyttä yleensä verkon reunalla olevien VPN-palvelimien ja käyttäjien laitteisiin asennettujen VPN-asiakkaiden kanssa, käyttäjät voivat käyttää paikallisia sovelluksia ja palvelimia etäyhteydellä VPN-yhteyksillä. Sinun on ehkä kuitenkin optimoitava liikenne Microsoft 365:n pilvipohjaisiin palveluihin.

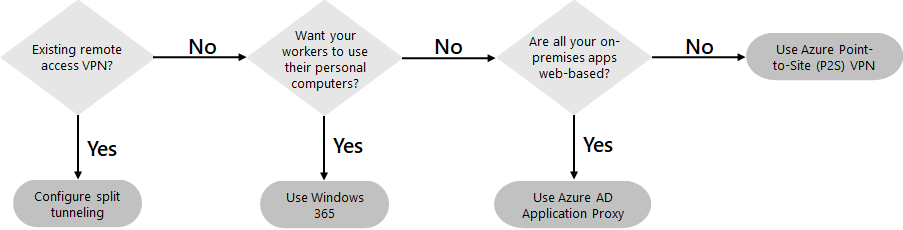

Jos käyttäjät eivät käytä VPN-ratkaisua, voit käyttää Microsoft Entra sovellusvälityspalvelinta ja Azure Point-to-Site (P2S) VPN:ää käytön tarjoamiseen sen mukaan, ovatko kaikki sovelluksesi verkkopohjaisia.

Etäkäytön ensisijaiset määritykset ovat seuraavat:

- Käytössäsi on jo VPN-etäkäyttöratkaisu.

- Et käytä VPN-etäkäyttöratkaisua ja haluat etätyöntekijöiden käyttävän omia tietokoneitaan.

- Et käytä VPN-etäkäyttöratkaisua, sinulla on hybridiidentiteetit ja tarvitset etäyhteyden vain paikallisiin verkkopohjaisiin sovelluksiin.

- Et käytä VPN-etäkäyttöratkaisua ja tarvitset käyttöoikeuden paikallisiin sovelluksiin, joista osa ei ole verkkopohjaisia.

Katso tästä vuokaaviosta tässä artikkelissa käsitellyt etäkäytön määritysasetukset.

Etäyhteyksillä voit myös yhdistää käyttäjiä paikalliseen tietokoneeseen etätyöpöydän avulla. Etätyöntekijä voi esimerkiksi etätyöpöydän avulla muodostaa yhteyden office-tietokoneeseen Windows-, iOS- tai Android-laitteesta. Kun he ovat etäyhteydessä, he voivat käyttää sitä kuin istuisivat sen edessä.

Suorituskyvyn optimointi Etäkäytön VPN-asiakkaille Microsoft 365 -pilvipalveluihin

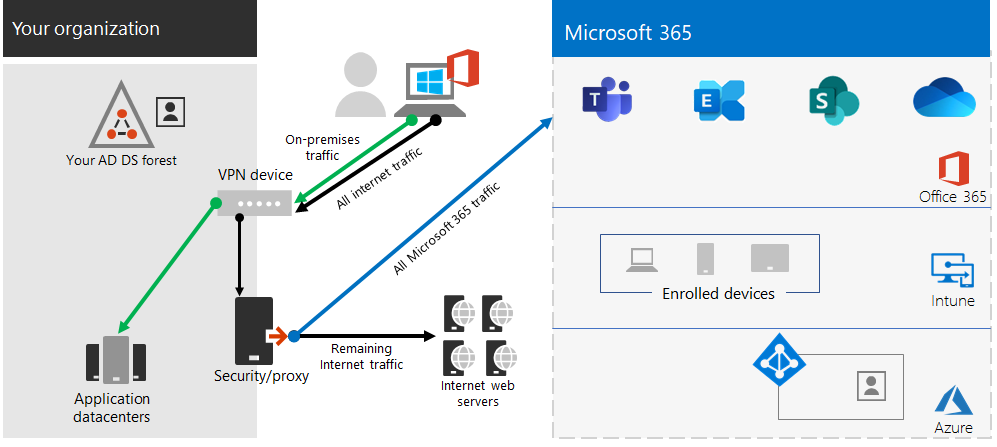

Jos etätyöntekijäsi käyttävät perinteistä VPN-asiakasta etäyhteyden saamiseksi organisaatioverkkoosi, varmista, että VPN-asiakasohjelmassa on tunnelointituki osiin.

Ilman jaettua tunnelointitoimintoa kaikki etätyöliikenne lähetetään VPN-yhteyden kautta, jossa se on siirrettävä organisaatiosi reunalaitteisiin, käsiteltävä ja lähetettävä sitten Internetiin.

Microsoft 365 -liikenteen täytyy kulkea epäsuorasti organisaatiosi läpi, joka voidaan välittää Microsoftin verkon aloituspisteeseen kaukana VPN-asiakkaan fyysisestä sijainnista. Tämä epäsuora polku lisää viivettä verkkoliikenteeseen ja vähentää yleistä suorituskykyä.

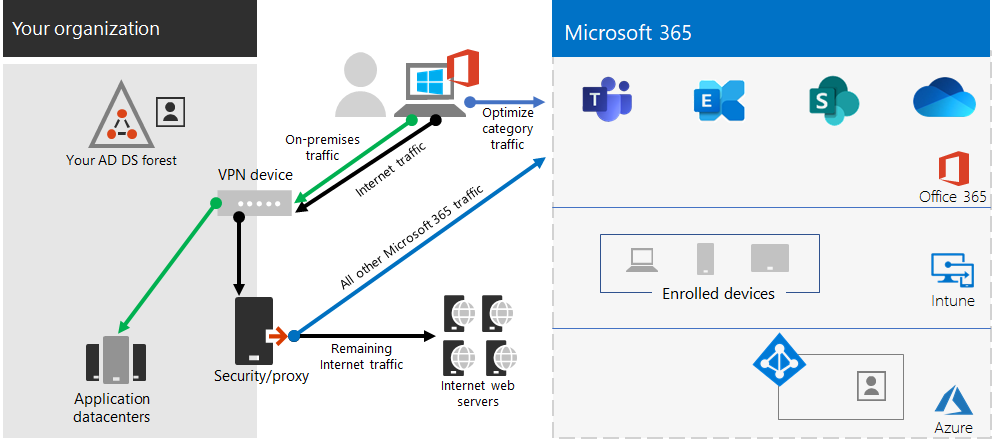

Jaetun tunneloinnin avulla voit määrittää VPN-asiakkaasi sulkemaan pois tietyntyyppisen liikenteen, joka lähetetään VPN-yhteyden kautta organisaatioverkkoon.

Jos haluat optimoida Microsoft 365 -pilviresurssien käytön, määritä jaetut tunnelointi-VPN-asiakasohjelmat siten, että ne sulkevat pois liikenteen Microsoft 365 -luokan päätepisteisiin VPN-yhteyden kautta. Lisätietoja on kohdassa Office 365 päätepisteluokat. Katso tämä luokan päätepisteiden optimoinnin luettelo.

Tässä on tuloksena syntyvä liikennevirta, jossa suurin osa Microsoft 365 -pilvisovelluksiin liikenteestä ohittaa VPN-yhteyden.

Näin VPN-asiakas voi lähettää ja vastaanottaa ratkaisevaa Microsoft 365 -pilvipalveluliikennettä suoraan Internetissä ja lähimpään Microsoft-verkon aloituskohtaan.

Lisätietoja ja ohjeita on artikkelissa Office 365 yhdistettävyyden optimointi etäkäyttäjille VPN-yhteyden tunneloinnin avulla.

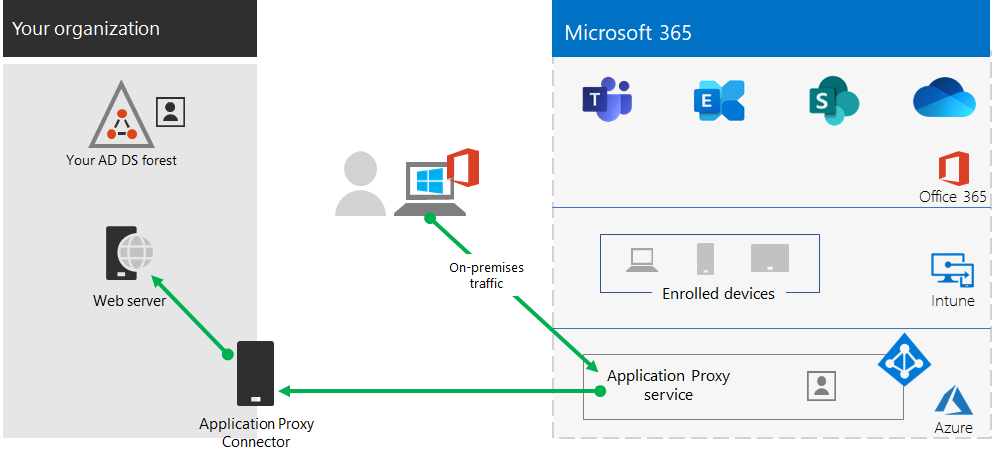

Ota etäkäyttö käyttöön, kun kaikki sovelluksesi ovat verkkosovelluksia ja sinulla on hybridiidentiteetit

Jos etätyöntekijäsi eivät käytä perinteistä VPN-asiakasta ja paikalliset käyttäjätilisi ja ryhmäsi synkronoidaan Microsoft Entra ID kanssa, voit käyttää Microsoft Entra sovellusvälityspalvelinta tarjoamaan suojatun etäyhteyden paikallisissa palvelimilla isännöityihin verkkopohjaisiin sovelluksiin. Verkkopohjaisia sovelluksia ovat SharePoint Server -sivustot, Outlook Web Access -palvelimet tai muut verkkopohjaiset yrityssovellukset.

Tässä ovat Microsoft Entra sovelluksen välityspalvelimen osat.

Lisätietoja on Microsoft Entra sovellusvälityspalvelimen yleiskatsauksessa.

Huomautus

Microsoft Entra sovelluksen välityspalvelin ei sisälly Microsoft 365 -tilaukseen. Sinun on maksettava käytöstä erillisellä Azure-tilauksella.

Ota etäkäyttö käyttöön, kun kaikki sovellukset eivät ole verkkosovelluksia

Jos etätyöntekijäsi eivät käytä perinteistä VPN-asiakasta ja sinulla on sovelluksia, jotka eivät ole verkkopohjaisia, voit käyttää Azure Point-to-Site (P2S) VPN:ää.

P2S VPN -yhteys luo suojatun yhteyden etätyöntekijän laitteesta organisaatiosi verkkoon Azure-näennäisverkon kautta.

Lisätietoja on tässä P2S VPN:n yleiskatsauksessa.

Huomautus

Azure P2S VPN ei sisälly Microsoft 365 -tilaukseen. Sinun on maksettava käytöstä erillisellä Azure-tilauksella.

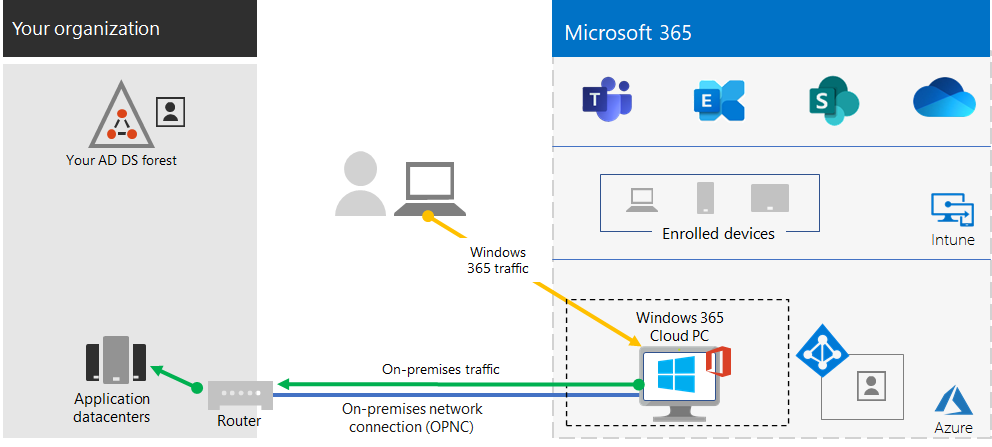

Ota Windows 365 käyttöön etätyöntekijöille etäkäytön tarjoamiseksi henkilökohtaisilla laitteilla

Jos haluat tukea etätyöntekijöitä, jotka voivat käyttää vain henkilökohtaisia ja hallitsemattomia laitteitaan, käytä Windows 365 näennäistyöpöydän luomiseen ja varaamiseen käyttäjillesi käytettäväksi kotona. OPNC-yhteyden avulla Windows 365 pilvipalvelutietokoneet voivat toimia samalla tavalla kuin organisaatiosi verkkoon yhdistetyt tietokoneet.

Lisätietoja on tässä Windows 365 yleiskatsauksessa.

Huomautus

Windows 365 ei sisälly Microsoft 365 -tilaukseen. Sinun on maksettava erillisen tilauksen käytöstä.

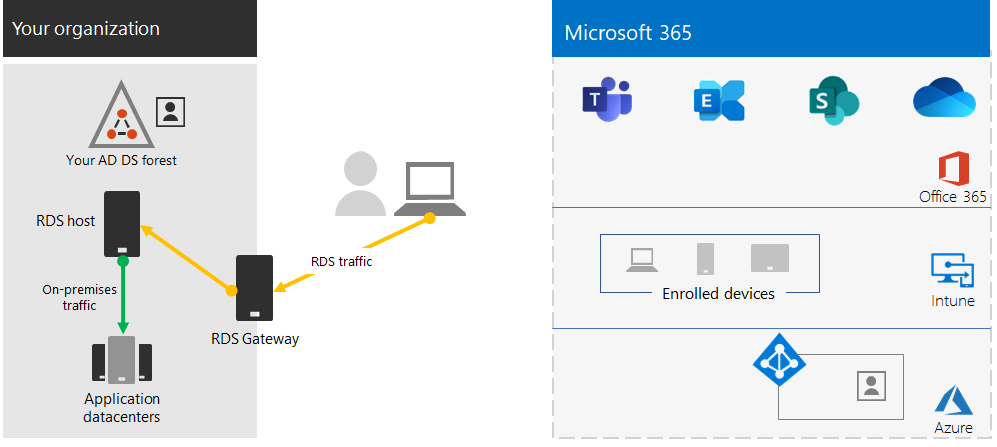

Etätyöpöytäpalveluiden yhteyksien suojaaminen etätyöpöytäpalveluiden yhdyskäytävän avulla

Jos käytät RDS(Remote Desktop Services) -palvelua, jotta työntekijät voivat muodostaa yhteyden windows-pohjaisiin tietokoneisiin paikallisessa verkossasi, käytä Microsoftin etätyöpöytä Services -yhdyskäytävää reunaverkossasi. Yhdyskäytävä käyttää TLS (Transport Layer Security) -salausta liikenteen salaamiseen ja estää RDS:ää isännöivän paikallisen tietokoneen altistumisen suoraan Internetille.

Lisätietoja on tässä artikkelissa .

Hallinta teknisiä resursseja etäyhteyksiin

- Office 365 liikenteen nopea optimointi etähenkilöstölle & infrastruktuurin kuormituksen vähentäminen

- Optimoi etäkäyttäjien Office 365 yhteydet VPN-tunneloinnin avulla

Vaiheen 2 tulokset

Etätyöntekijöille etäkäyttöratkaisun käyttöönoton jälkeen:

| Etäkäytön määritys | Tulokset |

|---|---|

| Etäkäytön VPN-ratkaisu on käytössä | Olet määrittänyt VPN-etäkäyttöasiakkaasi jaettua tunnelointia ja Microsoft 365 -päätepisteiden Optimoi-luokkaa varten. |

| Ei etäkäytön VPN-ratkaisua ja tarvitset etäyhteyden vain paikallisiin verkkopohjaisiin sovelluksiin | Olet määrittänyt Azure-Sovellusvälityspalvelin. |

| Ei VPN-etäkäyttöratkaisua ja tarvitset käyttöoikeuden paikallisiin sovelluksiin, joista osa ei ole verkkopohjaisia | Olet määrittänyt Azure P2S VPN:n. |

| Etätyöntekijät käyttävät henkilökohtaisia laitteitaan kotoa | Olet määrittänyt Windows 365. |

| Etätyöntekijät käyttävät RDS-yhteyksiä paikallisiin järjestelmiin | Olet ottanut etätyöpöytäpalveluiden yhdyskäytävän käyttöön reunaverkossasi. |

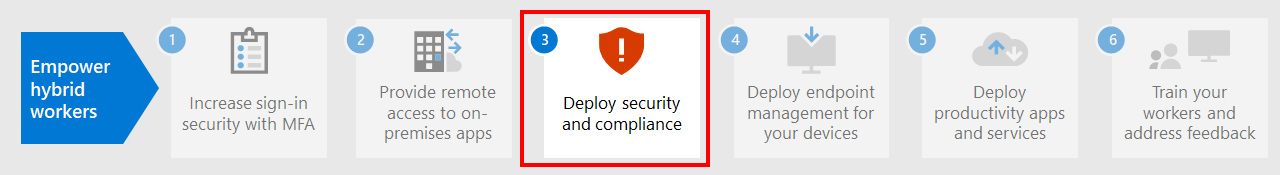

Seuraavat vaiheet

Jatka vaiheesta 3 , jotta voit ottaa käyttöön Microsoft 365:n tietoturva- ja yhteensopivuuspalvelut sovellusten, tietojen ja laitteiden suojaamiseksi.