Laivassa Microsoft Defender for Endpoint

Koskee seuraavia:

- Microsoft Defender for Endpoint Plan 1

- Microsoft Defender for Endpoint Plan 2

- Microsoft Defenderin haavoittuvuuksien hallinta

- Microsoft Defender XDR

Haluatko kokea Microsoft Defender for Endpointin? Rekisteröidy maksuttomaan kokeiluversioon.

Laivaan lisätyt laitteet, jotka käyttävät mitä tahansa tuetuista hallintatyökaluista

Käyttämäsi käyttöönottotyökalu vaikuttaa siihen, miten otat päätepisteet käyttöön palvelussa.

Laitteiden käyttöönoton aloittaminen:

- Valitse Valitse käyttöönottotapa.

- Valitse käyttöjärjestelmä laitteille, jotka haluat ottaa käyttöön.

- Valitse työkalu, jota aiot käyttää.

- Ota laitteet käyttöön noudattamalla ohjeita.

Tämä video tarjoaa nopean yleiskatsauksen perehdytysprosessista sekä eri työkaluista ja menetelmistä.

Käyttöönotto kehäpohjaisen lähestymistavan avulla

Uudet käyttöönotot

Rengaspohjainen lähestymistapa on menetelmä, jolla tunnistetaan perehdytettävien päätepisteiden joukko ja varmistetaan, että tietyt ehdot täyttyvät, ennen kuin palvelun käyttöönottoa jatketaan suuremmassa laitejoukossa. Voit määrittää kunkin renkaan lopetusehdot ja varmistaa, että ne täyttyvät, ennen kuin siirryt seuraavaan kehään. Rengaspohjaisen käyttöönoton käyttöönotto auttaa vähentämään mahdollisia ongelmia palvelun käyttöönoton aikana.

Tässä taulukossa on esimerkki käyttöönoton renkaista, joita saatat käyttää:

| Käyttöönottorengas | Kuvaus |

|---|---|

| Arvioida | Rengas 1: Tunnista 50 laitetta, jotka on tarkoitus ottaa käyttöön palvelussa testausta varten. |

| Pilot | Rengas 2: Tunnista ja perehdytä seuraavat 50–100 päätepistettä tuotantoympäristössä. Microsoft Defender for Endpoint tukee useita päätepisteitä, jotka voit ottaa käyttöön palvelussa. Lisätietoja on kohdassa Käyttöönottotavan valitseminen. |

| Täysi käyttöönotto | Rengas 3: Palvelun käyttöönotto muuhun ympäristöön suuremmilla lisäyksillä. Lisätietoja on artikkelissa Microsoft Defender for Endpoint käyttöönoton aloittaminen. |

Lopetusehdot

Seuraavassa on esimerkki kunkin renkaan lopetusehdoista:

- Laitteet näkyvät laitteen varastoluettelossa

- Ilmoitukset näkyvät koontinäytössä

- Tunnistustestin suorittaminen

- Simuloidun hyökkäyksen suorittaminen laitteessa

Aiemmin luodut käyttöönotot

Windowsin päätepisteet

Windowsissa ja/tai Windows Server -palvelimilla voit valita useita koneita testattavaksi etukäteen (ennen korjaustiedostoa tiistaina) käyttämällä tietoturvapäivityksen vahvistusohjelmaa (SUVP).

Lisätietoja on seuraavissa artikkeleissa:

- Mikä on tietoturvapäivityksen vahvistusohjelma?

- Ohjelmistopäivityksen vahvistusohjelma ja Microsoft Malware Protection Center -laitos - TwC Interactive Timeline Part 4

Muut kuin Windows-päätepisteet

MacOS:n ja Linuxin avulla voit käyttää muutamia järjestelmiä ja suorittaa niitä beetakanavalla.

Huomautus

Ihannetapauksessa vähintään yksi suojauksen järjestelmänvalvoja ja yksi kehittäjä, jotta löydät yhteensopivuuteen, suorituskykyyn ja luotettavuuteen liittyviä ongelmia ennen koontiversiota Nykyiseen kanavaan.

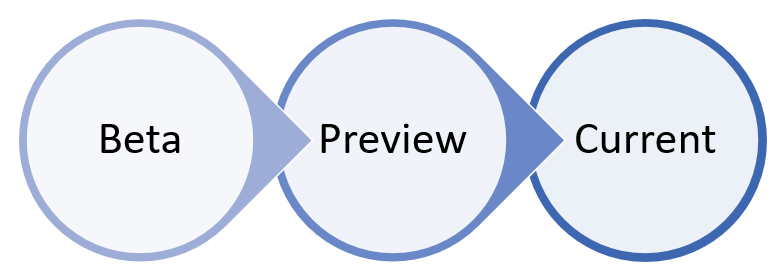

Kanavan valinta määrittää laitteellesi tarjottavien päivitysten tyypin ja esiintymistiheyden. Beetalaitteet ovat ensimmäisiä, jotka saavat päivityksiä ja uusia ominaisuuksia, joita seuraa myöhemmin esikatselu ja lopuksi Current.

Jotta voit esikatsella uusia ominaisuuksia ja antaa varhaista palautetta, on suositeltavaa määrittää jotkin yrityksesi laitteet käyttämään joko beetaa tai esikatselua.

Varoitus

Kanavan vaihtaminen ensimmäisen asennuksen jälkeen edellyttää tuotteen uudelleenasentamista. Tuotekanavan vaihtaminen: poista aiemmin luodun paketin asennus, määritä laite uudelleen käyttämään uutta kanavaa ja asenna paketti uudesta sijainnista tämän asiakirjan ohjeiden mukaisesti.

Esimerkkikäyttöönotot

Jos haluat ohjeita käyttöönottoihin, tässä osiossa opastamme sinua kahden käyttöönottotyökalun avulla perehdyttämispäätepisteisiin.

Esimerkkikäyttöönottojen työkalut ovat seuraavat:

Saat lisätietoja ja ohjeita tutustumalla PDF- tai Visio-tiedostoon, joka sisältää Defender for Endpointin käyttöönottamisen eri polut.

Esimerkkikäyttöönotot opastavat joidenkin Defender for Endpoint -ominaisuuksien määrittämisessä, mutta seuraavassa vaiheessa on tarkempia tietoja Defender for Endpoint -ominaisuuksien määrittämisestä.

Seuraavat vaiheet

Kun päätepisteet on otettu käyttöön, siirrytään seuraavaan vaiheeseen, jossa voit määrittää erilaisia ominaisuuksia, kuten päätepisteen tunnistuksen ja vastauksen, seuraavan sukupolven suojauksen ja hyökkäyspinnan pienentämisen.

Vihje

Haluatko tietää lisää? Engage Microsoft security -yhteisön kanssa teknologiayhteisössämme: Microsoft Defender for Endpoint Tech Community.