Tutorial: equilibrio de carga en varias configuraciones de IP mediante Azure Portal

Para hospedar varios sitios web, puede usar otra interfaz de red asociada a una máquina virtual. Azure Load Balancer admite la implementación de equilibrio de carga para admitir la alta disponibilidad de los sitios web.

En este tutorial, aprenderá a:

- Crear y configurar una red virtual, una subred y una puerta de enlace NAT

- Crear dos máquinas virtuales con Windows Server

- Crear una NIC secundaria y configuraciones de red para cada máquina virtual

- Crear dos sitios web de Internet Information Server (IIS) en cada máquina virtual

- Enlazar los sitios web a las configuraciones de red

- Crear y configurar una instancia de Azure Load Balancer

- Prueba del equilibrador de carga

Requisitos previos

- Una cuenta de Azure con una suscripción activa. Cree una cuenta gratuita.

Creación de una red virtual y un host bastión

En esta sección creará una red virtual con una subred de recursos, una subred de Azure Bastion y un host de Azure Bastion.

Importante

Los precios por hora comienzan desde el momento en que se implementa Bastion, independientemente del uso de datos salientes. Para más información, consulte Precios y SKU. Si va a implementar Bastion como parte de un tutorial o prueba, se recomienda eliminar este recurso una vez que haya terminado de usarlo.

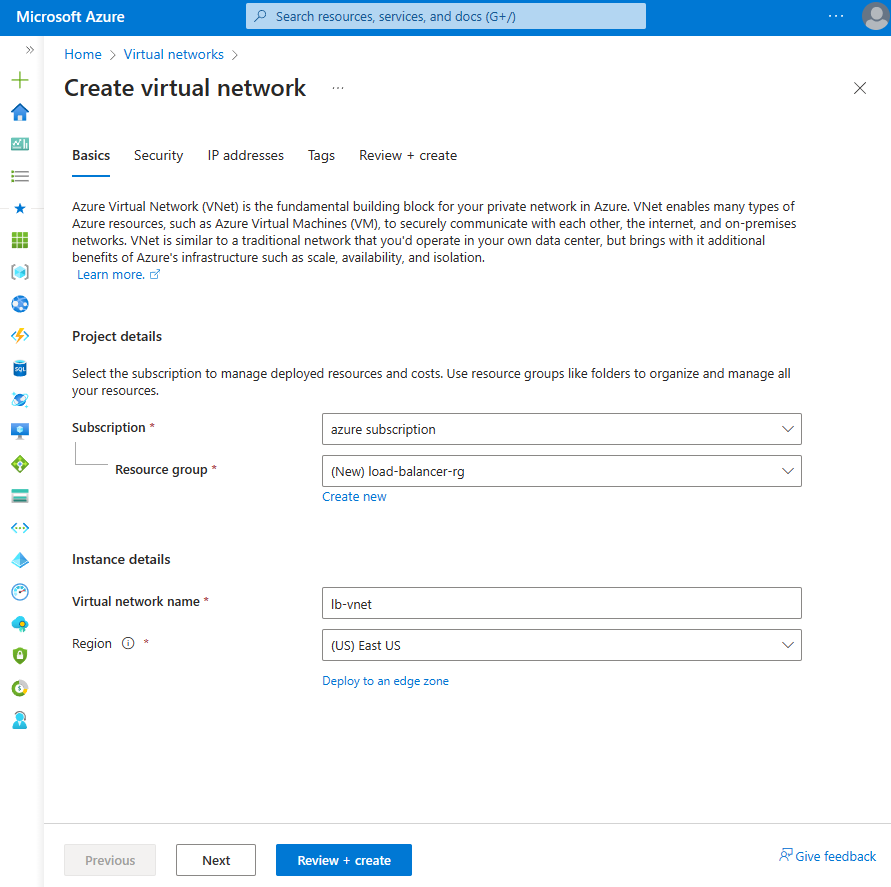

En el portal, busque y seleccione Redes virtuales.

En la página Redes virtuales, seleccione y Crear.

En la pestaña Datos básicos de Crear una red virtual, introduce o selecciona la siguiente información:

Configuración Valor Detalles del proyecto Suscripción Selecciona tu suscripción. Resource group Seleccione load-balancer-rg en la lista desplegable o Crear nuevo si no existe.

Escriba load-balancer-rg en Nombre.

Seleccione Aceptar.Detalles de instancia Nombre Escriba lb-vnet. Region Seleccione (EE. UU.) Este de EE. UU. .

Seleccione la pestaña Seguridad o el botón Siguiente situado en la parte inferior de la página.

En Azure Bastion, escriba o seleccione la información siguiente:

Configuración Valor Azure Bastion Habilitación de Azure Bastion Seleccionar casilla. Nombre de host de Azure Bastion Escriba lb-bastion. Dirección IP pública de Azure Bastion Seleccione Crear nuevo.

Escriba lb-bastion-ip en Nombre.

Seleccione

.Seleccione la pestaña Direcciones IP o el botón Siguiente situado en la parte inferior de la página.

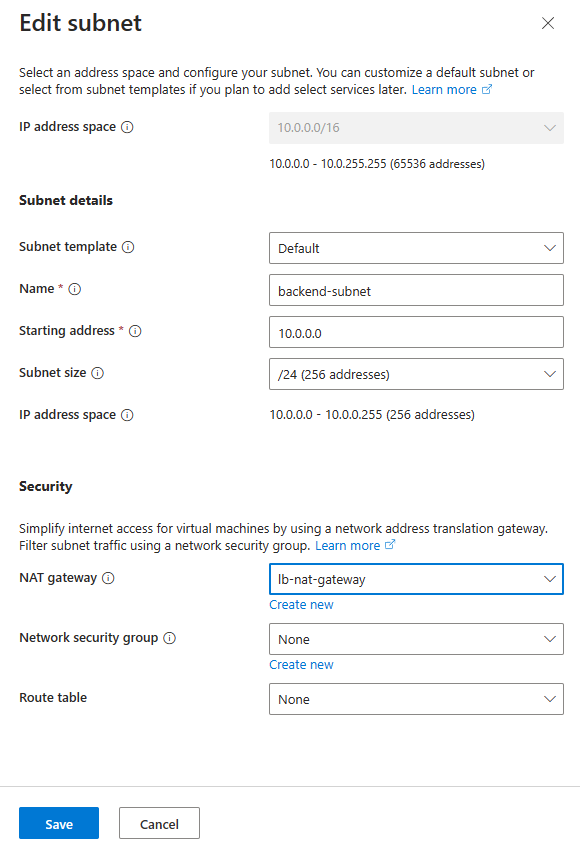

En Crear red virtual, escriba o seleccione la siguiente información:

Configuración Valor Agregar espacio de direcciones IPv4: Espacio de direcciones IPv4 Escriba 10.0.0.0/16 (65 356 direcciones).. Subredes Seleccione el vínculo de subred predeterminado para editar. Editar la subred Propósito de subred Deje el valor predeterminado. Nombre Escriba backend-subnet. Dirección inicial Escriba 10.0.0.0. Tamaño de la subred Escriba /24(256 direcciones). Seguridad NAT Gateway Seleccione lb-nat-gateway.

Seleccione Guardar.

Seleccione Revisar y crear en la parte inferior de la pantalla y, cuando se supere la validación, seleccione Crear.

Importante

Los precios por hora comienzan desde el momento en que se implementa Bastion, independientemente del uso de datos salientes. Para más información, consulte Precios y SKU. Si va a implementar Bastion como parte de un tutorial o prueba, se recomienda eliminar este recurso una vez que haya terminado de usarlo.

Creación de una instancia de NAT Gateway

En esta sección, creará una puerta de enlace NAT para el acceso a Internet saliente para los recursos de la red virtual. Para ver otras opciones para las reglas de salida, vea Traducción de direcciones de red (SNAT) para las conexiones salientes

Inicie sesión en Azure Portal.

En el cuadro de búsqueda que aparece en la parte superior del portal, escriba Puerta de enlace NAT. Seleccione Puertas de enlace NAT en los resultados de búsqueda.

Seleccione + Create (+ Crear).

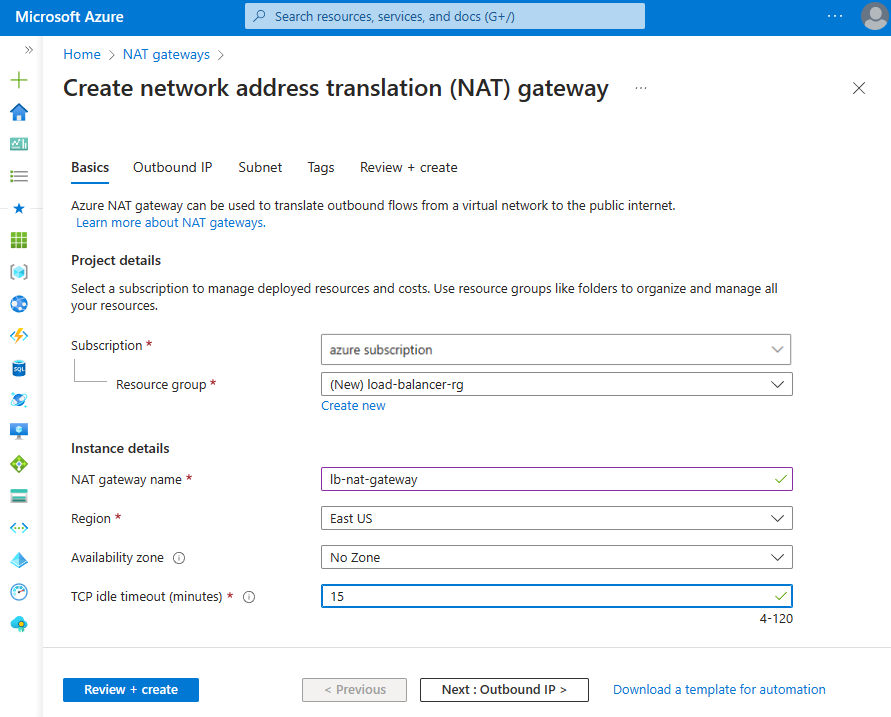

En la pestaña Datos básicos de Crear puerta de enlace de traducción de direcciones de red (NAT), escriba o seleccione la información siguiente:

Configuración Valor Detalles del proyecto Suscripción Selecciona tu suscripción. Resource group Seleccione Crear nuevo.

Escriba load-balancer-rg en Nombre.

Seleccione Aceptar.Detalles de instancia Nombre de NAT Gateway Escriba lb-nat-gateway. Region Seleccione Este de EE. UU. Zona de disponibilidad Seleccione Sin zona. Tiempo de espera de inactividad (minutos) Escriba 15.

Seleccione la pestaña Dirección IP de salida o elija el botón Siguiente: Dirección IP de salida situado en la parte inferior de la página.

Seleccione Crear una nueva dirección IP pública en Direcciones IP públicas.

Escriba nat-gw-public-ip en Nombre en Agregar una dirección IP pública.

Seleccione Aceptar.

Seleccione el botón azul Revisar y crear en la parte inferior de la página, o seleccione la pestaña Revisar y crear.

Seleccione Crear.

Creación de máquinas virtuales

En esta sección, crea dos máquinas virtuales para hospedar los sitios web de IIS.

En el cuadro de búsqueda que aparece en la parte superior del portal, escriba Máquina virtual. En los resultados de la búsqueda, seleccione Máquinas virtuales.

En Máquinas virtuales, seleccione + Crear y, después, Máquina virtual de Azure.

En Crear máquina virtual, escriba o seleccione esta información:

Configuración Valor Detalles del proyecto Suscripción Seleccione su suscripción a Azure. Grupo de recursos Seleccione load-balancer-rg Detalles de instancia Nombre de la máquina virtual Escriba myVM1. Region Selecciona (EE.UU.) Este de EE. UU. Opciones de disponibilidad Seleccione Zonas de disponibilidad. Zona de disponibilidad Seleccione 1. Tipo de seguridad Deje el valor predeterminado Estándar. Imagen Seleccione Windows Server 2022 Datacenter - Gen2 Size Elija el tamaño de la máquina virtual o acepte la configuración predeterminada. Cuenta de administrador Nombre de usuario Escriba un nombre de usuario. Contraseña Escriba una contraseña. Confirmar contraseña Vuelva a escribir la contraseña. Reglas de puerto de entrada Puertos de entrada públicos Seleccione Ninguno. Seleccione la pestaña Redes o seleccione Siguiente: Discos y, después, Siguiente: Redes.

En la pestaña Redes, seleccione o escriba:

Parámetro Valor Interfaz de red Virtual network Seleccione myVNet. Subnet Seleccione backend-subnet(10.1.0.0/24) Dirección IP pública Selecciona Ninguno. Grupo de seguridad de red de NIC Seleccione Avanzado. Configuración del grupo de seguridad de red Seleccione Crear nuevo.

En Crear grupo de seguridad de red, escriba myNSG en Nombre.

En Reglas de entrada, seleccione +Agregar una regla de entrada.

En Servicio, seleccione HTTP.

En Prioridad, escriba 100.

En Nombre, escriba myNSGrule.

Seleccione Agregar.

Seleccione Aceptar.Seleccione Revisar + crear.

Revise la configuración y, a continuación, seleccione Crear.

Siga los pasos 1 a 7 para crear otra máquina virtual con los siguientes valores y el resto de la configuración igual que la de myVM1:

Configuración VM 2 Nombre myVM2 Zona de disponibilidad 2 Grupo de seguridad de red Seleccione el grupo myNSG existente.

Nota:

Azure proporciona una dirección IP de acceso de salida predeterminada para las máquinas virtuales que no tienen asignada una dirección IP pública o están en el grupo back-end de un equilibrador de carga de Azure básico interno. El mecanismo de dirección IP de acceso de salida predeterminado proporciona una dirección IP de salida que no se puede configurar.

La dirección IP de acceso de salida predeterminada está deshabilitada cuando se produce uno de los siguientes eventos:

- Se asigna una dirección IP pública a la máquina virtual.

- La máquina virtual se coloca en el grupo back-end de un equilibrador de carga estándar, con o sin reglas de salida.

- Se asigna un recurso de Azure NAT Gateway a la subred de la máquina virtual.

Las máquinas virtuales creadas mediante conjuntos de escalado de máquinas virtuales en modo de orquestación flexible no tienen acceso de salida predeterminado.

Para más información sobre las conexiones de salida en Azure, vea Acceso de salida predeterminado en Azure y Uso de traducción de direcciones de red (SNAT) de origen para conexiones de salida.

Creación de configuraciones de red secundarias

En esta sección, cambia la dirección IP privada de la NIC existente de cada máquina virtual a Estática. A continuación, agrega un nuevo recurso de NIC a cada máquina virtual con una configuración de dirección IP privada estática.

Para obtener más información sobre cómo configurar una dirección IP flotante en la configuración de máquina virtual, consulte Configuración del sistema operativo invitado para la dirección IP flotante.

En el cuadro de búsqueda que aparece en la parte superior del portal, escriba Máquina virtual. En los resultados de la búsqueda, seleccione Máquinas virtuales.

Seleccione myVM1.

Detenga la máquina virtual si se está ejecutando.

En Configuración, seleccione Redes.

En Redes, seleccione el nombre de la interfaz de red junto a Interfaz de red. La interfaz de red comienza con el nombre de la máquina virtual y tiene asignado un número aleatorio. En este ejemplo, es myVM1266.

En la página de interfaz de red, seleccione Configuraciones de IP en Configuración.

En Configuraciones IP, seleccione ipconfig1.

Seleccione Estática en Asignación en la configuración ipconfig1.

Seleccione Guardar.

Vuelva a la página de información general de myVM1.

En Configuración, seleccione Redes.

En la página Redes, seleccioneAsociar interfaz de red.

En Asociar interfaz de red, seleccione Crear y asociar interfaz de red.

En la hoja Crear interfaz de red, escriba o seleccione la siguiente información:

Configuración Valor Detalles del proyecto Resource group Seleccione load-balancer-rg. Interfaz de red Nombre Escriba myVM1NIC2. Subnet Seleccione backend-subnet (10.1.0.0/24). Grupo de seguridad de red de NIC Seleccione Advanced (Avanzadas). Configuración del grupo de seguridad de red Seleccione myNSG. Asignación de la dirección IP privada Seleccione Estática. Dirección IP privada Escriba 10.1.0.6. Seleccione Crear.

Inicie la máquina virtual.

Repita los pasos 1 al 16 para myVM2 y reemplace la siguiente información:

Configuración myVM2 Nombre myVM2NIC2 Dirección IP privada 10.1.0.7

Configuración de máquinas virtuales

Se conecta a myVM1 y myVM2 con Azure Bastion y configura la red secundaria en esta sección. Agrega una ruta para la puerta de enlace para la configuración de red secundaria. A continuación, instala IIS en cada máquina virtual y personaliza los sitios web para mostrar el nombre de host de la máquina virtual.

En el cuadro de búsqueda que aparece en la parte superior del portal, escriba Máquina virtual. En los resultados de la búsqueda, seleccione Máquinas virtuales.

Seleccione myVM1.

Inicie myVM1.

En Información general, seleccione Conectar y, luego, Bastion.

Escriba el nombre de usuario y la contraseña que especificó al crear la máquina virtual.

Seleccione Permitir para que Bastion use el Portapapeles.

En el escritorio del servidor, vaya a Inicio > Herramientas administrativas de Windows > Windows PowerShell > Windows PowerShell.

En la ventana de PowerShell, ejecute el comando

route print. Este comando devuelve una salida similar a la siguiente para una máquina virtual con dos interfaces de red conectadas:=========================================================================== Interface List 4...60 45 bd 9c c7 00 ......Microsoft Hyper-V Network Adapter 11...60 45 bd 8d 44 fa ......Microsoft Hyper-V Network Adapter #3 1...........................Software Loopback Interface 1 =========================================================================== IPv4 Route Table =========================================================================== Active Routes: Network Destination Netmask Gateway Interface Metric 0.0.0.0 0.0.0.0 10.1.0.1 10.1.0.4 10 10.1.0.0 255.255.255.0 On-link 10.1.0.4 266 10.1.0.0 255.255.255.0 On-link 10.1.0.6 266 10.1.0.4 255.255.255.255 On-link 10.1.0.4 266 10.1.0.6 255.255.255.255 On-link 10.1.0.6 266 10.1.0.255 255.255.255.255 On-link 10.1.0.4 266 10.1.0.255 255.255.255.255 On-link 10.1.0.6 266 127.0.0.0 255.0.0.0 On-link 127.0.0.1 331 127.0.0.1 255.255.255.255 On-link 127.0.0.1 331 127.255.255.255 255.255.255.255 On-link 127.0.0.1 331 168.63.129.16 255.255.255.255 10.1.0.1 10.1.0.4 11 169.254.169.254 255.255.255.255 10.1.0.1 10.1.0.4 11 224.0.0.0 240.0.0.0 On-link 127.0.0.1 331 224.0.0.0 240.0.0.0 On-link 10.1.0.4 266 224.0.0.0 240.0.0.0 On-link 10.1.0.6 266 255.255.255.255 255.255.255.255 On-link 127.0.0.1 331 255.255.255.255 255.255.255.255 On-link 10.1.0.4 266 255.255.255.255 255.255.255.255 On-link 10.1.0.6 266 =========================================================================== Persistent Routes: None IPv6 Route Table =========================================================================== Active Routes: If Metric Network Destination Gateway 1 331 ::1/128 On-link 4 266 fe80::/64 On-link 11 266 fe80::/64 On-link 11 266 fe80::382:8783:5d2:f71e/128 On-link 4 266 fe80::1575:ced8:3e94:f23a/128 On-link 1 331 ff00::/8 On-link 4 266 ff00::/8 On-link 11 266 ff00::/8 On-link =========================================================================== Persistent Routes: NoneEn este ejemplo, Microsoft Hyper-V Network Adapter #3 (interfaz 13) es la interfaz de red secundaria que no tiene una puerta de enlace predeterminada asignada.

En la ventana de PowerShell, ejecute el comando

ipconfig /allpara ver la dirección IP asignada a la interfaz de red secundaria. En este ejemplo, 10.1.0.6 se asigna a la interfaz 13. No se devuelve ninguna dirección de puerta de enlace predeterminada para la interfaz de red secundaria.Connection-specific DNS Suffix . : pbu0t5vjr3sevaritkncspakhd.ax.internal.cloudapp.net Description . . . . . . . . . . . : Microsoft Hyper-V Network Adapter #3 Physical Address. . . . . . . . . : 60-45-BD-A1-75-FB DHCP Enabled. . . . . . . . . . . : Yes Autoconfiguration Enabled . . . . : Yes Link-local IPv6 Address . . . . . : fe80::dfb3:b93e:3516:c5b6%12(Preferred) IPv4 Address. . . . . . . . . . . : 10.1.0.6(Preferred) Subnet Mask . . . . . . . . . . . : 255.255.255.0 Lease Obtained. . . . . . . . . . : Monday, December 12, 2022 7:42:31 PM Lease Expires . . . . . . . . . . : Friday, January 19, 2159 2:17:19 AM Default Gateway . . . . . . . . . : DHCP Server . . . . . . . . . . . : 168.63.129.16 DHCPv6 IAID . . . . . . . . . . . : 207635901 DHCPv6 Client DUID. . . . . . . . : 00-01-00-01-2B-28-C9-C0-60-45-BD-9B-ED-AE DNS Servers . . . . . . . . . . . : 168.63.129.16 NetBIOS over Tcpip. . . . . . . . : EnabledPara redirigir todo el tráfico para direcciones fuera de la subred a la puerta de enlace, ejecute el comando siguiente:

route -p add 0.0.0.0 MASK 0.0.0.0 10.1.0.1 METRIC 5015 IF 13En este ejemplo, 10.1.0.1 es la puerta de enlace predeterminada para la red virtual que creó anteriormente.

Ejecute los siguientes comandos o copie y pegue el código en la ventana de PowerShell para instalar y configurar IIS y los sitios web de prueba:

## Install IIS and the management tools. ## Install-WindowsFeature -Name Web-Server -IncludeManagementTools ## Set the binding for the Default website to 10.1.0.4:80. ## $para1 = @{ Name = 'Default Web Site' BindingInformation = '10.1.0.4:80:' Protocol = 'http' } New-IISSiteBinding @para1 ## Remove the default site binding. ## $para2 = @{ Name = 'Default Web Site' BindingInformation = '*:80:' } Remove-IISSiteBinding @para2 ## Remove the default htm file. ## Remove-Item c:\inetpub\wwwroot\iisstart.htm ## Add a new htm file that displays the Contoso website. ## $para3 = @{ Path = 'c:\inetpub\wwwroot\iisstart.htm' Value = $("Hello World from www.contoso.com" + "-" + $env:computername) } Add-Content @para3 ## Create folder to host website. ## $para4 = @{ Path = 'c:\inetpub\' Name = 'fabrikam' Type = 'directory' } New-Item @para4 ## Create a new website and site binding for the second IP address 10.1.0.6. ## $para5 = @{ Name = 'Fabrikam' PhysicalPath = 'c:\inetpub\fabrikam' BindingInformation = '10.1.0.6:80:' } New-IISSite @para5 ## Add a new htm file that displays the Fabrikam website. ## $para6 = @{ Path = 'C:\inetpub\fabrikam\iisstart.htm' Value = $("Hello World from www.fabrikam.com" + "-" + $env:computername) } Add-Content @para6Cierre la conexión de Bastion a myVM1.

Repita los pasos 1 al 12 para myVM2. Use el código de PowerShell siguiente para myVM2 para la instalación de IIS.

## Install IIS and the management tools. ## Install-WindowsFeature -Name Web-Server -IncludeManagementTools ## Set the binding for the Default website to 10.1.0.5:80. ## $para1 = @{ Name = 'Default Web Site' BindingInformation = '10.1.0.5:80:' Protocol = 'http' } New-IISSiteBinding @para1 ## Remove the default site binding. ## $para2 = @{ Name = 'Default Web Site' BindingInformation = '*:80:' } Remove-IISSiteBinding @para2 ## Remove the default htm file. ## Remove-Item C:\inetpub\wwwroot\iisstart.htm ## Add a new htm file that displays the Contoso website. ## $para3 = @{ Path = 'c:\inetpub\wwwroot\iisstart.htm' Value = $("Hello World from www.contoso.com" + "-" + $env:computername) } Add-Content @para3 ## Create folder to host website. ## $para4 = @{ Path = 'c:\inetpub\' Name = 'fabrikam' Type = 'directory' } New-Item @para4 ## Create a new website and site binding for the second IP address 10.1.0.7. ## $para5 = @{ Name = 'Fabrikam' PhysicalPath = 'c:\inetpub\fabrikam' BindingInformation = '10.1.0.7:80:' } New-IISSite @para5 ## Add a new htm file that displays the Fabrikam website. ## $para6 = @{ Path = 'C:\inetpub\fabrikam\iisstart.htm' Value = $("Hello World from www.fabrikam.com" + "-" + $env:computername) } Add-Content @para6

Creación de un equilibrador de carga

En esta sección, crea un equilibrador de carga con redundancia de zona que equilibra la carga de las máquinas virtuales.

Con la redundancia de zona, aunque se produzcan errores en una o varias zonas disponibilidad, la ruta de los datos puede mantenerse a salvo siempre que una zona de la región permanezca en buen estado.

Durante la creación del equilibrador de carga, configurará:

- Dos direcciones IP de front-end, una para cada sitio web.

- Grupos back-end

- Reglas de equilibrio de carga de entrada

En el cuadro de búsqueda que aparece en la parte superior del portal, escriba Load Balancer. Seleccione Equilibradores de carga en los resultados de la búsqueda.

En la página Equilibrador de carga, seleccione Crear.

En la pestaña Conceptos básicos de la página Crear equilibrador de carga, escriba o seleccione la siguiente información:

Configuración Valor Detalles del proyecto Suscripción Selecciona tu suscripción. Resource group Seleccione load-balancer-rg. Detalles de instancia Nombre Escriba myLoadBalancer. Region Seleccione Este de EE. UU. SKU Deje el valor predeterminado Estándar. Tipo Seleccione Público. Nivel En Regional, deje el valor predeterminado. Seleccione Siguiente: Configuración de la dirección IP de frontend.

En Configuración de IP de front-end, seleccione + Agregar una IP de front-end.

En Agregar configuración de IP de frontend, escriba o seleccione la siguiente información:

Configuración Value Nombre Escriba Frontend-contoso. Versión de la dirección IP Seleccione IPv4. Tipo de IP Seleccione Dirección IP. Dirección IP pública Seleccione Crear nuevo.

Escriba myPublicIP-contoso en Nombre

Seleccione Redundancia de zona en Zona de disponibilidad.

Deje el valor predeterminado Microsoft Network para Preferencia de enrutamiento.

Seleccione

.Nota:

IPv6 no se admite actualmente con preferencia de enrutamiento o equilibrio de carga entre regiones (nivel global).

Para más información sobre prefijos de IP, consulte Prefijo de dirección IP pública de Azure.

En las regiones con Availability Zones, tiene la opción de seleccionar Ninguna zona (opción predeterminada), una zona específica o redundancia de zona. La elección dependerá de los requisitos de error de dominio específicos. En regiones sin Availability Zones, este campo no aparecerá.

Para más información sobre las zonas de disponibilidad, consulte Introducción a las zonas de disponibilidad.Seleccione Agregar.

Seleccione + Agregar una configuración de IP de front-end.

En Agregar configuración de IP de frontend, escriba o seleccione la siguiente información:

Configuración Value Nombre Escriba Frontend-fabrikam. Versión de la dirección IP Seleccione IPv4. Tipo de IP Seleccione Dirección IP. Dirección IP pública Seleccione Crear nuevo.

Escriba myPublicIP-fabrikam para Nombre

Seleccione Redundancia de zona en Zona de disponibilidad.

Deje el valor predeterminado Microsoft Network para Preferencia de enrutamiento.

Seleccione

.Seleccione Agregar.

Seleccione Siguiente: grupos de back-end.

En la pestaña Grupos de back-end, seleccione + Agregar un grupo de back-end.

Escriba o seleccione la siguiente información en Agregar un grupo de back-end:

Configuración Value Nombre Escriba myBackendPool-contoso. Virtual network Seleccione myVNet. Configuración del grupo de back-end Seleccione NIC. En Configuraciones IP, seleccione + Agregar.

Seleccione myVM1 y myVM2, que se corresponden con ipconfig1 (10.1.0.4) y ipconfig1 (10.1.0.5) .

Seleccione Agregar.

Seleccione Guardar.

Seleccione + Agregar un grupo de back-end.

Escriba o seleccione la siguiente información en Agregar un grupo de back-end:

Configuración Value Nombre Escriba myBackendPool-fabrikam. Virtual network Seleccione myVNet. Configuración del grupo de back-end Seleccione NIC. En Configuraciones IP, seleccione + Agregar.

Seleccione myVM1 y myVM2, que se corresponden con ipconfig1 (10.1.0.6) y ipconfig1 (10.1.0.7) .

Seleccione Agregar.

Seleccione Guardar.

Seleccione Siguiente: reglas de entrada.

En Regla de equilibrio de carga de la pestaña Reglas de entrada, seleccione + Agregar regla de equilibrio de carga.

En Agregar regla de equilibrio de carga, escriba o seleccione la siguiente información:

Configuración Value Nombre Escriba myHTTPRule-contoso. Versión de la dirección IP Seleccione IPv4. Dirección IP del front-end Seleccione Frontend-contoso. Grupo back-end Seleccione myBackendPool-contoso. Protocolo seleccione TCP. Port Escriba 80. Puerto back-end Escriba 80. Sondeo de mantenimiento Seleccione Crear nuevo.

En Nombre, escriba myHealthProbe-contoso.

Seleccione TCP en Protocolo.

Deje el resto de los valores predeterminados y seleccione Aceptar.Persistencia de la sesión Seleccione Ninguno. Tiempo de espera de inactividad (minutos) Escriba o seleccione 15. Restablecimiento de TCP Seleccione Habilitado. Dirección IP flotante Seleccione Deshabilitado. Traducción de direcciones de red de origen (SNAT) de salida Deje el valor predeterminado, (Recommended) Use outbound rules to provide backend pool members access to the internet ([Recomendado] Usar reglas de salida para que los miembros del grupo de servidores de back-end puedan acceder a Internet). Seleccione Agregar.

Seleccione Agregar una regla de equilibrio de carga.

En Agregar regla de equilibrio de carga, escriba o seleccione la siguiente información:

Configuración Value Nombre Escriba myHTTPRule-fabrikam Versión de la dirección IP Seleccione IPv4. Dirección IP del front-end Seleccione Frontend-fabrikam. Grupo back-end Seleccione myBackendPool-fabrikam. Protocolo seleccione TCP. Port Escriba 80. Puerto back-end Escriba 80. Sondeo de mantenimiento Seleccione Crear nuevo.

En Nombre, escriba myHealthProbe-fabrikam.

Seleccione TCP en Protocolo.

Deje el resto de los valores predeterminados y seleccione Aceptar.Persistencia de la sesión Seleccione Ninguno. Tiempo de espera de inactividad (minutos) Escriba o seleccione 15. Restablecimiento de TCP Seleccione Habilitado. Dirección IP flotante Seleccione Deshabilitado. Traducción de direcciones de red de origen (SNAT) de salida Deje el valor predeterminado, (Recommended) Use outbound rules to provide backend pool members access to the internet ([Recomendado] Usar reglas de salida para que los miembros del grupo de servidores de back-end puedan acceder a Internet). Seleccione Agregar.

Seleccione el botón azul Revisar y crear en la parte inferior de la página.

Seleccione Crear.

Nota:

En este ejemplo, hemos creado una puerta de enlace NAT para proporcionar acceso saliente a Internet. La pestaña de reglas de salida de la configuración se omite, ya que no es necesaria con la puerta de enlace NAT. Para obtener más información sobre la puerta de enlace de Azure NAT, consulte ¿Qué es Azure Virtual Network NAT? Para obtener más información sobre las conexiones salientes en Azure, consulte Traducción de direcciones de red de origen (SNAT) para conexiones salientes

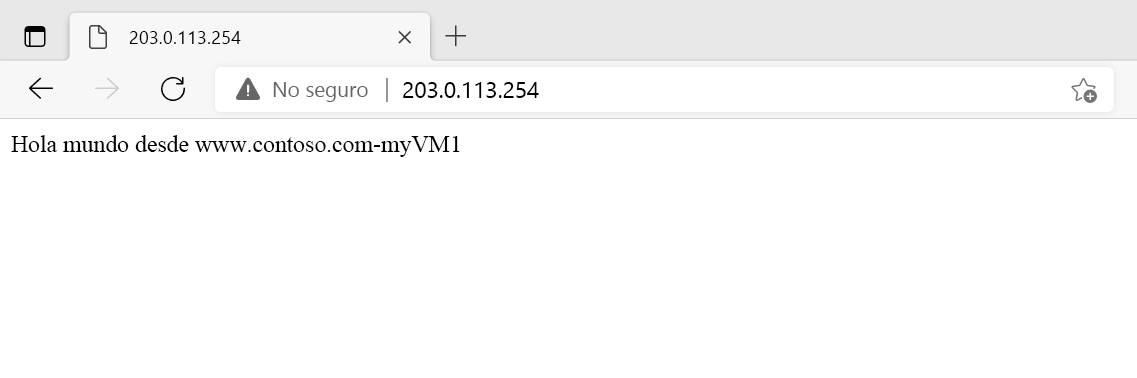

Prueba del equilibrador de carga

En esta sección detecta la dirección IP pública de cada sitio web. Escribe la dirección IP en un explorador para probar los sitios web que creó anteriormente.

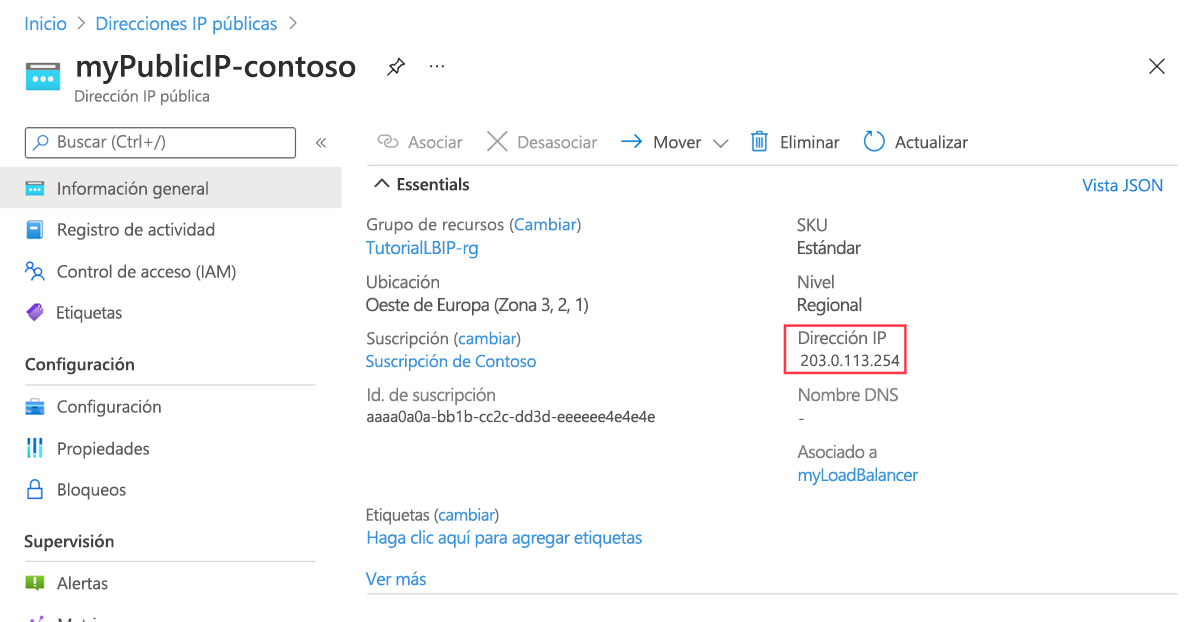

En el cuadro de búsqueda que aparece en la parte superior del portal, escriba IP pública. Seleccione Direcciones IP públicas en los resultados de la búsqueda.

Seleccione myPublicIP-contoso.

Copie la dirección IP en la página de información general de myPublicIP-contoso.

Abra un explorador web y copie la dirección IP pública en la barra de direcciones.

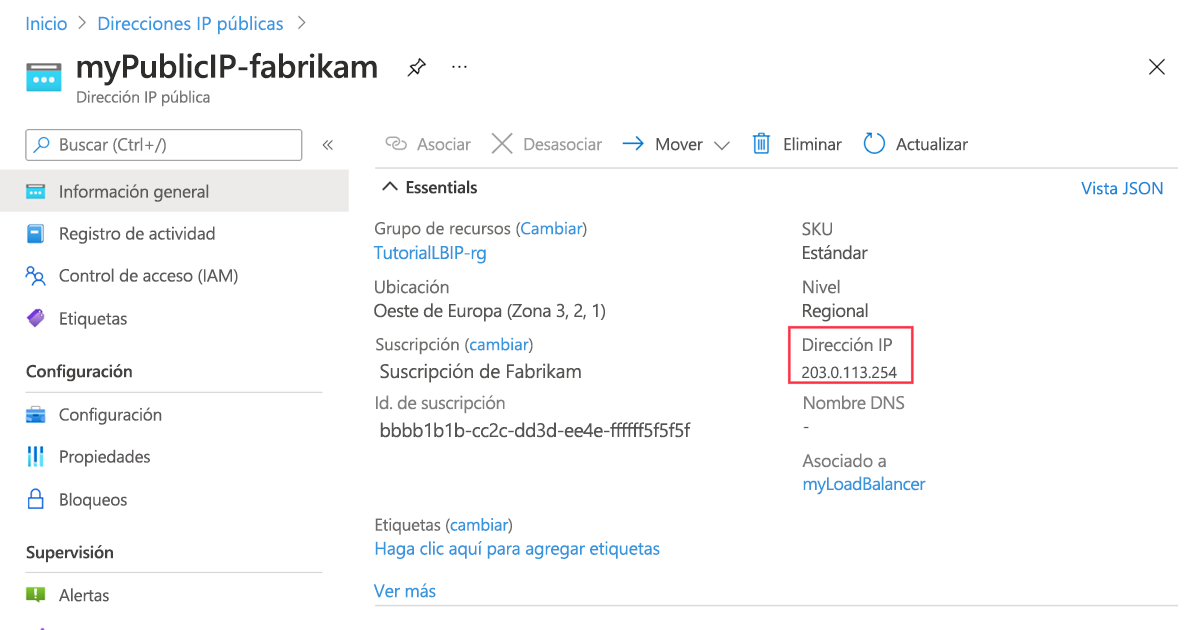

Vuelva a Direcciones IP públicas. Seleccione myPublicIP-fabrikam.

Copie la dirección IP en la página de información general de myPublicIP-fabrikam.

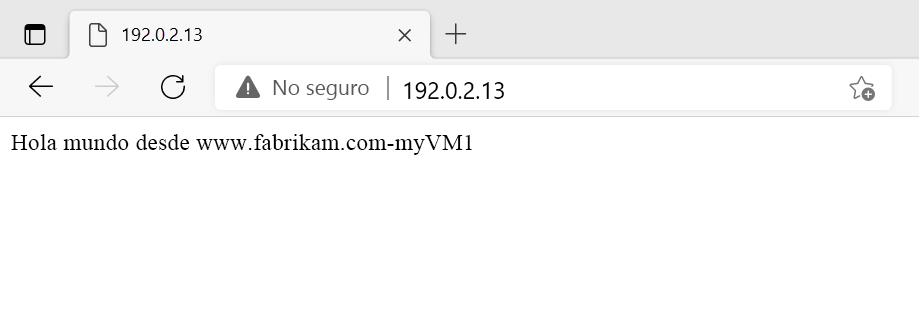

Abra un explorador web y copie la dirección IP pública en la barra de direcciones.

Para probar el equilibrador de carga, actualice el explorador o apague una de las máquinas virtuales.

Limpieza de recursos

Si no va a seguir usando esta aplicación, elimine las máquinas virtuales y el equilibrador de carga mediante los pasos siguientes:

Escriba Grupo de recursos en el cuadro de búsqueda que se encuentra en la parte superior del portal. Seleccione Grupos de recursos en los resultados de la búsqueda.

Seleccione load-balancer-rg en Grupos de recursos.

Seleccione Eliminar grupo de recursos.

Escriba load-balancer-rg en ESCRIBA EL NOMBRE DEL GRUPO DE RECURSOS:. Seleccione Eliminar.

Pasos siguientes

Pase al siguiente artículo para aprender a crear un equilibrador de carga entre regiones: