Reducir el área de superficie de la contraseña visible por el usuario

Flujo de trabajo de usuario de prueba de encuesta para el uso de contraseñas

Ahora es el momento de obtener más información sobre el rol de trabajo de destino. Debe tener una lista de las aplicaciones que usan, pero no sabe qué, por qué, cuándo y con qué frecuencia. Esta información es importante a medida que avanza en el paso 2. Los usuarios de prueba crean los flujos de trabajo asociados al rol de trabajo de destino. Su objetivo inicial es realizar una tarea sencilla: documentar el uso de contraseñas. Esta lista no es completa, pero le da una idea del tipo de información que desea. El objetivo es obtener información sobre todos los escenarios en los que ese rol de trabajo encuentra una contraseña. Un buen enfoque es plantearse el siguiente conjunto de preguntas:

| Pregunta | |

|---|---|

| 🔲 | ¿Cuál es el nombre de la aplicación que solicitó una contraseña? |

| 🔲 | ¿Por qué usan la aplicación que pidió una contraseña? Por ejemplo, ¿hay más de una aplicación que pueda hacer lo mismo? |

| 🔲 | ¿Qué parte de su flujo de trabajo les hace usar la aplicación? Intente ser lo más específico posible. Por ejemplo, "Uso la aplicación x para emitir reembolsos de tarjetas de crédito por importes superiores a y". |

| 🔲 | ¿Con qué frecuencia se usa la aplicación en un día o semana determinados? |

| 🔲 | ¿La contraseña que escribes en la aplicación es la misma que la contraseña que usas para iniciar sesión en Windows? |

Algunas organizaciones permiten a sus usuarios escribir esta información, mientras que otras podrían insistir en que un miembro del departamento de TI las sombree. Un visor objetivo podría observar un mensaje de contraseña que el usuario pasa por alto simplemente debido a la memoria muscular. Como se mencionó anteriormente, esta información es fundamental. Podría perder un mensaje de contraseña que podría retrasar la transición a ser sin contraseña.

Identificar el uso de contraseñas y planear, desarrollar e implementar mitigaciones de contraseñas

Los usuarios de prueba le proporcionaron información valiosa que describe cómo, qué, por qué y cuándo usan una contraseña. Ahora es el momento de que el equipo identifique cada uno de estos casos de uso de contraseña y comprenda por qué el usuario debe usar una contraseña.

Cree una lista de los escenarios. Cada escenario debe tener una instrucción de problema clara. Asigne al escenario un nombre con un resumen de una oración de la instrucción problem. Incluya en el escenario los resultados de la investigación del equipo sobre por qué se pide al usuario que proporcione una contraseña. Incluya detalles pertinentes, pero precisos. Si el escenario está basado en directivas o procedimientos, incluya el nombre y la sección de la directiva que determina por qué el flujo de trabajo usa una contraseña.

Los usuarios de prueba no descubrirán todos los escenarios, por lo que debe forzar en ellos algunos escenarios poco comunes. No olvide incluir lo siguiente:

- Aprovisionamiento de un nuevo usuario con una contraseña desconocida

- Usuarios que olvidan el PIN u otros flujos de corrección cuando la credencial segura no se puede usar

A continuación, revise la lista de escenarios. Puede empezar con los flujos de trabajo que dicta el proceso o la directiva, o bien puede empezar con flujos de trabajo que necesitan soluciones técnicas, lo que sea más fácil o rápido. Esta elección varía según la organización.

Empiece a mitigar los usos de contraseñas en función de los flujos de trabajo de los usuarios de destino. Documente la mitigación como una solución para su escenario. No se preocupe por los detalles de implementación de la solución. Todo lo que necesita es información general de los cambios necesarios para reducir el uso de contraseñas. Si se necesitan cambios técnicos, ya sea en la infraestructura o en el código, es probable que se incluyan los detalles exactos en la documentación del proyecto. Sin embargo, la organización realiza un seguimiento de los proyectos, cree un nuevo proyecto en ese sistema. Asocie el escenario a ese proyecto e inicie los procesos necesarios para financiar ese proyecto.

Mitigar el uso de contraseñas con aplicaciones es uno de los obstáculos más desafiantes en el recorrido sin contraseña. Si su organización desarrolla la aplicación, está en mejor forma que el software común fuera de los estantes (COTS).

La mitigación ideal para las aplicaciones que solicitan al usuario una contraseña es permitir que esas aplicaciones usen una identidad autenticada existente, como Microsoft Entra ID o Active Directory. Trabaje con los proveedores de aplicaciones para que agreguen compatibilidad con identidades de Microsoft Entra. Para las aplicaciones locales, haga que la aplicación use la autenticación integrada de Windows. El objetivo para los usuarios debe ser una experiencia de inicio de sesión único sin problemas en la que cada usuario se autentique una vez cuando inicie sesión en Windows. Use esta misma estrategia para las aplicaciones que almacenan sus propias identidades en sus propias bases de datos.

Cada escenario de la lista ahora debe tener una instrucción de problema, una investigación sobre por qué se usó la contraseña y un plan de mitigación sobre cómo hacer desaparecer el uso de la contraseña. Con estos datos, uno a uno, cierre las brechas en las contraseñas visibles por el usuario. Cambie las directivas y los procedimientos según sea necesario, realice cambios en la infraestructura siempre que sea posible. Convierta aplicaciones internas para integrarlas en el inquilino de Microsoft Entra ID, usar identidades federadas o usar la autenticación integrada de Windows. Trabaje con publicadores de software que no sean de Microsoft para actualizar su software para integrarlo en Microsoft Entra ID, admitir identidades federadas o usar la autenticación integrada de Windows.

Repetir hasta que se mitigue todo el uso de contraseñas de usuario

Algunas o todas las mitigaciones están en vigor. Debe validar que las soluciones resolvieron sus instrucciones de problema. En esta fase se basa en los usuarios de prueba. Quiere mantener una buena parte de los primeros usuarios de prueba, pero este punto es una buena oportunidad para reemplazar o agregar algunos. Flujo de trabajo de los usuarios de prueba de encuesta para el uso de contraseñas. Si todo va bien, cerró la mayoría o todas las brechas. Es probable que algunos permanezcan. Evalúe las soluciones y lo que salió mal, cambie la solución según sea necesario hasta llegar a una solución que quite la necesidad del usuario de escribir una contraseña. Si estás atascado, otros también. Use los foros de varios orígenes o de su red de compañeros de TI para describir su problema y ver cómo lo resuelven otros usuarios. Si no tiene opciones, póngase en contacto con Microsoft para obtener ayuda.

Eliminación de funcionalidades de contraseña de Windows

Cree que ha mitigado todo el uso de contraseñas para el rol de trabajo de destino. Ahora viene la prueba verdadera: configure Windows para que el usuario no pueda usar una contraseña.

Windows ofrece tres opciones principales para reducir o eliminar el área de superficie de contraseña:

- Experiencia sin contraseña de Windows

- Excluir el proveedor de credenciales de contraseña

- Requerir Windows Hello para empresas o una tarjeta inteligente

Experiencia sin contraseña de Windows

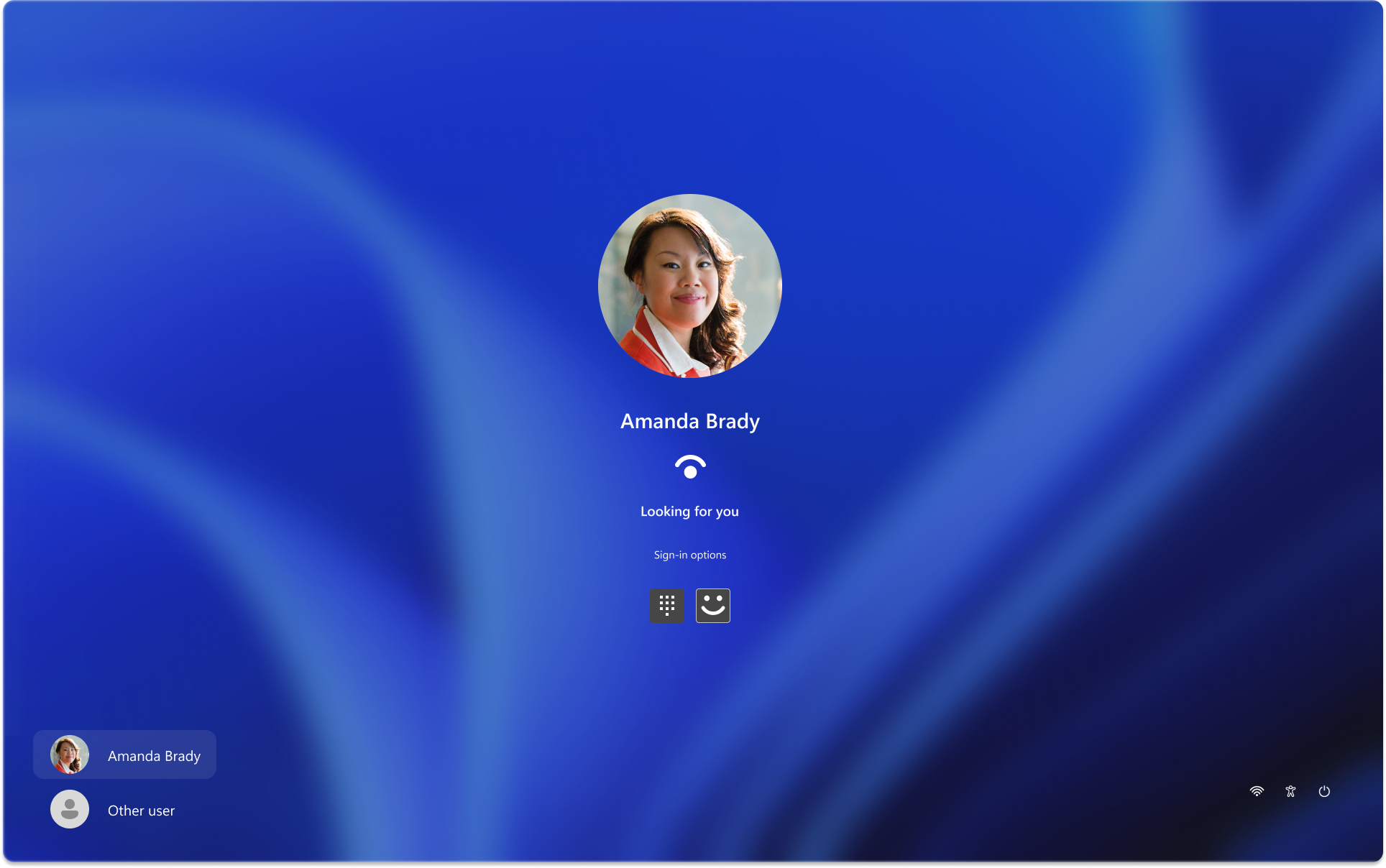

La experiencia sin contraseña de Windows es una directiva de seguridad que oculta el proveedor de credenciales de contraseña para las cuentas de usuario que inician sesión con Windows Hello o una clave de seguridad FIDO2. La experiencia sin contraseña de Windows es la opción recomendada, pero solo está disponible en Microsoft Entra dispositivos unidos. En la imagen siguiente se muestra la pantalla de bloqueo de Windows cuando está habilitada la experiencia sin contraseña de Windows. Un usuario inscrito en Windows Hello para empresas no tiene la opción de usar una contraseña para iniciar sesión:

Para obtener más información, consulte Experiencia sin contraseña de Windows.

Excluir el proveedor de credenciales de contraseña

La configuración de directiva Excluir proveedores de credenciales se puede usar para deshabilitar el proveedor de credenciales de contraseña. Cuando se configura, Windows deshabilita la posibilidad de usar contraseñas para todas las cuentas, incluidas las cuentas locales. También impide el uso de contraseñas para rdp y escenarios de autenticación de ejecución . Esta configuración de directiva podría afectar a escenarios de soporte técnico, como cuando un usuario necesita iniciar sesión con una cuenta local para solucionar un problema. Por este motivo, evalúe cuidadosamente todos los escenarios antes de habilitar la configuración.

- GPO: Configuración> del equipoPlantillas> administrativasProveedores de credenciales de iniciode sesión> delsistema>

- CSP:

./Device/Vendor/MSFT/Policy/Config/ADMX_CredentialProviders/ExcludedCredentialProviders

El valor que se va a escribir en la directiva para ocultar el proveedor de credenciales de contraseña es {60b78e88-ead8-445c-9cfd-0b87f74ea6cd}.

Requerir Windows Hello para empresas o una tarjeta inteligente

La configuración de directiva Requerir Windows Hello para empresas o una tarjeta inteligente se puede usar para requerir Windows Hello para empresas o una tarjeta inteligente para el inicio de sesión interactivo. Cuando está habilitado, Windows impide que los usuarios inicien sesión o se desbloquee con una contraseña. El proveedor de credenciales de contraseña permanece visible para el usuario. Si un usuario intenta usar una contraseña, Windows informa al usuario de que debe usar Windows Hello para empresas o una tarjeta inteligente. Antes de habilitar esta configuración de directiva, el usuario debe estar inscrito en Windows Hello para empresas o tener una tarjeta inteligente. Por lo tanto, la implementación de esta directiva requiere una planificación y coordinación cuidadosas.

- GPO: Configuración> del equipoConfiguración de Windows Configuración>de seguridad Directivas>>localesOpciones> de seguridadInicio de sesión interactivo: Requerir Windows Hello para empresas o tarjeta inteligente

- CSP: no disponible

Validar que ninguno de los flujos de trabajo necesita contraseñas

Esta etapa es el momento importante. Ha identificado el uso de contraseñas, ha desarrollado soluciones para mitigar el uso de contraseñas y ha quitado o deshabilitado el uso de contraseñas de Windows. En esta configuración, los usuarios no pueden usar una contraseña. Los usuarios se bloquean si alguno de sus flujos de trabajo les pide una contraseña. Lo ideal es que los usuarios de prueba puedan completar todos los flujos de trabajo del rol de trabajo de destino sin ningún uso de contraseña. No olvide esos flujos de trabajo de bajo porcentaje, como el aprovisionamiento de un nuevo usuario o un usuario que olvidó su PIN o no puede usar su credencial segura. Asegúrese de que esos escenarios también se validan.

Pasos siguientes

Está listo para realizar la transición de una o varias partes de la organización a una implementación sin contraseña. Ha validado que el rol de trabajo de destino está listo para ir donde el usuario ya no necesita conocer ni usar su contraseña. Está a pocos pasos de declarar el éxito.