Evaluación de vulnerabilidades de SQL Server

Se aplica a: SQL Server

La evaluación de vulnerabilidades de SQL es una herramienta fácil de usar que puede ayudarle a detectar posibles vulnerabilidades de la base de datos, realizar su seguimiento y corregirlas. Úsela para mejorar la seguridad de la base de datos de manera proactiva.

Nota:

La herramienta de evaluación de vulnerabilidades está disponible en SQL Server Management Studio (SSMS) anterior a 19.1, para SQL Server 2012 (11.x) y versiones posteriores.

Eliminación de la evaluación de vulnerabilidad de SQL en SQL Server Management Studio 19.1

La evaluación de vulnerabilidad de SQL en SSMS proporcionó una manera de examinar e informar sobre posibles configuraciones erróneas de seguridad en las bases de datos de SQL Server de forma desconectada, en SQL Server 2012 (11.x) y versiones posteriores. Esta capacidad se consolida en un paquete de seguridad de base de datos completo, denominado Microsoft Defender para SQL, que permite realizar exámenes de evaluación de vulnerabilidad e identificar ataques en tiempo real en la base de datos a gran escala entre recursos en el entorno local y en la nube. Defender para SQL proporciona a los clientes las actualizaciones más recientes para examinar las reglas y actualizar los algoritmos de protección contra amenazas.

Por el contrario, la evaluación de vulnerabilidad de SQL en SSMS no consume resultados de Defender for Cloud ni pueden cargarse los resultados de los exámenes locales. Además, la evaluación de vulnerabilidad de SQL en SSMS no recibe actualizaciones en tiempo real, lo que puede provocar incoherencias en comparación con los resultados actualizados de Defender for Cloud. Para evitar más confusión e incoherencias en las experiencias de seguridad de base de datos de los clientes, hemos quitado la evaluación de vulnerabilidad de SQL de SSMS a partir de la versión 19.1. Aunque la evaluación de vulnerabilidad de SQL permanece disponible en versiones anteriores de SSMS, se recomienda usar Microsoft Defender para SQL para evaluar la configuración de seguridad del entorno, independientemente de la versión de SSMS o SQL.

Para más información, consulte Servidores de Microsoft Defender para SQL en máquinas y Examinar las vulnerabilidades de los servidores SQL Server.

Para Azure SQL Database, Azure Synapse Analytics y SQL Managed Instance, use Microsoft Defender para SQL Database.

Características de la evaluación de vulnerabilidades

La evaluación de vulnerabilidades de SQL es un servicio que proporciona visibilidad sobre el estado de seguridad e incluye acciones recomendadas para resolver problemas de seguridad y mejorar la seguridad de la base de datos. En este sentido, le puede ayudar a:

- Satisfacer los requisitos de cumplimiento que requieren los informes de examen de base de datos

- Cumplir los estándares de privacidad de los datos

- Supervisar un entorno de base de datos dinámico donde resulta difícil realizar un seguimiento de los cambios

El servicio VA ejecuta un examen directamente en la base de datos. El servicio emplea una base de reglas de conocimientos que marcan las vulnerabilidades de seguridad y resaltan las desviaciones con respecto a los procedimientos recomendados, como errores de configuración, permisos excesivos y datos confidenciales sin protección. Las reglas se basan en procedimientos recomendados de Microsoft y se centran en los problemas de seguridad que presentan los riesgos más grandes para la base de datos y sus valiosos datos. Estas reglas también representan muchos de los requisitos que deben cumplir diversos organismos reguladores para satisfacer los estándares de cumplimiento.

Los resultados del examen incluyen pasos que requieren acción para corregir cada uno de los problemas y proporcionan scripts de solución personalizados donde sea aplicable. Es posible personalizar un informe de evaluación para su entorno estableciendo una línea de base aceptable para las configuraciones de permisos, configuraciones de características y configuración de base de datos.

Requisitos previos

Esta característica solo está disponible en la versión 17.4 de SQL Server Management Studio (SSMS) u otras posteriores. que podrá encontrar aquí.

Introducción

Para ejecutar un examen de vulnerabilidades en la base de datos, siga estos pasos:

Abre SQL Server Management Studio.

Conéctese a una instancia de Motor de base de datos de SQL Server o el localhost.

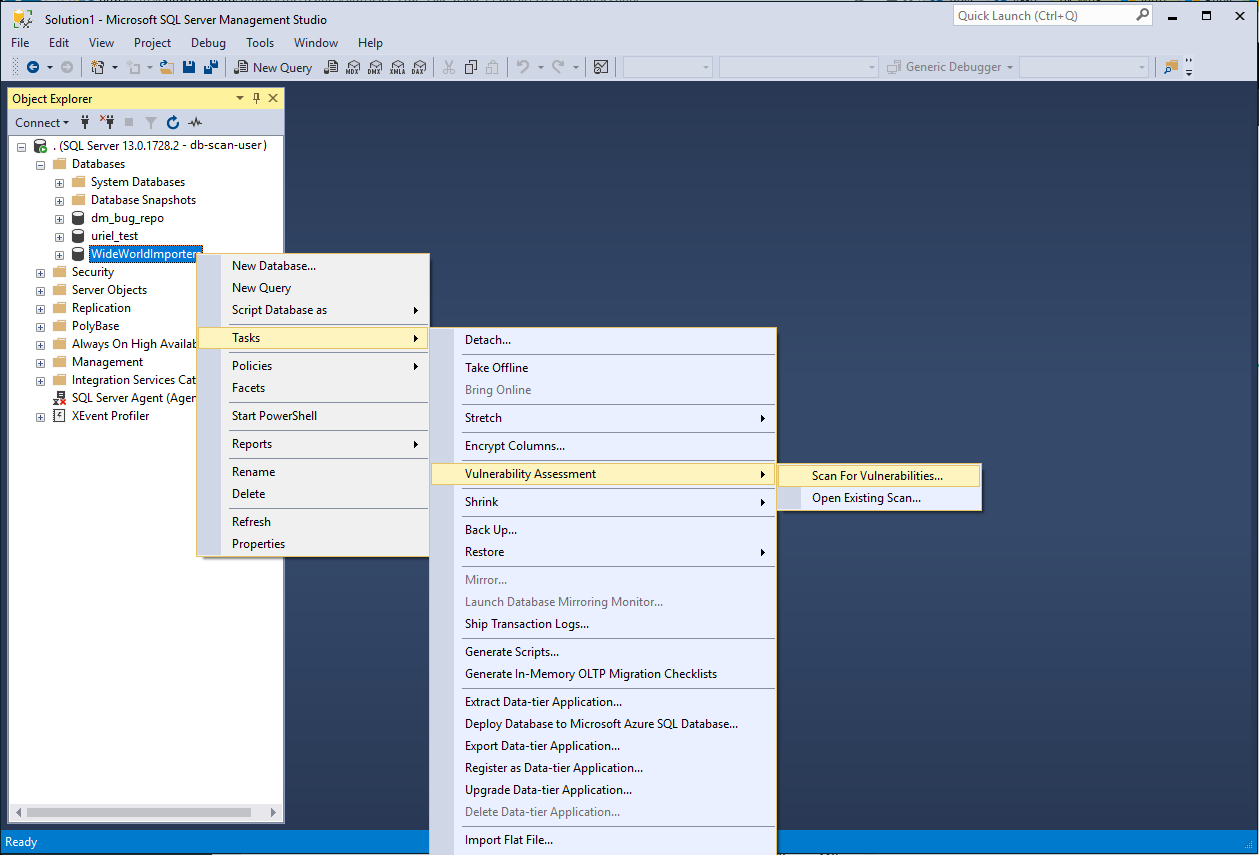

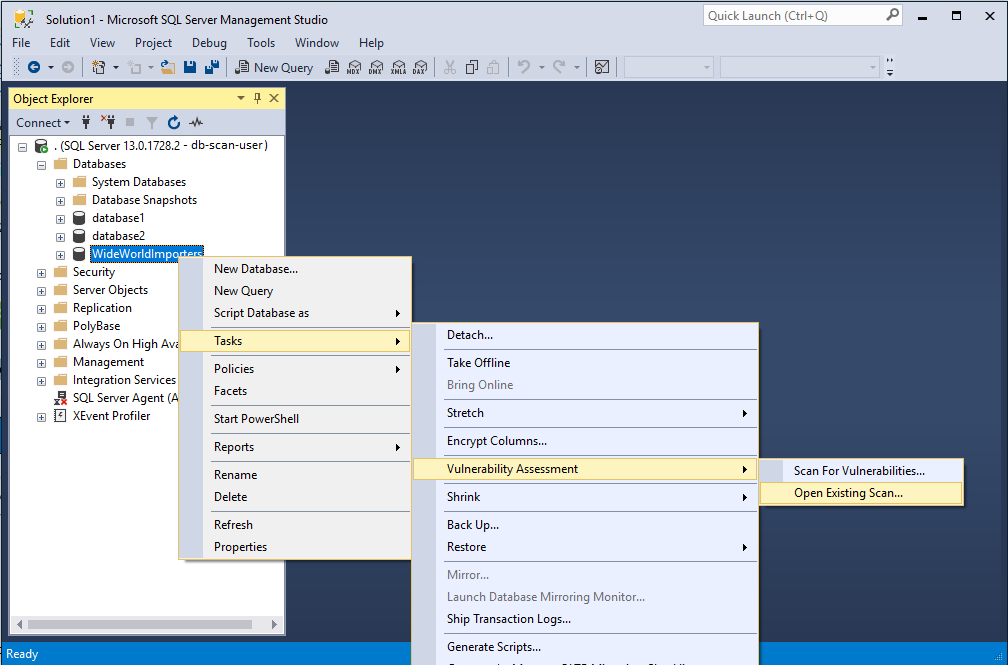

Expanda Bases de datos, haga clic con el botón derecho en una base de datos y seleccione Tareas, Evaluación de vulnerabilidad y Detectar vulnerabilidades…

Puede ejecutar un examen que compruebe si hay problemas en el nivel de servidor mediante el examen de una de las bases de datos del sistema. Expanda Bases de datos del sistema, haga clic con el botón derecho en la base de datos

master, seleccione Tareas, seleccione Evaluación de vulnerabilidad y seleccione Detectar vulnerabilidades...

Tutorial

Siga estos pasos para ejecutar y administrar las evaluaciones de vulnerabilidades en las bases de datos.

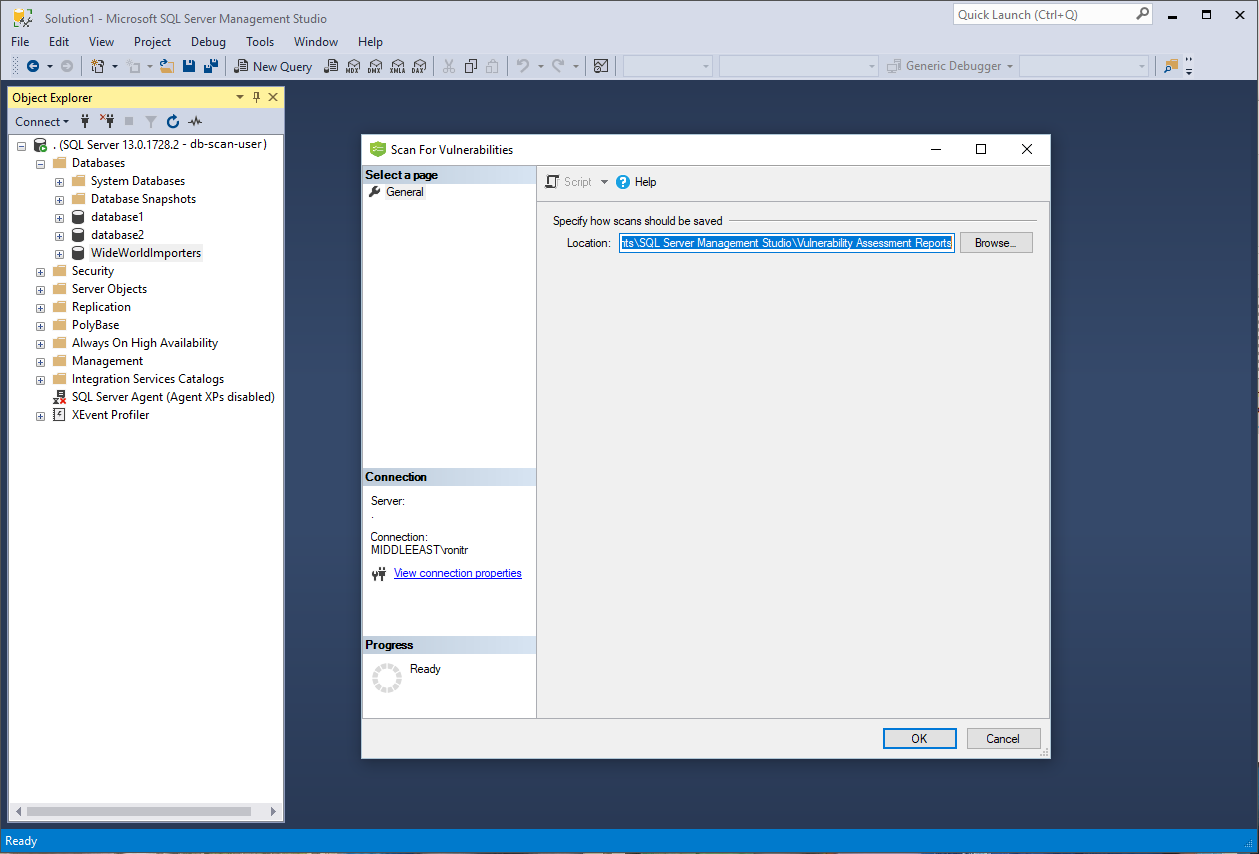

1. Ejecute un examen

El cuadro de diálogo Detectar vulnerabilidades permite especificar la ubicación donde se guardan los exámenes. Puede dejar la ubicación predeterminada o seleccionar Examinar... para guardar los resultados del examen en una ubicación diferente.

Cuando esté listo para el examen, seleccione Aceptar para examinar la base de datos en busca de vulnerabilidades.

Nota:

El examen es ligero y seguro. Tarda unos segundos en ejecutarse y es completamente de lectura. No realiza ningún cambio en la base de datos.

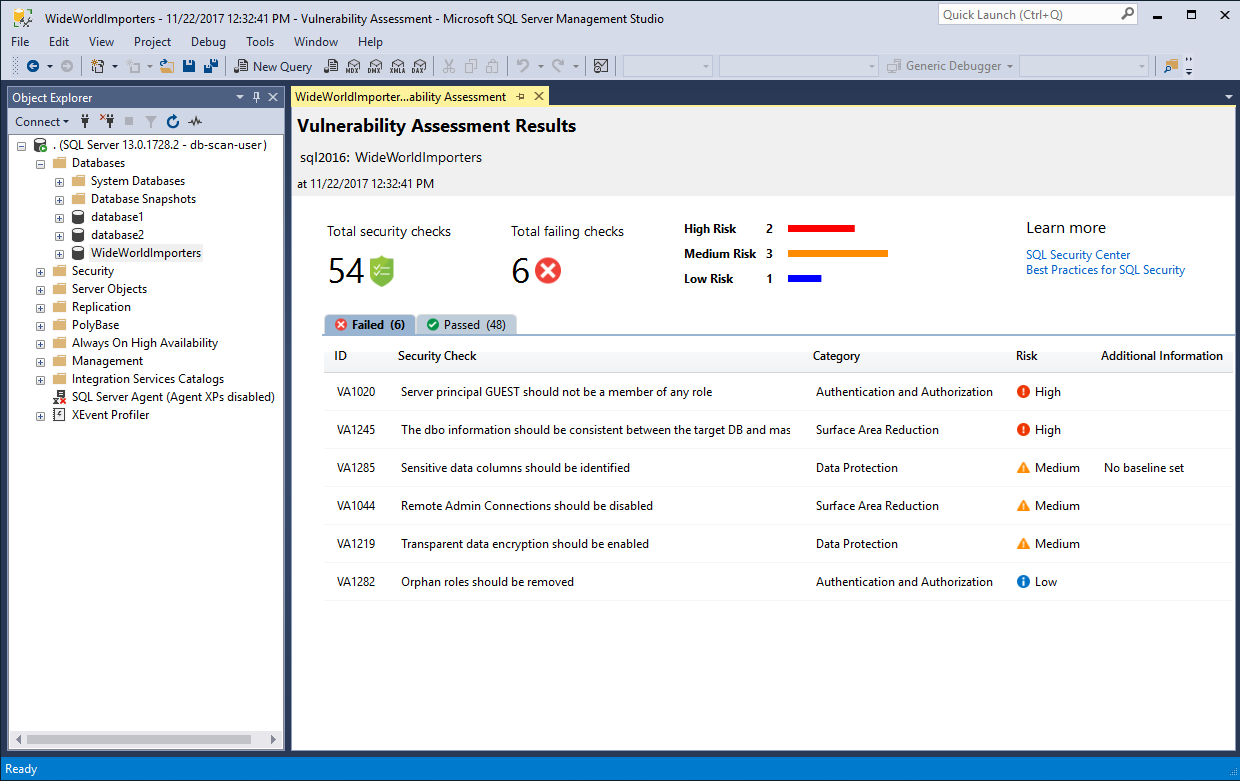

2. Consulte el informe

Una vez finalizado el examen, se muestra automáticamente el informe de esta operación en el panel principal de SSMS. El informe presenta información general sobre el estado de seguridad, cuántos problemas se encontraron y sus niveles de gravedad respectivos. Los resultados incluyen advertencias sobre las desviaciones con respecto a los procedimientos recomendados, así como una instantánea de la configuración relacionada con la seguridad. Esta configuración incluye entidades de seguridad y roles de base de datos y sus permisos asociados. El informe de examen también proporciona un mapa de datos confidenciales detectados en la base de datos e incluye recomendaciones de los métodos integrados disponibles para protegerlo.

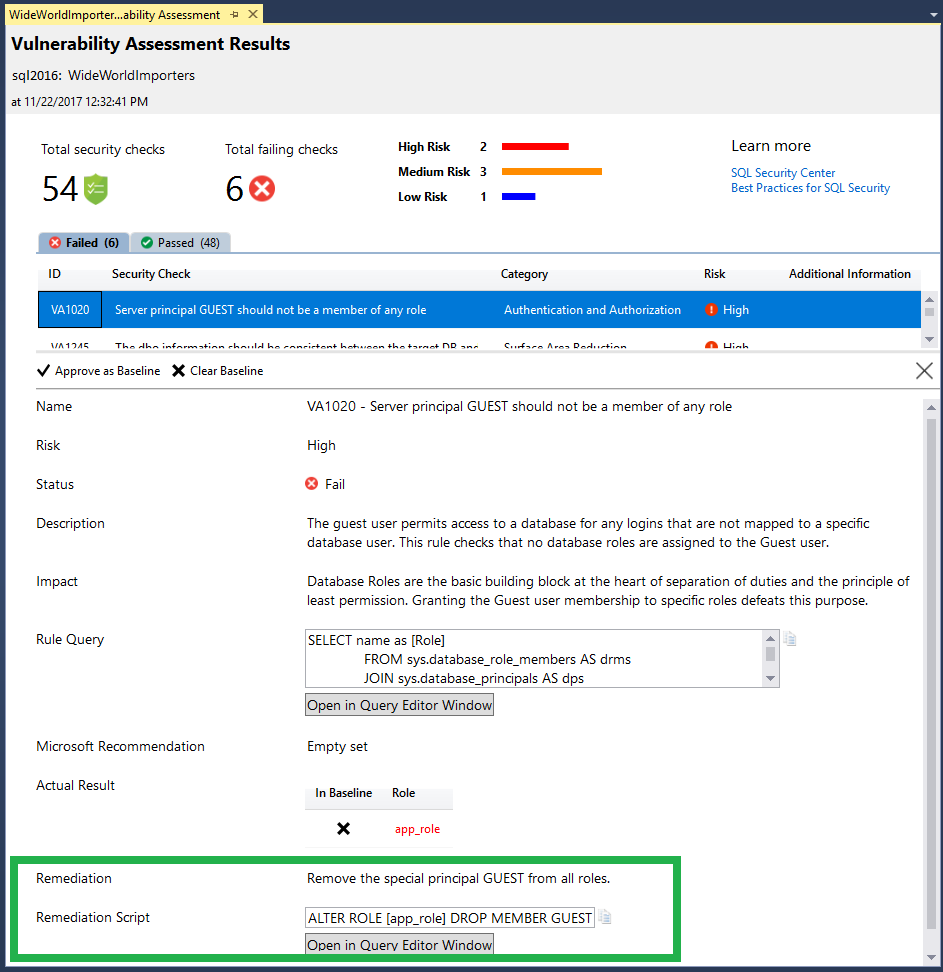

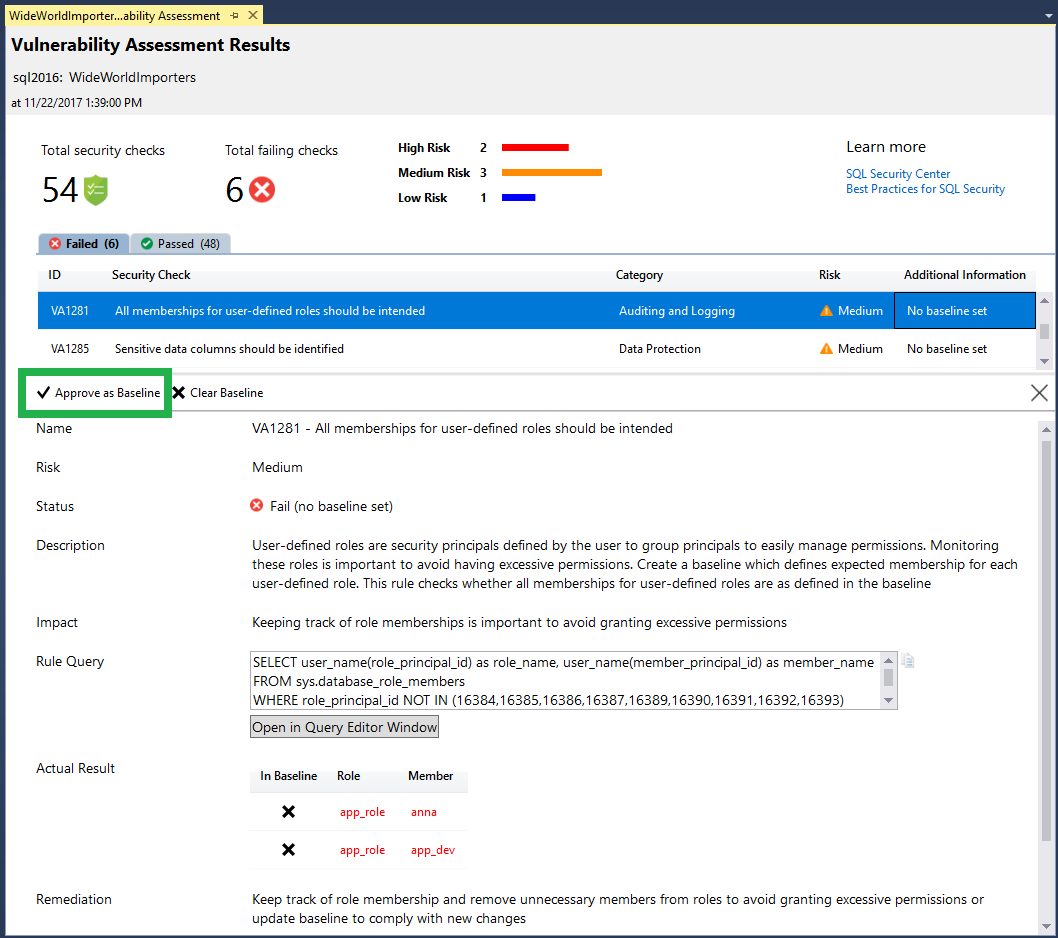

3. Analice los resultados y solucione los problemas

Revise los resultados y determine qué hallazgos del informe son verdaderos problemas de seguridad en el entorno. Examine con detalle cada resultado erróneo para entender el impacto de la búsqueda y por qué se ha producido un error en las comprobaciones de seguridad. Use la información de corrección que requiere acción que se proporciona en el informe para resolver el problema.

4. Establezca la línea base

Cuando revise los resultados de la evaluación, puede marcar los resultados específicos como una línea de base aceptable en su entorno. La línea de base es fundamentalmente una personalización de cómo se notifican los resultados. Los resultados que coinciden con la línea de base se consideran como correctos en análisis posteriores.

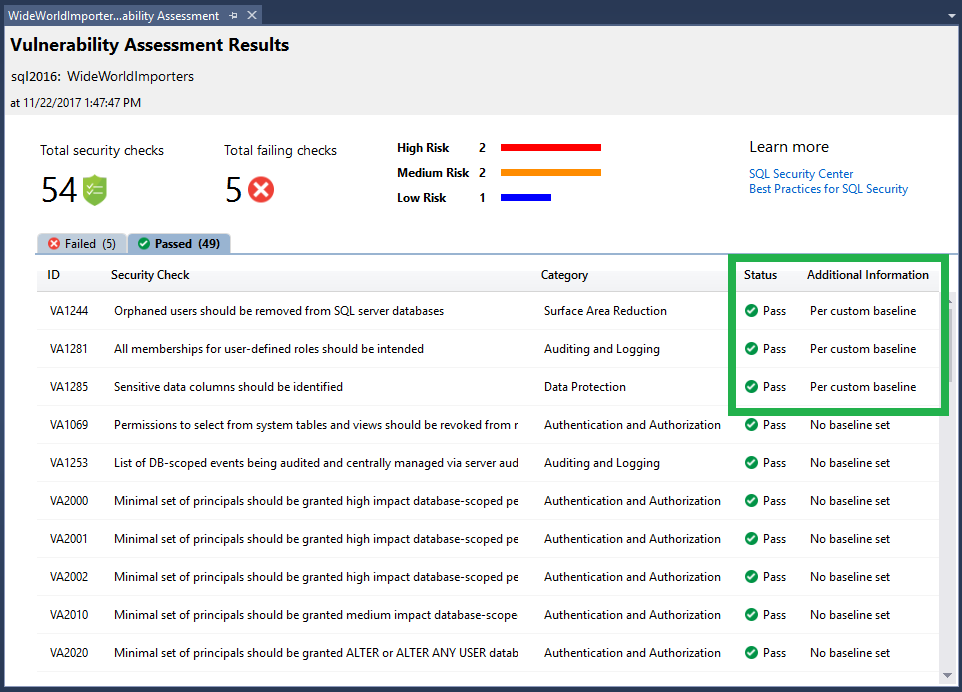

Una vez que ha establecido el estado de seguridad de línea de base, Evaluación de vulnerabilidad notifica únicamente las desviaciones con respecto a esta línea de base, y puede centrar su atención en los problemas importantes.

5. Ejecute un nuevo examen para ver el informe de seguimiento personalizado

Después de completar la configuración de sus líneas de base de la regla, ejecute un examen nuevo para ver el informe personalizado. Ahora, Evaluación de vulnerabilidad solo notifica los problemas de seguridad incorrectos que se desvían del estado de línea de base aprobado.

6. Abra un examen ejecutado previamente

En cualquier momento puede ver los resultados de las evaluaciones de vulnerabilidades que ha ejecutado anteriormente con solo abrir un examen existente. Para ello, haga clic con el botón derecho en una base de datos, seleccione Tareas, Evaluación de vulnerabilidad y Open Existing Scan… (Abrir examen existente…). Seleccione el archivo de resultados de examen que quiere ver y seleccione Abrir.

También puede abrir un resultado de examen existente mediante el menú Archivo->Abrir. Seleccione Evaluación de vulnerabilidad... y abra el directorio scans para buscar el resultado del examen que quiere ver.

Evaluación de vulnerabilidad puede usarse ahora para supervisar que las bases de datos mantengan un alto nivel de seguridad en todo momento y que se cumplan las directivas de la organización. Si se requieren informes de cumplimiento, los informes de Evaluación de vulnerabilidad pueden ser útiles para facilitar el proceso de cumplimiento.

Administración de las evaluaciones de vulnerabilidades con PowerShell

Puede usar cmdlets de PowerShell para administrar mediante programación las evaluaciones de vulnerabilidad de las instancias de SQL Server. Los cmdlets se pueden usar para ejecutar las evaluaciones mediante programación, exportar los resultados y administrar bases de referencia. Para comenzar, descargue la versión más reciente del módulo SqlServer PowerShell del sitio Galería de PowerShell. Puede obtener más información aquí.