Obtener información sobre la Prevención de pérdida de datos en punto de conexión

Puede usar Prevención de pérdida de datos de Microsoft Purview (DLP) para supervisar las acciones que se realizan en los elementos que ha determinado que son confidenciales y para ayudar a evitar el uso compartido involuntario de esos elementos.

La prevención de pérdida de datos de punto de conexión (DLP de punto de conexión) amplía las funcionalidades de supervisión y protección de la actividad de DLP a elementos confidenciales que se almacenan físicamente en dispositivos Windows 10/11, macOS (las tres versiones principales más recientes publicadas) y versiones de determinados servidores de Windows. Una vez que los dispositivos se incorporan a las soluciones de Microsoft Purview, la información sobre lo que hacen los usuarios con elementos confidenciales se hace visible en el explorador de actividad. A continuación, puede aplicar acciones de protección en esos elementos a través de directivas DLP.

Sugerencia

Si busca el control de dispositivo para el almacenamiento extraíble, consulte Microsoft Defender para punto de conexión Access Control de almacenamiento extraíble de Control de dispositivos.

Sugerencia

Si no es cliente de E5, use la prueba de 90 días de soluciones de Microsoft Purview para explorar cómo las funcionalidades adicionales de Purview pueden ayudar a su organización a administrar las necesidades de cumplimiento y seguridad de los datos. Comience ahora en el centro de pruebas de Microsoft Purview. Obtenga más información sobre términos de suscripción y prueba.

Nota:

DLP de punto de conexión no puede detectar la etiqueta de confidencialidad de otro inquilino en un documento.

Compatibilidad con dlp de punto de conexión Windows 10/11 y macOS

DLP de punto de conexión permite incorporar dispositivos que ejecutan las siguientes versiones de Windows Server:

Windows Server 2019 (14 de noviembre de 2023: KB5032196 (compilación del sistema operativo 17763.5122): Soporte técnico de Microsoft)

Windows Server 2022 (14 de noviembre de 2023 Actualización de seguridad (KB5032198): Soporte técnico de Microsoft)

Nota:

La instalación de los KB de Windows Server admitidos deshabilita la característica clasificación en el servidor. Esto significa que DLP de punto de conexión no clasificará los archivos en el servidor. Sin embargo, DLP de punto de conexión seguirá protegiendo los archivos en el servidor que se clasificaron antes de que esos KB se instalaran en el servidor. Para garantizar esta protección, instale Microsoft Defender versión 4.18.23100 (octubre de 2023) o posterior.

De forma predeterminada, DLP de punto de conexión no está habilitado para los servidores Windows cuando se incorporan inicialmente. Para poder ver los eventos DLP de punto de conexión para los servidores en el Explorador de actividad, primero debe habilitar DLP de punto de conexión para servidores Windows.

Una vez configurada correctamente, las mismas directivas de protección contra pérdida de datos se pueden aplicar automáticamente tanto a equipos Windows como a servidores Windows.

| Configuración | Subconjunto | Windows 10, 1809 y versiones posteriores, Windows 11, Windows Server 2019, Windows Server 2022 (21H2 en adelante) para puntos de conexión (X64) | macOS (tres versiones más recientes) | Notas |

|---|---|---|---|---|

| Escaneo y protección de clasificación avanzada | Límites de ancho de banda asignados | Compatible | Compatible | La clasificación avanzada habilita estas características para macOS: - Document Fingerprinting - Exact data match based sensitive information types - Trainable classifiers - Learn about named entities |

| Exclusiones de ruta de acceso de archivo para Windows | No aplicable | Compatible | No aplicable | |

| Exclusiones de ruta de acceso de archivo para Mac | N/D | N/D | Compatible | macOS incluye una lista recomendada de exclusiones que está predeterminada |

| Configuración de la recopilación de pruebas para actividades de archivos en dispositivos | Establecimiento de la memoria caché de pruebas en el dispositivo | Compatible | Preview | |

| Cobertura y exclusiones de recursos compartidos de red | No aplicable | Compatible | No compatible | |

| Aplicaciones y grupos de aplicaciones restringidos | Grupos de aplicaciones restringidos | Compatible | Compatible | |

| Aplicaciones y grupos de aplicaciones restringidos | Aplicaciones restringidas | Compatible | Compatible | |

| Aplicaciones y grupos de aplicaciones restringidos | Configuración de cuarentena automática | Compatible | Compatible | |

| Aplicaciones de Bluetooth no permitidas | No aplicable | Compatible | Compatible | |

| Restricciones de explorador y dominio a los datos confidenciales | Exploradores no permitidos | Compatible | Compatible | |

| Restricciones de explorador y dominio a los datos confidenciales | Dominios de servicio | Compatible | Compatible | |

| Restricciones de explorador y dominio a los datos confidenciales | Grupos de dominio de servicio confidencial | Compatible | Compatible | |

| Configuración adicional para DLP de punto de conexión | Justificaciones empresariales en sugerencias de directivas | Compatible | Compatible | |

| Auditar siempre la actividad de archivos para dispositivos | No aplicable | Compatible | Compatible | |

| Grupos de impresoras | No aplicable | Compatible | Compatible | |

| Grupos de dispositivos USB extraíbles | No aplicable | Compatible | Compatible | |

| Grupos de recursos compartidos de red | No aplicable | Compatible | Compatible | |

| Configuración VPN | No aplicable | Compatible | No se admite |

Otras opciones de configuración

| Configuración | Windows 10/11, Windows 10, 1809 y versiones posteriores, Windows 11 | Windows Server 2019, Windows Server 2022 (21H2 en adelante) para puntos de conexión (X64) | macOS (tres versiones más recientes) |

|---|---|---|---|

| archivo Archivo | Compatible | Compatible | Compatible |

| Tipo de archivo y extensión de archivo | Compatible | Compatible | Compatible |

| Habilitación de DLP de punto de conexión para servidores Windows | No se admite | Compatible | No se admite |

Actividades en punto de conexión que puede supervisar y sobre las que puede tomar medidas

DLP en punto de conexión permite auditar y administrar los siguientes tipos de actividades que los usuarios realizan en elementos confidenciales almacenados físicamente en dispositivos Windows 10, Windows 11 y macOS.

| Actividad | Descripción | Windows 10 (21H2, 22H2), Windows 11 (21H2, 22H2), Windows Server 2019, Server 2022 (21H2 en adelante) para puntos de conexión (X64) | Windows 11 (21H2, 22H2) para puntos de conexión (ARM64) | macOS tres versiones más recientes publicadas | Auditables/ Restricble |

|---|---|---|---|---|---|

| Carga en un dominio de servicio en la nube restringido o acceso desde un explorador no permitido | Detecta cuándo un usuario intenta cargar un elemento en un dominio de servicio restringido o tener acceso a un elemento con un explorador. Si usa un explorador no permitido, la actividad de carga se bloquea y se redirige al usuario para que use Microsoft Edge. A continuación, Microsoft Edge permite o bloquea la carga o el acceso en función de la configuración de la directiva DLP. Puede bloquear, advertir o auditar cuándo se pueden cargar archivos protegidos o evitar que se carguen en servicios en la nube en función de la lista de dominios permitidos o no permitidos en la configuración de prevención de pérdida de datos. Cuando la acción configurada se establece para advertir o bloquear, otros exploradores (definidos en la lista de exploradores no permitidos en Configuración de prevención de pérdida de datos) no pueden acceder al archivo. | Compatible | Compatible | Compatible | Auditable y restricble |

| Pegar en exploradores admitidos | Detecta cuándo un usuario intenta pegar contenido en un dominio de servicio restringido. La evaluación se realiza en el contenido que se está pegando. Esta evaluación es independiente de cómo se clasifica el elemento de origen del que procede el contenido. | Compatible | Compatible | Preview | Auditable y restricble |

| Copiar en el portapapeles | Cuando un usuario intenta copiar contenido de un archivo protegido, puede bloquear, bloquear con invalidación o auditar la copia de archivos protegidos en un portapapeles en un dispositivo de punto de conexión. Si la regla está configurada como Bloquear o Bloquear con copia de invalidación se bloquea cuando el contenido de origen es confidencial, excepto cuando el destino está dentro de la misma aplicación de Office de Microsoft 365. Esta actividad también se aplica a los portapapeles redirigidos cuando se usa Azure Virtual Desktop con Windows 365. | Compatible | Compatible | Compatible | Auditable y restricble |

| Copia en un dispositivo extraíble USB | Cuando se detecta esta actividad, puede bloquear, advertir o auditar la copia o el movimiento de archivos protegidos desde un dispositivo de punto de conexión a medios extraíbles USB. | Compatible | Compatible | Compatible | Auditable y restricble |

| Copiar en un recurso compartido de red | Cuando se detecta esta actividad, puede bloquear, advertir o auditar la copia o el traslado de archivos protegidos desde un dispositivo de punto de conexión a cualquier recurso compartido de red, incluidos los dispositivos USB redirigidos que se muestran como recursos compartidos de red en Azure Virtual Desktop con Windows 365. | Compatible | Compatible | Compatible | Auditable y restricble |

| Imprimir | Cuando se detecta esta actividad, puede bloquear, advertir o auditar la impresión de archivos protegidos desde un dispositivo de punto de conexión. Esta actividad también se aplica a las impresoras redirigidas cuando se usa Azure Virtual Desktop junto con Windows 365. | Compatible | Compatible | Compatible | Auditable y restricble |

| Copiar o mover mediante una aplicación Bluetooth no permitida | Detecta cuándo un usuario intenta copiar un elemento en una aplicación Bluetooth no permitida (como se define en la lista de aplicaciones Bluetooth no permitidas en configuración> de prevención de pérdida de datos Configuración del punto deconexión). | Compatible | Compatible | Compatible | Auditable y restricble |

| Copia o movimiento mediante RDP | Detecta cuándo un usuario intenta copiar un elemento en una sesión de escritorio remoto. | Compatible | Compatible | No se admite | Auditable y restricble |

| Creación de un elemento | Detecta la creación de un elemento. | Compatible | Compatible | Compatible | Auditables |

| Cambiar el nombre de un elemento | Detecta el cambio de nombre de un elemento. | Compatible | Compatible | Compatible | Auditables |

| Acceso por aplicaciones restringidas | Detecta cuándo una aplicación que se encuentra en la lista de aplicaciones restringidas (tal como se define en aplicaciones restringidas y grupos de aplicaciones) intenta acceder a archivos protegidos en un dispositivo de punto de conexión. | Compatible | Compatible | Compatible |

Comportamiento de copia en el Portapapeles

Al configurar una regla en Bloquear o Bloquear con invalidación cuando un usuario intenta la actividad Copiar en el Portapapeles en el contenido de un archivo que coincide con la directiva, los usuarios finales ven este comportamiento con estas configuraciones:

Word archivo 123 contiene información confidencial que coincide con la copia en la regla de bloqueo del Portapapeles.

El archivo de Excel 123 contiene información confidencial que coincide con la copia en la regla de bloqueo del Portapapeles.

El archivo 123 de PowerPoint contiene información confidencial que coincide con la copia en la regla de bloqueo del Portapapeles.

Word archivo 789 no contiene información confidencial.

El archivo 789 de Excel no contiene información confidencial.

El archivo 789 de PowerPoint no contiene información confidencial.

El archivo XYZ del Bloc de notas (o cualquier aplicación o proceso no basado en Microsoft Office) contiene información confidencial que coincide con la copia en la regla de bloqueo del Portapapeles.

El archivo ABC del Bloc de notas (o cualquier aplicación o proceso no basado en Microsoft Office) no contiene información confidencial.

| Origen | Destino | Comportamiento |

|---|---|---|

| archivo Word archivo 123/Archivo de Excel 123/Archivo de PowerPoint 123 | archivo Word archivo 123/Archivo de Excel 123/Archivo de PowerPoint 123 | se permiten copiar y pegar, es decir, se permite copiar y pegar dentro del archivo. |

| archivo Word 123/Archivo 123 de Excel/Archivo de PowerPoint 123 | archivo Word 789/archivo de Excel 789/archivo de PowerPoint 789 | copiar y pegar se bloquean, es decir, se bloquea la copia y el pegado entre archivos. |

| archivo Word 789/archivo de Excel 789/archivo de PowerPoint 789 | archivo Word 123/Archivo 123 de Excel/Archivo de PowerPoint 123 | copiar y pegar se permiten |

| archivo Word archivo 123/Archivo de Excel 123/Archivo de PowerPoint 123 | Archivo del Bloc de notas ABC | copiar y pegar están bloqueados |

| Archivo del Bloc de notas XYZ | cualquiera | la copia está bloqueada |

| Archivo del Bloc de notas ABC | cualquiera | copiar y pegar se permiten |

Procedimiento recomendado para directivas DLP de punto de conexión

Supongamos que quiere bloquear todos los elementos que contengan números de tarjetas de crédito para que no salgan de los puntos de conexión de los usuarios del departamento de finanzas. Se recomienda lo siguiente:

- Cree una directiva y aplíquela a los puntos finales y a ese grupo de usuarios.

- Cree una regla en la directiva que detecte el tipo de información que desea proteger. En este caso, establezca contenido enTipo de información confidencial* y seleccione Tarjeta de crédito.

- Establezca las acciones de cada actividad en Bloquear.

Para obtener más información sobre el diseño de las directivas DLP, vea Diseñar una directiva de prevención de pérdida de datos .

Nota:

En Microsoft Purview, la evaluación de directivas DLP de elementos confidenciales se produce de forma centralizada, por lo que no hay ningún retraso de tiempo para que las directivas y las actualizaciones de directivas se distribuyan a dispositivos individuales. Cuando se actualiza una directiva en portal de cumplimiento Microsoft Purview, por lo general, esas actualizaciones tardan aproximadamente una hora en sincronizarse en todo el servicio. Una vez sincronizadas las actualizaciones de directivas, los elementos de los dispositivos de destino se vuelven a evaluar automáticamente la próxima vez que se accede a ellos o se modifican. (versión preliminar) En el caso de los cambios de grupos autorizados, la directiva necesita 24 horas para sincronizarse.

Archivos supervisados

Archivos supervisados a través de la directiva

DLP de punto de conexión supervisa estos tipos de archivo a través de la directiva en Windows 10, 11 y en las tres versiones principales más recientes de macOS:

| Windows 10, 11 | macOS |

|---|---|

.doc, .docx, .docm, .dot, .dotx, .dotm, .docb, .xls, .xlsx, .xlt, .xlm, .xlsm, .xltx, .xltm, .xlsb, .xlw, .ppt, .pptx, pos, .pps, .pptm, .potx, .potm, .ppam, .ppsx, .pbix, .pdf, .csv, .tsv, .zip, .zipx, .rar, .7z, .tar, .war, .gz, .dlp, .txt, .c, .class, .cpp, .cs, .h, .java, .html, .htm, .rtf, .json, .config |

.doc, .docx, .docm, .dot, .dotx, .dotm, .docb, .xls, .xlsx, .xlt, .xlm, .xlsm, .xltx, .xltm, .xlsb, .xlw, .ppt, .pptx, .pos, .pps, .pptm, .potx, .potm, .ppam, .ppsx, .pbix, .pdf, .csv, .tsv, .txt, .c, .cpp, .cs, .h, .java, .html, .htm, .rtf, .json, .config |

Estos tipos de archivo se pueden supervisar a través de la configuración de directiva en dispositivos Windows 10, 11 y macOS, si OCR está habilitado:

.jpg, .png, .tif, .tiff, .bmp, .jpeg

Nota:

DLP de punto de conexión examina los archivos con las extensiones especificadas enumeradas anteriormente. Si necesita proteger o supervisar archivos que no aparecen en la lista, use la característica "Aplicar restricciones solo a extensiones de archivo no admitidas". Las principales diferencias entre esta característica y la extensión De archivo es la condición son:

- DLP de punto de conexión examina el contenido de la condición Extensión de archivo , lo que le permite ver valores de tipo información confidencial en eventos o alertas. Por el contrario, la característica Aplicar restricciones solo a extensiones de archivo no admitidas no examina el contenido de los archivos.

- La extensión Archivo es una condición que desencadena el examen de contenido, que puede consumir recursos de máquina más altos, como CPU y memoria, lo que puede causar problemas de rendimiento para algunos tipos de archivo. Para obtener más información sobre la característica Aplicar restricciones solo a extensiones de archivo no admitidas , consulte los siguientes recursos:

- Escenario 4 Aplicación de controles a todos los archivos no admitidos

- Escenario 5 Aplicación de controles a algunos archivos no admitidos

Archivos auditados independientemente de la coincidencia de directiva

Las actividades se pueden auditar en estos tipos de archivo en Windows 10, 11 y en las tres versiones principales más recientes de macOS, incluso si no existe ninguna coincidencia de directiva:

| Windows 10, 11 | macOS |

|---|---|

.doc, .docx, .docm, .dot, .dotx, .dotm, .docb, .xls, .xlsx, .xlt, .xlm, .xlsm, .xltx, .xltm, .xlsb, .xlw, .ppt, .pptx, .pos, .pps, .pptm, .potx, .potm, .ppam, .ppsx, .pbix, .pdf, .csv, .tsv, .zip, .zipx, .rar, .7z, .tar, .war, .gz, .dlp |

.doc, .docx, .docm, .dot, .dotx, .dotm, .docb, .xls, .xlsx, .xlt, .xlm, .xlsm, .xltx, .xltm, .xlsb, .xlw, .ppt, .pptx, .pos, .pps, .pptm, .potx, .potm, .ppam, .ppsx, .pbix, .pdf, .csv, .tsv |

Nota:

Estos tipos de archivo se pueden auditar, independientemente de una coincidencia de directiva, en dispositivos Windows 10, 11 y macOS, siempre y cuando OCR esté habilitado:

.jpg, .png, .tif, .tiff, .bmp, .jpeg

Importante

Para obtener información sobre los requisitos de Adobe para usar características de Prevención de pérdida de datos de Microsoft Purview (DLP) con archivos PDF, consulte este artículo de Adobe: Microsoft Purview Information Protection Support in Acrobat.

Si solo desea supervisar los datos de coincidencias de directivas, puede desactivar la actividad De auditoría de archivos de always para dispositivos en la configuración de> prevención de pérdida de datos Configuración del punto deconexión.

Si la configuración De siempre auditar la actividad de archivos para dispositivos está activada, las actividades de cualquier archivo Word, PowerPoint, Excel, PDF y .csv siempre se auditan, incluso si el dispositivo no está destinado a ninguna directiva.

Para asegurarse de que las actividades se auditan para todos los tipos de archivo admitidos, cree una directiva DLP personalizada.

DLP de punto de conexión supervisa la actividad basada en el tipo MIME, por lo que las actividades se capturan, incluso si se cambia la extensión de archivo, para estos tipos de archivos:

Después de cambiar la extensión a cualquier otra extensión de archivo:

.doc.docx.xls.xlsx.ppt.pptx.pdf

Si la extensión solo se cambia a las extensiones de archivo admitidas:

.txt.msg.rtf.c.cpp.h.cs.java.tsv

Archivos examinados en busca de contenido

Puede usar uno o varios tipos de archivo como condiciones en las directivas DLP:

| Tipo de archivo | Formato | Extensiones de archivo supervisadas |

|---|---|---|

| Procesamiento de texto | Word | .doc, .docx, .docm, .dot, .dotx, .dotm, .docb, .obd, obt |

| Hoja de cálculo | Excel, CSV, TSV | .xls, .xlsx, .xlt, .xlm, .xlsm, .xltx, .xltm, .xlsb, .xlw, .xlb, .xlc, .csv, .tsv |

| Presentación | PowerPoint | .ppt, .pptx, .pptm, .pps, .ppsx, .ppsm, .pot, .potx, .potm, .ppam, .pos |

| Archivar | Zip, ZipX, RAR, 7z, TAR | .zip, .zipx, .rar, .7z, .tar, .gz, .arj, .bz2, .cab, .chm, .lha, .lzh, .lzma, .mhtml, .msp, .xar, .xz |

| PDF de Adobe | ||

| Texto | Texto | .asm, .bat, .c, .cmd, .cpp, .cs, .csv, .cxx, .def, .dic, .h, .hpp, .hxx, .ibq, .idl, .inc, .inf, .ini, .inx, .java, .js, .m3u, .messagestorage, .mpx, .php, .pl, .pos, .txt, .vcf, .vcs |

| HTML | HTML | .ascx, .asp, .aspx, .css, .hta, .htm, .htw, .htx, .jhtml, .html |

| JSON | JSON | .json, .adaptivecard, .messagecard |

| Correo | Correo | .eml, .msg, .nws |

| XML | XML | .infopathml, .jsp, .mspx |

| Xml de Microsoft Office | Xml de Microsoft Office | .excelml, .powerpointml, .wordml |

| Archivos protegidos | PFile | .pbmp, .pgif, .pjfif, .pjpe, .pjpeg, .pjpg, .pjt, .ppng, .ptif, .ptiff, .ptxt, .pxla, .pxlam, .pxml |

| Otros | Otros | .dfx, .dxf, .fluid, .mime, .pointpub, .rtf, .vtt |

Tipos de archivo no admitidos

DLP de punto de conexión no admite la supervisión de los siguientes tipos de archivo:

- .exe

- .dll

- .sys

- .Lib

- .Obj

- .mui

- .Spl

- .drv

- .Pf

- .crdownload

¿Qué es diferente en DLP en punto de conexión?

Debe tener en cuenta algunos conceptos adicionales antes de profundizar en DLP en punto de conexión.

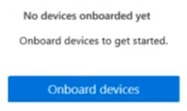

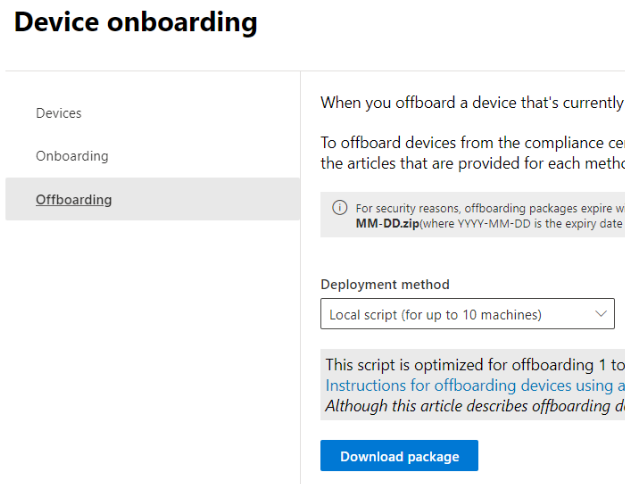

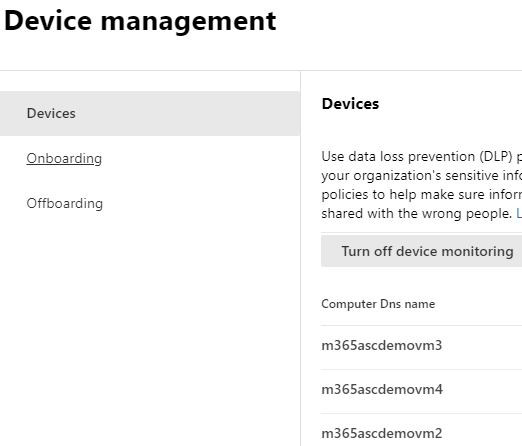

Habilitar la administración de dispositivos

La administración de dispositivos es la funcionalidad que permite la colección de telemetría desde dispositivos y la incluye en las soluciones de cumplimiento de Microsoft Purview como DLP en punto de conexión y la administración de riesgos internos. Debe incorporar todos los dispositivos que desea usar como ubicaciones en las directivas DLP.

La incorporación y la retirada se controlan a través de scripts que se descargan desde el Centro de administración de dispositivos. El Centro de administración de dispositivos tiene scripts personalizados para cada uno de los métodos de implementación siguientes:

- Script local (hasta 10 equipos)

- Directiva de grupo

- System Center Configuration Manager (versión 1610 o posterior)

- Administración de dispositivos móviles/Microsoft Intune

- Scripts de incorporación de VDI para equipos no persistentes

Use los procedimientos descritos en Introducción a DLP en punto de conexión de Microsoft 365 para incorporar dispositivos.

La incorporación de dispositivos a Defender también los incorpora a DLP. Por lo tanto, si ha incorporado dispositivos a través de Microsoft Defender para punto de conexión, esos dispositivos se muestran automáticamente en la lista de dispositivos. Solo necesita activar la supervisión de dispositivos para usar DLP de punto de conexión.

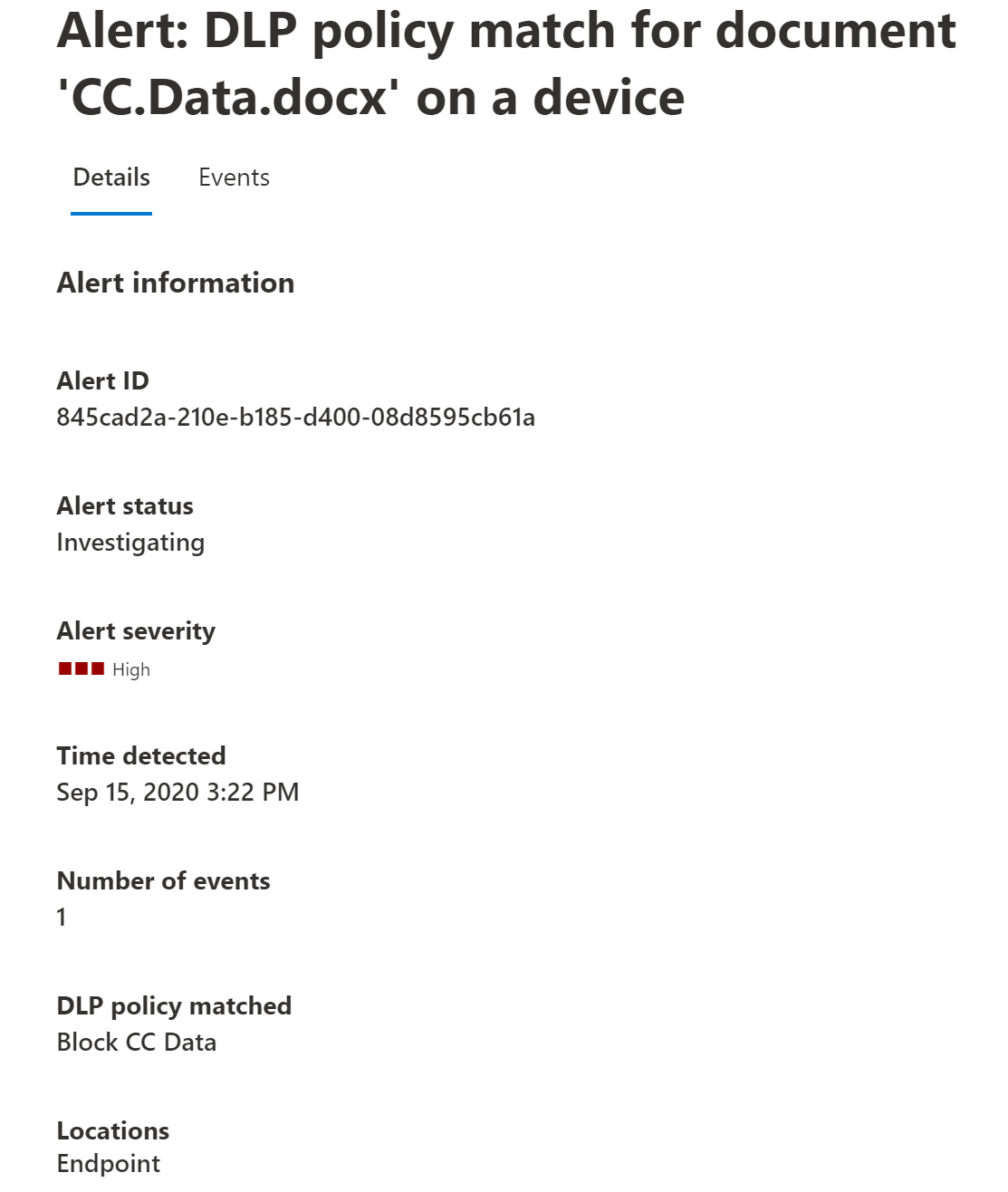

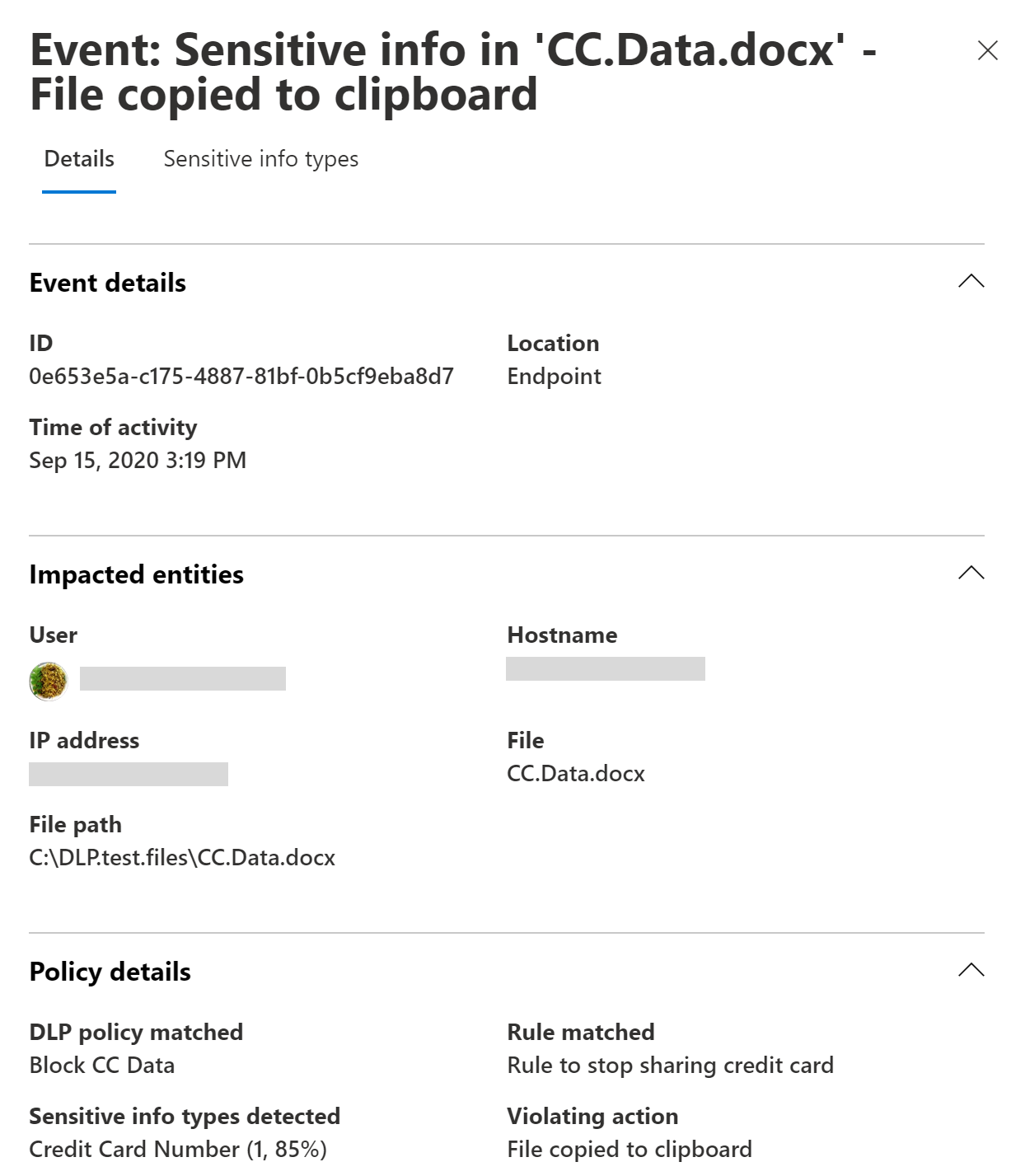

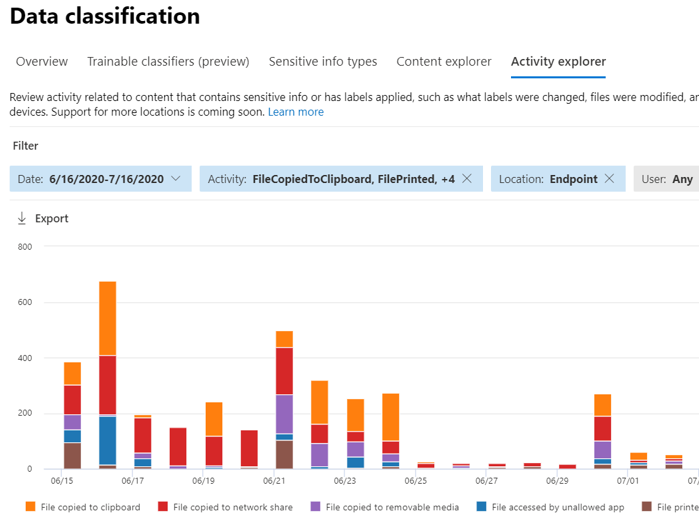

Visualizar datos de DLP en punto de conexión

Para ver las alertas relacionadas con las directivas DLP aplicadas en los dispositivos de punto de conexión, vaya al Panel de administración de alertas DLP e Investigue los incidentes de pérdida de datos con Microsoft Defender XDR.

También puede ver los detalles del evento asociado, con metadatos enriquecidos, en el mismo panel.

Una vez que se incorpora un dispositivo, la información sobre las actividades auditadas fluye al explorador de actividad, incluso antes de que configure e implemente las directivas DLP que tienen dispositivos como ubicación.

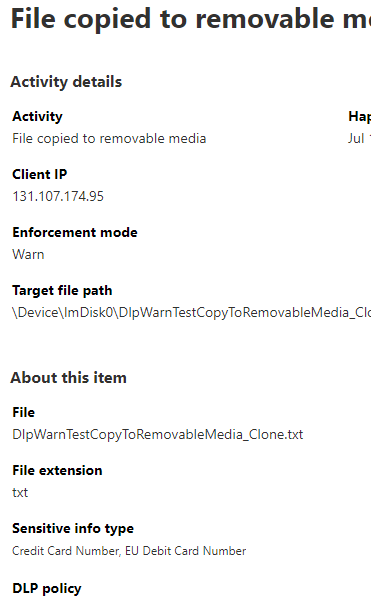

DLP en punto de conexión recopila información exhaustiva sobre la actividad auditada.

Por ejemplo, si se copia un archivo a un medio USB extraíble, vería estos atributos en los detalles de actividad:

- tipo de actividad

- IP del cliente

- ruta de acceso del archivo de destino

- ocurrió una marca de tiempo

- nombre de archivo

- usuario

- extensión de archivo

- tamaño de archivo

- tipo de información confidencial (si corresponde)

- valor sha1

- valor sha256

- nombre de archivo anterior

- ubicación

- primario

- ruta de acceso al archivo

- tipo de ubicación de origen

- plataforma

- nombre de dispositivo

- tipo de ubicación de destino

- aplicación que realizó la copia

- Id. de dispositivo de Microsoft Defender para punto de conexión (si corresponde)

- fabricante del dispositivo multimedia extraíble

- modelo del dispositivo multimedia extraíble

- número de serie del dispositivo multimedia extraíble

¿Por qué todas las directivas de punto de conexión están en todos los dispositivos incorporados?

Un dispositivo puede admitir varias cuentas de usuario. Dado que las directivas de punto de conexión están limitadas a los usuarios, los distintos usuarios del dispositivo pueden tener directivas diferentes con ámbito. Por lo tanto, el dispositivo debe tener acceso a todas las directivas DLP de punto de conexión para evaluar los elementos.

DLP de punto de conexión y dispositivos sin conexión

Cuando un dispositivo de punto de conexión de Windows está sin conexión, las directivas existentes se siguen aplicando en los archivos existentes. Además, con la protección Just-In-Time habilitada y en modo "bloquear", cuando se crea un nuevo archivo en un dispositivo sin conexión, se sigue evitando que el archivo se comparta hasta que el dispositivo se conecte al servicio de clasificación de datos y se complete la evaluación. Si se crea una nueva directiva en el servidor o se modifica una directiva existente, esos cambios se actualizan en el dispositivo una vez que se vuelve a conectar a Internet.

Importante

Esta funcionalidad no se admite en dispositivos de punto de conexión macOS.

Tenga en cuenta los siguientes casos de uso.

- Las directivas que se han insertado en un dispositivo seguirán aplicándose a los archivos ya clasificados como confidenciales incluso después de que el dispositivo se desconecte.

- Las directivas que se actualizan mientras un dispositivo está sin conexión no se insertarán en ese dispositivo. Del mismo modo, estas directivas no se aplicarán en ese dispositivo hasta que el dispositivo vuelva a estar en línea. Sin embargo, se seguirá aplicando la directiva obsoleta que existe en el dispositivo sin conexión. Protección Just-In-Time

Si las notificaciones están configuradas para mostrarse, siempre se mostrarán cuando se desencadenen directivas DLP, independientemente de si el dispositivo está o no en línea.

Nota:

Aunque se aplican las directivas que ya se han insertado en un dispositivo sin conexión, los eventos de cumplimiento no aparecen en el explorador de actividad hasta que el dispositivo vuelva a estar en línea.

Las directivas DLP se sincronizan periódicamente con los dispositivos de punto de conexión. Si un dispositivo está sin conexión, las directivas no se pueden sincronizar. En este caso, la lista Dispositivos refleja que el dispositivo no está sincronizado con las directivas de en el servidor.

Protección Just-In-Time

La protección Just-In-Time bloquea todas las actividades de salida en los siguientes archivos supervisados hasta que la evaluación de directivas se complete correctamente:

- Elementos que nunca se han evaluado.

- Elementos en los que la evaluación ha quedado obsoleta. Estos son elementos previamente evaluados que no se han reevaluado por las versiones actuales y actualizadas en la nube de las directivas.

Para poder implementar la protección Just-In-Time, primero debe implementar la versión 4.18.23080 o posterior del cliente antimalware.

Nota:

En el caso de las máquinas con una versión obsoleta del cliente antimalware, se recomienda deshabilitar la protección Just-In-Time mediante la instalación de uno de los siguientes KB:

Para habilitar la protección Just-In-Time en el Portal de cumplimiento de Microsoft Purview, seleccione Configuración en el panel de navegación izquierdo, elija Protección Just-In-Time y configure los valores deseados.

Elija las ubicaciones que desea supervisar:

- Seleccione Dispositivos.

- Elija Editar.

- En el panel flotante, seleccione el ámbito de las cuentas y los grupos de distribución a los que quiere aplicar la protección Just-In-Time. (Tenga en cuenta que, mientras se procesa la evaluación de directivas, DLP de punto de conexión bloquea todas las actividades de salida de cada usuario cuya cuenta está en el ámbito seleccionado. DLP de punto de conexión audita las actividades de salida de todas las cuentas de usuario que están excluidas (a través de la configuración Excluir) o que, de lo contrario, no están en el ámbito).

La protección Just-In-Time se admite en dispositivos macOS que ejecutan las tres versiones principales más recientes.

Nota:

Tenga en cuenta que, para todos los usuarios que seleccione en ámbito, DLP de punto de conexión bloquea todas las actividades de salida mientras espera a que se complete la evaluación de directivas; para los usuarios que no están en el ámbito o que se encuentran en la configuración Excluir, DLP de punto de conexión audita las actividades de salida.

- Acción de reserva en caso de error: esta configuración especifica el modo de cumplimiento que DLP debe aplicar cuando no se complete la evaluación de directivas. Independientemente del valor que seleccione, la telemetría pertinente se muestra en el explorador de actividad.

Sugerencia

Sugerencias para maximizar la productividad del usuario:

- Configure e implemente las directivas DLP de punto de conexión en los dispositivos antes de habilitar la protección Just-In-Time para evitar bloquear innecesariamente la actividad del usuario durante la evaluación de directivas.

- Asegúrese de configurar cuidadosamente los valores para las actividades de salida. La protección Just-In-Time bloquea una actividad de salida solo cuando esa actividad tiene una o varias directivas bloquear o bloquear con directivas de invalidación . Esto significa que las actividades de salida que no están bloqueadas solo se auditarán, incluso para los usuarios incluidos en el ámbito de las directivas aplicables.

- Dado que la protección Just-In-Time bloquea la actividad de salida solo cuando esa actividad tiene una o varias directivas Bloquear o Bloquear con invalidación , lo que significa que si el usuario final, incluso en el ámbito, no tiene ninguna directiva DLP o solo audita la directiva DLP, la protección Just-In-Time solo auditará la actividad de salida.

Para obtener más información, consulte Introducción a la protección Just-In-Time.

Pasos siguientes

Ahora que ya conoce DLP en punto de conexión, estos son los pasos siguientes:

- Introducción a la incorporación de dispositivos Windows 10 y Windows 11 a Microsoft Purview

- introducción a la incorporación de dispositivos macOS a Microsoft Purview

- Configuración de la prevención de pérdida de datos de punto de conexión

- Uso de la prevención de pérdida de datos en punto de conexión

Consulte también

- Introducción a la prevención de pérdida de datos en punto de conexión de Microsoft

- Uso de la prevención de pérdida de datos en punto de conexión de Microsoft

- Obtenga más información acerca de la prevención contra la pérdida de datos

- Creación e implementación de directivas de prevención de pérdida de datos

- Introducción al explorador de actividad

- Microsoft Defender para punto de conexión

- Administración de riesgos internos