Inventario de dispositivos

Se aplica a:

- Microsoft Defender para punto de conexión Plan 1

- Microsoft Defender para punto de conexión Plan 2

- Administración de vulnerabilidades de Microsoft Defender

- Microsoft Defender XDR

¿Quiere experimentar Defender para punto de conexión? Regístrese para obtener una prueba gratuita.

El inventario de dispositivos muestra una lista de los dispositivos de la red donde se generaron alertas. De forma predeterminada, la cola muestra los dispositivos vistos en los últimos 30 días. De un vistazo, verá información como dominio, nivel de riesgo, plataforma del sistema operativo y otros detalles para facilitar la identificación de los dispositivos más en riesgo.

Nota:

El inventario de dispositivos está disponible en Microsoft Defender XDR servicios. La información disponible puede diferir en función de la licencia. Para obtener el conjunto más completo de funcionalidades, use Microsoft Defender para punto de conexión plan 2.

El nivel de riesgo, que puede influir en la aplicación del acceso condicional y otras directivas de seguridad en Microsoft Intune, ya está disponible para dispositivos Windows.

Hay varias opciones entre las que puede elegir para personalizar la vista de lista de dispositivos. En la navegación superior, puede hacer lo siguiente:

- Agregue o quite columnas.

- Exporte toda la lista en formato CSV.

- Seleccione el número de elementos que se van a mostrar por página.

- Aplicar filtros.

Durante el proceso de incorporación, la lista Dispositivos se rellena gradualmente con dispositivos a medida que comienzan a notificar los datos del sensor. Use esta vista para realizar un seguimiento de los puntos de conexión incorporados a medida que se conecten o descargue la lista completa de puntos de conexión como un archivo CSV para el análisis sin conexión.

Nota:

Si exporta la lista de dispositivos, contiene todos los dispositivos de la organización. La descarga puede tardar mucho tiempo, en función del tamaño de su organización. La exportación de la lista en formato CSV muestra los datos de forma no filtrada. El archivo CSV incluye todos los dispositivos de la organización, independientemente de los filtros aplicados en la propia vista.

Además, al exportar la lista de dispositivos, el estado del antivirus se muestra como Not-Supported. Para el estado del antivirus, use en su lugar el informe de estado de antivirus Microsoft Defender publicado recientemente. Este informe le permite exportar aún más detalles.

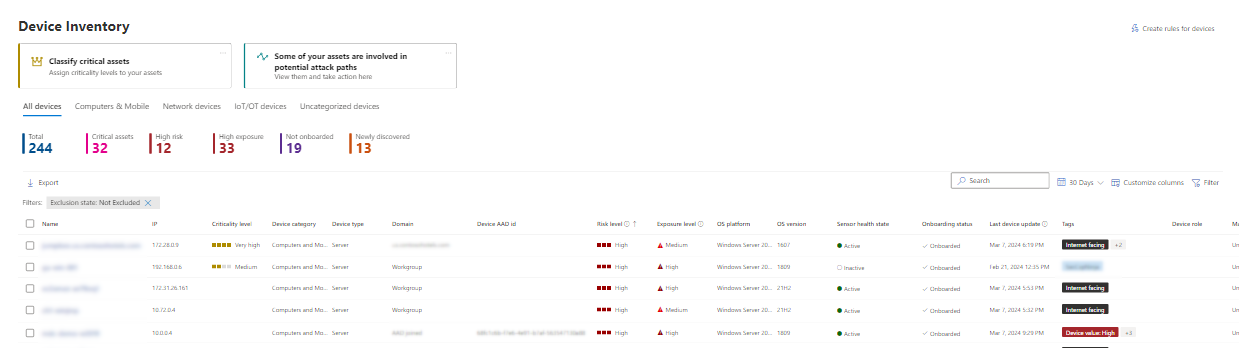

En la imagen siguiente se muestra la lista de dispositivos:

Ordenar y filtrar la lista de dispositivos

Puede aplicar los siguientes filtros para limitar la lista de alertas y obtener una vista más centrada.

Nota:

Si no ve algunos dispositivos, pruebe a borrar los filtros.

Para borrar los filtros, vaya a la parte superior derecha de la lista Dispositivos y seleccione el icono Filtro . En el panel piloto, seleccione el botón Borrar todos los filtros .

Nombre del dispositivo

Durante el proceso de incorporación de Microsoft Defender para punto de conexión, los dispositivos incorporados a Defender para punto de conexión se rellenan gradualmente en el inventario de dispositivos a medida que comienzan a notificar los datos del sensor. El inventario de dispositivos también se rellena con los dispositivos que se detectan en la red a través del proceso de detección de dispositivos. El inventario de dispositivos tiene las siguientes pestañas:

- Todos los dispositivos

- Equipos & móviles: puntos de conexión empresariales (estaciones de trabajo, servidores y dispositivos móviles).

- Dispositivos de red: dispositivos como enrutadores y conmutadores.

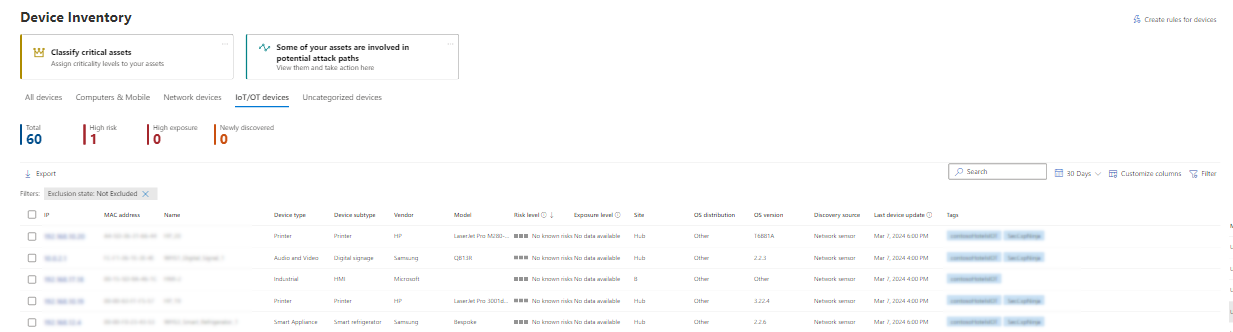

- Dispositivos IoT/OT: dispositivos de Internet de las cosas empresariales (IoT), como impresoras y cámaras, y dispositivos de tecnología operativa (OT), como servidores o sistemas de empaquetado.

- Dispositivos sin categorizar: dispositivos que no se pudieron clasificar correctamente.

Vaya a la página Inventario de dispositivos

En el portal de Defender en https://security.microsoft.com, vaya a Dispositivos activos>. O bien, para ir directamente a la página Inventario de dispositivos, use https://security.microsoft.com/machines.

Información general del inventario de dispositivos

El inventario de dispositivos se abre en la pestaña Todos los dispositivos . Puede ver información como el nombre del dispositivo, el dominio, el nivel de riesgo, el nivel de exposición, la plataforma del sistema operativo, el nivel de importancia crítica, el estado de incorporación, el estado de mantenimiento del sensor, el estado de mitigación y otros detalles para facilitar la identificación de los dispositivos más en riesgo.

La tarjeta Clasificar recursos críticos permite definir grupos de dispositivos como críticos para la empresa. También puede ver la tarjeta de advertencia Ruta de acceso de ataque, que le lleva a Rutas de acceso de ataque para examinar si alguno de los recursos forma parte de una ruta de acceso de ataque. Para obtener más información, consulte Introducción a las rutas de acceso de ataque.

Nota:

La clasificación de los recursos críticos y la información de la ruta de acceso de ataque forma parte de Administración de exposición de seguridad Microsoft, que actualmente se encuentra en versión preliminar pública.

Use la columna Estado de incorporación para ordenar y filtrar por dispositivos detectados y dispositivos que ya están incorporados a Microsoft Defender para punto de conexión.

En las pestañas Dispositivos de red y Dispositivos IoT/OT , también verá información como proveedor, modelo y tipo de dispositivo:

Nota:

La integración de detección de dispositivos con Microsoft Defender para IoT en el portal de Defender (versión preliminar) está disponible para ayudar a localizar, identificar y proteger el inventario completo de recursos OT/IOT. Los dispositivos detectados con esta integración aparecen en la pestaña Dispositivos IoT/OT .

Con Defender para IoT, también puede ver y administrar dispositivos IoT empresariales (como impresoras, televisores inteligentes y sistemas de conferencia) como parte de la supervisión empresarial de IoT. Para obtener más información, consulte Habilitación de la seguridad de IoT empresarial con Defender para punto de conexión.

En la parte superior de cada pestaña de inventario de dispositivos, están disponibles los siguientes recuentos de dispositivos:

- Total: el número total de dispositivos.

- Recursos críticos: el número de recursos críticos para la empresa (solo la pestaña Todos los dispositivos ).

- Alto riesgo: el número de dispositivos que se identifican como un riesgo mayor para su organización.

- Alta exposiciónNúmero de dispositivos con alta exposición.

- No incorporado: el número de dispositivos que aún no están incorporados. (Solo todos los dispositivos y equipos & pestañas móviles ).

- Recién detectado: el número de dispositivos recién detectados en los últimos 7 días (todas las pestañas excepto equipos & móvil).

Puede usar esta información para ayudarle a priorizar los dispositivos para mejorar la posición de seguridad.

Exploración del inventario de dispositivos

Hay varias opciones para personalizar la vista de inventario de dispositivos. En la navegación superior de cada pestaña, puede hacer lo siguiente:

- Busque un dispositivo por su nombre.

- Busque un dispositivo con el prefijo de dirección IP o Mac o dirección IP usados más recientemente.

- Agregue o quite columnas.

- Exporte toda la lista en formato CSV para el análisis sin conexión.

- Seleccione el intervalo de fechas que se va a mostrar.

- Aplicar filtros.

Nota:

Si exporta la lista de dispositivos a CSV, contiene todos los dispositivos de la organización, por lo que puede tardar mucho tiempo en descargar el archivo CSV. El archivo CSV contiene datos sin filtrar para todos los dispositivos de la organización, independientemente de los filtros.

Puede usar la funcionalidad de ordenación y filtro en cada pestaña de inventario de dispositivos para obtener una vista más centrada. Estos controles también le ayudan a evaluar y administrar los dispositivos de su organización.

Los recuentos en la parte superior de cada pestaña se actualizan en función de la vista actual.

Uso de filtros para personalizar las vistas de inventario de dispositivos

Las propiedades de dispositivo disponibles que se van a usar como filtros varían en función de la pestaña inventario de dispositivos, tal como se describe en la tabla siguiente:

| Propiedad | Pestañas | Descripción |

|---|---|---|

| Plataformas en la nube | Todos los dispositivos, equipos & móviles | Plataforma en la nube a la que pertenece el dispositivo. Los valores disponibles son los siguientes: - Celeste - AWS - GCP - Arco - None |

| Nivel de importancia crítica | Todos los dispositivos, equipos & móviles | Los valores disponibles son los siguientes: - Muy alto (el dispositivo se considera un recurso crítico para la empresa) - High - Medium - Bajo - Ninguno. Para obtener más información, consulte Información general sobre la administración de recursos críticos. |

| Categoría de dispositivo | Todos los dispositivos | Valor de categoría asignado al dispositivo. Escriba un valor o seleccione entre los valores disponibles: - BMS - Equipos y dispositivos móviles - Montón - Médico - Dispositivo de red - OT - Desconocido |

| Subtipo de dispositivo | Todos los dispositivos, IoT/OT | Valor de subtipo asignado al dispositivo. Escriba un valor o seleccione un valor disponible (por ejemplo, Videoconferencia). |

| Tipo de dispositivo | Todos los dispositivos, IoT/OT | Valor de tipo asignado al dispositivo. Escriba un valor o seleccione un valor disponible (por ejemplo, Audio y Vídeo). |

| Rol de dispositivo | todas | El rol específico del dispositivo dentro de la organización. Para obtener descripciones detalladas de cada rol, consulte Clasificaciones predefinidas. |

| Valor del dispositivo | todas | Valor asignado del dispositivo. Los valores disponibles son Alto y Bajo. |

| Orígenes de detección | todas | Informes de origen en el dispositivo. |

| Estado de exclusión | todas | Los valores disponibles no se excluyen y excluyen. Para obtener más información, consulte Excluir dispositivos. |

| Nivel de exposición | todas | El nivel de exposición del dispositivo en función de las recomendaciones de seguridad pendientes. Los valores disponibles son los siguientes: - High - Medium - Bajo: los dispositivos son menos vulnerables a la explotación. - No hay datos disponibles: entre las posibles causas de este valor se incluyen: - El dispositivo está inactivo (dejó de informar durante más de 30 días). - No se admite el sistema operativo en el dispositivo. Para obtener más información, consulte requisitos mínimos para Microsoft Defender para punto de conexión. - El software del agente en el dispositivo está obsoleto (poco probable). |

| Primero visto | Todas las pestañas excepto dispositivos de red | Cuánto tiempo hace que el dispositivo se vio por primera vez en la red o cuándo fue notificado por primera vez por el sensor de Microsoft Defender para punto de conexión. Los valores disponibles son Últimos 7 días o Más de 7 días. |

| Group | Todos los dispositivos, equipos & móviles, dispositivos de red | Grupos de dispositivos. Escriba un valor en el cuadro. |

| Accesible desde Internet | Pestañas | Descripción |

| Todos los dispositivos | Equipos & móviles | Si el dispositivo está orientado a Internet. Los valores disponibles son Sí y No. |

| Administrado por | Todos los dispositivos, equipos & móviles | Cómo se administra el dispositivo. Los valores disponibles son los siguientes: - Intune: Microsoft Intune, incluida la administración conjunta con Microsoft Configuration Manager a través de la asociación de inquilinos - ConfigMgr: Microsoft Configuration Manager - MDE: Microsoft Defender para punto de conexión - Desconocido: este valor se debe a una de las condiciones siguientes: una versión obsoleta de Windows, administración de GPO, administración de dispositivos móviles (MDM) que no es de Microsoft. |

| Estado de mitigación | Todos los dispositivos, equipos & móviles | Los valores disponibles son Contenido y Aislado. |

| Model | Todos los dispositivos | Modelo del dispositivo. Escriba un valor o seleccione uno de los valores disponibles. |

| Estado de incorporación | Todos los dispositivos, equipos & móviles | Si el dispositivo está incorporado actualmente en Defender para punto de conexión. La detección de dispositivos debe estar habilitada para que aparezca este filtro. Los valores disponibles son los siguientes: - Incorporado: el dispositivo se incorpora a Defender para punto de conexión. - Se puede incorporar: se detectó el dispositivo compatible, pero no está incorporado actualmente. Se recomienda encarecidamente incorporar estos dispositivos. - No compatible: se detectó el dispositivo no compatible. - Información insuficiente: el sistema no pudo determinar la compatibilidad del dispositivo. |

| Distribución del sistema operativo | Todos los dispositivos, equipos & móviles | Distribución del sistema operativo. Los valores disponibles son los siguientes: - Windows 11 - Windows 10 - Windows 8.1 - Windows 8 - Windows 7 - Windows Server 2025 - Windows Server 2022 - Windows Server 2019 - Windows Server 2016 - Windows Server 2012 R2 - Windows Server 2008 R2 - Linux - macOS - Ios - Androide - Windows 10 WVD - Otro |

| Plataforma del sistema operativo | Todos los dispositivos, equipos & móviles | Sistema operativo en el dispositivo. Disponible |

| Nivel de riesgo | todas | La evaluación general del riesgo del dispositivo en función de una combinación de factores, incluidos el tipo y la gravedad de las alertas activas en el dispositivo. Los valores disponibles son: - Alta - información - media - baja - Sin riesgo conocido Resolución de alertas activas, aprobación de actividades de corrección y supresión de alertas posteriores puede reducir el nivel de riesgo. |

| Estado del sensor | Todos los dispositivos, equipos & móviles | Los valores disponibles para los dispositivos incorporados son: - Activo: dispositivos que informan activamente de los datos del sensor al servicio. - Inactivo: dispositivos que dejaron de enviar señales durante más de siete días. - Mal configurado: dispositivos con comunicaciones dañadas o dispositivos que no pueden enviar datos del sensor. Para obtener más información sobre cómo solucionar problemas en dispositivos mal configurados, consulte Corrección de sensores incorrectos. |

| Site | Todos los dispositivos, IoT/OT | Se usa para la seguridad del sitio de Defender para IoT (requiere una licencia de Defender para IoT). |

| Tags | todas | Agrupación y etiquetado que ha agregado a dispositivos individuales. Para obtener más información, consulte Crear y administrar etiquetas de dispositivo. |

| Dispositivo transitorio | todas | Los valores disponibles son No y Sí. De forma predeterminada, los dispositivos transitorios se filtran para reducir el ruido del inventario. Para obtener más información, consulte Identificación de dispositivos transitorios. |

| Proveedor | Todos los dispositivos | Proveedor del dispositivo. Escriba un valor o seleccione uno de los valores disponibles. |

| Versión de Windows | Equipos & móviles | La versión de Windows. El filtro de versión del sistema operativo también está disponible. El valor Versión futura de esta propiedad se debe a uno de los siguientes escenarios: - Una compilación preliminar de una versión futura de Windows - La compilación no tiene ningún nombre de versión. - El nombre de la versión de compilación aún no se admite. La versión completa del sistema operativo está visible en la página de detalles del dispositivo. |

Uso de columnas para personalizar las vistas de inventario de dispositivos

Para ordenar las entradas, haga clic en un encabezado de columna disponible. Seleccione ![]() Personalizar columnas para cambiar las columnas que se muestran. Los valores predeterminados se marcan con un asterisco (*):

Personalizar columnas para cambiar las columnas que se muestran. Los valores predeterminados se marcan con un asterisco (*):

Pestaña Todos los dispositivos :

- Nombre*

- IP*

- Dirección MAC

- Nivel de importancia crítica*

- Categoría de dispositivo*

- Rol de dispositivo

- Tipo de dispositivo*

- Subtipo de dispositivo

- Proveedor

- Model

- Dominio*

- Id. de AAD del dispositivo*

- Nivel de riesgo*

- Nivel de exposición*

- Plataforma del sistema operativo*

- Distribución del sistema operativo

- Versión del sistema operativo*

- Estado de mantenimiento del sensor*

- Estado de incorporación*

- Orígenes de detección

- Primero visto

- Última actualización del dispositivo*

- Etiquetas*

- Estado de exclusión

- Administrado por*

- Administrado por estado*

- Estado de mitigación*

- Plataformas en la nube*

La información de firmware de los dispositivos OT se muestra en las columnas Versión del sistema operativo y Modelo .

Equipos & pestaña móvil :

- Nombre*

- Dominio*

- Id. de AAD del dispositivo*

- Rol de dispositivo

- Tipo de dispositivo

- Subtipo de dispositivo

- Nivel de riesgo*

- Nivel de exposición*

- Plataforma del sistema operativo*

- Distribución del sistema operativo

- Versión de Windows*

- Dirección MAC

- Nivel de importancia crítica*

- Estado de mantenimiento del sensor*

- Estado de incorporación*

- Orígenes de detección

- Última actualización del dispositivo*

- Primero visto

- Etiquetas*

- Estado de exclusión

- Administrado por*

- Administrado por estado*

- Estado de mitigación*

- Plataformas en la nube*

Pestaña Dispositivos de red :

- IP*

- Dirección MAC

- Vendedor*

- Modelo*

- Nombre*

- Orígenes de detección

- Dominio

- Tipo de dispositivo

- Subtipo de dispositivo

- Nivel de riesgo*

- Nivel de exposición*

- Distribución del sistema operativo*

- Versión del sistema operativo*

- Última actualización del dispositivo*

- Primero visto

- Etiquetas*

- Estado de exclusión

Pestaña Dispositivos IoT/OT :

- IP*

- Dirección MAC*

- Nombre*

- Tipo de dispositivo*

- Subtipo de dispositivo*

- Vendedor*

- Modelo*

- Nivel de riesgo*

- Nivel de exposición*

- Orígenes de detección

- Distribución del sistema operativo*

- Versión del sistema operativo*

- Primero visto

- Última actualización del dispositivo*

- Dominio

- Etiquetas*

- Estado de exclusión

Pestaña Dispositivos sin categoría :

- Nombre*

- Vendedor*

- IP*

- Orígenes de detección

- Dirección MAC

- Nivel de riesgo

- Nivel de exposición

- Distribución del sistema operativo*

- Versión del sistema operativo*

- Última actualización del dispositivo*

- Primero visto

- Etiquetas*

- Estado de exclusión

Sugerencia

Para ver todas las columnas, es probable que deba realizar uno o varios de los pasos siguientes:

- Desplácese horizontalmente en el explorador web.

- Acote el ancho de las columnas adecuadas.

- Alejar en el explorador web.

Artículos relacionados

Investigue los dispositivos de la lista de dispositivos Microsoft Defender para punto de conexión.

Sugerencia

¿Desea obtener más información? Engage con la comunidad de seguridad de Microsoft en nuestra comunidad tecnológica: Microsoft Defender para punto de conexión Tech Community.