Optimizar la implementación y las detecciones de reglas de ASR

Se aplica a:

- Microsoft Defender para punto de conexión Plan 1

- Microsoft Defender para punto de conexión Plan 2

- Microsoft Defender XDR

¿Quiere experimentar Defender para punto de conexión? Regístrese para obtener una prueba gratuita.

Las reglas de reducción de superficie expuesta a ataques identifican y evitan vulnerabilidades de seguridad típicas de malware. Controlan cuándo y cómo se puede ejecutar código potencialmente malintencionado. Por ejemplo, pueden impedir que JavaScript o VBScript inicien un ejecutable descargado, bloqueen las llamadas API de Win32 desde macros de Office y bloqueen los procesos que se ejecutan desde unidades USB.

Tarjeta de administración de superficie expuesta a ataques

La tarjeta de administración de superficie expuesta a ataques es un punto de entrada a las herramientas del portal de Microsoft Defender que puede usar para:

- Comprenda cómo se implementan actualmente las reglas de ASR en su organización.

- Revise las detecciones de ASR e identifique posibles detecciones incorrectas.

- Analice el impacto de las exclusiones y genere la lista de rutas de acceso de archivo que se excluirán.

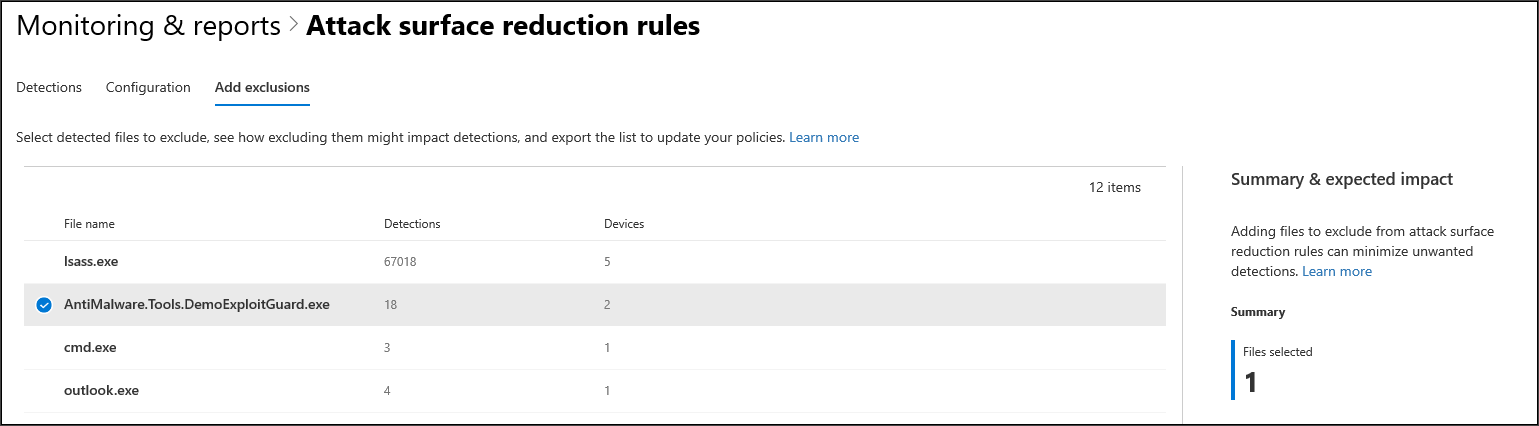

Seleccione Ir a administración de superficies expuestas a ataquesInformes Reglas>> dereducción de superficieexpuesta a ataques Agregar exclusiones.> Desde allí, puede navegar a otras secciones de Microsoft Defender portal.

La pestaña Agregar exclusiones de la página Reglas de reducción de superficie expuesta a ataques en Microsoft Defender portal

Nota:

Para acceder a Microsoft Defender portal, necesita una licencia de Microsoft 365 E3 o E5 y una cuenta que tenga determinados roles en Microsoft Entra ID. Obtenga información sobre las licencias y permisos necesarios.

Para obtener más información sobre la implementación de reglas de ASR en el portal de Microsoft Defender, consulte Optimización de detecciones e implementación de reglas de ASR.

Temas relacionados

- Asegurarse de que los dispositivos estén configurados de manera adecuada

- Incorporación de dispositivos a Microsoft Defender para punto de conexión

- Supervisión del cumplimiento de la línea de base de seguridad Microsoft Defender para punto de conexión

Sugerencia

¿Desea obtener más información? Engage con la comunidad de seguridad de Microsoft en nuestra comunidad tecnológica: Microsoft Defender para punto de conexión Tech Community.