Integrar Defender for Cloud Apps con Zscaler

Si trabaja con Microsoft Defender for Cloud Apps y Zscaler, integre los dos para mejorar la experiencia de detección de la nube. Zscaler, como proxy en la nube independiente, supervisa el tráfico de su organización y le permite establecer directivas para bloquear transacciones. Juntos, Defender for Cloud Apps y Zscaler proporcionan las siguientes funcionalidades:

- Detección de nube sin problemas: use Zscaler para proxyar el tráfico y enviarlo a Defender for Cloud Apps. La integración de los dos servicios significa que no es necesario instalar recopiladores de registros en los puntos de conexión de red para habilitar la detección de nube.

- Bloqueo automático: después de configurar la integración, las funcionalidades de bloque de Zscaler se aplican automáticamente en las aplicaciones que establezca como no autorizadas en Defender for Cloud Apps.

- Datos de Zscalar mejorados: mejore el portal de Zscaler con la evaluación de riesgos Defender for Cloud Apps para las aplicaciones en la nube líderes, que se pueden ver directamente en el portal de Zscaler.

Requisitos previos

- Una licencia válida para Microsoft Defender for Cloud Apps o una licencia válida para Microsoft Entra ID P1

- Una licencia válida para Zscaler Cloud 5.6

- Una suscripción activa de NSS de Zscaler

Implementación de la integración de Zscaler

En el portal de Zscalar, configure la integración de Zscaler para Defender for Cloud Apps. Para obtener más información, consulte la documentación de Zscaler.

En Microsoft Defender XDR, complete la integración con los pasos siguientes:

Seleccione Configuración Aplicaciones>>en la nubeDetección>de nube Carga> automática de registros+Agregar origen de datos.

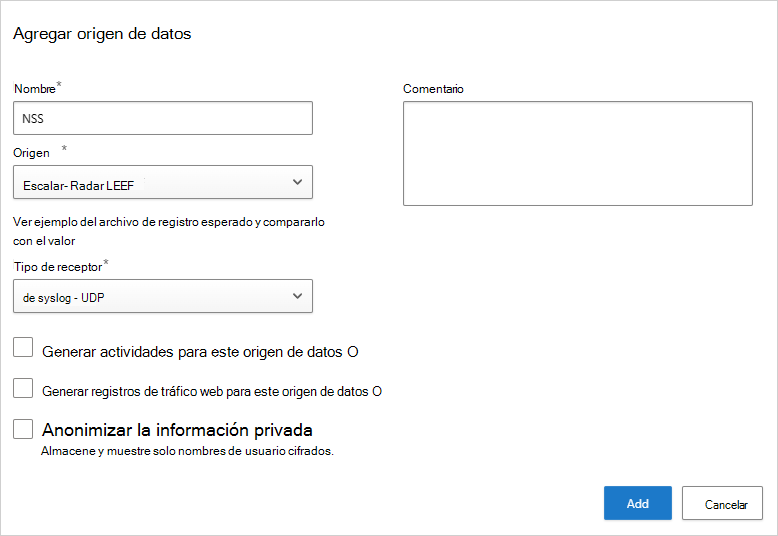

En la página Agregar origen de datos , escriba la siguiente configuración:

- Name = NSS

- Source = Zscaler QRadar LEEF

- Tipo de receptor = Syslog: UDP

Por ejemplo:

Nota:

Asegúrese de que el nombre del origen de datos es NSS. Para obtener más información sobre cómo configurar fuentes de NSS, vea Agregar fuentes de NSS Defender for Cloud Apps.

Para ver un registro de detección de ejemplo, seleccione Ver ejemplo del archivo> de registro esperadoDescargar registro de ejemplo. Asegúrese de que el registro de ejemplo descargado coincide con los archivos de registro.

Después de completar los pasos de integración, Zscaler hace ping a cualquier aplicación que establezca como no autorizada en Defender for Cloud Apps cada dos horas y, a continuación, Zscaler la bloquea según la configuración de Zscalar. Para obtener más información, vea Sancionar o anular la autorización de una aplicación.

Continúe investigando las aplicaciones en la nube detectadas en la red. Para obtener más información y pasos de investigación, consulte Trabajar con la detección de la nube.

Pasos siguientes

Si tiene algún problema, estamos aquí para ayudarle. Para obtener ayuda o soporte técnico para el problema del producto, abra una incidencia de soporte técnico.