Cómo Defender for Cloud Apps ayuda a proteger zendesk

Como solución de software de servicio al cliente, Zendesk contiene la información confidencial para su organización. Cualquier abuso de Zendesk por parte de un actor malintencionado o cualquier error humano puede exponer sus recursos y servicios más críticos a posibles ataques.

La conexión de Zendesk a Defender for Cloud Apps proporciona información mejorada sobre las actividades de administrador de Zendesk y proporciona detección de amenazas para comportamientos anómalo.

Principales amenazas

Cuentas en peligro y amenazas internas

Pérdida de datos

Reconocimiento de seguridad insuficiente

No administrado traiga su propio dispositivo (BYOD)

Cómo Defender for Cloud Apps ayuda a proteger el entorno

Detección de amenazas en la nube, cuentas en peligro y usuarios internos malintencionados

Usar la pista de auditoría de actividades para investigaciones forenses

Control de Zendesk con directivas

| Tipo | Nombre |

|---|---|

| Directiva de detección de anomalías integrada |

Actividad desde direcciones IP anónimas Actividad desde países o regiones poco frecuentes Actividad de direcciones IP sospechosas Desplazamiento imposible Actividad realizada por el usuario terminado (requiere Microsoft Entra ID como IdP) Intentos de varios inicios de sesión fallidos Actividades administrativas inusuales Actividades suplantadas inusuales |

| Directiva de actividad | Compilación de una directiva personalizada mediante el registro de auditoría de Zendesk |

Para obtener más información sobre cómo crear directivas, vea Crear una directiva.

Automatización de controles de gobernanza

Además de la supervisión de posibles amenazas, puede aplicar y automatizar las siguientes acciones de gobernanza de Zendesk para corregir las amenazas detectadas:

| Tipo | Acción |

|---|---|

| Gobernanza del usuario | Notificar al usuario en alerta (a través de Microsoft Entra ID) Requerir que el usuario vuelva a iniciar sesión (a través de Microsoft Entra ID) Suspender usuario (a través de Microsoft Entra ID) |

Para obtener más información sobre cómo corregir las amenazas de las aplicaciones, consulte Administración de aplicaciones conectadas.

Protección de Zendesk en tiempo real

Revise nuestros procedimientos recomendados para proteger y colaborar con usuarios externos y bloquear y proteger la descarga de datos confidenciales en dispositivos no administrados o de riesgo.

Administración de la posición de seguridad de SaaS

Conecte Zendesk para obtener automáticamente recomendaciones de posición de seguridad para Zendesk en Microsoft Secure Score. En Puntuación segura, seleccione Acciones recomendadas y filtre por Product = Zendesk. Por ejemplo, las recomendaciones para Zendesk incluyen:

- Habilitación de la autenticación multifactor (MFA)

- Habilitación del tiempo de espera de sesión para los usuarios

- Habilitación de restricciones de IP

- Bloquear a los administradores para establecer contraseñas.

Para más información, vea:

- Administración de la posición de seguridad para aplicaciones SaaS

- Puntuación de seguridad de Microsoft

Conexión de Zendesk a Microsoft Defender for Cloud Apps

En esta sección se proporcionan instrucciones para conectar Microsoft Defender for Cloud Apps a zendesk existente mediante las API de App Connector. Esta conexión le proporciona visibilidad y control sobre el uso de Zendesk de su organización.

Requisitos previos

- El usuario de Zendesk que se usa para iniciar sesión en Zendesk debe ser administrador.

- Licencias admitidas de Zendesk:

- Enterprise

- Enterprise Plus

Nota:

La conexión de Zendesk a Defender for Cloud Apps con un usuario de Zendesk que no sea administrador producirá un error de conexión.

Configuración de Zendesk

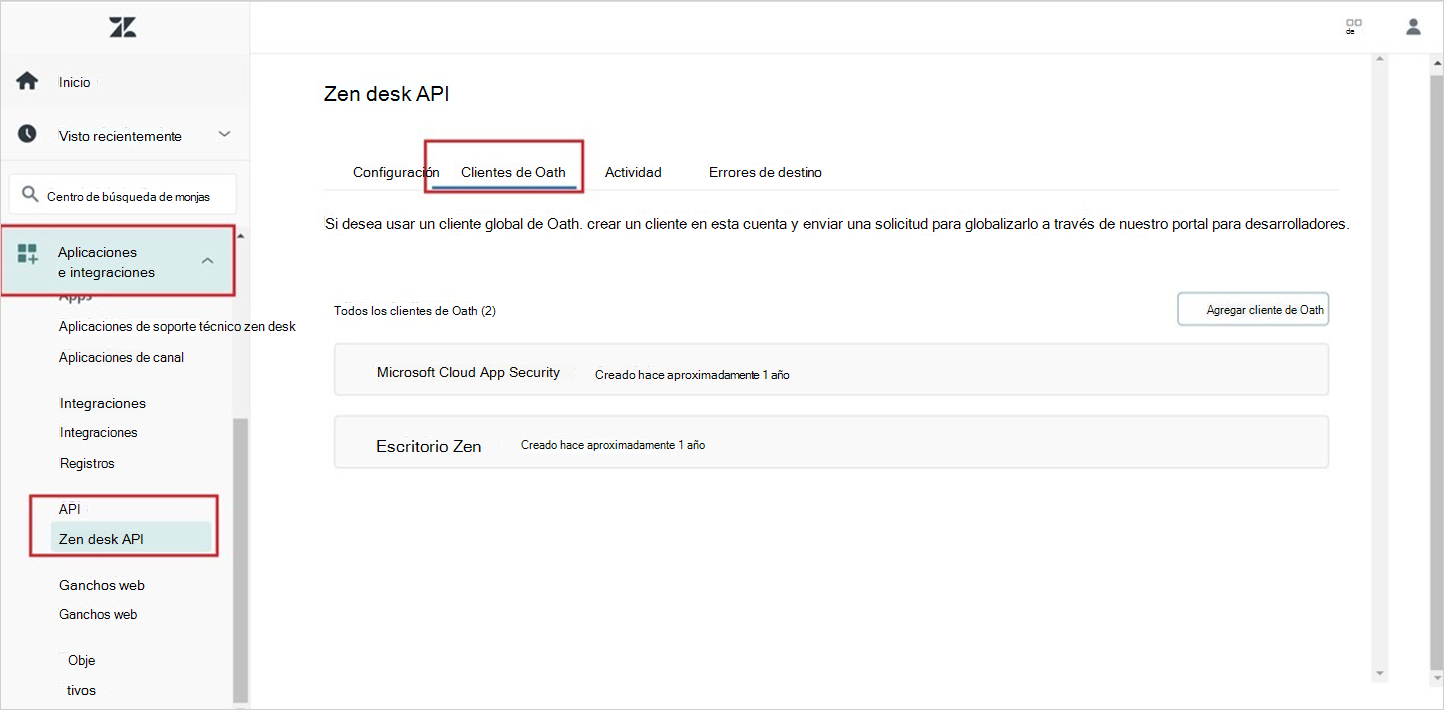

Vaya a Administración ->Aplicaciones e integraciones -API ->>Zendesk API ->OAuth Client y seleccione Agregar cliente de OAuth.

Seleccione Nueva credencial.

Rellene los campos siguientes:

Nombre de cliente: Microsoft Defender for Cloud Apps (también puede elegir otro nombre).

Descripción: Microsoft Defender for Cloud Apps API Connector (también puede elegir otra descripción).

Empresa: Microsoft Defender for Cloud Apps (también puede elegir otra empresa).

Identificador único: microsoft_cloud_app_security (también puede elegir otro identificador único).

Tipo de cliente: Confidencial

Dirección URL de redireccionamiento:

https://portal.cloudappsecurity.com/api/oauth/sagaNota:

- Para los clientes de GCC del Gobierno de EE. UU., escriba el siguiente valor:

https://portal.cloudappsecuritygov.com/api/oauth/saga - Para los clientes de GCC High del gobierno de EE. UU., escriba el siguiente valor:

https://portal.cloudappsecurity.us/api/oauth/saga

- Para los clientes de GCC del Gobierno de EE. UU., escriba el siguiente valor:

Seleccione Guardar y, a continuación, aceptar.

Copie el secreto que se generó. Lo necesitará en los próximos pasos.

Configuración de Defender for Cloud Apps

Nota:

El usuario de Zendesk que configura la integración siempre debe seguir siendo un administrador de Zendesk, incluso después de instalar el conector.

En el portal de Microsoft Defender, seleccione Configuración. A continuación, elija Aplicaciones en la nube. En Aplicaciones conectadas, seleccione Conectores de aplicaciones.

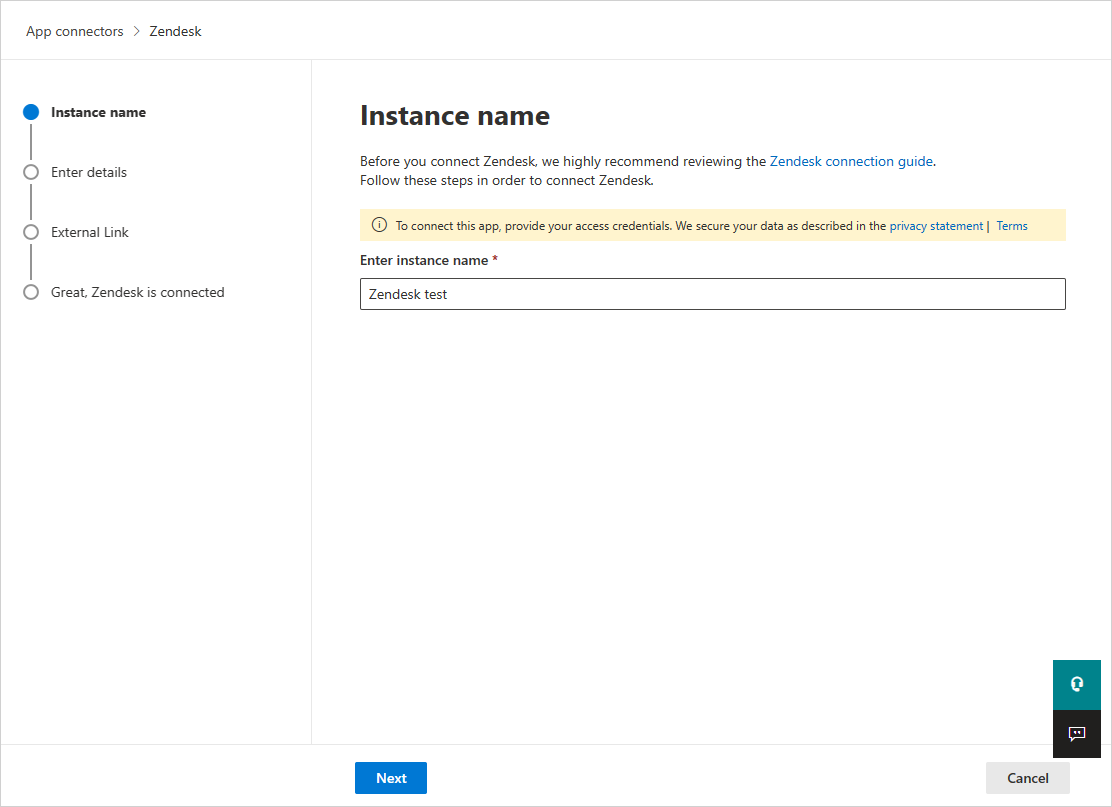

En la página Conectores de aplicaciones, seleccione +Conectar una aplicación, seguido de Zendesk.

En la ventana siguiente, asigne al conector un nombre descriptivo y seleccione Siguiente.

En la página Especificar detalles , escriba los campos siguientes y, a continuación, seleccione Siguiente.

- Id. de cliente: el identificador único que usó al crear la aplicación OAuth en el portal de administración de Zendesk.

- Secreto de cliente: el secreto guardado.

-

Punto de conexión de cliente: dirección URL de Zendesk. Debe ser

<account_name>.zendesk.com.

En la página Vínculo externo , seleccione Conectar Zendesk.

En el portal de Microsoft Defender, seleccione Configuración. A continuación, elija Aplicaciones en la nube. En Aplicaciones conectadas, seleccione Conectores de aplicaciones. Asegúrese de que el estado del conector de aplicaciones conectado es Conectado.

La primera conexión puede tardar hasta cuatro horas en obtener todos los usuarios y sus actividades en los siete días anteriores a la conexión.

Una vez que el estado del conector se marca como Conectado, el conector está activo y funciona.

Nota:

Microsoft recomienda usar un token de acceso de corta duración. Zendesk no admite actualmente tokens de corta duración. Se recomienda que nuestros clientes actualicen el token cada 6 meses como procedimiento recomendado de seguridad. Para actualizar el token de acceso, revoque el token antiguo siguiendo Revocación de token. Una vez revocado el token anterior, cree un nuevo secreto y vuelva a conectar el conector de Zendesk, como se documentó anteriormente.

Nota:

Las actividades del sistema se mostrarán con el nombre de la cuenta de Zendesk .

Límites de velocidad

El límite de velocidad predeterminado es de 200 solicitudes por minuto. Para aumentar el límite de velocidad, abra una incidencia de soporte técnico.

Nota:

Aquí se describe el límite de velocidad máximo para cada suscripción.

Pasos siguientes

Si tiene algún problema, estamos aquí para ayudarle. Para obtener ayuda o soporte técnico para el problema del producto, abra una incidencia de soporte técnico.