Investigación de actividades

Microsoft Defender for Cloud Apps proporciona visibilidad sobre todas las actividades de las aplicaciones conectadas. Después de conectar Defender for Cloud Apps a una aplicación mediante el conector de aplicaciones, Defender for Cloud Apps examina todas las actividades que se produjeron (el período de examen retroactivo difiere por aplicación) y, a continuación, se actualiza constantemente con nuevas actividades.

Nota:

Para obtener una lista completa de las actividades de Microsoft 365 supervisadas por Defender for Cloud Apps, consulte Búsqueda del registro de auditoría en el Centro de cumplimiento.

El registro de actividad se puede filtrar para que pueda encontrar actividades específicas. Cree directivas basadas en las actividades y, a continuación, defina sobre qué desea recibir alertas y actuar sobre ellas. Puede buscar actividades realizadas en determinados archivos. El tipo de actividades y la información que obtenemos para cada actividad depende de la aplicación y del tipo de datos que puede proporcionar la aplicación.

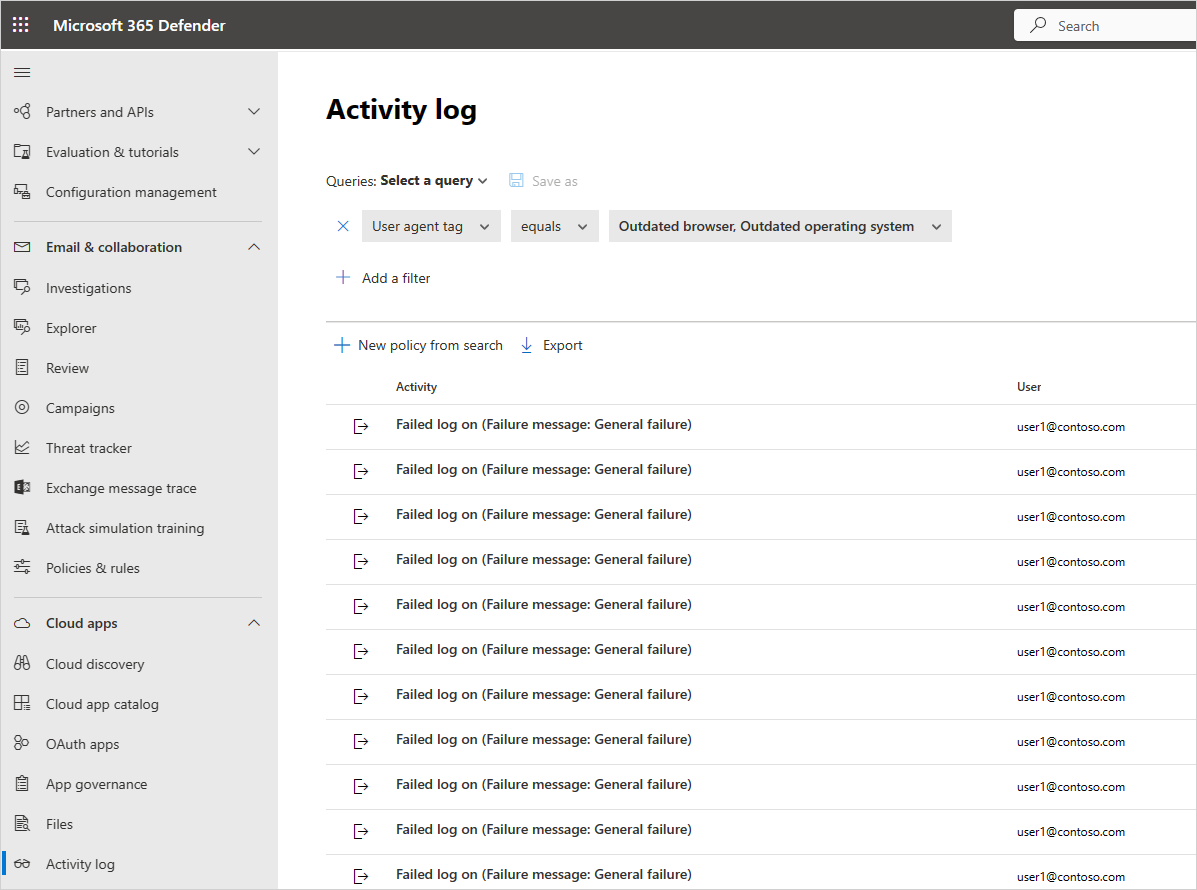

Por ejemplo, puede usar el registro de actividad para buscar usuarios de su organización que usen sistemas operativos o exploradores obsoletos, como se indica a continuación: Después de conectar una aplicación a Defender for Cloud Apps en la página Registro de actividad, use el filtro avanzado y seleccione Etiqueta de agente de usuario. A continuación, seleccione Explorador obsoleto o Sistema operativo obsoleto.

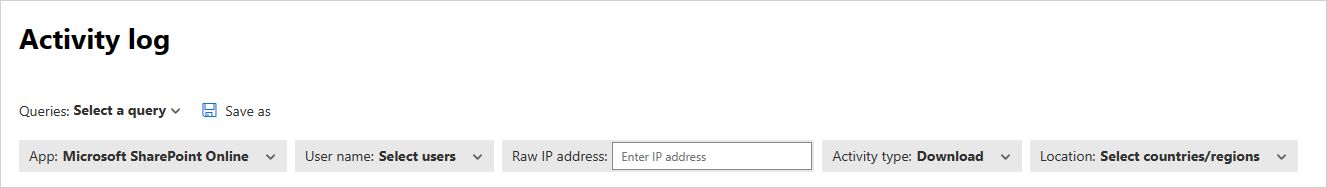

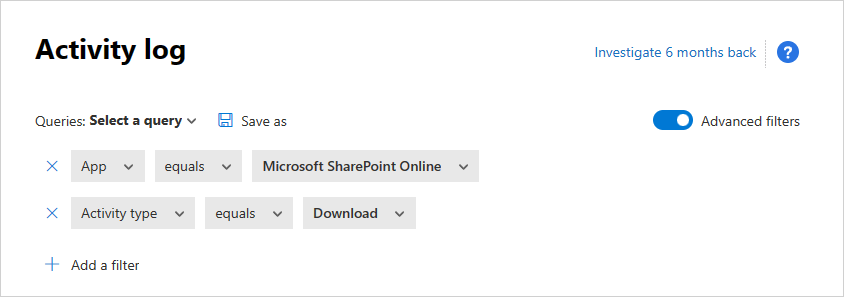

El filtro básico proporciona excelentes herramientas para empezar a filtrar las actividades.

Para expandir el filtro básico, seleccione Filtros avanzados para explorar en profundidad actividades más específicas.

Nota:

La etiqueta Heredada se agrega a cualquier directiva de actividad que use el filtro "usuario" anterior. Este filtro seguirá funcionando como de costumbre. Si desea quitar la etiqueta Heredada, puede quitar el filtro y agregarlo de nuevo mediante el nuevo filtro Nombre de usuario .

En algunos casos poco frecuentes, el recuento de los eventos presentados en el registro de actividad puede mostrar un número ligeramente mayor que el número real de eventos que se aplican al filtro y que se presentan.

El cajón de actividad

Trabajar con el cajón de actividad

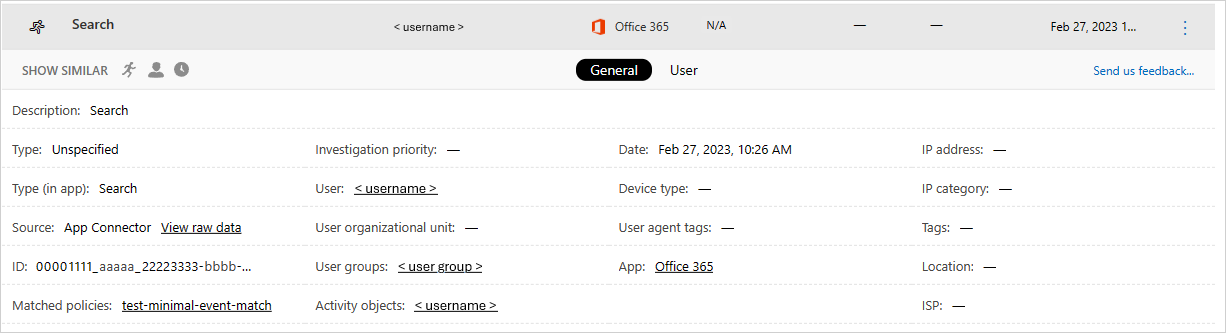

Para ver más información sobre cada actividad, seleccione la actividad en sí en el registro de actividad. Esto abre el cajón de actividad que proporciona las siguientes acciones e información adicionales para cada actividad:

Directivas coincidentes: seleccione el vínculo Directivas coincidentes para ver una lista de las directivas con las que coincide esta actividad.

Ver datos sin procesar: seleccione Ver datos sin procesar para ver los datos reales recibidos de la aplicación.

Usuario: seleccione el usuario para ver la página de usuario del usuario que realizó la actividad.

Tipo de dispositivo: seleccione Tipo de dispositivo para ver los datos del agente de usuario sin procesar.

Ubicación: seleccione la ubicación para ver la ubicación en Mapas de Bing.

Etiquetas y categorías de direcciones IP: seleccione la etiqueta IP para ver la lista de etiquetas IP que se encuentran en esta actividad. A continuación, puede filtrar por todas las actividades que coincidan con esta etiqueta.

Los campos del cajón de actividad proporcionan vínculos contextuales a actividades adicionales y detalles que puede que desee realizar directamente desde el cajón. Por ejemplo, si mueve el cursor junto a la categoría de dirección IP, puede usar el icono agregar para filtrar![]() Para agregar inmediatamente la dirección IP al filtro de la página actual. También puede usar el

Para agregar inmediatamente la dirección IP al filtro de la página actual. También puede usar el ![]() del icono de engranaje que aparece para llegar directamente a la página de configuración necesaria para modificar la configuración de uno de los campos, como Grupos de usuarios.

del icono de engranaje que aparece para llegar directamente a la página de configuración necesaria para modificar la configuración de uno de los campos, como Grupos de usuarios.

También puede usar los iconos de la parte superior de la pestaña para:

- Ver actividades del mismo tipo

- Ver todas las actividades del mismo usuario

- Visualización de actividades desde la misma dirección IP

- Visualización de actividades desde la ubicación geográfica exacta

- Ver actividades del mismo período (48 horas)

Para obtener una lista de las acciones de gobernanza disponibles, consulte Acciones de gobernanza de actividad.

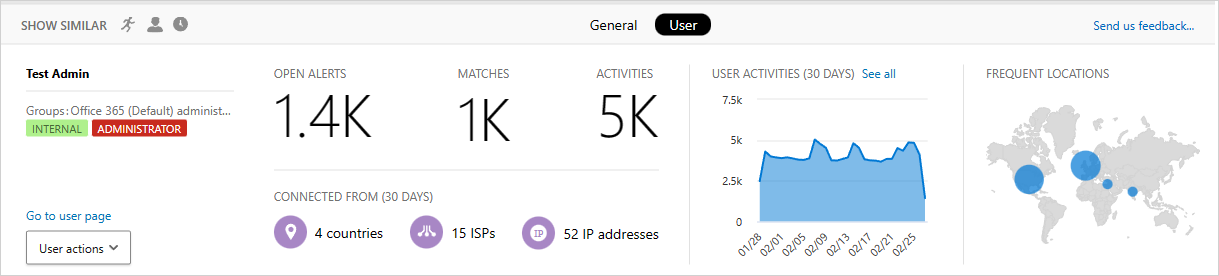

Conclusiones del usuario

La experiencia de investigación incluye información sobre el usuario que actúa. Con un solo clic, puede obtener una visión general completa del usuario, incluida la ubicación desde la que se conectó, cuántas alertas abiertas están implicadas y su información de metadatos.

Para ver la información del usuario:

Seleccione la actividad en sí en el registro de actividad.

A continuación, seleccione la pestaña Usuario .

Al seleccionarlo, se abre la pestaña Usuario del cajón de actividad y se proporcionan las siguientes conclusiones sobre el usuario:- Alertas abiertas: el número de alertas abiertas que implican al usuario.

- Coincidencias: el número de coincidencias de directivas para los archivos propiedad del usuario.

- Actividades: el número de actividades realizadas por el usuario en los últimos 30 días.

- Países: el número de países desde los que el usuario se ha conectado en los últimos 30 días.

- ISP: el número de ISP del usuario conectado desde en los últimos 30 días.

- Direcciones IP: el número de direcciones IP desde las que se ha conectado el usuario en los últimos 30 días.

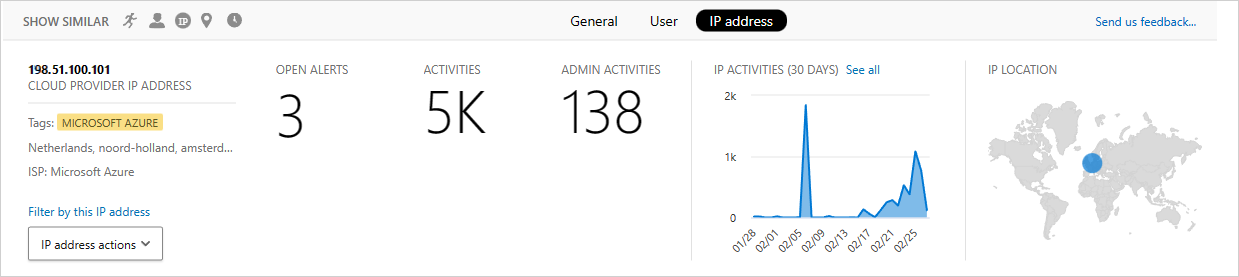

Información de direcciones IP

Dado que la información de direcciones IP es fundamental para casi todas las investigaciones, puede ver información detallada sobre las direcciones IP en el cajón de actividad. Desde dentro de una actividad específica, puede seleccionar la pestaña Dirección IP para ver los datos consolidados sobre la dirección IP, incluido el número de alertas abiertas para la dirección IP determinada, un gráfico de tendencias de la actividad reciente y un mapa de ubicación. Esto permite explorar en profundidad fácilmente cuando se investigan alertas de viaje imposibles, por ejemplo. Además, puede comprender fácilmente dónde se usó la dirección IP y si estaba implicada en actividades sospechosas. También puede realizar acciones directamente en el cajón de direcciones IP que le permiten etiquetar una dirección IP como de riesgo, VPN o corporativa para facilitar la investigación y la creación de directivas futuras.

Para ver la información de direcciones IP:

Seleccione la actividad en sí en el registro de actividad.

A continuación, seleccione la pestaña Dirección IP .

Se abre la pestaña Dirección IP del cajón de actividad, que proporciona las siguientes conclusiones sobre la dirección IP:

Alertas abiertas: el número de alertas abiertas que implicaban la dirección IP.

Actividades: el número de actividades realizadas por la dirección IP en los últimos 30 días.

Ubicación IP: las ubicaciones geográficas desde las que se conectó la dirección IP en los últimos 30 días.

Actividades: el número de actividades realizadas desde esta dirección IP en los últimos 30 días.

Administración actividades: el número de actividades administrativas realizadas desde esta dirección IP en los últimos 30 días. Puede realizar las siguientes acciones de dirección IP:

- Establecer como una dirección IP corporativa y agregar a allowlist

- Establecer como dirección IP de VPN y agregar a allowlist

- Establecer como una dirección IP de riesgo y agregar a la lista de bloqueos

Nota:

- Las direcciones IP IPv4 o IPv6 internas auditadas por las aplicaciones en la nube conectadas a la API pueden indicar comunicaciones de servicios internos dentro de la red de la aplicación en la nube y no deben confundirse con direcciones IP internas de la red de origen desde la que se conecta el dispositivo, ya que la aplicación en la nube no se expone a las direcciones IP internas de los dispositivos.

- Para evitar generar alertas de viaje imposibles cuando los empleados se conectan desde sus ubicaciones principales a través de la VPN corporativa, se recomienda etiquetar la dirección IP como VPN.

Actividades de exportación

Puede exportar todas las actividades de usuario a un archivo CSV.

En el registro de actividad, seleccione el botón Exportar en la esquina superior izquierda.

Nota:

En este artículo se ofrecen pasos sobre las formas de eliminar datos personales del dispositivo o el servicio, y se puede utilizar para dar soporte a sus obligaciones exigidas por el RGPD. Si busca información general sobre el RGPD, consulte la sección RGPD del portal de confianza de servicios.

Pasos siguientes

Si tiene algún problema, estamos aquí para ayudarle. Para obtener ayuda o soporte técnico para el problema del producto, abra una incidencia de soporte técnico.