Registros de diagnóstico para el perímetro de seguridad de red

En este artículo, obtendrá información sobre los registros de diagnóstico del perímetro de seguridad de red y sobre cómo habilitar el registro. Obtendrá información sobre las categorías de registros de acceso usadas. Posteriormente, obtendrá información sobre las opciones para almacenar registros de diagnóstico y sobre cómo habilitar el registro a través de Azure Portal.

Importante

El perímetro de seguridad de red está en versión preliminar pública y está disponible en todas las regiones de nube pública de Azure. Esta versión preliminar se ofrece sin Acuerdo de Nivel de Servicio y no se recomienda para cargas de trabajo de producción. Es posible que algunas características no sean compatibles o que tengan sus funcionalidades limitadas. Para más información, consulte Términos de uso complementarios de las Versiones Preliminares de Microsoft Azure.

Categorías de registros de acceso

Las categorías de registros de acceso para un perímetro de seguridad de red se basan en los resultados de la evaluación de reglas de acceso. Las categorías de registro elegidas en la configuración de diagnóstico se envían a la ubicación de almacenamiento elegida por el cliente. A continuación se muestran las descripciones de cada una de las categorías de registro de acceso, incluidos los modos en los que son aplicables:

| Categoría de registro | Descripción | Aplicable a modos |

|---|---|---|

| NspPublicInboundPerimeterRulesAllowed | El acceso de entrada se permite en función de las reglas de acceso perimetral de seguridad de red. | Aprendizaje/Obligatorio |

| NspPublicInboundPerimeterRulesDenied | Acceso de entrada público denegado por el perímetro de seguridad de red. | Aplicado |

| NspPublicOutboundPerimeterRulesAllowed | El acceso de salida se permite en función de las reglas de acceso perimetral de seguridad de red. | Aprendizaje/Obligatorio |

| NspPublicOutboundPerimeterRulesDenied | Acceso de salida público denegado por el perímetro de seguridad de red. | Aplicado |

| NspOutboundAttempt | Intento de salida dentro del perímetro de seguridad de red. | Aprendizaje/Obligatorio |

| NspIntraPerimeterInboundAllowed | Se permite el acceso de entrada dentro del perímetro. | Aprendizaje/Obligatorio |

| NspPublicInboundResourceRulesAllowed | Cuando se deniegan las reglas perimetrales de seguridad de red, se permite el acceso de entrada en función de las reglas de recursos de PaaS. | Aprendizaje |

| NspPublicInboundResourceRulesDenied | Cuando se deniegan las reglas perimetrales de seguridad de red, las reglas de recursos de PaaS deniegan el acceso de entrada. | Aprendizaje |

| NspPublicOutboundResourceRulesAllowed | Cuando se deniegan las reglas perimetrales de seguridad de red, se permite el acceso de salida en función de las reglas de recursos de PaaS. | Aprendizaje |

| NspPublicOutboundResourceRulesDenied | Cuando se deniegan las reglas perimetrales de seguridad de red, las reglas de recursos de PaaS deniegan el acceso de salida. | Aprendizaje |

| NspPrivateInboundAllowed | Se permite el tráfico del punto de conexión privado. | Aprendizaje/Obligatorio |

Opciones de destino de registro para los registros de acceso

Los destinos para almacenar registros de diagnóstico para un perímetro de seguridad de red incluyen servicios como el área de trabajo de Log Analytics, la cuenta de Azure Storage y Azure Event Hubs. Para obtener la lista completa y los detalles de los destinos admitidos, consulte Destinos admitidos para los registros de diagnóstico.

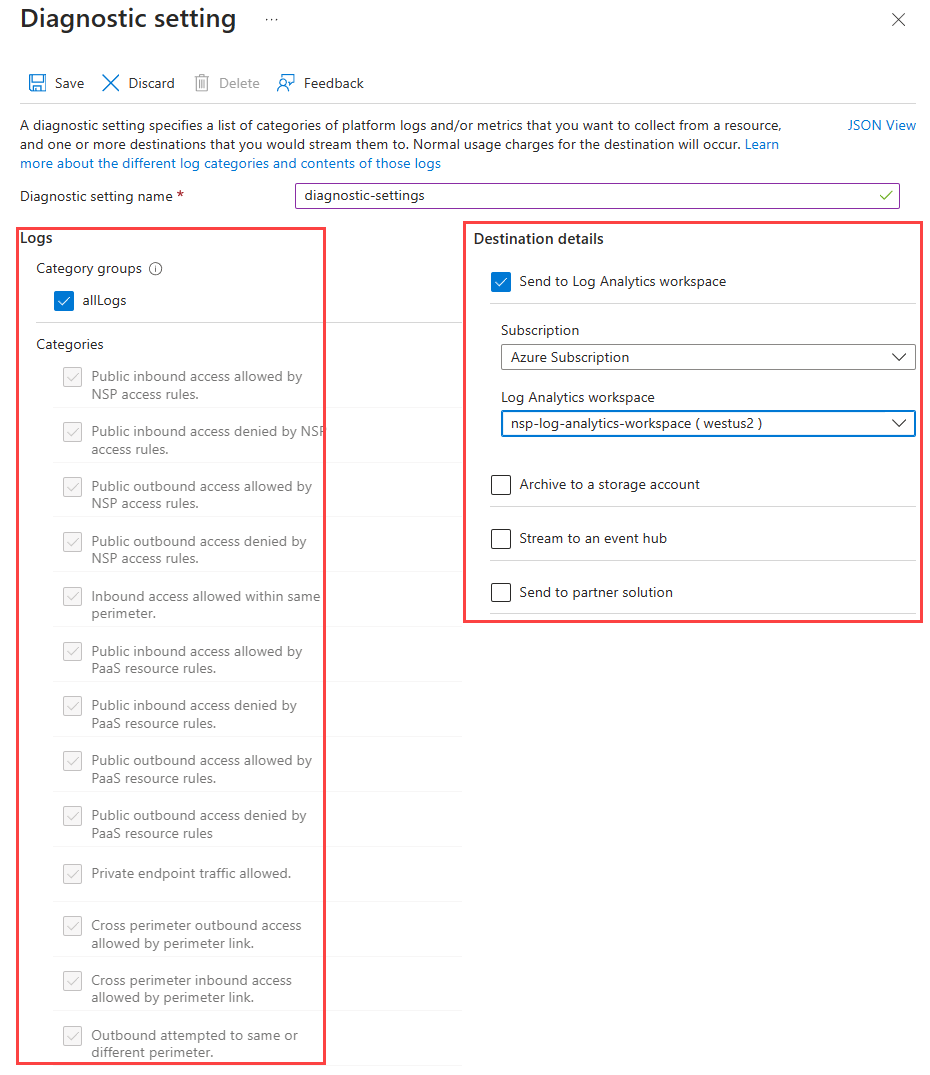

Habilitación del registro mediante Azure Portal

Puede habilitar el registro de diagnóstico para un perímetro de seguridad de red mediante Azure Portal en la configuración de diagnóstico. Al agregar una configuración de diagnóstico, puede elegir las categorías de registro que desea recopilar y el destino en el que desea entregar los registros.

Nota:

Al utilizar Azure Monitor con un perímetro de seguridad de red, el área de trabajo de Log Analytics que se asociará con el perímetro de seguridad de red debe encontrarse en una de las regiones admitidas de Azure Monitor. Para obtener más información sobre las regiones disponibles, consulte Límites regionales para el perímetro de seguridad de red.