Mitigación dinámica de los riesgos con Protección adaptativa

Importante

La Administración de riesgos internos de Microsoft Purview pone en correlación varias señales para identificar posibles riesgos internos malintencionados o involuntarios, como el robo de IP, la pérdida de datos y las infracciones de seguridad. La administración de riesgos internos permite a los clientes crear directivas para administrar la seguridad y el cumplimiento. Creados con privacidad por diseño, los usuarios están seudonimizados de forma predeterminada y se aplican controles de acceso basados en roles y registros de auditoría para ayudar a garantizar la privacidad de nivel de usuario.

La protección adaptable en Microsoft Purview usa el aprendizaje automático para identificar los riesgos más críticos y aplicar controles de protección de forma proactiva y dinámica desde:

- Prevención de pérdida de datos de Microsoft Purview (DLP)

- Administración del ciclo de vida de Microsoft Purview (versión preliminar)

- Microsoft Entra acceso condicional (versión preliminar)

La integración con la prevención de pérdida de datos, la administración del ciclo de vida de los datos y el acceso condicional puede ayudar a las organizaciones a automatizar su respuesta a los riesgos internos y a reducir el tiempo necesario para identificar y corregir posibles amenazas. Al aprovechar las capacidades de las cuatro soluciones, las organizaciones pueden crear un marco de seguridad más completo que aborde las amenazas internas y externas.

Importante

Para obtener información sobre los requisitos de licencia para usar la protección adaptable con prevención de pérdida de datos, administración del ciclo de vida de datos y acceso condicional, consulte Microsoft 365, Office 365, Enterprise Mobility + Security y suscripciones de Windows 11.

La protección adaptable ayuda a mitigar los posibles riesgos mediante:

- Detección con reconocimiento de contexto. Ayuda a identificar los riesgos más críticos con el análisis controlado por ML del contenido y las actividades del usuario.

- Controles dinámicos. Ayuda a aplicar controles eficaces a los usuarios de alto riesgo, mientras que otros mantienen la productividad.

- Mitigación automatizada. Ayuda a minimizar el impacto de posibles incidentes de seguridad de datos y a reducir la sobrecarga de administración.

La protección adaptable asigna dinámicamente directivas adecuadas de prevención de pérdida de datos, administración del ciclo de vida de datos y acceso condicional a los usuarios en función de los niveles de riesgo internos definidos y analizados por los modelos de aprendizaje automático en la administración de riesgos internos. Las directivas se convierten en adaptables en función del contexto del usuario, lo que garantiza que la directiva más eficaz, como el bloqueo del uso compartido de datos a través de la prevención de pérdida de datos o el bloqueo del acceso a la aplicación a través del acceso condicional, se aplique solo a los usuarios de alto riesgo, mientras que los usuarios de bajo riesgo mantienen la productividad. La prevención de pérdida de datos y los controles de directivas de acceso condicional se ajustan constantemente, por lo que cuando cambia el nivel de riesgo interno de un usuario, se aplica dinámicamente una directiva adecuada para que coincida con el nuevo nivel de riesgo interno. En el caso de la administración del ciclo de vida de los datos, la administración de riesgos internos detecta usuarios de nivel de riesgo elevado y conserva sus datos eliminados durante 120 días mediante una directiva de etiqueta de retención de administración del ciclo de vida de datos creada automáticamente.

Importante

La administración de riesgos internos está disponible actualmente en inquilinos hospedados en regiones geográficas y países compatibles con las dependencias del servicio de Azure. Para comprobar que la solución de administración de riesgos internos es compatible con su organización, consulte Disponibilidad de dependencias de Azure por país o región. La administración de riesgos internos está disponible para nubes comerciales, pero no está disponible para los programas en la nube del Gobierno de EE. UU. en este momento.

Vea el siguiente vídeo para ver un resumen de cómo Adaptive Protection puede ayudar a identificar y mitigar los riesgos más críticos de su organización:

Sugerencia

Empiece a trabajar con Microsoft Security Copilot para explorar nuevas formas de trabajar de forma más inteligente y rápida con el poder de la inteligencia artificial. Obtenga más información sobre Microsoft Security Copilot en Microsoft Purview.

Niveles de riesgo interno y controles preventivos

Con Adaptive Protection, los administradores pueden configurar los factores de riesgo o las actividades para los niveles de riesgo internos personalizables en función de las necesidades de su organización. Los niveles de riesgo internos de Adaptive Protection se actualizan de forma continua y automática en función de los factores de riesgo y la información de los usuarios, por lo que cuando los riesgos de seguridad de los datos de los usuarios aumentan o disminuyen, sus niveles de riesgo internos se ajustan en consecuencia. En función de los niveles de riesgo internos, las directivas de prevención de pérdida de datos y las directivas de acceso condicional aplican automáticamente el nivel correcto de controles preventivos configurados por los administradores (como bloquear, bloquear con invalidación o advertencia).

Sugerencia

Los niveles de riesgo internos de Adaptive Protection son diferentes de los niveles de gravedad de alerta que se asignan a los usuarios de administración de riesgos internos en función de la actividad detectada en las directivas de administración de riesgos internos.

- Los niveles de riesgo internos (elevados, moderados o menores), como se describe en este artículo, son una medida de riesgo determinada por condiciones definidas por el administrador, como el número de actividades de filtración que los usuarios realizan en un día o si su actividad generó una alerta de riesgo interno de alta gravedad.

- Los niveles de gravedad de alerta (bajo, medio o alto) se asignan a los usuarios en función de la actividad detectada en las directivas de administración de riesgos internos. Estos niveles se calculan en función de las puntuaciones de riesgo de alerta asignadas a todas las alertas activas asociadas al usuario. Estos niveles ayudan a los analistas e investigadores de riesgo internos a priorizar y responder a la actividad del usuario en consecuencia.

Para la administración del ciclo de vida de datos, la directiva de administración del ciclo de vida de datos supervisa a los usuarios a los que se les asigna un nivel de riesgo elevado mediante la protección adaptable de administración de riesgos internos. Cuando un usuario de riesgo elimina cualquier contenido de SharePoint, OneDrive o Exchange Online, el contenido se conserva automáticamente durante 120 días. Los administradores pueden ponerse en contacto con el soporte técnico de Microsoft para restaurar cualquier contenido conservado.

En función de la directiva de administración de riesgos internos asignada en Protección adaptable, se usan diferentes criterios (usuarios, grupos, indicadores, umbrales, etc.) para determinar los niveles de riesgo internos aplicables. Los niveles de riesgo internos se basan en la información del usuario, no solo en el número de instancias de actividades de usuario específicas. Insights es un cálculo del número agregado de actividades y el nivel de gravedad de estas actividades.

Por ejemplo, los niveles de riesgo internos para el usuario A no estarían determinados por el usuario A que realiza una actividad potencialmente de riesgo más de tres veces. Los niveles de riesgo internos para el usuario A se determinarían mediante una visión del número agregado de actividades y las puntuaciones de riesgo se asignarían a la actividad en función de los umbrales configurados en la directiva seleccionada.

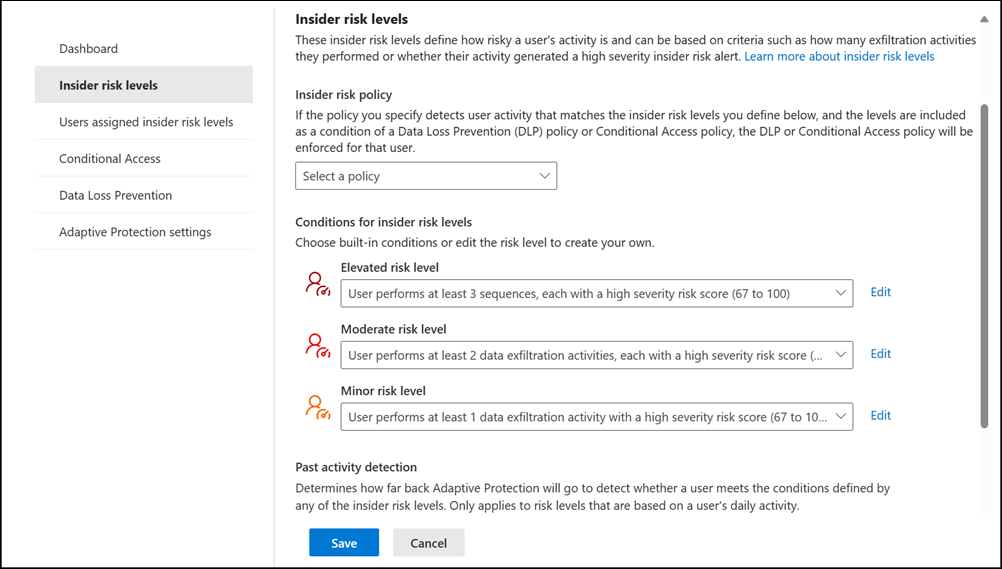

Niveles de riesgo internos

Los niveles de riesgo internos de Adaptive Protection definen el grado de riesgo de la actividad de un usuario y pueden basarse en criterios como cuántas actividades de filtración realizaron o si su actividad generó una alerta de riesgo interno de gravedad alta. Estos niveles de riesgo internos tienen definiciones de nivel de riesgo interno integradas, pero estas definiciones se pueden personalizar según sea necesario:

- Nivel de riesgo elevado: este es el nivel de riesgo interno más alto. Incluye definiciones integradas para usuarios con alertas de gravedad alta, usuarios con al menos tres conclusiones de secuencia que tienen una alerta de gravedad alta para actividades de riesgo específicas o una o varias alertas de gravedad alta confirmadas.

- Nivel de riesgo moderado: el nivel de riesgo interno medio incluye definiciones integradas para usuarios con alertas de gravedad media o usuarios con al menos dos actividades de filtración de datos con puntuaciones de gravedad alta.

- Nivel de riesgo menor: el nivel de riesgo interno más bajo incluye definiciones integradas para usuarios con alertas de gravedad baja o usuarios con al menos una actividad de filtración de datos con una puntuación de gravedad alta.

Para que un nivel de riesgo interno se asigne a un usuario, el número de conclusiones y la gravedad asignada a la actividad deben coincidir con la definición del nivel de riesgo interno. El número de actividades para una información puede ser una sola actividad o varias actividades que se acumulan en la información única. El número de conclusiones se evalúa para la definición de nivel de riesgo interno, no el número de actividades contenidas en una información.

Por ejemplo, supongamos que las condiciones de la directiva de administración de riesgos internos asignada a la Protección adaptativa tienen como ámbito identificar descargas de sitios de SharePoint en su organización. Si la directiva detecta que un usuario descargó 10 archivos de un sitio de SharePoint en un solo día que se determina que son de gravedad alta, esto contaría como una sola información que consta de 10 eventos de actividad. Para que esta actividad sea apta para asignar un Nivel de riesgo elevado al usuario, se necesitarían dos conclusiones adicionales (con gravedad alta) para el usuario. La información adicional puede contener o no una o varias actividades.

Personalización de los niveles de riesgo internos

Los niveles de riesgo internos personalizados le permiten crear niveles de riesgo internos en función de las necesidades de su organización. Puede personalizar los criterios en los que se basa el nivel de riesgo interno y, a continuación, definir condiciones para controlar cuándo se asigna el nivel de riesgo interno a los usuarios.

Tenga en cuenta los ejemplos siguientes para usar La protección adaptable junto con la prevención de pérdida de datos, la administración del ciclo de vida de los datos y las directivas de acceso condicional.

-

Directivas de prevención de pérdida de datos:

- Permitir que los usuarios con el nivel de riesgo menor o nivel de riesgo medio reciban sugerencias de directiva y educación sobre los procedimientos recomendados para controlar datos confidenciales. De este modo, puede influir en los cambios de comportamiento positivos a lo largo del tiempo y reducir los riesgos de los datos de la organización.

- Impedir que los usuarios con el nivel de riesgo elevado guarden o compartan datos confidenciales para minimizar el impacto de posibles incidentes de datos.

-

Directiva de administración del ciclo de vida de datos:

- Conservar cualquier contenido de SharePoint, OneDrive o Exchange Online eliminado por un usuario de riesgo durante 120 días. En este caso, un usuario de riesgo es un usuario al que adaptive Protection ha asignado el nivel de riesgo elevado .

-

Directivas de acceso condicional:

- Requerir que los usuarios de nivel de riesgo secundario confirmen los términos de uso antes de usar una aplicación.

- Impedir que los usuarios de nivel de riesgo medio accedan a determinadas aplicaciones.

- Impedir completamente que los usuarios de nivel de riesgo elevado usen cualquier aplicación. Más información sobre las directivas de acceso condicional que se aplican habitualmente

Criterios y condiciones de nivel de riesgo interno

La personalización de los criterios y condiciones de nivel de riesgo interno se puede basar en las siguientes áreas:

- Alertas generadas o confirmadas para un usuario: Esta opción le permite elegir condiciones según elnivel de gravedad de las alertas que se generan o confirman para un usuario para la directiva de administración de riesgos internos seleccionada. Las condiciones de las alertas no son aditivas y el nivel de riesgo interno se asigna a un usuario si se cumple una de las condiciones.

- Actividad de usuario específica: Esta opción le permite elegir las condiciones para que la actividad detecte, su gravedad y el número de repeticiones diarias durante la ventana de detección de actividad anterior (opcional). Las condiciones para la actividad del usuario son aditivas y el nivel de riesgo interno se asigna a un usuario solo si se cumplen todas las condiciones.

Detección de actividad anterior

Esta configuración de nivel de riesgo interno determina cuántos días atrás adaptive Protection examina para detectar si un usuario cumple las condiciones definidas por cualquiera de los niveles de riesgo internos. La configuración predeterminada es de 7 días, pero puede elegir entre 5 y 30 días de actividad anterior para aplicar condiciones de nivel de riesgo interno. Esta configuración solo se aplica a los niveles de riesgo internos que se basan en la actividad diaria de un usuario y excluye los niveles de riesgo internos en función de las alertas.

En el ejemplo siguiente se muestra cómo interactúan la configuración de detección de actividad pasada y los niveles de riesgo interno para determinar si la actividad pasada de un usuario está en el ámbito:

- Configuración de nivel de riesgo elevado : el usuario realiza al menos tres secuencias, cada una con una puntuación de riesgo de gravedad alta (de 67 a 100)

- Configuración de Detección de actividad anterior: 3 días

| Actividad de usuario | Actividad en el ámbito del nivel de riesgo interno |

|---|---|

| El usuario tiene 1 secuencia de gravedad alta cada día el Día T-3, T-2, T-1 | Yes |

| El usuario tiene 3 secuencias de gravedad alta en el Día T-3 | Yes |

| El usuario tiene 1 secuencia de gravedad alta en el Día T-4 y 2 secuencias de gravedad alta en el Día T-3 | No |

Período de tiempo de nivel de riesgo interno

Esta configuración de nivel de riesgo interno determina cuánto tiempo permanece asignado un nivel de riesgo interno a un usuario antes de que se restablezca automáticamente. La configuración predeterminada es de 7 días, pero puede elegir entre 5 y 30 días antes de restablecer el nivel de riesgo interno de un usuario.

Los niveles de riesgo internos también se restablecen para un usuario cuando:

- Se descarta la alerta asociada para el usuario.

- Se resuelve el caso asociado para el usuario.

- La fecha de finalización del nivel de riesgo interno ha expirado manualmente.

Nota:

Si a un usuario se le asigna actualmente un nivel de riesgo interno y ese usuario cumple de nuevo los criterios para ese nivel de riesgo interno, el período de tiempo de nivel de riesgo interno se extiende para el número definido de días para el usuario.

Opciones de expiración de nivel de riesgo

Cuando esta opción está habilitada (está habilitada de forma predeterminada), los niveles de riesgo de protección adaptable para un usuario expiran automáticamente cuando se descarta la alerta asociada para un usuario o se cierra el caso asociado para el usuario. Si desea mantener el nivel de riesgo de protección adaptable para un usuario, incluso si se descarta la alerta o si el caso está cerrado, deshabilite la opción.

Permisos para Protección adaptativa

Importante

Para obtener información sobre los requisitos de licencia para usar la protección adaptable con prevención de pérdida de datos, administración del ciclo de vida de datos y acceso condicional, consulte Microsoft 365, Office 365, Enterprise Mobility + Security y suscripciones de Windows 11.

En función de cómo use los grupos de roles integrados de administración de riesgos internos y los grupos de roles para la prevención de pérdida de datos o el acceso condicional, es posible que tenga que actualizar los permisos para administradores, analistas e investigadores de su organización.

En la tabla siguiente se describen los permisos necesarios para tareas específicas de Protección adaptable.

Importante

Microsoft recomienda utilizar roles con la menor cantidad de permisos. Minimizar el número de usuarios con el rol administrador global ayuda a mejorar la seguridad de la organización. Obtenga más información sobre los roles y permisos de Microsoft Purview.

| Tarea | Grupo de roles necesario |

|---|---|

| Configuración de la protección adaptable y actualización | Administración de riesgos internos o administradores de administración de riesgos internos |

| Creación y administración de directivas de prevención de pérdida de datos con la condición De protección adaptable | Uno de los siguientes: Administrador de cumplimiento, Administrador de datos de cumplimiento, Administración de cumplimiento DLP, Administrador global |

| Creación y administración de directivas de acceso condicional con la condición de protección adaptable | Uno de los siguientes: Administrador global, administrador de acceso condicional, administrador de seguridad |

| Ver detalles sobre los niveles de riesgo internos asignados por los usuarios | Insider Risk Management, Insider Risk Management Analysts o Insider Risk Management Investigators |

Importante

Las cuatro categorías de grupos de roles corresponden a las siguientes pestañas de la página Protección adaptable: Niveles de riesgo internos, Niveles de riesgo internos asignados por los usuarios, Prevención de pérdida de datos, Acceso condicional. Si no está asignado al grupo de roles adecuado, la pestaña no aparecerá en la página Protección adaptable .

Configurar la Protección adaptativa

En función de las necesidades de su organización o de dónde esté configurado actualmente con la administración de riesgos internos, la prevención de pérdida de datos, la administración del ciclo de vida de datos y el acceso condicional, tiene dos opciones para empezar a trabajar con Adaptive Protection:

- Configuración rápida

- Configuración personalizada

Configuración rápida

La opción de configuración rápida es la forma más rápida de empezar a trabajar con la Protección adaptativa. Con esta opción, no necesita ninguna administración de riesgos internos preexistente, prevención de pérdida de datos, administración del ciclo de vida de datos o directivas de acceso condicional, y no es necesario configurar previamente ninguna configuración o características. Si su organización no tiene una suscripción o licencia actual que admita la administración de riesgos internos, la prevención de pérdida de datos o la administración del ciclo de vida de datos, regístrese para obtener una prueba de soluciones de cumplimiento y riesgo de Microsoft Purview antes de iniciar el proceso de configuración rápida. También puede registrarse para obtener una evaluación de Microsoft Entra para el acceso condicional.

Para empezar, seleccione Activar protección adaptable en las tarjetas de protección adaptable en la página principal del portal de Microsoft Purview o en la página información general sobre la prevención de pérdida de datos. También puede empezar a trabajar con el proceso de configuración rápida si va a Administración de riesgos> internos Configuraciónrápidadel panel>de protección> adaptable.

Nota:

Si ya es un administrador con ámbito de Microsoft Purview, no puede activar la configuración rápida.

Esto es lo que se configura al usar el proceso de configuración rápida de la Protección adaptativa:

| Área | Configuración |

|---|---|

| Configuración de riesgo interno (si aún no está configurada) | - Privacidad: Mostrar versiones anónimas de nombres de usuario.

Nota: Los nombres de usuario no se anonimizan en el acceso condicional ni en la prevención de pérdida de datos. - Períodos de tiempo de directiva: Valores predeterminados - Indicadores de directiva: Un subconjunto de indicadores de Office (puede verlos en la configuración de administración de riesgos internos) - Refuerzos de puntuación de riesgo: Todos - Detecciones inteligentes: Volumen de alerta = Volumen predeterminado - Análisis: Activado - Notificaciones de administrador: Enviar un correo electrónico de notificación cuando se genere la primera alerta a todos |

| Configuración de riesgo interno (si ya está configurada) | - Indicadores de directiva: indicadores de Office que aún no están configurados (puede ver en la configuración de administración de riesgos internos) - Todas las demás opciones configuradas previamente no se actualizan ni cambian. - Análisis: activado (los umbrales para desencadenar eventos en las directivas son la configuración predeterminada determinada por las recomendaciones de Analytics) |

| Una nueva directiva de riesgo interno | - Plantilla de directiva: Pérdidas de datos - Nombre de directiva: Directiva de Protección adaptativa para la administración de riesgos internos - Ámbito de directiva para usuarios y grupos: Todos los usuarios y grupos - Contenido prioritario: Ninguno - Desencadenando eventos: Eventos de filtración seleccionados (puede verlos en la configuración de administración de riesgos internos) - Indicadores de directiva: Un subconjunto de indicadores de Office (puede verlos en la configuración de administración de riesgos internos) - Refuerzos de puntuación de riesgo: la actividad supera la actividad habitual del usuario para ese día |

| Niveles de riesgo internos de protección adaptable |

-

Nivel de riesgo elevado: los usuarios deben tener al menos tres secuencias de filtración de gravedad alta - Nivel de riesgo moderado: los usuarios deben tener al menos dos actividades de gravedad alta (excepto algunos tipos de descargas) - Nivel de riesgo menor: los usuarios deben tener al menos una actividad de gravedad alta (excepto algunos tipos de descargas) |

| Dos nuevas directivas de prevención de pérdida de datos |

Directiva de Protección adaptativa para DLP de punto de conexión Regla de - Nivel de riesgo elevado: Bloqueado - Moderado/Regla de nivel de riesgo menor : Auditoría - La directiva se inicia en modo de prueba (solo auditoría) Directiva de Protección adaptativa para Teams y DLP de Exchange Regla de - Nivel de riesgo elevado: Bloqueado - Moderado/Reglas de nivel de riesgo menores : Auditoría - La directiva se inicia en modo de prueba (solo auditoría) |

| Nueva directiva de administración del ciclo de vida de datos | Una directiva de etiqueta de aplicación automática para toda la organización que supervisa a los usuarios asignados el nivel de riesgo elevado. Cualquier contenido de SharePoint, OneDrive o Exchange Online eliminado por un usuario de riesgo se conserva durante 120 días. Si aún no ha activado La protección adaptable, la directiva se crea y aplica automáticamente al activar La protección adaptable. Si ya ha activado Adaptive Protection, deberá participar explícitamente en la directiva de administración del ciclo de vida de datos que se crea automáticamente. |

| Nueva directiva de acceso condicional (creada en modo de solo informe para que los usuarios no se bloqueen) |

1-Bloquear el acceso para los usuarios con Insider Risk (versión preliminar) - Usuarios incluidos: todos los usuarios - Usuarios invitados o externos excluidos: B2bDirectConnect User; OtherExternalUser; ServiceProvider - Aplicaciones en la nube: aplicaciones Office 365 - Niveles de riesgo internos: elevados - Bloquear acceso: seleccionado |

Una vez iniciado el proceso de configuración rápida, puede tardar hasta 72 horas en completarse el análisis, se crean la administración de riesgos internos asociada, la prevención de pérdida de datos, la administración del ciclo de vida de datos y las directivas de acceso condicional, y puede esperar ver los niveles de riesgo internos de Adaptive Protection, la prevención de pérdida de datos, la administración del ciclo de vida de datos y las acciones de acceso condicional aplicadas a las actividades de usuario aplicables. Los administradores reciben un correo electrónico de notificación una vez completado el proceso de configuración rápida.

Configuración personalizada

La opción de configuración personalizada permite personalizar la directiva de administración de riesgos internos, los niveles de riesgo internos y las directivas de prevención de pérdida de datos y acceso condicional configuradas para Adaptive Protection.

Nota:

En el caso de la administración del ciclo de vida de los datos, si aún no ha activado La protección adaptable, la directiva se crea y se aplica automáticamente al activar La protección adaptable. Si ya ha activado Adaptive Protection para su organización, deberá participar explícitamente para aplicar la directiva de administración del ciclo de vida de datos que se crea automáticamente.

Esta opción también permite configurar estos elementos antes de habilitar realmente las conexiones de Adaptive Protection entre la administración de riesgos internos y la prevención de pérdida de datos. En la mayoría de los casos, las organizaciones que ya tienen directivas de prevención de pérdida de datos o administración de riesgos internos deben usar esta opción.

Complete los pasos siguientes para configurar La protección adaptable mediante la configuración personalizada.

Paso 1: Creación de una directiva de administración de riesgos internos

Los niveles de riesgo internos se asignan a los usuarios cuando una directiva asignada en Adaptive Protection detecta la actividad del usuario o genera alertas que coinciden con las condiciones de nivel de riesgo interno que defina en el paso siguiente. Si no desea usar una directiva de administración de riesgos internos existente (seleccionada en el paso 2), debe crear una nueva directiva de administración de riesgos internos. La directiva de administración de riesgos internos para Protección adaptativa debe incluir:

- Usuarios cuya actividad desea detectar. Pueden ser todos los usuarios y grupos de la organización o solo un subconjunto para escenarios específicos de mitigación de riesgos o propósitos de prueba.

- Actividades que considere umbrales de riesgo y personalizados que influyen en la puntuación de riesgo de una actividad. Las actividades de riesgo pueden incluir enviar correos electrónicos a personas ajenas a la organización o copiar archivos en dispositivos USB.

Seleccione Crear directiva de riesgo interno para iniciar el nuevo flujo de trabajo de directiva. La plantilla de directiva Pérdidas de datos se selecciona automáticamente en el flujo de trabajo, pero puede seleccionar cualquier plantilla de directiva.

Importante

En función de la plantilla de directiva seleccionada, es posible que tenga que configurar opciones adicionales para que la directiva detecte correctamente actividades potencialmente de riesgo y cree alertas aplicables.

Paso 2: Configuración del nivel de riesgo interno

Seleccione la pestaña Niveles de riesgo internos . Para empezar, seleccione la directiva de administración de riesgos internos que desea usar para Adaptive Protection. Puede ser la nueva directiva que creó en el paso 1 o una directiva o directivas existentes que ya haya configurado.

A continuación, acepte las condiciones de nivel de riesgo interno integradas aplicables o cree las suyas propias. En función del tipo de directiva que haya seleccionado, las condiciones de nivel de riesgo interno reflejarán las condiciones aplicables asociadas a indicadores y actividades que haya configurado en la directiva.

Por ejemplo, si ha elegido una directiva basada en la plantilla de directiva Pérdidas de datos , las opciones integradas de condición de nivel de riesgo interno se aplican a los indicadores y actividades disponibles en esa directiva. Si ha seleccionado una directiva basada en la plantilla de directivas de infracciones de directivas de seguridad , las condiciones de nivel de riesgo interno integradas se limitan automáticamente a los indicadores y actividades disponibles en esa directiva.

Personalización de un nivel de riesgo interno para la directiva

Seleccione la pestaña adecuada para el portal que está usando. En función de su plan de Microsoft 365, el portal de cumplimiento Microsoft Purview se retirará o se retirará pronto.

Para obtener más información sobre Microsoft Purview portal, consulte Microsoft Purview portal. Para obtener más información sobre el portal de cumplimiento, consulte portal de cumplimiento Microsoft Purview.

Inicie sesión en Microsoft Purview portal con las credenciales de una cuenta de administrador de su organización Microsoft 365.

Vaya a la solución de Administración de riesgos internos.

Seleccione Protección adaptable en el panel de navegación izquierdo y, a continuación, seleccione Niveles de riesgo de Insider.

En la página Niveles de riesgo interno, seleccione Editar para el nivel de riesgo interno que quiera personalizar (Elevado, Moderado, o Menor).

En el panel nivel de riesgo interno personalizado, seleccione una opción en la sección nivel de riesgo interno en función de:

- Alerta generada o confirmada para un usuario

- Actividad de usuario específica

Si seleccionó la opción Alerta generada o confirmada para un usuario, elija los niveles de gravedad de las alertas que se generan o confirman para un usuario que debe usar este nivel de riesgo interno. Puede mantener las condiciones Gravedad para las alertas generadas y la Gravedad de las alertas confirmadas o quitar una de estas condiciones si solo desea usar una. Si necesita volver a agregar una de estas condiciones, seleccione Agregar condición y, a continuación, seleccione la condición. Para cada condición, elija el nivel de gravedad que se debe aplicar a la condición (Alto, Medio, o Bajo). Si se cumple cualquiera de las condiciones, el nivel de riesgo interno se asigna a un usuario.

Si seleccionó la opción Actividad de usuario específica, elija la actividad que desea detectar, su gravedad y el número de repeticiones diarias durante la ventana de detección de actividad anterior. Debe configurar las condiciones Actividades, Gravedad de la actividad, y lasRepeticiones de actividad durante la ventana de detección para este nivel de riesgo interno.

Para la condición Actividades, las opciones que puede elegir se actualizan automáticamente para los tipos de actividades que ha definido con los indicadores configurados en la directiva asociada. Si es necesario, active la casilla Asignar este nivel de riesgo interno a cualquier usuario que tenga confirmada una alerta futura, incluso si no se cumplen las condiciones anteriores . Si se cumplen todas las condiciones, el nivel de riesgo interno se asigna a un usuario.

Para la condición Gravedad de la actividad, especifique el nivel de gravedad de las actividades incluidas en la información de actividad diaria. Las opciones son Alta, Media, y Baja, y se basan en intervalos de puntuación de riesgo.

Para la condición Repeticiones de actividad durante la ventana de detección, especifique el número de veces que se deben detectar las actividades seleccionadas dentro del período de Detección de actividad anterior especificado. Este número no está relacionado con el número de eventos que pueden producirse para una actividad. Por ejemplo, si la directiva detecta que un usuario descargó 20 archivos de SharePoint en un día, cuenta como una información de actividad diaria que consta de 20 eventos.

Seleccione Confirmar para aplicar las condiciones personalizadas de nivel de riesgo interno.

Cómo se asigna el nivel de riesgo interno si un usuario está en el ámbito de varias directivas

Si un usuario está en el ámbito de varias directivas, si recibe alertas de distintos niveles de gravedad, de forma predeterminada, se le asigna el nivel de gravedad más alto recibido. Por ejemplo, considere una directiva que asigna un nivel de riesgo elevado si los usuarios reciben una alerta de gravedad alta. Si un usuario recibe una alerta de gravedad baja de la directiva 1, una alerta de gravedad media de la directiva 2 y una alerta de gravedad alta de la directiva 3, se le asigna un nivel de riesgo elevado , el nivel de gravedad de alerta más alta recibida.

Tenga en cuenta que las condiciones de nivel de riesgo interno deben estar presentes en las directivas seleccionadas que se van a detectar. Por ejemplo, si selecciona la actividad Copiar en USB para asignar un nivel de riesgo moderado, pero la actividad se selecciona en una de las tres directivas seleccionadas, solo la actividad de esa directiva asignará un nivel de riesgo moderado para esa actividad.

Paso 3: Creación o edición de una directiva de prevención de pérdida de datos

A continuación, cree una nueva directiva de prevención de pérdida de datos (o edite una directiva existente) para restringir las acciones de los usuarios que coincidan con las condiciones de nivel de riesgo interno en Adaptive Protection. Use las siguientes directrices para la configuración de la directiva de prevención de pérdida de datos:

- Debe incluir el nivel de riesgo interno del usuario para la condición Protección adaptable en la directiva de prevención de pérdida de datos. Esta directiva de prevención de pérdida de datos puede incluir otras condiciones según sea necesario.

- Aunque puede incluir otras ubicaciones en la directiva de prevención de pérdida de datos, Adaptive Protection admite actualmente solo Exchange, Microsoft Teams y dispositivos.

Seleccione Crear directiva para iniciar el flujo de trabajo de la directiva de prevención de pérdida de datos y crear una nueva directiva de prevención de pérdida de datos. Si tiene una directiva de prevención de pérdida de datos existente que le gustaría configurar para Adaptive Protection, vaya aDirectivas de prevención> de pérdida de datos en el portal de cumplimiento y seleccione la directiva de prevención de pérdida de datos que desea actualizar para Adaptive Protection. Para obtener instrucciones sobre cómo configurar una nueva directiva de prevención de pérdida de datos o actualizar una directiva de prevención de pérdida de datos existente para Adaptive Protection, consulte Información sobre la protección adaptable en prevención de pérdida de datos: configuración manual.

Sugerencia

Se recomienda probar la directiva de prevención de pérdida de datos (con sugerencias de directiva) para que pueda revisar las alertas de prevención de pérdida de datos para comprobar que la directiva funciona según lo esperado antes de habilitar La protección adaptable.

Paso 4: Creación o edición de una directiva de acceso condicional

A continuación, cree una nueva directiva de acceso condicional (o edite una directiva existente) para restringir las acciones de los usuarios que coincidan con las condiciones de nivel de riesgo interno en Adaptive Protection. Use las siguientes directrices para la configuración de la directiva de acceso condicional:

- En la página Acceso condicional donde controla el acceso en función de las señales de las condiciones, establezca la condición de riesgo Insider en Sí y, a continuación, seleccione un nivel de riesgo interno (elevado, moderado o menor). Este es el nivel de riesgo interno que los usuarios deben tener para que se aplique la directiva.

Seleccione Crear directiva para iniciar el flujo de trabajo de directiva de acceso condicional y crear una nueva directiva de acceso condicional. Si tiene una directiva de acceso condicional existente que le gustaría configurar para Adaptive Protection, vaya aAcceso condicional de protección> en el Centro de administración Microsoft Entra y seleccione la directiva de acceso condicional que desea actualizar para Adaptive Protection. Para obtener instrucciones sobre cómo configurar una nueva directiva de acceso condicional o actualizar una directiva de acceso condicional existente para Adaptive Protection, consulte Directiva de acceso condicional común: directiva basada en riesgos internos.

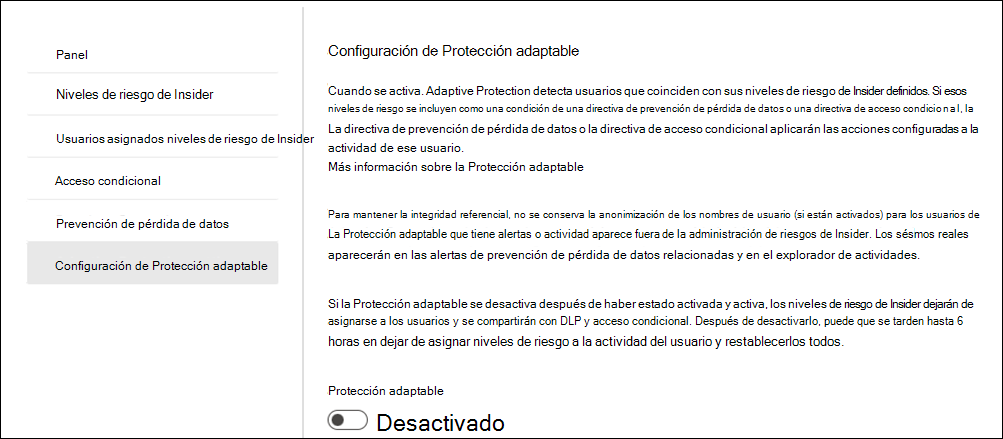

Paso 5: Activar la protección adaptable

Una vez completados todos los pasos anteriores, estará listo para habilitar la protección adaptable. Al activar la Protección adaptativa:

- La directiva de administración de riesgos internos comienza a buscar la actividad del usuario que coincida con las condiciones de nivel de riesgo interno. Si se detecta, los niveles de riesgo internos se asignan a los usuarios.

- Los usuarios a los que se les asignan niveles de riesgo internos aparecen en la pestaña Niveles de riesgo internos asignados a los usuarios en Protección adaptable.

- La directiva de prevención de pérdida de datos aplica acciones de protección para cualquier usuario asignado a los niveles de riesgo internos incluidos en la directiva de prevención de pérdida de datos. La directiva de prevención de pérdida de datos se agrega a la pestaña Prevención de pérdida de datos en Protección adaptable. Puede ver detalles sobre la directiva de prevención de pérdida de datos y editar las condiciones de la directiva desde el panel.

- La directiva de administración del ciclo de vida de datos, que se crea automáticamente, aplica acciones de protección para cualquier usuario asignado al nivel de riesgo elevado. El siguiente mensaje aparece con un fondo verde en la pestaña Protección adaptable para que los usuarios sepan que se está aplicando la conservación proactiva de datos: "La organización también se protege dinámicamente de los usuarios que podrían eliminar datos críticos". El mensaje también proporciona un vínculo a la configuración de administración del ciclo de vida de los datos, donde puede desactivar la característica de conservación proactiva de datos, si lo desea.

- La directiva de acceso condicional aplica acciones de protección para cualquier usuario asignado a los niveles de riesgo internos incluidos en la directiva de acceso condicional. La directiva de acceso condicional se agrega a la pestaña Directivas de acceso condicional en Protección adaptable. Puede ver detalles sobre la directiva de acceso condicional y editar las condiciones de la directiva desde el panel.

Para habilitar La protección adaptable, seleccione la pestaña Configuración de la protección adaptable y, a continuación, active Protección adaptable. Puede tardar hasta 36 horas en ver los niveles de riesgo internos de Adaptive Protection y la prevención de pérdida de datos, la administración del ciclo de vida de datos y las acciones de acceso condicional aplicadas a las actividades de usuario aplicables.

Vea el siguiente vídeo en el canal Microsoft Mechanics para ver cómo Adaptive Protection puede ajustar automáticamente la intensidad de la protección de datos en función de los niveles de riesgo internos de seguridad de datos calculados de los usuarios.

Administrar la Protección adaptativa

Una vez que haya habilitado Adaptive Protection y haya configurado la administración de riesgos internos, la prevención de pérdida de datos y las directivas de acceso condicional, tendrá acceso a información sobre las métricas de directiva, los usuarios actuales en el ámbito y los niveles de riesgo internos actualmente en el ámbito.

Nota:

En este momento, las métricas de administración del ciclo de vida de los datos no aparecen en el panel. Pero sabrá si la conservación proactiva de datos está activada si ve el siguiente mensaje en la pestaña Protección adaptable : "La organización también se protege dinámicamente de los usuarios que podrían eliminar datos críticos".

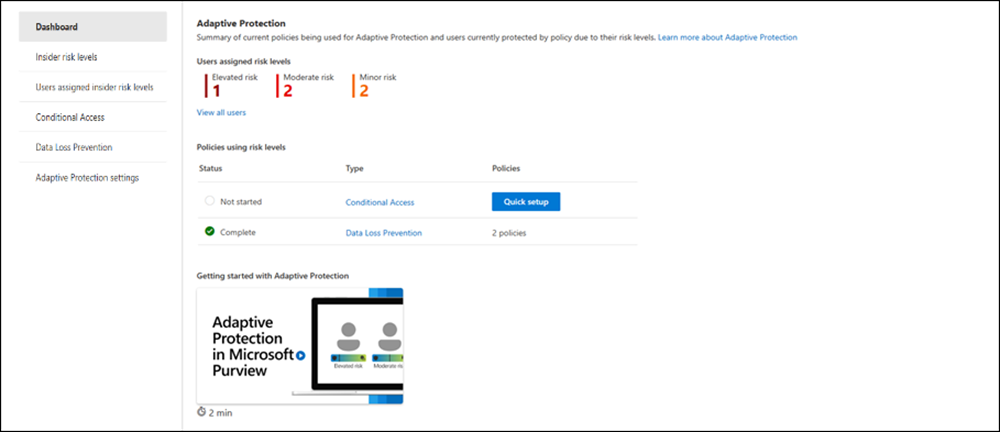

Panel

Una vez completado el proceso de configuración rápida o personalizada , la pestaña Panel de Protección adaptable muestra widgets para obtener información de resumen sobre los niveles de riesgo internos del usuario, las directivas de acceso condicional y las directivas de prevención de pérdida de datos.

- Niveles de riesgo internos asignados por los usuarios: muestra el número de usuarios para cada nivel de riesgo interno (elevado, moderado y menor).

- Directivas que usan niveles de riesgo internos: muestra el estado de las directivas (no iniciadas o completas), el tipo de directiva (acceso condicional o prevención de pérdida de datos) y el número de directivas configuradas para cada tipo de directiva. Si no se ha configurado un tipo de directiva, seleccione Configuración rápida para configurar la directiva.

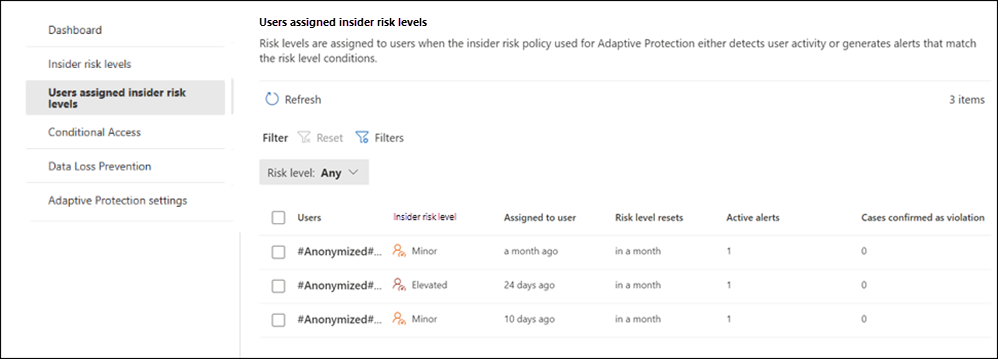

Niveles de riesgo internos asignados por los usuarios

Los usuarios a los que se ha asignado un nivel de riesgo interno en Protección adaptable aparecen en la pestaña Niveles de riesgo internos asignados por los usuarios . Puede revisar la siguiente información para cada usuario:

Usuarios: Listas el nombre de usuario. En el caso de las directivas de prevención de pérdida de datos, si la opción Mostrar versiones anónimas de nombres de usuario está seleccionada en la configuración de administración de riesgos internos, verá nombres de usuario anónimos. En el caso de las directivas de acceso condicional, los nombres de usuario no se anonimizan incluso si se selecciona la opción Mostrar versiones anónimas de nombres de usuario .

Importante

Para mantener la integridad referencial, la anonimización de los nombres de usuario (si está activada) no se conserva para los usuarios de Protección adaptativa cuyas alertas o actividad aparezcan fuera de la administración de riesgos internos. Los nombres de usuario reales aparecerán en las alertas de prevención de pérdida de datos relacionadas y en el explorador de actividad.

Nivel de riesgo interno: el nivel de riesgo interno actual asignado al usuario.

Asignado al usuario: el número de días o meses que han pasado desde que se asignó al usuario un nivel de riesgo interno.

Restablecimientos del nivel de riesgo interno: el número de días hasta que el nivel de riesgo interno se restablece automáticamente para el usuario.

Para restablecer manualmente el nivel de riesgo interno de un usuario, seleccione el usuario y, a continuación, seleccione Expirar. A este usuario ya no se le asignará un nivel de riesgo interno. No se quitarán las alertas o los casos existentes para este usuario. Si este usuario se incluye en la directiva de administración de riesgos internos seleccionada, se vuelve a asignar un nivel de riesgo interno si se detecta un evento desencadenante.

Alertas activas: El número de alertas actuales de administración de riesgos internos para el usuario.

Casos confirmados como infracción: El número de casos confirmados para el usuario.

Caso: El nombre del caso.

Si es necesario, puede filtrar a los usuarios por nivel de riesgo de Insider.

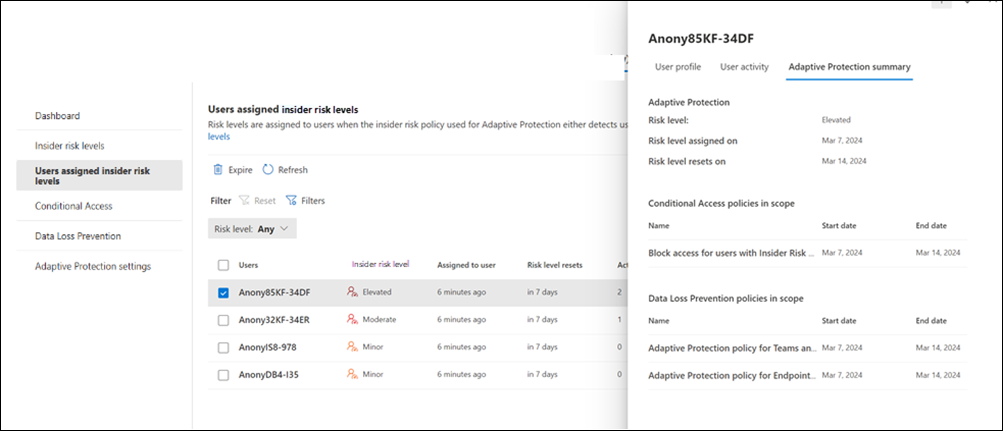

Para ver información detallada sobre el riesgo interno y la Protección adaptativa de un usuario específico, seleccione el usuario para abrir el panel de detalles del usuario. El panel de detalles contiene tres pestañas, Perfil de usuario, Actividad de usuario y Resumen de protección adaptable. Para obtener información sobre las pestañas Perfil de usuario y Actividad de usuario, consulte Ver detalles del usuario.

La pestaña Resumen de protección adaptable agrega información en cuatro secciones:

- Protección adaptable: en esta sección se muestra información sobre el nivel de riesgo actual, el nivel de riesgo asignado y el restablecimiento del nivel de riesgo activado para el usuario.

- Directivas de prevención de pérdida de datos en el ámbito (dinámico): en esta sección se muestran todas las directivas de prevención de pérdida de datos actualmente en el ámbito del usuario y la fecha de inicio y finalización de la directiva. Esto se basa en el nivel de riesgo interno para la configuración de la directiva de prevención de pérdida de datos y usuarios para los niveles de riesgo interno. Por ejemplo, si un usuario tiene actividades definidas como nivel de riesgo elevado para las directivas de administración de riesgos internos y dos directivas de prevención de pérdida de datos se configuran con la condición Nivel de riesgo elevado , estas dos directivas de prevención de pérdida de datos se muestran aquí para el usuario.

- Directivas de acceso condicional en el ámbito (dinámico): en esta sección se muestran todas las directivas de acceso condicional actualmente en el ámbito del usuario y la fecha de inicio y finalización de la directiva. Esto se basa en el nivel de riesgo interno para el usuario y la configuración de la directiva de acceso condicional para los niveles de riesgo internos. Por ejemplo, si un usuario tiene actividades que se han definido como nivel de riesgo elevado para las directivas de administración de riesgos internos y una directiva de acceso condicional se configura con la condición Nivel de riesgo elevado , la directiva de acceso condicional se muestra aquí para el usuario.

- Directiva de riesgo interno para la protección adaptable: en esta sección se muestra cualquier directiva de administración de riesgos internos en la que el usuario esté actualmente en el ámbito.

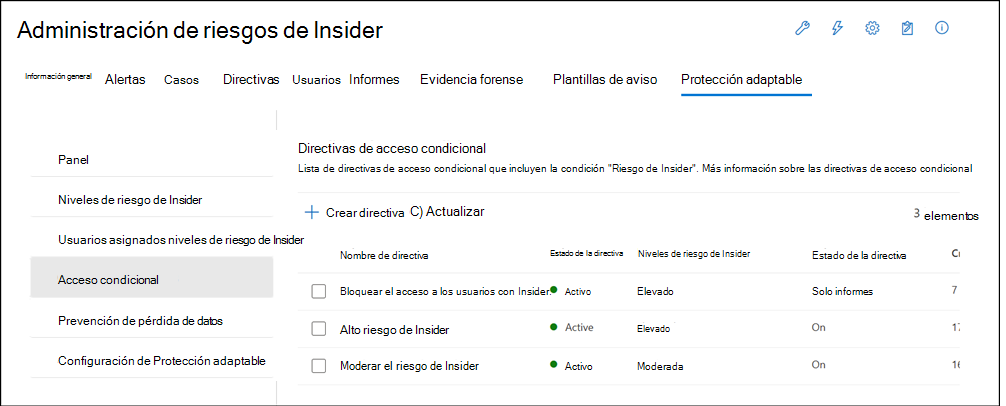

Directivas de acceso condicional

La página Directivas de acceso condicional muestra todas las directivas de acceso condicional que usan la condición de riesgo Insider . Puede revisar la siguiente información para cada directiva:

- Nombre de la directiva: el nombre de la directiva de acceso condicional.

- Estado de la directiva: El estado actual de la directiva. Los valores son Activo o Inactivo.

- Niveles de riesgo internos: los niveles de riesgo internos incluidos en la directiva de acceso condicional mediante la condición De riesgo interno. Las opciones son Elevado, Moderado, o Menor.

- Estado de la directiva: estado actual de la directiva de acceso condicional. Las opciones son Activado o Probar con notificaciones.

- Creado en: la fecha en que se creó la directiva de acceso condicional.

- Última modificación: fecha en que se editó por última vez la directiva condicional.

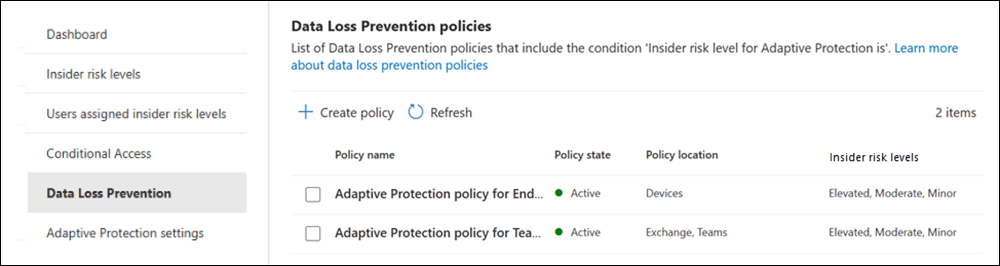

Directivas de prevención de pérdida de datos

La página Directivas de prevención de pérdida de datos muestra todas las directivas de prevención de pérdida de datos que usan el nivel de riesgo interno del usuario para La protección adaptable es condición. Puede revisar la siguiente información para cada directiva:

- Nombre de directiva: nombre de la directiva de prevención de pérdida de datos.

- Estado de la directiva: El estado actual de la directiva. Los valores son Activo o Inactivo.

- Ubicación de directiva: las ubicaciones incluidas en la directiva de prevención de pérdida de datos. Actualmente, Adaptive Protection admite Exchange, Teams y Dispositivos.

- Niveles de riesgo internos: los niveles de riesgo internos incluidos en la directiva de prevención de pérdida de datos mediante el nivel de riesgo Insider para Adaptive Protection son condición. Las opciones son Elevado, Moderado, o Menor.

- Estado de la directiva: estado actual de la directiva de prevención de pérdida de datos. Las opciones son Activado o Probar con notificaciones.

- Creado: fecha en que se creó la directiva de prevención de pérdida de datos.

- Última modificación: fecha en que se editó por última vez la directiva de prevención de pérdida de datos.

Ajuste de la configuración del nivel de riesgo interno

Puede encontrar después de revisar los usuarios con niveles de riesgo internos que tiene demasiados o demasiados usuarios a los que se les asigna un nivel de riesgo interno. Puede usar dos métodos para ajustar las configuraciones de directiva para reducir o aumentar el número de usuarios a los que se les asignan niveles de riesgo internos:

-

Modifique la configuración del nivel de riesgo interno. Puede ajustar los umbrales para asignar un nivel de riesgo interno a un usuario:

- Aumente o disminuya la gravedad de la actividad necesaria para asignar un nivel de riesgo interno. Por ejemplo, si ve demasiados usuarios con niveles de riesgo internos, puede reducir la gravedad de la actividad o la alerta.

- Si el nivel de riesgo interno se basa en una actividad de usuario específica, aumente o reduzca las repeticiones de actividad durante la ventana de detección. Por ejemplo, si ve demasiados usuarios con niveles de riesgo internos, puede reducir las repeticiones de actividad.

- Cambie en qué se basa el nivel de riesgo interno. Por ejemplo, si ve demasiados usuarios con niveles de riesgo internos, para reducir el número de usuarios, solo podría asignar un nivel de riesgo interno si se confirma la alerta.

- Modifique los umbrales de directiva. Dado que los niveles de riesgo internos se asignan en función de las detecciones de directivas, también puede modificar la directiva, lo que a su vez cambiará los requisitos para asignar un nivel de riesgo interno. Puede modificar una directiva aumentando o disminuyendo los umbrales de directiva que conducen a alertas y actividades de gravedad alta, media y baja.

Deshabilitar la Protección adaptativa

Puede haber ciertos escenarios en los que es posible que deba deshabilitar la Protección adaptativa temporalmente. Para deshabilitar la protección adaptable, seleccione la pestaña Configuración de la protección adaptable y desactive la protección adaptable.

Si Adaptive Protection está desactivado después de haber estado activado y activo, los niveles de riesgo internos dejarán de asignarse a los usuarios y compartirse con la prevención de pérdida de datos, la administración del ciclo de vida de datos y el acceso condicional, y se restablecerán todos los niveles de riesgo internos existentes para los usuarios. Después de desactivar La protección adaptable, puede tardar hasta 6 horas en dejar de asignar niveles de riesgo internos a la actividad del usuario y restablecerlos todos. La administración de riesgos internos, la prevención de pérdida de datos, la administración del ciclo de vida de los datos y las directivas de acceso condicional no se eliminan automáticamente.

Nota:

Puede optar por no participar en la protección de la administración del ciclo de vida de datos sin deshabilitar la administración de riesgos internos Protección adaptable desactivando la configuración Protección adaptable en administración del ciclo de vida de datos en la administración del ciclo de vida de datos. Si desactiva esta configuración, se elimina la directiva de administración del ciclo de vida de los datos. La configuración no se habilitará de nuevo a menos que la vuelva a activar. Más información sobre la configuración de protección adaptable en administración del ciclo de vida de datos