Konfigurieren und Registrieren bei Windows Hello for Business in einem Hybridschlüsselvertrauensmodell

In diesem Artikel werden Windows Hello for Business Funktionen oder Szenarien beschrieben, die für Folgendes gelten:

-

Bereitstellungstyp:Hybrid

-

Vertrauenstyp:, die dem Schlüssel vertrauen

-

Jointyp: Microsoft Entra beitreten

, Microsoft Entra Hybrideinbindung

Sobald die Voraussetzungen erfüllt sind und die PKI-Konfiguration überprüft wurde, besteht die Bereitstellung Windows Hello for Business aus den folgenden Schritten:

Konfigurieren der Richtlinieneinstellungen für Windows Hello for Business

Es ist eine Richtlinieneinstellung erforderlich, um Windows Hello for Business in einem Schlüsselvertrauensmodell zu aktivieren:

Eine weitere optionale, aber empfohlene Richtlinieneinstellung ist:

In den folgenden Anweisungen wird beschrieben, wie Sie Ihre Geräte mithilfe von Microsoft Intune oder Gruppenrichtlinien (GPO) konfigurieren.

Hinweis

Lesen Sie den Artikel Konfigurieren von Windows Hello for Business mithilfe von Microsoft Intune, um mehr über die verschiedenen Optionen zu erfahren, die Microsoft Intune zum Konfigurieren von Windows Hello for Business bieten.

Wenn die Intune mandantenweite Richtlinie aktiviert und für Ihre Anforderungen konfiguriert ist, können Sie mit Registrieren bei Windows Hello for Business fortfahren.

Um Geräte mit Microsoft Intune zu konfigurieren, erstellen Sie eine Einstellungskatalogrichtlinie, und verwenden Sie die folgenden Einstellungen:

| Kategorie | Einstellungsname | Wert |

|---|---|---|

| Windows Hello for Business | Verwenden von Windows Hello For Business | true |

| Windows Hello for Business | Sicherheitsgerät anfordern | true |

Weisen Sie die Richtlinie einer Gruppe zu, die als Mitglieder die Geräte oder Benutzer enthält, die Sie konfigurieren möchten.

Alternativ können Sie Geräte mithilfe einer benutzerdefinierten Richtlinie mit dem PassportForWork-CSP konfigurieren.

| Einstellung |

|---|

-

OMA-URI:./Device/Vendor/MSFT/PassportForWork/{TenantId}/Policies/UsePassportForWork- Datentyp: bool- Wert: True |

-

OMA-URI:./Device/Vendor/MSFT/PassportForWork/{TenantId}/Policies/RequireSecurityDevice- Datentyp: bool- Wert: True |

Wenn Sie Windows Hello for Business Konfiguration mit Gruppenrichtlinie und Intune bereitstellen, haben Gruppenrichtlinie Einstellungen Vorrang, und Intune Einstellungen werden ignoriert. Weitere Informationen zu Richtlinienkonflikten finden Sie unter Richtlinienkonflikte aus mehreren Richtlinienquellen.

Andere Richtlinieneinstellungen können konfiguriert werden, um das Verhalten von Windows Hello for Business zu steuern. Weitere Informationen finden Sie unter Windows Hello for Business Richtlinieneinstellungen.

Registrieren bei Windows Hello for Business

Der Windows Hello for Business Bereitstellungsprozess beginnt unmittelbar nach dem Laden des Benutzerprofils und bevor der Benutzer seinen Desktop erhält. Damit der Bereitstellungsprozess beginnen kann, müssen alle Voraussetzungsprüfungen bestanden werden.

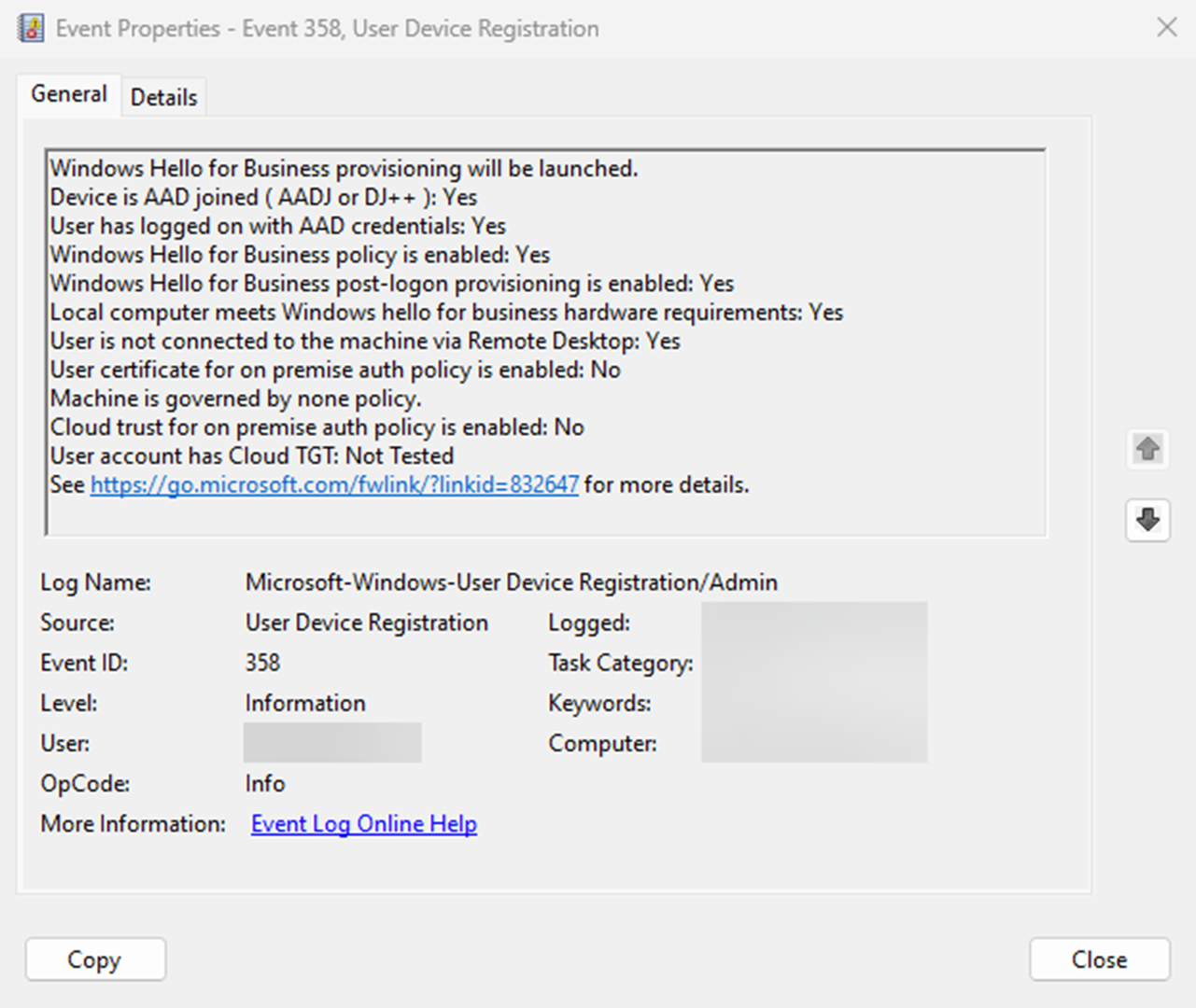

Sie können die status der Voraussetzungsprüfungen ermitteln, indem Sie das Administratorprotokoll Benutzergeräteregistrierung unter Anwendungs- und Dienstprotokolle > Microsoft > Windows anzeigen.

Diese Informationen sind auch über den dsregcmd.exe /status Befehl über eine Konsole verfügbar. Weitere Informationen finden Sie unter dsregcmd.

Benutzerfreundlichkeit

Nachdem sich ein Benutzer angemeldet hat, beginnt der Windows Hello for Business Registrierungsprozess:

- Wenn das Gerät die biometrische Authentifizierung unterstützt, wird der Benutzer aufgefordert, eine biometrische Geste einzurichten. Diese Geste kann verwendet werden, um das Gerät zu entsperren und sich bei Ressourcen zu authentifizieren, die Windows Hello for Business erfordern. Der Benutzer kann diesen Schritt überspringen, wenn er keine biometrische Geste einrichten möchte.

- Der Benutzer wird aufgefordert, Windows Hello mit dem organization-Konto zu verwenden. Der Benutzer wählt OK aus.

- Der Bereitstellungsablauf wird mit dem Mehrstufigen Authentifizierungsteil der Registrierung fortgesetzt. Die Bereitstellung informiert den Benutzer darüber, dass er aktiv versucht, den Benutzer über seine konfigurierte MFA-Form zu kontaktieren. Der Bereitstellungsprozess wird erst fortgesetzt, wenn die Authentifizierung erfolgreich war, ein Fehler auftritt oder ein Timeout auftritt. Ein MFA-Fehler oder Timeout führt zu einem Fehler und fordert den Benutzer auf, es erneut zu versuchen.

- Nach einer erfolgreichen MFA wird der Benutzer von der Bereitstellung aufgefordert, eine PIN zu erstellen und zu validieren. Diese PIN muss alle auf dem Gerät konfigurierten PIN-Komplexitätsrichtlinien beachten.

- Im verbleibenden Teil der Bereitstellung fordert Windows Hello for Business ein asymmetrisches Schlüsselpaar für den Benutzer an, vorzugsweise vom TPM (oder ausdrücklich, wenn dies durch Gruppenrichtlinien explizit festgelegt ist). Sobald das Schlüsselpaar abgerufen wurde, kommuniziert Windows mit dem IdP, um den öffentlichen Schlüssel zu registrieren. Nach Abschluss der Schlüsselregistrierung informiert Windows Hello for Business Bereitstellung den Benutzer darüber, dass er seine PIN für die Anmeldung verwenden kann. Der Benutzer kann die Bereitstellungsanwendung schließen und auf seinen Desktop zugreifen.

Nach der Registrierung synchronisiert Microsoft Entra Connect den Schlüssel des Benutzers aus Microsoft Entra ID mit Active Directory.

Wichtig

Die minimale Zeit, die zum Synchronisieren des öffentlichen Schlüssels des Benutzers von Microsoft Entra ID mit dem lokales Active Directory benötigt wird, beträgt 30 Minuten. Der Microsoft Entra Connect-Scheduler steuert das Synchronisierungsintervall. Diese Synchronisierungslatenz verzögert die Fähigkeit des Benutzers, sich zu authentifizieren und lokale Ressourcen zu verwenden, bis der öffentliche Schlüssel des Benutzers mit Active Directory synchronisiert wurde. Nach der Synchronisierung kann der Benutzer sich authentifizieren und auf lokale Ressourcen zugreifen. Lesen Sie Microsoft Entra Connect Sync: Scheduler, um den Synchronisierungszyklus für Ihre organization anzuzeigen und anzupassen.

Sequenzdiagramme

Um die Bereitstellungsabläufe besser zu verstehen, überprüfen Sie die folgenden Sequenzdiagramme basierend auf dem Gerätejoin und dem Authentifizierungstyp:

- Bereitstellung für Microsoft Entra verbundene Geräte mit verwalteter Authentifizierung

- Bereitstellung für Microsoft Entra verbundene Geräte mit Verbundauthentifizierung

- Bereitstellung in einem Hybridschlüssel-Vertrauensstellungsmodell mit verwalteter Authentifizierung

Um die Authentifizierungsflüsse besser zu verstehen, sehen Sie sich das folgende Sequenzdiagramm an: