Verwenden von Microsoft Entra-Anwendungsproxys zum Veröffentlichen lokaler Apps für Remotebenutzer

Microsoft Entra-Anwendungsproxy ermöglicht den sicheren Remotezugriff auf lokal gehostete Webanwendungen. Nach dem einmaligen Anmelden in Microsoft Entra ID können Benutzer über eine externe URL oder ein internes Anwendungsportal auf Cloudanwendungen und lokale Anwendungen zugreifen. Der Anwendungsproxy kann z. B. Remotezugriff und einmaliges Anmelden bei Remotedesktop, SharePoint, Teams, Tableau, Qlik und Branchenanwendungen (LOB) bereitstellen.

Microsoft Entra-Anwendungsproxy:

Einfach zu verwenden. Benutzer können auf die gleiche Weise auf Ihre lokalen Anwendungen zugreifen wie auf Microsoft 365 und andere mit Microsoft Entra ID integrierte SaaS-Apps. Sie brauchen Ihre Anwendungen nicht ändern oder aktualisieren, damit Sie mit dem Anwendungsproxy funktionieren.

Sicher. Lokale Anwendungen können die Autorisierungssteuerungen und Sicherheitsanalysen von Azure nutzen. So können lokale Anwendungen z.B. den bedingten Zugriff und die zweistufige Überprüfung verwenden. Für den Anwendungsproxy müssen Sie keine eingehenden Verbindungen über Ihre Firewall öffnen.

Kosteneffizient. Für lokale Lösungen müssen Sie in der Regel demilitarisierte Zonen (DMZs), Edgeserver oder andere komplexe Infrastrukturen einrichten und verwalten. Der Anwendungsproxy wird in der Cloud ausgeführt, sodass seine Verwendung sehr einfach ist. Um den Anwendungsproxy verwenden zu können, müssen Sie weder die Netzwerkinfrastruktur ändern noch weitere Appliances in Ihrer lokalen Umgebung installieren.

Tipp

Wenn Sie bereits über Microsoft Entra ID verfügen, können Sie dies als eine Steuerungsebene nutzen, um den nahtlosen und sicheren Zugriff auf die lokalen Anwendungen sicherzustellen.

Die folgende Liste ist zwar nicht vollständig, zeigt aber Beispiele für die Verwendung von Anwendungsproxy in einem hybriden Koexistenzszenario:

- Vereinfachtes externes Veröffentlichen von lokalen Web-Apps ohne eine DMZ

- Unterstützung von einmaligem Anmelden (SSO) für Geräte, Ressourcen und Apps in der Cloud und lokal

- Mehrstufige Authentifizierung für Apps in der Cloud und lokal

- Schnelle Nutzung von Cloudfeatures, mit der Sicherheit der Microsoft Cloud

- Zentralisierung der Benutzerkontoverwaltung

- Zentralisierung der Steuerung von Identität und Sicherheit

- Automatisches Hinzufügen oder Entfernen des Benutzerzugriffs auf Anwendungen auf Grundlage der Gruppenmitgliedschaft

In diesem Artikel wird erläutert, wie Microsoft Entra ID und der Anwendungsproxy einmaliges Anmelden (SSO) für den Remotezugriff ermöglichen. Benutzer stellen ohne VPN, Firewallregeln oder Servern mit zwei Netzwerkumgebungen eine sichere Verbindung mit lokalen Apps her. Dieser Artikel erläutert, wie Ihre lokalen Webanwendungen mithilfe des Anwendungsproxys die Funktionen und Sicherheitsvorteile der Cloud nutzen können. In ihm werden auch die mögliche(n) Architektur und Topologien beschrieben.

Tipp

Der Anwendungsproxy umfasst den Anwendungsproxy-Dienst, der in der Cloud ausgeführt wird, und den privaten Netzwerkconnector, der auf einem lokalen Server ausgeführt wird. Microsoft Entra ID, der Anwendungsproxy-Dienst und der private Netzwerkconnector arbeiten zusammen, um Benutzeranmeldetoken sicher von Microsoft Entra ID zur Webanwendung weiterzuleiten.

Der Anwendungsproxy funktioniert mit:

- Webanwendungen, für die zur Authentifizierung die integrierte Windows-Authentifizierung verwendet wird

- Webanwendungen mit formularbasiertem oder headerbasiertem Zugriff

- Web-APIs, die Sie für umfassende Anwendungen auf unterschiedlichen Geräten verfügbar machen möchten

- Hinter einem Remotedesktopgateway gehostete Anwendungen

- Rich Client-Apps, die in die Microsoft Authentication Library (MSAL) integriert sind

Der Anwendungsproxy unterstützt das einmalige Anmelden. Weitere Informationen zu unterstützten Methoden finden Sie unter Auswählen einer Methode für einmaliges Anmelden.

Remotezugriff in der Vergangenheit

Bisher befand sich die gesamte Steuerungsebene für den Schutz interner Ressourcen vor Angreifern und zum Erleichtern des Zugriffs durch Remotebenutzer in der DMZ oder im Umkreisnetzwerk. Die VPN- und Reverseproxylösungen in der DMZ, die von externen Clients für den Zugriff auf Unternehmensressourcen verwendet werden, eignen sich jedoch nicht für die Cloud. Sie weisen in der Regel die folgenden Nachteile auf:

- Hardwarekosten

- Gewährleisten der Sicherheit (Patches, Überwachungsports usw.)

- Authentifizieren von Benutzern im Edge

- Authentifizieren von Benutzern bei Webservern im Umkreisnetzwerk

- Verwalten des VPN-Zugriffs für Remotebenutzer mit der Verteilung und Konfiguration der VPN-Clientsoftware. Zudem Verwalten von in Domänen eingebundenen Servern in der DMZ, die durch externe Angriffe gefährdet sein können.

In der heutigen durch die Cloud dominierten Welt ist Microsoft Entra ID die beste Lösung, um zu steuern, wer und was in Ihr Netzwerk gelangt. Der Microsoft Entra-Anwendungsproxy lässt sich in moderne Authentifizierungs- und Cloudtechnologien, z.B. SaaS-Anwendungen und Identitätsanbieter, integrieren. Diese Integration ermöglicht Benutzern den Zugriff auf Apps von überall. Der Anwendungsproxy ist nicht nur besser für die moderne digitale Arbeitswelt geeignet, sondern bietet auch höhere Sicherheit als VPN- und Reverseproxylösungen und lässt sich leichter implementieren. Remotebenutzer können auf die gleiche Weise auf Ihre lokalen Anwendungen zugreifen wie auf Microsoft und andere mit Microsoft Entra ID integrierte SaaS-Apps. Sie brauchen Ihre Anwendungen nicht ändern oder aktualisieren, damit Sie mit dem Anwendungsproxy funktionieren. Für den Anwendungsproxy müssen Sie außerdem keine eingehenden Verbindungen über Ihre Firewall öffnen. Mit dem Anwendungsproxy müssen Sie dies nur einmal festlegen und brauchen sich dann nicht mehr darum zu kümmern.

Die Zukunft des Remotezugriffs

In der heutigen digitalen Arbeitswelt arbeiten die Benutzer an beliebigen Orten mit mehreren Geräten und Apps. Die einzige Konstante ist die Benutzeridentität. Daher ist heutzutage der erste Schritt zu einem sicheren Netzwerk die Verwendung der Funktionen der Microsoft Entra-Identitätsverwaltung als Sicherheitssteuerungsebene. Ein Modell, in dem die Identität als Steuerungsebene verwendet wird, besteht in der Regel aus den folgenden Komponenten:

- Ein Identitätsanbieter zum Nachverfolgen von Benutzern und Benutzerinformationen.

- Ein Geräteverzeichnis, um eine Liste der Geräte zu verwalten, die Zugriff auf Unternehmensressourcen haben. Dieses Verzeichnis enthält die entsprechenden Geräteinformationen (z.B. Typ des Geräts, Integrität usw.).

- Ein Richtlinienauswertungsdienst, um zu bestimmen, ob Benutzer und Geräte die von den Sicherheitsadministratoren festgelegten Richtlinien erfüllen.

- Die Fähigkeit, Organisationsressourcen Zugriff zu gewähren oder zu verweigern.

Microsoft Entra ID verfolgt mit dem Anwendungsproxy Benutzerkonten nach, die Zugriff auf lokal und in der Cloud veröffentliche Web-Apps benötigen. Er bietet eine zentrale Verwaltung für diese Apps. Es wird empfohlen, den bedingten Microsoft Entra-Zugriff ebenfalls zu aktivieren, auch wenn dies nicht zwingend erforderlich ist. Indem Sie Bedingungen definieren, wie sich Benutzer authentifizieren und Zugriff erhalten, stellen Sie zudem sicher, dass die richtigen Personen Zugriff auf Ihre Anwendungen haben.

Hinweis

Es ist wichtig, zu verstehen, dass der Microsoft Entra-Anwendungsproxy ein VPN oder einen Reverseproxy für Roamingbenutzer (oder Remotebenutzer) ersetzen soll, die Zugriff auf interne Ressourcen benötigen. Er ist nicht für interne Benutzer im Unternehmensnetzwerk bestimmt. Unnötige interne Nutzung des Anwendungsproxy kann unerwartete und unerwünschte Leistungsprobleme verursachen.

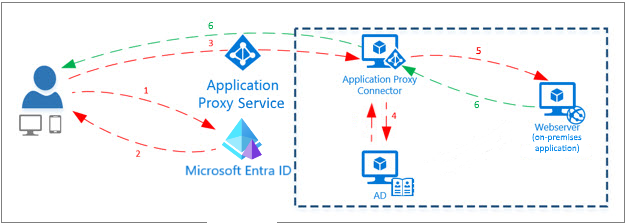

Übersicht über die Funktionsweise des Anwendungsproxys

Das Diagramm zeigt, wie Microsoft Entra ID und der Anwendungsproxy gemeinsam das einmalige Anmelden für lokale Anwendungen bereitstellen.

- Nachdem Sie über einen Endpunkt auf die Anwendung zugegriffen haben, werden Sie an die Microsoft Entra-Anmeldeseite weitergeleitet.

- Nach der erfolgreichen Anmeldung sendet Microsoft Entra ID ein Token an Ihr Clientgerät.

- Der Client sendet das Token an den Anwendungsproxy-Dienst. Der Dienst ruft den Benutzerprinzipalnamen (UPN) und den Sicherheitsprinzipalnamen (Security Principal Name, SPN) aus dem Token ab. Der Anwendungsproxy sendet die Anforderung dann zum Connector.

- Der Connector führt die erforderliche SSO-Authentifizierung in Ihrem Namen durch.

- Der Connector sendet die Anforderung an die lokale Anwendung.

- Die Antwort wird über den Connector und den Anwendungsproxy-Dienst an Sie gesendet.

Hinweis

Wie bei den meisten Microsoft Entra Hybrid-Agents müssen Sie beim privaten Netzwerkconnector keine eingehenden Verbindungen über Ihre Firewall öffnen. Der Benutzerdatenverkehr in Schritt 3 endet am Anwendungsproxy-Dienst. Der private Netzwerkconnector, der sich in Ihrem privaten Netzwerk befindet, ist für den Rest der Kommunikation verantwortlich.

| Komponente | Beschreibung |

|---|---|

| Endpunkt | Der Endpunkt ist eine URL oder ein Endbenutzerportal. Benutzer können außerhalb Ihres Netzwerks über eine externe URL auf Anwendungen zugreifen. Benutzer in Ihrem Netzwerk können über eine URL oder ein Endbenutzerportal auf die Anwendung zugreifen. Wenn Benutzer einen dieser Endpunkte erreichen, authentifizieren sie sich in Microsoft Entra ID und werden dann über den Connector an die lokale Anwendung geleitet. |

| Microsoft Entra ID | Microsoft Entra ID führt die Authentifizierung mit dem Mandantenverzeichnis aus, das in der Cloud gespeichert ist. |

| Anwendungsproxy-Dienst | Dieser Anwendungsproxy-Dienst wird in der Cloud als Teil von Microsoft Entra ID ausgeführt. Es übergibt das Anmeldetoken vom Benutzer an den privaten Netzwerkconnector. Der Anwendungsproxy leitet alle in der Anforderung verfügbaren Header weiter und legt die Header gemäß seinem Protokoll auf die Client-IP-Adresse fest. Enthält die eingehende Anforderung an den Proxy bereits diesen Header, wird die Client-IP-Adresse am Ende der durch Trennzeichen getrennten Liste hinzugefügt, die der Wert des Headers ist. |

| Privater Netzwerkconnector | Der Connector ist ein einfacher Agent, der auf einem Windows-Server innerhalb Ihres Netzwerks ausgeführt wird. Der Connector verwaltet die Kommunikation zwischen dem Anwendungsproxy-Dienst in der Cloud und der lokalen Anwendung. Der Connector verwendet nur ausgehende Verbindungen. Sie müssen also keine eingehenden Ports in Netzwerken mit Internetzugang öffnen. Connectors sind zustandslos und rufen alle Informationen nach Bedarf aus der Cloud ab. Weitere Informationen zu Connectors, z.B. wie der Lastenausgleich und die Authentifizierung funktioniert, finden Sie unter Grundlegendes zu Microsoft Entra privaten Netzwerkconnectors. |

| Active Directory (AD) | Active Directory wird lokal ausgeführt, um die Authentifizierung für Domänenkonten durchzuführen. Wenn einmaliges Anmelden konfiguriert ist, kommuniziert der Connector mit AD, um jede zusätzliche erforderliche Authentifizierung auszuführen. |

| Lokale Anwendung | Schließlich kann der Benutzer auf eine lokale Anwendung zugreifen. |

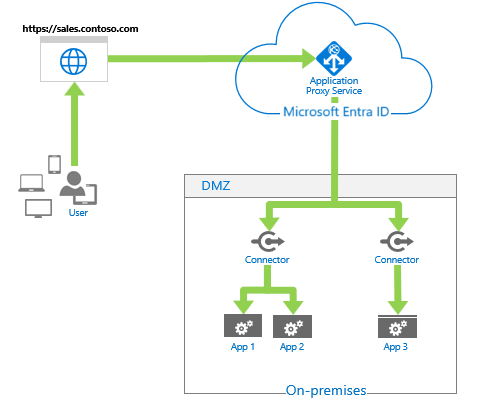

Anwendungsproxy ist ein Microsoft Entra-Dienst, den Sie im Microsoft Entra Admin Center konfigurieren können. Sie können mit ihm einen externen öffentlichen HTTP/HTTPS-URL-Endpunkt in der Azure-Cloud veröffentlichen, der eine Verbindung mit einer internen Anwendungsserver-URL in Ihrer Organisation herstellt. Diese lokalen Web-Apps können für die Unterstützung von einmaligem Anmelden in Microsoft Entra integriert werden. Benutzer können dann auf die gleiche Weise auf lokale Web-Apps zugreifen wie auf Microsoft 365 und andere SaaS-Apps.

Die Komponenten dieses Features umfassen den Anwendungsproxy-Dienst, der in der Cloud ausgeführt wird, den privaten Netzwerkconnector, der ein einfacher auf einem lokalen Server ausgeführter Agent ist, und den Identitätsanbieter Microsoft Entra ID. Alle drei Komponenten zusammen ermöglichen dem Benutzer einmaliges Anmelden für den Zugriff auf lokale Webanwendungen.

Externe Benutzer können nach der Benutzerauthentifizierung mit einer Anzeige-URL oder über Meine Apps auf ihren Desktop- oder iOS/MAC-Geräten auf lokale Webanwendungen zugreifen. Der Anwendungsproxy kann z. B. Remotezugriff und einmaliges Anmelden für Remotedesktop, SharePoint-Websites, Tableau, Qlik, Outlook im Web und branchenspezifische Anwendungen ermöglichen.

Authentifizierung

Es gibt mehrere Möglichkeiten, eine Anwendung für einmaliges Anmelden zu konfigurieren, und die gewählte Methode hängt von der Authentifizierung ab, die von der Anwendung verwendet wird. Der Anwendungsproxy unterstützt die folgenden Typen von Anwendungen:

- Webanwendungen

- Web-APIs, die Sie für umfassende Anwendungen auf unterschiedlichen Geräten verfügbar machen möchten

- Hinter einem Remotedesktopgateway gehostete Anwendungen

- Rich Client-Apps, die in die Microsoft-Authentifizierungsbibliothek (Microsoft Authentication Library, MSAL) integriert sind

Der Anwendungsproxy eignet sich für Apps, die das folgende Protokoll für die native Authentifizierung verwenden:

- Integrierte Windows-Authentifizierung (IWA) Bei IWA verwenden die privaten Netzwerkconnectors die eingeschränkte Kerberos-Delegierung (Kerberos Constrained Delegation, KCD), um Benutzer für die Kerberos-Anwendung zu authentifizieren.

Der Anwendungsproxy unterstützt auch die folgenden Authentifizierungsprotokolle mit Drittanbieterintegration oder in bestimmten Konfigurationsszenarien:

- Headerbasierte Authentifizierung. Bei dieser Anmeldungsmethode wird ein Drittanbieter-Authentifizierungsdienst mit dem Namen PingAccess verwendet, wenn die Authentifizierung für die Anwendung mithilfe von Headern erfolgt. In diesem Szenario erfolgt die Authentifizierung durch PingAccess.

- Formular- oder kennwortbasierte Authentifizierung. Bei dieser Authentifizierungsmethode melden sich Benutzer mit einem Benutzernamen und einem Kennwort bei der Anwendung an, wenn sie zum ersten Mal darauf zugreifen. Nach der ersten Anmeldung werden der Benutzername und das Kennwort von Microsoft Entra für die Anwendung bereitgestellt. In diesem Szenario wird die Authentifizierung von Microsoft Entra ID verarbeitet.

- SAML-Authentifizierung. SAML-basiertes einmaliges Anmelden wird für Anwendungen unterstützt, die das SAML 2.0- oder das WS-Verbundprotokoll verwenden. Beim einmaligen Anmelden von SAML authentifiziert sich Microsoft Entra bei der Anwendung mithilfe des Microsoft Entra-Kontos des Benutzers.

Weitere Informationen zu unterstützten Methoden finden Sie unter Auswählen einer Methode für einmaliges Anmelden.

Sicherheitsvorteile

Die Remotezugriffslösung des Anwendungsproxys und von Microsoft Entra bieten mehrere Sicherheitsvorteile, unter anderem:

Authentifizierter Zugriff. Der Anwendungsproxy eignet sich optimal zum Veröffentlichen von Anwendungen mit Vorauthentifizierung, um sicherzustellen, dass nur authentifizierte Verbindungen mit Ihrem Netzwerk hergestellt werden. Für mit Vorauthentifizierung veröffentlichte Anwendungen ist ohne gültiges Token kein Datenverkehr durch den Anwendungsproxydienst zur lokalen Umgebung zulässig. Durch die Vorauthentifizierung wird eine erhebliche Anzahl zielgerichteter Angriffe blockiert, da der Zugriff auf die Back-End-Anwendung nur für authentifizierte Identitäten zugelassen wird.

Bedingter Zugriff. Vor dem Herstellen von Verbindungen mit dem Netzwerk können umfassendere Richtlinienkontrollen angewendet werden. Beim bedingten Zugriff können Sie Einschränkungen für den Datenverkehr definieren, den Sie für die Back-End-Anwendung zulassen. Sie erstellen Richtlinien, mit denen Anmeldungen basierend auf dem Standort, der Authentifizierungssicherheit und dem Risikoprofil des Benutzers eingeschränkt werden. Mit der Weiterentwicklung des bedingten Zugriffs werden weitere Kontrollen hinzugefügt, um zusätzliche Sicherheit, z. B. die Integration in Microsoft Defender für Cloud-Apps, zu bieten. Die Integration von Defender für Cloud-Apps ermöglicht Ihnen das Konfigurieren einer lokalen Anwendung für die Überwachung in Echtzeit, indem Sie mit bedingtem Zugriff Sitzungen auf Grundlage von Richtlinien für bedingten Zugriff in Echtzeit überwachen und steuern.

Beendigung des Datenverkehrs. Der gesamte Datenverkehr zur Back-End-Anwendung wird im Anwendungsproxy-Dienst in der Cloud beendet, während die Sitzung mit dem Back-End-Server wiederhergestellt wird. Diese Verbindungsstrategie bedeutet, dass Ihre Back-End-Server nicht für direkten HTTP-Datenverkehr zugänglich sind. Sie werden besser vor gezielten DoS-Angriffen (Denial-of-Service) geschützt, da kein Angriff auf die Firewall erfolgt.

Gesamter Zugriff in ausgehender Richtung. Die privaten Netzwerkconnectors verwenden ausgehende Verbindungen mit dem Anwendungsproxydienst in der Cloud nur über die Ports 80 und 443. Wenn keine eingehenden Verbindungen vorhanden sind, besteht keine Notwendigkeit, Firewallports für eingehende Verbindungen oder Komponenten in der DMZ zu öffnen. Alle Verbindungen sind ausgehende Verbindungen über einen sicheren Kanal.

Sicherheitsanalyse und KI-basiertes Machine Learning. Da es Teil von Microsoft Entra ID ist, können Anwendungsproxys Microsoft Entra ID Protection nutzen (erfordert Premium P2-Lizenzierung). Microsoft Entra ID Identity Protection kombiniert Machine Learning-Sicherheitsinformationen mit Datenfeeds aus der Microsoft Digital Crimes Unit und dem Microsoft Security Response Center für die proaktive Identifizierung von gefährdeten Konten. Microsoft Entra ID Protection bietet Echtzeitschutz vor Anmeldungen mit hohem Risiko. Dabei werden Faktoren wie Zugriffe von infizierten Geräten, über anonymisierte Netzwerke oder von atypischen oder unwahrscheinlichen Standorten berücksichtigt, um das Risikoprofil einer Sitzung zu erhöhen. Dieses Risikoprofil wird für den Echtzeitschutz verwendet. Viele dieser Berichte und Ereignisse sind über eine API zur Integration in Ihre SIEM-Systeme bereits verfügbar.

Remotezugriff als Dienst. Sie müssen sich nicht mit dem Warten und Patchen von lokalen Servern beschäftigen, um Remotezugriff zu ermöglichen. Der Anwendungsproxy ist ein Internetskalierungsdienst, der sich im Besitz von Microsoft befindet. So erhalten Sie immer die neuesten Sicherheitspatches und -upgrades. Software ohne die richtigen Patches ist immer noch eine häufige Ursache für eine große Zahl von Angriffen. Laut dem US-Heimatschutzministerium lassen sich 85 Prozent der gezielten Angriffe verhindern. Bei diesem Servicemodell können Sie auf den hohen Aufwand verzichten, die Edgeserver zu verwalten und ggf. zu verschlüsseln, um sie zu patchen.

Intune-Integration. Mit Intune wird der Unternehmensdatenverkehr getrennt vom persönlichen Datenverkehr weitergeleitet. Der Anwendungsproxy stellt die Authentifizierung des Datenverkehrs sicher. Der Anwendungsproxy und Intune Managed Browser können zusammen verwendet werden, um den sicheren Remotezugriff auf interne Websites von iOS- und Android-Geräten zu ermöglichen.

Roadmap zur Cloud

Ein weiterer großer Vorteil der Implementierung des Anwendungsproxys ist die Erweiterung von Microsoft Entra ID auf Ihre lokale Umgebung. Das Implementieren des Anwendungsproxys ist ein wichtiger Schritt bei der Migration Ihrer Organisation und Apps zur Cloud. Durch die Migration zur Cloud und den Verzicht auf lokale Authentifizierung reduzieren Sie den lokalen Aufwand und verwenden als Steuerungsebene die Identitätsverwaltungsfunktionen von Microsoft Entra. Sie haben Zugriff auf Cloudfunktionen wie einmaliges Anmelden, mehrstufige Authentifizierung und zentrale Verwaltung, und dies mit minimalen Updates vorhandener Anwendungen oder ganz ohne solche Updates. Die erforderlichen Komponenten des Anwendungsproxys zum Einrichten eines Frameworks für Remotezugriff lassen sich einfach installieren. Und durch die Migration zur Cloud haben Sie Zugriff auf die neuesten Features, Updates und Funktionen von Microsoft Entra, z.B. Hochverfügbarkeit und Notfallwiederherstellung.

Weitere Informationen zum Migrieren Ihrer Apps zu Microsoft Entra ID finden Sie unter Migration Ihrer Anwendungen zu Microsoft Entra ID.

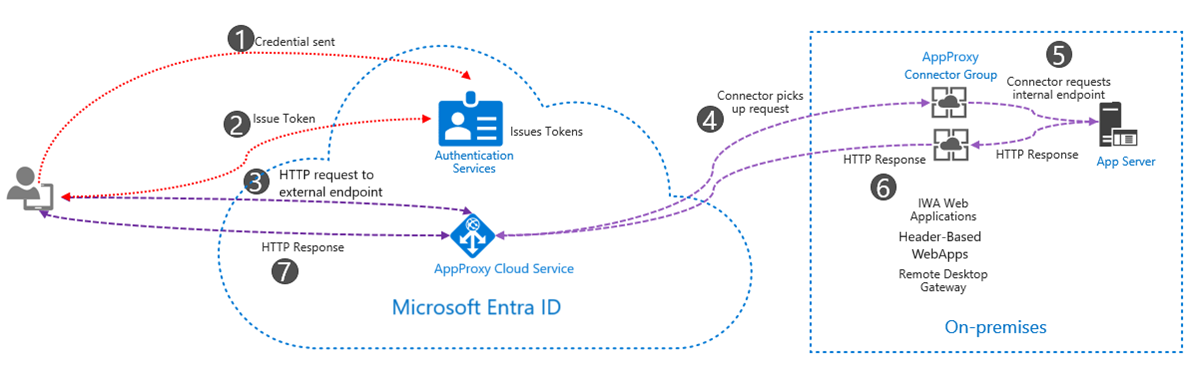

Aufbau

Das Diagramm veranschaulicht, wie die Microsoft Entra-Authentifizierungsdienste und der Anwendungsproxy gemeinsam das einmalige Anmelden bei lokalen Anwendungen für Benutzerkonten bereitstellen.

- Nachdem der Benutzer über einen Endpunkt auf die Anwendung zugegriffen hat, wird er an die Microsoft Entra-Anmeldeseite weitergeleitet. Wenn Sie Richtlinien für bedingten Zugriff konfiguriert haben, werden jetzt bestimmte Bedingungen überprüft, um sicherzustellen, dass Sie die Sicherheitsanforderungen Ihrer Organisation erfüllen.

- Nach der erfolgreichen Anmeldung sendet Microsoft Entra ID ein Token an das Clientgerät des Benutzers.

- Der Client sendet das Token an den Anwendungsproxy-Dienst, der den Benutzerprinzipalnamen (UPN) und den Sicherheitsprinzipalnamen (SPN) aus dem Token abruft.

- Der Anwendungsproxy leitet die Anforderung weiter, die vom privaten Netzwerkconnector übernommen wird.

- Der Connector führt jede weitere Authentifizierung durch, die für den Benutzer erforderlich ist (optional, je nach Authentifizierungsmethode), fordert den internen Endpunkt des Anwendungsservers an und sendet die Anforderung an die lokale Anwendung.

- Die Antwort des Anwendungsservers wird über den Connector an den Anwendungsproxy-Dienst gesendet.

- Die Antwort wird vom Anwendungsproxy-Dienst an das Benutzerkonto gesendet.

Microsoft Entra Anwendungsproxy besteht aus dem cloudbasierten Anwendungsproxy-Dienst und einem lokalen Connector. Der Connector lauscht auf Anforderungen des Anwendungsproxy-Diensts und wickelt die Verbindungen mit den internen Anwendungen ab. Es ist zu beachten, dass die gesamte Kommunikation per TLS erfolgt und immer vom Connector zum Anwendungsproxy-Dienst verläuft. Das heißt, dass nur ausgehende Kommunikation erfolgt. Der Connector verwendet ein Clientzertifikat, um den Anwendungsproxy-Dienst für alle Aufrufe zu authentifizieren. Die einzige Ausnahme bei der Verbindungssicherheit ist hierbei der anfängliche Setupschritt, bei dem das Clientzertifikat eingerichtet wird. Weitere Informationen finden Sie im Abschnitt Im Hintergrund des Artikels zum Anwendungsproxy.

Privater Microsoft Entra-Netzwerkconnector

Anwendungsproxy verwendet den privaten Microsoft Entra-Netzwerkconnector. Derselbe Connector wird von Microsoft Entra Private Access verwendet. Weitere Informationen zu Connectors finden Sie unter Private Microsoft Entra-Netzwerkconnector.

Weitere Anwendungsfälle

In den vorangehenden Ausführungen wurde der Anwendungsproxy verwendet, um lokale Apps extern zu veröffentlichen, während einmaliges Anmelden bei allen lokalen und Cloud-Apps ermöglicht wurde. Es gibt jedoch weitere Anwendungsfälle für den Anwendungsproxy, die der Betrachtung wert sind. Dazu gehören:

- Sicheres Veröffentlichen von REST-APIs. Wenn Sie über Geschäftslogik oder APIs verfügen, die lokal oder auf VMs in der Cloud ausgeführt werden, bietet der Anwendungsproxy einen öffentlichen Endpunkt für den API-Zugriff. Durch den Zugriff auf den API-Endpunkt können Sie Authentifizierung und Autorisierung steuern, ohne dass eingehenden Ports erforderlich sind. Es bietet mit Microsoft Entra ID P1 oder P2-Features zusätzliche Sicherheit, z.B. durch mehrstufige Authentifizierung und gerätebasierten bedingten Zugriff für Desktops, iOS-, MAC- und Android-Geräte mithilfe von Intune. Weitere Informationen finden Sie unter Aktivieren von nativen Clientanwendungen für die Interaktion mit Proxyanwendungen und Schützen einer API über OAuth 2.0 mit Microsoft Entra ID und API Management.

- Remotedesktopdienste (RDS): RDS-Standardbereitstellungen erfordern offene eingehende Verbindungen. Die RDS-Bereitstellung mit dem Anwendungsproxy verfügt jedoch über eine permanente ausgehende Verbindung von dem Server, auf dem der Connector-Dienst ausgeführt wird. So können Sie durch das Veröffentlichen von lokalen Anwendungen über Remotedesktopdienste den Benutzern mehr Anwendungen anbieten. Sie können auch mit einem begrenzten Satz der zweistufigen Überprüfung und bedingtem Zugriff auf RDS die Angriffsfläche der Bereitstellung verringern.

- Veröffentlichen von Anwendungen, die eine Verbindung über WebSockets herstellen. Die Unterstützung von Qlik Sense ist in der öffentlichen Vorschau verfügbar und wird in Zukunft auf weitere Apps erweitert.

- Aktivieren von nativen Clientanwendungen für die Interaktion mit Proxyanwendungen. Sie können mit dem Microsoft Entra Directory-Anwendungsproxy Web-Apps veröffentlichen, er kann aber auch zum Veröffentlichen nativer Clientanwendungen verwendet werden, die mit der Microsoft-Authentifizierungsbibliothek (MSAL) konfiguriert werden. Native Clientanwendungen unterscheiden sich von Web-Apps dadurch, dass sie auf einem Gerät installiert werden, während auf Web-Apps über einen Browser zugegriffen wird.

Zusammenfassung

Unsere Arbeitsmethoden und die von uns verwendeten Tools sind einem schnellen Wandel unterworfen. Da mehr Mitarbeiter ihre eigenen Geräte zur Arbeit mitbringen und SaaS-Anwendungen (Software-as-a-Service) (SaaS) in hohem Ausmaß verwendet werden, muss auch das Sichern und Verwalten der Daten durch Organisationen weiterentwickelt werden. Unternehmen agieren nicht mehr nur innerhalb der eigenen Wände und durch einen Graben geschützt. Die Datenübertragung erfolgt zwischen mehr Standorten als je zuvor– lokal und in der Cloud. Durch diese Entwicklung wurden die Produktivität und die Fähigkeit zur Zusammenarbeit der Benutzer verbessert, jedoch auch der Schutz vertraulicher Daten schwieriger gemacht.

Ob Sie derzeit Microsoft Entra ID zum Verwalten von Benutzern in einem Hybridszenario verwenden oder mit der Verwendung der Cloud beginnen möchten – durch das Implementieren des Microsoft Entra ID-Anwendungsproxys können Sie den lokalen Aufwand verringern, indem Sie Remotezugriff als Dienst bereitstellen.

Organisationen sollten den Anwendungsproxy verwenden, um die folgenden Vorteile zu nutzen:

- Externes Veröffentlichen lokaler Apps ohne den Aufwand, herkömmliche VPN- oder andere lokale Webveröffentlichungslösungen zu verwalten und eine DMZ zu verwenden

- Einmaliges Anmelden bei allen Anwendungen, ob Microsoft 365 oder andere SaaS-Apps, einschließlich lokaler Anwendungen

- Sicherheit auf Cloudniveau, bei der Microsoft Entra mithilfe von Microsoft 365-Telemetrie unberechtigten Zugriff verhindert

- Intune-Integration, um die Authentifizierung des Unternehmensdatenverkehrs sicherzustellen

- Zentralisierung der Benutzerkontoverwaltung

- Automatische Updates, um sicherzustellen, dass Sie über die neuesten Sicherheitspatches verfügen

- Neue Features, sobald sie veröffentlicht werden, aktuelle Unterstützung von SAML-SSO und detaillierte Verwaltung von Anwendungscookies