Verlustprävention einrichten

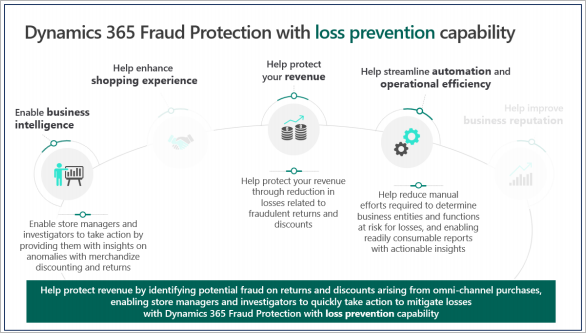

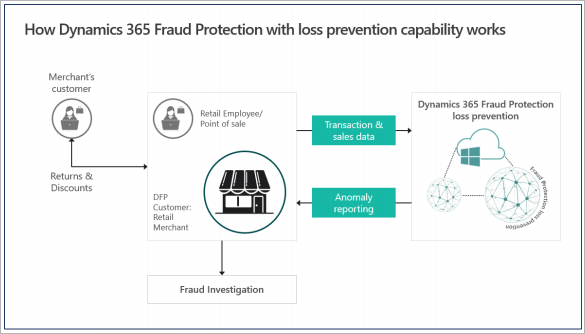

Die Verhinderung von Verlusten in Microsoft Dynamics 365 Fraud Protection verwendet adaptive künstliche Intelligenz (AI), um Risikobewertungen zu generieren und Datenanomalien und Muster in historischen Transaktionsdaten zu identifizieren. Anschließend können Sie diese Risikobewertungen, Anomalien und Muster verwenden, um Berichte zu generieren, die eine detaillierte Trendanalyse basierend auf dem Zinssatz, dem Rabattsatz und anderen KPIs (Key Performance Indicators) bereitstellen, die auf Betrug im Store hinweisen können.

Identifizieren betrügerischer Aktivitäten

Die Verlustpräventionsfähigkeit ist darauf ausgelegt, Analysten zur Verlustprävention, Filialleitern und Ermittlern bei der Aufdeckung betrügerischer Aktivitäten zu helfen, die typischerweise Rabatte, Rückgaben, Preisüberschreibungen, stornierte Transaktionen, die Einlösung von Geschenkkarten und Ähnliches beinhalten, die von Mitarbeitern nicht ordnungsgemäß auf POS-Terminals (Point of Sale) angewendet werden.

Die Verhinderung von Verlusten basiert auf der Anomalieerkennung, die nach Mustern in POS-Daten sucht, die in das System aufgenommen werden. Sie identifiziert Ausreißer durch unüberwachtes Machine-Learning (ML) und erstellt eine Liste mit anomalen Terminals, anomalen Akteuren und anomalen Produkten. Filialleiter, Schadensverhütungsanalysten und Schadensverhütungs-Betrugsermittler können diese Liste dann verwenden, um sich auf bestimmte Bereiche zu konzentrieren, die möglicherweise Betrug darstellen.

Die Schadensverhütung kann Ihnen helfen, die Kosten und Komplexität zu senken, die mit dem Erfassen großer Datenmengen, der Analyse auf Betrugsmuster und dem Gewinnen umsetzbarer Erkenntnisse aus diesen verbunden sind. Daher können Sie Ihre Risikobereiche schnell identifizieren, z. B. den Laden, das Terminal, die Schicht und/oder den Mitarbeiter, der Ihre Rückgabe- und Rabattrichtlinien falsch verwendet.

Ziele für dieses Dokument

Der Zweck dieses Dokuments besteht darin, Sie durch die folgenden Aktivitäten zu führen:

- Schritt 1: Bereiten Sie Ihre historischen Daten vor. Diese Aktivität wird auch als Datenzuordnung bezeichnet.

- Schritt 2: Hochladen von Daten und Generieren eines Berichts zur Verhinderung von Verlusten.

- Schritt 3: Analysieren von Daten in einem Bericht zur Verhinderung von Verlusten.

Nachdem Sie diese Schritte in Ihrem eigenen System mithilfe Ihrer eigenen Daten abgeschlossen haben, haben Sie einen umsetzbaren Verlustpräventionsbericht. Sie werden auch in der Lage sein, Berichte zur Schadensverhütung regelmäßig auszuführen.

Voraussetzungen

Bevor Sie mit den Aufgaben in diesem Dokument beginnen, müssen Sie:

- Einrichten der Fraud Protection in einem Microsoft Entra-Mandanten.

Schritt 1: Bereiten Sie Ihre historischen Daten vor (Datenzuordnung)

Wenn der Betrugsschutz eine Transaktion auf potenziellen Kaufbetrug bewertet, verwendet er eine Kombination aus KI, maschinellem Lernen und einem Datenkonsortium. Eine große Menge an Daten speist die Modelle, die für die Bewertung verwendet werden. Alle Daten, die in das System zur Bewertung oder zum Systemlernen übertragen werden, müssen einem vordefinierten Schema entsprechen. In der Welt der KI und ML ist es allgemein anerkannt, dass die Qualität der Daten, die ein Modell verwendet, die Qualität der Ergebnisse beeinflusst.

Datenzuordnung ist ein Prozess, der dabei hilft, sicherzustellen, dass die richtigen Werte den richtigen Schemafeldern zugewiesen werden und dass Ihr Commerce-System korrekt mit Fraud Protection integriert ist. Weitere Informationen zu Schemas finden Sie unter Datenschemas zur Verhinderung von Verlusten.

Schemaanleitung für den Datenupload

- Die Dateien befinden sich im CSV UTF-8-Format (Komma-, Semikolon- oder Tabulatortrennzeichen) (*.csv oder *.tsv).

- Die maximale Dateigröße beträgt 10 Gigabyte (GB).

- Die folgenden Zeichen werden in allen Spalten übergangen: Kommas, Semikolons, Neue-Zeile-Zeichen und mehrzeilige Zeichen.

- Die Spalten "datetime" befinden sich im ISO 8601-Format. Zum Beispiel wäre in C# DateTime.UtcNow.ToString("o") das Format "2019-03-14T20:18:11.254Z".

- Die Genauigkeit der Spalten 'double' (Dezimalzahlen) beträgt zwei Dezimalstellen.

Weitere Informationen zu Schemas, die Sie verwenden können, um Modelle zu generieren und Risikobewertungen zu bestimmen, finden Sie unter Datenschemas zur Verhinderung von Verlusten.

Erforderliche Entitäten für die Datenzuordnung

Da die Funktion zur Verhinderung von Verlusten Anomalien und Mustern identifiziert, die auf In-Store-Betrug hinweisen können, erfordert das ML-Modell Daten von vier Entitäten, um nach Anomalien zu suchen:

- Transaktionen

- Umsatz

- Zahlungen

- Zahlungsmethoden

Ausführliche Informationen zu Schemas, die die Daten definieren, die zum Generieren von Modellen und zur Ermittlung von Risikobewertungen verwendet werden, finden Sie unter Datenschemas zur Verhinderung von Verlusten. Obwohl alle Datenfelder wichtig sind, können Sie mit weniger pflichtpflichtigen Feldern beginnen und dann zusätzliche Felder im Laufe der Zeit integrieren, um die Modellausgabe zu verbessern.

Wichtig

Die Daten, die zum Analysieren von Verlusten verwendet werden, sind vertraulich, und Sie sollten darauf achten, sie nur von einem sicheren Netzwerkstandort hochzuladen. Beachten Sie, dass Microsoft nur teilweise Daten zu Zahlungsinstrumenten anfordert (die Bankidentifikationsnummer [BIN] und die letzten vier Ziffern). Wir fordern nicht die vollständige Nummer des Zahlungsinstruments oder die Sozialversicherungsnummer (SSN) an. Schließen Sie daher diese Art von Daten nicht in die Dateien ein, die Sie hochladen. Weitere Informationen dazu, wie Daten im Betrugsschutz verwendet und geschützt werden, finden Sie unter Sicherheits-, Compliance- und Datensubjektanforderungen.

Was Sie tun können, wenn Sie nicht alle Daten zuordnen können

Betrugsschutz verwendet eine breite Palette von Datenentitäten, und manchmal fehlen Daten, oder diese können nicht sauber einem Feld zugeordnet werden. Microsoft hat festgestellt, dass die folgenden Faktoren Probleme mit der Datenqualität verursachen können:

- Attribute sind nicht verfügbar.

- Attribute sind verfügbar, aber sie sind entweder nicht festgelegt oder falsch festgelegt.

- Das Schema wird falsch interpretiert.

- Daten sind falsch, und/oder Enumerationswerte sind falsch.

- Es gibt eine Abweichung bei denselben Attributen.

- Es gibt ein Problem mit der Datenverschlüsselung.

Microsoft empfiehlt, dass Sie versuchen, so viele Datenfelder wie möglich zuzuordnen. Beachten Sie jedoch die folgenden Punkte, wenn einige Felder nicht zugeordnet werden können:

- Sie können datenuploads nach Bedarf wiederholen, um die Informationen zu verbessern, auf die das System zugreifen kann.

- Um erfolgreich einen Bericht für Analysezwecke zu erstellen, müssen Sie mindestens einen Monat an Transaktionsdaten haben.

Verbinden, Trennen und Wiederverbinden mit Fraud Protection

Es gibt zwei Möglichkeiten, historische Daten in Fraud Protection zur Verlustprävention hochzuladen.

- Verwenden Sie den D365-Connector, um eine Verbindung mit dem Dynamics 365 Commerce-System herzustellen und die Daten direkt hochzuladen.

- Hochladen von Datendateien im CSV-Format.

Wählen Sie die Datenverbindungsmethode aus, die für Ihre Situation geeignet ist.

Um die Verlustprävention mit dem Handel zu verbinden, müssen Sie eine Reihe von einmaligen Einrichtungsaktivitäten abschließen. Nach Abschluss dieser Aktivitäten können Sie die Systeme problemlos trennen und wieder verbinden. Weitere Informationen finden Sie unter Verbinden Sie Schadensverhütung mit Daten aus Commerce.

Um Ihre Einzelhandelsdaten mit Betrugsschutz zu verbinden, stellen Sie sicher, dass Sie über alle drei der folgenden Voraussetzungen verfügen:

- Zugriff auf den Data Lake von Retail.

- Zugriff auf Ihre Finanz- und Betriebsumgebung.

- Eine Betrugsschutzlizenz (Testversion oder aktiviertes Abonnement).

Verbinden Sie Verlustprävention mit Daten aus dem Handel

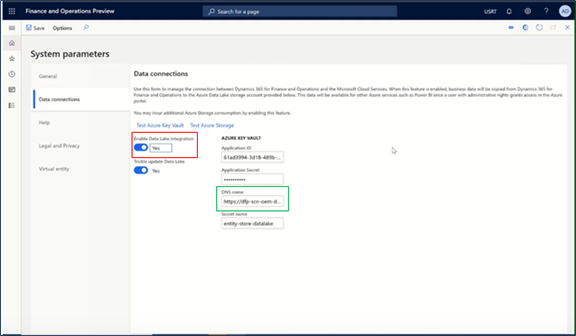

- Öffnen Sie in Commerce das Dashboard und geben Sie Systemparameter in das Suchfeld oben auf der Seite ein.

- Wählen Sie auf der Seite Systemparameter die Registerkarte Datenverbindung.

- Setzen Sie die Option Integration von Data Lake aktivieren auf Ja.

- Speichern Sie die Details des Data Lake (den Wert des Feldes DNS-Name). Sie benötigen diese Informationen, um die Verbindung wiederherzustellen, falls die Data Lake-Integration jemals unterbrochen wird.

Kehren Sie zum Dashboard zurück und geben Sie Entitätsspeicher in das Suchfeld oben auf der Seite ein.

(Ein Entitätsspeicher ist eine Sammlung von Tabellen/Ansichten, die Handelsdaten in roher oder aggregierter Form enthalten.)

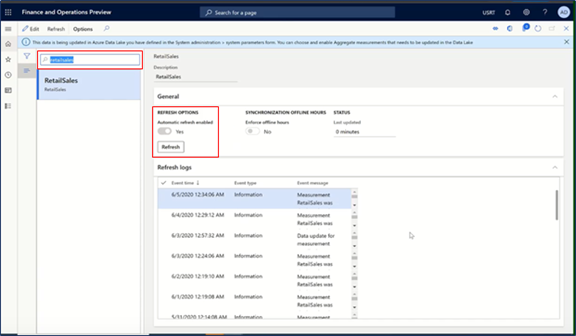

Geben Sie im Entitätsspeicher RetailSales in das Suchfeld ein.

Legen Sie unter Aktualisierungsoptionen die Option Automatische Aktualisierung aktiviert auf Ja fest.

Die automatische Aktualisierung fügt dem Data Lake für den Einzelhandel schrittweise die neuesten Daten von POS-Geräten hinzu.

Kehren Sie zum Dashboard zurück und wählen Sie die Kachel Feature management.

Suchen Sie im Arbeitsbereich Funktionsverwaltung die Funktion Dynamics 365 Fraud Protection (DFP) Schadensverhütung und aktivieren Sie sie.

Registrieren Sie die Betrugsschutz-App-ID im Dashboard:

Öffnen Sie die Seite Microsoft Entra-Anwendungen.

Erstellen Sie einen Eintrag für die Erstanbieter-App-ID für Fraud Protection. (Zum Beispiel: bf04bdab-e06f44f3-9821-d3af64fc93a9.)

Wählen Sie im Feld Benutzer-ID RetailServiceAccount.

Diese Einstellung autorisiert Fraud Protection zum Zugriff auf Daten aus dem Data Lake.

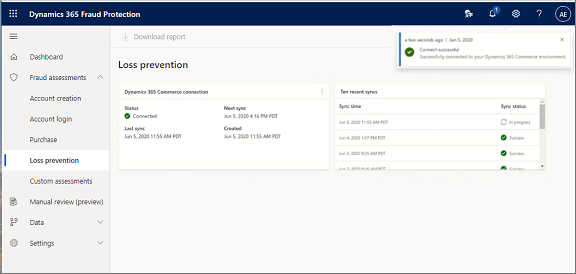

Öffnen Sie das Fraud Protection-Portal und verbinden Sie Ihre Finance + Operations-Umgebung mit Ihrer Fraud Protection-Umgebung, indem Sie die URL für Ihre Commerce-Umgebung verwenden.

Im folgenden Screenshot war die Verbindung erfolgreich, und der Prozess der Synchronisierung zur Erfassung von Daten aus Commerce und zur Erstellung eines Berichts zur Schadensverhütung hat begonnen.

Trennen Sie die Verbindung zu Commerce und stellen Sie sie wieder her

Nachdem Sie die erste Verbindung zwischen Commerce und Betrugsschutz hergestellt haben, können Sie die Verbindung einfach trennen und erneut herstellen.

Trennen Sie die Verbindung zu Commerce

Wählen Sie die drei Punkte in der oberen rechten Ecke des Bereichs Dynamics 365 Commerce Verbindung und wählen Sie dann Verbindung trennen.

Wählen Sie Fortfahren, um die Verbindung zu trennen.

Der Data Lake, der ursprünglich mit dieser Fraud Protection Funktionalität zur Schadensverhütung verbunden war, wird getrennt.

Verbindung mit dem Handel wiederherstellen

- Wählen Sie Verbinden mit Daten.

- Geben Sie die Details ein, die für die Commerce-Umgebung (Data Lake) während der Ersteinrichtung erstellt wurden. (Siehe Schritt 4 im Abschnitt Verbinden von Schadensverhütung mit Daten von Commerce weiter oben in diesem Dokument).

- Wählen Sie Verbinden.

Wenn die Verbindung erfolgreich ist, wird der Vorgang der Synchronisierung zum Abrufen der Daten und das Aktualisieren der Berichte sofort erneut gestartet.

Schritt 2: Hochladen von Daten und Generieren eines Berichts zur Verhinderung von Verlusten

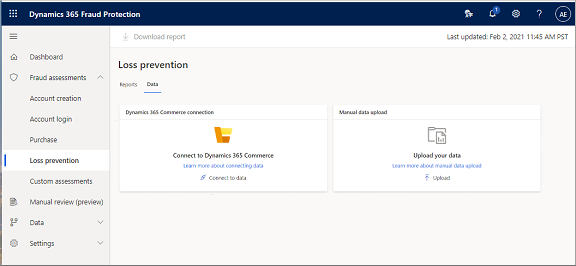

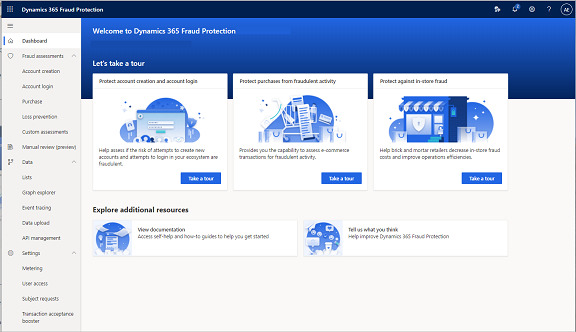

Wenn Sie sich bei Ihrem Fraud Protection-Portal anmelden und Schadensverhütung im linken Navigationsbereich erscheint, ist die Funktionalität zur Schadensverhütung aktiviert.

Wählen Sie in der linken Navigation Schadensverhütung und dann Zum Daten-Upload gehen.

Wählen Sie die Registerkarte Schadensverhütung und dann die Schaltfläche Schadensverhütung.

Die Funktionen zur Verhinderung von Verlusten konzentrieren sich speziell auf die Analyse von Verlusten, die mit Renditen und Rabatten verbunden sind. Sie erfordert vier Arten von Datensätzen von Verkaufsterminals:

- Transaktionen

- Umsatz

- Zahlungen

- Zahlungsmethoden

Anmerkung

Die Daten müssen im .CVS-Format vorliegen und müssen dem Schema folgen, das in Datenschemas zur Verlustverhinderungbereitgestellt wird.

So laden Sie Ihre Datendateien hoch:

Wählen Sie in der linken Navigation Daten, wählen Sie Daten-Upload und wählen Sie dann Schadensverhütung.

Wählen Sie Datenquelle wählen, wählen Sie den Dateityp, den Sie hochladen möchten (eine .csv- oder .tst-Datei), und wählen Sie dann Durchsuchen.

Wählen Sie die Datei aus, die Sie hochladen möchten, wählen Sie Öffnen und wählen Sie dann Weiter.

Die Seite Daten-Upload > Zahlungen zeigt eine Vorschau Ihrer Daten an.

Wählen Sie in der oberen Navigation Speichern und schließen.

Wiederholen Sie die Schritte 2 bis 4, um alle vier Datentypen hochzuladen.

Nachdem Sie alle Datendateien hochgeladen haben, wählen Sie Daten zur Schadensverhütung verarbeiten.

Betrugsschutz beginnt mit der Verarbeitung Ihrer Daten und der Erstellung Ihres Verlustpräventionsberichts.

Wählen Sie in der linken Navigation Loss Prevention aus, um den Status Ihres Verlustpräventionsberichts anzuzeigen.

Anmerkung

In der Regel benötigt die Verlustprävention etwa 30 bis 60 Minuten, um ein Berichtspaket zu erstellen. Die tatsächliche Zeitdauer hängt jedoch von der Datenmenge ab, die bereitgestellt wurde.

Ihr Bericht wird auf der Seite Schadensverhütung angezeigt. Um eine Kopie herunterzuladen, wählen Sie Bericht herunterladen.

Schritt 3: Analysieren von Daten in einem Bericht zur Verhinderung von Verlusten

Wenn Betrugsschutz über eine Datenquelle verfügt, können Sie nach Bedarf Berichte zur Verhinderung von Verlusten generieren. Je nachdem, wie Sie Ihre Umgebung konfiguriert haben, können Sie Berichte entweder aus einer direkten Verbindung mit einem Commerce-System oder aus hochgeladenen Datendateien generieren.

Im vorherigen Schritt haben Sie Ihren ersten Bericht zur Verlustprävention erzeugt. In diesem Schritt verwenden Sie die Ergebnisse im Bericht, um Rückgabe- und Rabattanomalien zu identifizieren und dann zusätzliche Berichte zur Verhinderung von Verlusten auszuführen, sobald neue Daten verfügbar werden.

Sie können die folgenden Informationen in dem auf der Seite Schadensverhütung angezeigten Bericht überprüfen.

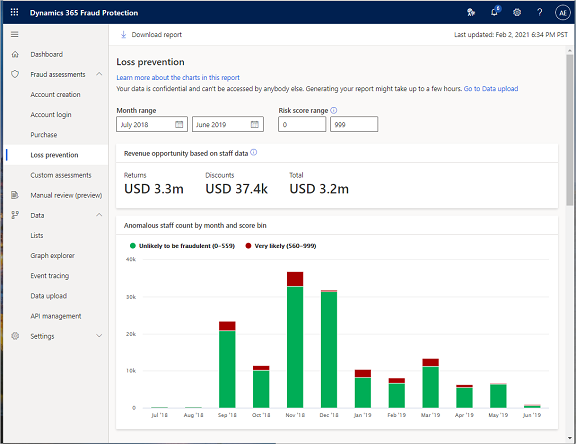

Umsatzchance basierend auf Mitarbeiterdaten

Im folgenden Screenshot können Sie Informationen basierend auf der Risikobewertung von 560 und höher überprüfen.

Sie können in den Feldern Monatsbereich den Bereich von Monaten festlegen, für den Sie die Daten analysieren wollen. Sie können den Bereich der Risikobewertung im Feld Risikobewertungsbereich festlegen.

- Um den gesamten Bereich der Risikobewertung anzuzeigen, legen Sie den Wert „von“ auf 0 (Null) und den Wert „bis“ auf 999 fest.

- Um mögliche betrügerische Aktivitäten genauer zu untersuchen, halten Sie den Wertebereich hoch.

In den Feldern Risikobewertungsbereich können Sie den Bereich für die Risikobewertung festlegen.

- Um tiefer in mögliche betrügerische Aktivitäten einzudringen, passen Sie die Werte der Felder Risikobewertungsbereich so an, dass sie nur einen hohen Bewertung-Bereich umfassen, z.B. 900 bis 999.

Der Bereich Verkaufschance basierend auf Mitarbeiterdaten bietet eine Zusammenfassung des gesamten Dollarbetrags des potenziellen Betrugs, den Fraud Protection bei Retouren und Rabatten erkannt hat und der zum Gesamtumsatz beitragen könnte.

Das Diagramm Anomale Mitarbeiterzahl nach Monat und Bewertungsbereich zeigt die Verteilung der anomalen Mitarbeiter und Terminals pro Monat in dem Monatsbereich, den Sie in den Feldern Monatsbereich oben auf der Seite ausgewählt haben.

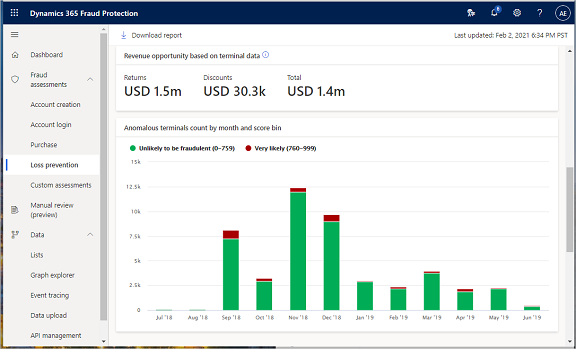

Umsatzchance basierend auf Terminaldaten

Im folgenden Screenshot können Sie Informationen basierend auf der Risikobewertung 760 und höher überprüfen.

Der Bereich Verkaufschance basierend auf Terminal-Daten bietet eine Zusammenfassung der Erträge, Rabatte und Summe.

Der Bereich Anomale Terminals nach Monat und Bewertung Bin zeigt eine monatliche Anzahl von Terminals, bei denen es sehr wahrscheinlich und unwahrscheinlich ist, dass sie betrügerisch sind.

Wenn Sie besser verstehen möchten, wie ein bestimmtes Terminal funktioniert, ist ein nützliches Tool eine Trendanalyse, die die Bewertung eines bestimmten Terminals mit der Bewertung der gesamten Grundpopulation vergleicht.

Wenn Sie auf einen bestimmten Datenpunkt im Diagramm zeigen, werden die Risikobewertung des Terminals und die durchschnittliche Risikobewertung der gesamten Population angezeigt. Im folgenden Beispiel ist das Sägezahnmuster eine gute Darstellung der Tatsache, dass sich dieses Terminal in Bezug auf anomales Verhalten hin und her bewegt hat.

Das Modell verwendet fünf oder sechs Standardereignisse, um die Risikobewertung zu generieren. Es berücksichtigt die Rückgabequote, d. h. die Gesamtzahl der Rückgaben, die Mitarbeiter an einem bestimmten Terminal eingeleitet haben, dividiert durch die Gesamtzahl der Verkäufe an diesem Terminal während eines bestimmten Zeitraums. Es berücksichtigt auch das Cash-to-Card-Verhältnis und die Anzahl der mitarbeiterrabattierten Einkäufe, bei denen mehrere Zahlungskarten verwendet wurden. Schließlich berücksichtigt sie das Verhältnis von Rückgaben ohne Beleg zu Rückgaben mit Beleg sowie die Anzahl der Artikel mit Preisnachlass, die ohne Rabatt verkauft wurden.

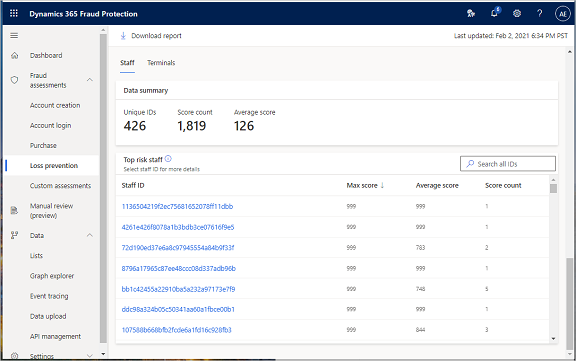

Top-Risiko-Mitarbeiter

- Zum Anzeigen von Daten zu Top-Risiko-Mitarbeitern wählen Sie den Reiter Mitarbeiter aus.

Der folgende Screenshot zeigt Informationen, einschließlich der Mitarbeiter, die mindestens einen Monat bei oder über dem Schwellenwert von 560 lagen. Der Datensatz ist so festgelegt, dass die Mitarbeiter basierend auf der Risikobewertung, die die Modelle generiert haben, angezeigt werden.

Der Abschnitt Zusammenfassung der Daten bietet eine Zusammenfassung der Bewertung der Mitarbeiter. Er zeigt die Gesamtzahl der eindeutigen Mitarbeiter-IDs, die Anzahl der Punkte (wie oft die eindeutigen Mitarbeiter im Berichtszeitraum anomal waren) und die durchschnittliche Risikobewertung auf einer Skala von 0 (Null) bis 999.

- Um nach Daten zu einem bestimmten Mitarbeiter zu suchen, geben Sie eine Mitarbeiter-ID in das Suchfeld ein.

Das Raster Mitarbeiter mit höchstem Risiko listet alle Mitarbeiter-IDs auf, die das Modell analysiert hat. Die Liste wird in absteigender Reihenfolge der Risikobewertung sortiert (d. a. der Mitarbeiter mit dem höchsten Risiko wird oben in der Liste angezeigt). Das Raster zeigt auch die durchschnittliche Bewertung für jeden Mitarbeiter und wie oft jeder Mitarbeiter während des gesamten Datenzeitraums, der für den Bericht bewertet wurde, als anomal eingestuft wurde.

Die Bewertung-Anzahl gibt die Anzahl der Monate an, in denen sie über dem Schwellenwert lagen. Wenn zum Beispiel die Daten von 12 Monaten zur Erstellung des Berichts verwendet wurden, bedeutet ein Bewertungsanzahl-Wert von 3 für einen Mitarbeiter, dass er in drei der 12 Monate als anomal eingestuft wurde.

- Wenn Sie weitere Details zu einem bestimmten Mitarbeiter anzeigen möchten, wählen Sie in der Spalte Mitarbeiter-ID eine ID aus.

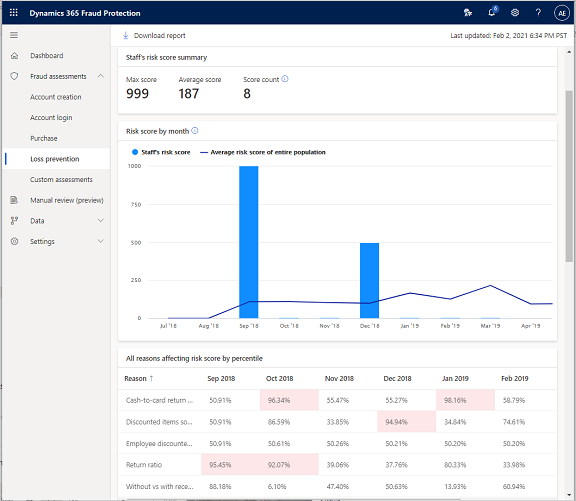

Zusammenfassung der Risikobewertungsergebnisse der Mitarbeitenden

- Um die Risikobewertung eines bestimmten Mitarbeiters zu sehen, wählen Sie eine Mitarbeiter-ID.

Der folgende Screenshot zeigt Informationen, die die Mitarbeiter einschließen, die mindestens einen Monat auf oder über dem Schwellenwert von 560 lagen. Der Datensatz ist so festgelegt, dass die Mitarbeiter basierend auf der Risikobewertung, die die Modelle generiert haben, angezeigt werden.

- Legen Sie in den Feldern Monatsbereich den Bereich von Monaten fest, für den Sie die Daten analysieren wollen.

- Legen Sie in den Feldern Risikobewertung nach Bereich den Bereich der Risikobewertung fest. Um mögliche betrügerische Aktivitäten genauer zu untersuchen, halten Sie den Wertebereich hoch.

Das Diagramm Risikobewertung nach Monat zeigt die Wahrscheinlichkeit an, dass die mit dem Mitarbeiter verbundenen Ereignisse betrügerisch sind. Risikoscores von 0 bis 559 sind wahrscheinlich nicht betrügerisch, während Scores von 560 bis 999 sehr wahrscheinlich betrügerisch sind. Das Diagramm zeigt die Risikobewertung, die dem ausgewählten Mitarbeiter zugeordnet ist, im Vergleich zur durchschnittlichen Risikobewertung der gesamten Mitarbeiter.

Die Alle Gründe, die die Risikobewertung nach Perzentil beeinflussen listet die spezifischen Gründe auf, die die Risikobewertung beeinflussen, geordnet nach dem Perzentil. Signifikante Perzentile werden auf dem Raster hervorgehoben.

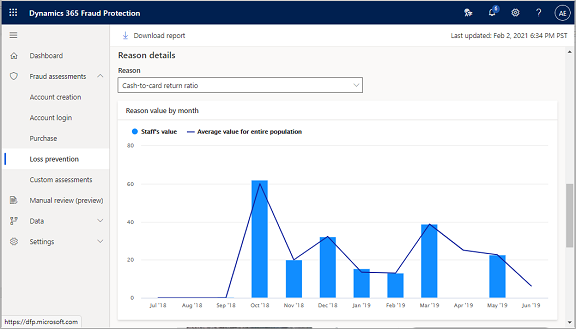

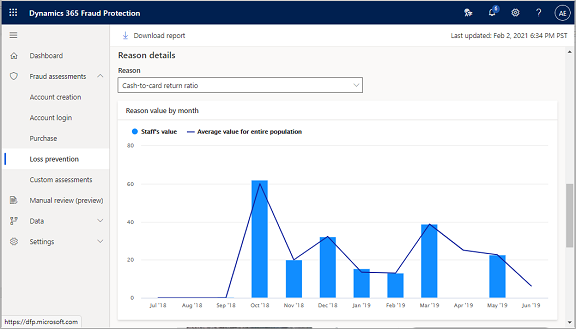

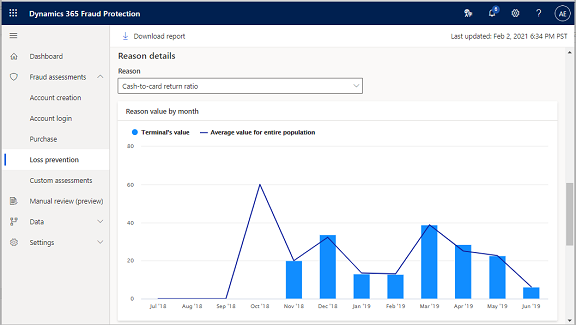

Details zum Grund

- Um Grunddetails zu überprüfen und die Auswirkung dieses Grundes auf die Risikobewertung weiter zu analysieren, wählen Sie einen der fünf Gründe aus der Dropdown-Liste Grund.

Das Diagramm Grundwert nach Monat zeigt Ihnen Details für den Grund oder das Ereignis, das Sie ausgewählt haben.

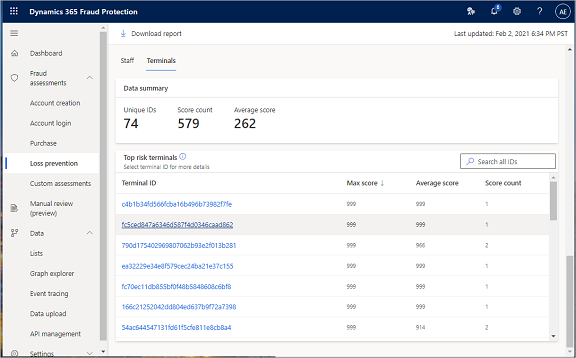

Top-Risikoterminals

- Wenn Sie Daten auf Terminals mit hohem Risiko anzeigen möchten, wählen Sie die Registerkarte Terminals aus.

Dieser Screenshot zeigt Informationen, die die wichtigsten Risikoterminals enthalten, die mindestens einen Monat über dem Schwellenwert von 760 lagen.

- Legen Sie in den Feldern Monatsbereich den Bereich von Monaten fest, für den Sie die Daten analysieren wollen.

- Legen Sie in den Feldern Risikobewertung nach Bereich den Bereich der Risikobewertung fest. Um mögliche betrügerische Aktivitäten genauer zu untersuchen, halten Sie den Wertebereich hoch.

Der Abschnitt Datenzusammenfassung bietet eine Zusammenfassung der Terminal-Bewertung. Es zeigt die Gesamtzahl der eindeutigen Terminal-IDs, die das Modell analysiert hat, die Anzahl der Fälle, in denen diese eindeutigen Terminals während des Berichtszeitraums Anomalien aufwiesen, und die durchschnittliche Risikopunktzahl auf einer Skala von 0 (Null) bis 999.

- Um nach Daten zu einem bestimmten Terminal zu suchen, geben Sie eine Terminal-ID in das Suchfeld ein.

Das Raster Top-Risiko-Terminals listet alle Terminal-IDs auf. Das Terminal mit dem höchsten Risiko wird oben in der Liste angezeigt. Das Raster zeigt auch die durchschnittliche Bewertung für jedes Terminal und die Anzahl der Male, in denen jedes Terminal während des gesamten Datenzeitraums, der für den Bericht bewertet wurde, als Anomalie eingestuft wurde.

Details zum Grund

- Um Grunddetails zu überprüfen und die Auswirkung dieses Grundes auf die Risikobewertung weiter zu analysieren, wählen Sie einen der fünf Gründe aus der Dropdown-Liste Grund.

Das Diagramm Grundwert nach Monat zeigt Ihnen Details für den Grund oder das Ereignis, das Sie ausgewählt haben.

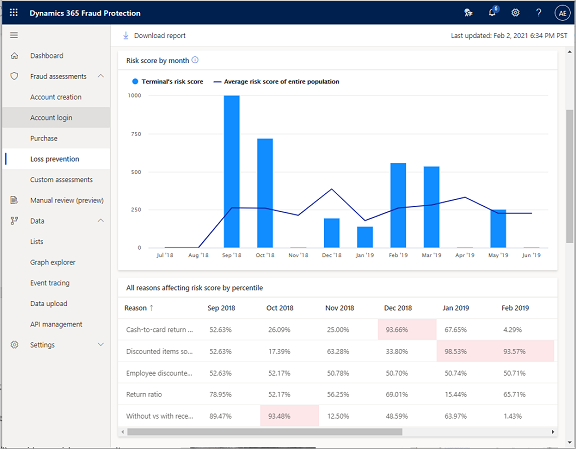

Zusammenfassung der Risikobewertung des Terminals

Um besser zu verstehen, wie ein bestimmtes Terminal funktioniert, ist ein nützliches Tool eine Trendanalyse, die die Bewertung eines bestimmten Terminals mit der Bewertung der gesamten Grundpopulation vergleicht. Das Beispieldiagramm im folgenden Screenshot zeigt die Variation der Risikobewertung nach Monat.

Der Abschnitt Zusammenfassung der Risikobewertung des Terminals zeigt die maximale Punktzahl, die durchschnittliche Punktzahl und die Anzahl der Fälle, in denen dieses bestimmte Geschäft oder Terminal anomal war.

Wenn Sie auf einen bestimmten Datenpunkt im Diagramm zeigen, werden die Risikobewertung des Terminals und die durchschnittliche Risikobewertung der gesamten Population angezeigt. Im folgenden Beispiel ist das Sägezahnmuster eine gute Darstellung der Tatsache, dass sich dieses Terminal in Bezug auf anomales Verhalten hin und her bewegt hat.

Das Modell verwendet fünf oder sechs Standardereignisse, um die Risikobewertung zu generieren. Es berücksichtigt die Rückgabequote: die Gesamtzahl der Rückgaben, die Mitarbeiter an einem bestimmten Terminal eingeleitet haben, geteilt durch die Gesamtzahl der Verkäufe an diesem Terminal während eines bestimmten Zeitraums. Es berücksichtigt auch das Cash-to-Card-Verhältnis und die Anzahl der mitarbeiterrabattierten Einkäufe, bei denen mehrere Zahlungskarten verwendet wurden. Schließlich berücksichtigt sie das Verhältnis von Rückgaben ohne Beleg zu Rückgaben mit Beleg und die Anzahl der reduzierten Artikel, die ohne Preisnachlass verkauft wurden.

Zusammenfassung der Gründe des Terminals

Um zu verstehen, wie sich jedes Ereignis oder jeder Grund auf die Risikobewertungen auswirkte, lesen Sie die folgenden Informationen im Bericht.

Das Raster im Abschnitt Alle Gründe, die sich auf die Bewertung nach Perzentil auswirken listet die spezifischen Gründe auf, die sich auf die Risikobewertung auswirken, geordnet nach dem Perzentil. Signifikante Perzentile werden hervorgehoben.

Im Feld Grund im Abschnitt Grunddetails können Sie einen der fünf Gründe aus dem Raster Alle Gründe, die den Bewertung nach Perzentil beeinflussen auswählen, um die Auswirkung dieses Grundes auf die Risikobewertung weiter zu analysieren.

Das Diagramm Grunddetails zeigt den Wert nach Monat für den Grund oder das Ereignis, das Sie im Feld Grund ausgewählt haben.

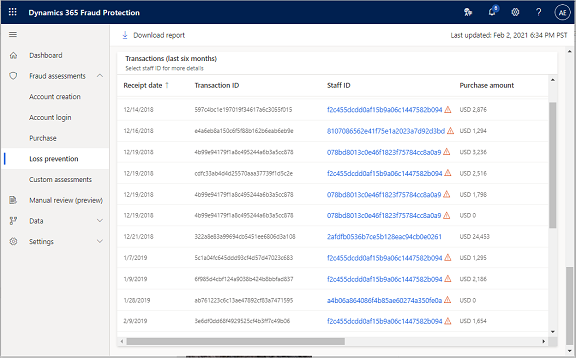

Transaktionen (letzte sechs Monate)

Der Transaktionen (letzte sechs Monate) Abschnitt des Berichts zeigt bestimmte Transaktionen an, die in den letzten sechs Monaten am Terminal aufgetreten sind.

Die Spaltenüberschriften des Rasters zeigen, dass die Daten im Raster das Datum der Transaktion gemäß dem Beleg, die Transaktions-ID, die Mitarbeiter-ID, den Einkaufsbetrag, den Rabattbetrag, den Rückgabebetrag, einen Hinweis darauf enthalten, ob ein Rückgabebeleg vorhanden war, die Zahlungsmethode und die Kategorie umfassen.

Wenn ein Mitarbeiter, der einer Transaktion zugeordnet ist, vom Modell als anomal gekennzeichnet wird, erscheint im Raster neben dem Mitarbeiterausweis ein rotes Vorsichtszeichen. Dieses Vorsichtszeichen identifiziert den Mitarbeiter als hohes Risiko.

Hinweis für bestehende Commerce-Kunden

Wenn Sie ein bestehender Commerce Kunde sind, haben alle Pflichtfelder eine NICHT NULL Einschränkung im Datentyp. Eine Schemareferenz finden Sie unter Datenschemas zur Verhinderung von Verlusten in Dynamics 365 Fraud Protection. Sie können jedoch auch Commerce so konfigurieren, dass Daten direkt mit Betrugsschutz geteilt werden.

Informationen zur Integration von Commerce mit Fraud Connection und zur Verbindung mit Fraud Protection finden Sie im Abschnitt Verbinden Sie Schadensverhütung mit Daten aus Commerce weiter oben in diesem Dokument. Für die Schadensverhütung ist keine Schemaarbeit erforderlich.

Glückwunsch! Sie haben die Schulung erfolgreich abgeschlossen und sind bereit, die kostenlose Testversion der Funktionen zur Verlustverhinderung von Fraud Protection zu verwenden.

Nächste Schritte

Informationen dazu, wie Sie auf die Funktionen von Betrugsschutz zugreifen und diese verwenden, finden Sie in den folgenden Dokumenten: