Untersuchen von Vorfällen in Microsoft Defender für Endpunkt

Gilt für:

- Microsoft Defender für Endpunkt Plan 1

- Microsoft Defender für Endpunkt Plan 2

- Microsoft Defender XDR

Untersuchen Sie Vorfälle, die sich auf Ihr Netzwerk auswirken, verstehen Sie, was sie bedeuten, und ermitteln Sie Beweise, um sie zu beheben.

Wenn Sie einen Incident untersuchen, wird Folgendes angezeigt:

- Vorfalldetails

- Incidentkommentare und -aktionen

- Registerkarten (Warnungen, Geräte, Untersuchungen, Beweise, Diagramm)

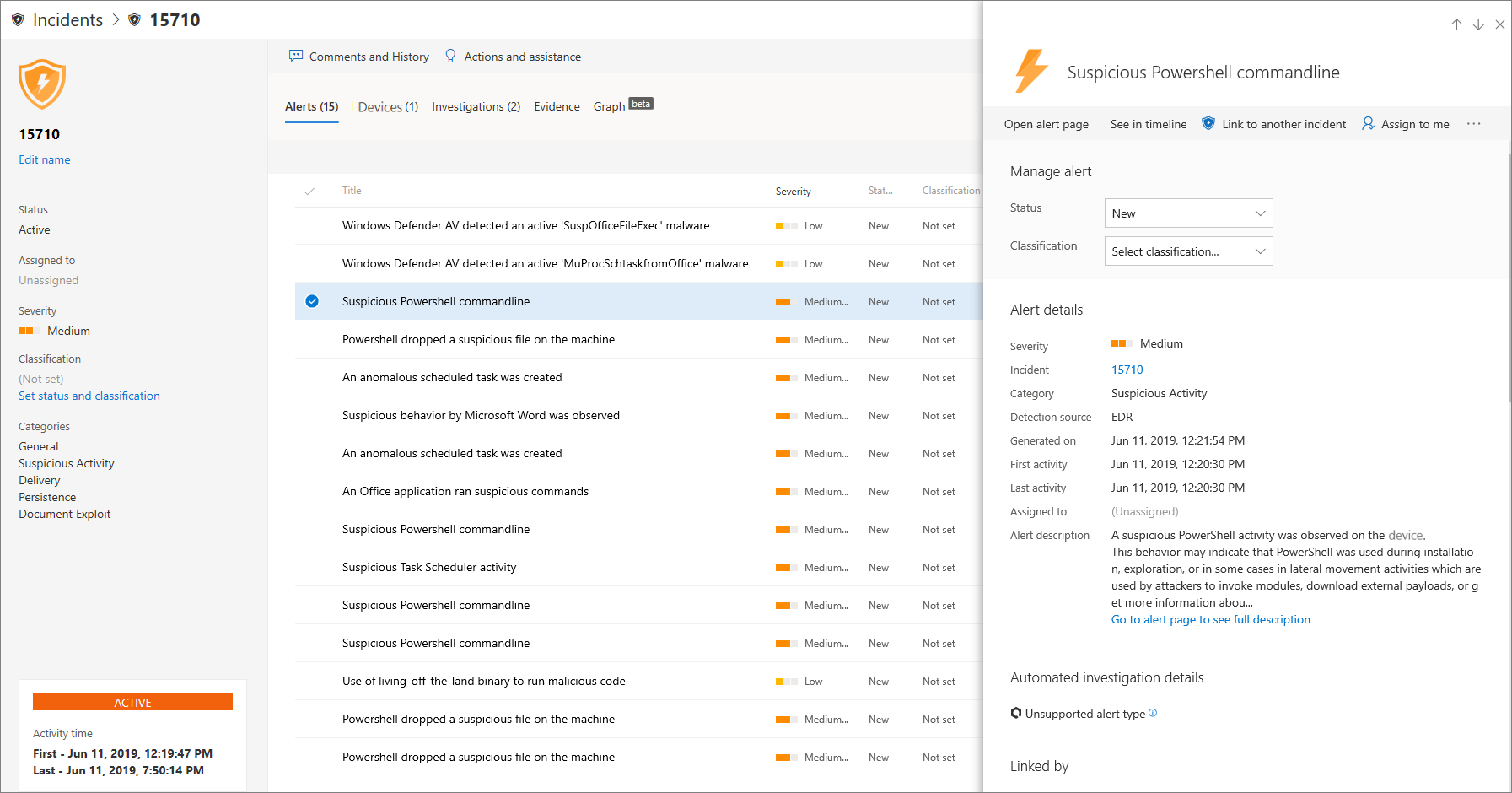

Analysieren von Incidentdetails

Klicken Sie auf einen Incident, um den Bereich Incident anzuzeigen. Wählen Sie Vorfallseite öffnen aus, um die Incidentdetails und die zugehörigen Informationen (Warnungen, Geräte, Untersuchungen, Beweise, Diagramm) anzuzeigen.

Warnungen

Sie können die Warnungen untersuchen und sehen, wie sie in einem Incident miteinander verknüpft wurden. Warnungen werden aus folgenden Gründen in Incidents gruppiert:

- Automatisierte Untersuchung: Die automatisierte Untersuchung hat die verknüpfte Warnung ausgelöst, während die ursprüngliche Warnung untersucht wurde.

- Dateimerkmale: Die der Warnung zugeordneten Dateien weisen ähnliche Merkmale auf.

- Manuelle Zuordnung: Ein Benutzer hat die Warnungen manuell verknüpft.

- Proximatzeit: Die Warnungen wurden innerhalb eines bestimmten Zeitraums auf demselben Gerät ausgelöst.

- Dieselbe Datei: Die der Warnung zugeordneten Dateien sind genau identisch.

- Gleiche URL: Die URL, die die Warnung ausgelöst hat, ist identisch.

Sie können auch eine Warnung verwalten und Warnungsmetadaten zusammen mit anderen Informationen anzeigen. Weitere Informationen finden Sie unter Untersuchen von Warnungen.

Geräte

Sie können auch die Geräte untersuchen, die Teil eines bestimmten Incidents sind oder sich darauf beziehen. Weitere Informationen finden Sie unter Untersuchen von Geräten.

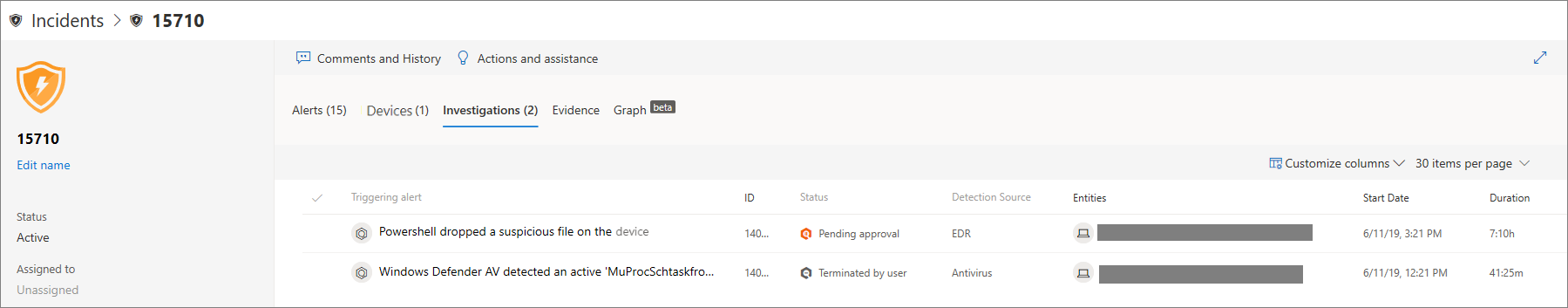

Untersuchungen

Wählen Sie Untersuchungen aus, um alle automatischen Untersuchungen anzuzeigen, die vom System als Reaktion auf die Incidentwarnungen gestartet wurden.

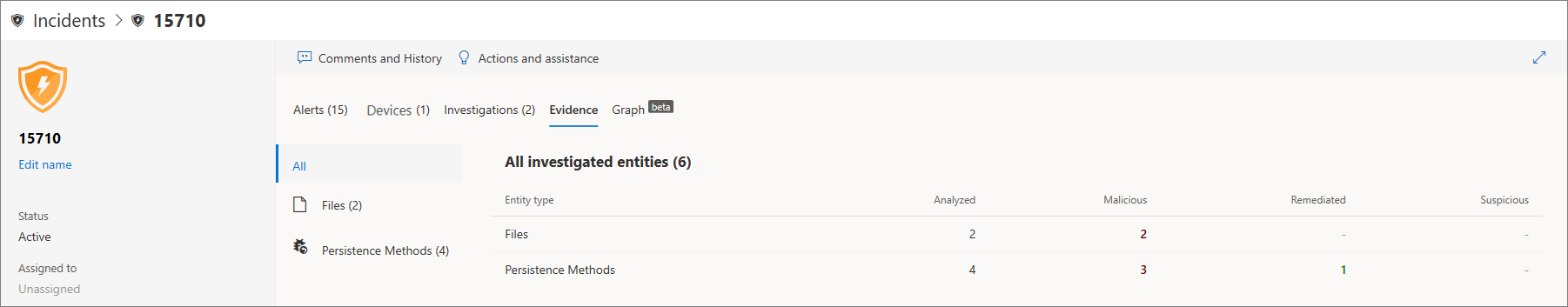

Durchgehen der Beweise

Microsoft Defender for Endpoint untersucht automatisch alle unterstützten Ereignisse und verdächtigen Entitäten in den Warnungen und stellt Ihnen Autoresponse und Informationen zu wichtigen Dateien, Prozessen, Diensten und mehr zur Verfügung.

Jede der analysierten Entitäten wird als infiziert, behoben oder verdächtig gekennzeichnet.

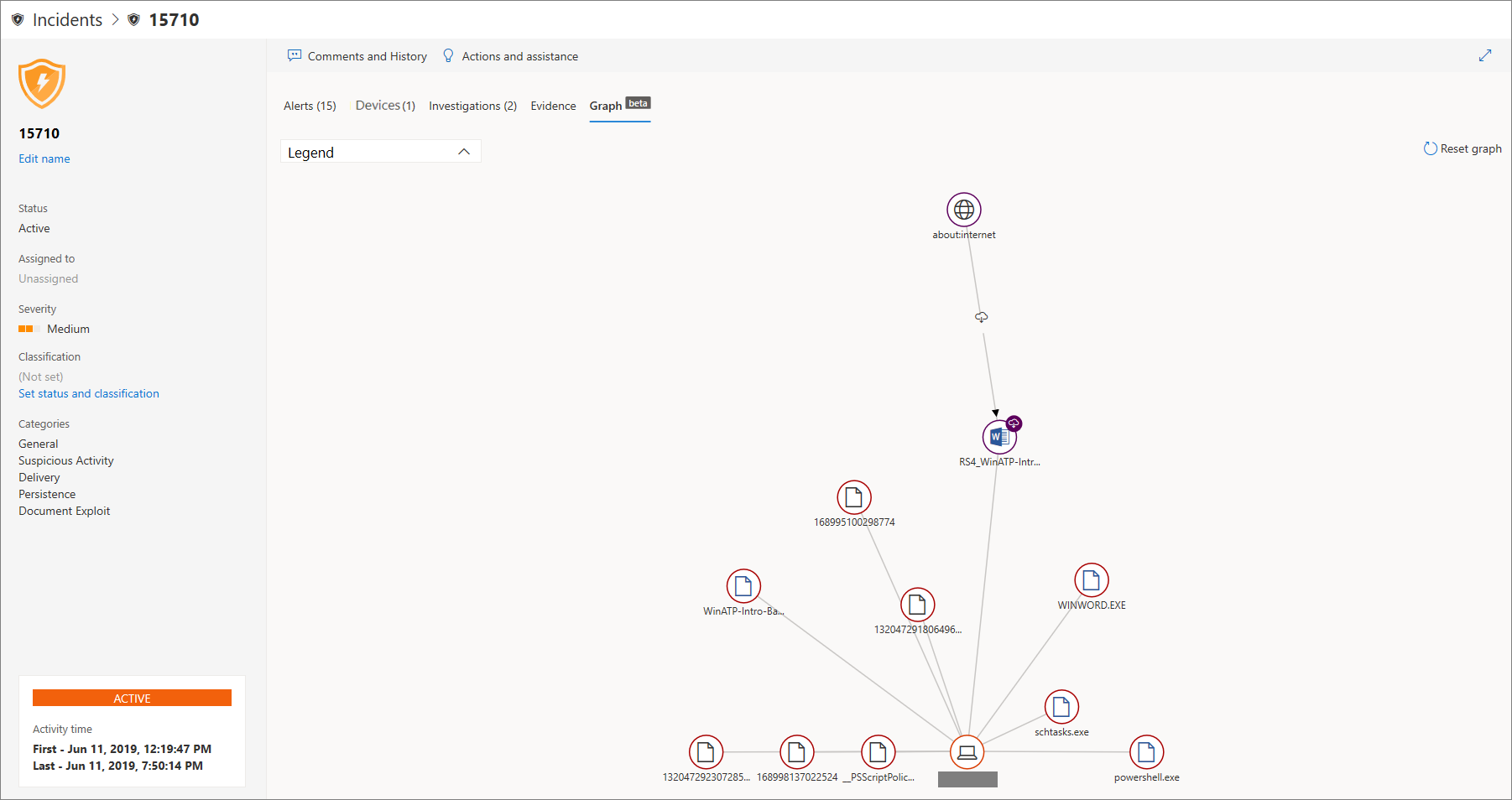

Visualisieren der zugehörigen Cybersicherheitsbedrohungen

Microsoft Defender for Endpoint aggregiert die Bedrohungsinformationen in einem Incident, damit Sie die Muster und Korrelationen sehen können, die von verschiedenen Datenpunkten stammen. Sie können eine solche Korrelation über das Incidentdiagramm anzeigen.

Incidentdiagramm

Der Graph erzählt die Geschichte des Cybersicherheitsangriffs. Es zeigt Ihnen beispielsweise, welcher Einstiegspunkt war, welcher Indikator für die Kompromittierung oder Aktivität auf welchem Gerät beobachtet wurde. etc.

Sie können auf die Kreise im Incidentdiagramm klicken, um die Details der schädlichen Dateien, die zugehörigen Dateierkennungen, die Anzahl der weltweiten Instanzen anzuzeigen, ob dies in Ihrem organization beobachtet wurde, wenn ja, wie viele Instanzen.

Verwandte Themen

- Vorfallswarteschlange

- Untersuchen von Vorfällen in Microsoft Defender für Endpunkt

- Verwalten von Microsoft Defender for Endpoint Incidents

Tipp

Möchten Sie mehr erfahren? Engage mit der Microsoft-Sicherheitscommunity in unserer Tech Community: Microsoft Defender for Endpoint Tech Community.