Überprüfen der Compliance Ihrer SAP-Sicherheitskontrollen mit der Arbeitsmappe „SAP – Sicherheitsüberwachungskontrollen“

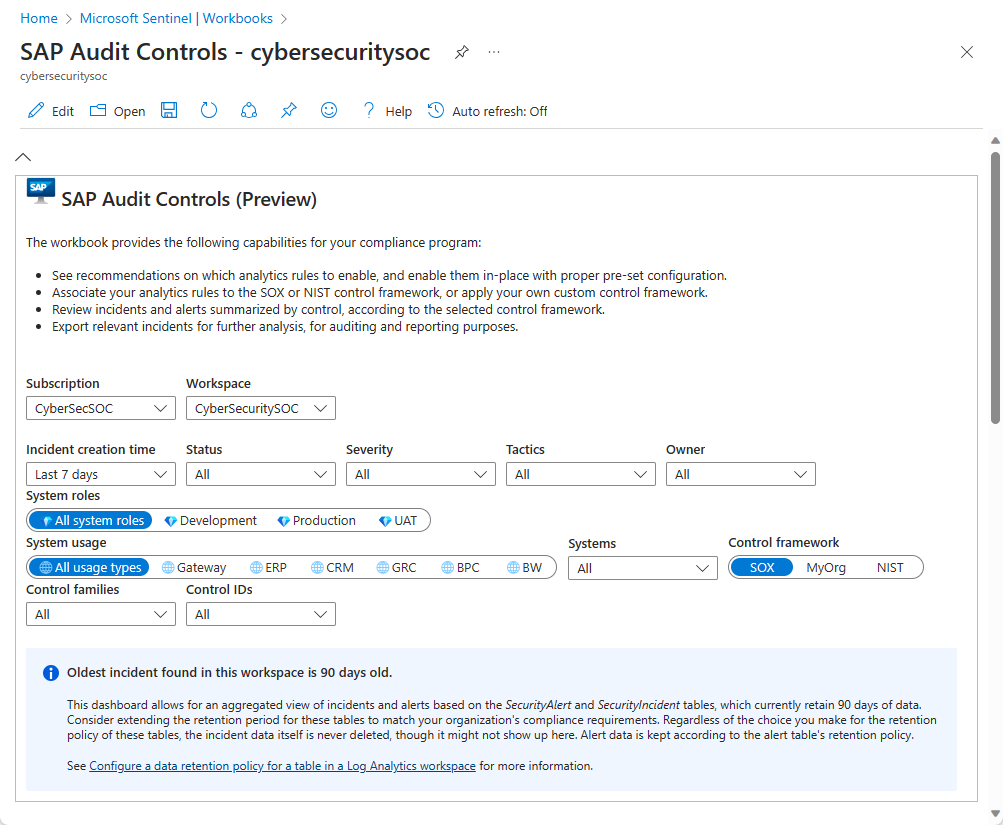

In diesem Artikel wird beschrieben, wie Sie mit der Arbeitsmappe SAP – Sicherheitsüberwachungskontrollen die Compliance des Sicherheitskontrollframeworks in Ihren SAP-Systemen überwachen und nachverfolgen, einschließlich der folgenden Funktionen:

- Sehen Sie sich Empfehlungen dazu an, welche Analyseregeln aktiviert werden sollen, und aktivieren Sie diese mit der passenden vordefinierten Konfiguration.

- Ordnen Sie Ihre Analyseregeln dem SOX- oder NIST-Steuerelementframework zu, oder wenden Sie Ihr eigenes benutzerdefiniertes Steuerelementframework an.

- Überprüfen Sie Vorfälle und Warnungen, zusammengefasst nach Steuerelement gemäß dem ausgewählten Steuerelementframework.

- Exportieren Sie relevante Vorfälle zur weiteren Analyse, zu Überwachungs- und Berichterstellungszwecken.

Zum Beispiel:

Die Inhalte in diesem Artikel sind insbesondere für Ihr Sicherheitsteam vorgesehen.

Voraussetzungen

Damit Sie mit der Verwendung der SAP-Arbeitsmappe für Sicherheitsüberwachungsprotokolle und Erstzugriff beginnen können, ist Folgendes erforderlich:

Eine Microsoft Sentinel-Lösung für SAP muss installiert und ein Datenconnector muss konfiguriert sein. Weitere Informationen finden Sie unter Bereitstellen der Microsoft Sentinel-Lösung für SAP-Anwendungen.

Die Arbeitsmappe SAP-Überwachungskontrollen ist in Ihrem Log Analytics-Arbeitsbereich installiert, der für Microsoft Sentinel aktiviert ist. Weitere Informationen finden Sie unter Visualisieren und Überwachen Ihrer Daten mithilfe von Arbeitsmappen in Microsoft Sentinel.

Es muss mindestens einen Vorfall in Ihrem Arbeitsbereich mit mindestens einem Eintrag in der Tabelle

SecurityIncidentgeben. Dies muss kein SAP-Vorfall sein, und Sie können mithilfe einer grundlegenden Analyseregel einen Demovorfall generieren, wenn Sie nicht über einen anderen verfügen.

Es wird empfohlen, die Überwachung für alle Nachrichten vom Überwachungsprotokoll statt nur für bestimmte Protokolle zu konfigurieren. Die Kostenunterschiede bei der Erfassung sind im Allgemeinen minimal, die Daten sind aber nützlich für Microsoft Sentinel-Erkennungen und der Untersuchung und dem Hunting nach einer Kompromittierung. Weitere Informationen finden Sie unter Konfigurieren der SAP-Überwachung.

Demo anzeigen

Sehen Sie sich eine Demonstration dieser Arbeitsmappe an:

Weitere Informationen finden Sie im YouTube-Kanal der Microsoft Security-Community:

Unterstützte Filter

Die Arbeitsmappe SAP-Überwachungskontrollen unterstützt die folgenden Filter, damit Sie sich auf die benötigten Daten konzentrieren können:

| Filteroption | Beschreibung |

|---|---|

| Abonnement und Arbeitsbereich | Wählen Sie den Arbeitsbereich aus, dessen SAP-Systemkonformität Sie überwachen möchten. Dies kann ein anderer Arbeitsbereich als der Arbeitsbereich sein, in dem Microsoft Sentinel bereitgestellt ist. |

| Erstellungszeit von Vorfällen | Wählen Sie einen Bereich von den letzten vier Stunden bis zu den letzten 30 Tagen oder einen benutzerdefinierten Bereich aus, den Sie bestimmen. |

| Andere Vorfallsattribute wie Status, Schweregrad, Taktik und Besitzer | Wählen Sie für jede dieser Optionen aus den verfügbaren Optionen aus, die den Werten entsprechen, die in den Vorfällen im ausgewählten Zeitbereich dargestellt werden. |

| Systemrollen | Die SAP-Systemrollen, z. B. Produktion |

| Systemnutzung | Die SAP-Systemnutzung, z. B. SAP ERP |

| Systeme | Wählen Sie alle SAP-System-IDs, eine bestimmte System-ID oder mehrere System-IDs aus. |

| Kontrollframework, Kontrollfamilien, Kontroll-IDs | Wählen Sie das Kontrollframework aus, nach dem Sie Ihre Abdeckung auswerten möchten, und die spezifischen Kontrollen, nach denen Sie die Arbeitsmappendaten filtern möchten. |

Empfehlungen zur Datenaufbewahrung

Die Dashboards von SAP-Überwachungskontrollen bieten eine aggregierte Ansicht von Vorfällen und Warnungen basierend auf den Tabellen SecurityAlert und SecurityIncident, deren Daten standardmäßig 30 Tage lang aufbewahrt werden.

Erwägen Sie, den Aufbewahrungszeitraum für diese Tabellen zu verlängern, um die Complianceanforderungen Ihrer Organisation zu erfüllen. Unabhängig von der Auswahl, die Sie für die Aufbewahrungsrichtlinie dieser Tabellen treffen, werden die Vorfallsdaten nie gelöscht, auch wenn sie hier möglicherweise nicht angezeigt werden. Warnungsdaten werden gemäß der Aufbewahrungsrichtlinie der Tabelle aufbewahrt.

Die tatsächliche Aufbewahrungsrichtlinie der Tabellen SecurityAlert und SecurityIncident kann mit einer anderen Dauer als 30 Tage definiert sein. Sehen Sie sich den Hinweis auf dem blau schattierten Hintergrund in der Arbeitsmappe an, in dem der tatsächliche Zeitbereich der Daten in den Tabellen gemäß der aktuellen Aufbewahrungsrichtlinie angezeigt wird.

Weitere Informationen finden Sie unter Konfigurieren einer Datenaufbewahrungsrichtlinie für eine Tabelle in einem Log Analytics-Arbeitsbereich.

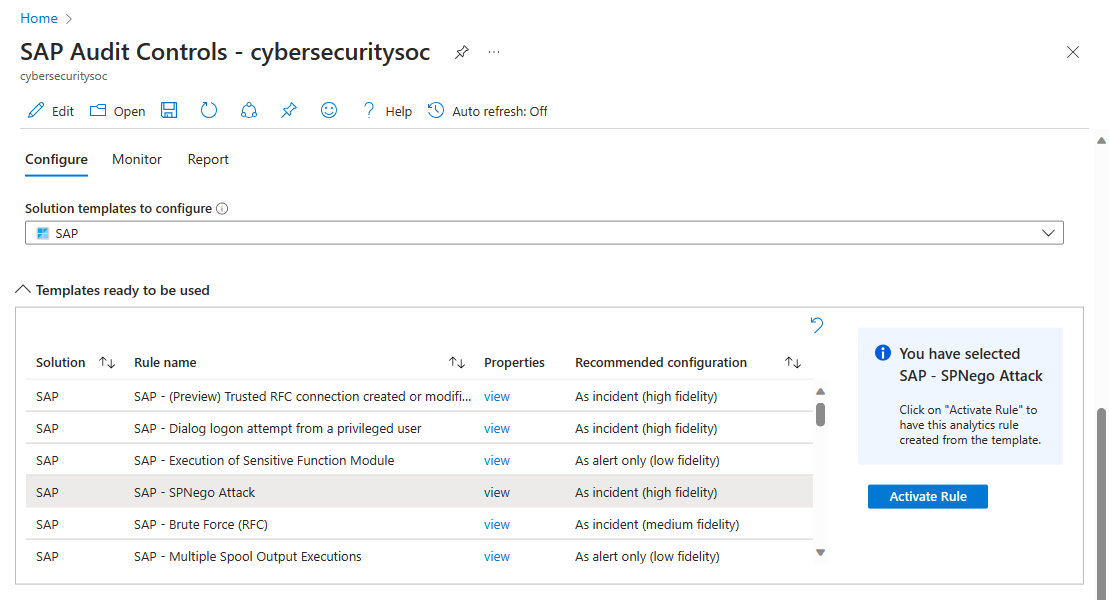

Registerkarte „Konfigurieren“: Erstellen von Analyseregeln aus noch nicht verwendeten Vorlagen

Die Tabelle Einsatzbereite Vorlagen auf der Registerkarte Konfigurieren zeigt die Analyseregelvorlagen aus den Microsoft Sentinel-Lösung für SAP-Anwendungen, die noch nicht als aktive Regeln implementiert wurden. Möglicherweise müssen Sie diese Regeln erstellen, um Compliance zu erreichen. Zum Beispiel:

Standardmäßig wird diese Tabelle nach SAP gefiltert, wobei SAP in der Dropdownliste Zu konfigurierende Lösungsvorlagen ausgewählt ist. Wählen Sie eine oder alle anderen Lösungen aus dieser Dropdownliste aus, um die Tabelle Einsatzbereite Vorlagen aufzufüllen.

Wählen Sie für jede Zeile in der Tabelle Anzeigen aus, um weitere schreibgeschützte Details zur Regelkonfiguration anzuzeigen.

In der Spalte Empfohlene Konfiguration wird der Zweck der Regel angezeigt: Dient sie dazu , Incidents zur Untersuchung zu erstellen? Oder nur, um Warnungen zu erstellen, die beiseitegehalten und zu anderen Incidents hinzugefügt werden, um als Beweis für ihre Untersuchungen verwendet zu werden?

Wählen Sie im Seitenbereich Regel aktivieren aus, um eine Analyseregel aus der Vorlage zu erstellen, wobei die empfohlene Konfiguration bereits integriert ist. Diese Funktionalität erspart Ihnen die Mühe, die richtige Konfiguration zu erraten und manuell zu definieren.

Registerkarte „Konfigurieren“: Anzeigen oder Ändern der Sicherheitskontrollzuweisungen Ihrer Analyseregeln

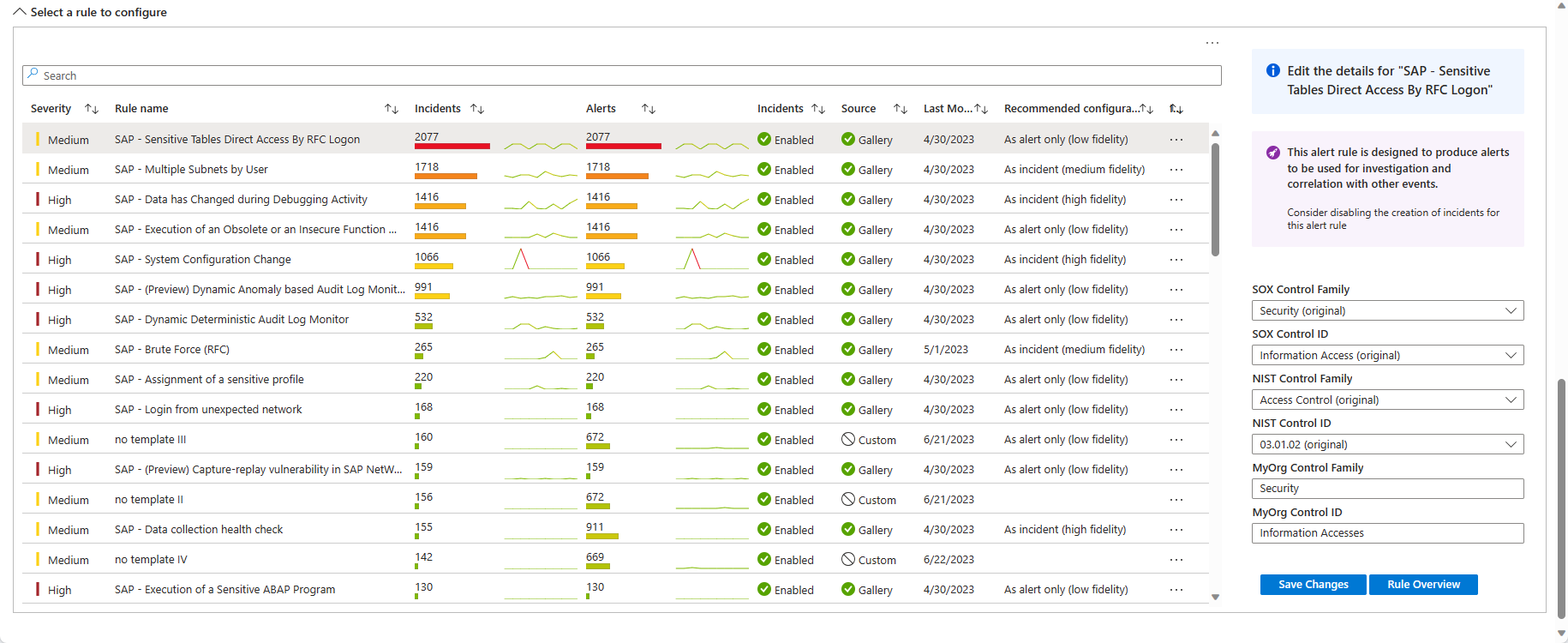

In der Tabelle Regel zum Konfigurieren auswählen der Registerkarte Konfigurieren wird eine Liste der aktivierten Analyseregeln angezeigt, die für SAP relevant sind. Zum Beispiel:

Überprüfen Sie in der Tabelle Folgendes:

Die Anzahl und die Diagrammlinien, die von jeder Regel in den Spalten Vorfälle und Warnungen generiert werden. Ein identische Anzahl deutet darauf hin, dass die Warnungsgruppierung deaktiviert ist.

Die Spaltenwerte Vorfälle und Quelle, um zu verstehen, ob die Regel zum Erstellen von Vorfällen festgelegt ist.

Ob die empfohlene Konfiguration für eine Regel Nur als Warnung lautet. In diesem Fall sollten Sie die Einstellung für die Vorfallerstellung in der Regel deaktivieren.

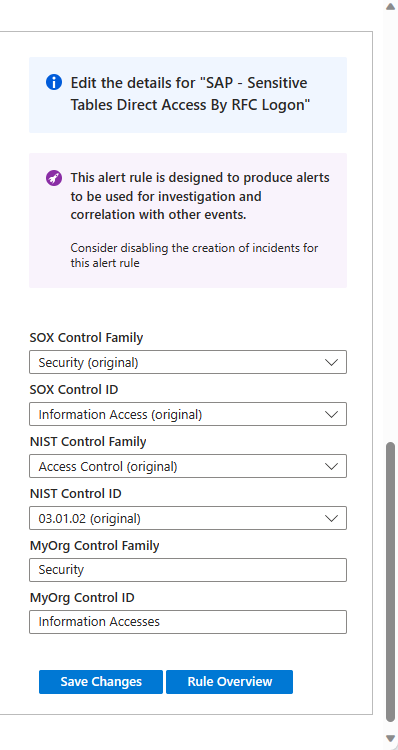

Wählen Sie eine Regel aus, um einen Detailbereich mit weiteren Informationen anzuzeigen. Zum Beispiel:

Der obere Teil dieses Seitenbereichs enthält Empfehlungen zum Aktivieren oder Deaktivieren der Vorfallerstellung in der Analyseregelkonfiguration.

Im nächsten Abschnitt im Seitenbereich wird gezeigt, mit welchen Sicherheitskontrollen und Kontrollfamilien die Regel für jedes der verfügbaren Frameworks identifiziert wird.

- Für die SOX- und NIST-Frameworks können Sie die Kontrollzuweisung anpassen, indem Sie in den relevanten Dropdownlisten eine andere Kontrolle oder eine andere Kontrollfamilie auswählen.

- Geben Sie für benutzerdefinierte Frameworks Kontrollen und Kontrollfamilien Ihrer Wahl in die MyOrg-Textfelder ein. Wenn Sie Änderungen vornehmen, wählen Sie Änderungen speichern aus.

Wenn einer bestimmten Analyseregel keine Sicherheitskontrolle oder keine Kontrollfamilie für ein bestimmtes Framework zugewiesen wurde, werden Sie aufgefordert, die Kontrollen manuell festzulegen. Nachdem Sie die Steuerelemente ausgewählt haben, wählen Sie Änderungen speichern aus.

Um die restlichen Details der ausgewählten Regel wie derzeit definiert anzuzeigen, wählen Sie Regelübersicht aus.

Registerkarte „Überwachen“

Die Registerkarte Überwachen enthält mehrere grafische Darstellungen verschiedener Gruppierungen der Vorfälle in Ihrer Umgebung, die mit den Filtern oben in der Arbeitsmappe übereinstimmen:

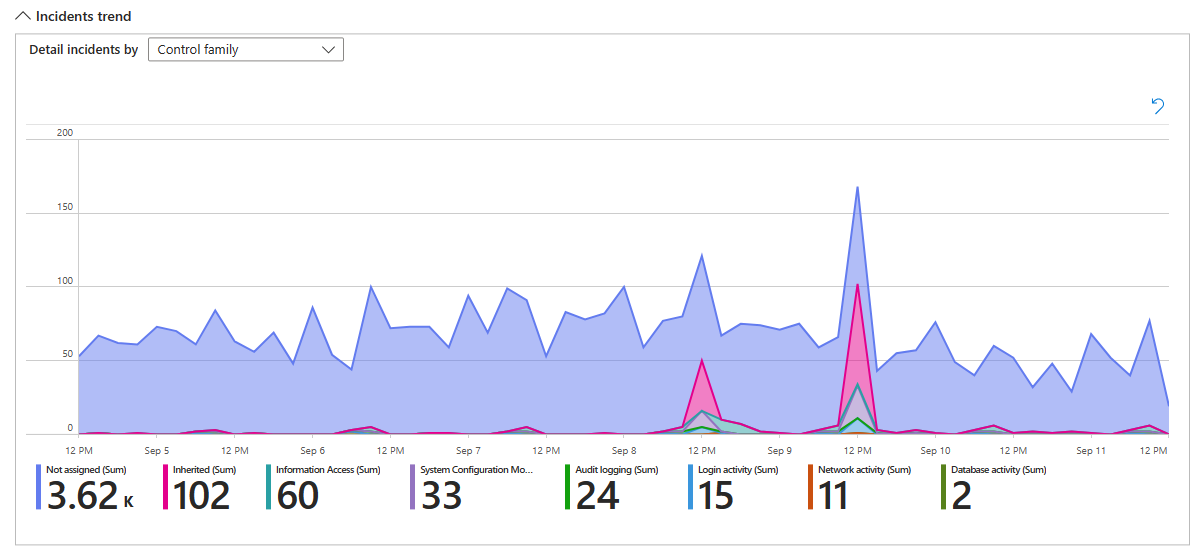

Ein Trendliniendiagramm mit der Bezeichnung Incidents-Trend zeigt die Anzahl der Incidents im Zeitverlauf an. Diese Vorfälle werden standardmäßig gemäß der Kontrollfamilie, die durch die erstellende Regel dargestellt wird, gruppiert und durch unterschiedlich farbige Linien und Schattierungen dargestellt. Sie können alternative Gruppierungen für diese Vorfälle in der Dropdownliste Vorfalldetails nach auswählen. Zum Beispiel:

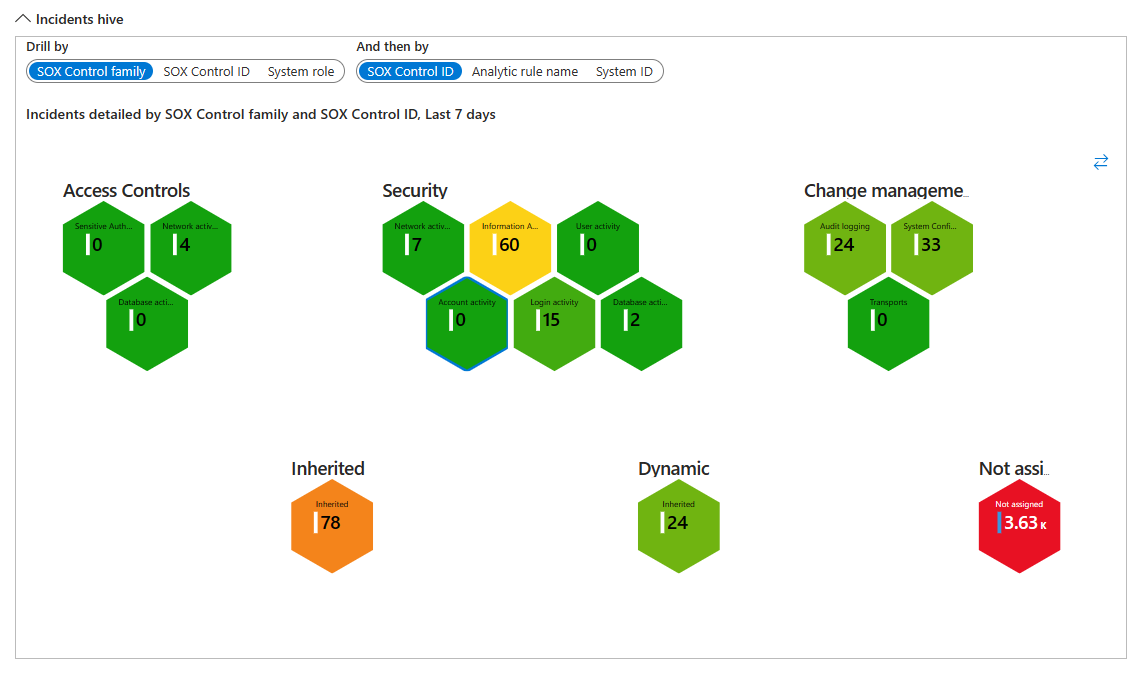

Das Diagramm Incidents-Struktur zeigt die Anzahl von Incidents, die auf zwei Arten gruppiert sind. Die Standardwerte für das SOX-Framework sind zuerst nach SOX-Kontrollfamilie (das Waben-Array von Zellen) und dann nach System-ID (jede Zelle in der „Wabe“) sortiert. Wählen Sie verschiedene Kriterien aus, nach denen die Gruppierungen angezeigt werden sollen, indem Sie die Selektoren Drilldown nach und Und dann nach verwenden.

Vergrößern Sie das Wabendiagramm, um den Text groß genug zu machen, das er deutlich lesbar ist, und verkleinern Sie es, um alle Gruppierungen zusammen zu sehen. Ziehen Sie das gesamte Diagramm, um verschiedene Teile davon anzuzeigen. Zum Beispiel:

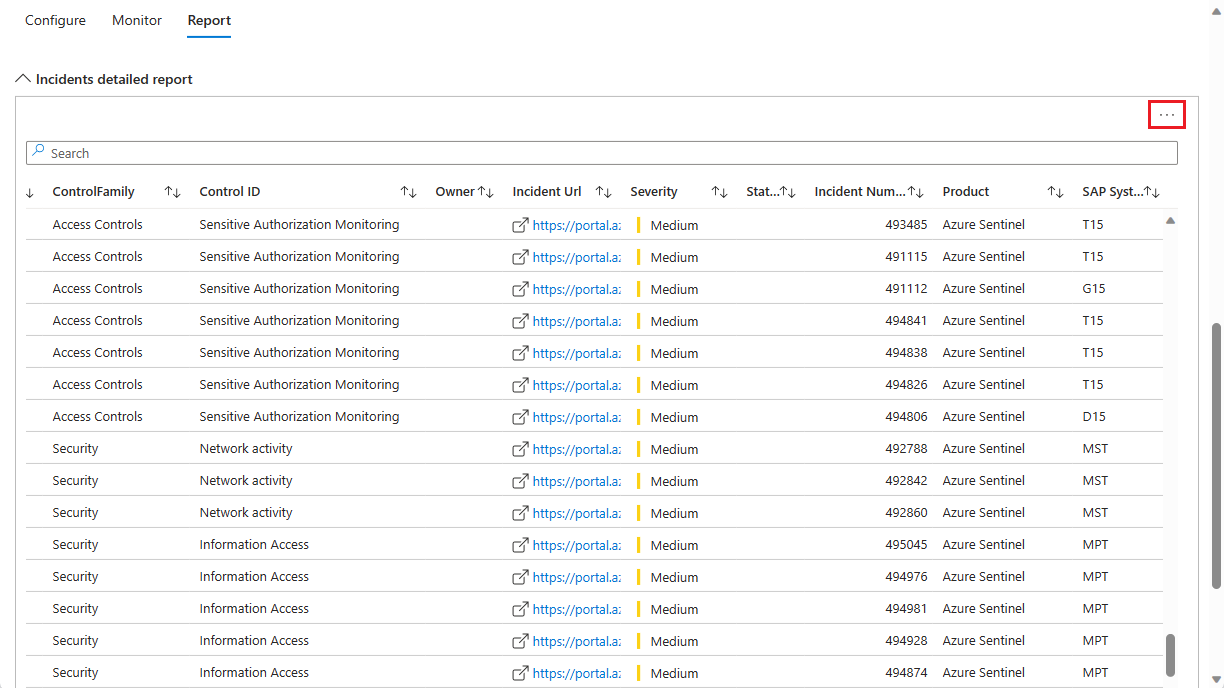

Registerkarte „Bericht“

Die Registerkarte Bericht enthält eine Liste aller Vorfälle in Ihrer Umgebung, die mit den Filtern oben in der Arbeitsmappe übereinstimmen.

Die Incidents werden nach Steuerelementfamilie und Steuerelement-ID gruppiert.

Der Link in der Spalte Incident-URL öffnet ein neues Browserfenster, das zur Seite zur Untersuchung des Vorfalls für diesen Vorfall geöffnet wird. Dieser Link ist persistent und funktioniert unabhängig von der Aufbewahrungsrichtlinie für die SecurityIncident-Tabelle.

Scrollen Sie nach unten bis zum Ende des Fensters (der äußeren Scrollleiste), um die horizontale Scrollleiste anzuzeigen, die Sie verwenden können, um die restlichen Spalten im Bericht anzuzeigen.

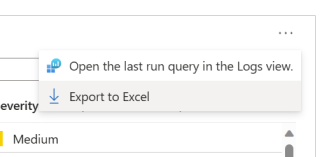

Exportieren Sie diesen Bericht in eine Kalkulationstabelle, indem Sie die Auslassungspunkte (die drei Punkte) in der oberen rechten Ecke des Berichts auswählen und dann Zu Excel exportieren auswählen.

Zugehöriger Inhalt

Weitere Informationen finden Sie unter Bereitstellen der Microsoft Sentinel-Lösung für SAP-Anwendungen aus dem Inhaltshub und Referenz zu Sicherheitsinhalten für Microsoft Sentinel-Lösung für SAP-Anwendungen.