Konfigurieren des Azure Private 5G Core-Netzwerks für den Zugriff auf UE-IP-Adressen

Azure Private 5G Core (AP5GC) bietet ein sicheres und zuverlässiges Netzwerk für die Kommunikationsanforderungen Ihrer Organisation. Für den Zugriff auf IP-Adressen von Benutzergeräten (User Equipment, UE) aus dem Datennetzwerk (DN) müssen Sie geeignete Firewallregeln, Routen und weitere Einstellungen konfigurieren. Dieser Artikel führt Sie durch die erforderlichen Schritte und Überlegungen.

Voraussetzungen

Bevor Sie beginnen, müssen Sie :

- über das Azure-Portal auf Ihr Azure Private 5G Core zugreifen können

- die Netzwerktopologie Ihrer Organisation kennen

- ein AP5GC mit deaktivierter NAPT (Network Address Port Translation) haben

Wichtig

Die Verwendung einer Bereitstellung, bei der NAPT aktiviert ist, funktioniert nur, wenn das Benutzergerät den Kontakt mit dem Server initiiert und der Server UE-Clients mithilfe einer Kombination aus IP-Adresse und Port unterscheiden kann.

Wenn der Server versucht, den Kontakt zu initiieren, oder versucht, ein UE zu kontaktieren, nachdem das Pinhole den Grenzwert für das Timeout überschritten hat, wird die Verbindung nicht hergestellt. - auf alle erforderlichen Netzwerkgeräte für die Konfiguration zugreifen können, z. B. Router, Firewalls, Switches, Proxys

- die Möglichkeit zum Erfassen von Paketablaufverfolgungen an verschiedenen Stellen in Ihrem Netzwerk haben

Konfigurieren des Zugriffs auf UE-IP-Adressen

- Ermitteln Sie die IP-Adressen der Geräte, auf die Sie über das Datennetzwerk zugreifen möchten. Diese IP-Adressen gehören zum IP-Pool, der während der Siteerstellung definiert wird.

Sie können die IP-Adressen für Geräte wie folgt anzeigen:- Überprüfen der verteilten Ablaufverfolgung

- Überprüfen der Paketerfassungen des Geräts, das eine Sitzung anfügt oder erstellt

- Verwenden der integrierten Tools für das Benutzergerät, z. B. Befehlszeile oder Benutzeroberfläche

- Bestätigen Sie, dass das verwendete Clientgerät das Benutzergerät über das AP5GC N6 (in einer 5G-Bereitstellung) oder SGi (in einem 4G-Bereitstellungsnetzwerk) erreichen kann.

- Wenn sich der Client im selben Subnetz wie die AP5GC N6/SGi-Schnittstelle befindet, muss das Clientgerät über eine Route zum UE-Subnetz verfügen, und der nächste Hop muss die N6/SGi-IP-Adresse sein, die zum Datennetzwerknamen (DNN) gehört, der dem Benutzergerät zugewiesen ist.

- Wenn sich zwischen Client und AP5GC ein Router oder eine Firewall befindet, muss der nächste Hop der Route zum UE-Subnetz der Router oder die Firewall sein.

- Stellen Sie sicher, dass der für das Benutzergerät bestimmte Datenverkehr des Clientgeräts die AP5GC N6-Netzwerkschnittstelle erreicht.

- Überprüfen Sie jede Firewall zwischen der N6-Adresse und der IP-Adresse des Clientgeräts.

- Stellen Sie sicher, dass der Typ des erwarteten Datenverkehrs zwischen Clientgerät und Benutzergerät durch die Firewall weitergeleitet werden darf.

- Wiederholen Sie diesen Vorgang für die erforderlichen TCP/UDP-Ports, IP-Adressen und Protokolle.

- Stellen Sie sicher, dass die Firewall über Routen zum Weiterleiten des für die UE-IP-Adresse bestimmten Datenverkehrs an die IP-Adresse der N6-Schnittstelle verfügt.

- Konfigurieren Sie entsprechende Routen in den Routern, um sicherzustellen, dass der Datenverkehr aus dem Datennetzwerk an die richtigen Ziel-IP-Adressen im RAN-Netzwerk weitergeleitet wird.

- Testen Sie die Konfiguration, um sicherzustellen, dass Sie erfolgreich über das Datennetzwerk auf die UE-IP-Adressen zugreifen können.

Beispiel

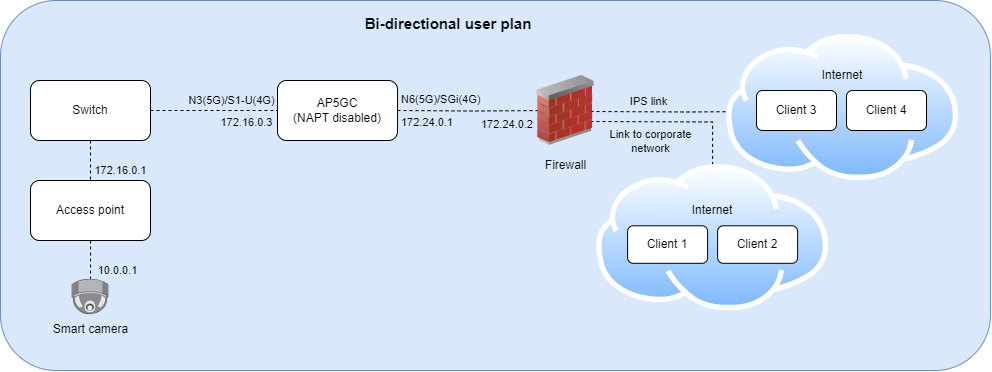

- Benutzergerät: Eine Smartkamera, auf die über HTTPS zugegriffen werden kann. Das Benutzergerät verwendet AP5GC, um Informationen an den verwalteten Server eines Operators zu senden.

- Netzwerktopologie: Das N6-Netzwerk hat eine Firewall, die sie vom sicheren Unternehmensnetzwerk und vom Internet trennt.

- Anforderung: Anmeldung über die IT-Infrastruktur des Operators mithilfe von HTTPS bei der Smartkamera

Lösung

- Stellen Sie AP5GC mit deaktivierter NAPT-Funktion bereit.

- Fügen Sie der Unternehmensfirewall Regeln hinzu, um HTTPS-Datenverkehr aus dem Unternehmensnetzwerk an die IP-Adresse der Smartkamera zuzulassen.

- Fügen Sie der Firewall die Routingkonfiguration hinzu. Leiten Sie den Datenverkehr, der für die IP-Adresse der Smartkamera bestimmt ist, an die N6-IP-Adresse des DN-Namens weiter, der dem Benutzergerät in der AP5GC-Bereitstellung zugewiesen ist.

- Überprüfen Sie die beabsichtigten Datenverkehrsflüsse für die N3- und N6-Schnittstellen.

- Erfassen Sie Pakete gleichzeitig an der N3- und N6-Schnittstelle.

- Überprüfen Sie den Datenverkehr an der N3-Schnittstelle.

- Überprüfen Sie die Paketerfassung auf erwarteten Datenverkehr, der die N3-Schnittstelle über das Benutzergerät erreicht.

- Überprüfen Sie die Paketerfassung auf erwarteten Datenverkehr, der die N3-Schnittstelle in Richtung des Benutzergeräts verlässt.

- Überprüfen Sie den Datenverkehr an der N6-Schnittstelle.

- Überprüfen Sie die Paketerfassung auf erwarteten Datenverkehr, der die N6-Schnittstelle über das Benutzergerät erreicht.

- Überprüfen Sie die Paketerfassung auf erwarteten Datenverkehr, der die N6-Schnittstelle in Richtung des Benutzergeräts verlässt.

- Führen Sie Paketerfassungen durch, um zu überprüfen, ob die Firewall für die Smartkamera und das Clientgerät bestimmten Datenverkehr sowohl empfängt als auch sendet.

Ergebnis

Ihr Azure Private 5G Core-Netzwerk kann über das Datennetzwerk auf UE-IP-Adressen zugreifen.