Tutorial: Bereitstellen und Konfigurieren von Azure Firewall und einer Richtlinie über das Azure-Portal

Die Steuerung des ausgehenden Netzwerkzugriffs ist ein wichtiger Teil eines umfassenden Netzwerksicherheitsplans. Vielleicht möchten Sie beispielsweise den Zugriff auf Websites einschränken. Mitunter kann es auch empfehlenswert sein, die verfügbaren Ports einzuschränken.

Eine Möglichkeit zur Steuerung des ausgehenden Netzwerkzugriffs aus einem Azure-Subnetz ist Azure Firewall und eine Firewallrichtlinie. Mit Azure Firewall und einer Firewallrichtlinie können Sie Folgendes konfigurieren:

- Anwendungsregeln, die vollqualifizierte Domänennamen (Fully Qualified Domain Names, FQDNs) definieren, auf die von einem Subnetz aus zugegriffen werden kann.

- Netzwerkregeln, die die Quelladresse, das Protokoll, den Zielport und die Zieladresse definieren.

Die konfigurierten Firewallregeln werden auf den Netzwerkdatenverkehr angewendet, wenn Sie Ihren Netzwerkdatenverkehr an die Firewall als Subnetz-Standardgateway weiterleiten.

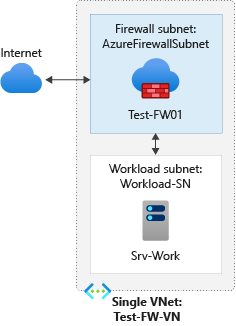

In diesem Tutorial erstellen Sie der Einfachheit halber ein einzelnes vereinfachtes VNET mit zwei Subnetzen.

- AzureFirewallSubnet: Das Subnetz mit der Firewall.

- Workload-SN: Das Subnetz mit dem Workloadserver. Der Netzwerkdatenverkehr dieses Subnetzes durchläuft die Firewall.

Für Produktionsbereitstellungen wird ein Hub-Spoke-Modell empfohlen, bei dem sich die Firewall in einem eigenen VNET befindet. Die Workloadserver befinden sich in per Peering verknüpften VNETs in derselben Region mit einem oder mehreren Subnetzen.

In diesem Tutorial lernen Sie Folgendes:

- Einrichten einer Netzwerkumgebung zu Testzwecken

- Bereitstellen einer Firewall und einer Firewallrichtlinie

- Erstellen einer Standardroute

- Konfigurieren einer Anwendungsregel zum Zulassen des Zugriffs auf www.google.com

- Konfigurieren einer Netzwerkregel, um den Zugriff auf externe DNS-Server zuzulassen

- Konfigurieren einer NAT-Regel, um einen Remotedesktop für den Testserver zuzulassen

- Testen der Firewall

Sie können für dieses Verfahren auch Azure PowerShell verwenden.

Voraussetzungen

Wenn Sie kein Azure-Abonnement besitzen, können Sie ein kostenloses Konto erstellen, bevor Sie beginnen.

Einrichten des Netzwerks

Erstellen Sie zunächst eine Ressourcengruppe für die Ressourcen, die zum Bereitstellen der Firewall benötigt werden. Erstellen Sie dann ein VNET, Subnetze und Testserver.

Erstellen einer Ressourcengruppe

Die Ressourcengruppe enthält alle Ressourcen für das Tutorial.

Melden Sie sich beim Azure-Portal an.

Wählen Sie im Menü des Azure-Portals die Option Ressourcengruppen aus, oder suchen Sie auf einer beliebigen Seite nach Ressourcengruppen und wählen Sie die Option aus, und wählen Sie anschließendErstellen. Geben Sie folgende Werte ein bzw. wählen diese aus:

Einstellung Wert Subscription Wählen Sie Ihr Azure-Abonnement. Ressourcengruppe Geben Sie Test-FW-RG ein. Region Wählen Sie eine Region aus. Alle anderen Ressourcen, die Sie erstellen, müssen sich in derselben Region befinden. Klicken Sie auf Überprüfen + erstellen.

Klicken Sie auf Erstellen.

Erstellen eines VNET

Dieses VNET soll zwei Subnetze beinhalten.

Hinweis

Die Größe des Subnetzes AzureFirewallSubnet beträgt /26. Weitere Informationen zur Subnetzgröße finden Sie unter Azure Firewall – Häufig gestellte Fragen.

Wählen Sie im Menü des Azure-Portals oder auf der Startseite die Option Ressource erstellen aus.

Wählen Sie Netzwerk aus.

Suchen Sie nach Virtuelles Netzwerk, und wählen Sie Erstellen aus.

Geben Sie folgende Werte ein bzw. wählen diese aus:

Einstellung Wert Subscription Wählen Sie Ihr Azure-Abonnement. Ressourcengruppe Wählen Sie Test-FW-RG aus. Name Geben Sie Test-FW-VN ein. Region Wählen Sie den gleichen Standort aus wie zuvor. Wählen Sie Weiter aus.

Wählen Sie auf der Registerkarte Sicherheit die Option Weiter aus.

Übernehmen Sie für IPv4-Adressraum den Standardwert 10.0.0.0/16.

Wählen Sie unter Subnetze die Option Standard aus.

Wählen Sie auf der Seite Subnetz bearbeiten für Subnetzzweck die Option Azure Firewall aus.

Die Firewall befindet sich diesem Subnetz, und der Subnetzname muss „AzureFirewallSubnet“ lauten.

Geben Sie unter Startadresse den Wert 10.0.1.0 ein.

Wählen Sie Speichern.

Erstellen Sie als Nächstes ein Subnetz für den Workloadserver.

- Wählen Sie Subnetz hinzufügen aus.

- Geben Sie unter Subnetzname die Zeichenfolge Workload-SN ein.

- Geben Sie unter Startadresse den Wert 10.0.2.0/24 ein.

- Wählen Sie Hinzufügen.

- Klicken Sie auf Überprüfen + erstellen.

- Klicken Sie auf Erstellen.

Erstellen eines virtuellen Computers

Erstellen Sie nun den virtuellen Workloadcomputer, und ordnen Sie ihn im Subnetz Workload-SN an.

Wählen Sie im Menü des Azure-Portals oder auf der Startseite die Option Ressource erstellen aus.

Wählen Sie Windows Server 2019 Datacenter aus.

Geben Sie die folgenden Werte für den virtuellen Computer ein oder wählen Sie sie aus:

Einstellung Wert Subscription Wählen Sie Ihr Azure-Abonnement. Ressourcengruppe Wählen Sie Test-FW-RG aus. Name des virtuellen Computers Geben Sie Srv-Work ein. Region Wählen Sie den gleichen Standort aus wie zuvor. Username Geben Sie einen Benutzernamen ein. Kennwort Geben Sie ein Kennwort ein. Wählen Sie unter Regeln für eingehende Ports für Öffentliche Eingangsports die Option Keine aus.

Übernehmen Sie für die anderen Einstellungen die Standardwerte, und wählen Sie Weiter: Datenträger.

Übernehmen Sie die Standardeinstellungen für Datenträger, und wählen Sie Weiter: Netzwerk aus.

Stellen Sie sicher, dass als virtuelles Netzwerk Test-FW-VN und als Subnetz Workload-SN ausgewählt ist.

Wählen Sie unter Öffentliche IP die Option Keine aus.

Übernehmen Sie für die anderen Einstellungen die Standardwerte, und wählen Sie Weiter: Verwaltung aus.

Wählen Sie Weiter: Überwachung aus.

Wählen Sie Deaktivieren aus, um die Startdiagnose zu deaktivieren. Übernehmen Sie für die anderen Einstellungen die Standardwerte, und klicken Sie dann auf Bewerten + erstellen.

Überprüfen Sie die Einstellungen auf der Seite „Zusammenfassung“, und wählen Sie dann Erstellen aus.

Wählen Sie nach Abschluss der Bereitstellung die Ressource Srv-Work aus, und notieren Sie sich die private IP-Adresse zur späteren Verwendung.

Bereitstellen der Firewall und Richtlinie

Stellen Sie die Firewall im VNET bereit.

Wählen Sie im Menü des Azure-Portals oder auf der Startseite die Option Ressource erstellen aus.

Geben Sie Firewall in das Suchfeld ein, und drücken Sie die EINGABETASTE.

Wählen Sie Firewall aus, und klicken Sie anschließend auf Erstellen.

Konfigurieren Sie die Firewall auf der Seite Firewall erstellen anhand der folgenden Tabelle:

Einstellung Wert Subscription Wählen Sie Ihr Azure-Abonnement. Ressourcengruppe Wählen Sie Test-FW-RG aus. Name Geben Sie Test-FW01 ein. Region Wählen Sie den gleichen Standort aus wie zuvor. Firewallverwaltung Wählen Sie Firewallrichtlinie zum Verwalten dieser Firewall verwenden aus. Firewallrichtlinie Wählen Sie Neu hinzufügen aus, und geben Sie fw-test-pol ein.

Wählen Sie die gleiche Region aus, die Sie zuvor verwendet haben.Virtuelles Netzwerk auswählen Wählen Sie Vorhandene verwenden und dann Test-FW-VN aus. Öffentliche IP-Adresse Wählen Sie Neu hinzufügen aus, und geben Sie fw-pip für den Namen ein. Deaktivieren Sie das Kontrollkästchen Firewallverwaltungs-NIC aktivieren.

Übernehmen Sie ansonsten die Standardwerte und wählen Sie Weiter: Tags aus.

Wählen Sie Weiter: Überprüfen + erstellen.

Überprüfen Sie die Zusammenfassung, und wählen Sie dann Erstellen aus, um die Firewall zu erstellen.

Die Bereitstellung dauert einige Minuten.

Navigieren Sie nach Abschluss der Bereitstellung zur Ressourcengruppe Test-FW-RG, und wählen Sie die Firewall Test-FW01 aus.

Notieren Sie sich die öffentlichen IP-Adressen der Firewall. Diese Adressen werden später verwendet.

Erstellen einer Standardroute

Konfigurieren Sie die ausgehende Standardroute für das Subnetz Workload-SN so, dass sie die Firewall durchläuft.

Wählen Sie im Menü des Azure-Portals die Option Alle Dienste aus, oder suchen Sie auf einer beliebigen Seite nach Alle Dienste, und wählen Sie diese Option anschließend aus.

Wählen Sie unter Netzwerk die Option Routingtabellen aus.

Wählen Sie Erstellen aus und geben Sie dann die folgenden Werte ein oder wählen Sie sie aus:

Einstellung Wert Subscription Wählen Sie Ihr Azure-Abonnement. Ressourcengruppe Wählen Sie Test-FW-RG aus. Region Wählen Sie den gleichen Standort aus wie zuvor. Name Geben Sie Firewall-route ein. Klicken Sie auf Überprüfen + erstellen.

Klicken Sie auf Erstellen.

Klicken Sie nach Abschluss der Bereitstellung auf Zu Ressource wechseln.

Wählen Sie auf der Seite Firewall-route unter Einstellungen die Option Subnetze und dann Zuordnen aus.

Wählen Sie für Virtuelles Netzwerk die Option Test-FW-VN aus.

Wählen Sie unter Subnetz die Option Workload-SN aus.

Wählen Sie OK aus.

Wählen Sie Routen und dann Hinzufügen aus.

Geben Sie unter Routenname den Wert fw-dg ein.

Wählen Sie unter Zieltyp die Option IP-Adressen aus.

Geben Sie unter Ziel-IP-Adressen/CIDR-Bereiche 0.0.0.0/0 ein.

Wählen Sie unter Typ des nächsten Hops die Option Virtuelles Gerät aus.

Azure Firewall ist eigentlich ein verwalteter Dienst, in dieser Situation kann aber „Virtuelles Gerät“ verwendet werden.

Geben Sie unter Adresse des nächsten Hops die private IP-Adresse für die Firewall ein, die Sie sich zuvor notiert haben.

Wählen Sie Hinzufügen.

Konfigurieren einer Anwendungsregel

Hierbei handelt es sich um die Anwendungsregel, die ausgehenden Zugriff auf www.google.com ermöglicht.

- Öffnen Sie die Ressourcengruppe Test-FW-RG, und wählen Sie die Firewallrichtlinie fw-test-pol aus.

- Wählen Sie unter Einstellungen Anwendungsregeln aus.

- Wählen Sie Regelsammlung hinzufügen aus.

- Geben Sie unter Name den Wert App-Coll01 ein.

- Geben Sie unter Priorität den Wert 200 ein.

- Wählen Sie unter Regelsammlungsaktion die Option Zulassen aus.

- Geben Sie unter Regeln für Name den Wert Allow-Google ein.

- Wählen Sie unter Quelltyp die Option IP-Adresse aus.

- Geben Sie unter Quelle den Wert 10.0.2.0/24 ein.

- Geben Sie unter Protocol:port den Wert http, https ein.

- Wählen Sie unter Zieltyp die Option FQDN aus.

- Geben Sie unter Zielden Wert

www.google.comein. - Wählen Sie Hinzufügen.

Azure Firewall enthält eine integrierte Regelsammlung für Infrastruktur-FQDNs, die standardmäßig zulässig sind. Diese FQDNs sind plattformspezifisch und können nicht für andere Zwecke verwendet werden. Weitere Informationen finden Sie unter Infrastruktur-FQDNs.

Konfigurieren einer Netzwerkregel

Hierbei handelt es sich um die Netzwerkregel, die ausgehenden Zugriff auf zwei IP-Adressen am Port 53 (DNS) zulässt.

- Wählen Sie Netzwerkregeln aus.

- Wählen Sie Regelsammlung hinzufügen aus.

- Geben Sie unter Name den Wert Net-Coll01 ein.

- Geben Sie unter Priorität den Wert 200 ein.

- Wählen Sie unter Regelsammlungsaktion die Option Zulassen aus.

- Wählen Sie für Regelsammlungsgruppe die Option DefaultNetworkRuleCollectionGroup aus.

- Geben Sie unter Regeln für Name den Wert Allow-DNS ein.

- Wählen Sie unter Quelltyp die Option IP-Adresse aus.

- Geben Sie unter Quelle den Wert 10.0.2.0/24 ein.

- Wählen Sie für Protokoll die Option UDP aus.

- Geben Sie unter Zielports den Wert 53 ein.

- Wählen Sie unter Zieltyp die Option IP-Adresse aus.

- Geben Sie unter Zielden Wert 209.244.0.3,209.244.0.4 ein.

Dies sind öffentliche DNS-Server, die von CenturyLink betrieben werden. - Wählen Sie Hinzufügen.

Konfigurieren einer DNAT-Regel

Mit dieser Regel können Sie eine Remotedesktopverbindung mit dem virtuellen Computer Srv-Work über die Firewall herstellen.

- Wählen Sie DNAT-Regeln aus.

- Wählen Sie Regelsammlung hinzufügen aus.

- Geben Sie unter Name den Wert RDP ein.

- Geben Sie unter Priorität den Wert 200 ein.

- Wählen Sie für Regelsammlungsgruppe die Option DefaultDnatRuleCollectionGroup aus.

- Geben Sie unter Regeln für Name den Wert rdp-nat ein.

- Wählen Sie unter Quelltyp die Option IP-Adresse aus.

- Geben Sie unter Quelle den Wert * ein.

- Wählen Sie für Protokoll die Option TCP aus.

- Geben Sie unter Zielports den Wert 3389 ein.

- Geben Sie unter Ziel die öffentliche IP-Adresse der Firewall ein.

- Wählen Sie unter Übersetzter Typdie Option IP-Adresse aus.

- Geben Sie für Übersetzte Adresse die private IP-Adresse für Srv-work ein.

- Geben Sie unter Übersetzter Port den Wert 3389 ein.

- Wählen Sie Hinzufügen.

Ändern der primären und sekundären DNS-Adresse für die Netzwerkschnittstelle Srv-Work

In diesem Tutorial konfigurieren Sie zu Testzwecken die primäre und sekundäre DNS-Adresse des Servers. Hierbei handelt es sich nicht um eine generelle Azure Firewall-Anforderung.

- Wählen Sie im Menü des Azure-Portals die Option Ressourcengruppen aus, oder suchen Sie auf einer beliebigen Seite nach Ressourcengruppen, und wählen Sie diese Option anschließend aus. Wählen Sie die Ressourcengruppe Test-FW-RG aus.

- Wählen Sie die Netzwerkschnittstelle für die VM Srv-Work aus.

- Wählen Sie unter Einstellungen die Option DNS-Server aus.

- Wählen Sie unter DNS-Server die Option Benutzerdefiniert aus.

- Geben Sie 209.244.0.3 in das Textfeld DNS-Server hinzufügen und 209.244.0.4 in das nächste Textfeld ein.

- Wählen Sie Speichern aus.

- Starten Sie den virtuellen Computer Srv-Work neu.

Testen der Firewall

Testen Sie nun die Firewall, um sicherzustellen, dass sie wie erwartet funktioniert.

Stellen Sie eine Remotedesktopverbindung mit der öffentlichen IP-Adresse der Firewall her, und melden Sie sich beim virtuellen Computer Srv-Work an.

Öffnen Sie Microsoft Edge, und wechseln Sie zu

https://www.google.com.Klicken Sie in den Sicherheitswarnungen von Internet Explorer auf OK>Schließen.

Die Google-Startseite sollte nun angezeigt werden.

Navigieren Sie zu

https://www.microsoft.com.Sie sollten durch die Firewall blockiert werden.

Damit haben Sie sich vergewissert, dass die Firewallregeln funktionieren:

- Sie können zum einzigen zulässigen FQDN navigieren, aber nicht zu anderen.

- Sie können DNS-Namen mithilfe des konfigurierten externen DNS-Servers auflösen.

Bereinigen von Ressourcen

Sie können die Firewallressourcen für das nächste Tutorial behalten oder die Ressourcengruppe Test-FW-RG löschen, wenn Sie sie nicht mehr benötigen. Dadurch werden alle firewallbezogenen Ressourcen gelöscht.