Untersuchung von Risiken mit Sicherheits-Explorer/Angriffspfaden

Eine der größten Herausforderungen für Sicherheitsteams ist heutzutage die Anzahl der täglichen Sicherheitsprobleme. Zahlreiche Sicherheitsprobleme müssen gelöst werden, aber Ressourcen sind unzureichend.

Die kontextbezogenen Sicherheitsfunktionen von Defender for Cloud unterstützen Sicherheitsteams dabei, die Risiken der einzelnen Sicherheitsprobleme zu bewerten und die Probleme mit dem höchsten Risiko zu identifizieren, die sofort gelöst werden müssen. Defender for Cloud hilft Sicherheitsteams, das Risiko von ernsten Verstößen effektiv zu reduzieren.

Alle diese Funktionen sind als Teil des Defender Cloud Security Posture Management-Plans verfügbar und erfordern, dass Sie entweder agentenloses Scannen für VMs oder die Sicherheitsrisikobewertungsfunktion im Defender for Servers-Plan aktivieren.

Was ist der Cloudsicherheitsgraph?

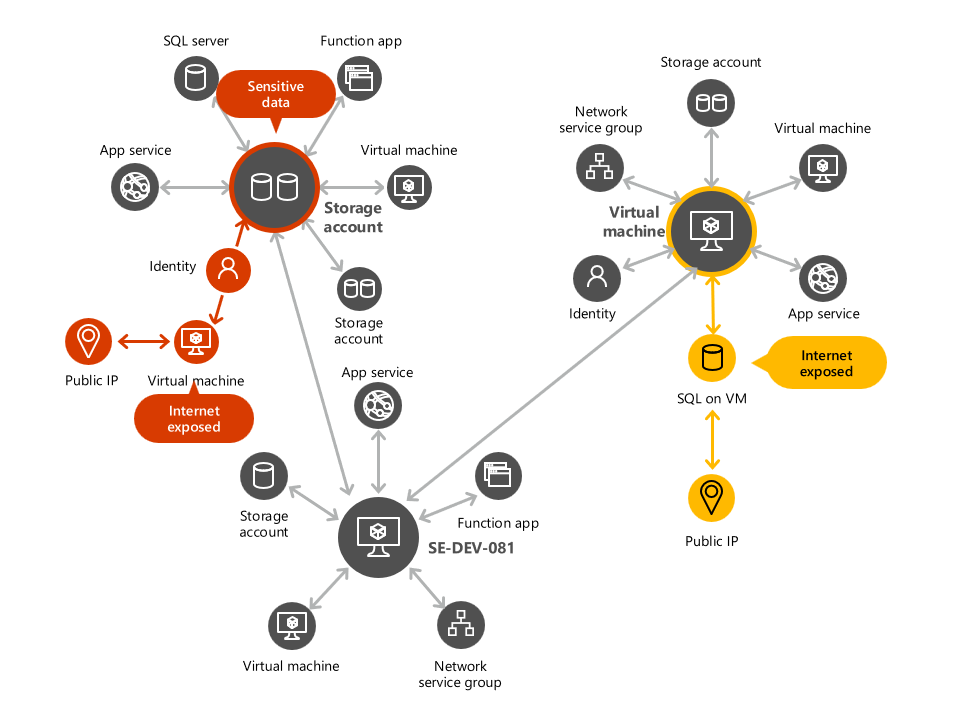

Der Graph für die Cloudsicherheit ist eine graphbasierte Kontext-Engine innerhalb von Defender for Cloud. Der Graph für die Cloudsicherheit sammelt Daten aus Ihrer Multicloudumgebung und aus anderen Quellen. Beispiele sind der Cloudressourcenbestand, Verbindungen, Möglichkeiten für laterale Bewegungen, Gefährdungen durch das Internet, Berechtigungen, Netzwerkverbindungen, Sicherheitsrisiken und mehr. Auf Grundlage der gesammelten Daten wird ein Graph erstellt, der Ihre Multicloudumgebung darstellt.

Defender for Cloud verwendet den generierten Graphen, um eine Angriffspfadanalyse durchzuführen und die Probleme mit dem höchsten Risiko in Ihrer Umgebung zu finden. Der Graph kann auch mithilfe des Cloudsicherheits-Explorers abgefragt werden.

Was ist ein Angriffspfad?

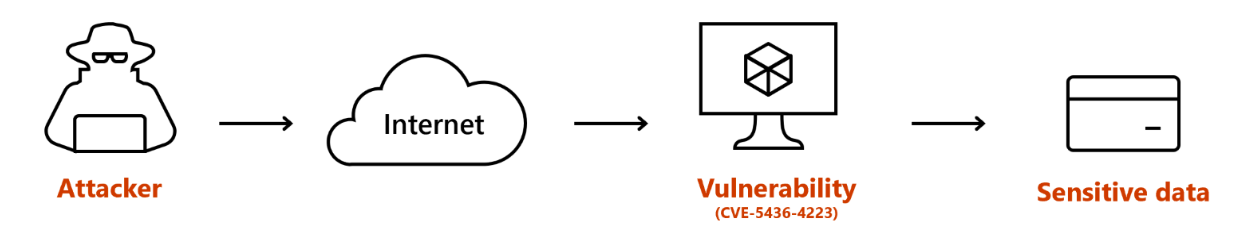

Ein Angriffspfad umfasst eine Reihe von Schritten, die ein potenzieller Angreifer durchführen kann, um Ihre Umgebung zu verletzen und auf Ihre Ressourcen zuzugreifen. Ein Angriffspfad beginnt an einem Eintrittspunkt, z. B. einer anfälligen Ressource. Der Angriffspfad folgt der verfügbaren lateralen Bewegung innerhalb Ihrer Multicloud-Umgebung, z. B. mithilfe angefügter Identitäten, die über Berechtigungen für andere Ressourcen verfügen. Der Angriffspfad wird fortgesetzt, bis der Angreifer ein kritisches Ziel erreicht, z. B. Datenbanken, die vertrauliche Daten enthalten.

Die Funktion von Defender for Cloud zur Analyse von Angriffspfaden verwendet den Cloudsicherheitsgraphen und einen geschützten Algorithmus, um verletzliche Eintrittspunkte sowie die Schritte zu ermitteln, die ein Angreifer ausführen kann, um Ihre wichtigen Ressourcen zu erreichen. Der Algorithmus legt Angriffspfade offen und schlägt Empfehlungen vor, um Probleme zu beheben und so den Angriffspfad zu unterbrechen und eine Sicherheitsverletzung zu verhindern.

Die Funktion zur Analyse von Angriffspfaden überprüft den eindeutigen Cloudsicherheitsgraphen eines jeden Kunden, um Eintrittspunkte zu ermitteln, die ausgenutzt werden können. Wenn ein Einstiegspunkt gefunden wird, sucht der Algorithmus nach potenziellen nächsten Schritten, die ein Angreifer ergreifen könnte, um wichtige Ressourcen zu erreichen. Diese Angriffspfade werden auf der Seite zur Analyse von Angriffspfaden in Defender for Cloud und in den entsprechenden Empfehlungen dargestellt.

Jeder Kunde sieht seine eindeutigen Angriffspfade basierend auf seiner eindeutigen Multicloud-Umgebung. Mithilfe der Funktion zur Analyse von Angriffspfaden in Defender for Cloud können Sie Probleme identifizieren, die zu einer Sicherheitsverletzung führen können. Sie können auch jedes gefundene Problem korrigieren, beginnend mit dem höchsten Risiko. Das Risiko basiert auf Faktoren wie Internetexposition, Berechtigungen und laterale Bewegung.

Informationen zur Verwendung der Angriffspfadanalyse finden Sie hier.

Was ist der Cloudsicherheits-Explorer?

Durch Ausführen graphbasierter Abfragen für den Cloudsicherheitsgraphen mit dem Cloudsicherheits-Explorer können Sie Sicherheitsrisiken in Ihren Multicloud-Umgebungen proaktiv identifizieren. Ihr Sicherheitsteam kann mithilfe des Abfrage-Generators nach Risiken suchen und dabei die spezifischen kontextbezogenen und herkömmlichen Informationen Ihrer Organisation berücksichtigen.

Der Cloudsicherheits-Explorer ermöglicht eine proaktive Untersuchung. Sie können nach Sicherheitsrisiken in Ihrer Organisation suchen, indem Sie graphbasierte Pfadsuchabfragen für die von Defender for Cloud bereitgestellten kontextbezogenen Sicherheitsdaten ausführen, z. B. fehlerhafte Cloudkonfigurationen, Sicherheitsrisiken, Ressourcenkontext, Möglichkeiten für laterale Bewegungen zwischen Ressourcen und mehr.

Erfahren Sie, wie Sie den Cloud-Sicherheit Explorer verwenden können, oder sehen Sie sich die Liste der Komponenten des Cloud-Sicherheit-Graphs an.