Ausführen von Diagnosen und Sammeln von Protokollen zum Behandeln von Problemen bei Azure Stack Edge-Geräten

GILT FÜR:  Azure Stack Edge Pro – GPU

Azure Stack Edge Pro – GPU Azure Stack Edge Pro 2

Azure Stack Edge Pro 2 Azure Stack Edge Pro R

Azure Stack Edge Pro R Azure Stack Edge Mini R

Azure Stack Edge Mini R

In diesem Artikel wird beschrieben, wie Sie Diagnosen ausführen, ein Supportpaket erfassen, erweiterte Sicherheitsprotokolle sammeln und Protokolle überprüfen, um Probleme beim Geräteupload und Aktualisieren auf Ihrem Azure Stack Edge-Gerät zu beheben.

Ausführen von Diagnosen

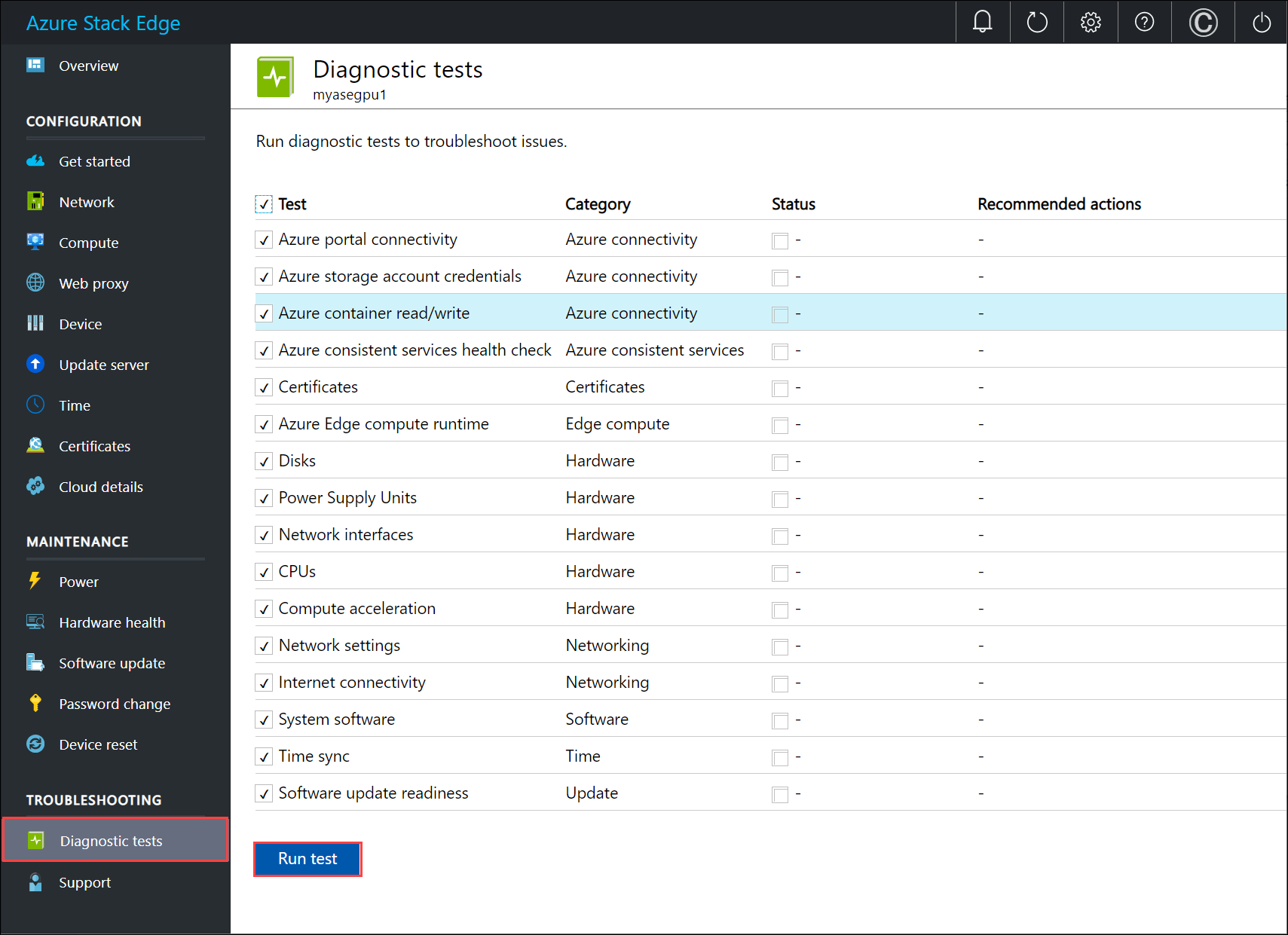

Zum Diagnostizieren und Behandeln von Gerätefehlern können Sie die Diagnosetests ausführen. Gehen Sie auf der lokalen Webbenutzeroberfläche Ihres Geräts wie folgt vor, um Diagnosetests auszuführen:

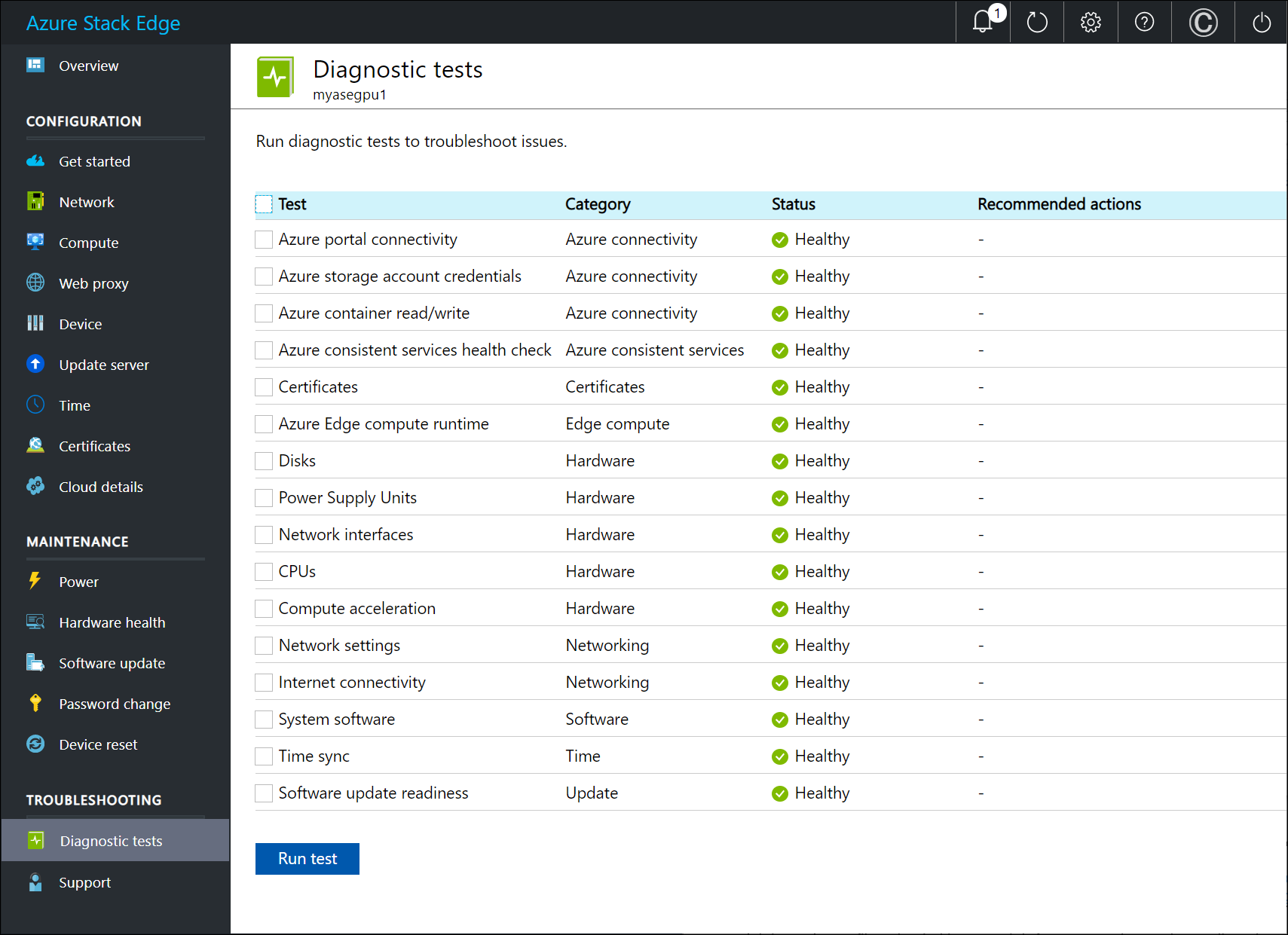

Navigieren Sie auf der lokalen Webbenutzeroberfläche zu Problembehandlung > Diagnosetests. Wählen Sie den gewünschten Test aus, und klicken Sie auf Test ausführen. Sie werden benachrichtigt, dass auf dem Gerät Tests ausgeführt werden.

Die folgende Tabelle beschreibt jeden Diagnosetest, der auf Ihrem Azure Stack Edge-Gerät ausgeführt wird.

Prüfungsname Beschreibung Azure-Portalkonnektivität Der Test überprüft die Konnektivität zwischen Ihrem Azure Stack Edge-Gerät und dem Azure-Portal. Azure-konsistente Integritätsdienste Auf Ihrem Geräte werden verschiedene Dienste ausgeführt, darunter Azure Resource Manager, Computeressourcenanbieter, Netzwerkressourcenanbieter und der Blob Storage-Dienst. Diese Dienste stellen zusammen einen Azure-konsistenten Stapel bereit. Die Integritätsprüfung stellt sicher, dass diese Azure-konsistenten Dienste betriebsbereit sind. Zertifikate Der Test überprüft das Ablaufdatum und die Auswirkungen von Geräte- und DNS-Domänenänderungen auf Zertifikate. Bei der Integritätsprüfung wurde überprüft, ob alle Zertifikate importiert und auf alle Geräteknoten angewendet wurden. Runtime für Azure-Edgecomputing Der Test überprüft, ob der Kubernetes Service von Azure Stack Edge wie erwartet funktioniert. Dies schließt die Überprüfung der Kubernetes-VM-Integrität sowie des Status des von Ihrem Gerät bereitgestellten Kubernetes Service ein. Datenträger Der Test überprüft, ob alle Gerätedatenträger verbunden sind und funktionieren. Dies schließt eine Überprüfung ein, ob auf den Datenträgern die richtige Firmware installiert ist und BitLocker ordnungsgemäß konfiguriert ist. Stromversorgungseinheiten Der Test überprüft, ob alle Netzteile verbunden sind und funktionieren. Netzwerkschnittstellen Der Test überprüft, ob alle Netzwerkschnittstellen auf Ihrem Gerät verbunden sind, und ob die Netzwerktopologie für dieses System den Erwartungen entspricht. Zentralprozessoren (CPUs) Der Test überprüft, ob CPUs im System über die richtige Konfiguration verfügen sowie aktuell und funktionsfähig sind. Computebeschleunigung Der Test überprüft, ob die Computebeschleunigung hinsichtlich Hardware und Software erwartungsgemäß funktioniert. Je nach Gerätemodell kann die Computebeschleunigung über eine GPU (Graphical Processing Unit) oder eine VPU (Vision Processing Unit) oder ein FPGA (Field Programmable Gate Array) erfolgen. Netzwerkeinstellungen Dieser Test überprüft die Netzwerkkonfiguration des Geräts. Internetkonnektivität Dieser Test überprüft die Internetkonnektivität des Geräts. Systemsoftware Mit diesem Test wird überprüft, ob der Systemspeicher und der Softwarestapel wie erwartet funktionieren. Zeitsynchronisierung Dieser Test überprüft die Zeiteinstellungen des Geräts und stellt sicher, dass der auf dem Gerät konfigurierte Zeitserver gültig und zugänglich ist. Bereitschaft für Softwareupdates Dieser Test überprüft, ob der konfigurierte Updateserver gültig und zugänglich ist. Nach Abschluss der Tests werden die Ergebnisse angezeigt.

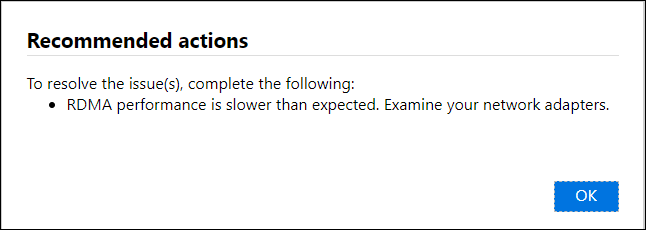

Sollte ein Test nicht erfolgreich sein, wird eine URL für die empfohlene Maßnahme angezeigt. Wählen Sie die URL aus, um die empfohlene Maßnahme anzuzeigen.

Zusammenstellen des Unterstützungspaket

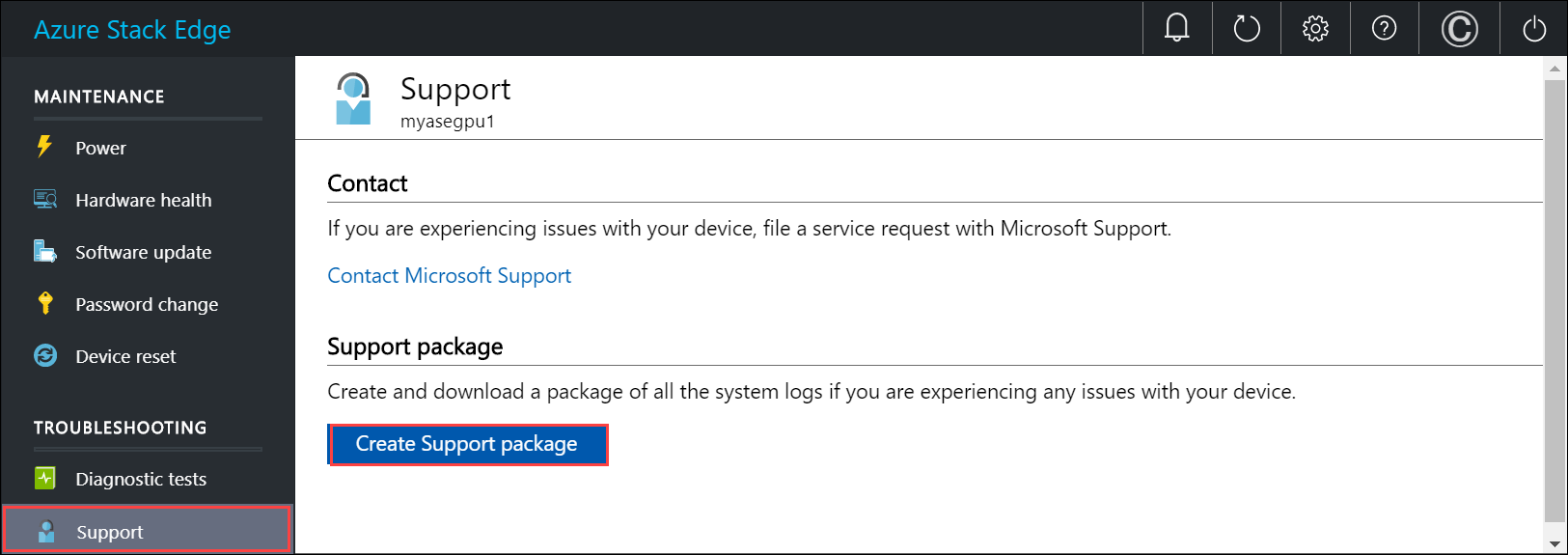

Ein Protokollpaket enthält alle relevanten Protokolle, die das Supportteam von Microsoft bei der Behandlung von Geräteproblemen unterstützen. Sie können ein Unterstützungspaket über die lokale Webbenutzeroberfläche generieren.

Gehen Sie wie folgt vor, um ein Unterstützungspaket zusammenzustellen:

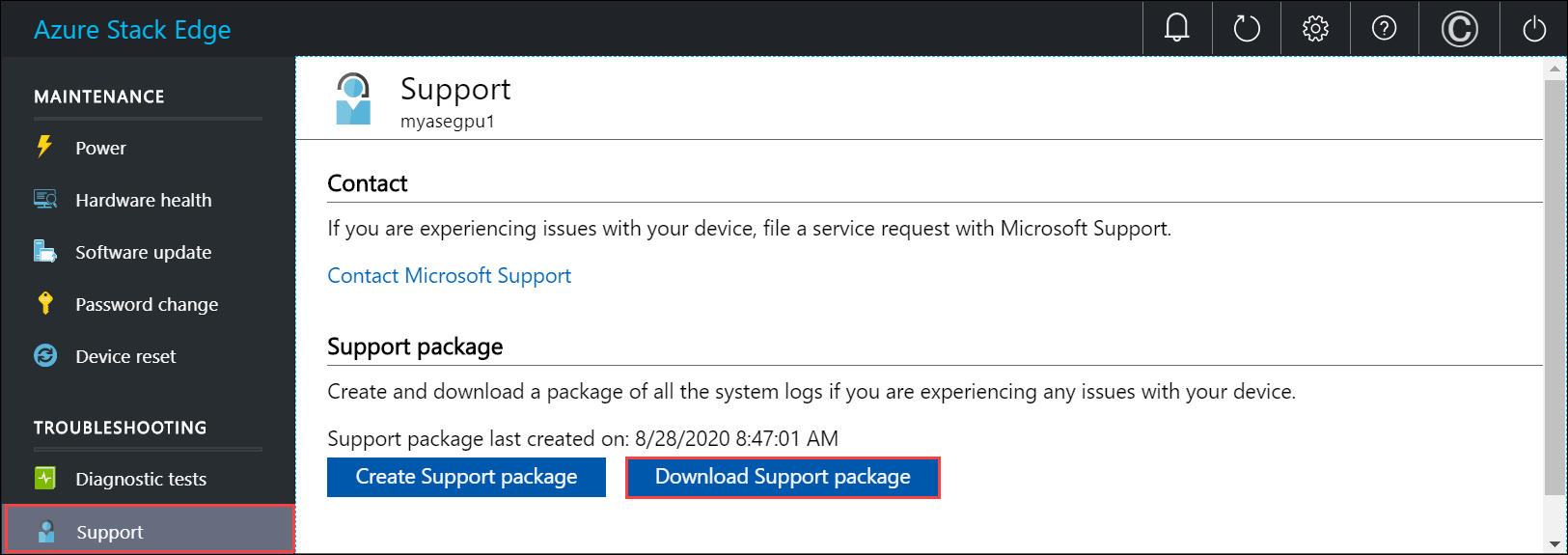

Navigieren Sie auf der lokalen Webbenutzeroberfläche zu Problembehandlung > Support. Wählen Sie Supportpaket erstellen aus. Daraufhin wird das Unterstützungspaket zusammengestellt. Dieser Vorgang kann mehrere Minuten dauern.

Nachdem das Supportpaket erstellt wurde, wählen Sie Supportpaket herunterladen aus. Ein ZIP-Paket wird an den gewünschten Pfad heruntergeladen. Sie können das Paket entpacken und sich die Systemprotokolldateien ansehen.

Sammeln erweiterter Sicherheitsprotokolle

Bei den erweiterten Sicherheitsprotokollen kann es sich um software- oder hardwarebezogene Protokolle zu Angriffen auf Ihr Azure Stack Edge Pro-Gerät handeln.

Protokolle zu softwarebezogenen Angriffen

Die Protokolle zu softwarebezogenen Angriffen oder standardmäßigen Firewallprotokolle werden für ein- und ausgehenden Datenverkehr gesammelt.

Wenn für das Gerät ab Werk ein Image erstellt wird, ist die standardmäßige Firewallprotokollierung aktiviert. Diese Protokolle werden standardmäßig im Supportpaket gebündelt, wenn Sie ein Supportpaket über die lokale Benutzeroberfläche oder die Windows PowerShell-Schnittstelle des Geräts erstellen.

Wenn im Supportpaket nur die Firewallprotokolle benötigt werden, um jegliche Angriffe auf die Software (NW) auf dem Gerät zu überprüfen, verwenden Sie bei der Erstellung des Supportpakets die Option

-Include FirewallLog.Wenn keine spezielle Include-Option angegeben wird, ist das Firewallprotokoll standardmäßig im Supportpaket enthalten.

Im Supportpaket befindet sich das Firewallprotokoll im Stammordner in der Datei

pfirewall.log. Nachfolgend finden Sie ein Beispiel des Softwareangriffsprotokolls für das Azure Stack Edge Pro-Gerät.#Version: 1.5 #Software: Microsoft Windows Firewall #Time Format: Local #Fields: date time action protocol src-ip dst-ip src-port dst-port size tcpflags tcpsyn tcpack tcpwin icmptype icmpcode info path 2019-11-06 12:35:19 DROP UDP 5.5.3.197 224.0.0.251 5353 5353 59 - - - - - - - RECEIVE 2019-11-06 12:35:19 DROP UDP fe80::3680:dff:fe01:9e88 ff02::fb 5353 5353 89 - - - - - - - RECEIVE 2019-11-06 12:35:19 DROP UDP fe80::3680:dff:fe01:9e88 ff02::fb 5353 5353 89 - - - - - - - RECEIVE 2019-11-06 12:35:19 DROP UDP fe80::3680:dff:fe01:9e88 ff02::fb 5353 5353 89 - - - - - - 2019-11-06 12:35:19 DROP UDP fe80::3680:dff:fe01:9d87 ff02::fb 5353 5353 79 - - - - - - - RECEIVE 2019-11-06 12:35:19 DROP UDP 5.5.3.193 224.0.0.251 5353 5353 59 - - - - - - - RECEIVE 2019-11-06 12:35:19 DROP UDP fe80::3680:dff:fe08:20d5 ff02::fb 5353 5353 89 - - - - - - - RECEIVE 2019-11-06 12:35:19 DROP UDP fe80::3680:dff:fe08:20d5 ff02::fb 5353 5353 89 - - - - - - - RECEIVE 2019-11-06 12:35:19 DROP UDP fe80::3680:dff:fe01:9e8b ff02::fb 5353 5353 89 - - - - - - - RECEIVE 2019-11-06 12:35:19 DROP UDP fe80::3680:dff:fe01:9e8b ff02::fb 5353 5353 89 - - - - - - - RECEIVE 2019-11-06 12:35:19 DROP UDP 5.5.3.33 224.0.0.251 5353 5353 59 - - - - - - - RECEIVE 2019-11-06 12:35:19 DROP UDP fe80::3680:dff:fe01:9e8b ff02::fb 5353 5353 89 - - - - - - - RECEIVE 2019-11-06 12:35:19 DROP UDP fe80::3680:dff:fe01:9e8a ff02::fb 5353 5353 89 - - - - - - - RECEIVE 2019-11-06 12:35:19 DROP UDP fe80::3680:dff:fe01:9e8b ff02::fb 5353 5353 89 - - - - - - - RECEIVE

Protokolle zu hardwarebezogenen Angriffen

Um jegliche Angriffe auf die Hardware des Geräts zu erkennen, werden derzeit alle Ereignisse am Gehäuse wie Öffnen und Schließen protokolliert.

Das Systemereignisprotokoll des Geräts wird mit dem Cmdlet

racadmausgelesen. Diese Ereignisse werden dann in einerHWIntrusion.txt-Datei nach gehäusebezogenen Ereignissen gefiltert.Um nur das Hardwareangriffsprotokoll in das Supportpaket aufzunehmen, verwenden Sie beim Erstellen des Supportpakets die Option

-Include HWSelLog.Wenn keine spezielle Include-Option angegeben wird, ist das Hardwareangriffsprotokoll standardmäßig im Supportpaket enthalten.

Im Supportpaket befindet sich das Hardwareangriffsprotokoll in der Datei

HWIntrusion.txtim Stammordner. Nachfolgend finden Sie ein Beispiel des Hardwareangriffsprotokolls für das Azure Stack Edge Pro-Gerät.09/04/2019 15:51:23 system Critical The chassis is open while the power is off. 09/04/2019 15:51:30 system Ok The chassis is closed while the power is off.

Behandeln von Problemen und Fehlern beim Geräteupload und Aktualisieren von Geräten

Alle Fehler, die während der Upload- und Aktualisierungsprozesse aufgetreten sind, sind in den entsprechenden Fehlerdateien enthalten.

Navigieren Sie zum Anzeigen der Fehlerdateien zu Ihrer Freigabe, und wählen Sie die Freigabe aus, um den Inhalt anzuzeigen.

Wählen Sie den Ordner Microsoft Data Box Edge aus. Dieser Ordner enthält zwei Unterordner:

- Der Ordner „Upload“ enthält Protokolldateien für Uploadfehler.

- Der Ordner „Refresh“ ist für Fehler bei der Aktualisierung vorgesehen.

Hier sehen Sie eine exemplarische Protokolldatei für die Aktualisierung.

<root container="test1" machine="VM15BS020663" timestamp="03/18/2019 00:11:10" /> <file item="test.txt" local="False" remote="True" error="16001" /> <summary runtime="00:00:00.0945320" errors="1" creates="2" deletes="0" insync="3" replaces="0" pending="9" />Wenn diese Datei einen Fehler enthält (im Beispiel hervorgehoben), notieren Sie sich den Fehlercode (in diesem Fall: 16001). Suchen Sie anhand dieses Fehlercodes in der folgenden Fehlerreferenz nach der entsprechenden Fehlerbeschreibung.

Fehlercode Fehlerbeschreibung 100 Der Name des Containers oder der Freigabe muss zwischen 3 und 63 Zeichen umfassen. 101 Der Name des Containers oder der Freigabe darf nur Buchstaben, Zahlen oder Bindestriche enthalten. 102 Der Name des Containers oder der Freigabe darf nur Buchstaben, Zahlen oder Bindestriche enthalten. 103 Der Blob- oder Dateiname enthält nicht unterstützte Steuerzeichen. 104 Der Blob- oder Dateiname enthält unzulässige Zeichen. 105 Der Blob- oder Dateiname enthält zu viele Segmente. Segmente werden jeweils durch einen Schrägstrich (/) getrennt. 106 Der Blob- oder Dateiname ist zu lang. 107 Eines der Segmente des Blob- oder Dateinamens ist zu lang. 108 Die Datei ist zu groß zum Hochladen. 109 Der Blob- oder Dateiname ist nicht ordnungsgemäß ausgerichtet. 110 Der Blob- oder Dateiname im Unicodeformat ist ungültig. 111 Der Name oder das Präfix der Datei oder des Blobs ist ein nicht unterstützter reservierter Name (beispielsweise COM1). 2.000 Ein ETag-Konflikt deutet auf einen Konflikt zwischen einem Blockblob in der Cloud und auf dem Gerät hin. Löschen Sie zur Behebung dieses Konflikts eine dieser Dateien (entweder die Version in der Cloud oder die Version auf dem Gerät). 2001 Bei der Verarbeitung einer hochgeladenen Datei ist ein unerwartetes Problem aufgetreten. Sollte dieser Fehler auftreten und länger als 24 Stunden bestehen bleiben, wenden Sie sich an den Support. 2002 Die Datei ist bereits in einem anderen Prozess geöffnet und kann erst hochgeladen werden, wenn das Handle geschlossen wurde. 2003 Die hochzuladende Datei konnte nicht geöffnet werden. Sollte dieser Fehler auftreten, wenden Sie sich an den Microsoft-Support. 2004 Mit dem Zielcontainer für die hochzuladenden Daten konnte keine Verbindung hergestellt werden. 2005 Mit dem Container konnte keine Verbindung hergestellt werden, da die Kontoberechtigungen entweder nicht korrekt oder nicht mehr aktuell sind. Überprüfen Sie Ihren Zugriff. 2006 In das Konto konnten keine Daten hochgeladen werden, da das Konto oder die Freigabe deaktiviert ist. 2007 Mit dem Container konnte keine Verbindung hergestellt werden, da die Kontoberechtigungen entweder nicht korrekt oder nicht mehr aktuell sind. Überprüfen Sie Ihren Zugriff. 2008 Es konnten keine neuen Daten hinzugefügt werden, da der Container voll ist. Überprüfen Sie die Azure-Spezifikationen für unterstützte Containergrößen unter Berücksichtigung des Typs. Azure Files unterstützt beispielsweise nur eine maximale Dateigröße von 5 TB. 2009 Daten konnten nicht hochgeladen werden, da der Container, welcher der Freigabe zugeordnet ist, nicht vorhanden ist. 2997 Ein unerwarteter Fehler ist aufgetreten. Dies ist ein vorübergehender Fehler, der sich von selbst behebt. 2998 Ein unerwarteter Fehler ist aufgetreten. Der Fehler behebt sich unter Umständen von selbst. Sollte er jedoch länger als 24 Stunden bestehen bleiben, wenden Sie sich an den Microsoft-Support. 16000 Diese Datei konnte nicht abgerufen werden. 16001 Diese Datei konnte nicht abgerufen werden, da sie auf Ihrem lokalen System bereits vorhanden ist. 16002 Diese Datei konnte nicht aktualisiert werden, da sie nicht vollständig hochgeladen wurde.