SQL Managed Instance mit Azure Arc-Unterstützung mit Active Directory-Authentifizierung

Azure Arc-fähige Datendienste unterstützen Active Directory (AD) für Identity & Access Management (IAM). SQL Managed Instance mit Arc-Unterstützung nutzt eine vorhandene lokale AD-Domäne (Active Directory) für die Authentifizierung.

In diesem Artikel wird beschrieben, wie SQL Managed Instance aktiviert von Azure Arc mit Active Directory (AD)-Authentifizierung aktiviert wird. Der Artikel veranschaulicht zwei mögliche AD-Integrationsmodi:

- Kundenseitig verwaltete Schlüsseltabelle (Customer-Managed Keytab, CMK)

- Dienstseitig verwaltete Schlüsseltabelle (System-Managed Keytab, SMK)

Das Konzept des AD-Integrationsmodus (Active Directory) beschreibt den Prozess für die Schlüsseltabellenverwaltung, einschließlich Folgendem:

- Erstellen eines AD-Kontos, das von SQL Managed Instance verwendet wird

- Registrieren von Dienstprinzipalnamen (Service Principal Names, SPNs) im obigen AD-Konto

- Generieren der Schlüsseltabellendatei

Hintergrund

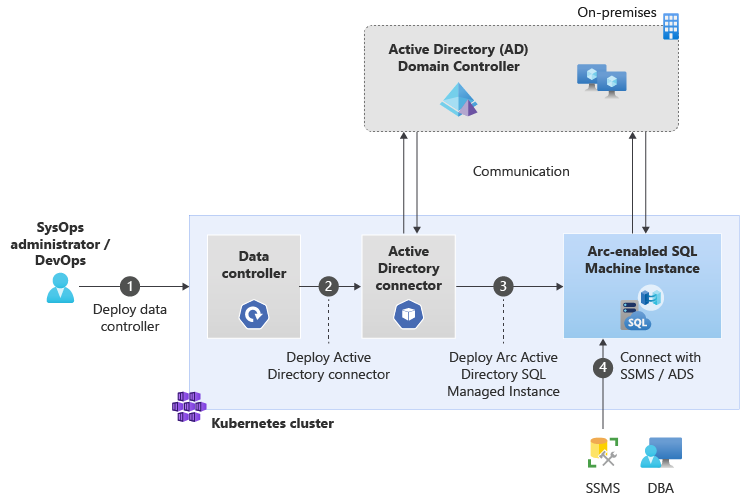

Um die Active Directory-Authentifizierung für SQL Server für Linux- und Linux-Container zu aktivieren, verwenden Sie eine Schlüsseltabellendatei. Die Schlüsseltabellendatei ist eine Kryptografiedatei, die den Dienstprinzipalnamen, den Kontonamen und den Hostnamen enthält. SQL Server verwendet die Schlüsseltabellendatei, um sich selbst bei der AD-Domäne und die SQL Server-Clients über Active Directory zu authentifizieren. Führen Sie die folgenden Schritte aus, um die Active Directory-Authentifizierung für SQL Managed Instance mit Arc-Unterstützung zu aktivieren:

- Bereitstellen eines Datencontrollers

- Bereitstellen eines AD-Connectors für eine kundenseitig verwaltete Schlüsseltabelle oder Bereitstellen eines AD-Connectors für eine dienstseitig verwaltete Schlüsseltabelle

- Bereitstellen von verwalteten SQL-Instanzen

Im folgenden Diagramm ist gezeigt, wie Sie die Active Directory-Authentifizierung für SQL Managed Instance mit Azure Arc-Unterstützung aktivieren:

Was ist ein Active Directory Connector (AD)?

Um die Active Directory-Authentifizierung für SQL Managed Instance zu aktivieren, muss die Instanz in einer Umgebung bereitgestellt werden, die die Kommunikation mit der Active Directory-Domäne ermöglicht.

Um dies zu erleichtern, führen die Azure Arc-fähigen Datendienste eine neue Kubernetes-native benutzerdefinierte Ressourcendefinition (Custom Resource Definition, CRD) namens Active Directory Connector ein. Diese stellt Instanzen bereit, die auf demselben Datencontroller ausgeführt werden, um die Active Directory-Authentifizierung durchführen zu können.

Vergleichen der AD-Integrationsmodi

Was ist der Unterschied zwischen den beiden Active Directory-Integrationsmodi?

Um die Active Directory-Authentifizierung für SQL Managed Instance mit Azure Arc-Unterstützung zu aktivieren, benötigen Sie einen Active Directory-Connector, in dem Sie den Active Directory-Integrationsmodus für die Bereitstellung angeben. Die sind die beiden Active Directory-Integrationsmodi:

- Kundenseitig verwaltete Schlüsseltabelle

- Dienstseitig verwaltete Schlüsseltabelle

Im folgenden Abschnitt werden diese Modi verglichen.

| Kundenseitig verwaltete Schlüsseltabelle | Systemseitig verwaltete Schlüsseltabelle | |

|---|---|---|

| Anwendungsfälle | Kleine und mittlere Unternehmen, die mit der Verwaltung von Active Directory-Objekten vertraut sind und Flexibilität in ihrem Automatisierungsprozess wünschen. | Unternehmen aller Größen, die hoch automatisierte Active Directory-Verwaltungsfunktionen benötigen. |

| Von Benutzer bereitgestellt | Ein Active Directory-Konto und SPNs in diesem Konto sowie eine Schlüsseltabellendatei für die Active Directory-Authentifizierung. | Eine Organisationseinheit (OE) und ein Domänendienstkonto, das über ausreichende Berechtigungen für diese OE in Active Directory verfügt. |

| Merkmale | Vom Benutzer verwaltet. Benutzer müssen über ein Active Directory-Konto, das die Identität der verwalteten Instanz annimmt, und über die Schlüsseltabellendatei verfügen. | Vom System verwaltet. Das System erstellt ein Domänendienstkonto für jede verwaltete Instanz und legt in diesem Konto automatisch SPNs fest. Es erstellt auch eine Schlüsseltabellendatei und stellt sie für die verwaltete Instanz bereit. |

| Bereitstellungsprozess | 1. Bereitstellen eines Datencontrollers 2. Erstellen Sie eine Schlüsseltabellendatei 3. Richten Sie die Schlüsseltabelleninformationen für das Kubernetes-Geheimnis ein. 4. Stellen Sie den AD-Connector und die verwaltete SQL-Instanz bereit. Weitere Informationen finden Sie unter Bereitstellen eines AD-Connectors für eine kundenseitig verwaltete Schlüsseltabelle. |

1. Stellen Sie den Datencontroller und den AD-Connector bereit. 2. Stellen Sie eine verwaltete SQL-Instanz bereit. Weitere Informationen finden Sie unter Bereitstellen eines AD-Connectors für eine systemseitig verwaltete Schlüsseltabelle. |

| Verwaltbarkeit | Sie können die Schlüsseltabellendatei anhand der Anweisungen des Active Directory-Hilfsprogramms (adutil) erstellen. Manuelle Schlüsseltabellenrotation. |

Verwaltete Schlüsseltabellenrotation. |

| Einschränkungen | Es wird nicht empfohlen, Schlüsseltabellendateien für mehrere Dienste zu verwenden. Jeder Dienst sollte über eine eigene, spezifische Schlüsseltabellendatei verfügen. Je mehr Schlüsseltabellendateien vorhanden sind, desto höher sind Aufwand und Komplexität. | Verwaltete Schlüsseltabellengenerierung und -rotation. Das Dienstkonto erfordert ausreichende Berechtigungen in Active Directory, um die Anmeldeinformationen verwalten zu können. Die verteilte Verfügbarkeitsgruppe wird nicht unterstützt. |

In jedem Modus benötigen Sie ein spezifisches Active Directory-Konto, eine Schlüsseltabelle und ein Kubernetes-Geheimnis für jede verwaltete SQL-Instanz.

Aktivieren von Active Directory-Authentifizierung

Wenn Sie eine Instanz mit der Absicht bereitstellen, die Active Directory-Authentifizierung zu aktivieren, muss die Bereitstellung auf die zu verwendende Active Directory-Connectorinstanz verweisen. Durch Verweisen auf den Active Directory-Connector in der Spezifikation für verwaltete Instanzen wird automatisch die erforderliche Umgebung im Instanzcontainer für die Authentifizierung mit Active Directory eingerichtet.

Zugehöriger Inhalt

- Bereitstellen eines AD-Connectors für eine kundenseitig verwaltete Schlüsseltabelle

- Bereitstellen eines AD-Connectors für eine systemseitig verwaltete Schlüsseltabelle

- Bereitstellen einer durch Azure-Arc aktivierten SQL Managed Instance-Instanz in Active Directory (AD)

- Herstellen einer Verbindung mit einer durch Azure Arc aktivierten SQL Managed Instance-Instanz mithilfe der Active Directory-Authentifizierung