Aktivieren der TLS 1.1- und TLS 1.2-Unterstützung in SharePoint Server 2016

GILT FÜR: 2013

2013  2016

2016  2019

2019  Subscription Edition

Subscription Edition  SharePoint in Microsoft 365

SharePoint in Microsoft 365

Um die TLS-Protokollversionen 1.1 und 1.2 in Ihrer SharePoint 2016-Umgebung zu aktivieren, müssen Sie an den folgenden Speicherorten Updates installieren und Konfigurationseinstellungen ändern:

SharePoint-Server in der SharePoint-Farm

Microsoft SQL-Server in der SharePoint-Farm

Clientcomputer, die für den Zugriff auf Ihre SharePoint-Websites verwendet werden

Wichtig

Wenn Sie nicht jeden dieser Speicherorte aktualisieren, besteht das Risiko, dass Systeme nicht über TLS 1.1 oder TLS 1.2 eine Verbindung miteinander herstellen können. Die Systeme greifen stattdessen auf ein älteres Sicherheitsprotokoll zurück. und wenn die älteren Sicherheitsprotokolle deaktiviert sind, können die Systeme möglicherweise keine vollständige Verbindung herstellen. > Beispiel: SharePoint-Server können möglicherweise keine Verbindung mit SQL Server-Datenbanken herstellen, oder Clientcomputer können keine Verbindung mit Ihren SharePoint-Websites herstellen.

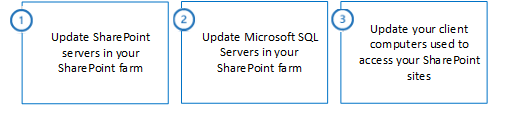

Zusammenfassung des Updatevorgangs

In der folgenden Abbildung sind die drei Schritte des Updatevorgangs dargestellt, die zum Aktivieren der Unterstützung für TLS 1.1 und TLS 1.2 auf Ihren SharePoint-Servern, SQL-Servern und Clientcomputern erforderlich sind.

Schritt 1: Aktualisieren der SharePoint-Server in der SharePoint-Farm

Führen Sie die folgenden Schritte zum Aktualisieren des SharePoint-Servers aus.

| Schritte für SharePoint Server | Windows Server 2012 R2 | Windows Server 2016 |

|---|---|---|

|

1.1 - Installieren des ODBC Driver 11 for SQL Server-Updates zur Unterstützung von TLS 1.2 |

Erforderlich |

Erforderlich |

|

1.2 - Installieren des SQL Server 2012 Native Client-Updates zur Unterstützung von TLS 1.2 |

Erforderlich |

Erforderlich |

| Es werden die folgenden Schritte empfohlen. Diese Schritte sind zwar nicht direkt für SharePoint Server 2016 erforderlich, können jedoch für andere Software, die in SharePoint Server 2016 integriert wird, erforderlich sein. |

||

|

1.3 - Installieren des .NET Framework 3.5-Updates zur Unterstützung von TLS 1.1 und TLS 1.2 |

Empfohlen |

Empfohlen |

|

1.4 - Aktivieren starker Kryptografie in .NET Framework 3.5 |

Empfohlen |

Empfohlen |

| Der folgende Schritt ist optional. Sie können diesen Schritt je nach Sicherheits- und Complianceanforderungen Ihrer Organisation optional ausführen. |

||

|

1.5 - Deaktivieren früherer Versionen von SSL und TLS in Windows Schannel |

Optional |

Optional |

1.1 – Installieren des ODBC Driver 11 for SQL Server-Updates zur Unterstützung von TLS 1.2

Standardmäßig werden TLS 1.1 und TLS 1.2 in ODBC Driver 11 for SQL Server nicht unterstützt. Sie müssen das ODBC Driver 11 for SQL Server-Update zur Unterstützung von TLS 1.2 installieren.

- Weitere Informationen zum Installieren des ODBC Driver 11 for SQL Server-Updates zur Unterstützung von TLS 1.2 finden Sie unter Microsoft® ODBC Driver 11 for SQL Server® - Windows.

1.2 – Installieren des SQL Server 2012 Native Client-Updates zur Unterstützung von TLS 1.2

Standardmäßig werden TLS 1.1 und TLS 1.2 nicht in SQL Server 2012 Native Client unterstützt. Sie müssen das SQL Server 2012 Native Client-Update zur Unterstützung von TLS 1.2 installieren.

- Weitere Informationen zum Installieren des SQL Server 2012 Native Client-Updates finden Sie unter Microsoft® SQL Server® 2012 Native Client - QFE.

1.3 – Installieren des .NET Framework 3.5-Updates zur Unterstützung von TLS 1.1 und TLS 1.2

.NET Framework 3.5 bietet standardmäßig keine TLS 1.1- und TLS 1.2-Unterstützung.

Wichtig

[!WICHTIGER HINWEIS] Um unter Windows Server 2012 R2 Unterstützung für TLS 1.1 und TLS 1.2 hinzuzufügen, müssen Sie ein KB-Update installieren und dann die Windows-Registrierungsschlüssel manuell konfigurieren.

SharePoint Server 2016 basiert auf .NET Framework 4.x und verwendet .NET Framework 3.5 nicht. Bestimmte erforderliche Komponenten und Drittanbietersoftware, die in SharePoint Server 2016 integriert ist, verwenden jedoch möglicherweise .NET Framework 3.5. Microsoft empfiehlt, dieses Update zu installieren und zu konfigurieren, um die Kompatibilität mit TLS 1.2 zu verbessern.

Der SystemDefaultTlsVersions -Registrierungswert definiert die Standardeinstellungen für die Sicherheitsprotokollversion, die standardmäßig von .NET Framework 3.5 verwendet werden. Wenn der Wert auf 0 festgelegt ist, verwendet .NET Framework 3.5 standardmäßig SSL 3.0 or TLS 1.0. Wenn der Wert auf 1 festgelegt ist, erbt .NET Framework 3.5 die Standardeinstellungen von den DisabledByDefault -Registrierungswerten für Windows Schannel. Wenn der Wert nicht definiert ist, verhält sich .NET Framework wie beim Wert „0".

To enable .NET Framework 3.5 to inherit its security protocol defaults from Windows Schannel

For Windows Server 2012 R2

Informationen zur Installation des .NET Framework 3.5 SP1-Updates für Windows Server 2012 R2 finden Sie im KB-Artikel Unterstützung für TLS-Systemstandardversionen in .NET Framework 3.5 unter Windows 8.1 und Windows Server 2012 R2

Nach der Installation des KB-Updates müssen Sie die Registrierungsschlüssel manuell konfigurieren.

For Windows Server 2016

Unter Windows Server 2016 konfigurieren Sie die Registrierungsschlüssel manuell.

To manually configure the registry keys, do the following:

Erstellen Sie im Editor eine Textdatei namens net35-tls12-enable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727]

"SystemDefaultTlsVersions"=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727]

"SystemDefaultTlsVersions"=dword:00000001

Speichern Sie die net35-tls12-enable.reg -Datei.

Doppelklicken Sie auf die net35-tls12-enable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

1.4 – Aktivieren starker Kryptografie in .NET Framework 3.5

Der SchUseStrongCrypto -Registrierungswert schränkt die Verwendung von Verschlüsselungsalgorithmen mit TLS ein, die als schwach angesehen werden wie z. B. RC4.

Microsoft hat ein optionales Sicherheitsupdate für .NET Framework 3.5 unter Windows Server 2012 R2 veröffentlicht, mit dem die Windows-Registrierungsschlüssel automatisch konfiguriert werden. Für Windows Server 2016 sind keine Updates verfügbar. Sie müssen die Windows-Registrierungsschlüssel unter Windows Server 2016 manuell konfigurieren.

Windows Server 2012 R2

- Informationen zum Aktivieren der starken Kryptografie in .NET Framework 3.5 für Windows Server 2012 R2 finden Sie im KB-Artikel Hinweise zum Sicherheitsupdate für .NET Framework 3.5 für Windows 8.1 und Windows Server 2012 R2: 13. Mai 2014

Windows Server 2016

Um starke Kryptografie in .NET Framework 3.5 für Windows Server 2016 zu aktivieren, konfigurieren Sie die folgenden Windows-Registrierungsschlüssel:

Erstellen Sie im Editor eine Textdatei namens net35-strong-crypto-enable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727]

"SchUseStrongCrypto"=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727]

"SchUseStrongCrypto"=dword:00000001

Speichern Sie die net35-strong-crypto-enable.reg -Datei.

Doppelklicken Sie auf die net35-strong-crypto-enable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

1.5 – Deaktivieren früherer Versionen von SSL und TLS in Windows Schannel

SSL- und TLS-Unterstützung wird in Windows Schannel durch Bearbeiten der Windows-Registrierung aktiviert oder deaktiviert. Jede SSL- und TLS-Protokollversion kann unabhängig voneinander aktiviert oder deaktiviert werden. Sie müssen keine Protokollversion aktivieren oder deaktivieren, um eine andere Protokollversion zu aktivieren oder zu deaktivieren.

Wichtig

Microsoft empfiehlt, SSL 2.0 und SSL 3.0 aufgrund von schwerwiegende Sicherheitsrisiken in diesen Protokollversionen zu deaktivieren. > Kunden können auch TLS 1.0 und TLS 1.1 deaktivieren, um sicherzustellen, dass nur die neueste Protokollversion verwendet wird. Dies kann jedoch zu Kompatibilitätsproblemen mit Software führen, die die neueste TLS-Protokollversion nicht unterstützt. Kunden sollten eine solche Änderung testen, bevor sie in der Produktion ausgeführt wird.

Der Enabled -Registrierungswert definiert, ob die Protokollversion verwendet werden kann. Wenn der Wert auf 0 festgelegt ist, kann die Protokollversion auch dann nicht verwendet werden, wenn diese standardmäßig aktiviert ist oder wenn die Anwendung explizit diese Protokollversion anfordert. Wenn der Wert auf 1 festgelegt ist, kann die Protokollversion verwendet werden, wenn sie standardmäßig aktiviert ist oder wenn die Anwendung explizit diese Protokollversion anfordert. Wenn der Wert nicht definiert ist, wird ein vom Betriebssystem festgelegter Standardwert verwendet.

Der DisabledByDefault -Registrierungswert definiert, ob die Protokollversion standardmäßig verwendet wird. Diese Einstellung gilt nur, wenn die Anwendung nicht explizit die zu verwendende Protokollversion anfordert. Wenn der Wert auf 0 festgelegt ist, wird die Protokollversion standardmäßig verwendet. Wenn der Wert auf 1 festgelegt ist, wird die Protokollversion standardmäßig nicht verwendet. Wenn der Wert nicht definiert ist, wird ein vom Betriebssystem festgelegter Standardwert verwendet.

So deaktivieren Sie die SSL 2.0-Unterstützung in Windows Schannel

Erstellen Sie im Editor eine Textdatei namens ssl20-disable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

Speichern Sie die ssl20-disable.reg -Datei.

Doppelklicken Sie auf die ssl20-disable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

So deaktivieren Sie die SSL 3.0-Unterstützung in Windows Schannel

Erstellen Sie im Editor eine Textdatei namens ssl30-disable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

Speichern Sie die ssl30-disable.reg -Datei.

Doppelklicken Sie auf die ssl30-disable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

So deaktivieren Sie die TLS 1.0-Unterstützung in Windows Schannel

Erstellen Sie im Editor eine Textdatei namens tls10-disable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

Speichern Sie die tls10-disable.reg -Datei.

Doppelklicken Sie auf tls10-disable.reg.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

So deaktivieren Sie die TLS 1.1-Unterstützung in Windows Schannel

Erstellen Sie im Editor eine Textdatei namens tls11-disable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

Speichern Sie die tls11-disable.reg -Datei.

Doppelklicken Sie auf die tls11-disable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

Schritt 2: Aktualisieren von Microsoft SQL-Servern in der SharePoint-Farm

Führen Sie die folgenden Schritte zum Aktualisieren der SQL-Server in der SharePoint-Farm aus.

| Schritte für die SQL-Server | Windows Server 2012 R2 | Windows Server 2016 |

|---|---|---|

|

2.1 - Aktivieren der TLS 1.1- und TLS 1.2-Unterstützung in Microsoft SQL Server |

Erforderlich |

Erforderlich |

| Der folgende Schritt ist optional. Sie können diesen Schritt je nach Sicherheits- und Complianceanforderungen Ihrer Organisation optional ausführen. |

||

|

2.2 - Deaktivieren früherer Versionen von SSL und TLS in Windows Schannel |

Optional |

Optional |

2.1 – Aktivieren der TLS 1.1- und TLS 1.2-Unterstützung in Microsoft SQL Server

Ältere SQL Server-Versionen als SQL Server 2016 bieten standardmäßig keine TLS 1.1- und TLS 1.2-Unterstützung. Für TLS 1.1- und TLS 1.2-Unterstützung müssen Sie die Updates für SQL Server installieren.

- Befolgen Sie zum Aktivieren der TLS 1.1- und 1.2 TLS-Unterstützung in SQL Server die Anweisungen im KB-Artikel TLS 1.2-Unterstützung für Microsoft SQL Server

2.2 – Deaktivieren früherer Versionen von SSL und TLS in Windows Schannel

SSL- und TLS-Unterstützung wird in Windows Schannel durch Bearbeiten der Windows-Registrierung aktiviert oder deaktiviert. Jede SSL- und TLS-Protokollversion kann unabhängig voneinander aktiviert oder deaktiviert werden. Sie müssen keine Protokollversion aktivieren oder deaktivieren, um eine andere Protokollversion zu aktivieren oder zu deaktivieren.

Wichtig

Microsoft empfiehlt, SSL 2.0 und SSL 3.0 aufgrund von schwerwiegende Sicherheitsrisiken in diesen Protokollversionen zu deaktivieren. > Kunden können auch TLS 1.0 und 1.1 deaktivieren, um sicherzustellen, dass nur die neueste Protokollversion verwendet wird. Dies kann jedoch zu Kompatibilitätsproblemen mit Software führen, die die neueste TLS-Protokollversion nicht unterstützt. Kunden sollten eine solche Änderung testen, bevor sie in der Produktion ausgeführt wird.

Der Enabled -Registrierungswert definiert, ob die Protokollversion verwendet werden kann. Wenn der Wert auf 0 festgelegt ist, kann die Protokollversion auch dann nicht verwendet werden, wenn diese standardmäßig aktiviert ist oder wenn die Anwendung explizit diese Protokollversion anfordert. Wenn der Wert auf 1 festgelegt ist, kann die Protokollversion verwendet werden, wenn sie standardmäßig aktiviert ist oder wenn die Anwendung explizit diese Protokollversion anfordert. Wenn der Wert nicht definiert ist, wird ein vom Betriebssystem festgelegter Standardwert verwendet.

Der DisabledByDefault -Registrierungswert definiert, ob die Protokollversion standardmäßig verwendet wird. Diese Einstellung gilt nur, wenn die Anwendung nicht explizit die zu verwendende Protokollversion anfordert. Wenn der Wert auf 0 festgelegt ist, wird die Protokollversion standardmäßig verwendet. Wenn der Wert auf 1 festgelegt ist, wird die Protokollversion standardmäßig nicht verwendet. Wenn der Wert nicht definiert ist, wird ein vom Betriebssystem festgelegter Standardwert verwendet.

So deaktivieren Sie die SSL 2.0-Unterstützung in Windows Schannel

Erstellen Sie im Editor eine Textdatei namens ssl20-disable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

Speichern Sie die ssl20-disable.reg -Datei.

Doppelklicken Sie auf die ssl20-disable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

So deaktivieren Sie die SSL 3.0-Unterstützung in Windows Schannel

Erstellen Sie im Editor eine Textdatei namens ssl30-disable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

Speichern Sie die ssl30-disable.reg -Datei.

Doppelklicken Sie auf die ssl30-disable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

So deaktivieren Sie die TLS 1.0-Unterstützung in Windows Schannel

Erstellen Sie im Editor eine Textdatei namens tls10-disable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

Speichern Sie die tls10-disable.reg -Datei.

Doppelklicken Sie auf die tls10-disable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

So deaktivieren Sie die TLS 1.1-Unterstützung in Windows Schannel

Erstellen Sie im Editor eine Textdatei namens tls11-disable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

Speichern Sie die tls11-disable.reg -Datei.

Doppelklicken Sie auf die tls11-disable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

Schritt 3: Aktualisieren der Clientcomputer, die für den Zugriff auf SharePoint-Websites verwendet werden

Führen Sie diese Schritte aus, um die Clientcomputer zu aktualisieren, die auf die SharePoint-Website zugreifen.

| Schritte für die Clientcomputer | Windows 7 | Windows 8.1 | Windows 10 |

|---|---|---|---|

|

3.1 - Aktivieren von TLS 1.1 und TLS 1.2 in Windows Schannel |

Erforderlich |

Nicht zutreffend |

Nicht zutreffend |

|

3.2 - Aktivieren der TLS 1.1- und TLS 1.2-Unterstützung in WinHTTP |

Erforderlich |

Nicht zutreffend |

Nicht zutreffend |

|

3.3 – Aktivieren der TLS 1.1- und TLS 1.2-Unterstützung im Internet Explorer |

Erforderlich |

Nicht zutreffend |

Nicht zutreffend |

|

3.4 – Aktivieren starker Kryptografie in .NET Framework 4.5 oder höher |

Erforderlich |

Erforderlich |

Erforderlich |

|

3.5 – Installation des .NET Framework 3.5-Updates zur Unterstützung von TLS 1.1 und TLS 1.2 |

Erforderlich |

Erforderlich |

Erforderlich |

| Es werden die folgenden Schritte empfohlen. Diese Schritte sind zwar nicht direkt für SharePoint Server 2016 erforderlich, sie bieten jedoch höhere Sicherheit, indem Sie die Verwendung von schwachen Verschlüsselungsalgorithmen einschränken. |

|||

|

3.6 - Aktivieren starker Kryptografie in .NET Framework 3.5 |

Empfohlen |

Empfohlen |

Empfohlen |

| Der folgende Schritt ist optional. Sie können diesen Schritt je nach Sicherheits- und Complianceanforderungen Ihrer Organisation optional ausführen. |

|||

|

3.7 – Deaktivieren früherer Versionen von SSL und TLS in Windows Schannel |

Optional |

Optional |

Optional |

3.1 – Aktivieren von TLS 1.1 und TLS 1.2 in Windows Schannel

SSL- und TLS-Unterstützung wird in Windows Schannel durch Bearbeiten der Windows-Registrierung aktiviert oder deaktiviert. Jede SSL- und TLS-Protokollversion kann unabhängig voneinander aktiviert oder deaktiviert werden. Sie müssen keine Protokollversion aktivieren oder deaktivieren, um eine andere Protokollversion zu aktivieren oder zu deaktivieren.

Der Enabled -Registrierungswert definiert, ob die Protokollversion verwendet werden kann. Wenn der Wert auf 0 festgelegt ist, kann die Protokollversion auch dann nicht verwendet werden, wenn diese standardmäßig aktiviert ist oder wenn die Anwendung explizit diese Protokollversion anfordert. Wenn der Wert auf 1 festgelegt ist, kann die Protokollversion verwendet werden, wenn sie standardmäßig aktiviert ist oder wenn die Anwendung explizit diese Protokollversion anfordert. Wenn der Wert nicht definiert ist, wird ein vom Betriebssystem festgelegter Standardwert verwendet.

Der DisabledByDefault -Registrierungswert definiert, ob die Protokollversion standardmäßig verwendet wird. Diese Einstellung gilt nur, wenn die Anwendung nicht explizit die zu verwendende Protokollversion anfordert. Wenn der Wert auf 0 festgelegt ist, wird die Protokollversion standardmäßig verwendet. Wenn der Wert auf 1 festgelegt ist, wird die Protokollversion standardmäßig nicht verwendet. Wenn der Wert nicht definiert ist, wird ein vom Betriebssystem festgelegter Standardwert verwendet.

So aktivieren Sie die TLS 1.1-Unterstützung in Windows Schannel

Erstellen Sie im Editor eine Textdatei namens tls11-enable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client]

"DisabledByDefault"=dword:00000000

"Enabled"=dword:00000001

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server]

"DisabledByDefault"=dword:00000000

"Enabled"=dword:00000001

Speichern Sie die tls11-enable.reg -Datei.

Doppelklicken Sie auf die tls11-enable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

So aktivieren Sie die TLS 1.2-Unterstützung in Windows Schannel

Erstellen Sie im Editor eine Textdatei namens tls12-enable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client]

"DisabledByDefault"=dword:00000000

"Enabled"=dword:00000001

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Server]

"DisabledByDefault"=dword:00000000

"Enabled"=dword:00000001

Speichern Sie die tls12-enable.reg -Datei.

Doppelklicken Sie auf die tls12-enable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

3.2 – Aktivieren der TLS 1.1- und TLS 1.2-Unterstützung in WinHTTP

WinHTTP erbt die Standardwerte für SSL und TLS-Verschlüsselungsprotokollversion nicht vom DisabledByDefault-Registrierungswert von Windows Schannel. WinHTTP verwendet eigene Standardwerte für SSL und TLS-Verschlüsselungsprotokollversion, die je nach Betriebssystem variieren können. Um die Standardeinstellungen außer Kraft zu setzen, müssen Sie ein KB-Update installieren und die Windows-Registrierungsschlüssel konfigurieren.

Der DefaultSecureProtocols -Registrierungswert von WinHTTP ist ein Bitfeld, für das mehrere Werte zulässig sind, indem diese addiert werden. Sie können nach Bedarf das Programm „Windows-Rechner" (Calc.exe) im Programmiermodus zum Addieren der folgenden Hexadezimalwerte verwenden.

| DefaultSecureProtocols-Wert | Beschreibung |

|---|---|

| 0x00000008 |

SSL 2.0 standardmäßig aktivieren |

| 0x00000020 |

SSL 3.0 standardmäßig aktivieren |

| 0x00000080 |

TLS 1.0 standardmäßig aktivieren |

| 0x00000200 |

TLS 1.1 standardmäßig aktivieren |

| 0x00000800 |

TLS 1.2 standardmäßig aktivieren |

Sie können beispielsweise TLS 1.0, TLS 1.1 und TLS 1.2 standardmäßig aktivieren, indem Sie die Werte 0x00000080, 0x00000200 und 0x00000800 addieren, sodass der Wert 0x00000A80 lautet.

Befolgen Sie zum Installieren des WinHTTP KB-Update die Anweisungen in dem KB-Artikel Update zum Aktivieren von TLS 1.1 und TLS 1.2 als standardmäßige sichere Protokolle in WinHTTP in Windows

So aktivieren Sie TLS 1.0, TLS 1.1 und TLS 1.2 standardmäßig in WinHTTP

Erstellen Sie im Editor eine Textdatei namens winhttp-tls10-tls12-enable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

For 64-bit operating system

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp]

"DefaultSecureProtocols"=dword:00000A80

[HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp]

"DefaultSecureProtocols"=dword:00000A80

For 32-bit operating system

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp]

"DefaultSecureProtocols"=dword:00000A80

Speichern Sie die winhttp-tls10-tls12-enable.reg -Datei.

Doppelklicken Sie auf die winhttp-tls10-tls12-enable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

3.3 – Aktivieren der TLS 1.1- und TLS 1.2-Unterstützung im Internet Explorer

In älteren Internet Explorer-Versionen als Internet Explorer 11 wurde TLS 1.1- oder TLS 1.2-Unterstützung standardmäßig nicht aktiviert. Unterstützung für TLS 1.1 und TLS 1.2 wurde standardmäßig ab Version Internet Explorer 11 aktiviert.

So aktivieren Sie die TLS 1.1- und TLS 1.2-Unterstützung im Internet Explorer

Klicken Sie in Internet Explorer auf Extras>Internetoptionen>Erweitert oder im

>Internetoptionen>Erweitert auf Einstellungen.

>Internetoptionen>Erweitert auf Einstellungen.Stellen Sie im Abschnitt Security sicher, dass die folgenden Kontrollkästchen aktiviert sind. Falls dies nicht der Fall ist, aktivieren Sie die folgenden Kontrollkästchen:

TLS 1.1 verwenden

TLS 1.2 verwenden

- Wenn Sie die Unterstützung für frühere Versionen des Sicherheitsprotokolls deaktivieren möchten, können Sie optional die folgenden Kontrollkästchen deaktivieren:

SSL 2.0 verwenden

SSL 3.0 verwenden

TLS 1.0 verwenden

Hinweis

Beim Deaktivieren von TLS 1.0 treten möglicherweise bei Websites, die neuere Sicherheitsprotokollversionen nicht unterstützten, Kompatibilitätsprobleme auf. Benutzer sollten diese Änderung testen, bevor Sie diese in Produktion verwenden.

- Klicken Sie auf OK.

3.4 – Aktivieren starker Kryptografie in .NET Framework 4.5 oder höher

.NET Framework 4.5 oder höher erbt nicht die Standardwerte für die SSL und TLS-Sicherheitsprotokollversion vom DisabledByDefault -Registrierungswert von Windows Schannel. Stattdessen verwendet .NET Framework eigene Standardwerte für die SSL und TLS-Sicherheitsprotokollversion. Um die Standardeinstellungen außer Kraft zu setzen, müssen Sie die Windows-Registrierungsschlüssel konfigurieren.

Der SchUseStrongCrypto-Registrierungswert ändert die Standardeinstellung für die Verschlüsselungsprotokollversion für .NET Framework 4.5 oder höher von SSL 3.0 oder TLS 1.0 zu TLS 1.0 oder TLS 1.1 oder TLS 1.2. Darüber hinaus wird mit diesem die Verwendung von Verschlüsselungsalgorithmen mit TLS eingeschränkt, die als schwach angesehen werden wie z. B. RC4.

Für .NET Framework 4.6 oder höher kompilierte Anwendungen verhalten sich wie beim SchUseStrongCrypto -Registrierungswert „1", selbst wenn dieser nicht auf 1 festgelegt ist. Um sicherzustellen, dass alle .NET Framework-Clientanwendungen starke Kryptografie verwenden, müssen Sie diesen Windows-Registrierungswert konfigurieren.

Microsoft hat ein optionales Sicherheitsupdate für .NET Framework 4.5, 4.5.1 und 4.5.2 veröffentlicht, mit dem die Windows-Registrierungsschlüssel automatisch konfiguriert werden. Es sind keine Updates für .NET Framework 4.6 oder höher verfügbar. Sie müssen die Windows-Registrierungsschlüssel manuell für NET Framework 4.6 oder höher konfigurieren.

For Windows 7 and Windows Server 2008 R2

So aktivieren Sie starke Kryptografie in .NET Framework 4.5 und 4.5.1 unter Windows 7 und Windows Server 2008 R2 Siehe MS14-026: Sicherheitsrisiko in .NET Framework kann Rechteerweiterungen ermöglichen: 13. Mai 2014 (früher als KB-Artikel 2938782 veröffentlicht, "Beschreibung des Sicherheitsupdates für .NET Framework 4.5 und .NET Framework 4.5.1 unter Windows 7 Service Pack 1 und Windows Server 2008 R2 Service Pack 1: 13. Mai 2014").

Informationen zum Aktivieren der starken Kryptografie in .NET Framework 4.5.2 unter Windows 7 und Windows Server 2008 R2 finden Sie im KB-Artikel Hinweise zum Sicherheitsupdate für .NET Framework 4.5.2 für Windows 7 Service Pack 1 und Windows Server 2008 R2 Service Pack 1: 13. Mai 2014

For Windows Server 2012

- Informationen zum Aktivieren der starken Kryptografie in .NET Framework 4.5, 4.5.1 und 4.5.2 unter Windows Server 2012 finden Sie im KB-Artikel Hinweise zum Sicherheitsupdate für .NET Framework 4.5, .NET Framework 4.5.1 und .NET Framework 4.5.2 für Windows 8, Windows RT und Windows Server 2012: 13. Mai 2014

For Windows 8.1 and Windows Server 2012 R2

- Informationen zum Aktivieren der starken Kryptografie in .NET Framework 4.5.1 und 4.5.2 unter Windows 8.1 und Windows Server 2012 R2 finden Sie im KB-Artikel Hinweise zum Sicherheitsupdate für .NET Framework 4.5.1 und .NET Framework 4.5.2 für Windows 8.1, Windows RT 8.1 und Windows Server 2012 R2: 13. Mai 2014

So aktivieren Sie starke Kryptografie in .NET Framework 4.6 oder höher

Erstellen Sie im Editor eine Textdatei namens net46-strong-crypto-enable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

For 64-bit operating system

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319]

"SchUseStrongCrypto"=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v4.0.30319]

"SchUseStrongCrypto"=dword:00000001

For 32-bit operating system

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319]

"SchUseStrongCrypto"=dword:00000001

Speichern Sie die net46-strong-crypto-enable.reg -Datei.

Doppelklicken Sie auf die net46-strong-crypto-enable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

3.5 – Installation des .NET Framework 3.5-Updates zur Unterstützung von TLS 1.1 und TLS 1.2

.NET Framework 3.5 bietet standardmäßig keine TLS 1.1- und TLS 1.2-Unterstützung. Um Unterstützung für TLS 1.1 und TLS 1.2 hinzuzufügen, müssen Sie ein KB-Update installieren und die Windows-Registrierungsschlüssel für jedes in diesem Abschnitt aufgeführte Betriebssystem konfigurieren.

Der SystemDefaultTlsVersions -Registrierungswert definiert die Standardeinstellungen für die Sicherheitsprotokollversion, die standardmäßig von .NET Framework 3.5 verwendet werden. Wenn der Wert auf 0 festgelegt ist, verwendet .NET Framework 3.5 standardmäßig SSL 3.0 or TLS 1.0. Wenn der Wert auf 1 festgelegt ist, erbt .NET Framework 3.5 die Standardeinstellungen von den DisabledByDefault -Registrierungswerten für Windows Schannel. Wenn der Wert nicht definiert ist, verhält sich .NET Frameword wie beim Wert „0".

So aktivieren Sie .NET Framework 3.5 für das Erben der Standardeinstellungen für das Verschlüsselungsprotokoll von Windows Schannel

For Windows 7 and Windows Server 2008 R2

Informationen zur Installation des .NET Framework 3.5.1-Updates für Windows 7 und Windows Server 2008 R2 finden Sie im KB-Artikel Unterstützung für TLS-Systemstandardversionen in .NET Framework 3.5.1 unter Windows 7 SP1 und Windows Server 2008 R2 SP1

Nach der Installation des KB-Updates müssen Sie die Registrierungsschlüssel manuell konfigurieren.

For Windows Server 2012

Informationen zur Installation des .NET Framework 3.5-Updates für Windows Server 2012 finden Sie im KB-Artikel Unterstützung für TLS-Systemstandardversionen in .NET Framework 3.5 unter Windows Server 2012

Nach der Installation des KB-Updates müssen Sie die Registrierungsschlüssel manuell konfigurieren.

For Windows 8.1 and Windows Server 2012 R2

Informationen zur Installation des .NET Framework 3.5 SP1-Updates für Windows 8.1 und Windows Server 2012 R2 finden Sie im KB-Artikel Unterstützung für TLS-Systemstandardversionen in .NET Framework 3.5 unter Windows 8.1 und Windows Server 2012 R2

Nach der Installation des KB-Updates müssen Sie die Registrierungsschlüssel manuell konfigurieren.

For Windows 10 (Version 1507)

- Diese Funktion steht in Windows 10 Version 1507 nicht zur Verfügung. Sie müssen ein Upgrade auf Windows 10 Version 1511 durchführen und dann das kumulative Update für Windows 10 Version 1511 und Windows Server 2016 Technical Preview 4: 10. Mai 2016 installieren oder ein Upgrade auf Windows 10 Version 1607 oder höher durchführen.

For Windows 10 (Version 1511)

Informationen zur Installation des kumulativen Updates für Windows 10 Version 1511 und Windows Server 2016 Technical Preview 4: 10. Mai 2016 finden Sie unter Kumulatives Update für Windows 10 Version 1511 und Windows Server 2016 Technical Preview 4: 10. Mai 2016.

Nach der Installation des KB-Updates müssen Sie die Registrierungsschlüssel manuell konfigurieren.

Windows 10 (Version 1607) and Windows Server 2016

Es muss kein Update installiert werden. Konfigurieren Sie die Windows-Registrierungsschlüssel wie unten beschrieben.

To manually configure the registry keys, do these steps.

Erstellen Sie im Editor eine Textdatei namens net35-tls12-enable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

For 64-bit operating system

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727]

"SystemDefaultTlsVersions"=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727]

"SystemDefaultTlsVersions"=dword:00000001

For 32-bit operating system

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727]

"SystemDefaultTlsVersions"=dword:00000001

Speichern Sie die net35-tls12-enable.reg -Datei.

Doppelklicken Sie auf die net35-tls12-enable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

3.6 – Aktivieren starker Kryptografie in .NET Framework 3.5

Der SchUseStrongCrypto -Registrierungswert schränkt die Verwendung von Verschlüsselungsalgorithmen mit TLS ein, die als schwach angesehen werden wie z. B. RC4.

Microsoft hat ein optionales Sicherheitsupdate für .NET Framework 3.5 für ältere Betriebssysteme als Windows 10 veröffentlicht, mit dem die Windows-Registrierungsschlüssel automatisch konfiguriert werden. Keine Updates für Office 10 verfügbar. Sie müssen die Windows-Registrierungsschlüssel unter Windows 10 manuell konfigurieren.

For Windows 7 and Windows Server 2008 R2

Informationen zum Aktivieren der starken Kryptografie in .NET Framework 3.5.1 unter Windows 7 und Windows Server 2008 R2 finden Sie im KB-Artikel Hinweise zum Sicherheitsupdate für .NET Framework 3.5.1 für Windows 7 Service Pack 1 und Windows Server 2008 R2 Service Pack 1: 13. Mai 2014

For Windows Server 2012

Informationen zum Aktivieren der starken Kryptografie in .NET Framework 3.5 unter Windows Server 2012 finden Sie im KB-Artikel Hinweise zum Sicherheitsupdate für .NET Framework 3.5 für Windows 8 und Windows Server 2012: 13. Mai 2014

For Windows 8.1 and Windows Server 2012 R2

Informationen zum Aktivieren der starken Kryptografie in .NET Framework 3.5 unter Windows 8.1 und Windows Server 2012 R2 finden Sie im KB-Artikel Hinweise zum Sicherheitsupdate für .NET Framework 3.5 für Windows 8.1 und Windows Server 2012 R2: 13. Mai 2014

To enable strong cryptography in .NET Framework 3.5 on Windows 10

Erstellen Sie im Editor eine Textdatei namens net35-strong-crypto-enable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

For 64-bit operating system

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727]

"SchUseStrongCrypto"=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727]

"SchUseStrongCrypto"=dword:00000001

For 32-bit operating system

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727]

"SchUseStrongCrypto"=dword:00000001

Speichern Sie die net35-strong-crypto-enable.reg -Datei.

Doppelklicken Sie auf die net35-strong-crypto-enable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

3.7 – Deaktivieren früherer Versionen von SSL und TLS in Windows Schannel

SSL- und TLS-Unterstützung wird in Windows Schannel durch Bearbeiten der Windows-Registrierung aktiviert oder deaktiviert. Jede SSL- und TLS-Protokollversion kann unabhängig voneinander aktiviert oder deaktiviert werden. Sie müssen keine Protokollversion aktivieren oder deaktivieren, um eine andere Protokollversion zu aktivieren oder zu deaktivieren.

Wichtig

Microsoft empfiehlt, SSL 2.0 und SSL 3.0 aufgrund von schwerwiegende Sicherheitsrisiken in diesen Protokollversionen zu deaktivieren. > Kunden können auch TLS 1.0 und TLS 1.1 deaktivieren, um sicherzustellen, dass nur die neueste Protokollversion verwendet wird. Dies kann jedoch zu Kompatibilitätsproblemen mit Software führen, die die neueste TLS-Protokollversion nicht unterstützt. Kunden sollten eine solche Änderung testen, bevor sie in der Produktion ausgeführt wird.

Der Enabled -Registrierungswert definiert, ob die Protokollversion verwendet werden kann. Wenn der Wert auf 0 festgelegt ist, kann die Protokollversion auch dann nicht verwendet werden, wenn diese standardmäßig aktiviert ist oder wenn die Anwendung explizit diese Protokollversion anfordert. Wenn der Wert auf 1 festgelegt ist, kann die Protokollversion verwendet werden, wenn sie standardmäßig aktiviert ist oder wenn die Anwendung explizit diese Protokollversion anfordert. Wenn der Wert nicht definiert ist, wird ein vom Betriebssystem festgelegter Standardwert verwendet.

Der DisabledByDefault -Registrierungswert definiert, ob die Protokollversion standardmäßig verwendet wird. Diese Einstellung gilt nur, wenn die Anwendung nicht explizit die zu verwendende Protokollversion anfordert. Wenn der Wert auf 0 festgelegt ist, wird die Protokollversion standardmäßig verwendet. Wenn der Wert auf 1 festgelegt ist, wird die Protokollversion standardmäßig nicht verwendet. Wenn der Wert nicht definiert ist, wird ein vom Betriebssystem festgelegter Standardwert verwendet.

So deaktivieren Sie die SSL 2.0-Unterstützung in Windows Schannel

Erstellen Sie im Editor eine Textdatei namens ssl20-disable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

Speichern Sie die ssl20-disable.reg -Datei.

Doppelklicken Sie auf die ssl20-disable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

So deaktivieren Sie die SSL 3.0-Unterstützung in Windows Schannel

Erstellen Sie im Editor eine Textdatei namens ssl30-disable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

Speichern Sie die ssl30-disable.reg -Datei.

Doppelklicken Sie auf die ssl30-disable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

So deaktivieren Sie die TLS 1.0-Unterstützung in Windows Schannel

Erstellen Sie im Editor eine Textdatei namens tls10-disable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

Speichern Sie die tls10-disable.reg -Datei.

Doppelklicken Sie auf die tls10-disable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.

So deaktivieren Sie die TLS 1.1-Unterstützung in Windows Schannel

Erstellen Sie im Editor eine Textdatei namens tls11-disable.reg.

Kopieren Sie diese, und fügen Sie den folgenden Text ein.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server]

"DisabledByDefault"=dword:00000001

"Enabled"=dword:00000000

Speichern Sie die tls11-disable.reg -Datei.

Doppelklicken Sie auf die tls11-disable.reg -Datei.

Klicken Sie auf Yes, um die vorgenommenen Änderungen für Ihre Windows-Registrierung zu speichern.

Starten Sie den Computer neu, damit die Änderung wirksam wird.