Verschieben verschlüsselter virtueller Azure-Computer zwischen Regionen

Mit Azure Resource Mover können Sie Azure-Ressourcen zwischen Azure-Regionen verschieben. In diesem Artikel wird erläutert, wie verschlüsselte virtuelle Azure-Computer mithilfe von Azure Resource Mover in eine andere Azure-Region verschoben werden.

Verschlüsselte virtuelle Computer können wie folgt beschrieben werden:

- Virtuelle Computer mit Datenträgern, für die Azure Disk Encryption aktiviert ist. Weitere Informationen finden Sie unter Schnellstart: Erstellen und Verschlüsseln eines virtuellen Windows-Computers mit dem Azure-Portal.

- Virtuelle Computer, bei denen kundenseitig verwaltete Schlüssel (Customer-Managed Keys, CMKs) für die Verschlüsselung ruhender Daten (serverseitige Verschlüsselung) verwendet werden. Weitere Informationen finden Sie unter Verwenden des Azure-Portals zum Aktivieren der serverseitigen Verschlüsselung mit kundenseitig verwalteten Schlüsseln für verwaltete Datenträger.

In diesem Tutorial lernen Sie Folgendes:

- Verschieben verschlüsselter Azure-VMs und ihrer abhängigen Ressourcen in eine andere Azure-Region

Hinweis

In Tutorials wird der schnellste Weg zum Ausprobieren eines Szenarios beschrieben, und nach Möglichkeit werden dabei die Standardoptionen verwendet.

Anmelden bei Azure

Sollten Sie über kein Azure-Abonnement verfügen, erstellen Sie ein kostenloses Konto, bevor Sie beginnen, und melden Sie sich beim Azure-Portal an.

Voraussetzungen

Überprüfen Sie zunächst Folgendes:

| Anforderung | Details |

|---|---|

| Abonnementberechtigungen | Vergewissern Sie sich, dass Sie Zugriff als Besitzer auf das Abonnement haben, das die zu verschiebenden Ressourcen enthält. Warum benötige ich Besitzerzugriff? Wenn Sie zum ersten Mal eine Ressource für ein bestimmtes Quelle-Ziel-Paar in einem Azure-Abonnement hinzufügen, erstellt Resource Mover eine systemseitig zugewiesene verwaltete Identität (früher als Managed Service Identify (MSI) bezeichnet). Diese Identität wird vom Abonnement als vertrauenswürdig eingestuft. Damit Sie die Identität erstellen und ihr die erforderlichen Rollen (Mitwirkender und Benutzerzugriffsadministrator im Quellabonnement) zuweisen können, benötigt das Konto, das Sie zum Hinzufügen von Ressourcen verwenden, Besitzerberechtigungen für das Abonnement. Weitere Informationen finden Sie unter Azure-Rollen, Microsoft Entra-Rollen und Administratorrollen für klassische Abonnements. |

| VM-Support | Stellen Sie wie folgt sicher, dass die zu verschiebenden VMs unterstützt werden: |

| Schlüsseltresoranforderungen (Azure Disk Encryption) | Wenn Sie Azure Disk Encryption für virtuelle Computer aktiviert haben, benötigen Sie sowohl in der Quell- als auch in der Zielregion einen Schlüsseltresor. Weitere Informationen finden Sie unter Schnellstart: Erstellen eines Schlüsseltresors über das Azure-Portal. Für die Schlüsseltresore in der Quell- und Zielregion benötigen Sie diese Berechtigungen: |

| Datenträgerverschlüsselungssatz (serverseitige Verschlüsselung mit CMK) | Wenn Sie VMs mit einer serverseitigen Verschlüsselung unter Verwendung eines CMK nutzen, benötigen Sie sowohl in der Quell- als auch in der Zielregion einen Datenträgerverschlüsselungssatz. Weitere Informationen finden Sie unter Einrichten des Datenträgerverschlüsselungssatzes. Wenn Sie für kundenseitig verwaltete Schlüssel ein Hardwaresicherheitsmodul (HSM-Schlüssel) verwenden, wird das Verschieben zwischen Regionen nicht unterstützt. |

| Kontingent für die Zielregion | Das Abonnement benötigt ein ausreichendes Kontingent zum Erstellen der Ressourcen, die Sie in die Zielregion verschieben. Wenn kein ausreichendes Kontingent vorhanden ist, fordern Sie eine Heraufsetzung des Kontingents an. |

| Gebühren für die Zielregion | Überprüfen Sie die Preise und Gebühren für die Zielregion, in die Sie virtuelle Computer verschieben. Verwenden Sie dazu den Preisrechner. |

Überprüfen der Berechtigungen im Schlüsseltresor

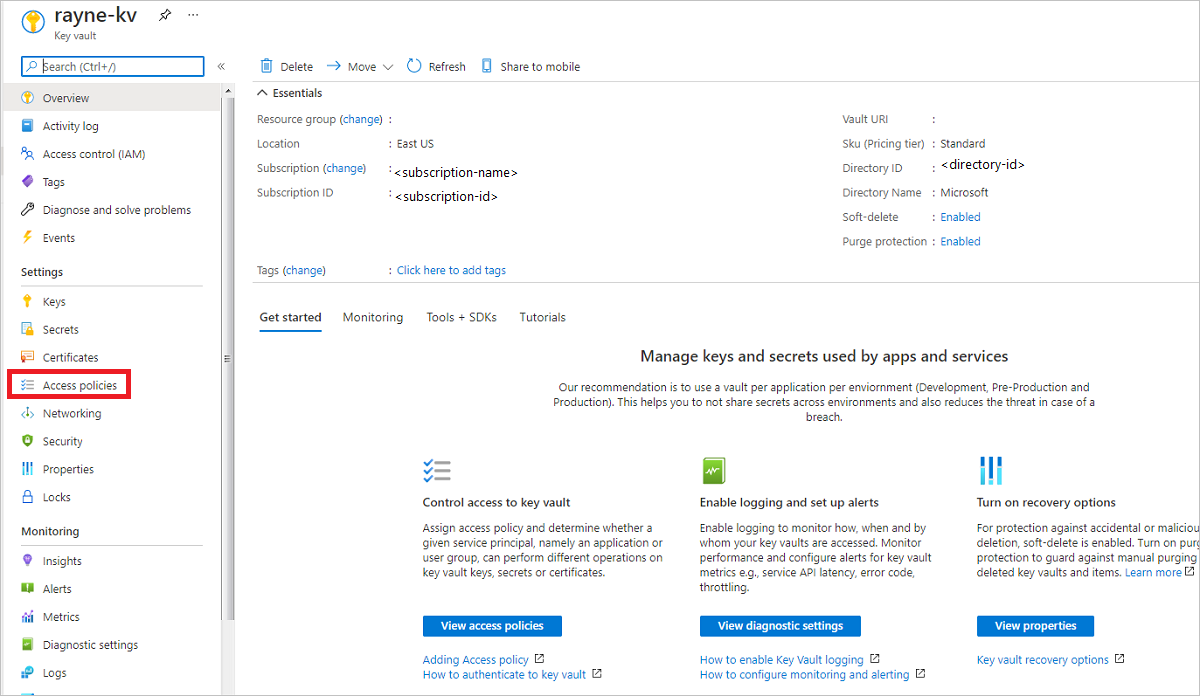

Wenn Sie VMs verschieben, für die Azure Disk Encryption aktiviert ist, müssen Sie ein Skript ausführen. Die Benutzer, die das Skript ausführen, müssen dazu über die entsprechenden Berechtigungen verfügen. Informationen zu den erforderlichen Berechtigungen finden Sie in der folgenden Tabelle. Navigieren Sie im Azure-Portal zum Schlüsseltresor, um die Optionen zum Ändern der Berechtigungen anzuzeigen. Wählen Sie unter Einstellungen die Option Zugriffsrichtlinien aus.

Sind keine Benutzerberechtigungen festgelegt, wählen Sie Zugriffsrichtlinie hinzufügen aus, und geben Sie die Berechtigungen an. Ist für das Benutzerkonto bereits eine Richtlinie vorhanden, legen Sie unter Benutzer die Berechtigungen gemäß den Informationen in der im Anschluss bereitgestellten Tabelle fest.

Für Azure-VMs mit Azure Disk Encryption sind folgende Varianten möglich, und Sie müssen die Berechtigungen den relevanten Komponenten entsprechend festlegen. Die virtuellen Computer verfügen unter Umständen über Folgendes:

- Standardoption, bei der der Datenträger nur mit Geheimnissen verschlüsselt wird

- Zusätzliche Sicherheit durch Schlüsselverschlüsselungsschlüssel (Key Encryption Key, KEK)

Schlüsseltresor der Quellregion

Legen Sie für Benutzer, die das Skript ausführen, Berechtigungen für die folgenden Komponenten fest:

| Komponente | Berechtigungen erforderlich |

|---|---|

| Geheimnisse | Get Wählen Sie Geheimnisberechtigungen>Verwaltungsvorgänge für Geheimnisse und anschließend Abrufen aus. |

| Schlüssel Bei Verwendung eines KEK benötigen Sie diese Berechtigungen zusätzlich zu den Berechtigungen für Geheimnisse. |

Abrufen und Entschlüsseln Wählen Sie Schlüsselberechtigungen>Verwaltungsvorgänge für Geheimnisse und anschließend Abrufen aus. Wählen Sie unter Kryptografische Vorgänge die Option Entschlüsseln aus. |

Schlüsseltresor der Zielregion

Vergewissern Sie sich auf der Registerkarte Zugriffsrichtlinien, dass Azure Disk Encryption für Volumeverschlüsselung aktiviert ist.

Legen Sie für Benutzer, die das Skript ausführen, Berechtigungen für die folgenden Komponenten fest:

| Komponente | Berechtigungen erforderlich |

|---|---|

| Geheimnisse | Set Wählen Sie Geheimnisberechtigungen>Verwaltungsvorgänge für Geheimnisse und anschließend Festlegen aus. |

| Schlüssel Bei Verwendung eines KEK benötigen Sie diese Berechtigungen zusätzlich zu den Berechtigungen für Geheimnisse. |

Abrufen, Erstellen und Verschlüsseln Wählen Sie Schlüsselberechtigungen>Schlüsselverwaltungsvorgänge und dann Abrufen und Erstellen aus. Wählen Sie unter Kryptografische Vorgänge die Option Verschlüsseln aus. |

Neben den oben genannten Berechtigungen müssen im Zielschlüsseltresor auch Berechtigungen für die verwaltete Systemidentität hinzugefügt werden, die von Resource Mover verwendet wird, um in Ihrem Namen auf die Azure-Ressourcen zuzugreifen.

Hinzufügen von Berechtigungen zur verwalteten Systemidentität

Führen Sie die folgenden Schritte aus, um Berechtigungen für die verwaltete Systemidentität hinzuzufügen:

Wählen Sie unter Einstellungen die Option Zugriffsrichtlinien hinzufügen aus.

Suchen Sie in unter Prinzipal auswählen nach der nach verwalteten Systemidentität (Managed System Identity, MSI). Der Name der MSI lautet

movecollection-<sourceregion>-<target-region>-<metadata-region>.Fügen Sie für die MSI die folgenden Berechtigungen hinzu:

Komponente Berechtigungen erforderlich Geheimnisse Abrufen und Auflisten

Wählen Sie Geheimnisberechtigungen>Verwaltungsvorgänge für Geheimnisse und anschließend Abrufen und Auflisten aus.Schlüssel

Bei Verwendung eines KEK benötigen Sie diese Berechtigungen zusätzlich zu den Berechtigungen für Geheimnisse.Abrufen und Auflisten

Wählen Sie Schlüsselberechtigungen>Schlüsselverwaltungsvorgänge und dann Abrufen und Auflisten aus.

Kopieren der Schlüssel in den Zielschlüsseltresor

Kopieren Sie die Verschlüsselungsgeheimnisse und -schlüssel aus dem Quellschlüsseltresor mithilfe des bereitgestellten Skripts in den Zielschlüsseltresor.

Gehen Sie wie folgt vor, um die Schlüssel aus dem Quellschlüsseltresor in den Zielschlüsseltresor zu kopieren:

- Führen Sie das Skript in PowerShell aus. Es wird empfohlen, die neueste PowerShell-Version zu verwenden.

- Für das Skript sind folgende Module erforderlich:

- Az.Compute

- Az.KeyVault (Version 3.0.0)

- Az.Accounts (Version 2.2.3)

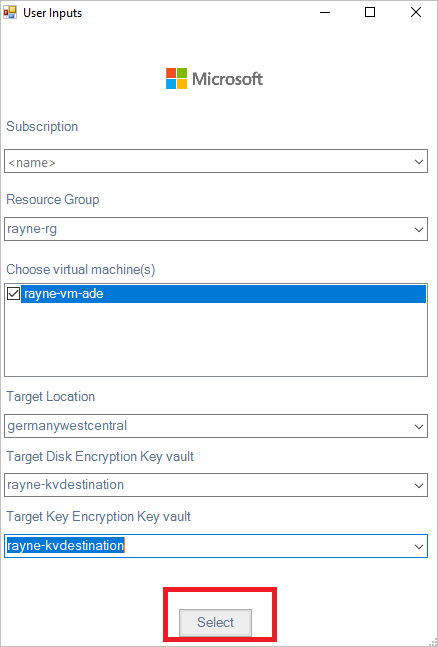

Um das Skript auszuführen, führen Sie die folgenden Schritte durch:

Öffnen Sie das Skript auf GitHub.

Kopieren Sie den Inhalt des Skripts in eine lokale Datei, und nennen Sie sie Copy-keys.ps1.

Führen Sie das Skript aus.

Melden Sie sich beim Azure-Portal an.

Wählen Sie im Fenster Benutzereingaben das Quellabonnement, die Ressourcengruppe und die Quell-VM, den Zielstandort und die Zieltresore für die Datenträger- und Schlüsselverschlüsselung aus.

Verwenden Sie die Schaltfläche Auswählen, um das Skript auszuführen.

Nach Abschluss der Skriptausführung werden Sie in einer Meldung darüber informiert, dass „CopyKeys“ erfolgreich war.

Vorbereiten der VMs

Bereiten Sie die VMs wie folgt auf die Verschiebung vor:

- Nachdem Sie überprüft haben, dass die VMs die Voraussetzungen erfüllen, müssen Sie sicherstellen, dass die zu verschiebenden VMs eingeschaltet sind. Alle VM-Datenträger, die in der Zielregion verfügbar sein sollen, müssen an den virtuellen Computer angefügt und initialisiert werden.

- Führen Sie folgende Schritte aus, um sich zu vergewissern, dass die virtuellen Computer über die neuesten vertrauenswürdigen Stammzertifikate sowie über eine aktualisierte Zertifikatssperrliste (Certificate Revocation List, CRL) verfügen:

- Installieren Sie auf Windows-VMs die aktuellen Windows-Updates.

- Befolgen Sie auf virtuellen Linux-Computern den Leitfaden für den Linux-Distributoren, damit die Computer über die aktuellen Zertifikate und CRL verfügen.

- Um ausgehende Verbindungen von den virtuellen Computern zuzulassen, gehen Sie wie folgt vor:

- Lassen Sie den Zugriff auf die URLs zu, wenn Sie einen URL-basierten Firewallproxy zum Steuern der ausgehenden Konnektivität verwenden.

- Wenn Sie Regeln für Netzwerksicherheitsgruppen (NSG) zum Steuern der ausgehenden Verbindung verwenden, erstellen Sie diese Diensttagregeln.

Auswählen der zu verschiebenden Ressourcen

Sie können einen beliebigen unterstützten Ressourcentyp aus einer beliebigen Ressourcengruppe in der ausgewählten Quellregion auswählen. Sie können Ressourcen in eine Zielregion verschieben, die dem gleichen Abonnement angehört wie die Quellregion. Wenn Sie das Abonnement ändern möchten, können Sie dies nach dem Verschieben der Ressourcen tun.

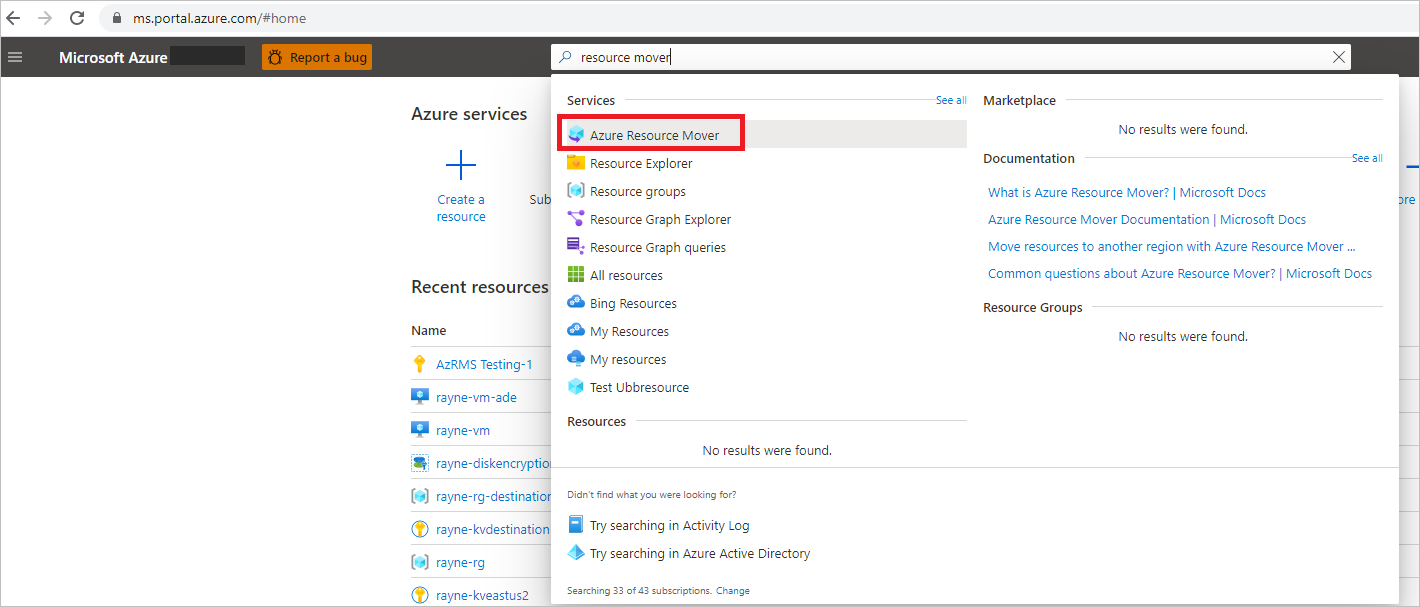

Gehen Sie zum Auswählen der Ressourcen wie folgt vor:

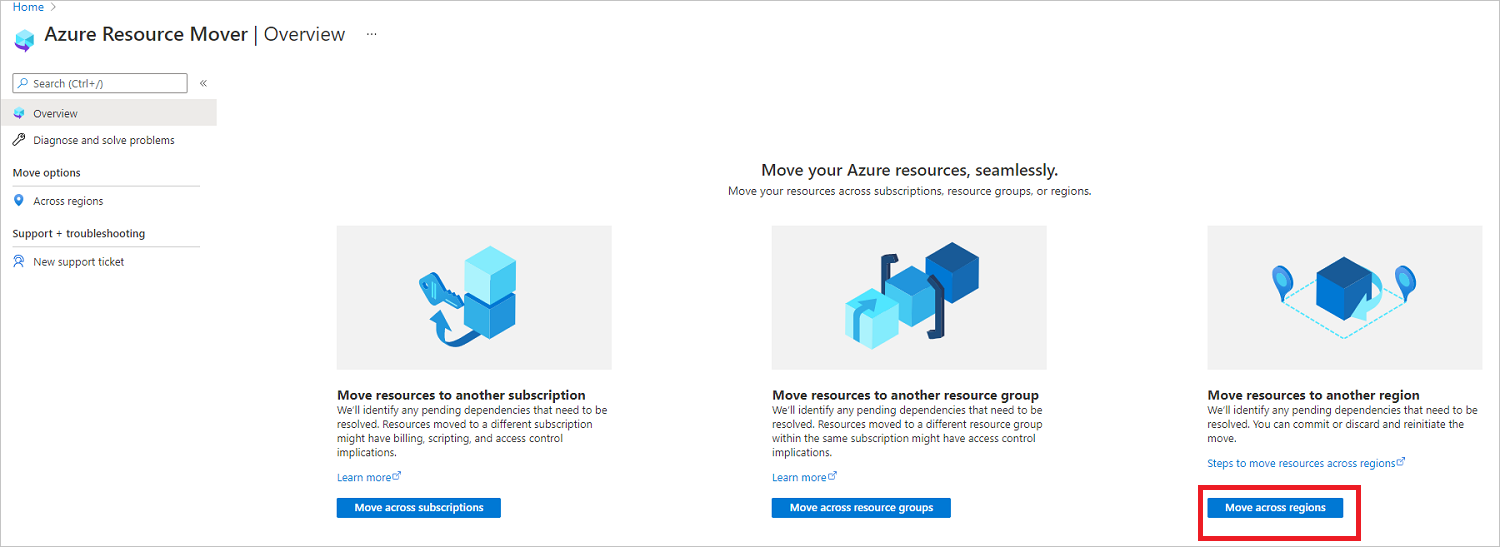

Suchen Sie im Azure-Portal nach Resource Mover. Wählen Sie unter Dienste die Option Azure Resource Mover aus.

Wählen Sie in Azure Resource Mover im Bereich Übersicht die Option Regionsübergreifend verschieben aus.

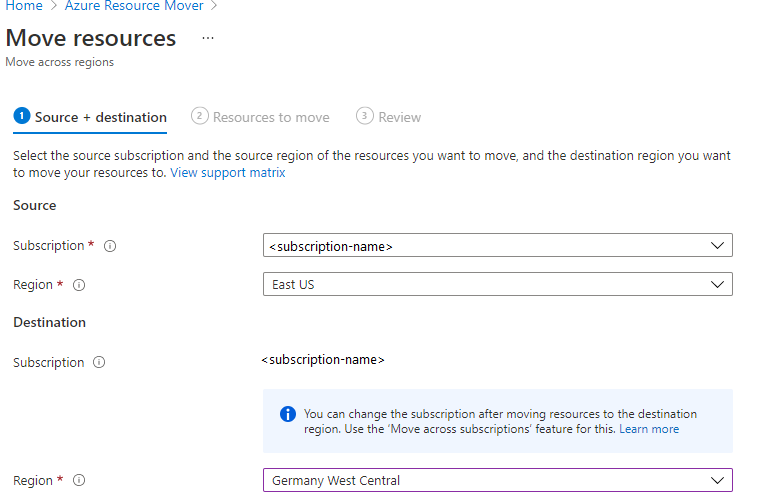

Gehen Sie auf der Registerkarte Ressourcen verschieben>Quelle + Ziel wie folgt vor:

- Wählen Sie das Quellabonnement und die Quellregion aus.

- Wählen Sie unter Ziel die Region aus, in die Sie die VM verschieben möchten, und klicken Sie auf Weiter.

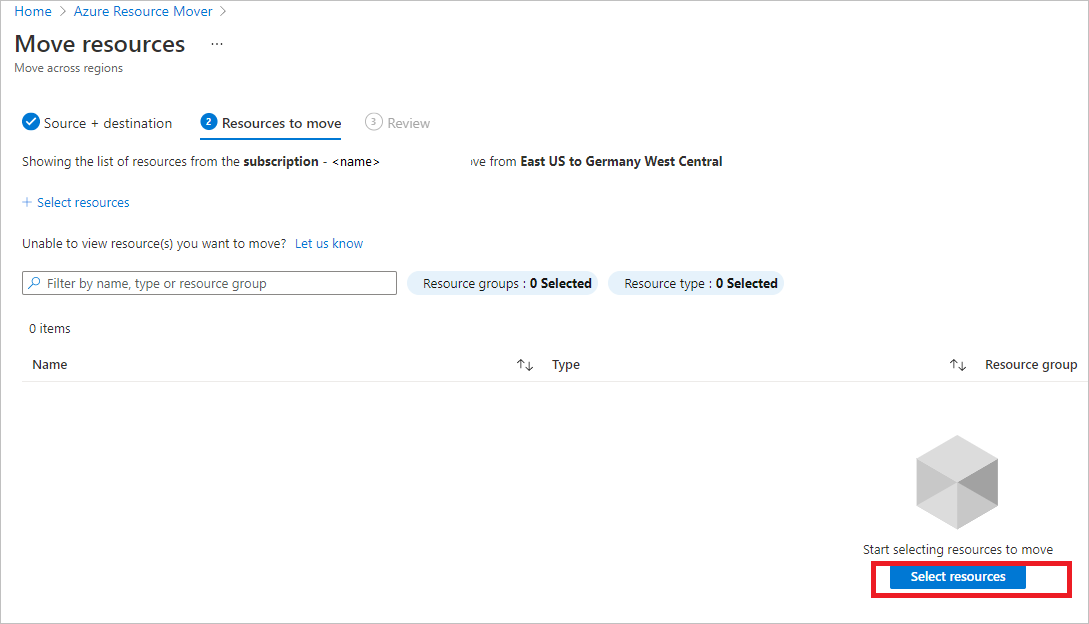

Wählen Sie auf der Registerkarte Zu verschiebende Ressourcen die Option Ressourcen auswählen aus, um eine neue Registerkarte mit einer Liste der verfügbaren VMs zu öffnen.

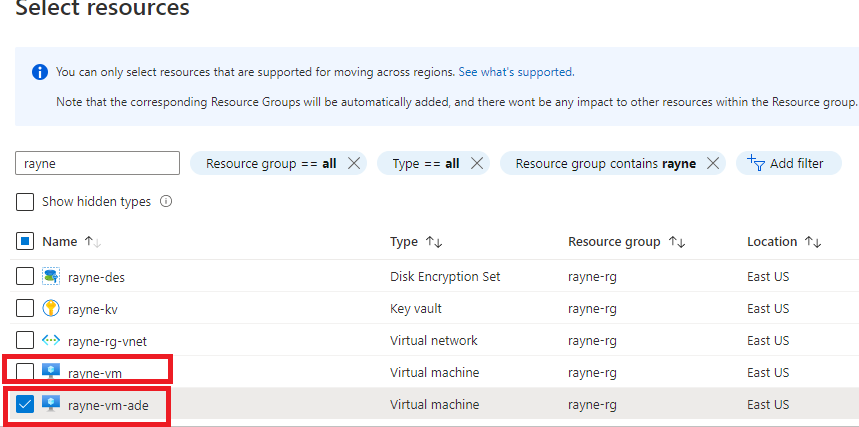

Wählen Sie im Bereich Ressourcen auswählen die VMs aus, die Sie verschieben möchten. Wie im Abschnitt Auswählen der zu verschiebenden Ressourcen erwähnt, können Sie nur Ressourcen hinzufügen, für die die Verschiebung unterstützt wird.

Hinweis

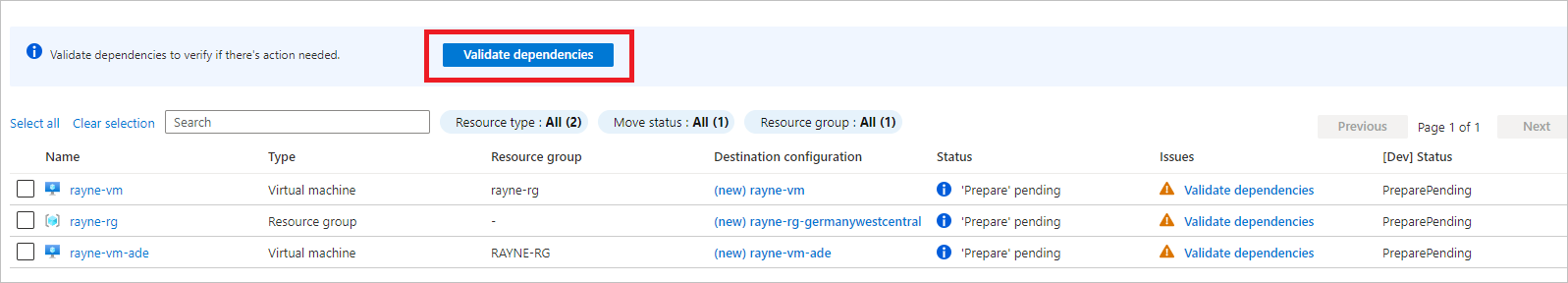

In diesem Tutorial werden ein virtueller Computer mit serverseitiger Verschlüsselung (rayne-vm) und kundenseitig verwaltetem Schlüssel sowie ein virtueller Computer mit aktivierter Datenträgerverschlüsselung (rayne-vm-ade) ausgewählt.

Wählen Sie Fertigaus.

Wählen Sie die Registerkarte Zu verschiebende Ressourcen und dann Weiter aus.

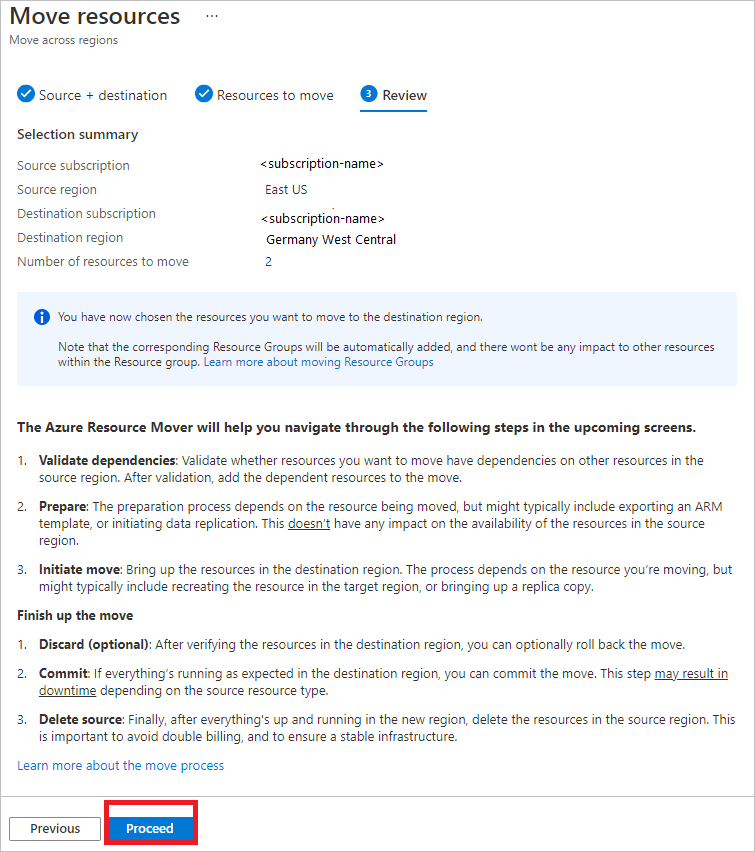

Wählen Sie die RegisterkarteÜberprüfen aus, und überprüfen Sie die Quell- und Zieleinstellungen.

Wählen Sie Fortsetzen aus, um die Ressourcen hinzuzufügen.

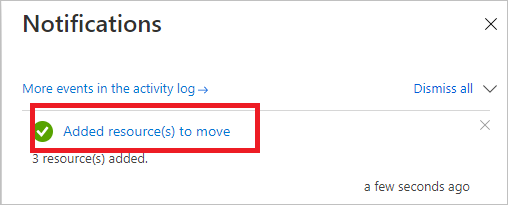

Wählen Sie das Benachrichtigungssymbol aus, um den Fortschritt zu überwachen. Wählen Sie nach erfolgreichem Abschluss des Vorgangs im Bereich Benachrichtigungen die Option Zu verschiebende Ressourcen wurden hinzugefügt. aus.

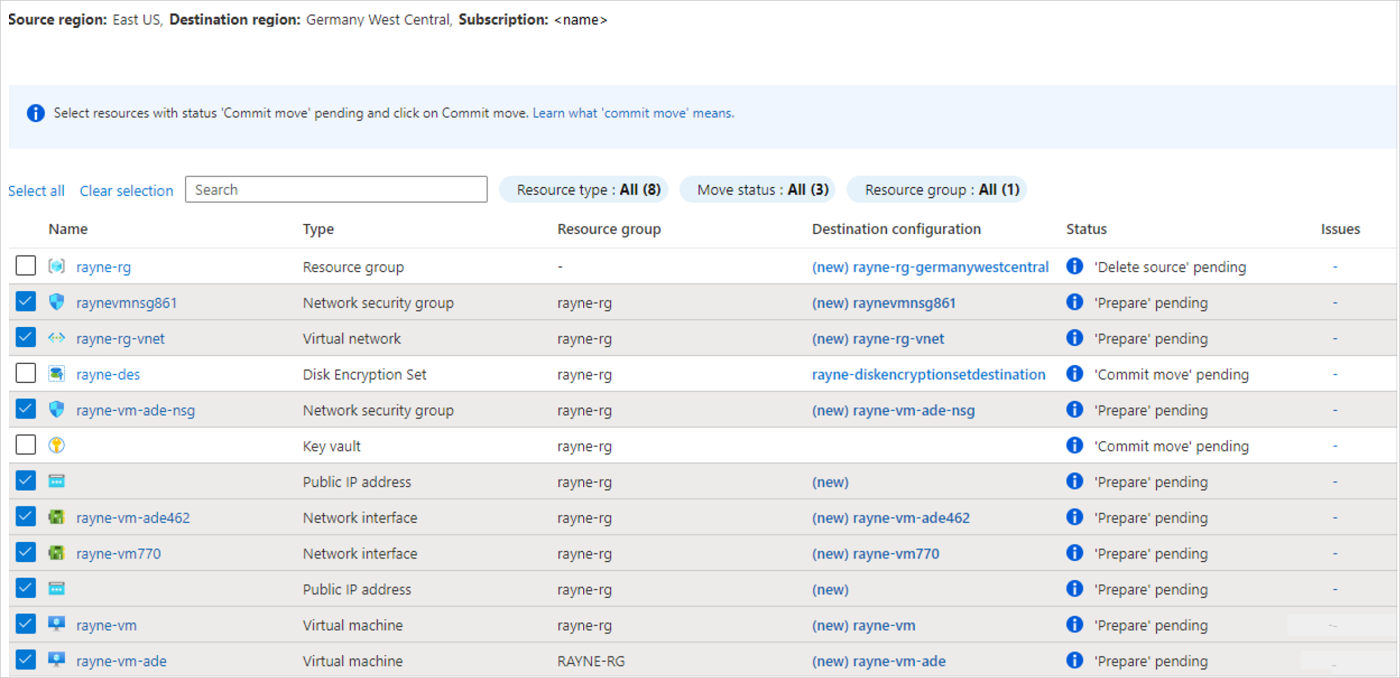

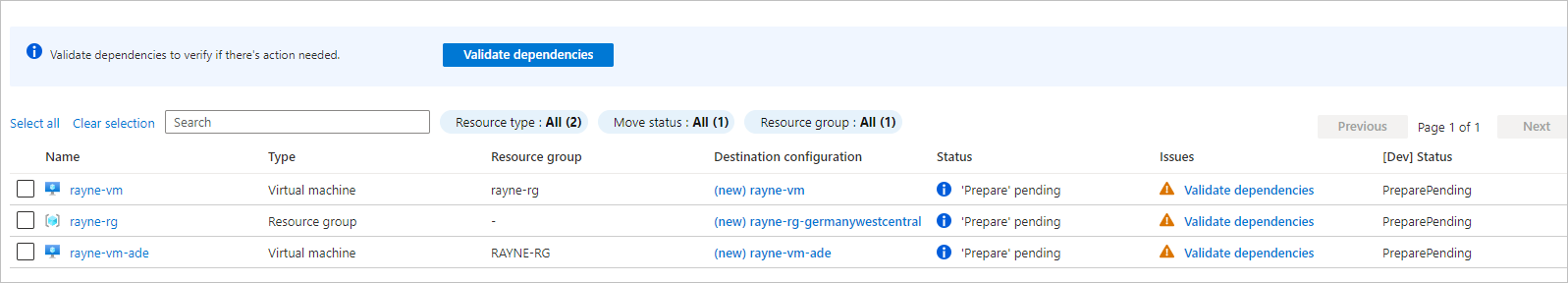

Nachdem Sie die Benachrichtigung ausgewählt haben, überprüfen Sie die Ressourcen auf der Seite Regionsübergreifend.

Hinweis

- Die von Ihnen hinzugefügten Ressourcen haben den Status Vorbereitung ausstehend.

- Die Ressourcengruppe für die virtuellen Computer wird automatisch hinzugefügt.

- Wenn Sie die Einträge für Zielkonfiguration ändern, um eine Ressource zu verwenden, die bereits in der Zielregion vorhanden ist, wird der Ressourcenstatus auf Commit ausstehend festgelegt, da für die betreffende Ressource keine Verschiebung initiiert werden muss.

- Wenn Sie eine hinzugefügte Ressource entfernen möchten, hängt die verwendete Methode davon ab, an welchem Punkt im Verschiebevorgang Sie sich befinden. Weitere Informationen finden Sie unter Verwalten von Verschiebungssammlungen und Ressourcengruppen.

Auflösen von Abhängigkeiten

Gehen Sie folgendermaßen vor, um vor dem Verschieben Abhängigkeiten aufzulösen:

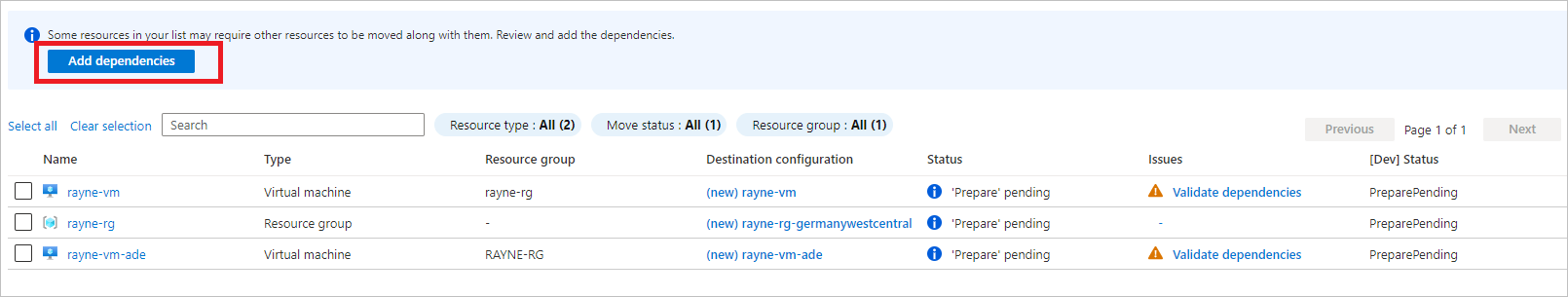

Abhängigkeiten werden nach dem Hinzufügen im Hintergrund überprüft. Wenn die Schaltfläche Abhängigkeiten überprüfen angezeigt wird, wählen Sie sie aus, um die manuelle Überprüfung auszulösen.

Der Überprüfungsprozess wird daraufhin begonnen.

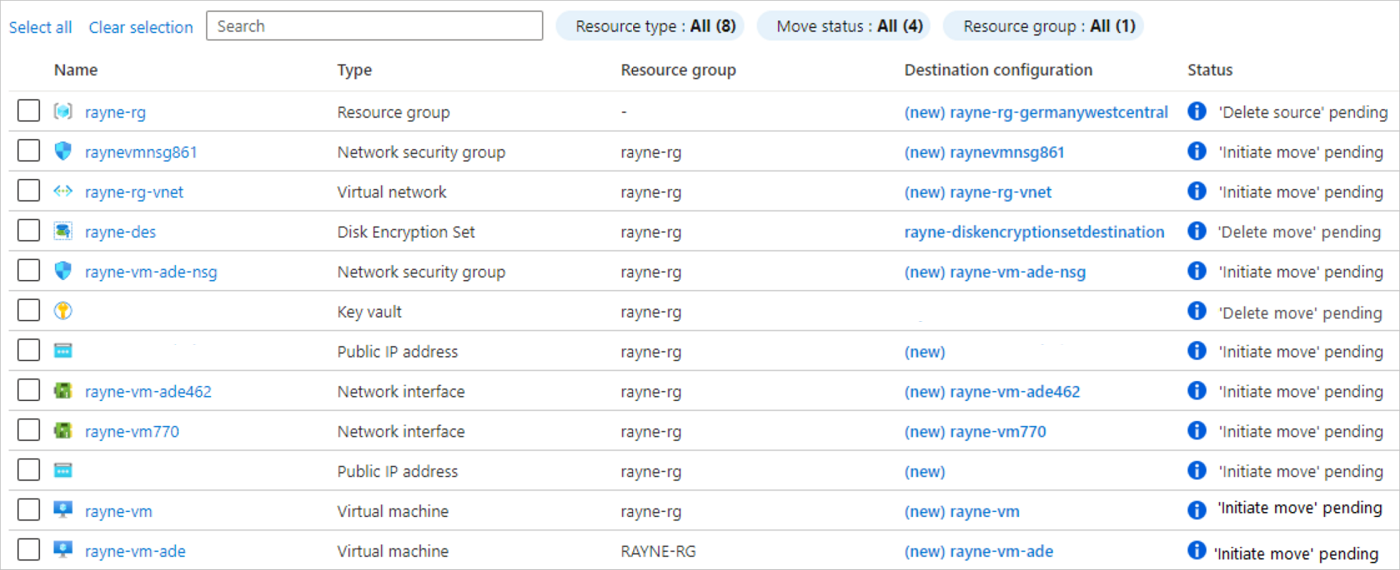

Wenn Abhängigkeiten gefunden werden, wählen Sie Add dependencies (Abhängigkeiten hinzufügen) aus.

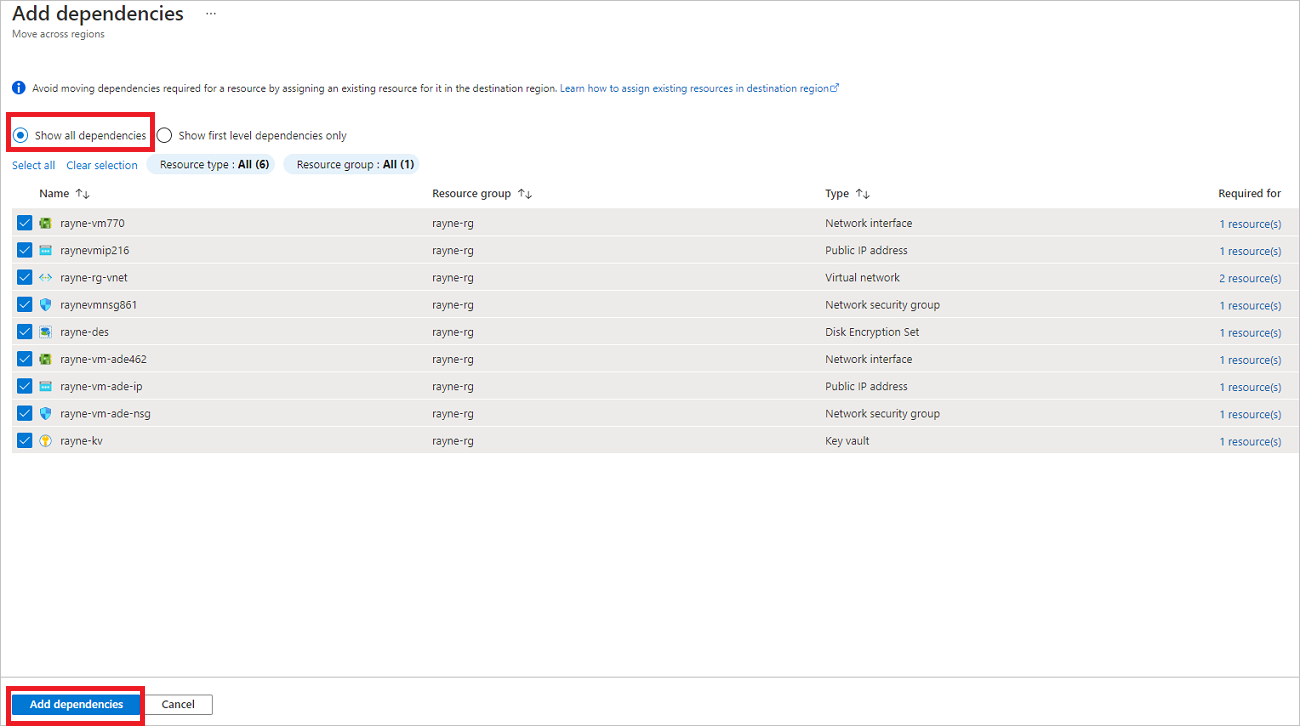

Behalten Sie im Bereich Abhängigkeiten hinzufügen die Standardoption Alle Abhängigkeiten anzeigen bei.

- Bei Verwendung von Alle Abhängigkeiten anzeigen werden alle direkten und indirekten Abhängigkeiten für eine Ressource durchlaufen. Für einen virtuellen Computer werden beispielsweise die NIC, das virtuelle Netzwerk, die Netzwerksicherheitsgruppen (NSGs) usw. angezeigt.

- Bei Verwendung von Show first level dependencies only (Nur Abhängigkeiten der ersten Ebene anzeigen) werden nur direkte Abhängigkeiten angezeigt. Für einen virtuellen Computer wird beispielsweise die NIC, aber nicht das virtuelle Netzwerk angezeigt.

Wählen Sie die abhängigen Ressourcen, die Sie hinzufügen möchten, und anschließend Abhängigkeiten hinzufügen aus.

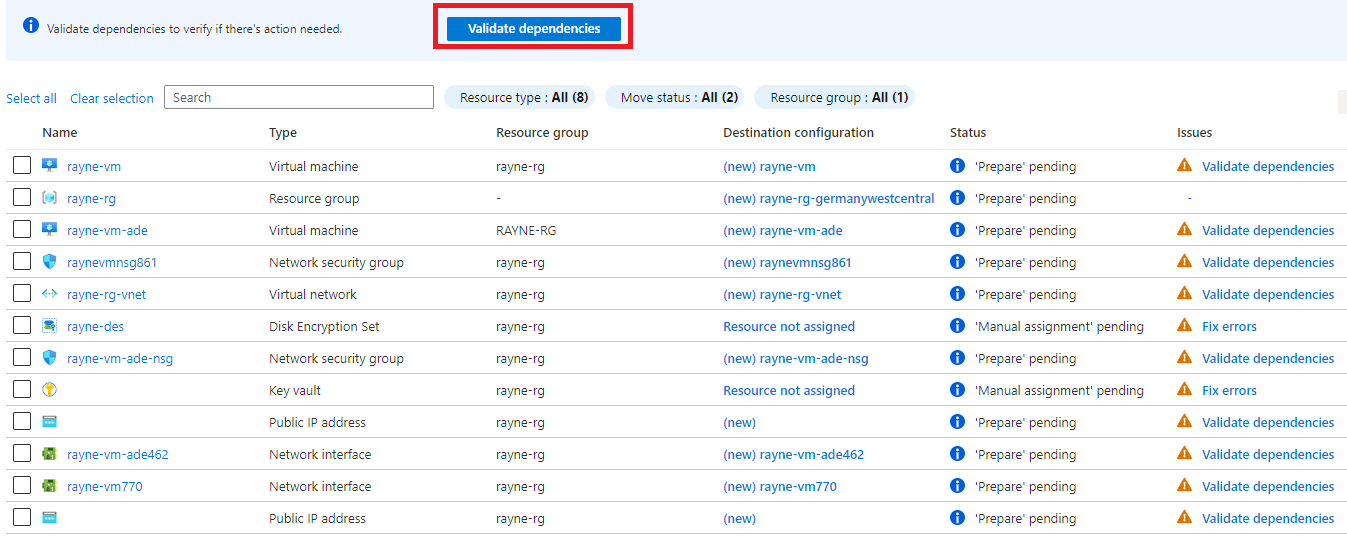

Abhängigkeiten werden automatisch im Hintergrund überprüft, nachdem Sie sie hinzufügen. Wenn die Option Abhängigkeiten überprüfen angezeigt wird, wählen Sie sie aus, um die manuelle Überprüfung auszulösen.

Zuweisen von Zielressourcen

Zielressourcen, die der Verschlüsselung zugeordnet sind, müssen manuell zugewiesen werden.

Wenn Sie einen virtuellen Computer verschieben, für den Azure Disk Encryption aktiviert ist, wird der Schlüsseltresor in der Zielregion als Abhängigkeit angezeigt. Wenn Sie einen virtuellen Computer mit serverseitiger Verschlüsselung und kundenseitig verwalteten Schlüsseln verschieben, wird der Datenträgerverschlüsselungssatz in der Zielregion als Abhängigkeit angezeigt.

Da in diesem Tutorial das Verschieben eines virtuellen Computers veranschaulicht wird, für den Azure Disk Encryption aktiviert ist und ein CMK verwendet wird, werden sowohl der Zielschlüsseltresor als auch die Datenträgerverschlüsselung als Abhängigkeiten angezeigt.

Gehen Sie wie folgt vor, um die Zielressourcen manuell zuzuweisen:

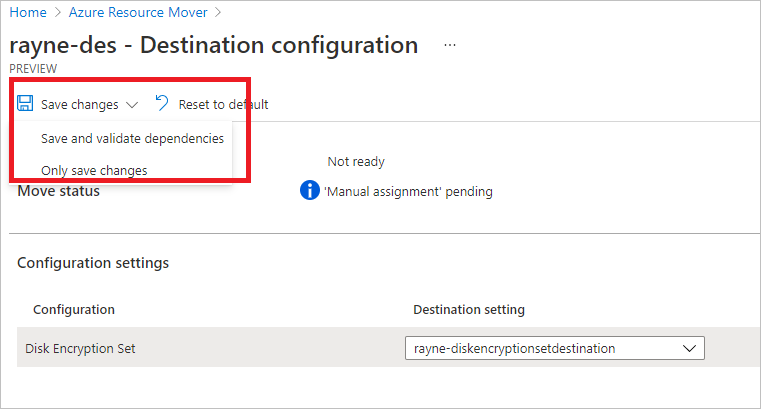

Wählen Sie im Eintrag für den Datenträgerverschlüsselungssatz in der Spalte Zielkonfiguration die Option Ressource nicht zugewiesen aus.

Wählen Sie unter Konfigurationseinstellungen den Zieldatenträger-Verschlüsselungssatz und dann Änderungen speichern aus.

Sie können für die Ressource, die Sie ändern, die Änderungen speichern und Abhängigkeiten überprüfen oder die Änderungen lediglich speichern und später alle Änderungen in einem Arbeitsschritt überprüfen.

Nach dem Hinzufügen der Zielressource ändert sich der Status des Datenträgerverschlüsselungssatzes in Commit für Verschiebung ausstehend.

Wählen Sie im Eintrag für den Schlüsseltresor in der Spalte Zielkonfiguration die Option Ressource nicht zugewiesen aus. Wählen Sie unter Konfigurationseinstellungen den Zielschlüsseltresor aus, und speichern Sie Ihre Änderungen.

Der Status des Datenträgerverschlüsselungssatzes und des Schlüsseltresors ändert sich nun in Commit für Verschiebung ausstehend.

Gehen Sie wie folgt vor, um die Verschiebung der Verschlüsselungsressourcen zu committen und den Prozess abzuschließen:

- Wählen Sie unter Regionsübergreifend die Ressource (Datenträgerverschlüsselungssatz oder Schlüsseltresor) und anschließend Commit für Verschiebung ausführen aus.

- Wählen Sie unter Ressourcen verschieben die Option Committen aus.

Hinweis

Nachdem Sie die Verschiebung committet haben, ändert sich der Ressourcenstatus in Löschung der Quelle ausstehend.

Vorbereiten der Ressource zum Verschieben

Nach dem Verschieben der Verschlüsselungsressourcen und der Quellressourcengruppe können Sie als Nächstes die Verschiebung anderer Ressourcen mit dem Status Vorbereitung ausstehend vorbereiten.

Überprüfen Sie im Bereich Regionsübergreifend die Verschiebung noch einmal, und beheben Sie mögliche Probleme.

Wenn Sie die Zieleinstellungen vor dem Verschieben bearbeiten möchten, wählen Sie den Link in der Spalte Zielkonfiguration der Ressource aus, und bearbeiten Sie die Einstellungen. Wenn Sie die Ziel-VM-Einstellungen bearbeiten, darf die Größe der Ziel-VM nicht kleiner sein als die Größe der Quell-VM.

Wählen Sie für Ressourcen mit dem Status Vorbereitung ausstehend, die Sie verschieben möchten, die Option Vorbereiten aus.

Wählen Sie im Bereich Ressourcen vorbereiten die Option Vorbereiten aus.

- Während der Vorbereitung wird der Mobilitäts-Agent von Azure Site Recovery auf den virtuellen Computern installiert, um diese zu replizieren.

- Die VM-Daten werden in regelmäßigen Abständen in der Zielregion repliziert. Dies wirkt sich nicht auf die Quell-VM aus.

- Beim Verschieben von Ressourcen werden ARM-Vorlagen für die anderen Quellressourcen generiert.

Hinweis

Nachdem Sie die Ressourcen vorbereitet haben, ändert sich ihr Status in Einleitung der Verschiebung ausstehend.

Initiieren der Verschiebung

Nachdem Sie die Ressourcen vorbereitet haben, können Sie die Verschiebung nun initiieren.

Wählen Sie im Bereich Regionsübergreifend die Ressourcen aus, deren Status Einleitung der Verschiebung ausstehend lautet, und wählen Sie Verschiebung einleiten aus.

Wählen Sie im Bereich Ressourcen verschieben die Option Verschiebung einleiten aus.

Sie können den Status der Verschiebung auf der Benachrichtigungsleiste nachverfolgen.

- Bei virtuellen Computern werden Replikat-VMs in der Zielregion erstellt. Die Quell-VM wird heruntergefahren, und es kommt zu einer gewissen Downtime (in der Regel einige Minuten).

- Andere Ressourcen werden von Resource Mover unter Verwendung der vorbereiteten ARM-Vorlagen neu erstellt. Dabei gibt es in der Regel keine Downtime.

- Nachdem Sie die Ressourcen verschoben haben, ändert sich ihr Status in Commit für Verschiebung ausstehend.

Verwerfen oder Committen der Verschiebung

Nach der anfänglichen Verschiebung können Sie entscheiden, ob Sie einen Commit für die Verschiebung durchführen oder sie verwerfen möchten.

- Verwerfen: Sie können eine Verschiebung verwerfen, wenn Sie Tests durchführen und die Quellressource letztendlich nicht verschoben werden soll. Beim Verwerfen der Verschiebung wird die Ressource in den Status Einleitung der Verschiebung ausstehend zurückgesetzt.

- Commit: Beim Commit wird die Verschiebung in die Zielregion abgeschlossen. Nach dem Commit für eine Quellressource ändert sich ihr Status in Löschung der Quelle ausstehend, und Sie können entscheiden, ob Sie sie löschen möchten.

Verwerfen der Verschiebung

Gehen Sie wie folgt vor, um die Verschiebung zu verwerfen:

- Wählen Sie im Bereich Regionsübergreifend Ressourcen aus, deren Status Commit für Verschiebung ausstehend lautet, und wählen Sie dann Verschiebung verwerfen aus.

- Wählen Sie im Bereich Discard move (Verschiebung verwerfen) die Option Verwerfen aus.

- Sie können den Status der Verschiebung auf der Benachrichtigungsleiste nachverfolgen.

Hinweis

Nachdem Sie die Ressourcen verworfen haben, ändert sich der Status der virtuellen Computer in Einleitung der Verschiebung ausstehend.

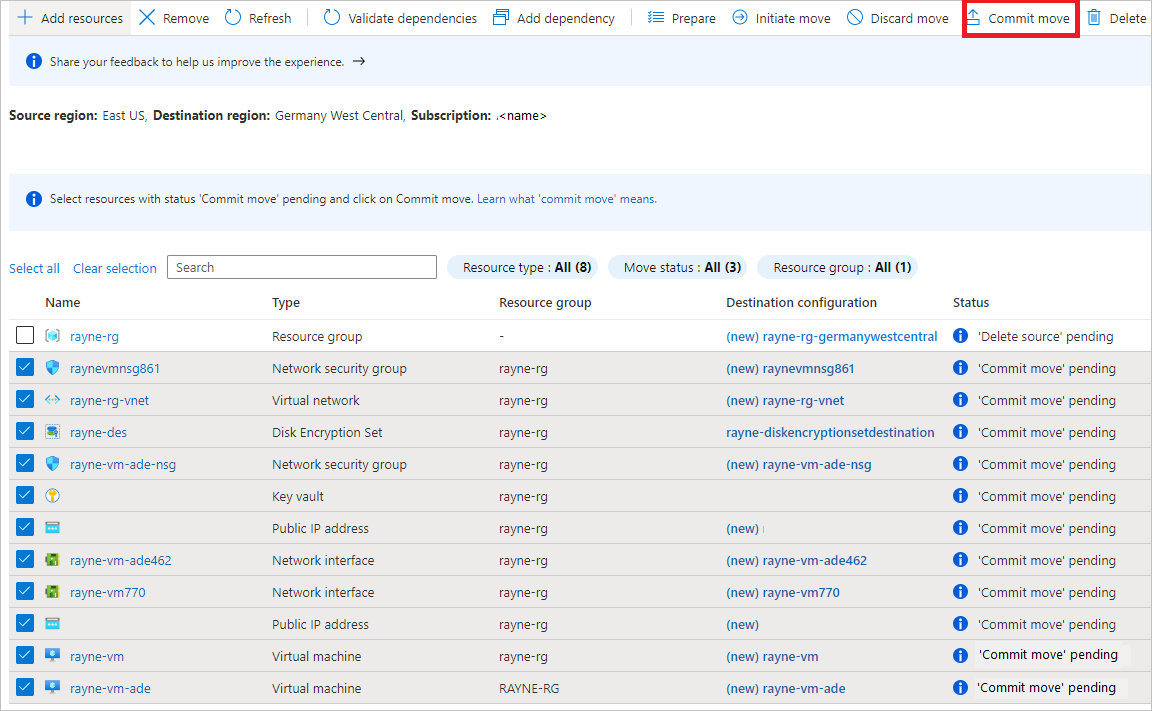

Committen der Verschiebung

Committen Sie zum Abschließen der Verschiebung diese wie folgt:

Wählen Sie im Bereich Regionsübergreifend Ressourcen aus, deren Status Commit für Verschiebung ausstehend lautet, und wählen Sie dann Commit für Verschiebung ausführen aus.

Wählen Sie im Bereich Commit für Ressourcen ausführen die Option Committen aus.

Verfolgen Sie den Fortschritt des Commits in der Benachrichtigungsleiste nach.

Hinweis

- Nach dem Committen der Verschiebung wird die Replikation der virtuellen Computer beendet. Der virtuelle Quellcomputer ist von dem Commit nicht betroffen.

- Der Commitprozess wirkt sich nicht auf die Quellnetzwerkressourcen aus.

- Nachdem Sie die Verschiebung committet haben, ändert sich der Ressourcenstatus in Löschung der Quelle ausstehend.

Konfigurieren der Einstellungen nach dem Verschieben

Sie können nach der Verschiebung die folgenden Einstellungen konfigurieren:

- Der Mobilitätsdienst wird auf virtuellen Computern nicht automatisch deinstalliert. Deinstallieren Sie ihn manuell, oder lassen Sie ihn installiert, wenn Sie planen, den Server erneut zu verschieben.

- Ändern Sie nach dem Verschieben die Regeln der rollenbasierten Zugriffssteuerung (RBAC) in Azure.

Löschen von Quellressourcen nach einem Commit

Nach dem Verschieben können Sie die Ressourcen in der Quellregion löschen, dies ist jedoch optional.

- Wählen Sie im Bereich Regionsübergreifend alle Quellressourcen aus, die Sie löschen möchten, und wählen Sie Quelle löschen aus.

- Überprüfen Sie unter Quelle löschen die zu löschenden Elemente, und geben Sie unter Löschvorgang bestätigen den Text Ja ein.

Achtung

Die Aktion kann nicht rückgängig gemacht werden. Prüfen Sie daher sorgfältig.

- Wählen Sie nach Eingabe von Ja die Option Quelle löschen aus.

Hinweis

Im Portal für die Ressourcenverschiebung können keine Ressourcengruppen, Schlüsseltresore oder SQL Server-Instanzen gelöscht werden. Diese Elemente müssen einzeln über die Eigenschaftenseite der jeweiligen Ressource gelöscht werden.

Löschen von Ressourcen, die für das Verschieben erstellt wurden

Nach dem Verschieben können Sie die Verschiebungssammlung und die während dieses Prozesses erstellten Site Recovery-Ressourcen manuell löschen.

- Die Sammlung für die Verschiebung ist standardmäßig ausgeblendet. Blenden Sie ausgeblendete Ressourcen ein, um sie anzuzeigen.

- Der Cachespeicher verfügt über eine Sperre, die zunächst gelöscht werden muss, damit er gelöscht werden kann.

Führen Sie zum Löschen der Ressourcen die folgenden Schritte aus:

Suchen Sie die Ressourcen in der Ressourcengruppe

RegionMoveRG-<sourceregion>-<target-region>.Vergewissern Sie sich, dass alle virtuellen Computer und andere Quellressourcen in der Quellregion verschoben oder gelöscht wurden. Mit diesem Schritt wird sichergestellt, dass sie nicht von ausstehenden Ressourcen verwendet werden.

Löschen der Ressourcen:

- Name der Verschiebungssammlung:

movecollection-<sourceregion>-<target-region> - Name des Cachespeicherkontos:

resmovecache<guid> - Tresorname:

ResourceMove-<sourceregion>-<target-region>-GUID

- Name der Verschiebungssammlung:

Nächste Schritte

Erfahren Sie mehr über das Verschieben von Azure SQL-Datenbanken und Pools für elastische Datenbanken in eine andere Region.