TRIN 2: Konfigurer dine enheder til at oprette forbindelse til Defender for Endpoint-tjenesten ved hjælp af en proxy

Gælder for:

- Microsoft Defender for Endpoint Plan 1

- Microsoft Defender for Endpoint Plan 2

- Microsoft Defender XDR

Vil du opleve Defender for Endpoint? Tilmeld dig en gratis prøveversion.

Vigtigt!

Enheder, der er konfigureret til IPv6-trafik, understøttes ikke.

Bemærk!

Hvis du vil bruge proxyen korrekt, skal du konfigurere disse to forskellige proxyindstillinger i Defender for Endpoint:

Afhængigt af operativsystemet kan den proxy, der skal bruges til Microsoft Defender for Endpoint konfigureres automatisk. Du kan bruge autodiscovery, en fil til automatisk konfiguration eller en metode, der statisk er specifik for Defender for Endpoint-tjenester, der kører på enheden.

- For Windows-enheder skal du se Konfigurer indstillinger for enhedsproxy og internetforbindelse (i denne artikel).

- For Linux-enheder skal du se Konfigurer Microsoft Defender for Endpoint på Linux til registrering af statisk proxy.

- Du kan se macOS-enheder under Microsoft Defender for Endpoint på Mac.

Defender for Endpoint-sensoren kræver Microsoft Windows HTTP (WinHTTP) for at rapportere sensordata og kommunikere med Defender for Endpoint-tjenesten. Den integrerede Defender for Endpoint-sensor kører i systemkontekst ved hjælp af LocalSystem kontoen.

Tip

Hvis du bruger fremadrettede proxyer som en gateway til internettet, kan du bruge netværksbeskyttelse til at undersøge forbindelseshændelser, der opstår bag fremadrettede proxyer.

Konfigurationsindstillingen WinHTTP er uafhængig af Windows Internet-gennemsynsproxyindstillingerneWinINet (se WinINet vs. WinHTTP). Den kan kun finde en proxyserver ved hjælp af følgende registreringsmetoder:

Metoder til automatisk søgning:

Gennemsigtig proxy

Web Proxy Autodiscovery Protocol (WPAD)

Bemærk!

Hvis du bruger gennemsigtig proxy eller WPAD i din netværkstopologi, behøver du ikke særlige konfigurationsindstillinger.

Manuel statisk proxykonfiguration:

Registreringsdatabasebaseret konfiguration

WinHTTP konfigureret ved hjælp af netsh-kommando: Egner sig kun til stationære computere i en stabil topologi (f.eks. en stationær computer i et virksomhedsnetværk bag den samme proxy)

Bemærk!

Microsoft Defender Antivirus- og EDR-proxyer kan indstilles uafhængigt af hinanden. I de efterfølgende afsnit skal du være opmærksom på disse forskelle.

Konfigurer proxyserveren manuelt ved hjælp af en indstilling for en statisk proxy i registreringsdatabasen

Konfigurer en registreringsbaseret statisk proxy for EDR-sensor (Defender for Endpoint Detection and Response) til at rapportere diagnosticeringsdata og kommunikere med Defender for Endpoint-tjenester, hvis en computer ikke har tilladelse til at oprette direkte forbindelse til internettet.

Bemærk!

Sørg altid for at anvende de nyeste opdateringer for at sikre en vellykket forbindelse til Defender for Endpoint-tjenester.

De statiske proxyindstillinger kan konfigureres via gruppepolitik (GP). Begge indstillinger under gruppepolitikværdier skal konfigureres. Gruppepolitikken er tilgængelig i Administrative skabeloner.

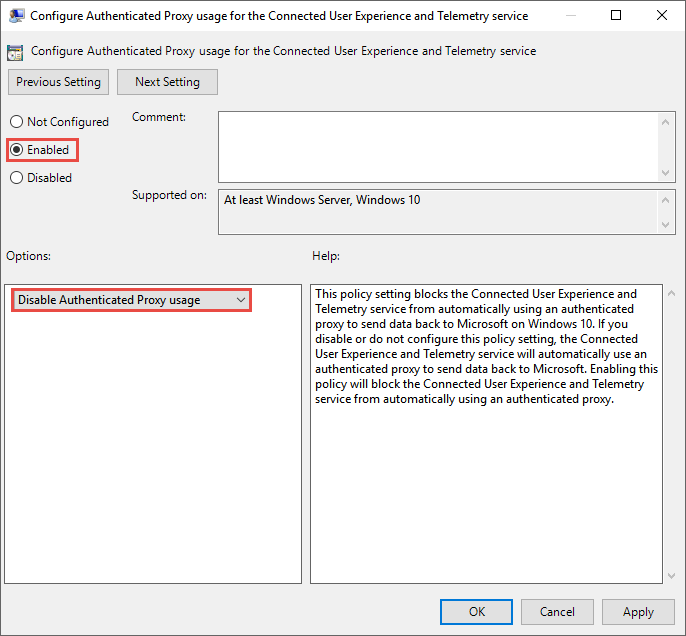

Administrative skabeloner > Windows-komponenter > Dataindsamling og eksempelbuilds > Konfigurer godkendt proxyanvendelse for tjenesten Tilsluttet brugeroplevelse og telemetri.

Angiv den til Aktiveret , og vælg Deaktiver godkendt proxyanvendelse.

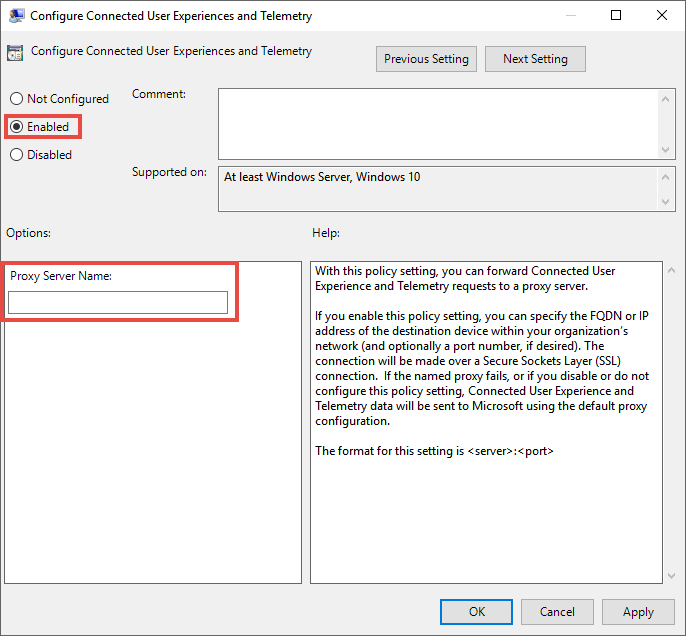

Administrative skabeloner > Windows-komponenter > Dataindsamling og eksempelbuilds > Konfigurer forbundne brugeroplevelser og telemetri:

Angiv proxyoplysningerne.

| Gruppepolitik | Registreringsdatabasenøgle | Registreringsdatabasen | Værdi |

|---|---|---|---|

| Konfigurer godkendt proxyforbrug for den tilsluttede brugeroplevelse og telemetritjenesten | HKLM\Software\Policies\Microsoft\Windows\DataCollection |

DisableEnterpriseAuthProxy |

1 (REG_DWORD) |

| Konfigurer forbundne brugeroplevelser og telemetri | HKLM\Software\Policies\Microsoft\Windows\DataCollection |

TelemetryProxyServer |

servername:port or ip:port Eksempel: 10.0.0.6:8080 (REG_SZ) |

Bemærk!

Hvis du bruger TelemetryProxyServer indstillingen på enheder, der ellers er helt offline, hvilket betyder, at operativsystemet ikke kan oprette forbindelse til listen over tilbagekaldte onlinecertifikater eller Windows Update, skal du tilføje den ekstra indstilling i PreferStaticProxyForHttpRequest registreringsdatabasen med værdien 1.

Den overordnede sti til registreringsdatabasen for PreferStaticProxyForHttpRequest er HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection.

Følgende kommando kan bruges til at indsætte registreringsdatabaseværdien på den korrekte placering:

reg add "HKLM\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection" /v PreferStaticProxyForHttpRequest /t REG_DWORD /d 1 /f

Den tidligere nævnte registreringsdatabaseværdi gælder kun fra og med MsSense.exe version 10.8210.* og nyere eller version 10.8049.* og nyere.

Konfigurer en statisk proxy for Microsoft Defender Antivirus

Microsoft Defender Antivirus cloud-leveret beskyttelse giver næsten øjeblikkelig, automatiseret beskyttelse mod nye og nye trusler. Forbindelse er påkrævet til brugerdefinerede indikatorer, når Microsoft Defender Antivirus er din aktive antimalwareløsning og EDR i blokeringstilstand, hvilket giver en reservemulighed, når en ikke-Microsoft-løsning ikke udførte en blok.

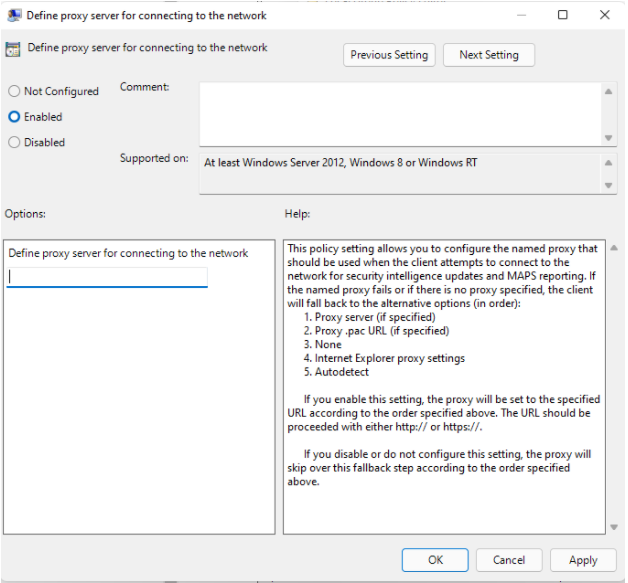

Konfigurer den statiske proxy ved hjælp af de Gruppepolitik, der er tilgængelige i Administrative skabeloner:

Administrative skabeloner > Windows-komponenter > Microsoft Defender Antivirus > Definer proxyserver til oprettelse af forbindelse til netværket.

Angiv den til Aktiveret , og definer proxyserveren. URL-adressen skal have enten

http://ellerhttps://. Du kan se understøttede versioner afhttps://under Administrer Microsoft Defender Antivirus-opdateringer.Under registreringsdatabasenøglen

HKLM\Software\Policies\Microsoft\Windows Defenderangiver politikken registreringsdatabaseværdienProxyServersomREG_SZ.Registreringsdatabaseværdien

ProxyServerhar følgende strengformat:<server name or ip>:<port>For eksempel

http://10.0.0.6:8080

Bemærk!

Hvis du bruger en statisk proxyindstilling på enheder, der ellers er helt offline, hvilket betyder, at operativsystemet ikke kan oprette forbindelse til listen over tilbagekaldte onlinecertifikater eller Windows Update, er det nødvendigt at tilføje den ekstra indstilling i SSLOptions registreringsdatabasen med DWORD-værdien 2. Den overordnede sti til registreringsdatabasen for SSLOptions er HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Spynet. Du kan få flere oplysninger om under SSLOptionsCloud Protection.

For robusthedsformål og for at beskytte skyen i realtid cachelagrer Microsoft Defender Antivirus den senest kendte arbejdsproxy. Sørg for, at din proxyløsning ikke udfører SSL-inspektion, da det ødelægger den sikre cloudforbindelse.

Microsoft Defender Antivirus bruger ikke den statiske proxy til at oprette forbindelse til Windows Update eller Microsoft Update til download af opdateringer. Den bruger i stedet en proxy for hele systemet, hvis den er konfigureret til at bruge Windows Update, eller den konfigurerede interne opdateringskilde i henhold til den konfigurerede reserveordre. Hvis det er nødvendigt, kan du bruge Administrative skabeloner > Windows-komponenter > Microsoft Defender Antivirus > Definer proxy automatisk konfiguration (.pac) til at oprette forbindelse til netværket. Hvis du har brug for at konfigurere avancerede konfigurationer med flere proxyer, skal du bruge Administrative skabeloner > Windows-komponenter > Microsoft Defender Antivirus > Define-adresser til at tilsidesætte proxyserveren og forhindre Microsoft Defender Antivirus i at bruge en proxyserver til disse destinationer.

Du kan bruge PowerShell sammen med cmdlet'en Set-MpPreference til at konfigurere disse indstillinger:

ProxyBypassProxyPacUrlProxyServer

Konfigurer proxyserveren manuelt ved hjælp af netsh kommandoen

Bruges netsh til at konfigurere en statisk proxy for hele systemet.

Bemærk!

Denne konfiguration påvirker alle programmer, herunder Windows-tjenester, der bruger WinHTTP med standardproxy.

Åbn en kommandolinje med administratorrettigheder:

- Gå til Start, og skriv

cmd. - Højreklik på Kommandoprompt, og vælg Kør som administrator.

- Gå til Start, og skriv

Angiv følgende kommando, og tryk på Enter:

netsh winhttp set proxy <proxy>:<port>For eksempel:

netsh winhttp set proxy 10.0.0.6:8080Hvis du vil nulstille proxyen

winhttp, skal du angive følgende kommando og trykke på Enter:netsh winhttp reset proxy

Se Netsh-kommandosyntaks, kontekster og formatering for at få mere at vide.

Windows-enheder, der kører den tidligere MMA-baserede løsning

For enheder, der kører Windows 7, Windows 8.1, Windows Server 2008 R2 og servere, der ikke opgraderes til Unified Agent og bruger Microsoft Monitoring Agent (også kendt som Log Analytics Agent) til at oprette forbindelse til Defender for Endpoint-tjenesten, kan du enten bruge en proxyindstilling for hele systemet eller konfigurere agenten til at oprette forbindelse via en proxy eller en loganalysegateway.

- Konfigurer agenten til at bruge en proxy: Proxykonfiguration

- Konfigurer Azure Log Analytics (tidligere kaldet OMS Gateway) til at fungere som proxy eller hub: Azure Log Analytics Agent

Onboard tidligere versioner af Windows

Næste trin

TRIN 3: Kontrollér klientforbindelsen til Microsoft Defender for Endpoint tjeneste-URL-adresser

Relaterede artikler

- Frakoblede miljøer, proxyer og Microsoft Defender for Endpoint

- Brug Gruppepolitik indstillinger til at konfigurere og administrere Microsoft Defender Antivirus

- Indbyggede Windows-enheder

- Fejlfinding af problemer med Microsoft Defender for Endpoint onboarding

- Onboarde enheder uden internetadgang til Microsoft Defender for Endpoint

Tip

Vil du vide mere? Engage med Microsoft Security-community'et i vores tech-community: Microsoft Defender for Endpoint Tech Community.