Rapport over regler for reduktion af angrebsoverflade

Gælder for:

- Microsoft Defender for Endpoint Plan 1

- Microsoft Defender for Endpoint Plan 2

- Microsoft Defender XDR

Platforme:

- Windows

Rapporten Regler for reduktion af angrebsoverfladen giver detaljeret indsigt i de regler, der gennemtvinges på enheder i din organisation. Desuden indeholder denne rapport oplysninger om:

- registrerede trusler

- blokerede trusler

- enheder, der ikke er konfigureret til at bruge standardbeskyttelsesreglerne til at blokere trusler

Desuden indeholder rapporten en brugervenlig grænseflade, der gør det muligt for dig at:

- Vis trusselsregistreringer

- Få vist konfigurationen af ASR-reglerne

- Konfigurer (tilføj) udeladelser

- Analysér ned for at indsamle detaljerede oplysninger

Du kan få flere oplysninger om individuelle regler for reduktion af angrebsoverfladen under Reference til regler for reduktion af angrebsoverfladen.

Forudsætninger

Vigtigt!

Hvis du vil have adgang til rapporten over regler for reduktion af angrebsoverfladen, skal du have læsetilladelser til Microsoft Defender-portalen. For at Windows Server 2012 R2 og Windows Server 2016 vises i rapporten over regler for reduktion af angrebsoverfladen, skal disse enheder onboardes ved hjælp af den moderne unified løsningspakke. Du kan få flere oplysninger under Ny funktionalitet i den moderne samlede løsning til Windows Server 2012 R2 og 2016.

Adgangstilladelser til rapporter

Hvis du vil have adgang til rapporten over regler for reduktion af angrebsoverfladen på Microsoft Defender-portalen, kræves følgende tilladelser:

| Tilladelsesnavn | Tilladelsestype |

|---|---|

| Vis data | Sikkerhedshandlinger |

Vigtigt!

Microsoft anbefaler, at du bruger roller med færrest tilladelser. Dette hjælper med at forbedre sikkerheden for din organisation. Global administrator er en yderst privilegeret rolle, der bør være begrænset til nødsituationer, når du ikke kan bruge en eksisterende rolle.

Sådan tildeler du disse tilladelser:

Log på Microsoft Defender-portalen.

I navigationsruden skal du vælge Indstillinger>Slutpunkter>Roller (under Tilladelser).

Vælg den rolle, du vil redigere, og vælg derefter Rediger.

Skriv et navn til rollen i Rollenavn under fanen Generelt under Rediger rolle.

I Beskrivelse skal du skrive en kort oversigt over rollen.

Under Tilladelser skal du vælge Vis data og under Vis data vælge Sikkerhedshandlinger.

Naviger til rapporten over regler for reduktion af angrebsoverfladen

Sådan navigerer du til oversigtskortene for rapporten over regler for reduktion af angrebsoverfladen

Vælg Rapporter i navigationsruden. I hovedafsnittet under Rapporter skal du vælge Sikkerhedsrapport.

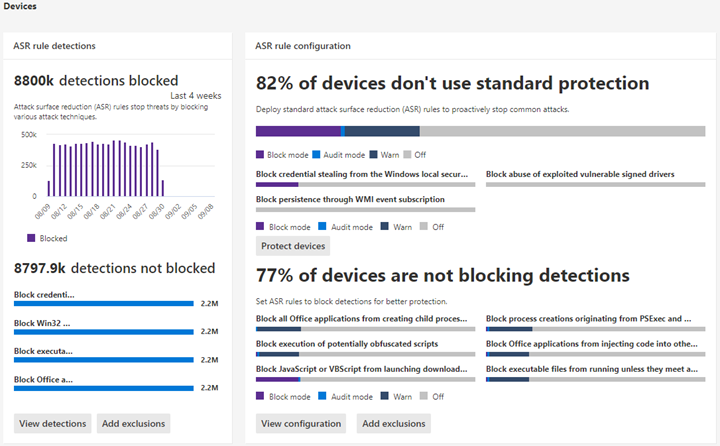

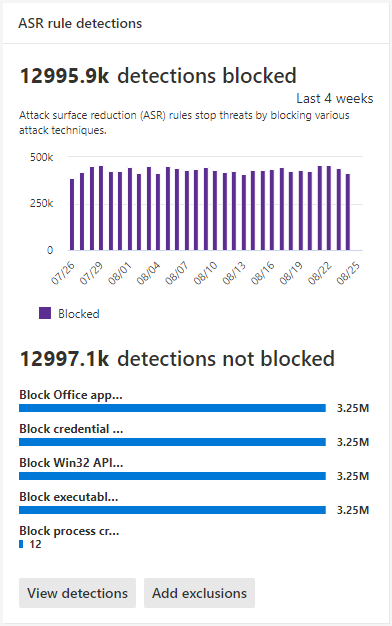

Rul ned til Enheder for at finde oversigtskortene over regler for reduktion af angrebsoverfladen . Oversigtsrapportkortene for ASR-regler ligner følgende billede:

Oversigtskort over asr-regler for rapporter

Rapportoversigten over ASR-regler er opdelt i to kort:

Oversigtskort til registrering af ASR-regler

Kort over registrering af ASR-regler viser en oversigt over antallet af registrerede trusler, der er blokeret af ASR-regler. Dette kort indeholder to handlingsknapper:

- Visningsregistreringer: Åbner fanen Registreringer

- Tilføj udeladelser: Åbner fanen Udeladelser

Hvis du vælger linket Registreringer af ASR-regler øverst på kortet, åbnes også hovedfanen Regler til reduktion af angrebsoverfladen.

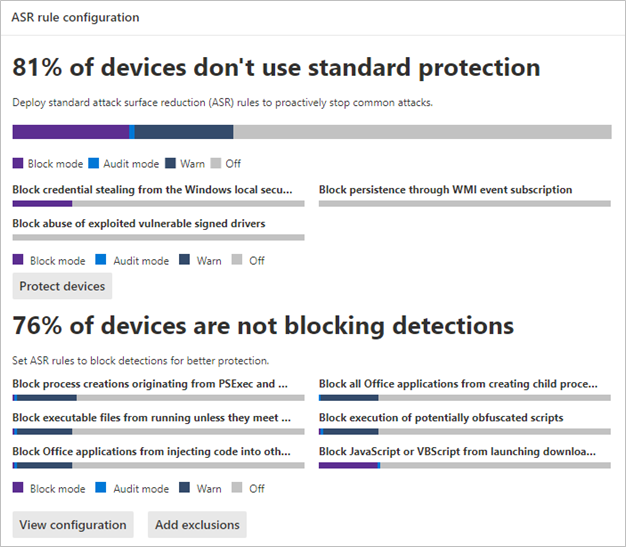

Oversigtskort over konfiguration af ASR-regler

I det øverste afsnit fokuseres der på tre anbefalede regler, som beskytter mod almindelige angrebsteknikker. Dette kort viser oplysninger om aktuel tilstand for de computere i din organisation, hvor følgende standardbeskyttelsesregler for tre (ASR) er angivet i bloktilstand, overvågningstilstand eller deaktiveret (ikke konfigureret). Knappen Beskyt enheder viser komplette konfigurationsoplysninger for kun de tre regler. kunder kan hurtigt gøre noget for at aktivere disse regler.

I nederste sektion vises seks regler baseret på antallet af ubeskyttede enheder pr. regel. Knappen Vis konfiguration viser alle konfigurationsoplysninger for alle ASR-regler. Knappen Tilføj udeladelser viser siden Tilføj udeladelse med alle registrerede fil-/procesnavne, der er angivet for SOC (Security Operation Center), der skal evalueres. Siden Tilføj udeladelse er sammenkædet med Microsoft Intune.

Kortet indeholder også to handlingsknapper:

- Visningskonfiguration: Åbner fanen Registreringer

- Tilføj udeladelser: Åbner fanen Udeladelser

Hvis du vælger konfigurationslinket for ASR-regler øverst på kortet, åbnes også hovedfanen Konfiguration af regler for reduktion af angrebsoverfladen.

Forenklet standardbeskyttelsesmulighed

Kortet med konfigurationsoversigten indeholder en knap til beskyttelse af enheder med de tre standardbeskyttelsesregler. Som minimum anbefaler Microsoft, at du aktiverer disse tre standardbeskyttelsesregler for reduktion af angrebsoverfladen:

- Bloker tyveri af legitimationsoplysninger fra det lokale windows-undersystem (lsass.exe)

- Bloker misbrug af udnyttede sårbare bilister

- Bloker vedholdenhed via WMI-hændelsesabonnement (Windows Management Instrumentation)

Sådan aktiverer du de tre standardbeskyttelsesregler:

Vælg Beskyt enheder. Hovedfanen Konfiguration åbnes.

Under fanen Konfiguration skifter Grundlæggende regler automatisk fra Alle regler til Standard aktiverede beskyttelsesregler.

På listen Enheder skal du vælge de enheder, som standardbeskyttelsesreglerne skal gælde for, og derefter vælge Gem.

Dette kort har to andre navigationsknapper:

- Vis konfiguration: Åbner fanen Konfiguration .

- Tilføj udeladelser: Åbner fanen Udeladelser .

Hvis du vælger konfigurationslinket for ASR-regler øverst på kortet, åbnes også hovedfanen Konfiguration af regler for reduktion af angrebsoverfladen.

Primære faner til reduktion af angrebsoverflade

Selvom oversigtskort for ASR-regler for rapporter er nyttige til at få en hurtig oversigt over status for dine ASR-regler, indeholder de primære faner mere detaljerede oplysninger med filtrerings- og konfigurationsegenskaber:

Søgefunktioner

Søgefunktionen føjes til hovedfanerne Registrering, Konfiguration og Tilføj udeladelse . Med denne funktion kan du søge ved hjælp af enheds-id, filnavn eller procesnavn.

Filtrering

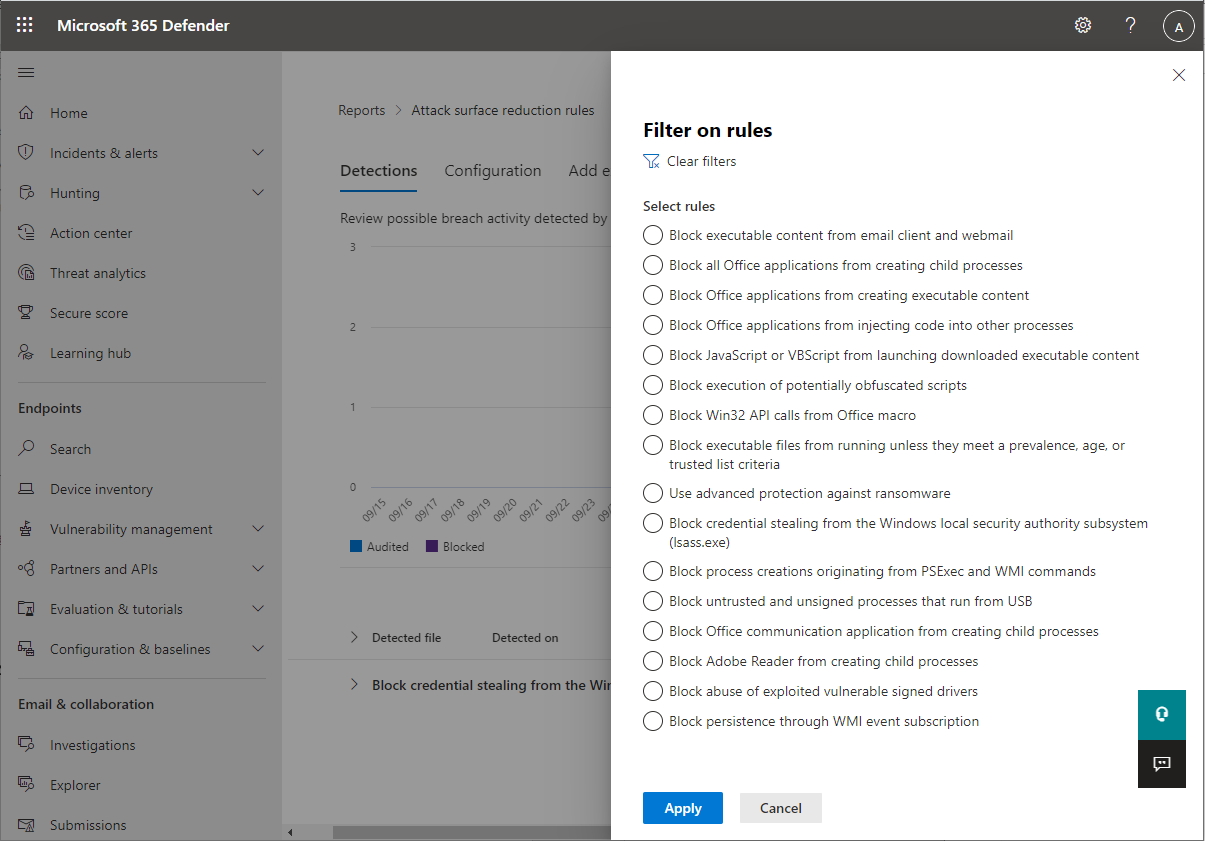

Filtrering giver dig mulighed for at angive, hvilke resultater der returneres:

- Med Date kan du angive et datointerval for dataresultater.

- Filtre

Bemærk!

Når du filtrerer efter regel, er antallet af individuelle registrerede elementer, der er angivet i den nederste halvdel af rapporten, i øjeblikket begrænset til 200 regler. Du kan bruge Eksportér til at gemme den komplette liste over registreringer i Excel.

Tip

Da filteret i øjeblikket fungerer i denne version, skal du først rulle ned til sidste registrering på listen for at indlæse det komplette datasæt, hver gang du vil "gruppere efter". Når du har indlæst hele datasættet, kan du starte filtreringen "sortér efter". Hvis du ikke ruller ned til den seneste registrering, der er angivet ved hver brug, eller når du ændrer filtreringsindstillinger (f.eks. de ASR-regler, der anvendes på den aktuelle kørsel af filteret), er resultaterne forkerte for alle resultater, der har mere end én visningsside med registrerede.

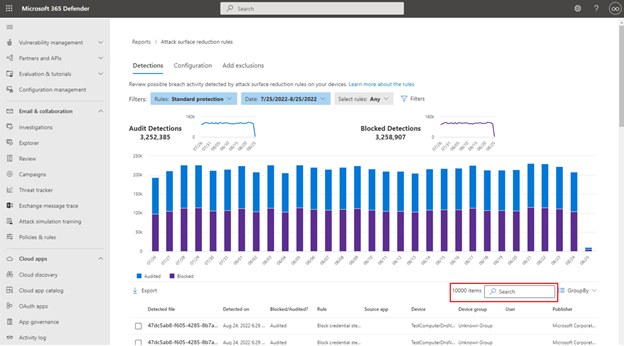

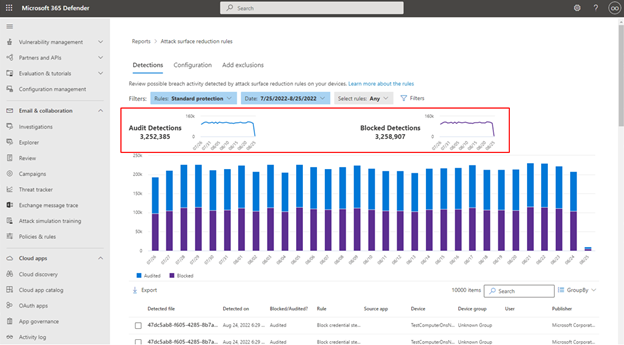

Fanen Primære opdagelser i forbindelse med reduktion af angrebsoverflade

- Overvågningsregistreringer: Viser, hvor mange trusselsregistreringer der registreres af regler, der er angivet i overvågningstilstand .

- Blokerede registreringer: Viser, hvor mange trusselsregistreringer der er blokeret af regler, der er angivet i bloktilstand .

- Stor, konsolideret graf: Viser blokerede og overvågede registreringer.

Graferne indeholder registreringsdata over det viste datointerval med muligheden for at holde markøren over en bestemt placering for at indsamle datospecifikke oplysninger.

Nederst i rapporten vises registrerede trusler – pr. enhed – med følgende felter:

| Feltnavn | Definition |

|---|---|

| Registreret fil | Filen, der er bestemt til at indeholde en mulig eller kendt trussel |

| Registreret den | Den dato, hvor truslen blev opdaget |

| Blokeret/overvåget? | Angiver, om registreringsreglen for den specifikke hændelse var i blok- eller overvågningstilstand |

| Regel | Hvilken regel registrerede truslen |

| Kildeapp | Det program, der foretog kaldet til den fejlende "registrerede fil" |

| Enhed | Navnet på den enhed, hvor overvågnings- eller blokhændelsen fandt sted |

| Enhedsgruppe | Den Active Directory-gruppe, som enheden tilhører |

| Bruger | Den computerkonto, der er ansvarlig for opkaldet |

| Publisher | Den virksomhed, der frigav den pågældende .exe eller applikation |

Du kan få flere oplysninger om overvågning og bloktilstande for ASR-regler under Regeltilstande for reduktion af angrebsoverflade.

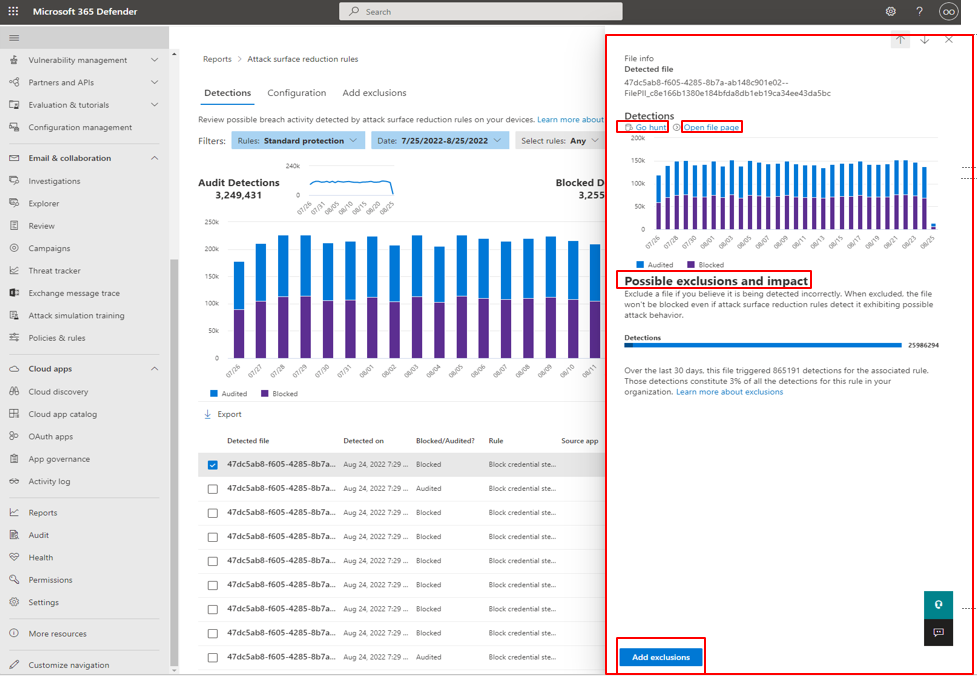

Pop op-vindue, der kan handles på

Hovedsiden "Registrering" indeholder en liste over alle registreringer (filer/processer) inden for de sidste 30 dage. Vælg en af registreringerne for at åbne med funktioner til detailudledning.

Afsnittet Mulig udeladelse og indvirkning angiver effekten af den valgte fil eller proces. Du kan:

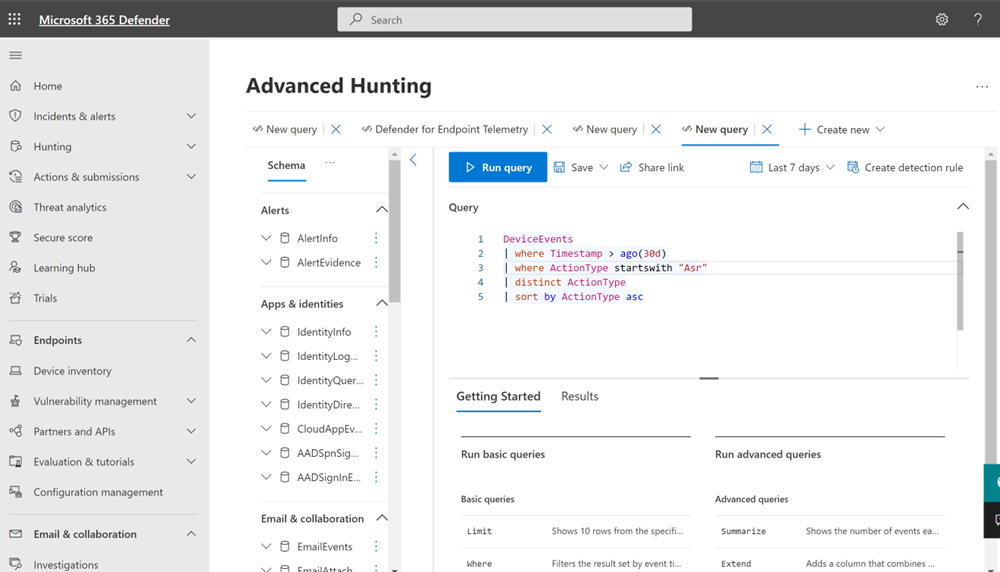

- Vælg Gå på jagt , som åbner forespørgselssiden Avanceret jagt

- Siden Åbn fil åbnes Microsoft Defender for Endpoint registrering

- Knappen Tilføj udeladelse er sammenkædet med hovedsiden tilføj udeladelse.

På følgende billede illustreres det, hvordan forespørgselssiden Avanceret jagt åbnes fra linket i det handlingsklare pop op-vindue:

Du kan finde flere oplysninger om avanceret jagt under Proaktiv jagt efter trusler med avanceret jagt i Microsoft Defender XDR

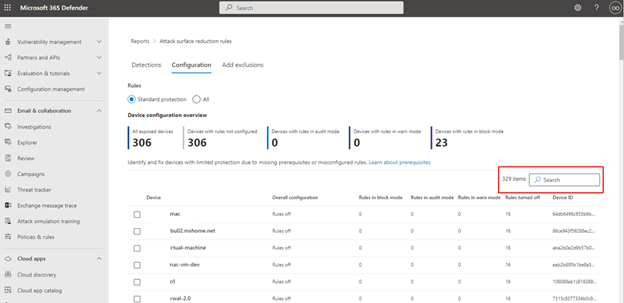

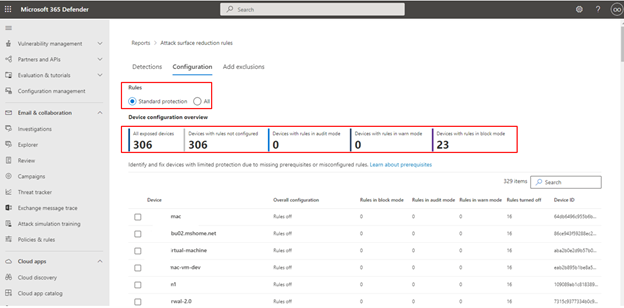

Hovedfanen Konfiguration af regler for reduktion af angrebsoverflade

Hovedfanen Konfiguration af ASR-regler indeholder oplysninger om konfiguration af ASR-regler pr. enhed. Der er tre primære aspekter under fanen Konfiguration:

Grundlæggende regler Indeholder en metode til at skifte mellem grundlæggende regler og alle regler. Som standard er Grundlæggende regler valgt.

Oversigt over enhedskonfiguration Leverer et aktuelt snapshot af enheder i en af følgende tilstande:

- Alle eksponerede enheder (enheder med manglende forudsætninger, regler i overvågningstilstand, forkert konfigurerede regler eller regler, der ikke er konfigureret)

- Enheder med regler, der ikke er konfigureret

- Enheder med regler i overvågningstilstand

- Enheder med regler i bloktilstand

Den nederste sektion under fanen Konfiguration indeholder en liste over dine enheders aktuelle tilstand (pr. enhed):

- Enhed (navn)

- Overordnet konfiguration (uanset om nogen regler er slået til eller alle er slået fra)

- Regler i bloktilstand (antallet af regler pr. enhed angivet til blok)

- Regler i overvågningstilstand (antallet af regler i overvågningstilstand)

- Regler er slået fra (regler, der er slået fra eller ikke er aktiveret)

- Enheds-id (enheds-GUID)

Disse elementer vises i følgende figur.

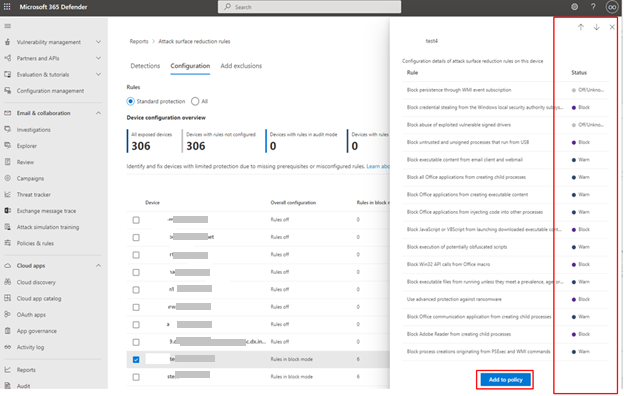

Sådan aktiverer du ASR-regler:

Under Enhed skal du vælge den eller de enheder, du vil anvende ASR-regler for.

Kontrollér dine valg i pop op-vinduet, og vælg derefter Føj til politik. Fanen Konfiguration og pop op-vinduet Tilføj regel vises på følgende billede.

[BEMÆRK!] Hvis du har enheder, der kræver, at der anvendes forskellige ASR-regler, skal du konfigurere disse enheder individuelt.

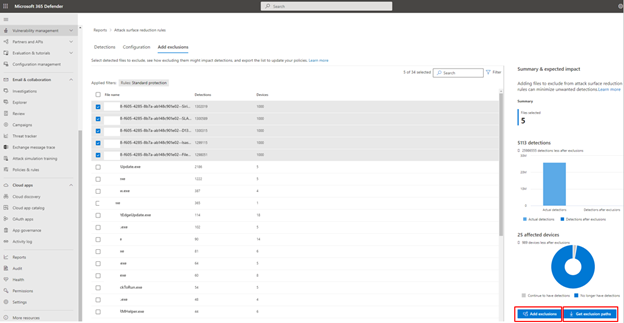

Regler for reduktion af angrebsoverfladen Fanen Tilføj udeladelser

Fanen Tilføj udeladelser viser en rangeret liste over registreringer efter filnavn og indeholder en metode til konfiguration af udeladelser. Tilføj udeladelsesoplysninger vises som standard for tre felter:

- Filnavn: Navnet på den fil, der udløste ASR-regelhændelsen.

- Registreringer: Det samlede antal registrerede hændelser for den navngivne fil. Individuelle enheder kan udløse flere ASR-regelhændelser.

- Enheder: Antallet af enheder, hvor registreringen fandt sted.

Vigtigt!

Hvis du udelader filer eller mapper, kan det reducere beskyttelsen af ASR-regler alvorligt. Udeladte filer må køre, og der registreres ingen rapport eller hændelse. Hvis ASR-regler registrerer filer, som du mener ikke skal registreres, skal du først bruge overvågningstilstanden til at teste reglen.

Når du vælger en fil, åbnes der en oversigt & forventede indvirkning , der viser følgende typer oplysninger:

- Markerede filer – Antallet af filer, du har valgt til udeladelse

- (antal) registreringer – angiver den forventede reduktion i registreringer efter tilføjelse af de valgte udeladelser. Reduktionen i registreringer repræsenteres grafisk for faktiske registreringer og registreringer efter udeladelser.

- (antal) berørte enheder – angiver den forventede reduktion i enheder, der rapporterer registreringer for de valgte udeladelser.

Siden Tilføj udeladelse indeholder to knapper til handlinger, der kan bruges på registrerede filer (efter markering). Du kan:

- Tilføj udeladelse, der åbnes Microsoft Intune ASR-politikside. Du kan få flere oplysninger under Intune i "Aktivér ASR-regler alternative konfigurationsmetoder".

- Hent de udelukkelsesstier , der downloader filstier i et csv-format.

Se også

- Oversigt over installation af regler for reduktion af angrebsoverflade

- Planlæg installation af regler for reduktion af angrebsoverflade

- Test regler for reduktion af angrebsoverflade

- Aktivér regler for reduktion af angrebsoverflade

- Operationalize regler for reduktion af angrebsoverfladen

- Rapport over regler for reduktion af angrebsoverflade

- Reference til regler for reduktion af angrebsoverflade

Tip

Vil du vide mere? Engage med Microsoft Security-community'et i vores tech-community: Microsoft Defender for Endpoint Tech Community.