Undersøg og afhjælp risikable OAuth-apps

OAuth er en åben standard for tokenbaseret godkendelse og godkendelse. OAuth gør det muligt for en brugers kontooplysninger at blive brugt af tredjepartstjenester uden at vise brugerens adgangskode. OAuth fungerer som mellemmand på vegne af brugeren og leverer tjenesten med et adgangstoken, der tillader, at specifikke kontooplysninger deles.

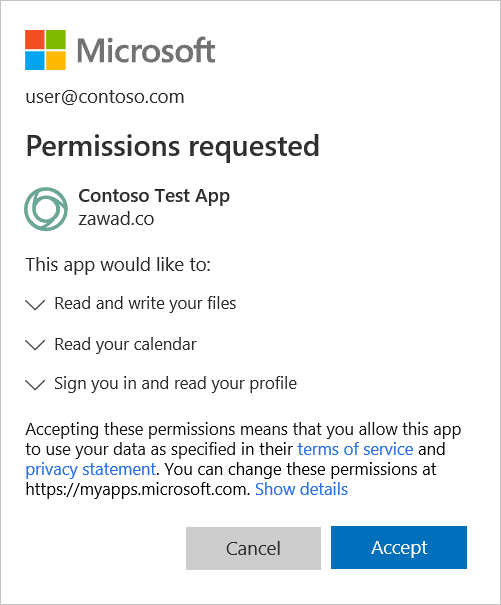

En app, der analyserer brugerens kalender og giver råd om, hvordan man bliver mere produktiv, skal f.eks. have adgang til brugerens kalender. I stedet for at angive brugerens legitimationsoplysninger giver OAuth appen mulighed for kun at få adgang til dataene baseret på et token, som genereres, når brugeren giver samtykke til en side, som det kan ses på billedet nedenfor.

Mange tredjepartsapps, der kan installeres af virksomhedsbrugere i din organisation, anmoder om tilladelse til at få adgang til brugeroplysninger og -data og logger på på vegne af brugeren i andre cloudapps. Når brugerne installerer disse apps, klikker de ofte på Accepter uden nøje at gennemse oplysningerne i prompten, herunder tildeling af tilladelser til appen. Det er en potentiel sikkerhedsrisiko for din organisation at acceptere apptilladelser fra tredjepart.

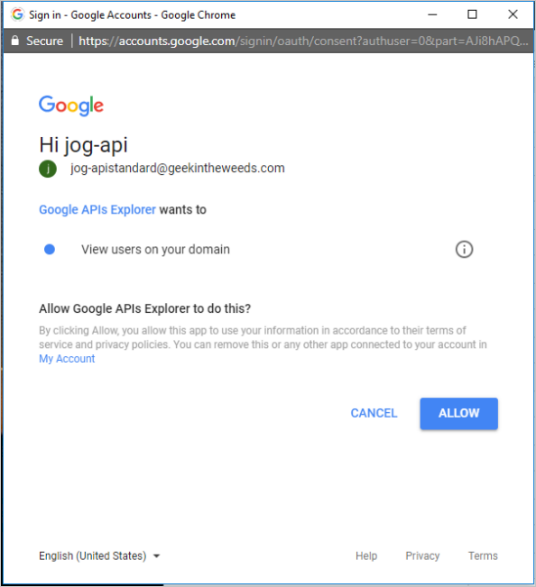

Følgende OAuth-appsamtykkeside kan f.eks. se legitim ud for den gennemsnitlige bruger, men "Google API'er Explorer" skal ikke anmode om tilladelser fra google selv. Så dette indikerer, at appen kan være et phishing-forsøg, overhovedet ikke relateret til Google.

Som sikkerhedsadministrator skal du have synlighed og kontrol over appsene i dit miljø, og det omfatter de tilladelser, de har. Du skal have mulighed for at forhindre brug af apps, der kræver tilladelse til ressourcer, du vil tilbagekalde. Derfor giver Microsoft Defender for Cloud Apps dig mulighed for at undersøge og overvåge de apptilladelser, dine brugere har tildelt. Denne artikel er dedikeret til at hjælpe dig med at undersøge OAuth-apps i din organisation og fokusere på de apps, der med større sandsynlighed vil være mistænkelige.

Vores anbefalede tilgang er at undersøge appsene ved at bruge de evner og oplysninger, der er angivet i Defender for Cloud Apps til at filtrere apps ud med en lav chance for at være risikable og fokusere på de mistænkelige apps.

I dette selvstudium lærer du, hvordan du:

Bemærk!

Denne artikel bruger eksempler og skærmbilleder fra siden OAuth-apps , som bruges, når du ikke har aktiveret appstyring.

Hvis du bruger prøveversionsfunktioner og har aktiveret appstyring, er den samme funktionalitet tilgængelig fra siden appstyring i stedet.

Du kan få flere oplysninger under Appstyring i Microsoft Defender for Cloud Apps.

Sådan registrerer du risikable OAuth-apps

Registrering af en risikabel OAuth-app kan opnås ved hjælp af:

- Beskeder: React til en besked, der udløses af en eksisterende politik.

- Jagt: Søg efter en risikabel app blandt alle de tilgængelige apps uden konkret mistanke om en risiko.

Registrer risikable apps ved hjælp af beskeder

Du kan angive politikker for automatisk at sende dig meddelelser, når en OAuth-app opfylder visse kriterier. Du kan f.eks. angive en politik til automatisk at give dig besked, når der registreres en app, der kræver høje tilladelser og er godkendt af mere end 50 brugere. Du kan få flere oplysninger om oprettelse af OAuth-politikker under OAuth-apppolitikker.

Registrer risikable apps ved at gå på jagt

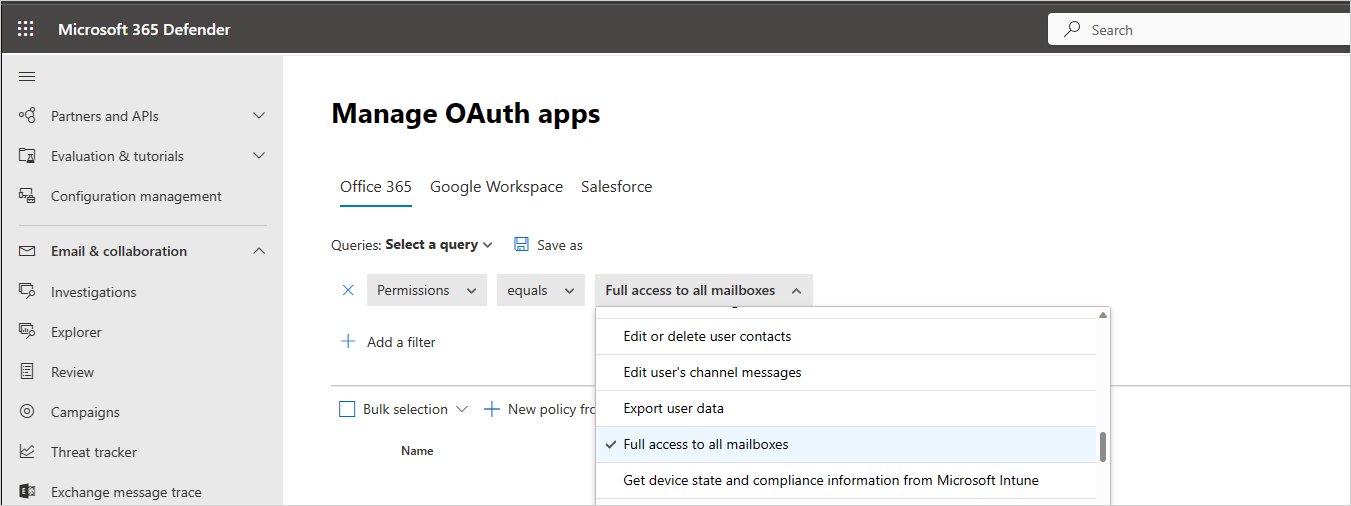

I Microsoft Defender-portalen under Cloud Apps skal du gå til OAuth-apps. Brug filtrene og forespørgslerne til at gennemse, hvad der sker i dit miljø:

Angiv filteret til Tilladelsesniveau med høj alvorsgrad , og brug community'et er ikke almindeligt. Ved hjælp af dette filter kan du fokusere på apps, der kan være meget risikable, hvor brugerne kan have undervurderet risikoen.

Under Tilladelser skal du vælge alle de indstillinger, der er særligt risikable i en bestemt kontekst. Du kan f.eks. vælge alle de filtre, der giver tilladelse til mailadgang, f.eks . Fuld adgang til alle postkasser og derefter gennemse listen over apps for at sikre, at de alle har brug for mailrelateret adgang. Dette kan hjælpe dig med at undersøge i en bestemt kontekst og finde apps, der virker legitime, men som indeholder unødvendige tilladelser. Der er større sandsynlighed for, at disse apps er risikable.

Vælg den gemte forespørgsel Apps, der er godkendt af eksterne brugere. Ved hjælp af dette filter kan du finde apps, der muligvis ikke er justeret i forhold til virksomhedens sikkerhedsstandarder.

Når du har gennemset dine apps, kan du fokusere på appsene i de forespørgsler, der virker legitime, men som faktisk kan være risikable. Brug filtrene til at finde dem:

- Filtrer efter apps, der er godkendt af et lille antal brugere. Hvis du fokuserer på disse apps, kan du søge efter risikable apps, der er godkendt af en kompromitteret bruger.

- Apps, der har tilladelser, der ikke stemmer overens med appens formål, f.eks. en urapp med fuld adgang til alle postkasser.

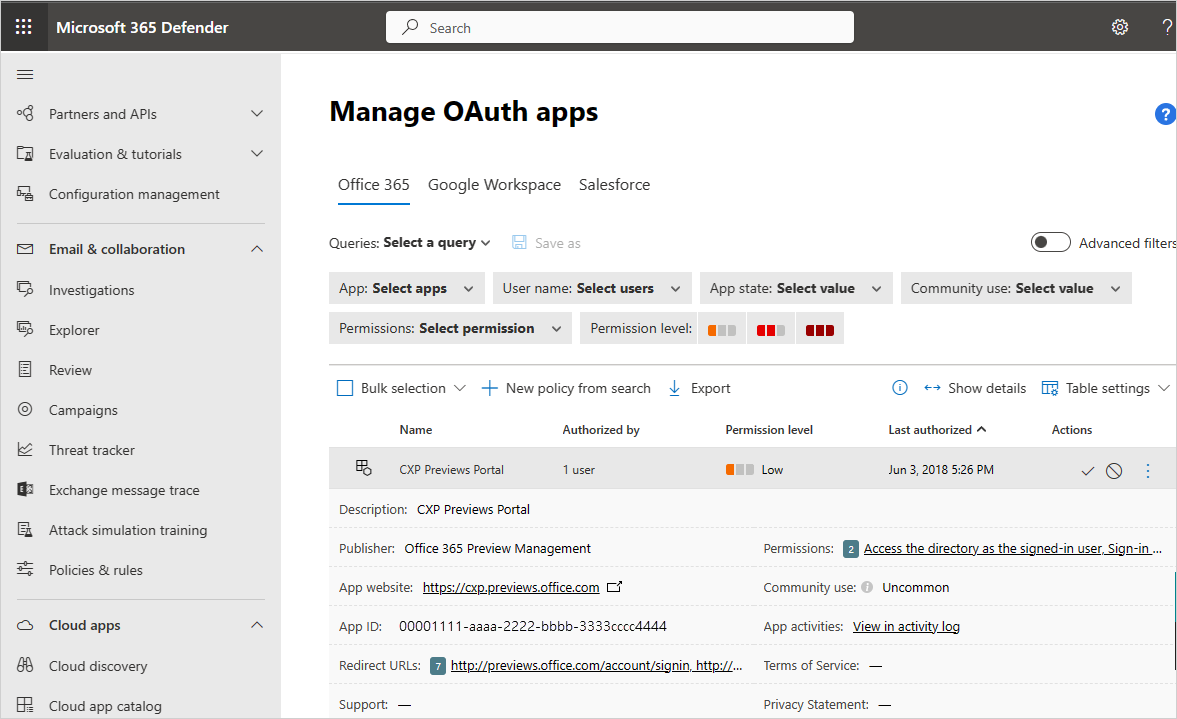

Vælg hver app for at åbne appskuffen, og kontrollér, om appen har et mistænkeligt navn, en udgiver eller et websted.

Se på listen over apps og målapps, der har en dato under Senest godkendt , som ikke er seneste. Disse apps er muligvis ikke længere påkrævet.

Sådan undersøges mistænkelige OAuth-apps

Når du har fastslået, at en app er mistænkelig, og du vil undersøge den, anbefaler vi følgende nøgleprincipper for effektiv undersøgelse:

- Jo mere almindeligt og brugt en app er, enten af din organisation eller online, jo mere sandsynligt er det at være sikker.

- En app skal kun kræve tilladelser, der er relateret til appens formål. Hvis det ikke er tilfældet, kan appen være risikabel.

- Det er mere sandsynligt, at apps, der kræver høje rettigheder eller administratorsamtykke, er risikable.

- Vælg appen for at åbne appskuffen, og vælg linket under Relaterede aktiviteter. Dette åbner siden Aktivitetslog, der er filtreret efter aktiviteter, der udføres af appen. Vær opmærksom på, at nogle apps udfører aktiviteter, der er registreret som at være blevet udført af en bruger. Disse aktiviteter filtreres automatisk fra resultaterne i aktivitetsloggen. Du kan finde flere oplysninger ved hjælp af aktivitetsloggen i Aktivitetslog.

- I skuffen skal du vælge Samtykkeaktiviteter for at undersøge brugersamtykke til appen i aktivitetsloggen.

- Hvis en app virker mistænkelig, anbefaler vi, at du undersøger appens navn og udgiver i forskellige appbutikker. Fokuser på følgende apps, som kan være mistanker:

- Apps med et lavt antal downloads.

- Apps med lav bedømmelse eller score eller forkerte kommentarer.

- Apps med en mistænkelig udgiver eller et mistænkeligt websted.

- Apps, hvis seneste opdatering ikke er seneste. Dette kan indikere, at en app ikke længere understøttes.

- Apps, der har irrelevante tilladelser. Dette kan indikere, at en app er risikabel.

- Hvis appen stadig er mistænkelig, kan du undersøge appnavnet, udgiveren og URL-adressen online.

- Du kan eksportere OAuth-appovervågningen for at få yderligere analyse af de brugere, der har godkendt en app. Du kan få flere oplysninger under Overvågning af OAuth-app.

Sådan afhjælper du mistænkelige OAuth-apps

Når du har fastslået, at en OAuth-app er risikabel, indeholder Defender for Cloud Apps følgende afhjælpningsindstillinger:

Manuel afhjælpning: Du kan nemt forbyde at tilbagekalde en app fra siden OAuth-apps

Automatisk afhjælpning: Du kan oprette en politik, der automatisk tilbagekalder en app eller tilbagekalder en bestemt bruger fra en app.

Næste trin

Hvis du støder på problemer, er vi her for at hjælpe. Hvis du vil have hjælp eller support til dit produktproblem, skal du åbne en supportanmodning.