Microsoft Defender XDR na portálu Defender

Microsoft Defender XDR na sjednocené platformě Microsoftu SecOps sjednocuje a koordinuje ochranu před hrozbami napříč širokou škálou prostředků, včetně zařízení a koncových bodů, identit, e-mailu, služeb Microsoftu 365 a aplikací SaaS.

Defender XDR konsoliduje signály hrozeb a data napříč prostředky, abyste mohli monitorovat a spravovat bezpečnostní hrozby z jednoho místa na portálu Microsoft Defender.

Defender XDR kombinuje několik služeb zabezpečení Microsoftu.

| Služba | Podrobnosti |

|---|---|

| Ochrana před e-mailovými hrozbami pomocí Defender pro Office 365 | Pomáhá chránit e-maily a Office 365 prostředky. |

| Ochrana zařízení pomocí Defenderu for Endpoint | Poskytuje preventivní ochranu, detekci po porušení zabezpečení a automatizované vyšetřování a reakce na zařízení. |

| Ochrana služby Active Directory pomocí služby Defender for Identity | Používá signály služby Active Directory k identifikaci, zjišťování a zkoumání pokročilých hrozeb, ohrožených identit a škodlivých akcí insiderů. |

| Ochrana cloudových aplikací SaaS pomocí Defender for Cloud Apps | Poskytuje hluboký přehled, silné řízení dat a vylepšenou ochranu před hrozbami pro cloudové aplikace SaaS a PaaS. |

| Chraňte se před širokou škálou hrozeb pomocí Microsoft Sentinel | Microsoft Sentinel se bezproblémově integruje s Defender XDR a kombinuje možnosti obou produktů do jednotné platformy zabezpečení pro detekci, vyšetřování, proaktivní vyhledávání a reakci na hrozby. |

Detekce hrozeb

Defender XDR poskytuje nepřetržité monitorování hrozeb. Při zjištění hrozeb se vytvoří výstrahy zabezpečení . Defender automaticky agreguje související výstrahy a signály zabezpečení do bezpečnostních incidentů.

Incidenty definují úplný obraz útoku. Incidenty pomáhají týmům SOC porozumět útokům a rychleji reagovat. Incidenty shromažďují související výstrahy, informace o rozsahu a průběhu útoku a entity a prostředky, které jsou součástí útoku.

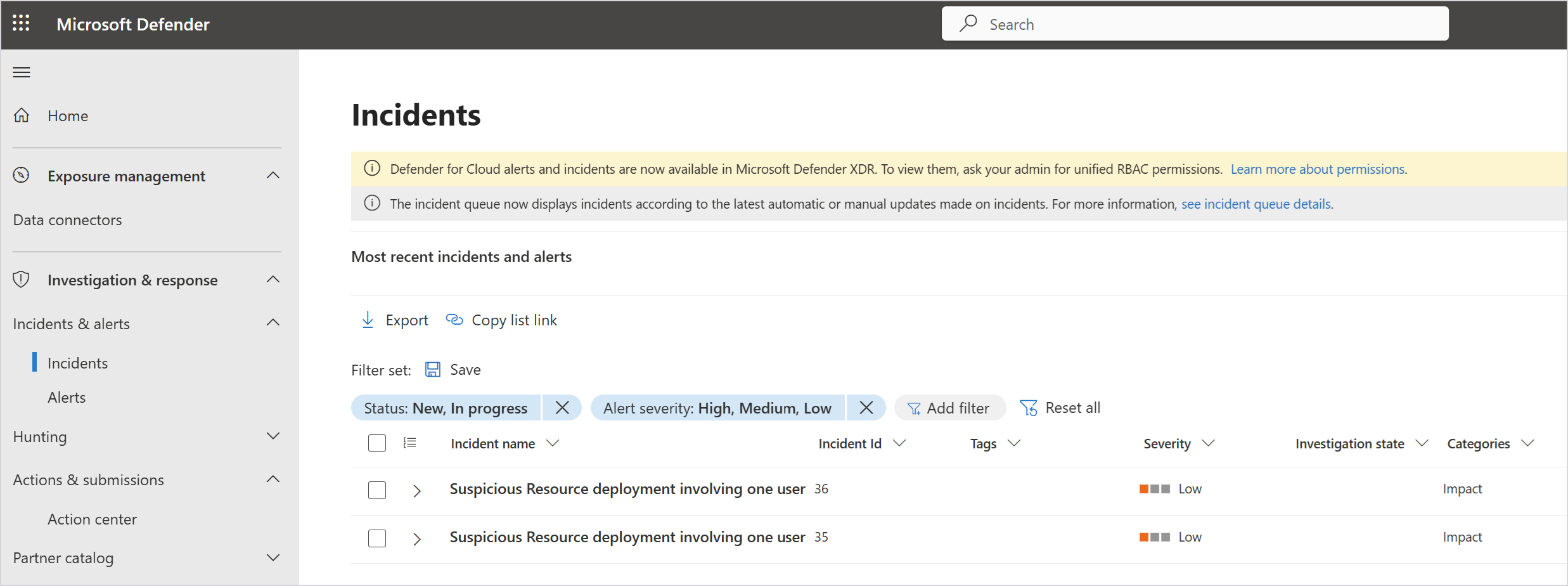

Jedna fronta incidentů na portálu Defender poskytuje úplný přehled o nejnovějších výstrahách a incidentech a historických datech. Můžete vyhledávat a dotazovat frontu incidentů a určovat priority odpovědí na základě závažnosti.

Detekce útoků s laterálním pohybem

Defender for XDR zahrnuje schopnost podvodu detekovat laterální pohyb ovládaný člověkem, který se často používá při běžných útocích, jako je ransomware a ohrožení zabezpečení e-mailů.

Schopnost podvodu generuje oklamání prostředky. Když útočníci s těmito prostředky pracují, funkce podvodu vyvolává vysoce důvěrná upozornění, která se dají zobrazit na stránce Upozornění na portálu.

Automatické narušení hrozeb

Defender XDR používá automatické přerušení útoku k omezení probíhajících útoků, omezení dopadu útoku a poskytnutí více času bezpečnostním týmům na reakci.

Automatické přerušení závisí na signálech s vysokou věrností, které jsou vytvářeny korelací incidentů napříč miliony signálů produktů Defender a průběžným šetřením od týmu microsoftu pro výzkum zabezpečení, aby se zajistil vysoký poměr signálu k šumu.

Automatické přerušení používá Defender XDR akce odezvy při zjištění útoků. Odpovědi zahrnují zahrnutí nebo zakázání prostředků.

Přerušení útoků jsou jasně označená ve frontě Defender XDR incidentů a na konkrétních stránkách incidentů.

Vyhledávání hrozeb

Proaktivní proaktivní vyhledávání kontroluje a prošetřuje události a data zabezpečení a vyhledává známé a potenciální bezpečnostní hrozby.

Defender XDR poskytuje funkce proaktivního vyhledávání hrozeb na portálu Defender.

Rozšířené proaktivní vyhledávání: Týmy SOC můžou pomocí dotazovací jazyk Kusto (KQL) na portálu vytvářet vlastní dotazy a pravidla pro proaktivního vyhledávání hrozeb v rámci podniku. Analytici můžou hledat indikátory ohrožení, anomálií a podezřelých aktivit napříč Defender XDR zdroji dat.

Pokud neznáte KQL, Defender XDR poskytuje režim s asistencí pro vizuální vytváření dotazů a předdefinovaných šablon dotazů.

Vlastní pravidla detekce: Kromě pokročilého proaktivního vyhledávání můžou týmy SOC vytvářet vlastní pravidla detekce , která proaktivně monitorují události a stavy systému a reagují na ně. Pravidla můžou aktivovat výstrahy nebo akce automatické odpovědi.

Reakce na hrozby

Defender for XDR poskytuje funkce automatizovaného prověřování a reakce . Automatizace snižuje objem výstrah, které musí týmy SOC zpracovávat ručně.

Vzhledem k tomu, že výstrahy vytvářejí incidenty, automatizované vyšetřování vygeneruje verdikt, který určuje, jestli byla nalezena hrozba. Když jsou identifikovány podezřelé a škodlivé hrozby, nápravné akce zahrnují odeslání souboru do karantény, zastavení procesu, blokování adresy URL nebo izolování zařízení.

Souhrn automatizovaných šetření a odpovědí si můžete prohlédnout na domovské stránce portálu. Čekající nápravné akce se zpracovávají v Centru akcí portálu.