Jak se připravit na neočekávané (před incidentem)

Abyste zajistili připravenost a minimalizovali dopad incidentů, je nezbytné dodržovat proaktivní doporučení popsaná v této lekci. Tyto akce vám pomůžou pochopit náš proces komunikace incidentů, vyhledat relevantní informace a nakonfigurovat oznámení tak, aby dostávala včasné aktualizace. Vyhodnocení odolnosti aplikací a implementace doporučených opatření navíc přispívá k vytváření spolehlivějších úloh, což snižuje potenciální dopad incidentu. Kontrola a implementace osvědčených postupů zabezpečení nakonec zmírní vaše prostředí a zmírní rizika.

Pokud chcete mít přehled, zmírnit dopad a chránit investice, doporučujeme následující pět akcí:

Akce č. 1: Seznámení se službou Azure Service Health na webu Azure Portal

Na rozdíl od naší veřejné stránky azure.status.microsoft, která poskytuje obecné informace o obecných výpadcích, nabízí Služba Azure Service Health přizpůsobené podrobnosti přizpůsobené vašim konkrétním prostředkům. Pomůže vám předvídat a připravit se na plánovanou údržbu a další změny, které můžou ovlivnit dostupnost prostředků. Můžete se spojit s událostmi služeb a spravovat akce, které udržují provozní kontinuitu ovlivněných aplikací. Poskytuje zásadní přehled o ohroženích zabezpečení platformy, incidentech zabezpečení a porušeních ochrany osobních údajů na úrovni služby Azure, což umožňuje okamžitou akci k ochraně úloh Azure.

Teď se podíváme na některé klíčové funkce dostupné ve službě Azure Service Health, abychom zlepšili připravenost na incidenty:

Podokno Resource Health (probírané nové prostředí)

Azure Resource Health se nachází v okně Service Health na webu Azure Portal a pomáhá při diagnostice a řešení problémů se službami, které mají vliv na vaše prostředky Azure. Prostředky, jako jsou virtuální počítače, webové aplikace nebo databáze SQL, se vyhodnocují za jejich stav na základě signálů z různých služeb Azure. Pokud je prostředek identifikován jako nezdravý, Služba Resource Health provede podrobnou analýzu, která určí původní příčinu problému. Poskytuje také informace o akcích Microsoftu k řešení problémů souvisejících s incidenty a navrhuje kroky, které můžete provést k vyřešení problému.

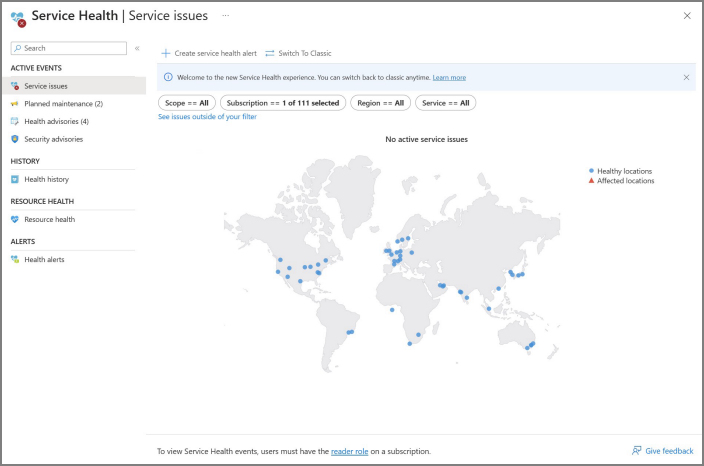

Podokno Problémy se službami (probírané nové prostředí)

V podokně Problémy se službami se zobrazují probíhající servisní incidenty, které můžou mít vliv na vaše prostředky. Umožňuje sledovat, kdy došlo k problému, a identifikovat ovlivněné služby a oblasti. Když si projdete nejnovější aktualizace, můžete získat přehled o úsilí Azure o vyřešení incidentu.

Klíčové funkce podokna Problémy se službami:

Přehled v reálném čase: Řídicí panel problémů se službami nabízí přehled o incidentech služeb Azure ovlivňujících vaše předplatná a tenanty v reálném čase. Pokud jste správce tenanta, můžete zobrazit aktivní incidenty nebo poradce relevantní pro vaše předplatná a tenanty.

Posouzení dopadu na prostředky: Na kartě Ovlivněný prostředek v části podrobnosti incidentu se zobrazují potvrzené nebo potenciálně ovlivněné prostředky. Kliknutím na prostředky získáte přímý přístup k podoknu Resource Health.

Odkazy a vysvětlení ke stažení: Vygenerujte odkaz na problém, který se má použít ve vašem systému správy problémů. Můžete si také stáhnout SOUBORY PDF a někdy soubory CSV, abyste mohli sdílet komplexní vysvětlení se zúčastněnými stranami, kteří nemají přístup k webu Azure Portal. Kromě toho můžete požádat o závěrečné vyhodnocení incidentu (PIR) o všechny problémy, které ovlivnily vaše prostředky, dříve označované jako analýzy původní příčiny (RCA).

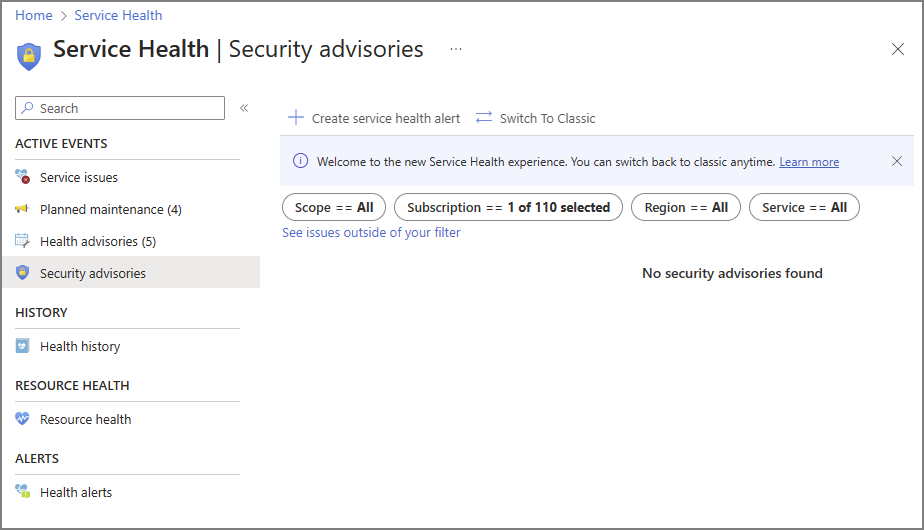

Podokno Informační zpravodaje zabezpečení

Podokno Informační zpravodaje zabezpečení se zaměřuje na naléhavé informace související se zabezpečením, které ovlivňují stav vašich předplatných a tenantů. Poskytuje přehled o ohroženích zabezpečení platformy, incidentech zabezpečení a porušeních ochrany osobních údajů.

Klíčové funkce podokna Informační zpravodaje zabezpečení:

Přehledy zabezpečení v reálném čase: Získejte okamžitý přehled o incidentech zabezpečení Azure, které jsou relevantní pro vaše předplatná a tenanty.

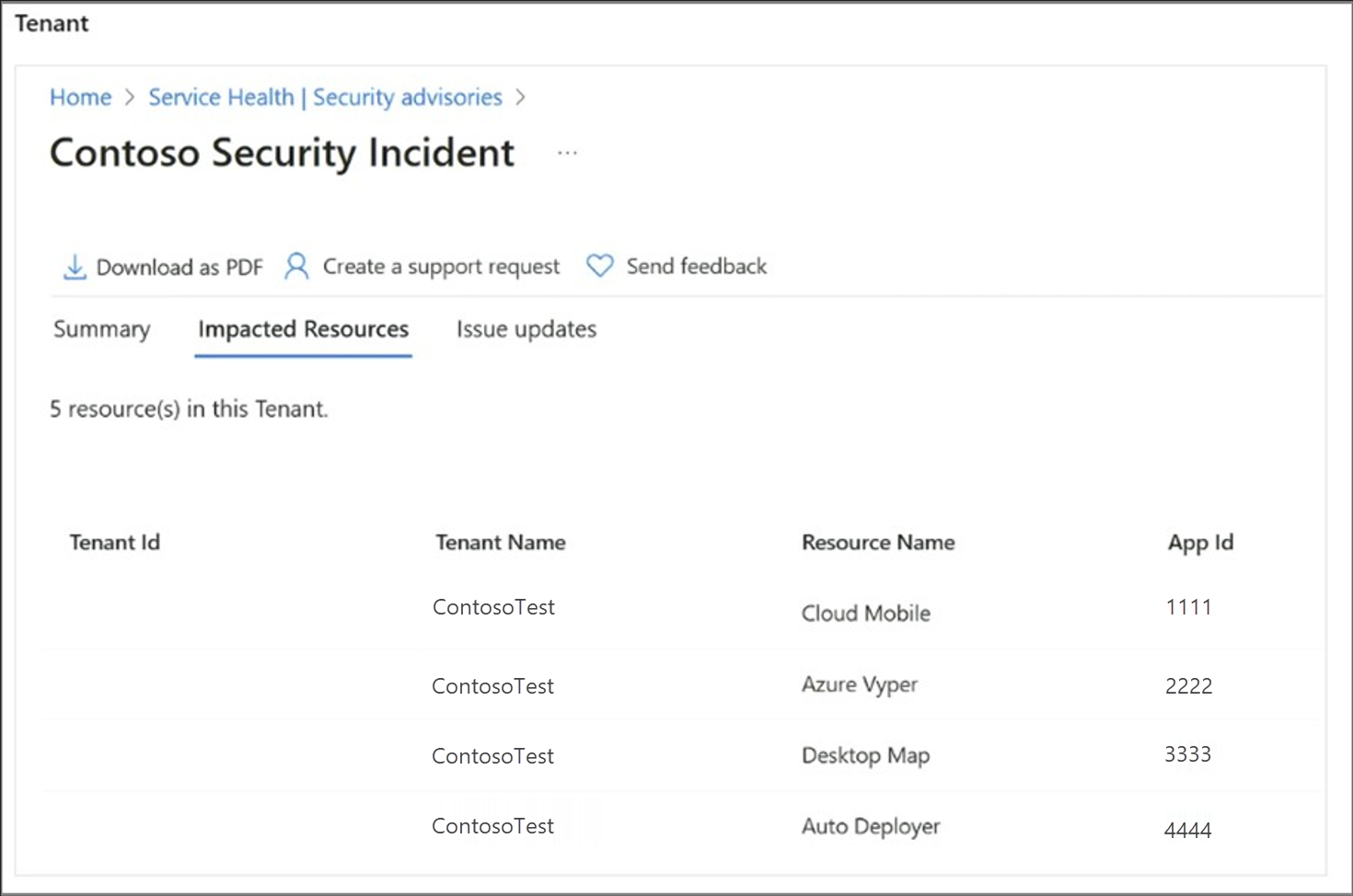

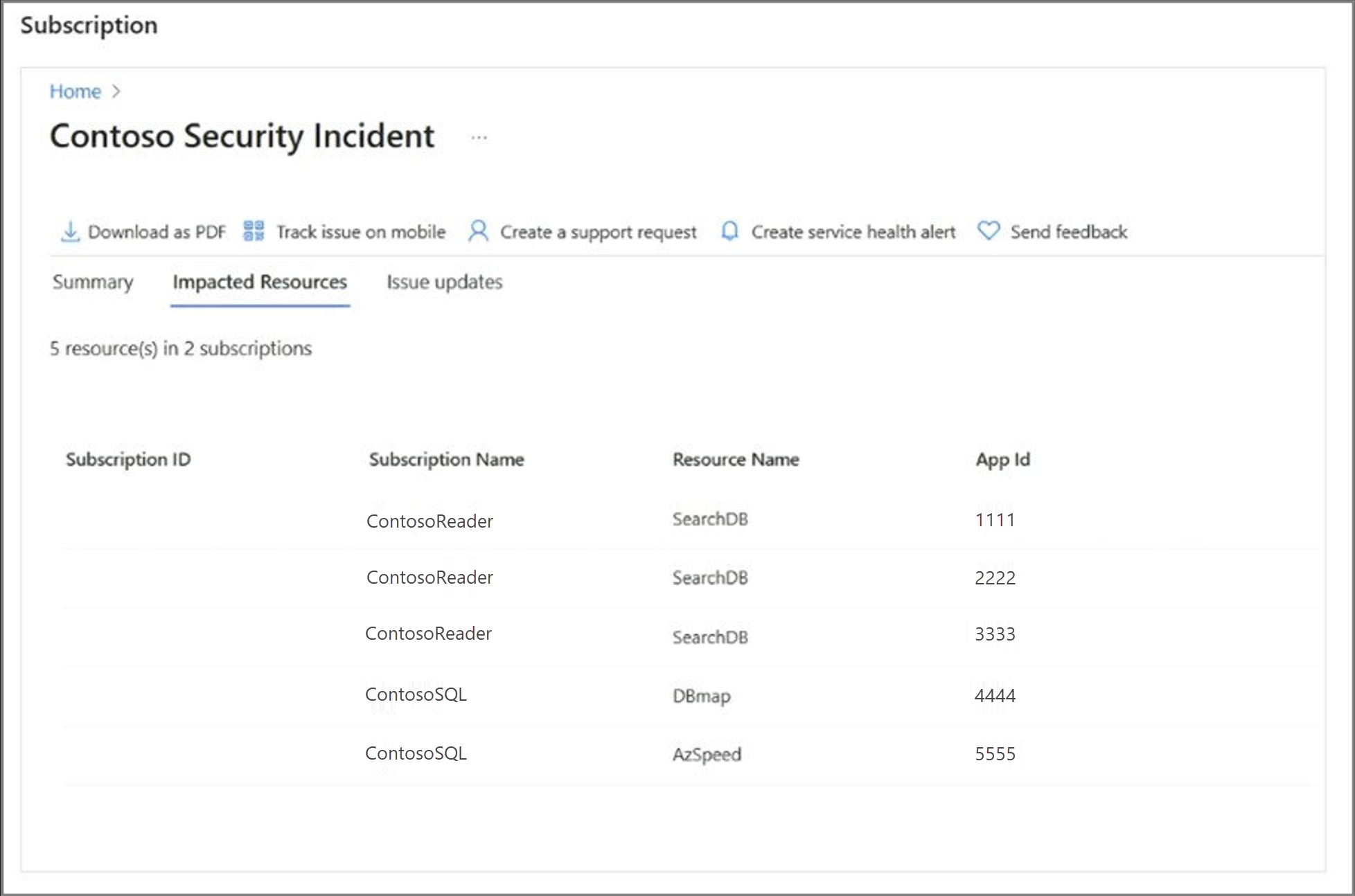

Posouzení dopadu na prostředky: Na kartě Ovlivněný prostředek v části podrobnosti incidentu jsou zvýrazněné prostředky, které jsou potvrzeny, že jsou ovlivněné.

Uživatelé autorizovaní s následujícími rolemi můžou zobrazit informace o ovlivněných zabezpečeních prostředků:

Zobrazení prostředků na úrovni předplatného Zobrazení prostředků na úrovni tenanta Vlastník předplatného Správce zabezpečení / Čtenář zabezpečení Správce předplatného Globální správce nebo správce tenanta Čtenář zabezpečení služby Service Health Čtenář ochrany osobních údajů služby Azure Service Health Kromě toho si můžete stáhnout vysvětlující dokumenty PDF ke sdílení se zúčastněnými stranami, kteří nemají přímý přístup k webu Azure Portal.

Následující příklady ukazují incident zabezpečení s ovlivněnými prostředky z rozsahu předplatného i tenanta.

Kromě seznámení se službou Azure Service Health je dalším zásadním krokem nastavení upozornění služby Service Health, která zajistí včasné oznámení a bude vás informovat o incidentech a důležitých informacích, které můžou mít vliv na vaše úlohy. V další části se podrobněji budeme věnovat tomuto tématu.

Akce č. 2: Nastavení upozornění služby Service Health tak, aby byla informovaná

Konfigurace oznámení o upozorněních služby Service Health je důležitá a nejdůležitější volání k akci pro proaktivní správu incidentů. Upozornění služby Service Health umožňují dostávat včasná oznámení prostřednictvím různých kanálů, jako jsou e-maily, SMS, webhooky a další. Tyto výstrahy poskytují aktualizace incidentů služeb, aktivit plánované údržby, incidentů zabezpečení a dalších důležitých informací, které můžou mít vliv na vaše úlohy.

Výstrahy stavu služby můžete nakonfigurovat z libovolného podokna aktivní události v okně Stav služby na webu Azure Portal, kliknutím na upozornění služby Health z podokna Service Health nebo využitím Azure Resource Graphu.

Tady najdete ukázkové dotazy azure Resource Graphu pro Azure Service Health.

Service Health sleduje různé typy událostí stavu, které můžou mít vliv na vaše prostředky, včetně problémů se službami, plánované údržby, poradce pro stav a poradce pro zabezpečení. Při konfiguraci upozornění služby Service Health máte možnost zvolit, jak a komu se tyto výstrahy odesílají. Výstrahy můžete přizpůsobit na základě třídy oznámení o stavu služby, ovlivněných předplatných, služeb a oblastí.

Třída oznámení služby Service Health

| Typ události služby Service Health | Popis |

|---|---|

| Problém se službou | Problémy se službami Azure, které vás právě teď ovlivňují, označované také jako incidenty služeb |

| Plánovaná údržba | Nadcházející údržba, která může ovlivnit dostupnost vašich služeb v budoucnu. |

| Informační zpravodaje o stavu | Změny ve službách Azure, které vyžadují vaši pozornost. Mezi příklady patří, když potřebujete provést akci, když jsou funkce Azure zastaralé, požadavky na upgrade nebo pokud překročíte kvótu využití. |

| Informační zpravodaje zabezpečení | Oznámení související se zabezpečením, která se týkají ohrožení zabezpečení platformy a porušení zabezpečení a ochrany osobních údajů na úrovni předplatného a tenanta, označovaná také jako incident zabezpečení a ochrany osobních údajů. |

Víme, že musíte být upozorněni, když dojde k problémům, které mají vliv na vaše služby, a upozornění na stav služeb vám umožňují zvolit způsob a KOMU se tato upozornění odesílají. Výstrahy je možné nakonfigurovat na základě třídy oznámení o stavu služby, ovlivněných předplatných, ovlivněných služeb a oblastí nebo oblastí. Můžete nastavit upozornění, která aktivují e-maily, zprávy SMS, aplikace logiky, funkce a další.

Když se aktivuje upozornění, můžete definovat akce, které se mají provést pomocí skupin akcí. Skupiny akcí jsou kolekce předvoleb oznámení, které určují, jak a komu se výstrahy odesílají.

Úplný seznam dostupných typů oznámení

| Typ oznámení | Popis | Pole |

|---|---|---|

| Odeslání e-mailové role Azure Resource Manageru | Odešlete e-mail členům předplatného na základě jejich role. E-mail s oznámením se odešle jenom na primární e-mailovou adresu nakonfigurovanou pro uživatele Microsoft Entra. E-mail se odešle pouze členům uživatele Microsoft Entra vybrané role, nikoli skupinám Microsoft Entra nebo instančním objektům. |

Zadejte primární e-mailovou adresu nakonfigurovanou pro uživatele Microsoft Entra. Viz e-mail. |

| Ujistěte se, že jsou správně nakonfigurované filtrování e-mailů a všechny služby ochrany před malwarem nebo spamem. E-maily se odesílají z následujících e-mailových adres: - azure-noreply@microsoft.com - azureemail-noreply@microsoft.com - alerts-noreply@mail.windowsazure.com |

Zadejte e-mail, do kterého se má oznámení odeslat. | |

| SMS | Oznámení SMS podporují obousměrnou komunikaci. Zpráva SMS obsahuje následující informace: - Krátký název skupiny akcí, na které byla tato výstraha odeslána - Název výstrahy. Uživatel může odpovědět na sms na: - Odhlásit odběr všech upozornění SMS pro všechny skupiny akcí nebo jednu skupinu akcí. – Opětovné připisování výstrah - Požádejte o pomoc. Další informace o podporovaných odpovědích SMS najdete v tématu Odpovědi SMS. |

Zadejte kód země a telefonní číslo příjemce SMS. Pokud nemůžete vybrat kód vaší země nebo oblasti na webu Azure Portal, sms není pro vaši zemi nebo oblast podporovaná. Pokud kód vaší země nebo oblasti není dostupný, můžete hlasovat pro přidání vaší země nebo oblasti na webu Sdílet své nápady. Jako alternativní řešení, dokud se vaše země nepodporuje, nakonfigurujte skupinu akcí tak, aby volala webhook externímu poskytovateli serveru SMS, který podporuje vaši zemi nebo oblast. |

| Nabízená oznámení aplikací Azure | Odešlete oznámení do mobilní aplikace Azure. Pokud chcete povolit nabízená oznámení do mobilní aplikace Azure, zadejte další informace o mobilní aplikaci Azure, viz mobilní aplikace Azure. | Do pole e-mailu účtu Azure zadejte e-mailovou adresu, kterou použijete jako ID účtu při konfiguraci mobilní aplikace Azure. |

| Hlasový hovor | Hlasové oznámení. | Zadejte kód země a telefonní číslo příjemce oznámení. Pokud na webu Azure Portal nemůžete vybrat kód vaší země nebo oblasti, hlasová oznámení se pro vaši zemi nebo oblast nepodporují. Pokud kód vaší země nebo oblasti není dostupný, můžete hlasovat pro přidání vaší země nebo oblasti na webu Sdílet své nápady. Jako alternativní řešení, dokud nebude vaše země podporovaná, nakonfigurujte skupinu akcí tak, aby volala webhook poskytovateli hlasových hovorů třetích stran, který podporuje vaši zemi nebo oblast. |

Úplný seznam akcí, které můžete aktivovat

| Typ akce | Detaily |

|---|---|

| Runbook služby Automation | Informace o omezeních datových částí runbooku Automation najdete v tématu Omezení služby Automation. |

| Centrum událostí | Akce služby Event Hubs publikuje oznámení do služby Event Hubs. Další informace o službě Event Hubs najdete v tématu Azure Event Hubs – platforma pro streamování velkých objemů dat a služba pro příjem událostí. Můžete se přihlásit k odběru streamu oznámení výstrahy od příjemce události. |

| Funkce | Volá existující koncový bod triggeru HTTP ve funkcích. Další informace najdete v tématu Azure Functions. Když definujete akci funkce, koncový bod triggeru HTTP funkce a přístupový klíč se uloží do definice akce, https://azfunctionurl.azurewebsites.net/api/httptrigger?code=<access_key>například . Pokud změníte přístupový klíč pro funkci, musíte akci funkce ve skupině akcí odebrat a znovu vytvořit.Váš koncový bod musí podporovat metodu HTTP POST. Funkce musí mít přístup k účtu úložiště. Pokud nemá přístup, klíče nejsou dostupné a identifikátor URI funkce není přístupný. Přečtěte si o obnovení přístupu k účtu úložiště. |

| ITSM | Akce ITSM vyžaduje připojení ITSM. Informace o vytvoření připojení ITSM najdete v tématu Integrace ITSM. |

| Aplikace logiky | Pomocí Azure Logic Apps můžete vytvářet a přizpůsobovat pracovní postupy pro integraci a přizpůsobit oznámení o upozorněních. |

| Zabezpečený webhook | Pokud používáte zabezpečenou akci webhooku, musíte pomocí ID Microsoft Entra zabezpečit připojení mezi vaší skupinou akcí a koncovým bodem, což je chráněné webové rozhraní API. Viz Konfigurace ověřování pro zabezpečený webhook. Zabezpečený webhook nepodporuje základní ověřování. Pokud používáte základní ověřování, použijte akci Webhooku. |

| Webhook | Pokud použijete akci webhooku, koncový bod cílového webhooku musí být schopný zpracovat různé datové části JSON, které vygenerují různé zdroje upozornění. Certifikáty zabezpečení nemůžete předávat prostřednictvím akce webhooku. Pokud chcete použít základní ověřování, musíte přihlašovací údaje předat prostřednictvím identifikátoru URI. Pokud koncový bod webhooku očekává konkrétní schéma, například schéma Microsoft Teams, použijte typ akce Logic Apps k manipulaci se schématem upozornění, aby splňovalo očekávání cílového webhooku. Informace o pravidlech používaných k opakování akcí webhooku naleznete v tématu Webhook. |

Mějte na paměti, že většina incidentů služeb má vliv na několik předplatných, takže se tyto incidenty nezobrazí na místech, jako je status.azure.com. Stav služby upozornění je možné nakonfigurovat z portálu – pokud chcete automatizovat vytváření, je možné je nakonfigurovat také pomocí PowerShellu nebo šablon ARM.

Efektivní konfigurací upozornění a skupin akcí služby Service Health můžete zajistit, abyste dostávali včasná oznámení a podnikli vhodná opatření ke zmírnění dopadu incidentů na prostředky Azure.

Poznámka:

Hledáte pomoc s tím, co monitorovat a které výstrahy byste měli nakonfigurovat pro co? Nehledejte dál než řešení Upozornění standardních hodnot služby Azure Monitor. Poskytuje komplexní pokyny a kód pro implementaci standardních hodnot výstrah platformy a výstrah stavu služeb prostřednictvím zásad a iniciativ v prostředích Azure s možnostmi pro automatizované nebo ruční nasazení. Řešení obsahuje předdefinované zásady, které automaticky vytvářejí výstrahy pro všechny typy událostí stavu služby (problém se službami, plánovaná údržba, poradce pro stav, poradce pro zabezpečení), skupiny akcí a pravidla zpracování výstrah pro různé typy prostředků Azure. I když se zaměřujeme na monitorování cílových zón Azure (ALZ), nabízí také pokyny pro zákazníky brownfieldu, kteří momentálně nejsou v souladu s architekturou ALZ brownfield.

Akce č. 3: Zvažte upozornění služby Resource Health nebo naplánované události, které vás informují o problémech specifických pro prostředky

Jakmile nastavíte upozornění služby Service Health, zvažte také přijetí upozornění služby Resource Health. Upozornění služby Azure Resource Health vás můžou téměř v reálném čase informovat, když se tyto prostředky změní ve stavu, bez ohledu na to, proč.

Klíčovým rozdílem mezi upozorněními služby Service Health a upozorněními Resource Health je to, že se první výstraha aktivuje během známého problému platformy, jako je probíhající výpadek (servisní incident), který microsoft prošetří. Naproti tomu se aktivuje, když se konkrétní prostředek považuje za poškozený, bez ohledu na základní příčinu.

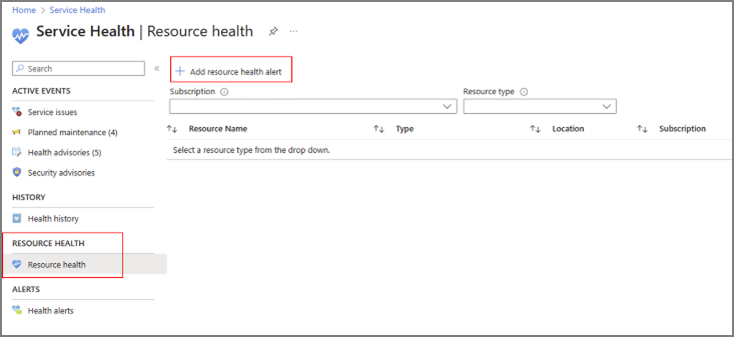

Upozornění služby Resource Health můžete nakonfigurovat v podokně Resource Health v okně Service Health na webu Azure Portal.

Upozornění služby Resource Health můžete také vytvářet programově pomocí šablon Azure Resource Manageru a Azure PowerShellu. Vytváření upozornění služby Resource Health prostřednictvím kódu programu umožňuje hromadně vytvářet a přizpůsobovat výstrahy.

Naplánované události pro virtuální počítače, které se vyhýbají dopadu

Naplánované události jsou dalším skvělým nástrojem, kde oba typy upozornění nad upozorněním lidí nebo systémů, naplánované události upozorňují samotné prostředky. To může vaší aplikaci poskytnout čas na přípravu na údržbu virtuálních počítačů nebo jednu z našich událostí opravy automatizovaných služeb. Poskytuje signál o bezprostřední události údržby (například o nadcházejícím restartování), aby vaše aplikace věděla, že a pak bude reagovat na omezení přerušení – například spuštěním automatizace, která se vypustí z fondu nebo jinak sníží výkon. Naplánované události jsou k dispozici pro všechny typy virtuálních počítačů Azure, včetně PaaS a IaaS ve Windows i Linuxu.

Poznámka:

I když jsou upozornění služby Resource Health i naplánované události užitečnými nástroji, nejdůležitějším voláním k akci je konfigurace upozornění služby Service Health. To je důležité, abyste pochopili, co se děje s vašimi prostředky, co s tím děláme a kdy se zmírní.

Akce č. 4: Zvýšení zabezpečení investic za účelem ochrany vašeho prostředí

Zajistěte ochranu dat, aplikací a dalších prostředků v Azure kontrolou a implementací osvědčených postupů provozního zabezpečení. Tyto osvědčené postupy jsou odvozeny od kolektivních znalostí a zkušeností uživatelů, kteří pracují s aktuálními možnostmi a funkcemi platformy Azure. Článek se pravidelně aktualizuje tak, aby odrážel vyvíjející se názory a technologie.

Jako výchozí bod zvažte tato hlavní doporučení pro implementaci:

Vyžaduje dvoustupňové ověření pro všechny uživatele. To zahrnuje správce a další uživatele ve vaší organizaci, kteří můžou mít významný dopad, pokud dojde k ohrožení jejich účtu (například finanční pracovníci). Vynucujte vícefaktorové ověřování , aby se zmírňovaly obavy z této expozice.

Nakonfigurujte a povolte zásady rizik ve vašem tenantovi, abyste byli upozorněni, pokud je ve vašem prostředí někdo. Tím se vytvoří výstraha pro rizikové události, jako je použití anonymní IP adresy, atypické cestování, neznámé vlastnosti přihlášení a další aktivace nápravných akcí, jako je vícefaktorové ověřování, resetování hesel atd. zajištění zabezpečení zákazníků.

Řízení přesunu předplatných z adresářů a do adresářů jako proaktivní opatření, které je třeba připravit a upozornit na "kohokoli" ve vašem prostředí. Tím zajistíte, že vaše organizace bude mít úplný přehled o používaných předplatných a zabrání přesunu předplatných, která by mohla přejít do neznámého adresáře.

Obměna přihlašovacích údajů pro všechny globální správce a správce předplatného pravidelně pomáhá chránit před potenciálními porušeními zabezpečení, ohroženými účty nebo neoprávněným použitím privilegovaných oprávnění. Pravidelné obměně přihlašovacích údajů přidává do vašeho prostředí další vrstvu zabezpečení a pomáhá udržovat integritu a důvěrnost vašich dat a prostředků.

Zkontrolujte a pravidelně aktualizujte všechny e-maily a telefonní čísla globálních správců v rámci vašeho tenanta.

Akce č. 5: Zvýšení odolnosti klíčových úloh Azure, abyste se potenciálně vyhnuli nebo minimalizovali dopad

Pokud chcete zajistit spolehlivost vašich úloh, je důležité je posoudit pomocí principů architektury Microsoft Azure Well-Architected Framework (WAF) prostřednictvím kontroly dobře navrženou architekturou Microsoft Azure. WAF také poskytuje doporučení pro testování odolnosti, včetně přijetí metodologie chaosu.

Aplikace by měly projít testováním, aby se zajistila dostupnost i odolnost. Dostupnost označuje dobu, po kterou aplikace funguje bez významného výpadku, zatímco odolnost měří, jak rychle se aplikace může zotavit ze selhání.

Pokud chcete svou práci s WAF doplnit, zvažte implementaci následujících hlavních doporučení a využití poskytovaných nástrojů, které vám pomůžou zkontrolovat a sestavit odolnost vašich aplikací:

Využijte integrovaný sešit Spolehlivosti na webu Azure Portal v okně Azure Advisor k posouzení stavu spolehlivosti vašich aplikací, identifikaci potenciálních rizik a plánování a implementaci vylepšení.

Vylepšete provozní kontinuitu a zotavení po havárii (BCDR) nasazením úloh a prostředků napříč několika oblastmi. Informace o optimálních možnostech nasazení mezi oblastmi najdete v komplexním seznamu párů oblastí Azure.

Maximalizujte dostupnost v rámci oblasti distribucí nasazení úloh nebo prostředků napříč Zóny dostupnosti.

Zvažte využití izolovaných velikostí virtuálních počítačů v Azure pro důležité obchodní úlohy, které vyžadují vysokou úroveň izolace. Tyto velikosti zaručují, že je váš virtuální počítač vyhrazený pro konkrétní typ hardwaru a funguje nezávisle. Další informace najdete tady: Izolace virtuálních počítačů v Azure – Azure Virtual Machines | Microsoft Learn.

Zvažte použití konfigurací údržby , abyste měli lepší kontrolu a správu aktualizací pro vaše virtuální počítače Azure. Tato funkce umožňuje plánovat a spravovat aktualizace a zajistit tak minimální přerušení citlivých úloh, které nemohou tolerovat výpadky během aktivit údržby.

Zvyšte redundanci implementací redundance mezi oblastmi nebo uvnitř oblasti. Pokyny najdete v příkladu vysoce dostupné zónově redundantní webové aplikace .

Vylepšete odolnost aplikací pomocí nástroje Azure Chaos Studio. Pomocí tohoto nástroje můžete záměrně zavést řízené chyby pro vaše aplikace Azure, což vám umožní vyhodnotit jejich odolnost a sledovat, jak reagují na různé výpadky, jako je latence sítě, výpadky úložiště, vypršení platnosti tajných kódů a selhání datacenter.

Využijte sešit Vyřazení služby dostupný na webu Azure Portal v okně Azure Advisor. Tento integrovaný nástroj vám pomůže udržet si přehled o všech vyřazení služeb, které můžou mít vliv na důležité úlohy, což vám umožní efektivně plánovat a spouštět nezbytné migrace.

Poznámka:

Zákazníci, kteří mají smlouvu Premier/Unified Support, můžou využít tým pro úspěch zákazníka ke strategii a implementaci posouzení dobře architektuře architektury (WAF).