Správa externí spolupráce

Externí identity Microsoft Entra je funkce, která umožňuje lidem mimo vaši organizaci umožnit přístup k vašim aplikacím a prostředkům. Vaši partneři, distributoři, dodavatelé, dodavatelé a další uživatelé typu host můžou "přinést své vlastní identity". Ať už mají firemní nebo vládní digitální identitu, nebo nespravovanou sociální identitu, jako je Google nebo Facebook, můžou k přihlášení použít své vlastní přihlašovací údaje. Zprostředkovatel identity externího uživatele spravuje svou identitu a vy spravujete přístup k vašim aplikacím pomocí ID Microsoft Entra, aby byly vaše prostředky chráněné.

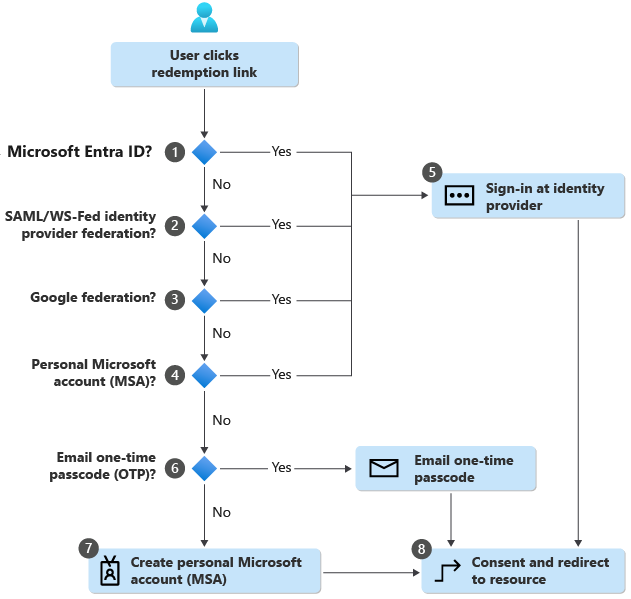

Tok uplatnění pozvánky

- Id Microsoft Entra provádí zjišťování na základě uživatele, aby zjistilo, jestli už uživatel existuje ve spravovaném tenantovi Microsoft Entra. (Nespravované účty Microsoft Entra se už nedají použít k uplatnění.) Pokud hlavní název uživatele (UPN) odpovídá existujícímu účtu Microsoft Entra i osobnímu účtu MSA, zobrazí se uživateli výzva k výběru účtu, se kterým chce uplatnit.

- Pokud správce povolil federaci SAML/WS-Fed IdP, Microsoft Entra ID zkontroluje, jestli přípona domény uživatele odpovídá doméně nakonfigurovaného zprostředkovatele identity SAML/WS-Fed a přesměruje uživatele na předem nakonfigurovaného zprostředkovatele identity.

- Pokud správce povolil federaci Google, Microsoft Entra ID zkontroluje, jestli je přípona domény uživatele gmail.com, nebo googlemail.com a přesměruje uživatele na Google.

- Proces uplatnění zkontroluje, jestli má uživatel existující osobní účet MSA. Pokud už má uživatel existující msA, přihlásí se pomocí existující služby MSA.

- Po identifikaci domovského adresáře uživatele se uživatel odešle odpovídajícímu zprostředkovateli identity, který se má přihlásit.

- Pokud se nenajde žádný domovský adresář a pro hosty je povolená funkce jednorázového hesla e-mailu, odešle se uživateli prostřednictvím pozvaných e-mailů heslo. Uživatel načte a zadá toto heslo na přihlašovací stránce Microsoft Entra.

- Pokud se nenajde žádný domovský adresář a jednorázové heslo pro hosty je zakázané, zobrazí se uživateli výzva k vytvoření zákaznické služby MSA s pozvaným e-mailem. Podporujeme vytvoření MSA s pracovními e-maily v doménách, které nejsou ověřeny v Microsoft Entra ID.

- Uživatel po ověření u správného zprostředkovatele identity se přesměruje na ID Microsoft Entra, aby se dokončilo prostředí souhlasu.

Scénáře externích identit

Externí identity Microsoft Entra se zaměřují méně na vztah uživatele s vaší organizací a další informace o tom, jak se chce uživatel přihlásit k vašim aplikacím a prostředkům. V rámci této architektury podporuje Microsoft Entra ID různé scénáře.

Scénář spolupráce B2B umožňuje pozvat externí uživatele do vašeho vlastního tenanta jako uživatele typu host, kterým můžete přiřadit oprávnění (pro autorizaci) a zároveň jim umožnit používat jejich stávající přihlašovací údaje (pro ověřování). Uživatelé se ke sdíleným prostředkům přihlašují pomocí jednoduchého procesu pozvání a uplatnění pomocí pracovního, školního nebo jiného e-mailového účtu. Správu nároků Microsoft Entra můžete použít také ke konfiguraci zásad, které spravují přístup pro externí uživatele. A teď s dostupností toků uživatelů samoobslužné registrace můžete externím uživatelům povolit, aby se zaregistrovali k aplikacím sami. Prostředí je možné přizpůsobit tak, aby umožňovalo registraci pomocí pracovní, školní nebo sociální identity (například Google nebo Facebook). Během procesu registrace můžete také shromažďovat informace o uživateli.

Následující seznam uvádí příklad scénáře spolupráce B2B a podrobně popisuje některé možnosti, které poskytuje:

- Primární scénář – Spolupráce s aplikacemi Microsoftu (Microsoft 365, Teams atd.) nebo vlastními aplikacemi (aplikace SaaS, vlastní aplikace atd.).

- Určeno pro spolupráci s obchodními partnery z externích organizací, jako jsou dodavatelé, partneři, dodavatelé. Uživatelé se ve vašem adresáři zobrazují jako uživatelé typu host.

- Podporovaní zprostředkovatelé identity – Externí uživatelé můžou spolupracovat pomocí pracovních účtů, školních účtů, libovolné e-mailové adresy, zprostředkovatelů identit založených na SAML a WS-Fedu, Gmailu a Facebooku.

- Správa externích uživatelů – Externí uživatelé se spravují ve stejném adresáři jako zaměstnanci, ale obvykle se označují jako uživatelé typu host. Uživatelé typu host se dají spravovat stejným způsobem jako zaměstnanci, přidávat do stejných skupin atd.

- Jednotné přihlašování ( SSO) – Jednotné přihlašování ke všem aplikacím připojeným k Microsoftu je podporované. Můžete například poskytnout přístup k Microsoftu 365 nebo místním aplikacím a dalším aplikacím SaaS, jako je Salesforce nebo Workday.

- Zásady zabezpečení a dodržování předpisů – Spravuje ji hostitel/pozvaná organizace (například pomocí zásad podmíněného přístupu).

- Branding – používá se značka organizace pro hostování a pozvání.

Správa nastavení externí spolupráce v Microsoft Entra ID

Tato lekce popisuje, jak povolit spolupráci Microsoft Entra B2B. Pak prozkoumáme možnost určit, kdo může pozvat hosty, a určit oprávnění, která mají hosté.

Ve výchozím nastavení můžou všichni uživatelé a hosté ve vašem adresáři pozvat hosty, i když nejsou přiřazeni k roli správce. Nastavení externí spolupráce umožňuje zapnout nebo vypnout pozvánky pro různé typy uživatelů v organizaci. Pozvánky můžete také delegovat na jednotlivé uživatele přiřazením rolí, které jim umožní zvát hosty.

Microsoft Entra ID umožňuje omezit, co můžou externí uživatelé typu host vidět v adresáři Microsoft Entra. Ve výchozím nastavení mají uživatelé typu host omezenou úroveň oprávnění. Hostům se zablokuje výpis uživatelů, skupin nebo jiných prostředků adresáře, ale hosté uvidí členství v neskrytých skupinách. Správci můžou nastavení oprávnění hosta změnit, abyste mohli přístup hostů ještě dál omezit, aby si hosté mohli zobrazit jenom své vlastní profilové informace. Podrobnosti najdete v tématu Omezení oprávnění pro přístup hostů.

Konfigurace nastavení externí spolupráce mezi firmami

Při spolupráci Microsoft Entra B2B (Business to Business) může správce tenanta nastavit následující zásady pozvání:

- Vypnutí pozvánek (není možné pozvat externí uživatele)

- Pozvat můžou jenom správci a uživatelé v roli Pozvat hosta (pozvat můžou jenom správci a uživatelé v roli Pozvat hosta).

- Správci, role Pozvat hosta a členové můžou pozvat (stejně jako výše uvedené nastavení, pozvaní členové můžou také pozvat externí uživatele).

- Všichni uživatelé, včetně hostů, můžou pozvat (jak už název napovídá, všichni uživatelé v tenantovi můžou pozvat externí uživatele).

Ve výchozím nastavení můžou všichni uživatelé, včetně hostů, pozvat uživatele typu host.