Konfigurace šifrovaných sítí v SDN pomocí nástroje VMM

Tento článek vysvětluje, jak šifrovat sítě virtuálních počítačů v softwarově definované síti (SDN) pomocí nástroje System Center Virtual Machine Manager (VMM).

Síťový provoz může hostovaný operační systém nebo aplikace šifrovat pomocí technologií, jako jsou IPSec a TLS. Tyto technologie se však obtížně implementují z důvodu jejich vlastní složitosti a problémů souvisejících s interoperabilitou mezi systémy z důvodu povahy provádění.

Pomocí funkce šifrovaných sítí v nástroji VMM je možné snadno nakonfigurovat komplexní šifrování v sítích virtuálních počítačů pomocí síťového adaptéru (NC). Toto šifrování brání přenosu mezi dvěma virtuálními počítači ve stejné síti virtuálních počítačů a stejné podsíti, aby se s nimi nepřečetl a manipuloval.

Řízení šifrování je na úrovni podsítě a šifrování je možné povolit nebo zakázat pro každou podsíť sítě virtuálních počítačů.

Tato funkce se spravuje prostřednictvím síťového adaptéru SDN. Pokud ještě nemáte infrastrukturu softwarově definované sítě (SDN) s síťovým adaptérem, další informace najdete v tématu nasazení SDN.

Poznámka:

Tato funkce v současné době poskytuje ochranu před správci jiných společností než Microsoft a sítí a nenabízí žádnou ochranu před správci prostředků infrastruktury.

Než začnete

Ujistěte se, že jsou splněné následující požadavky:

- Aspoň dva hostitelé pro virtuální počítače tenanta k ověření šifrování.

- Síť virtuálních počítačů založená na HNV s povoleným šifrováním a certifikátem, který může vytvořit a distribuovat správce prostředků infrastruktury.

Poznámka:

Certifikát spolu s privátním klíčem musí být uložený v místním úložišti certifikátů všech hostitelů, kde se nacházejí virtuální počítače (v této síti).

Postup – konfigurace šifrovaných sítí

Při konfiguraci šifrovaných sítí postupujte takto:

Vytvořte certifikát a umístěte ho do místního úložiště certifikátů všech hostitelů, kde plánujete umístit virtuální počítače tenanta pro toto ověření.

Můžete vytvořit certifikát podepsaný svým držitelem nebo získat certifikát od certifikační autority. Informace o tom, jak generovat certifikáty podepsané svým držitelem a umístit je do příslušných umístění každého hostitele, který budete používat, najdete v tématu Konfigurace šifrování pro virtuální podsíť.

Poznámka:

Poznamenejte si kryptografický otisk certifikátu, který vygenerujete. V článku výše v kroku 2 nemusíte provádět akce podrobně popsané při vytváření přihlašovacích údajů certifikátu a konfiguraci virtuální sítě pro šifrování. Tato nastavení nakonfigurujete pomocí nástroje VMM v následujících krocích.

Nastavte síť poskytovatele HNV pro připojení k virtuálnímu počítači tenanta, kterou bude spravovat síťový adaptér. Další informace.

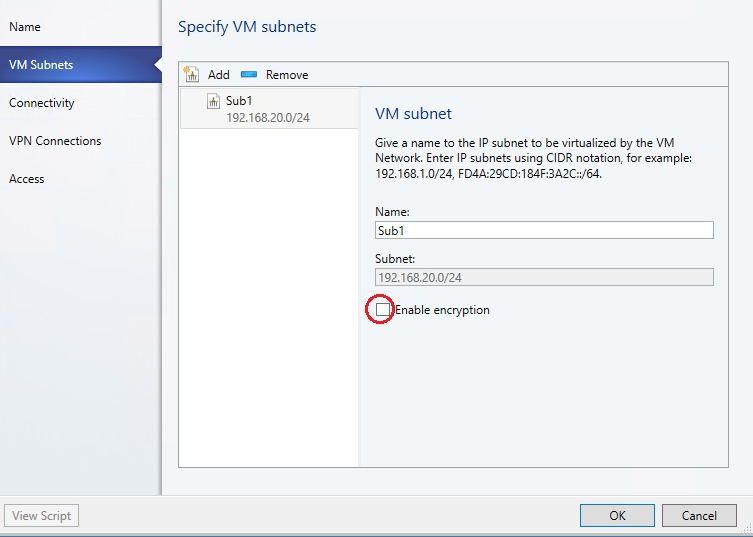

Vytvořte síť virtuálních počítačů tenanta a podsíť. Při vytváření podsítě vyberte v části Podsítě virtuálních počítačů povolit šifrování. Další informace.

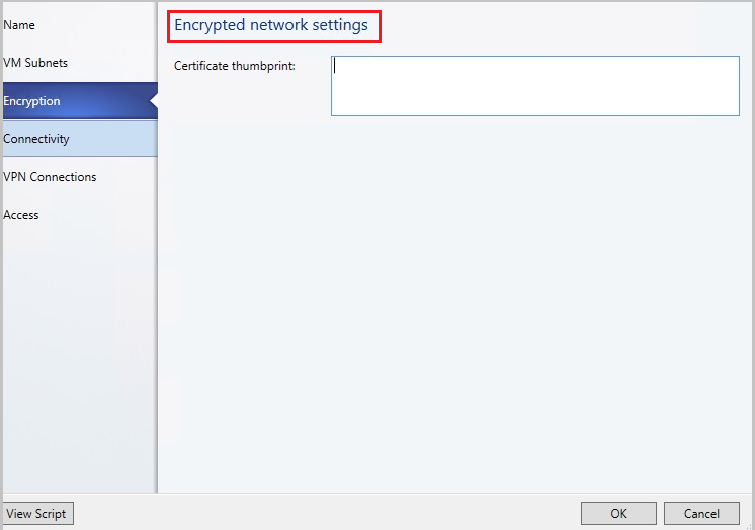

V dalším kroku vložte kryptografický otisk certifikátu, který jste vytvořili.

Vytvořte dva virtuální počítače na dvou samostatných fyzických hostitelích a připojte je k výše uvedené podsíti. Další informace.

Připojte libovolnou aplikaci pro zašifrování paketů na dvou síťových rozhraních dvou hostitelů, kde jsou umístěné virtuální počítače tenanta.

Odešlete provoz, příkaz ping, HTTP nebo jakýkoli jiný paket mezi těmito dvěma hostiteli a zkontrolujte pakety v aplikaci pro zašifrování paketů. Pakety nesmí mít žádný rozpoznatelný prostý text, jako jsou parametry požadavku HTTP.