Nasadit ochranu proti ransomwaru pro vašeho Microsoft 365 tenanta

Ransomware je typ útoku na vyděrače, který ničí nebo šifruje soubory a složky a brání tak přístupu k důležitým datům. Komoditní ransomware se obvykle šíří jako virus, který infikuje zařízení a vyžaduje pouze nápravu malwaru. Ransomware provozovaný lidmi je výsledkem aktivního útoku kybernetických zločinců, kteří infiltrují místní nebo cloudovou IT infrastrukturu organizace, zvyšují jejich oprávnění a nasazují ransomware na důležitá data.

Po dokončení útoku útočník požaduje peníze od obětí výměnou za odstraněné soubory, dešifrovací klíče za šifrované soubory nebo slib, že neuvolní citlivá data na tmavý web nebo veřejný internet. Ransomware ovládaný člověkem lze také použít k vypnutí důležitých počítačů nebo procesů, například těch, které jsou potřeba pro průmyslovou výrobu, zastavení normálního provozu, dokud nebude zaplaceno výkupné a škody se nenapraví, nebo organizace škodu sama napraví.

Útok ransomwaru provozovaný člověkem může být katastrofický pro firmy všech velikostí a je obtížné ho vyčistit, což vyžaduje úplné vyřazování nežádoucích prostředků, aby bylo možné chránit před budoucími útoky. Na rozdíl od komoditních ransomwarů může ransomware provozovaný člověkem i po prvotní žádosti o výkupné nadále ohrožovat provoz firmy.

Poznámka

Útok ransomwarem na tenanta Microsoftu 365 předpokládá, že útočník má platné přihlašovací údaje k uživatelskému účtu tenanta a má přístup ke všem souborům a prostředkům, které jsou pro tento uživatelský účet povolené. Útočník bez platných přihlašovacích údajů k uživatelskému účtu by musel dešifrovat neaktivní uložená data, která jsou zašifrovaná výchozím nastavením Microsoftu 365 a rozšířeným šifrováním. Další informace najdete v tématu Přehled šifrování a správy klíčů.

Další informace o ochraně proti ransomwaru napříč produkty Microsoftu najdete v těchto dalších zdrojích informací o ransomwaru.

Zabezpečení v cloudu je partnerství

Zabezpečení cloudových služeb Microsoftu je partnerství mezi vámi a Microsoftem:

- Cloudové služby Microsoftu jsou postavené na základech důvěryhodnosti a zabezpečení. Microsoft vám poskytuje bezpečnostní prvky a možnosti, které vám pomůžou chránit vaše data a aplikace.

- Vlastníte svá data a identity a odpovědnost za jejich ochranu, zabezpečení místních prostředků a zabezpečení cloudových komponent, které řídíte.

Kombinací těchto možností a zodpovědností můžeme poskytnout nejlepší ochranu proti útoku ransomwarem.

Možnosti zmírnění a obnovení ransomwaru poskytované s Microsoftem 365

Útočník ransomwaru, který se infiltroval do tenanta Microsoftu 365, může vaší organizaci podržet výkupné za následující:

- Odstraňování souborů nebo e-mailů

- Šifrování souborů na místě

- Kopírování souborů mimo vašeho tenanta (exfiltrace dat)

Microsoft 365 online služby ale nabízí řadu integrovaných funkcí a ovládacích prvků, které chrání zákaznická data před útoky ransomwarem. Následující části obsahují souhrn. Další podrobnosti o tom, jak Microsoft chrání zákaznická data, ochranu před malwarem a ransomwarem v Microsoftu 365.

Poznámka

Útok ransomwarem na tenanta Microsoftu 365 předpokládá, že útočník má platné přihlašovací údaje k uživatelskému účtu tenanta a má přístup ke všem souborům a prostředkům, které jsou pro tento uživatelský účet povolené. Útočník bez platných přihlašovacích údajů k uživatelskému účtu by musel dešifrovat neaktivní uložená data, která jsou zašifrovaná výchozím nastavením Microsoftu 365 a rozšířeným šifrováním. Další informace najdete v tématu Přehled šifrování a správy klíčů.

Odstraňování souborů nebo e-mailů

Soubory v SharePointu a OneDrive pro firmy jsou chráněné pomocí:

Správa verzí

Microsoft 365 ve výchozím nastavení zachovává minimálně 500 verzí souboru a dá se nakonfigurovat tak, aby se zachovalo více.

Pokud chcete minimalizovat zátěž pro pracovníky technické podpory a zabezpečení, zaškolte uživatele, jak obnovit předchozí verze souborů.

Koš

Pokud ransomware vytvoří novou zašifrovanou kopii souboru a odstraní starý soubor, mají zákazníci 93 dní na jeho obnovení z koše. Po 93 dnech existuje 14denní interval, ve kterém může Microsoft data obnovit.

Pokud chcete minimalizovat zátěž na pracovníky technické podpory a zabezpečení, vyškolte uživatele, jak obnovit soubory z koše.

-

Kompletní řešení samoobslužného obnovení pro SharePoint a OneDrive, které správcům a koncovým uživatelům umožňuje obnovit soubory z libovolného bodu v čase během posledních 30 dnů.

Pokud chcete minimalizovat zátěž pro pracovníky technické podpory a oddělení technické podpory, zaškolte uživatele na obnovení souborů.

U souborů OneDrivu a SharePointu se Microsoft může vrátit k předchozímu bodu v čase po dobu až 14 dnů, pokud vás zasáhne hromadný útok.

Email je chráněna:

Obnovení jedné položky a uchovávání poštovní schránky, ve kterých můžete obnovit položky v poštovní schránce při neúmyslné nebo škodlivém předčasném odstranění. Ve výchozím nastavení můžete vrátit zpět e-mailové zprávy odstraněné do 14 dnů, což je možné nakonfigurovat až na 30 dnů.

Zásady uchovávání informací umožňují uchovávat neměnné kopie e-mailů po nakonfigurovanou dobu uchovávání.

Šifrování souborů na místě

Jak jsme popsali dříve, soubory v SharePointu a OneDrive pro firmy jsou chráněny před škodlivým šifrováním pomocí:

- Správa verzí

- Koš

- Knihovna blokování zachování

Další podrobnosti najdete v tématu Řešení poškození dat v Microsoftu 365.

Kopírování souborů mimo vašeho tenanta

Útočníkovi ransomwaru můžete zabránit v kopírování souborů mimo vašeho tenanta pomocí:

zásady Ochrana před únikem informací Microsoft Purview (DLP)

Detekce, upozornění a blokování rizikového, neúmyslného nebo nevhodného sdílení dat obsahujících:

Osobní údaje, jako jsou osobní identifikační údaje (PII) pro zajištění souladu s regionálními předpisy o ochraně osobních údajů.

Důvěrné informace o organizaci na základě popisků citlivosti

Microsoft Defender for Cloud Apps

Blokovat stahování citlivých informací, jako jsou soubory.

Zásady relací můžete také použít pro Defender for Cloud Apps Řízení podmíněného přístupu k aplikacím a monitorovat tok informací mezi uživatelem a aplikací v reálném čase.

Co je v tomto řešení

Toto řešení vás provede nasazením funkcí ochrany a omezení rizik Microsoftu 365, konfigurací a probíhajících operací, abyste minimalizovali schopnost útočníka ransomwaru používat důležitá data ve vašem tenantovi Microsoft 365 a držet vaši organizaci za výkupné.

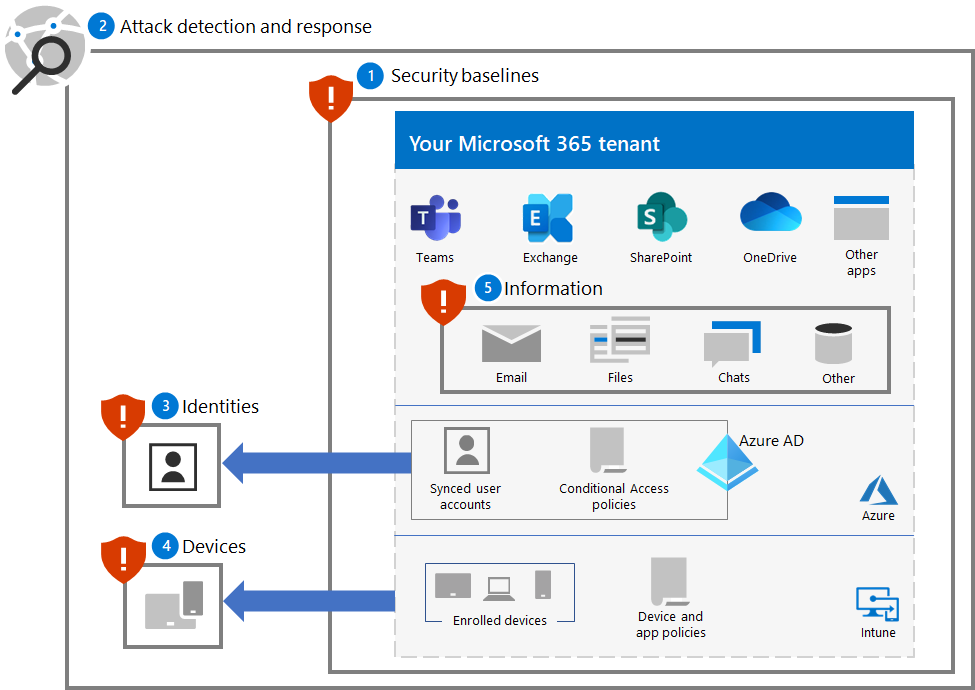

Postup v tomto řešení:

- Konfigurace výchozích hodnot zabezpečení

- Nasazení detekce útoků a reakce na ně

- Ochrana identit

- Ochrana zařízení

- Ochrana informací

Tady je pět kroků řešení nasazeného pro vašeho tenanta Microsoft 365.

Toto řešení používá principy nulová důvěra (Zero Trust):

- Explicitně ověřte: Vždy se ověřujte a autorizujete na základě všech dostupných datových bodů.

- Používejte přístup s nejnižšími oprávněními: Omezte přístup uživatelů pomocí technologie JiT/JEA (Just-In-Time a Just-Enough-Access), adaptivních zásad založených na rizicích a ochrany dat.

- Předpokládat porušení zabezpečení: Minimalizujte poloměr výbuchu a přístup k segmentům. Ověřte komplexní šifrování a využijte analýzy k získání přehledu, řízení detekce hrozeb a vylepšení ochrany.

Na rozdíl od konvenčního intranetového přístupu, který důvěřuje všemu, co je za bránou firewall organizace, nulová důvěra (Zero Trust) zachází s každým přihlášením a přístupem, jako by pocházely z nekontrolované sítě, ať už je za bránou firewall organizace nebo na internetu. nulová důvěra (Zero Trust) vyžaduje ochranu sítě, infrastruktury, identit, koncových bodů, aplikací a dat.

Možnosti a funkce Microsoftu 365

Pokud chcete ochránit svého tenanta Microsoft 365 před útokem ransomware, použijte tyto funkce a funkce Microsoftu 365 pro tyto kroky v řešení.

1. Standardní hodnoty zabezpečení

| Funkce nebo funkce | Popis | Pomáhá... | Licencování |

|---|---|---|---|

| Microsoft Secure Score | Měří stav zabezpečení tenanta Microsoftu 365. | Vyhodnoťte konfiguraci zabezpečení a navrhnete vylepšení. | Microsoft 365 E3 nebo Microsoft 365 E5 |

| Pravidla pro omezení potenciální oblasti útoku | Snižuje zranitelnost vaší organizace vůči kybernetickým útokům pomocí různých nastavení konfigurace. | Blokování podezřelých aktivit a zranitelného obsahu | Microsoft 365 E3 nebo Microsoft 365 E5 |

| Nastavení e-mailu Exchange | Umožňuje služby, které omezují ohrožení zabezpečení vaší organizace vůči útokům založeným na e-mailech. | Zabraňte počátečnímu přístupu k tenantovi prostřednictvím útoků phishing a dalších e-mailových útoků. | Microsoft 365 E3 nebo Microsoft 365 E5 |

| Nastavení Microsoft Windows, Microsoft Edge a Microsoft 365 Apps for Enterprise | Poskytuje standardní konfigurace zabezpečení, které jsou obecně známé a dobře otestované. | Zabraňte útokům prostřednictvím Windows, Edge a Microsoft 365 Apps for Enterprise. | Microsoft 365 E3 nebo Microsoft 365 E5 |

2. Detekce a reakce

| Funkce nebo funkce | Popis | Pomáhá zjišťovat a reagovat na... | Licencování |

|---|---|---|---|

| Microsoft Defender XDR | Kombinuje signály a orchestruje funkce do jediného řešení. Umožňuje odborníkům na zabezpečení spojit dohromady signály hrozeb a určit úplný rozsah a dopad hrozby. Automatizuje akce k zabránění nebo zastavení útoku a samoobslužné nápravy ovlivněných poštovních schránek, koncových bodů a identit uživatelů. |

Incidenty, což jsou kombinované výstrahy a data, která tvoří útok. | Microsoft 365 E5 nebo Microsoft 365 E3 s doplňkem Microsoft 365 E5 Security |

| Microsoft Defender for Identity | Identifikuje, detekuje a prošetřuje pokročilé hrozby, ohrožené identity a škodlivé akce insiderů zaměřené na vaši organizaci prostřednictvím cloudového rozhraní zabezpečení používá signály místní Active Directory Doménové služby (AD DS). | Ohrožení zabezpečení přihlašovacích údajů pro účty služby AD DS | Microsoft 365 E5 nebo Microsoft 365 E3 s doplňkem Microsoft 365 E5 Security |

| Microsoft Defender pro Office 365 | Chrání vaši organizaci před škodlivými hrozbami, které představují e-mailové zprávy, odkazy (adresy URL) a nástroje pro spolupráci. Chrání před malwarem, phishingem, falšováním identity a dalšími typy útoků. |

Phishingové útoky. | Microsoft 365 E5 nebo Microsoft 365 E3 s doplňkem Microsoft 365 E5 Security |

| Microsoft Defender for Endpoint | Umožňuje detekci a reakci na pokročilé hrozby napříč koncovými body (zařízeními). | Instalace malwaru a ohrožení zabezpečení zařízení. | Microsoft 365 E5 nebo Microsoft 365 E3 s doplňkem Microsoft 365 E5 Security |

| Microsoft Entra ID Protection | Automatizuje detekci a nápravu rizik založených na identitách a prošetření těchto rizik. | Ohrožení přihlašovacích údajů pro účty Microsoft Entra a eskalaci oprávnění | Microsoft 365 E5 nebo Microsoft 365 E3 s doplňkem Microsoft 365 E5 Security |

| Defender for Cloud Apps | Zprostředkovatel zabezpečení přístupu ke cloudu pro zjišťování, šetření a zásady správného řízení ve všech cloudových službách Microsoftu a třetích stran. | Laterální pohyb a exfiltrace dat. | Microsoft 365 E5 nebo Microsoft 365 E3 s doplňkem Microsoft 365 E5 Security |

3. Identity

| Funkce nebo funkce | Popis | Pomáhá zabránit... | Licencování |

|---|---|---|---|

| ochrana heslem Microsoft Entra | Blokování hesel ze společného seznamu a vlastních položek | Určení hesla cloudového nebo místního uživatelského účtu | Microsoft 365 E3 nebo Microsoft 365 E5 |

| Vícefaktorové ověřování vynucené pomocí podmíněného přístupu | Vyžadujte vícefaktorové ověřování na základě vlastností přihlašování uživatelů pomocí zásad podmíněného přístupu. | Ohrožení zabezpečení přihlašovacích údajů a přístup k přihlašovacím údajům. | Microsoft 365 E3 nebo Microsoft 365 E5 |

| Vynucené vícefaktorové ověřování s podmíněným přístupem na základě rizik | Vyžadujte vícefaktorové ověřování na základě rizika přihlášení uživatelů pomocí Microsoft Entra ID Protection. | Ohrožení zabezpečení přihlašovacích údajů a přístup k přihlašovacím údajům. | Microsoft 365 E5 nebo Microsoft 365 E3 s doplňkem Microsoft 365 E5 Security |

4. Zařízení

Pro správu zařízení a aplikací:

| Funkce nebo funkce | Popis | Pomáhá zabránit... | Licencování |

|---|---|---|---|

| Microsoft Intune | Umožňuje spravovat zařízení a aplikace, které na nich běží. | Ohrožení zabezpečení zařízení nebo aplikace a přístup. | Microsoft 365 E3 nebo E5 |

Pro Windows 11 nebo 10 zařízení:

| Funkce nebo funkce | Popis | Pomáhá... | Licencování |

|---|---|---|---|

| brána firewall Microsoft Defender | Poskytuje bránu firewall založenou na hostiteli. | Zabraňte útokům z příchozího, nevyžádaného síťového provozu. | Microsoft 365 E3 nebo Microsoft 365 E5 |

| Antivirová ochrana v Microsoft Defenderu | Poskytuje antimalwarovou ochranu zařízení (koncových bodů) pomocí strojového učení, analýzy velkých objemů dat, hloubkového výzkumu odolnosti vůči hrozbám a cloudové infrastruktury Microsoftu. | Zabraňte instalaci a spuštění malwaru. | Microsoft 365 E3 nebo Microsoft 365 E5 |

| Filtr SmartScreen v programu Microsoft Defender | Chrání před phishingovými nebo malwaremi weby a aplikacemi a před stahováním potenciálně škodlivých souborů. | Blokování nebo upozornění při kontrole webů, stažených souborů, aplikací a souborů | Microsoft 365 E3 nebo Microsoft 365 E5 |

| Microsoft Defender for Endpoint | Pomáhá předcházet pokročilým hrozbám, zjišťovat je, prošetřovat je a reagovat na ně na různých zařízeních (koncových bodech). | Chraňte před neoprávněnou úpravou sítě. | Microsoft 365 E5 nebo Microsoft 365 E3 s doplňkem Microsoft 365 E5 Security |

5. Informace

| Funkce nebo funkce | Popis | Pomáhá... | Licencování |

|---|---|---|---|

| Řízený přístup ke složkám | Chrání vaše data kontrolou aplikací proti seznamu známých a důvěryhodných aplikací. | Zabraňte úpravám nebo šifrování souborů ransomwarem. | Microsoft 365 E3 nebo Microsoft 365 E5 |

| Microsoft Purview – ochrana informací | Umožňuje použití popisků citlivosti u informací, které jsou vykupitelné. | Zabraňte použití exfiltrovaných informací. | Microsoft 365 E3 nebo Microsoft 365 E5 |

| Ochrana před únikem informací (DLP) | Chrání citlivá data a snižuje riziko tím, že uživatelům brání v jejich nevhodném sdílení. | Zabraňte exfiltraci dat. | Microsoft 365 E3 nebo Microsoft 365 E5 |

| Defender for Cloud Apps | Zprostředkovatel zabezpečení přístupu ke cloudu pro zjišťování, šetření a zásady správného řízení. | Detekujte laterální pohyb a zabraňte exfiltraci dat. | Microsoft 365 E5 nebo Microsoft 365 E3 s doplňkem Microsoft 365 E5 Security |

Dopad na uživatele a správa změn

Nasazení dalších funkcí zabezpečení a implementace požadavků a zásad zabezpečení pro vašeho tenanta Microsoftu 365 může mít vliv na vaše uživatele.

Můžete například zavést nové zásady zabezpečení, které vyžadují, aby uživatelé vytvářeli nové týmy pro konkrétní použití se seznamem uživatelských účtů jako členů, místo aby snadněji vytvářeli tým pro všechny uživatele v organizaci. To může útočníkovi ransomwaru zabránit v tom, aby prozkoumal týmy, které nejsou dostupné pro ohrožený uživatelský účet útočníka, a zaměřil se na prostředky tohoto týmu při následném útoku.

Toto základní řešení určí, kdy můžou nové konfigurace nebo doporučené zásady zabezpečení ovlivnit vaše uživatele, abyste mohli provést požadovanou správu změn.

Další kroky

Pokud chcete nasadit komplexní ochranu pro vašeho tenanta Microsoft 365, postupujte následovně:

- Konfigurace výchozích hodnot zabezpečení

- Nasazení detekce útoků a reakce na ně

- Ochrana identit

- Ochrana zařízení

- Ochrana informací

Další materiály k ransomwaru

Klíčové informace od Microsoftu:

- Rostoucí hrozba ransomwaru, blogový příspěvek Microsoft On the Issues z 20. července 2021

- Ransomware ovládaný člověkem

- Rychlé nasazení prevence ransomwaru

- 2021 Microsoft Digital Defense Report (viz str. 10-19)

- Ransomware: Všudypřítomná a průběžná sestava analýzy hrozeb na portálu Microsoft Defender

- Přístup k ransomwaru od týmu DART (Detection and Response Team) společnosti Microsoft , osvědčené postupy a případová studie

Microsoft 365:

- Maximalizace odolnosti proti ransomwaru s využitím Azure a Microsoftu 365

- Playbooky reakcí na incidenty ransomwaru

- Ochrana proti malwaru a ransomwaru

- Ochrana počítače Windows 10 před ransomwarem

- Zpracování ransomwaru v SharePointu Online

- Sestavy analýzy hrozeb pro ransomware na portálu Microsoft Defender

Microsoft Defender XDR:

Microsoft Azure:

- Azure Defenses for Ransomware Attack

- Maximalizace odolnosti proti ransomwaru s využitím Azure a Microsoftu 365

- Plán zálohování a obnovení pro ochranu před ransomwarem

- Pomoc s ochranou před ransomwarem pomocí Microsoft Azure Backup (26minutové video)

- Zotavení po ohrožení systémové identity

- Pokročilá detekce útoků s více fázemi v Microsoft Sentinel

- Fúzní detekce ransomwaru v Microsoft Sentinel

Microsoft Defender for Cloud Apps:

Příspěvky na blogu týmu Microsoft Security:

Průvodce bojem proti ransomwaru provozovanému člověkem: Část 1 (září 2021)

Klíčové kroky týkající se toho, jak tým microsoftu pro detekci a odezvu (DART) provádí šetření incidentů ransomwaru.

Průvodce bojem proti ransomwaru provozovanému člověkem: Část 2 (září 2021)

Doporučení a osvědčené postupy

-

Viz část Ransomware .

Útoky ransomware provozované lidmi: Katastrofa, které lze zabránit (březen 2020)

Zahrnuje analýzy řetězců útoků skutečných útoků.

Odpověď ransomwaru – zaplatit, nebo neplatit? (prosinec 2019)

Norsk Hydro reaguje na útok ransomwarem transparentně (prosinec 2019)