Ověřování Microsoft Entra jako alternativu k ověřování SQL

Platí pro:✅ Koncový bod sql Analytics a sklad v Microsoft Fabric

Tento článek popisuje technické metody, které můžou uživatelé a zákazníci využít k přechodu z ověřování SQL na ověřování Microsoft Entra v rámci Microsoft Fabric. Ověřování Microsoft Entra je alternativou k uživatelským jménům a heslům prostřednictvím ověřování SQL pro přihlášení ke koncovému bodu analýzy SQL lakehouse nebo Warehouse v Microsoft Fabric. Ověřování Microsoft Entra je vhodné a důležité pro vytvoření zabezpečené datové platformy.

Tento článek se zaměřuje na ověřování Microsoft Entra jako alternativu k ověřování SQL v položkách Microsoft Fabric, jako je sklad nebo koncový bod analýzy SQL Lakehouse.

Výhody ověřování Microsoft Entra v prostředcích infrastruktury

Jedním ze základních principů Microsoft Fabric je zabezpečení návrhem. Microsoft Entra je nedílnou součástí zabezpečení Microsoft Fabric tím, že zajišťuje silnou ochranu dat, zásady správného řízení a dodržování předpisů.

Microsoft Entra hraje zásadní roli v zabezpečení Microsoft Fabric z několika důvodů:

- Ověřování: Ověřte uživatele a instanční objekty pomocí ID Microsoft Entra, které uděluje přístupové tokeny pro operace v rámci prostředků infrastruktury.

- Zabezpečený přístup: Bezpečně se připojte ke cloudovým aplikacím z libovolného zařízení nebo sítě a zabezpečte požadavky provedené v Prostředcích infrastruktury.

- Podmíněný přístup: Správci můžou nastavit zásady, které vyhodnocují kontext uživatele, řídí přístup nebo vynucují další ověřovací kroky.

- Integrace: Microsoft Entra ID bezproblémově funguje se všemi nabídkami Microsoft SaaS, včetně Prostředků infrastruktury, což umožňuje snadný přístup mezi zařízeními a sítěmi.

- Široká platforma: Získání přístupu k Microsoft Fabric pomocí Microsoft Entra ID prostřednictvím libovolné metody, ať už prostřednictvím portálu Fabric, SQL připojovací řetězec, rozhraní REST API nebo koncového bodu XMLA.

Microsoft Entra přijímá úplnou nulová důvěra (Zero Trust) zásadu, která nabízí vynikající alternativu k tradičnímu ověřování SQL omezenému na uživatelská jména a hesla. Tento přístup:

- Zabraňuje zosobnění uživatele.

- Umožňuje jemně odstupňované řízení přístupu s ohledem na identitu uživatele, prostředí, zařízení atd.

- Podporuje pokročilé zabezpečení, jako je vícefaktorové ověřování Microsoft Entra.

Konfigurace prostředků infrastruktury

Ověřování Microsoft Entra pro použití s koncovým bodem služby Warehouse nebo Lakehouse SQL Analytics vyžaduje konfiguraci v nastavení tenanta i pracovního prostoru .

Nastavení tenanta

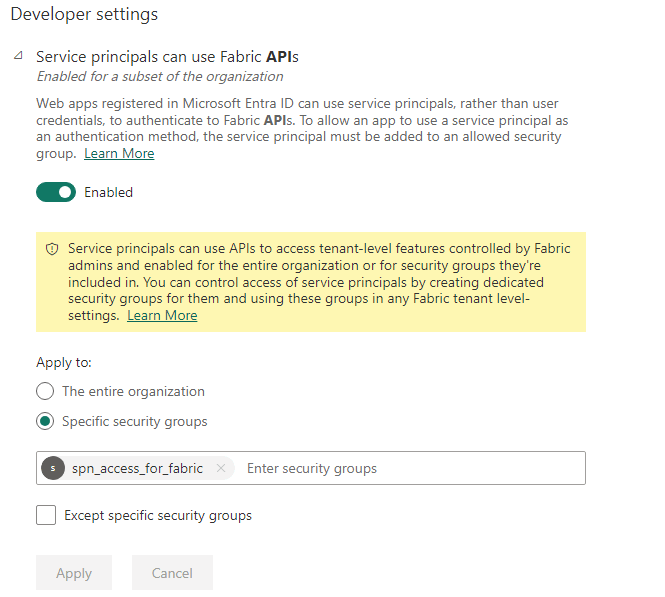

Správce prostředků infrastruktury ve vašem tenantovi musí povolit přístup instančních názvů (SPN) k rozhraním API prostředků infrastruktury, které jsou nezbytné pro rozhraní hlavního názvu služby (SPN) pro sql připojovací řetězec pro položky koncového bodu služby Fabric Warehouse nebo SQL Analytics.

Toto nastavení se nachází v části Nastavení pro vývojáře a je označeno instančními objekty, které můžou používat rozhraní API Fabric. Ujistěte se, že je povolená.

Nastavení pracovního prostoru

Správce prostředků infrastruktury ve vašem pracovním prostoru musí udělit přístup pro uživatele nebo hlavní název služby (SPN) pro přístup k položkám prostředků infrastruktury.

Existují dva způsoby, jak může být uživateli nebo SPN udělen přístup:

Udělit uživateli nebo hlavnímu názvu služby členství v roli: Jakákoli role pracovního prostoru (správce, člen, přispěvatel nebo prohlížeč) je dostatečná pro připojení k položkám skladu nebo jezera s připojovacím řetězcem SQL.

- V možnosti Spravovat přístup v pracovním prostoru přiřaďte roli Přispěvatel . Další informace najdete v tématu Role služby.

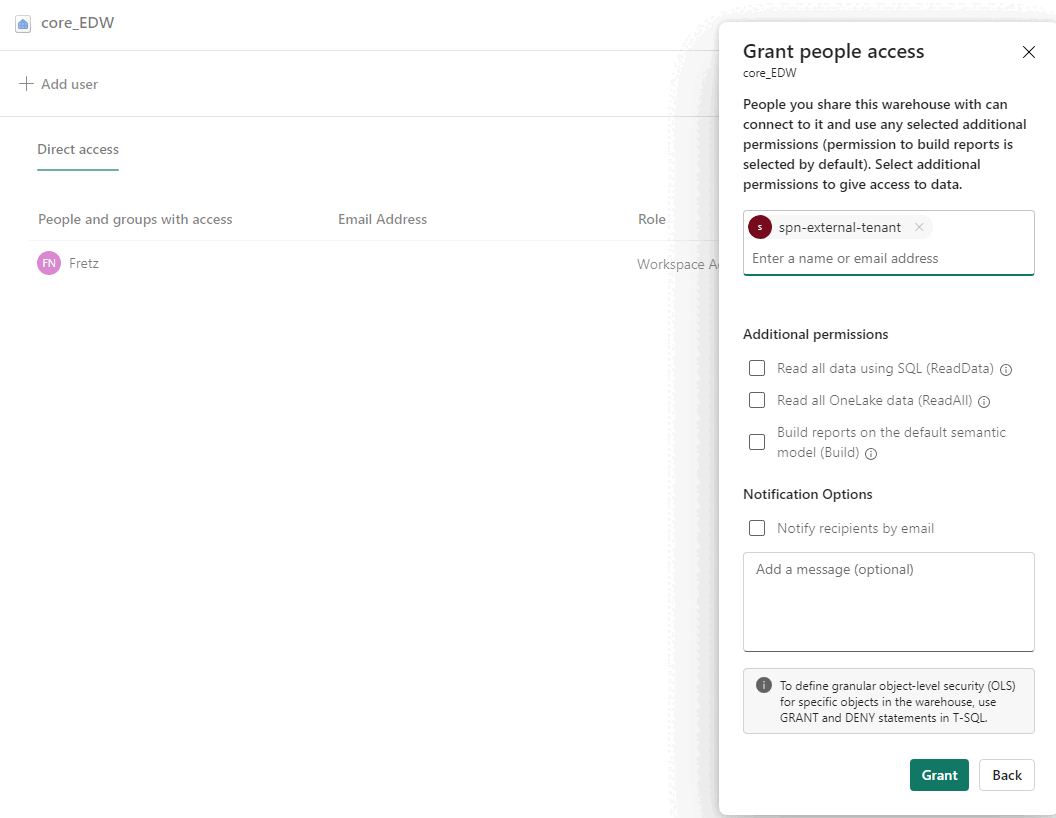

Přiřaďte uživatele nebo SPN ke konkrétní položce: Udělte přístup ke konkrétnímu skladovému nebo SQL analytickému koncovému bodu Lakehouse. Správce prostředků infrastruktury si může vybrat z různých úrovní oprávnění.

- Přejděte na příslušnou položku koncového bodu služby Warehouse nebo SQL Analytics.

- Vyberte Další možnosti a pak spravovat oprávnění. Vyberte možnost Přidat uživatele.

- Na stránce Udělit lidem přístup přidejte uživatele nebo SPN.

- Přiřaďte uživateli nebo SPN potřebná oprávnění. Pokud chcete udělit oprávnění pro připojení, zvolte žádná další oprávnění .

Výchozí oprávnění udělená uživateli nebo hlavnímu názvu služby (SPN) můžete v systému změnit. Pomocí příkazů T-SQL GRANT and DENY můžete podle potřeby měnit oprávnění nebo ALTER ROLE a přidávat členství do rolí.

Hlavní názvy služeb v současné době nemají možnost jako uživatelské účty pro podrobnou konfiguraci oprávnění s GRANT/DENY.

Podpora identit uživatelů a hlavních názvů služeb (SPN)

Prostředky infrastruktury nativně podporují ověřování a autorizaci pro uživatele Microsoft Entra a hlavní názvy služeb (SPN) v připojeních SQL k položkám koncového bodu služby Warehouse a SQL Analytics.

- Identity uživatelů jsou jedinečné přihlašovací údaje pro každého uživatele v rámci organizace.

- Hlavní názvy služeb představují objekty aplikace v rámci tenanta a fungují jako identita pro instance aplikací, přičemž přebírá roli ověřování a autorizace těchto aplikací.

Podpora tabulkového datového streamu (TDS)

Prostředky infrastruktury používají při připojení k připojovací řetězec protokol TDS (Tabular Data Stream), který je stejný jako SQL Server.

Prostředky infrastruktury jsou kompatibilní s libovolnou aplikací nebo nástrojem, které se můžou připojit k produktu pomocí databázového stroje SQL. Podobně jako připojení instance SQL Serveru funguje TDS na portu TCP 1433. Další informace o připojení Sql Fabric a vyhledání připojovací řetězec SQL najdete v tématu Připojení.

Ukázkový připojovací řetězec SQL vypadá takto: <guid_unique_your_item>.datawarehouse.fabric.microsoft.com.

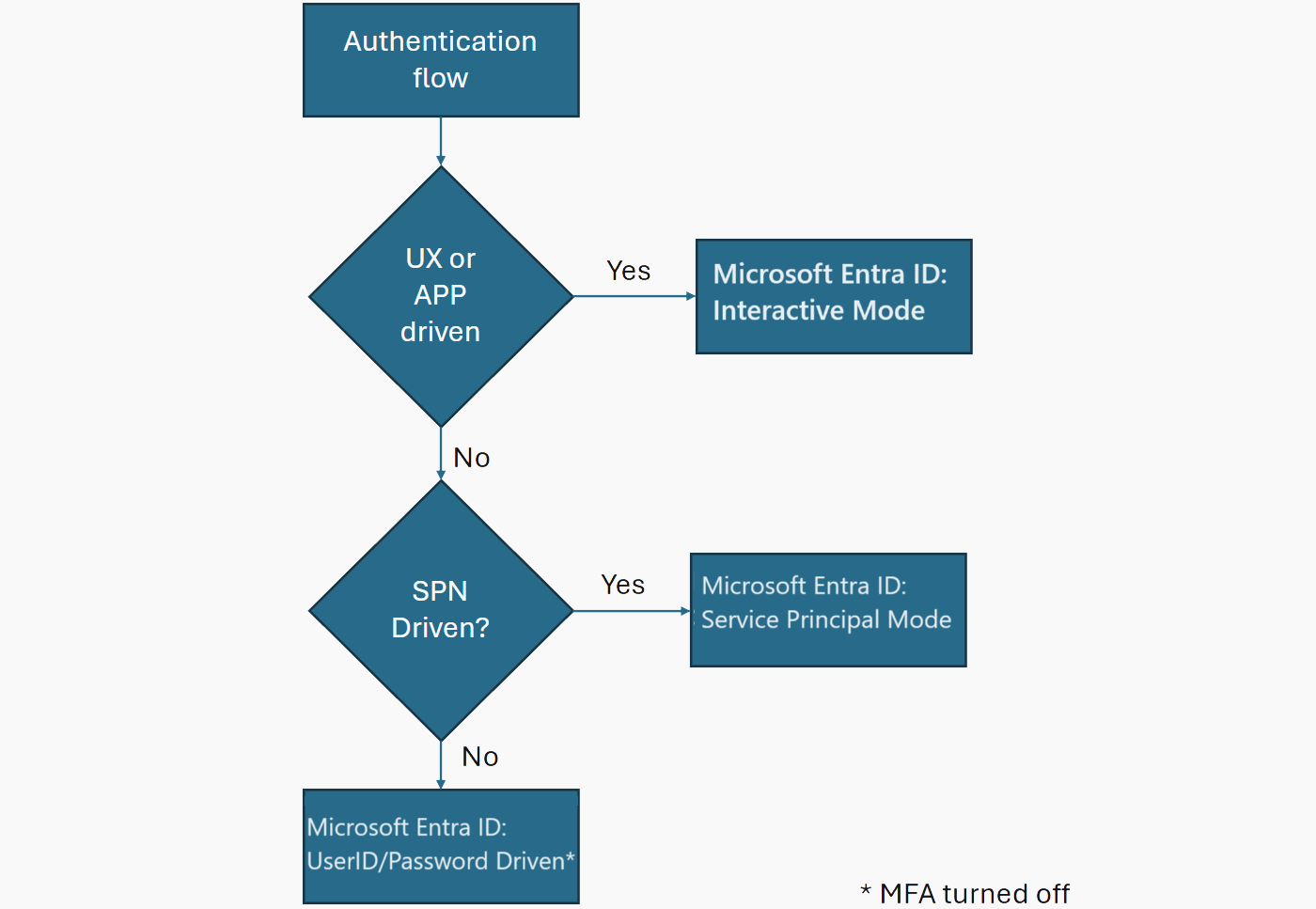

Aplikace a klientské nástroje můžou nastavit Authentication vlastnost připojení v připojovací řetězec a zvolit režim ověřování Microsoft Entra. Následující tabulka obsahuje podrobnosti o různých režimech ověřování Microsoft Entra, včetně podpory vícefaktorového ověřování Microsoft Entra (MFA).

| Režim ověřování | Scénáře | Komentáře |

|---|---|---|

| Microsoft Entra Interactive | Využívané aplikacemi nebo nástroji v situacích, kdy může probíhat interaktivně ověřování uživatelů nebo kdy je přijatelné mít ruční zásah k ověření přihlašovacích údajů. | Aktivujte zásady vícefaktorového ověřování a podmíněného přístupu Microsoft Entra, abyste vynucovali pravidla organizace. |

| Instanční objekt Microsoft Entra | Aplikace používají k zabezpečenému ověřování bez zásahu člověka, který je nejvhodnější pro integraci aplikací. | Doporučujeme povolit zásady podmíněného přístupu Microsoft Entra. |

| Heslo Microsoft Entra | Pokud aplikace nemůžou kvůli nekompatibilitě používat ověřování založené na hlavním názvu služby (SPN) nebo vyžadují obecné uživatelské jméno a heslo pro mnoho uživatelů nebo pokud jsou jiné metody neproveditelné. | Vícefaktorové ověřování musí být vypnuté a není možné nastavit žádné zásady podmíněného přístupu. Než se rozhodnete pro toto řešení, doporučujeme ověření s týmem zabezpečení zákazníka. |

Podpora ovladačů pro ověřování Microsoft Entra

Zatímco většina ovladačů SQL původně přišla s podporou ověřování Microsoft Entra, nedávné aktualizace rozšířily kompatibilitu tak, aby zahrnovaly ověřování založené na SPN. Toto vylepšení zjednodušuje přechod na ověřování Microsoft Entra pro různé aplikace a nástroje prostřednictvím upgradů ovladačů a přidání podpory pro ověřování Microsoft Entra.

Někdy je ale nutné upravit další nastavení, jako je povolení určitých portů nebo bran firewall, aby se na hostitelském počítači usnadnilo ověřování Microsoft Entra.

Aplikace a nástroje musí upgradovat ovladače na verze, které podporují ověřování Microsoft Entra, a přidat klíčové slovo režimu ověřování v jejich SQL připojovací řetězec, například ActiveDirectoryInteractive, ActiveDirectoryServicePrincipalnebo ActiveDirectoryPassword.

Prostředky infrastruktury jsou kompatibilní s nativními ovladači Microsoftu, včetně OLE DB a Microsoft.Data.SqlClientobecných ovladačů, jako jsou ODBC a JDBC. Přechod aplikací pro práci s prostředky infrastruktury je možné spravovat prostřednictvím rekonfigurace tak, aby používaly ověřování založené na ID microsoftu Entra.

Další informace najdete v tématu Připojení k datovým skladům v Microsoft Fabric.

Microsoft OLE DB

Ovladač OLE DB pro SQL Server je samostatné rozhraní API pro přístup k datům navržené pro OLE DB a poprvé vydáno s SQL Serverem 2005 (9.x). Vzhledem k tomu, rozšířené funkce zahrnují ověřování založené na hlavním názvu služby (SPN) s verzí 18.5.0 a přidává se do stávajících metod ověřování z dřívějších verzí.

| Režim ověřování | SQL připojovací řetězec |

|---|---|

| Microsoft Entra Interactive | Interaktivní ověřování Microsoft Entra |

| Instanční objekt Microsoft Entra | Ověřování instančního objektu Microsoft Entra |

| Heslo Microsoft Entra | Ověřování uživatelským jménem a heslem microsoft Entra |

Fragment kódu jazyka C# pomocí OLE DB s ověřováním založeným na SPN najdete v tématu System.Data.OLEDB.Connect.cs.

Ovladač Microsoft ODBC

Ovladač Microsoft ODBC pro SQL Server je jedna dynamická knihovna (DLL) obsahující podporu za běhu pro aplikace používající rozhraní API nativního kódu pro připojení k SQL Serveru. Doporučujeme použít nejnovější verzi pro aplikace pro integraci s prostředky infrastruktury.

Další informace o ověřování Microsoft Entra pomocí rozhraní ODBC naleznete v tématu Použití Rozhraní Microsoft Entra ID s vzorovým kódem ovladače ODBC.

| Režim ověřování | Připojovací řetězec SQL |

|---|---|

| Microsoft Entra Interactive | DRIVER={ODBC Driver 18 for SQL Server};SERVER=<SQL Connection String>;DATABASE=<DB Name>;UID=<Client_ID@domain>;PWD=<Secret>;Authentication=ActiveDirectoryInteractive |

| Instanční objekt Microsoft Entra | DRIVER={ODBC Driver 18 for SQL Server};SERVER=<SQL Connection String>;DATABASE=<DBName>;UID=<Client_ID@domain>;PWD=<Secret>;Authentication=ActiveDirectoryServicePrincipal |

| Heslo Microsoft Entra | DRIVER={ODBC Driver 18 for SQL Server};SERVER=<SQL Connection String>;DATABASE=<DBName>;UID=<Client_ID@domain>;PWD=<Secret>;Authentication=ActiveDirectoryPassword |

Fragment kódu Pythonu pomocí rozhraní ODBC s ověřováním založeným na SPN najdete v tématu pyodbc-dw-connectivity.py.

Ovladač Microsoft JDBC

Ovladač Microsoft JDBC pro SQL Server je ovladač typu 4 JDBC, který poskytuje připojení k databázi prostřednictvím standardních aplikačních rozhraní JDBC (API) dostupných na platformě Java.

Počínaje verzí 9.2 mssql-jdbc zavádí podporu a ActiveDirectoryInteractiveActiveDirectoryServicePrincipalActiveDirectoryPassword s podporou ve verzích 12.2 a novějších. Tento ovladač vyžaduje další soubory JAR jako závislosti, které musí být kompatibilní s verzí mssql-driver použité v aplikaci. Další informace najdete v tématu Závislosti funkcí ovladače Microsoft JDBC a požadavky na nastavení klienta .

| Režim ověřování | Více informací |

|---|---|

| Microsoft Entra Interactive | Připojení pomocí režimu ověřování ActiveDirectoryInteractive |

| Instanční objekt Microsoft Entra | Připojení pomocí režimu ověřování ActiveDirectoryServicePrincipal |

| Heslo Microsoft Entra | Připojení pomocí režimu ověřování ActiveDirectoryPassword |

Fragment kódu Java pomocí JDBC s ověřováním založeným na SPN najdete v tématu fabrictoolbox/dw_connect.java a ukázkový soubor pom pom.xml.

Microsoft.Data.SqlClient v .NET Core (C#)

Microsoft.Data.SqlClient je zprostředkovatel dat pro Microsoft SQL Server a Azure SQL Database. Je to sjednocení dvou System.Data.SqlClient komponent, které žijí nezávisle v rozhraní .NET Framework a .NET Core a poskytuje sadu tříd pro přístup k databázím Microsoft SQL Serveru.

Microsoft.Data.SqlClient se doporučuje pro veškerý nový a budoucí vývoj.

| Režim ověřování | Více informací |

|---|---|

| Microsoft Entra Interactive | Použití interaktivního ověřování |

| Instanční objekt Microsoft Entra | Použití ověřování instančního objektu |

| Heslo Microsoft Entra | Použití ověřování heslem |

Fragmenty kódu využívající hlavní názvy služby (SPN):