Důležité informace o konkrétních osobách při nasazení ověřování bez hesla odolného proti útokům phishing v Microsoft Entra ID

Každá osoba má své vlastní výzvy a aspekty, které se běžně objeví během nasazení bez hesla odolné proti útokům phishing. Při identifikaci osob, které potřebujete pojmout, byste měli vzít v úvahu tyto aspekty plánování projektu nasazení. V dalších částech najdete konkrétní pokyny pro každou osobu.

Informační pracovníci

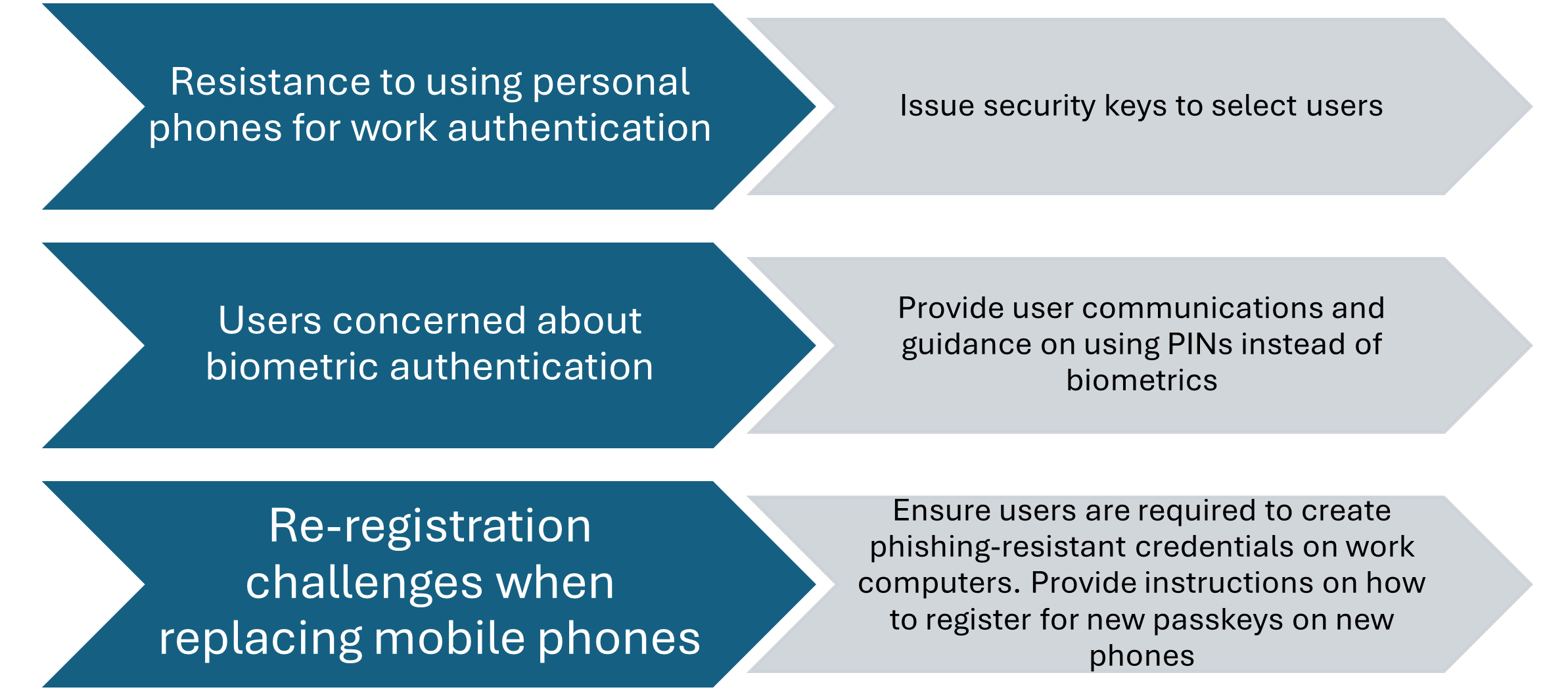

Pracovníci pracující s informacemi mají obvykle nejjednodušší požadavky a nejsnadněji zahajují nasazení bez hesla, které je odolné vůči útokům phishing. Stále ale dochází k problémům, ke kterým často dochází při nasazování těchto uživatelů. K běžným příkladům patří:

Nasazení informačních pracovníků, stejně jako jakákoli jiná osoba uživatele, vyžadují správnou komunikaci a podporu. To obvykle zahrnuje přesvědčivé uživatele, aby si nainstalovali určité aplikace na své telefony, distribuovali klíče zabezpečení, kde uživatelé nebudou používat aplikace, řešili otázky týkající se biometrických údajů a vyvíjejí procesy, které uživatelům pomáhají zotavit se z částečné nebo úplné ztráty svých přihlašovacích údajů.

Při řešení problémů s biometrickými funkcemi se ujistěte, že rozumíte tomu, jak technologie, jako je Windows Hello pro firmy, zpracovávají biometrické údaje. Biometrická data se ukládají jenom místně na zařízení a není možné je převést zpět na nezpracovaná biometrická data, i když je ukradená:

Tok nasazení informačního pracovního procesu

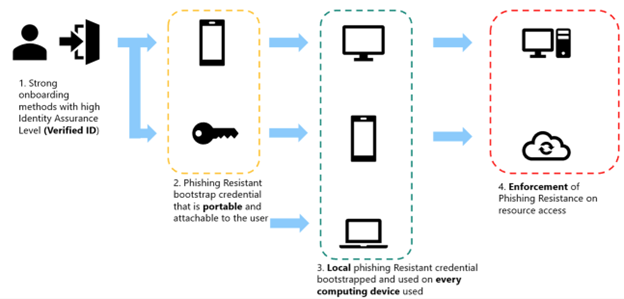

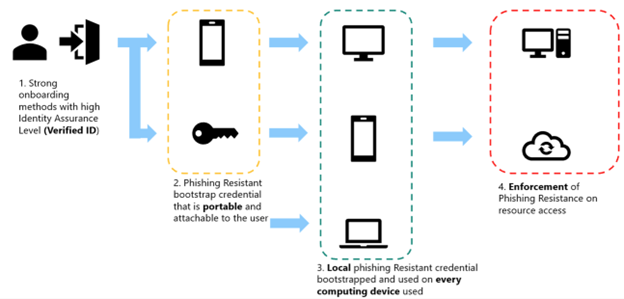

Fáze 1–3 toku nasazení pro informační pracovníky by se obvykle měly řídit standardním tokem nasazení, jak je znázorněno na následujícím obrázku. Upravte metody použité v jednotlivých krocích podle potřeby ve vašem prostředí:

- Fáze 1: Onboarding

- Ověřené ID Microsoft Entra služba použitá k získání dočasného přístupového passu

- Fáze 2: Přenosná registrace přihlašovacích údajů

- Klíč aplikace Microsoft Authenticator (upřednostňovaný)

- Klíč zabezpečení FIDO2

- Fáze 3: Registrace místních přihlašovacích údajů

- Windows Hello pro firmy

- Zabezpečený klíč enklávy jednotného přihlašování platformy

Pracovníci frontline

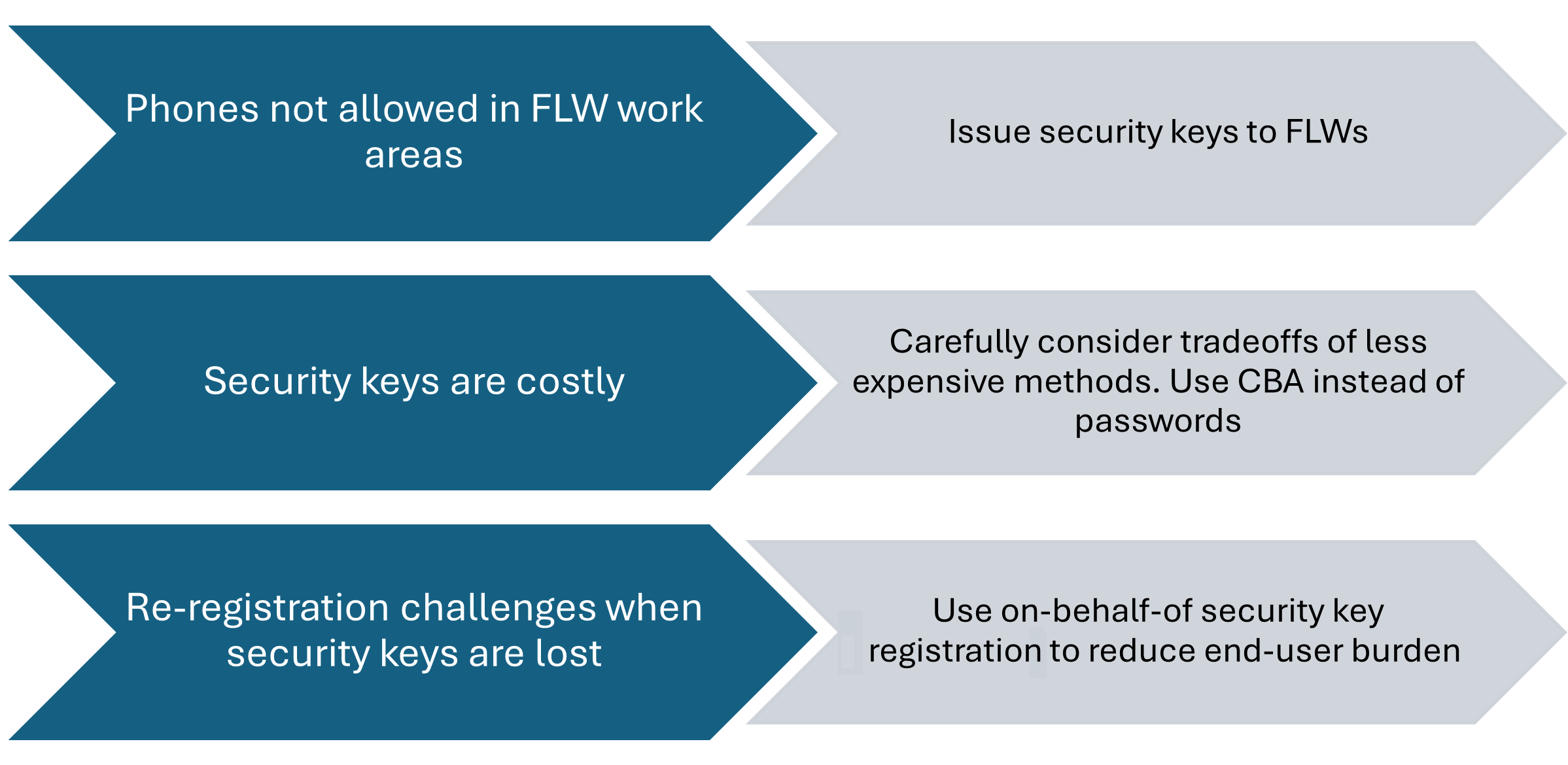

Pracovníci front-line často mají složitější požadavky kvůli zvýšené potřebě přenositelnosti svých přihlašovacích údajů a omezení, na kterých zařízeních mohou přenášet v maloobchodním nebo výrobním nastavení. Klíče zabezpečení jsou skvělou volbou pro pracovníky front-line, ale mají náklady, které je potřeba zvážit. Abyste dosáhli odolnosti proti útokům phishing, nezapomeňte vyvážit problémy zabezpečení klíčů zabezpečení s přidanou zátěží nasazení čipových karet a ověřování na základě certifikátů. Zvažte, jestli ve vašem prostředí můžou existovat různé osoby uživatelů front-line pracovníka. Je možné, že bezpečnostní klíče jsou lepší pro některé pracovníky front-line, kde jsou čipové karty lepší pro jiné.

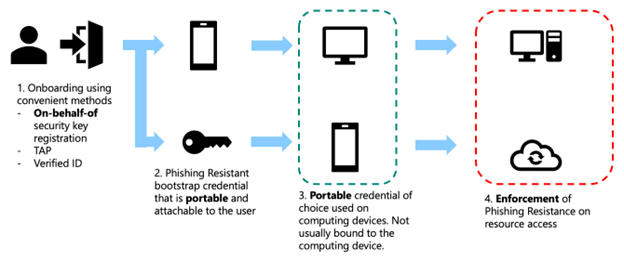

Tok nasazení pracovního procesu frontline

Fáze 1–3 toku nasazení pro pracovníky frontline by obvykle měly dodržovat upravený tok, který zdůrazňuje přenosné přihlašovací údaje. Mnoho pracovníků front-line nemusí mít trvalé výpočetní zařízení a nikdy nepotřebují místní přihlašovací údaje na pracovní stanici s Windows nebo Mac. Místo toho se do značné míry spoléhají na přenosné přihlašovací údaje, které s nimi můžou přebírat ze zařízení do zařízení. Upravte metody použité v jednotlivých krocích podle potřeby ve vašem prostředí:

- Fáze 1: Onboarding

- Klíč zabezpečení FIDO2 jménem registrace (upřednostňovaný)

- Ověřené ID Microsoft Entra služba použitá k získání dočasného přístupového passu

- Fáze 2: Přenosná registrace přihlašovacích údajů

- Klíč zabezpečení FIDO2 (upřednostňovaný)

- Čipová karta

- Klíč aplikace Microsoft Authenticator

- Fáze 3 (volitelné): Registrace místních přihlašovacích údajů

- Volitelné: Windows Hello pro firmy

- Volitelné: Zabezpečený klíč enklávy pro jednotné přihlašování platformy

IT specialisté/ Pracovníci DevOps

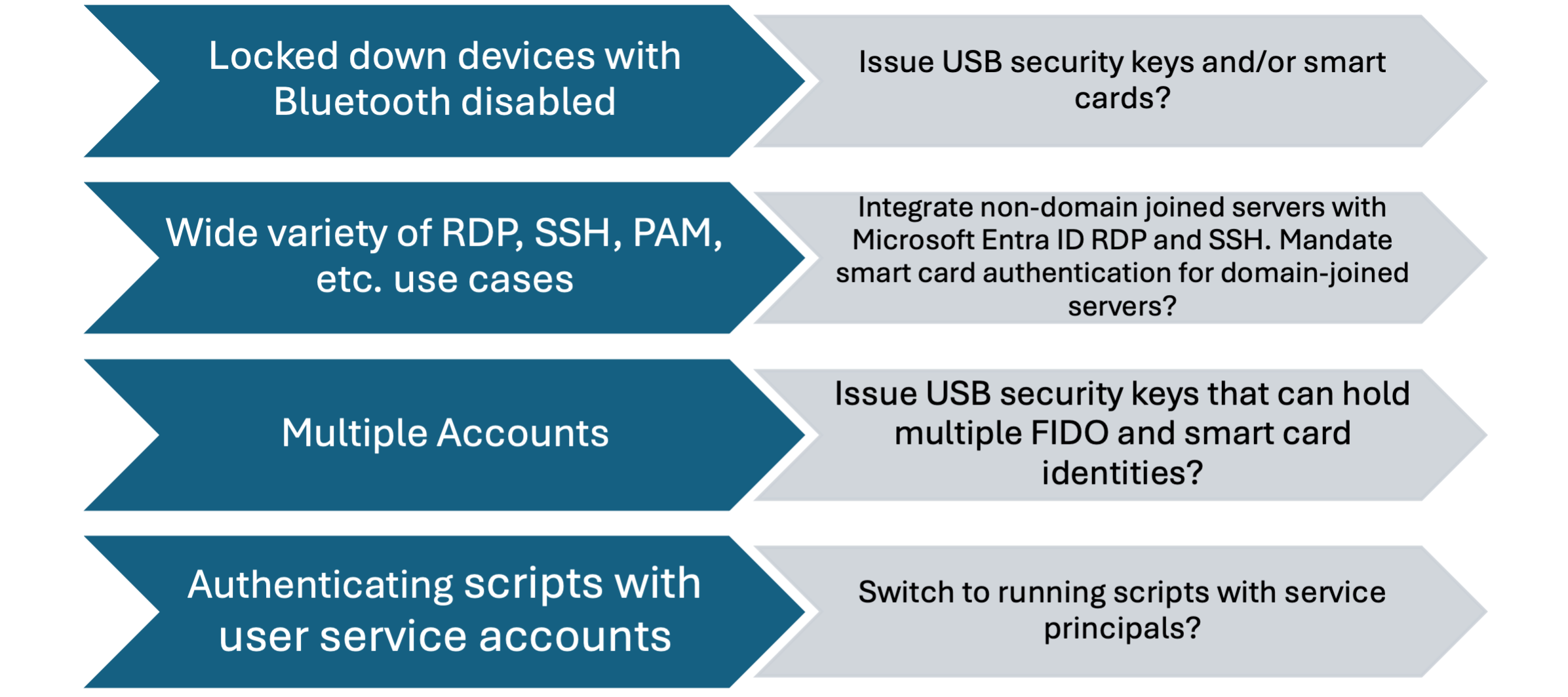

IT specialisté a pracovníci DevOps jsou obzvláště závislí na vzdáleném přístupu a více uživatelských účtech, a proto se považují za jiné než informační pracovníky. Mnohé z výzev, které představují útoky phishing bez hesla pro IT profesionály, jsou způsobeny zvýšenou potřebou vzdáleného přístupu k systémům a schopností spouštět automatizace.

Seznamte se s podporovanými možnostmi útoku phishing odolným proti protokolu RDP, zejména pro tuto osobu.

Nezapomeňte pochopit, kde uživatelé používají skripty, které se spouštějí v kontextu uživatele, a proto dnes nepoužívají vícefaktorové ověřování. Instruujte it specialisty, jak správně spouštět automatizace pomocí instančních objektů a spravovaných identit. Měli byste také zvážit procesy, které umožní IT specialistům a dalším odborníkům požádat o nové instanční objekty a získat správná oprávnění, která jim budou přiřazena.

- Co jsou spravované identity pro prostředky Azure?

- Zabezpečení instančních objektů v Microsoft Entra ID

IT specialisté / tok nasazení pracovního procesu DevOps

Fáze 1–3 toku nasazení pro IT specialisty nebo pracovníky DevOps by se obvykle měly řídit standardním tokem nasazení, jak je znázorněno dříve pro primární účet uživatele. It specialisté nebo pracovníci DevOps často mají sekundární účty, které vyžadují různé aspekty. Upravte metody použité v jednotlivých krocích podle potřeby ve vašem prostředí pro primární účty:

- Fáze 1: Onboarding

- Ověřené ID Microsoft Entra služba použitá k získání dočasného přístupového passu

- Fáze 2: Přenosná registrace přihlašovacích údajů

- Klíč aplikace Microsoft Authenticator (upřednostňovaný)

- Klíč zabezpečení FIDO2

- Fáze 3: Registrace místních přihlašovacích údajů

- Windows Hello pro firmy

- Zabezpečený klíč enklávy jednotného přihlašování platformy

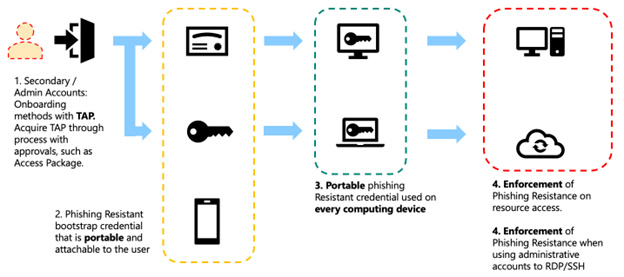

Pokud vaši pracovníci IT nebo pracovníci DevOps mají sekundární účty, možná budete muset tyto účty zpracovat jinak. Například u sekundárních účtů se můžete rozhodnout použít alternativní přenosné přihlašovací údaje a úplně se vzdát místních přihlašovacích údajů na výpočetních zařízeních:

- Fáze 1: Onboarding

- Ověřené ID Microsoft Entra služba použitá k získání dočasného přístupového passu (upřednostňovaný)

- Alternativní proces poskytování technického poradce pro sekundární účty it specialistům nebo pracovnímu procesu DevOps

- Fáze 2: Přenosná registrace přihlašovacích údajů

- Klíč aplikace Microsoft Authenticator (upřednostňovaný)

- Klíč zabezpečení FIDO2

- Čipová karta

- Fáze 3: Přenosné přihlašovací údaje používané místo místních přihlašovacích údajů

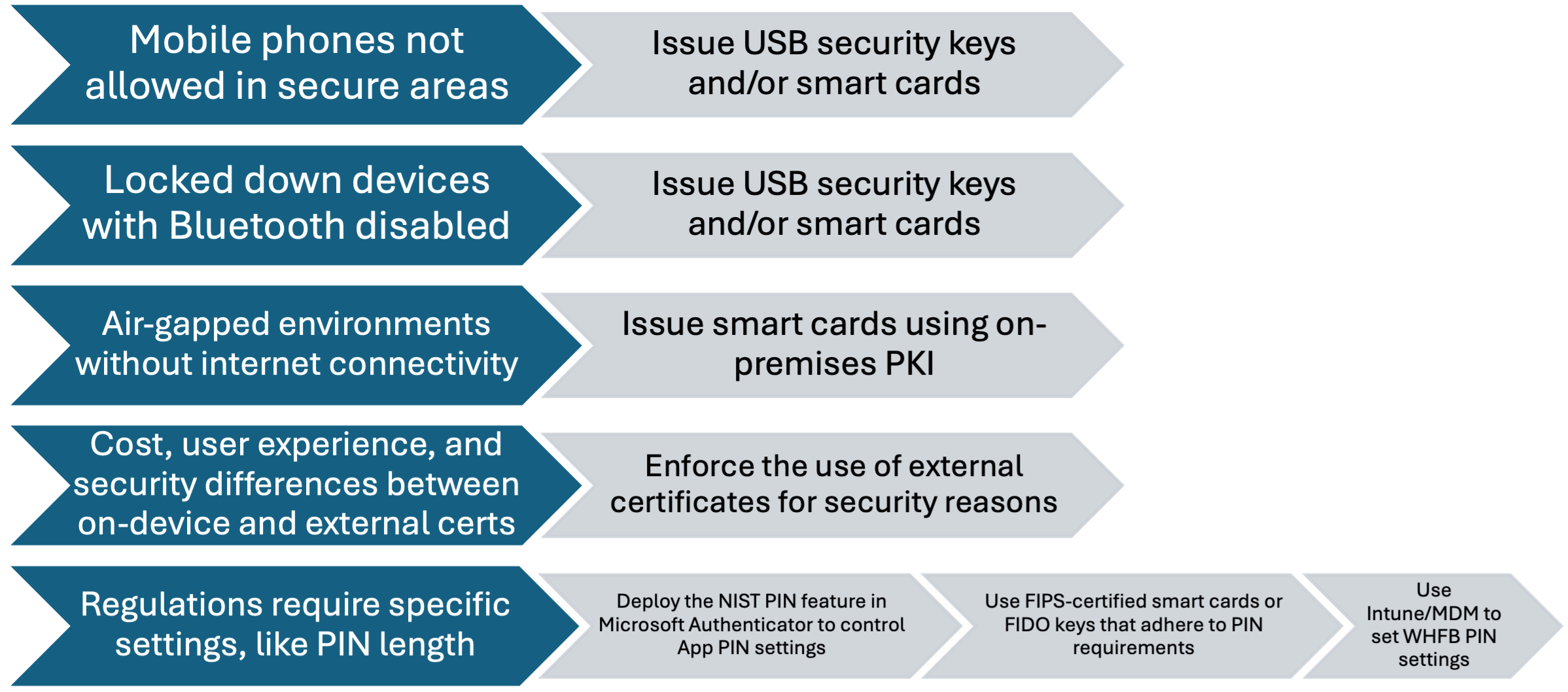

Vysoce regulovaných pracovníků

Vysoce regulovaný pracovníci představují více výzev než průměrný informační pracovník, protože můžou pracovat na uzamčených zařízeních, pracovat v uzamčených prostředích nebo mají zvláštní zákonné požadavky, které musí splňovat.

Vysoce regulovaný pracovníci často používají čipové karty kvůli regulovaným prostředím, která už mají vysokou implementaci infrastruktury infrastruktury veřejných klíčů a čipových karet. Zvažte však, kdy jsou čipové karty žádoucí a požadované a kdy je možné je vyvážit s uživatelsky přívětivějšími možnostmi, jako je například Windows Hello pro firmy.

Tok nasazení vysoce regulovaných pracovních procesů bez infrastruktury veřejných klíčů

Pokud neplánujete používat certifikáty, čipové karty a PKI, nasazení vysoce regulovaných pracovních procesů úzce zrcadlí nasazení informačního pracovního procesu. Další informace naleznete v tématu Informační pracovníci.

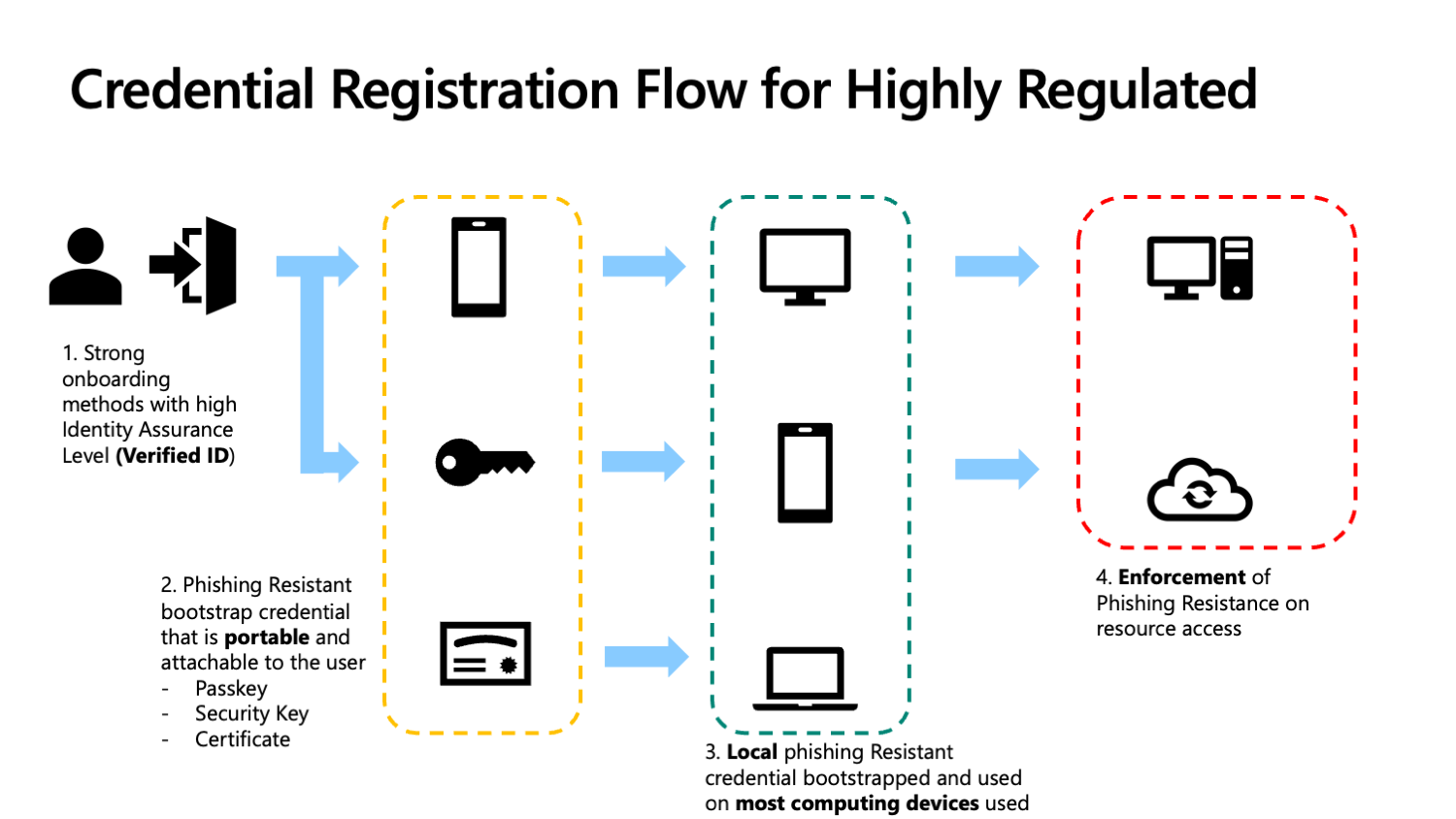

Vysoce regulovaný tok nasazení pracovního procesu s využitím infrastruktury veřejných klíčů

Pokud plánujete používat certifikáty, čipové karty a PKI, pak se tok nasazení pro vysoce regulované pracovní procesy obvykle liší od toku nastavení informačního pracovního procesu na klíčových místech. Existuje zvýšená potřeba zjistit, jestli jsou místní metody ověřování pro některé uživatele přijatelné. Podobně je potřeba zjistit, jestli někteří uživatelé potřebují přenosné přihlašovací údaje, jako jsou čipové karty, které můžou fungovat bez připojení k internetu. V závislosti na vašich potřebách můžete tok nasazení dále upravit a přizpůsobit ho různým osobám uživatelů identifikovaným ve vašem prostředí. Upravte metody použité v jednotlivých krocích podle potřeby ve vašem prostředí:

- Fáze 1: Onboarding

- Ověřené ID Microsoft Entra služba použitá k získání dočasného přístupového passu (upřednostňovaný)

- Registrace čipové karty jménem uživatele po procesu kontroly identity

- Fáze 2: Přenosná registrace přihlašovacích údajů

- Čipová karta (upřednostňovaná)

- Klíč zabezpečení FIDO2

- Klíč aplikace Microsoft Authenticator

- Fáze 3 (volitelné): Registrace místních přihlašovacích údajů

- Volitelné: Windows Hello pro firmy

- Volitelné: Zabezpečený klíč enklávy pro jednotné přihlašování platformy

Poznámka:

Vždy se doporučuje, aby uživatelé měli zaregistrované aspoň dvě přihlašovací údaje. Tím se zajistí, že uživatel bude mít k dispozici záložní přihlašovací údaje, pokud se něco stane s jeho dalšími přihlašovacími údaji. U vysoce regulovaných pracovních procesů se doporučuje kromě nasazovaných čipových karet nasadit také klíče nebo Windows Hello pro firmy.

Další kroky

Nasazení ověřování bez hesla odolného proti útokům phishing v MICROSOFT Entra ID