Obnovení z chybné konfigurace

Nastavení konfigurace v ID Microsoft Entra může ovlivnit jakýkoli prostředek v tenantovi Microsoft Entra prostřednictvím cílených nebo akcí správy v rámci celého tenanta.

Co je konfigurace?

Konfigurace jsou jakékoli změny v ID Microsoft Entra, které mění chování nebo možnosti služby Nebo funkce Microsoft Entra. Když například nakonfigurujete zásady podmíněného přístupu, změníte, kdo má přístup k cílovým aplikacím a za jakých okolností.

Potřebujete porozumět položkám konfigurace, které jsou pro vaši organizaci důležité. Následující konfigurace mají vysoký dopad na stav zabezpečení.

Konfigurace pro celého tenanta

Externí identity: Správci tenanta identifikují a řídí externí identity, které je možné zřídit v tenantovi. Určí:

- Určuje, jestli chcete povolit externí identity v tenantovi.

- Z jakých domén je možné přidat externí identity.

- Určuje, jestli uživatelé můžou pozvat uživatele z jiných tenantů.

Pojmenovaná umístění: Správci můžou vytvořit pojmenovaná umístění, která se pak dají použít k:

- Zablokujte přihlášení z konkrétních umístění.

- Aktivují zásady podmíněného přístupu, jako je vícefaktorové ověřování.

Povolené metody ověřování: Správci nastaví metody ověřování povolené pro tenanta.

Možnosti samoobslužných služeb: Správci nastavily samoobslužné možnosti, jako je samoobslužné resetování hesla, a vytvářet skupiny Office 365 na úrovni tenanta.

Implementace některých konfigurací pro celého tenanta může být vymezena za předpokladu, že nejsou přepsány globálními zásadami. Příklad:

- Pokud je tenant nakonfigurovaný tak, aby umožňoval externí identity, může správce prostředků tyto identity z přístupu k prostředku vyloučit.

- Pokud je tenant nakonfigurovaný tak, aby umožňoval registraci osobního zařízení, správce prostředků může tato zařízení vyloučit z přístupu ke konkrétním prostředkům.

- Pokud jsou pojmenovaná umístění nakonfigurovaná, může správce prostředků nakonfigurovat zásady, které povolí nebo vyloučí přístup z těchto umístění.

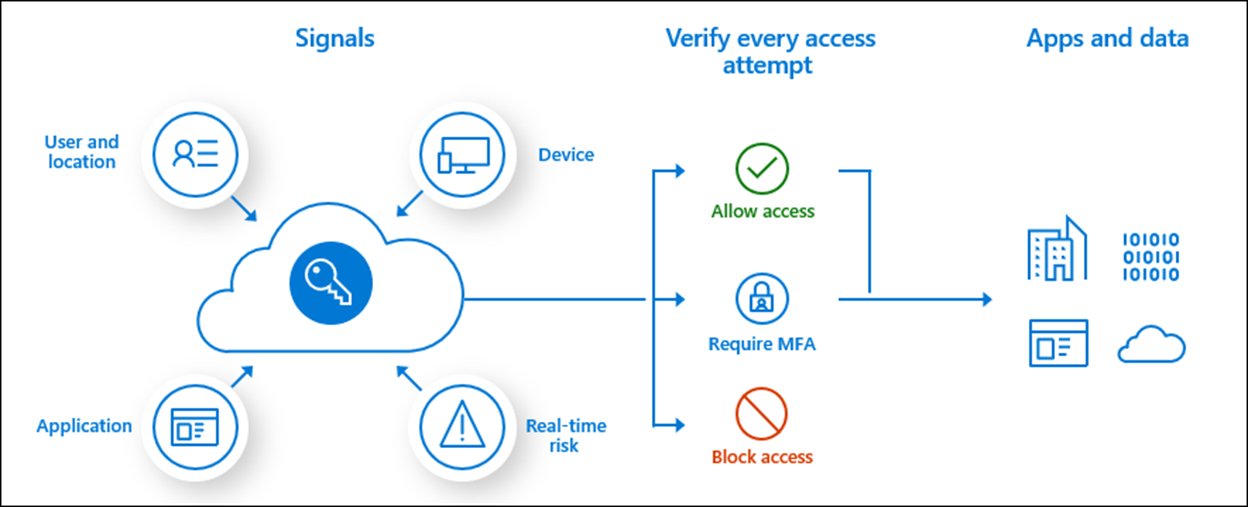

Konfigurace podmíněného přístupu

Zásady podmíněného přístupu jsou konfigurace řízení přístupu, které spojují signály pro rozhodování a vynucování zásad organizace.

Další informace o zásadách podmíněného přístupu najdete v tématu Co je podmíněný přístup v Microsoft Entra ID?.

Poznámka:

Zatímco konfigurace mění chování nebo schopnosti objektu nebo zásad, ne všechny změny objektu jsou konfigurace. Data nebo atributy přidružené k položce můžete změnit, například změnit adresu uživatele, aniž by to ovlivnilo možnosti tohoto objektu uživatele.

Co je chybná konfigurace?

Chybná konfigurace je konfigurace prostředku nebo zásady, které se liší od zásad nebo plánů organizace a způsobují nezamýšlené nebo nežádoucí důsledky.

Chybná konfigurace nastavení pro celého tenanta nebo zásad podmíněného přístupu může vážně ovlivnit vaše zabezpečení a veřejnou image vaší organizace:

Změna způsobu interakce správců, uživatelů tenantů a externích uživatelů s prostředky ve vašem tenantovi:

- Zbytečně omezuje přístup k prostředkům.

- Uvolnění řízení přístupu ucitlivýchch

Změna schopnosti uživatelů pracovat s ostatními tenanty a externími uživateli pro interakci s vaším tenantem

Příčinou odepření služby je například to, že zákazníkům neumožňuje přístup ke svým účtům.

Zásadní závislosti mezi daty, systémy a aplikacemi vedou k selhání obchodních procesů.

Kdy dojde k chybné konfiguraci?

Chybná konfigurace pravděpodobně nastane v následujících případech:

- Při ad hoc změnách dojde k chybě.

- Chyba se provádí v důsledku cvičení pro řešení potíží.

- Akci provedl špatný herec se zlými úmysly.

Zabránění chybné konfiguraci

Je důležité, aby změny zamýšlené konfigurace tenanta Microsoft Entra podléhaly robustním procesům správy změn, mezi které patří:

- Zdokumentování změny, včetně předchozího stavu a zamýšleného stavu po změně

- Použití privileged Identity Management (PIM) k zajištění toho, aby správci se záměrem změny museli záměrně eskalovat svá oprávnění. Další informace o PIM najdete v tématu Co je Privileged Identity Management?

- Použití pracovního postupu silného schvalování pro změny, například vyžadování schválení eskalace oprávnění PIM.

Monitorování změn konfigurace

I když chcete zabránit chybné konfiguraci, nemůžete nastavit pruh změn tak vysoko, aby to mělo vliv na schopnost správců provádět svou práci efektivně.

Pečlivě sledujte změny konfigurace sledováním následujících operací v protokolu auditu Microsoft Entra:

- Přidat

- Vytvoření

- Update

- Nastavit

- Odstranění

Následující tabulka obsahuje informativní položky v protokolu auditu, které můžete vyhledat.

Změny konfigurace podmíněného přístupu a metody ověřování

Zásady podmíněného přístupu se vytvářejí na stránce podmíněného přístupu na webu Azure Portal. Změny zásad jsou provedeny na stránce podrobností zásad podmíněného přístupu pro zásadu.

| Filtr služby | Aktivity | Možné dopady |

|---|---|---|

| Podmíněný přístup | Přidání, aktualizace nebo odstranění zásad podmíněného přístupu | Uživatelský přístup se udělí nebo zablokuje, když by neměl být. |

| Podmíněný přístup | Přidání, aktualizace nebo odstranění pojmenovaného umístění | Síťová umístění využívaná zásadami podmíněného přístupu nejsou nakonfigurovaná tak, jak má, což vytváří mezery v podmínkách zásad podmíněného přístupu. |

| Metoda ověřování | Aktualizace zásad metod ověřování | Uživatelé můžou používat slabší metody ověřování nebo mají zablokovanou metodu, kterou by měli použít. |

Změny konfigurace resetování uživatelů a hesel

Změny uživatelských nastavení se provádějí na stránce Nastavení uživatele na webu Azure Portal. Změny resetování hesla se provádějí na stránce Resetování hesla. Změny provedené na těchto stránkách se zaznamenávají v protokolu auditu, jak je podrobně popsáno v následující tabulce.

| Filtr služby | Aktivity | Možné dopady |

|---|---|---|

| Základní adresář | Aktualizace nastavení společnosti | Uživatelé můžou nebo nemusí být schopni registrovat aplikace, a to v rozporu se záměrem. |

| Základní adresář | Nastavení informací o společnosti | Uživatelé můžou nebo nemusí mít přístup k portálu pro správu Microsoft Entra, a to v rozporu se záměrem. Přihlašovací stránky nepředstavují značku společnosti s potenciálním poškozením reputace. |

| Základní adresář | Aktivita: Aktualizovaný instanční objekt Cíl: 0365 připojení LinkedIn |

Uživatelé můžou nebo nemusí být schopni propojit svůj účet Microsoft Entra s LinkedInem, a to v rozporu se záměrem. |

| Samoobslužná správa skupin | Aktualizace hodnoty funkce MyApps | Uživatelé můžou nebo nemusí být schopni používat uživatelské funkce v rozporu se záměrem. |

| Samoobslužná správa skupin | Aktualizace hodnoty funkce ConvergedUXV2 | Uživatelé můžou nebo nemusí být schopni používat uživatelské funkce v rozporu se záměrem. |

| Samoobslužná správa skupin | Aktualizace hodnoty funkce MyStaff | Uživatelé můžou nebo nemusí být schopni používat uživatelské funkce v rozporu se záměrem. |

| Základní adresář | Aktivita: Aktualizace instančního objektu Cíl: Služba Microsoftu pro resetování hesla |

Uživatelé můžou nebo nemůžou resetovat heslo, a to v rozporu se záměrem. Uživatelé se vyžadují nebo nevyžadují k registraci samoobslužného resetování hesla, a to v rozporu se záměrem. Uživatelé můžou resetovat heslo pomocí metod, které nejsou schváleny, například pomocí bezpečnostních otázek. |

Změny konfigurace externích identit

Tato nastavení můžete změnit na stránkách nastavení externích identit nebo nastavení externí spolupráce na webu Azure Portal.

| Filtr služby | Aktivity | Možné dopady |

|---|---|---|

| Základní adresář | Přidání, aktualizace nebo odstranění partnera pro nastavení přístupu mezi tenanty | Uživatelé mají odchozí přístup k tenantům, kteří by měli být blokovaní. Uživatelé z externích tenantů, kteří by měli být blokovaní, mají příchozí přístup. |

| B2C | Vytvoření nebo odstranění zprostředkovatele identity | Zprostředkovatelé identity pro uživatele, kteří by měli být schopni spolupracovat, chybí a blokují přístup pro tyto uživatele. |

| Základní adresář | Nastavení funkce adresáře v tenantovi | Externí uživatelé mají větší nebo menší viditelnost objektů adresáře, než je zamýšleno. Externí uživatelé můžou nebo nemusí do vašeho tenanta pozvat jiné externí uživatele, a to v rozporu se záměrem. |

| Základní adresář | Nastavení federování v doméně | Pozvánky externích uživatelů se můžou nebo nemusí posílat uživatelům v jiných tenantech, a to v rozporu se záměrem. |

| AuthorizationPolicy | Aktualizace zásad autorizace | Pozvánky externích uživatelů se můžou nebo nemusí posílat uživatelům v jiných tenantech, a to v rozporu se záměrem. |

| Základní adresář | Zásady aktualizace | Pozvánky externích uživatelů se můžou nebo nemusí posílat uživatelům v jiných tenantech, a to v rozporu se záměrem. |

Změny konfigurace vlastní role a definice mobility

| Filtr služby | Aktivity/portál | Možné dopady |

|---|---|---|

| Základní adresář | Přidání definice role | Obor vlastní role je užší nebo širší, než je zamýšlený. |

| PIM | Aktualizace nastavení role | Obor vlastní role je užší nebo širší, než je zamýšlený. |

| Základní adresář | Aktualizace definice role | Obor vlastní role je užší nebo širší, než je zamýšlený. |

| Základní adresář | Odstranění definice role | Chybí vlastní role. |

| Základní adresář | Přidání delegovaného udělení oprávnění | Konfigurace správy mobilních zařízení nebo správy mobilních aplikací chybí nebo je chybně nakonfigurovaná, což vede k selhání správy zařízení nebo aplikací. |

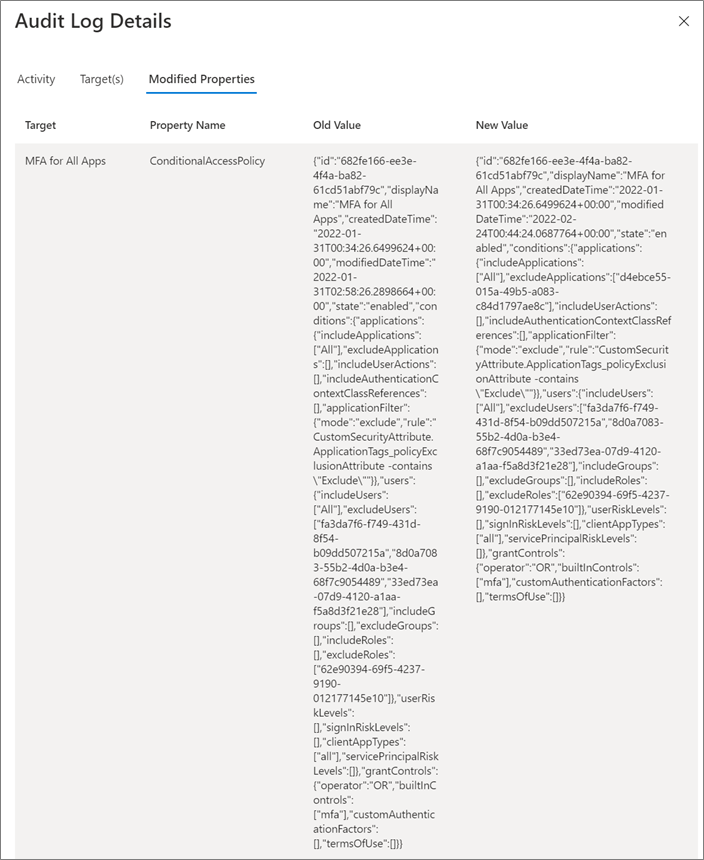

Zobrazení podrobností protokolu auditu

Výběrem některých položek auditu v protokolu auditování zobrazíte podrobnosti o starých a nových hodnotách konfigurace. Například u změn konfigurace zásad podmíněného přístupu můžete zobrazit informace na následujícím snímku obrazovky.

Sledování změn pomocí sešitů

Sešity Azure Monitoru vám můžou pomoct monitorovat změny konfigurace.

Sešit sestavy citlivých operací může pomoct identifikovat podezřelou aktivitu aplikace a instančního objektu, které můžou značit ohrožení zabezpečení, mezi které patří:

- Upravené přihlašovací údaje aplikace nebo instančního objektu nebo metody ověřování.

- Nová oprávnění udělená instančním objektům

- Aktualizace členství v adresáři a členství ve skupinách pro instanční objekty

- Upravená nastavení federace

Sešit aktivit přístupu mezi tenanty vám může pomoct sledovat, které aplikace v externích tenantech vaši uživatelé přistupují a ke kterým aplikacím externí uživatelé tenanta přistupují. Tento sešit slouží k vyhledání neobvyklých změn v příchozím nebo odchozím přístupu k aplikacím napříč tenanty.

Další kroky

- Základní informace o obnovitelnosti najdete v tématu Osvědčené postupy pro obnovitelnost.

- Informace o obnovení z odstranění naleznete v tématu Obnovení z odstranění.