Vytváření sestav brány firewall hostitele v aplikaci Microsoft Defender for Endpoint

Platí pro:

- Plán 1 pro Microsoft Defender for Endpoint

- Plán 2 pro Microsoft Defender pro koncový bod

- Microsoft Defender XDR

Pokud jste globální správce nebo správce zabezpečení, můžete teď hostovat sestavy brány firewall na portálu Microsoft Defender. Tato funkce umožňuje zobrazit sestavy brány Windows Firewall z centralizovaného umístění.

Co potřebujete vědět, než začnete?

Na vašich zařízeních musí běžet Windows 10 nebo novější nebo Windows Server 2012 R2 nebo novější. Aby se Windows Server 2012 R2 a Windows Server 2016 zobrazovaly v sestavách brány firewall, musí být tato zařízení nasazená pomocí moderního balíčku sjednoceného řešení. Další informace najdete v tématu Nové funkce moderního sjednoceného řešení pro Windows Server 2012 R2 a 2016.

Informace o onboardingu zařízení do služby Microsoft Defender for Endpoint najdete v doprovodných materiálech k onboardingu.

Aby Microsoft Defender portal začal přijímat data, musíte povolit události auditu pro Windows Defender bránu firewall s pokročilým zabezpečením. Projděte si následující články:

Tyto události povolte pomocí Zásady skupiny Object Editor, místních zásad zabezpečení nebo příkazů auditpol.exe. Další informace najdete v dokumentaci k auditování a protokolování. Dva příkazy PowerShellu jsou následující:

auditpol /set /subcategory:"Filtering Platform Packet Drop" /failure:enableauditpol /set /subcategory:"Filtering Platform Connection" /failure:enable

Tady je příklad dotazu:

param ( [switch]$remediate ) try { $categories = "Filtering Platform Packet Drop,Filtering Platform Connection" $current = auditpol /get /subcategory:"$($categories)" /r | ConvertFrom-Csv if ($current."Inclusion Setting" -ne "failure") { if ($remediate.IsPresent) { Write-Host "Remediating. No Auditing Enabled. $($current | ForEach-Object {$_.Subcategory + ":" + $_.'Inclusion Setting' + ";"})" $output = auditpol /set /subcategory:"$($categories)" /failure:enable if($output -eq "The command was successfully executed.") { Write-Host "$($output)" exit 0 } else { Write-Host "$($output)" exit 1 } } else { Write-Host "Remediation Needed. $($current | ForEach-Object {$_.Subcategory + ":" + $_.'Inclusion Setting' + ";"})." exit 1 } } } catch { throw $_ }

Proces

Poznámka

Nezapomeňte postupovat podle pokynů z předchozí části a správně nakonfigurovat zařízení tak, aby se zapojila do programu Preview.

Po povolení událostí začnou Microsoft Defender for Endpoint monitorovat data, což zahrnuje:

- Vzdálená IP adresa

- Vzdálený port

- Místní port

- Místní IP adresa

- Název počítače

- Zpracování příchozích a odchozích připojení

Správci teď můžou vidět aktivitu brány firewall hostitele Windows tady. Další vytváření sestav můžete usnadnit stažením vlastního skriptu pro vytváření sestav, který pomocí Power BI monitoruje aktivity brány firewall Windows Defender.

- Než se data projeví, může to trvat až 12 hodin.

Podporované scénáře

- Vytváření sestav brány firewall

- Z "Počítačů s blokovaným připojením" do zařízení (vyžaduje Defender for Endpoint Plan 2)

- Přejít k rozšířenému proaktivnímu vyhledávání (aktualizace Preview) (vyžaduje Defender for Endpoint Plan 2)

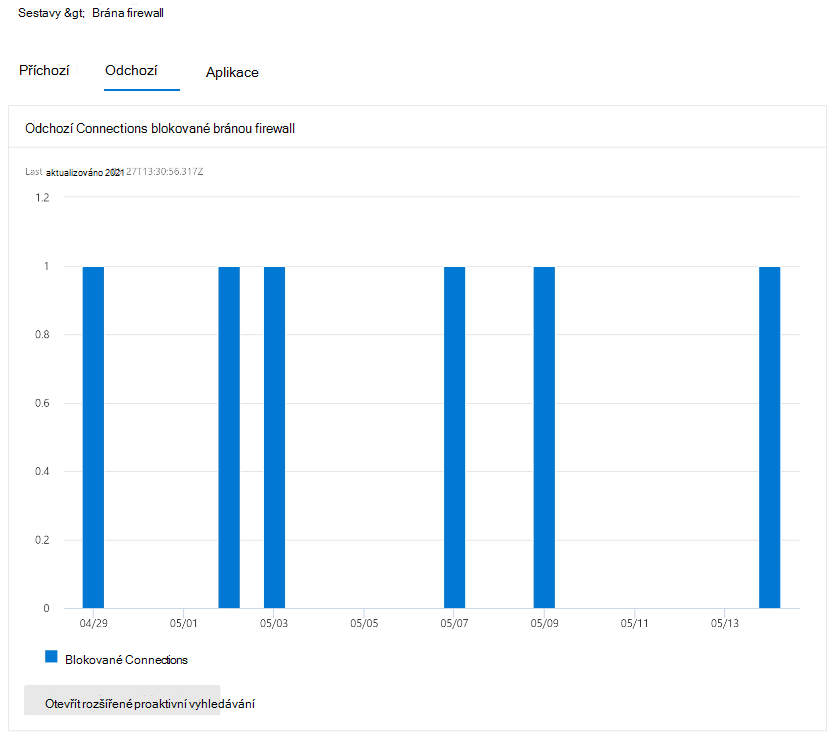

Vytváření sestav brány firewall

Tady je několik příkladů stránek sestav brány firewall. Tady najdete souhrn příchozích, odchozích a aplikačních aktivit. Na tuto stránku se dostanete přímo tak, že přejdete na https://security.microsoft.com/firewall.

K těmto sestavám se dostanete také tak, že přejdete do části Sestavy>Zařízení sesestavami> zabezpečení (oddíl) umístěný v dolní části karty brány firewall blokovaný příchozí Connections.

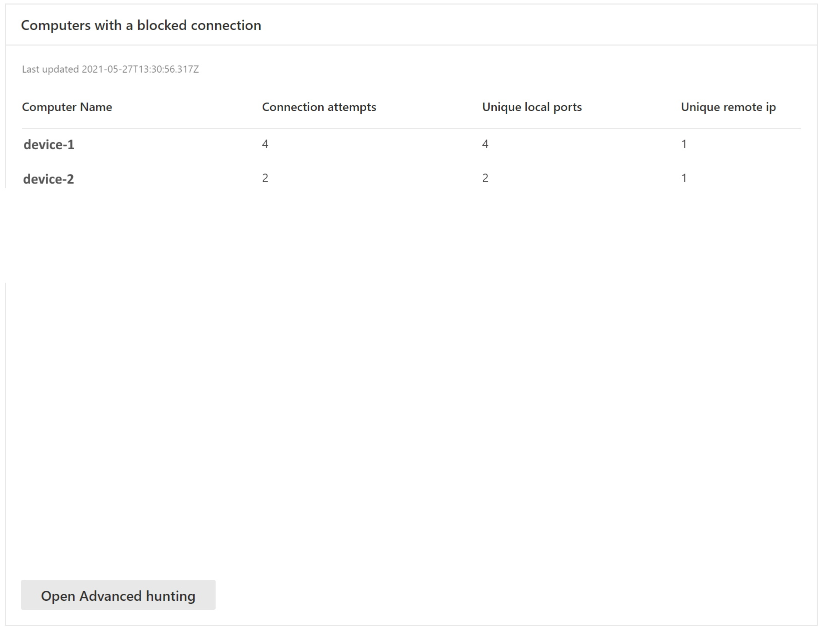

Z "Počítače s blokovaným připojením" do zařízení

Poznámka

Tato funkce vyžaduje Defender for Endpoint Plan 2.

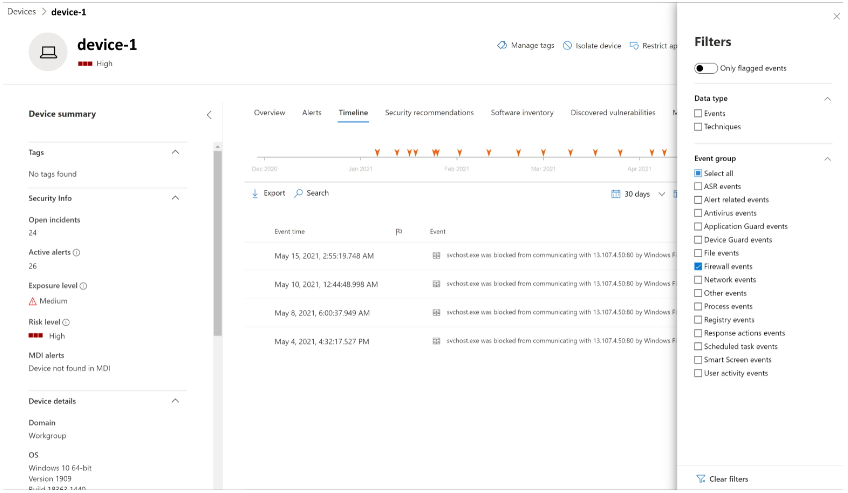

Karty podporují interaktivní objekty. Kliknutím na název zařízení můžete přejít k podrobnostem o aktivitě zařízení, čímž se na nové kartě spustí portál Microsoft Defender a přejdete přímo na kartu Časová osa zařízení.

Teď můžete vybrat kartu Časová osa , která vám poskytne seznam událostí přidružených k danému zařízení.

Po kliknutí na tlačítko Filtry v pravém horním rohu podokna zobrazení vyberte požadovaný typ události. V takovém případě vyberte Události brány firewall a podokno se vyfiltruje na události brány firewall.

Přejít k rozšířenému proaktivnímu vyhledávání (aktualizace Preview)

Poznámka

Tato funkce vyžaduje Defender for Endpoint Plan 2.

Sestavy brány firewall podporují procházení z karty přímo do rozšířeného proaktivního vyhledávání kliknutím na tlačítko Otevřít rozšířené proaktivní vyhledávání . Dotaz je předem vyplněný.

Dotaz je teď možné spustit a prozkoumat všechny související události brány firewall za posledních 30 dnů.

V případě dalších sestav nebo vlastních změn je možné dotaz exportovat do Power BI k další analýze. Vlastní vytváření sestav můžete usnadnit stažením vlastního skriptu pro generování sestav pro monitorování aktivit Windows Defender firewallu pomocí Power BI.

Tip

Chcete se dozvědět více? Engage s komunitou Microsoft Security v naší technické komunitě: Microsoft Defender for Endpoint Tech Community.