Proaktivní proaktivní proaktivní vyhledávání hrozeb v Microsoft Sentinelu

Proaktivní proaktivní vyhledávání hrozeb je proces, kdy analytici zabezpečení hledají nedetekované hrozby a škodlivé chování. Vytvořením hypotézy, vyhledáváním dat a ověřením této hypotézy určí, co se má chovat. Akce můžou zahrnovat vytváření nových detekcí, nové analýzy hrozeb nebo otáčení nového incidentu.

Pomocí kompletního prostředí proaktivního vyhledávání v Microsoft Sentinelu můžete:

- Proaktivní vyhledávání na základě konkrétních technik MITRE, potenciálně škodlivých aktivit, nedávných hrozeb nebo vlastní hypotézy.

- Pomocí dotazů proaktivního vyhledávání vygenerovaných pomocí nástroje security-researcher nebo vlastních dotazů proaktivního vyhledávání můžete zkoumat škodlivé chování.

- Provádějte vyhledávání pomocí několika trvalých karet dotazu, které umožňují uchovávat kontext v průběhu času.

- Shromážděte důkazy, prozkoumejte zdroje UEBA a přiřaďte své závěry pomocí záložek pro vyhledávání.

- Spolupracujte a zdokumentujte svá zjištění pomocí komentářů.

- Zareagovat na výsledky vytvořením nových analytických pravidel, nových incidentů, nových indikátorů hrozeb a spouštění playbooků.

- Sledujte nové, aktivní a uzavřené lovy na jednom místě.

- Zobrazení metrik na základě ověřených hypotéz a hmatatelných výsledků

Důležité

Microsoft Sentinel je obecně dostupný na portálu Microsoft Defenderu na sjednocené platformě operací zabezpečení Microsoftu. Ve verzi Preview je Microsoft Sentinel k dispozici na portálu Defender bez licence XDR v programu Microsoft Defender nebo licence E5. Další informace najdete v tématu Microsoft Sentinel na portálu Microsoft Defender.

Požadavky

Abyste mohli funkci proaktivního vyhledávání použít, musíte mít přiřazenou předdefinované role Microsoft Sentinelu nebo vlastní roli Azure RBAC. Tady jsou vaše možnosti:

Přiřaďte předdefinované přiřazení role Přispěvatel Microsoft Sentinelu.

Další informace o rolích v Microsoft Sentinelu najdete v tématu Role a oprávnění v Microsoft Sentinelu.Přiřaďte vlastní roli Azure RBAC s příslušnými oprávněními v rámci Microsoft.SecurityInsights/hunts.

Další informace o vlastníchrolích

Definování hypotézy

Definování hypotézy je otevřený, flexibilní proces a může obsahovat jakýkoliv nápad, který chcete ověřit. Mezi běžné hypotézy patří:

- Podezřelé chování – Prozkoumejte potenciálně škodlivou aktivitu, která je viditelná ve vašem prostředí, a zjistěte, jestli k útoku dochází.

- Nová kampaň hrozeb – hledejte typy škodlivých aktivit na základě nově zjištěných aktérů hrozeb, technik nebo ohrožení zabezpečení. Může to být něco, o čem jste slyšeli v článku o bezpečnostních novinkách.

- Mezery detekce – Zvýšení pokrytí detekce pomocí mapy MITRE ATT&CK k identifikaci mezer

Microsoft Sentinel nabízí flexibilitu při nulovém počtu dotazů proaktivního vyhledávání, abyste prozkoumali vaši hypotézu. Když vytváříte proaktivní vyhledávání, zahajte ho s předem vybranými dotazy proaktivního vyhledávání nebo přidávat dotazy během průběhu. Tady jsou doporučení pro předem vybrané dotazy na základě nejběžnějších hypotéz.

Hypotéza – podezřelé chování

Pro Microsoft Sentinel na webu Azure Portal v části Správa hrozeb vyberte Proaktivní vyhledávání.

Pro Microsoft Sentinel na portálu Defender vyberte Proaktivní vyhledávání pro správu>hrozeb Microsoft Sentinelu>.Vyberte kartu Dotazy. Pokud chcete identifikovat potenciálně škodlivé chování, spusťte všechny dotazy.

Vyberte Spustit všechny dotazy> čekající na spuštění dotazů. Tento proces může chvíli trvat.

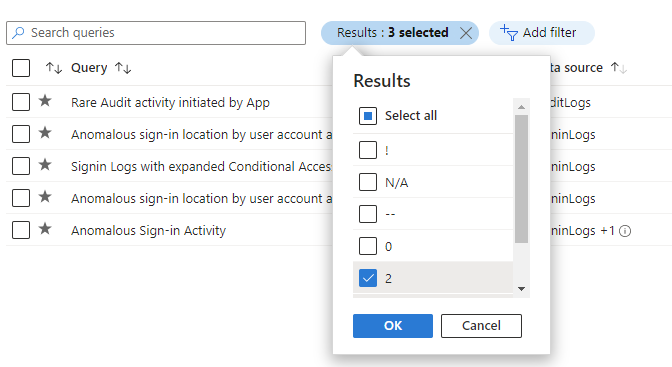

Výběr možnosti Přidat výsledky filtru>> zrušte zaškrtnutí políček "!", "NENÍ_K_DISPOZICI", "-" a "0" hodnot >Použít.

Tyto výsledky můžete seřadit podle sloupce Delta výsledků a podívat se, co se naposledy změnilo. Tyto výsledky poskytují počáteční pokyny k lovu.

Hypotéza – nová kampaň hrozeb

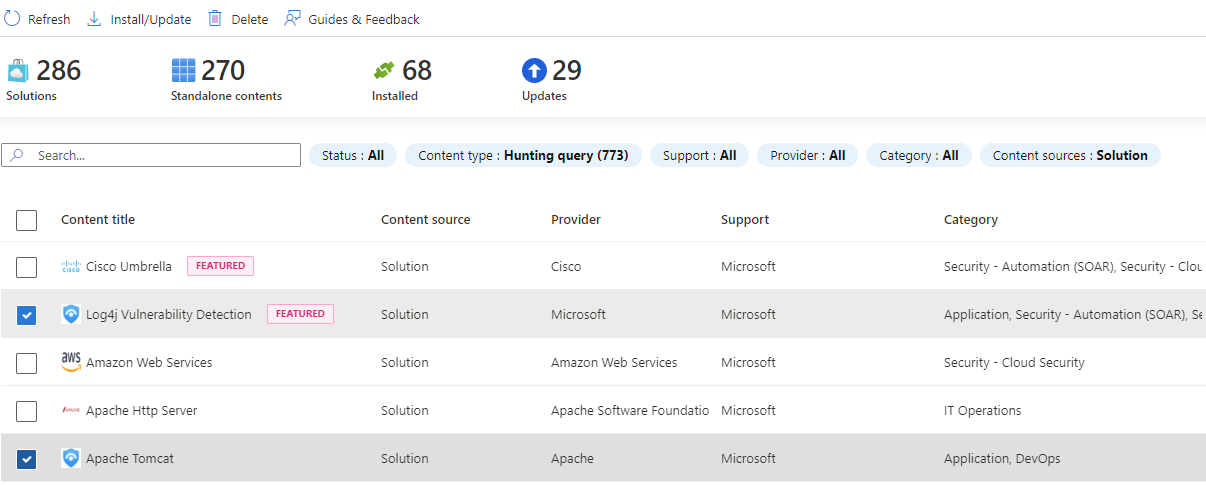

Centrum obsahu nabízí kampaň hrozeb a řešení založená na doméně pro vyhledávání konkrétních útoků. V následujících krocích nainstalujete jeden z těchto typů řešení.

Přejděte do centra obsahu.

Nainstalujte kampaň hrozeb nebo řešení založené na doméně, jako je detekce ohrožení zabezpečení Log4J nebo Apache Tomcat.

Po instalaci řešení přejděte v Microsoft Sentinelu do části Proaktivní vyhledávání.

Vyberte kartu Dotazy.

Vyhledejte podle názvu řešení nebo filtrování podle názvu zdroje řešení.

Vyberte dotaz a spusťte dotaz.

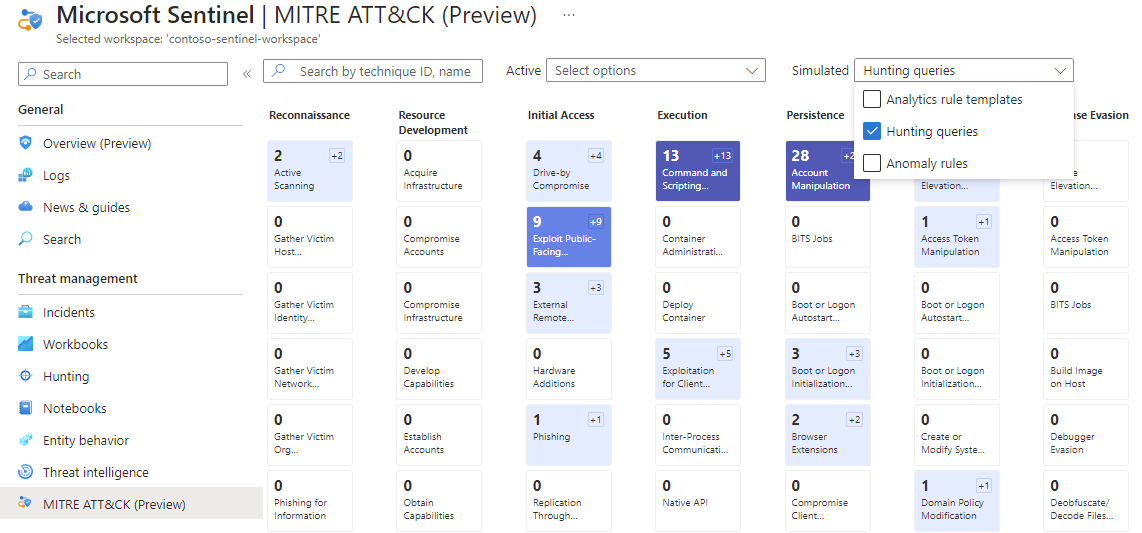

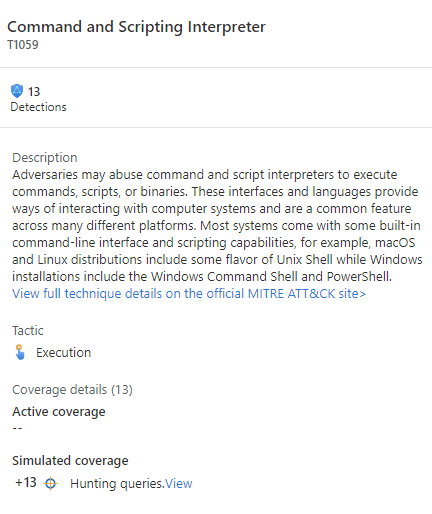

Hypotéza – detekce mezer

Mapa MITRE ATT&CK pomáhá identifikovat konkrétní mezery v pokrytí detekce. Jako výchozí bod pro vývoj nové logiky detekce použijte předdefinované dotazy proaktivního vyhledávání pro konkrétní techniky MITRE ATT&CK.

Přejděte na stránku MITRE ATT&CK (Preview).

Zrušte výběr položek v rozevírací nabídce Aktivní.

V simulovaném filtru vyberte dotazy proaktivního vyhledávání, abyste viděli, které techniky mají přidružené dotazy proaktivního vyhledávání.

Vyberte kartu s požadovanou technikou.

Vyberte odkaz Zobrazit vedle dotazů proaktivního vyhledávání v dolní části podokna podrobností. Tento odkaz vás přenese na filtrované zobrazení karty Dotazy na stránce Proaktivní vyhledávání na základě techniky, kterou jste vybrali.

Vyberte všechny dotazy pro tuto techniku.

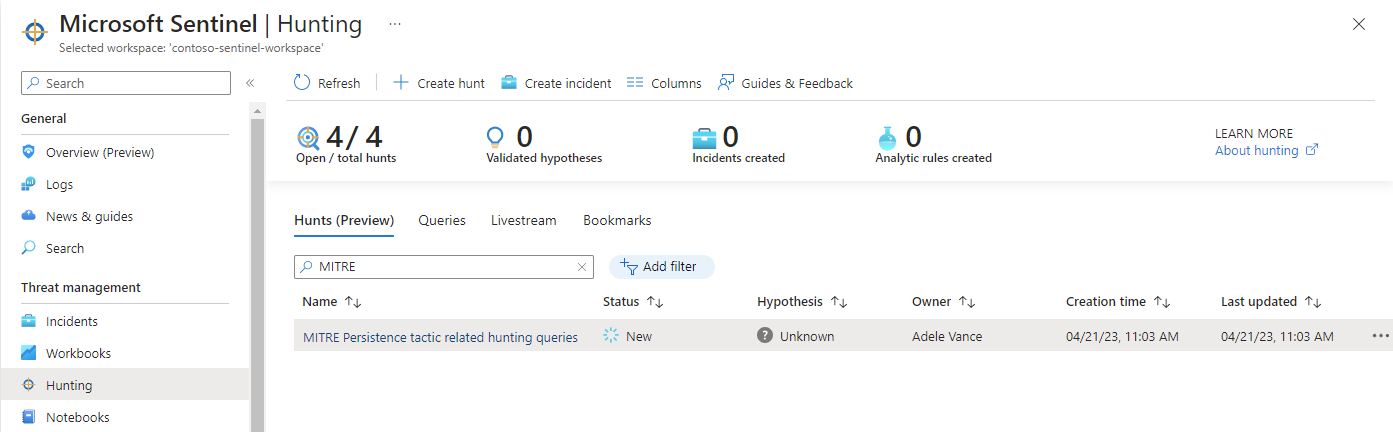

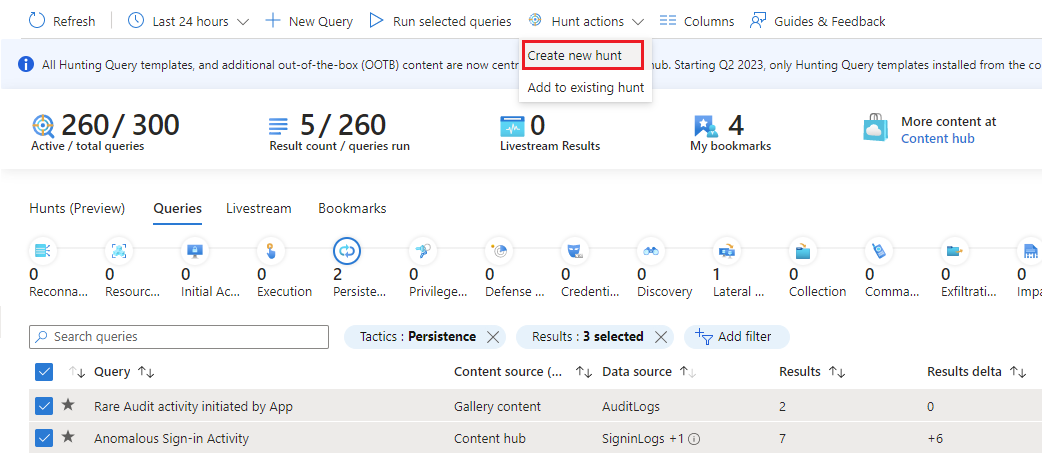

Vytvoření lovu

Existují dva hlavní způsoby, jak vytvořit lov.

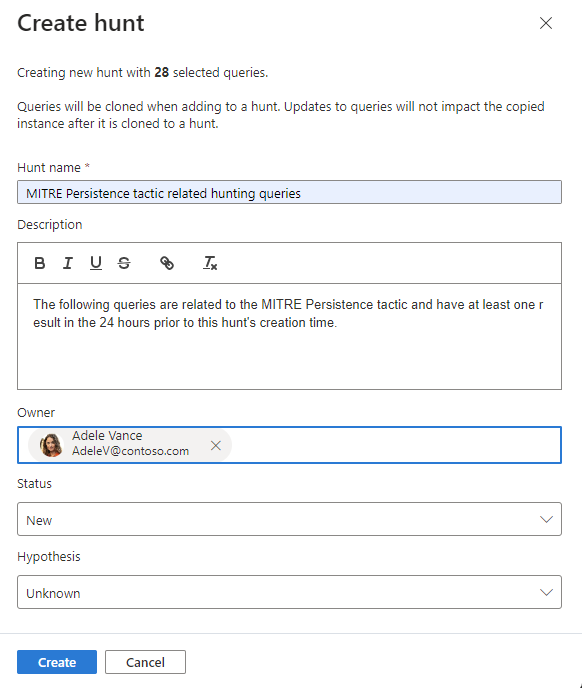

Pokud jste začali s hypotézou, kde jste vybrali dotazy, vyberte rozevírací nabídku >Proaktivní akce Vytvořit nový lov. Všechny vybrané dotazy se naklonují pro tento nový lov.

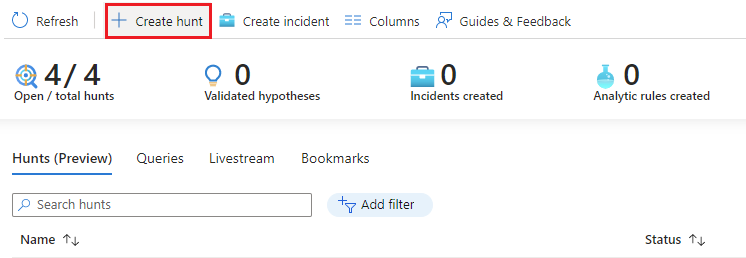

Pokud jste se ještě nerozhodli o dotazech, vyberte kartu > Proaktivní vyhledávání (Preview) a vytvořte prázdný lov.

Vyplňte název lovu a volitelná pole. Popis je dobrým místem pro slovní slovíci vaší hypotézy. Rozevírací nabídka Hypotéza je místo, kde nastavíte stav pracovní hypotézy.

Začněte výběrem možnosti Vytvořit .

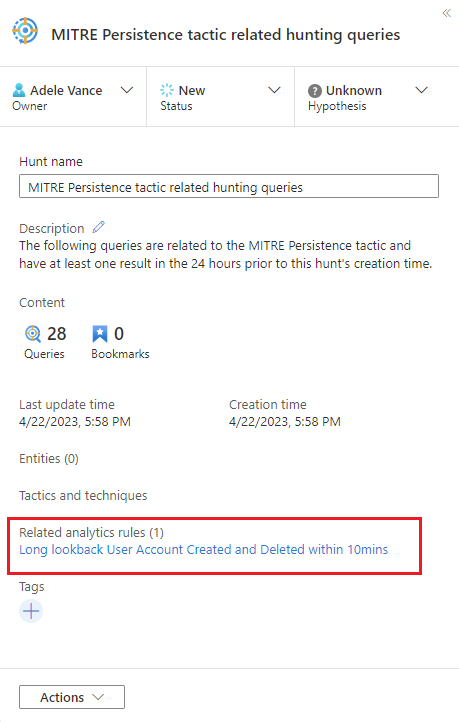

Zobrazení podrobností o lovu

Výběrem karty Proaktivní vyhledávání (Preview) zobrazíte nový lov.

Výběrem odkazu pro vyhledávání podle názvu zobrazíte podrobnosti a provedete akce.

Zobrazte podokno podrobností s názvem vyhledávání, popisem, obsahem, časem poslední aktualizace a časem vytvoření.

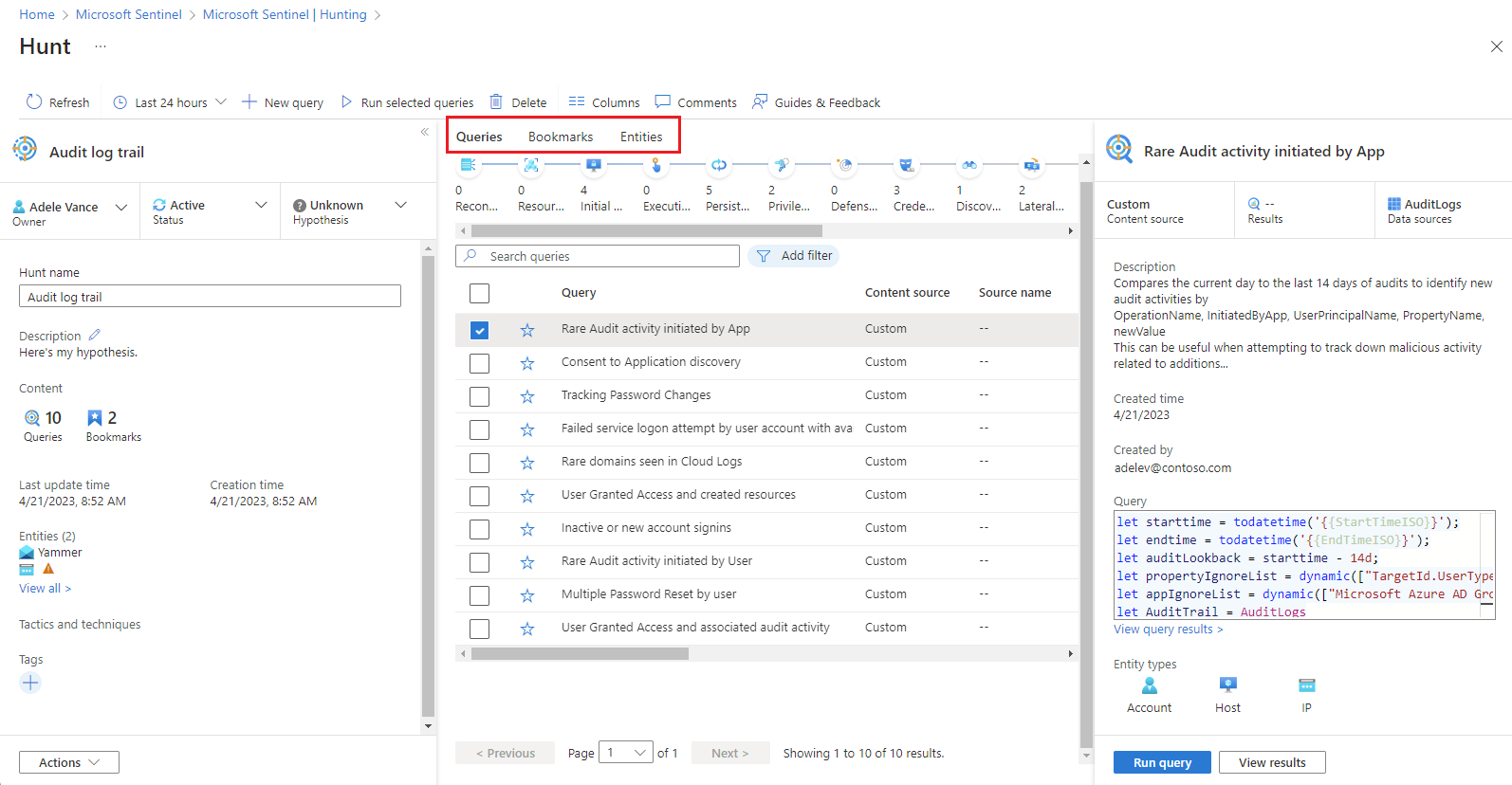

Všimněte si karet dotazů, záložek a entit.

Karta Dotazy

Karta Dotazy obsahuje dotazy proaktivního vyhledávání specifické pro tento lov. Tyto dotazy jsou klony originálů nezávisle na všech ostatních v pracovním prostoru. Aktualizujte je nebo odstraňte, aniž by to mělo vliv na celkovou sadu dotazů nebo dotazů proaktivního vyhledávání v jiných vyhledáváních.

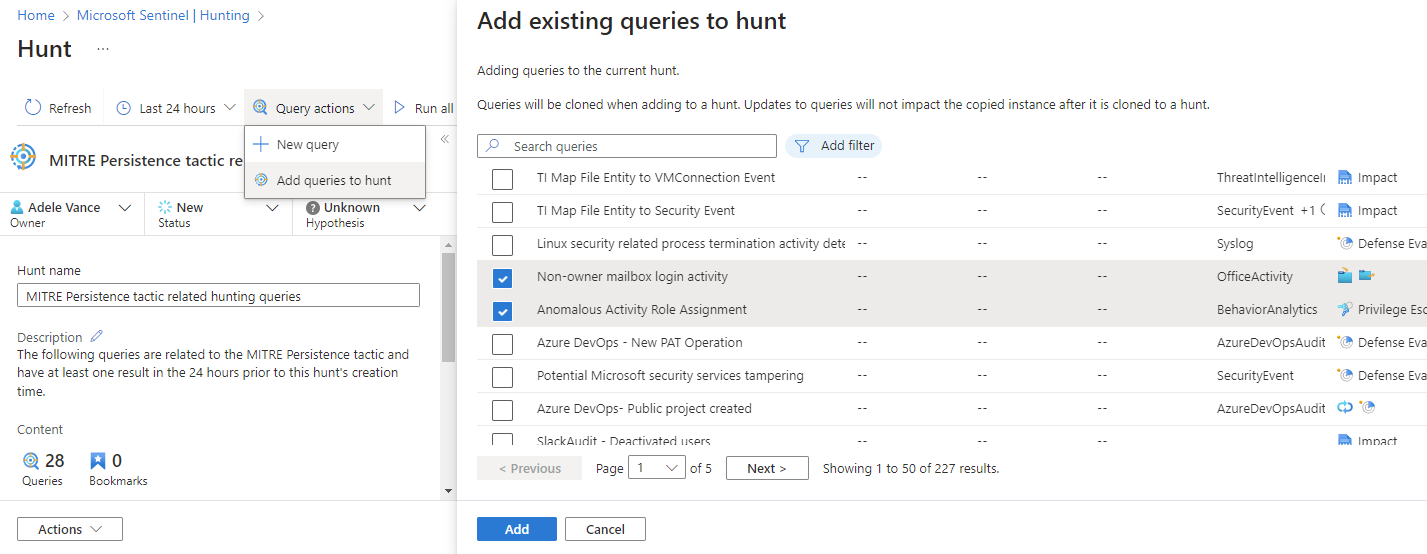

Přidání dotazu do vyhledávání

Spouštění dotazů

- Vyberte

Spustit všechny dotazy nebo zvolte konkrétní dotazy a vyberte

Spustit všechny dotazy nebo zvolte konkrétní dotazy a vyberte Spustit vybrané dotazy.

Spustit vybrané dotazy. - Výběrem možnosti

Storno můžete kdykoli zrušit provádění dotazů.

Storno můžete kdykoli zrušit provádění dotazů.

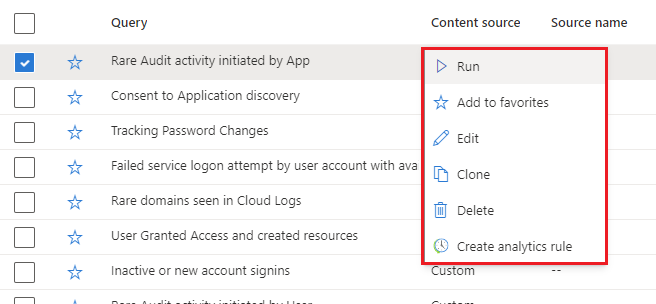

Správa dotazů

Klikněte pravým tlačítkem myši na dotaz a v místní nabídce vyberte jednu z následujících možností:

- Běžet

- Úpravy

- Klonování

- Odstranění

- Vytvoření analytického pravidla

Tyto možnosti se chovají stejně jako existující tabulka dotazů na stránce Proaktivního vyhledávání , s výjimkou akcí, které se vztahují pouze v rámci tohoto vyhledávání. Když se rozhodnete vytvořit analytické pravidlo, název, popis a dotaz KQL se při vytváření nového pravidla předem vyloučí. Vytvoří se odkaz pro zobrazení nového analytického pravidla nalezeného v části Související analytická pravidla.

Zobrazení výsledků

Tato funkce umožňuje zobrazit výsledky dotazů proaktivního vyhledávání ve vyhledávacím prostředí Log Analytics. Tady můžete analyzovat výsledky, upřesnit dotazy a vytvořit záložky pro zaznamenávání informací a další zkoumání výsledků jednotlivých řádků.

- Vyberte tlačítko Zobrazit výsledky.

- Pokud přejdete na jinou část portálu Microsoft Sentinel, vraťte se na stránku pro vyhledávání v protokolu LA ze stránky proaktivního vyhledávání, zůstanou všechny karty dotazů LA.

- Tyto karty dotazů LA se ztratí, pokud kartu prohlížeče zavřete. Pokud chcete dlouhodobé dotazy zachovat, musíte dotaz uložit, vytvořit nový dotaz proaktivního vyhledávání nebo ho zkopírovat do komentáře pro pozdější použití v rámci vyhledávání.

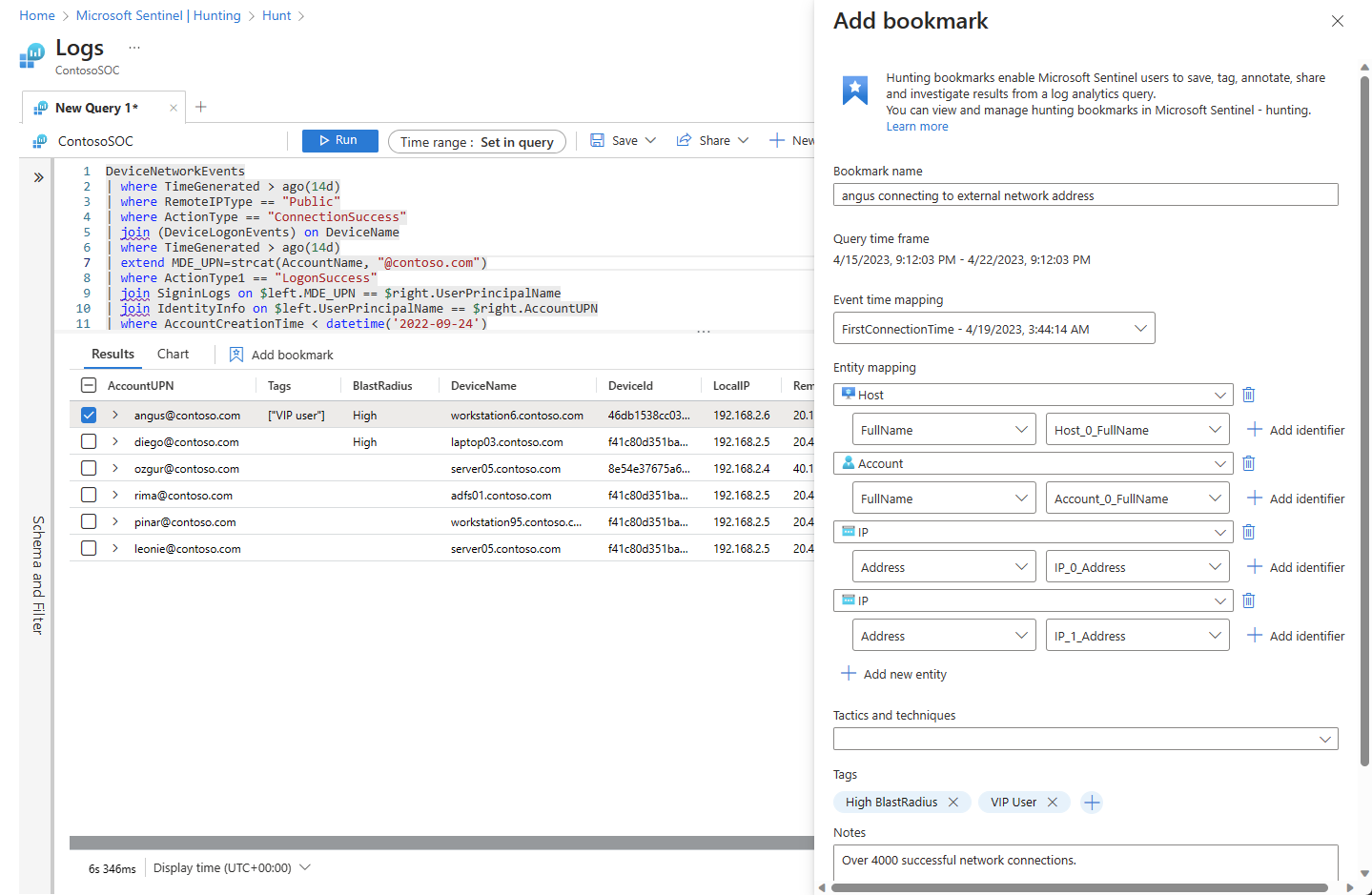

Přidání záložky

Když najdete zajímavé výsledky nebo důležité řádky dat, přidejte tyto výsledky do vyhledávání vytvořením záložky. Další informace najdete v tématu Použití záložek proaktivního vyhledávání pro šetření dat.

Vyberte požadovaný řádek nebo řádky.

Pojmenujte záložku.

Nastavte sloupec času události.

Mapovat identifikátory entit

Nastavte taktiku a techniky MITRE.

Přidejte značky a přidejte poznámky.

Záložky zachovávají konkrétní výsledky řádků, dotaz KQL a časový rozsah, které vygenerovaly výsledek.

Vyberte Vytvořit a přidejte záložku do lovu.

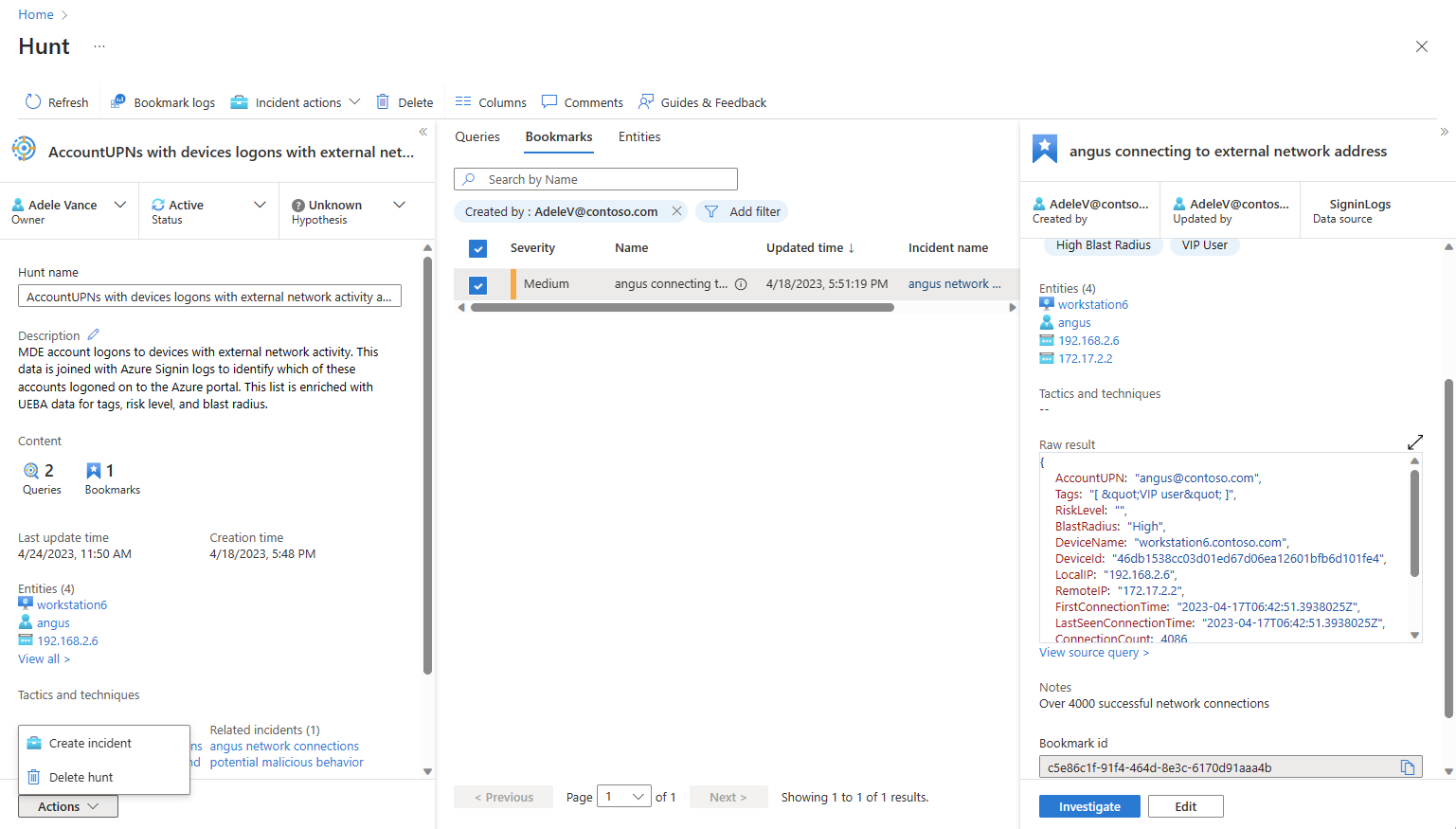

Zobrazení záložek

Přejděte na kartu záložky pro vyhledávání a zobrazte si záložky.

Vyberte požadovanou záložku a proveďte následující akce:

- Výběrem odkazů na entitu zobrazíte odpovídající stránku entity UEBA.

- Umožňuje zobrazit nezpracované výsledky, značky a poznámky.

- Výběrem možnosti Zobrazit zdrojový dotaz zobrazíte zdrojový dotaz v Log Analytics.

- Pokud chcete zobrazit obsah záložek v tabulce záložek proaktivního vyhledávání log Analytics, vyberte Zobrazit protokoly záložek.

- Výběrem tlačítka Prozkoumat zobrazíte záložku a související entity v grafu šetření.

- Výběrem tlačítka Upravit aktualizujte značky, taktiku a techniky MITRE a poznámky.

Interakce s entitami

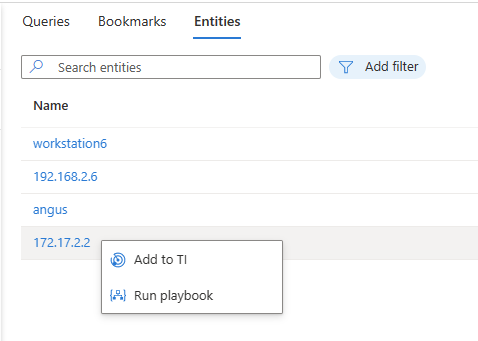

Přejděte na kartu Entity vyhledávání a zobrazte, vyhledejte a vyfiltrujte entity obsažené v vyhledávání. Tento seznam se generuje ze seznamu entit v záložkách. Karta Entity automaticky překládá duplicitní položky.

Výběrem názvů entit přejděte na odpovídající stránku entity UEBA.

Klikněte pravým tlačítkem myši na entitu a proveďte akce odpovídající typům entit, jako je přidání IP adresy do TI nebo spuštění playbooku specifického pro konkrétní typ entity.

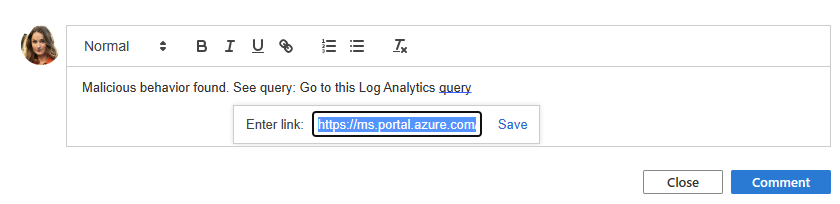

Přidávání komentářů

Komentáře jsou skvělým místem pro spolupráci s kolegy, zachování poznámek a zjištění dokumentů.

Vyberte

Do textového pole napište a naformátujte komentář.

Přidejte výsledek dotazu jako odkaz pro spolupracovníky, aby mohli rychle pochopit kontext.

Pokud chcete použít komentáře, vyberte tlačítko Komentář.

Vytváření incidentů

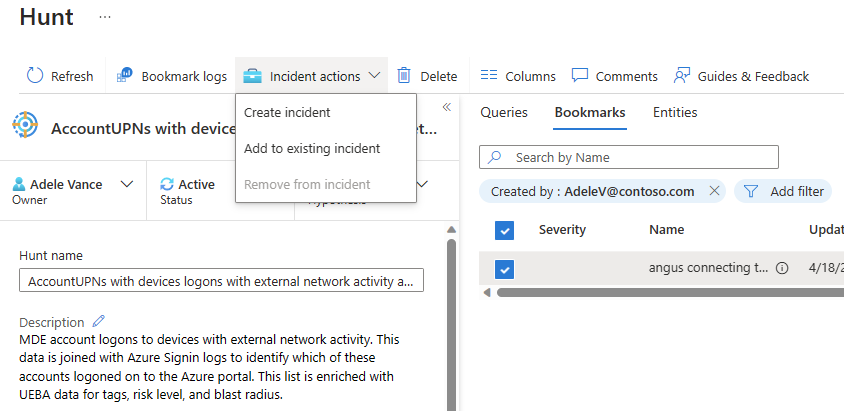

Vytváření incidentů při proaktivním vyhledávání má dvě možnosti.

Možnost 1: Použijte záložky.

Vyberte záložku nebo záložky.

Vyberte tlačítko Akce incidentu.

Vyberte Vytvořit nový incident nebo Přidat do existujícího incidentu.

- V případě vytvoření nového incidentu postupujte podle pokynů. Karta záložky je předem vyplněná vybranými záložkami.

- Pokud chcete přidat k existujícímu incidentu, vyberte incident a vyberte tlačítko Přijmout .

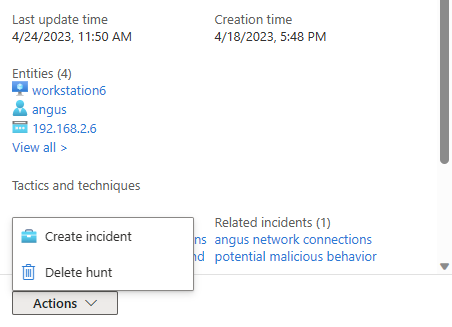

Možnost 2: Použijte akce vyhledávání.

Vyberte nabídku> Proaktivní akce Vytvořit incident a postupujte podle pokynů.

Během kroku Přidat záložky použijte akci Přidat záložku a vyberte záložky z lovu, které chcete přidat k incidentu. Jste omezeni na záložky, které nejsou přiřazeny k incidentu.

Jakmile se incident vytvoří, bude propojen v seznamu souvisejících incidentů pro tento lov.

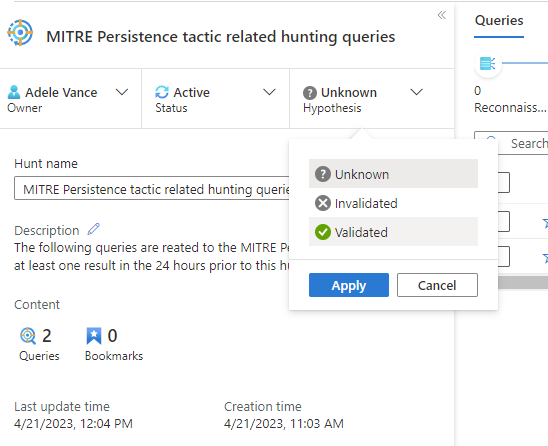

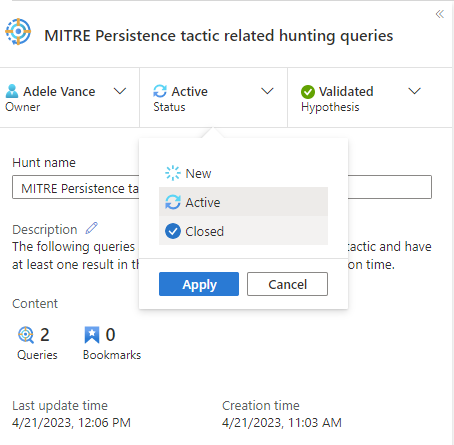

Aktualizovat stav

Když jste zachytili dostatek důkazů k ověření nebo zneplatnění hypotézy, aktualizujte stav hypotézy.

Pokud jsou všechny akce přidružené k proaktivnímu vyhledávání dokončené, například vytváření analytických pravidel, incidentů nebo přidání indikátorů ohrožení (IOCS) do TI, zavřete lov.

Tyto aktualizace stavu jsou viditelné na hlavní stránce proaktivního vyhledávání a slouží ke sledování metrik.

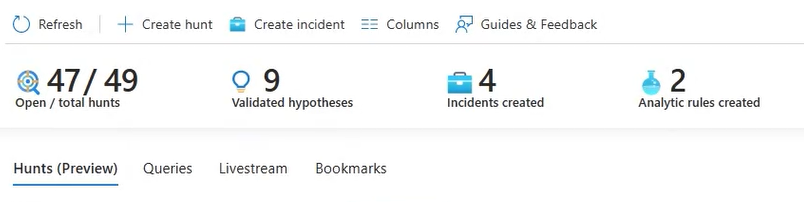

Sledování metrik

Sledujte hmatatelné výsledky z aktivity proaktivního vyhledávání pomocí pruhu metrik na kartě Proaktivní vyhledávání . Metriky zobrazují počet ověřených hypotéz, nově vytvořené incidenty a vytvořená nová analytická pravidla. Pomocí těchto výsledků můžete nastavit cíle nebo oslavit milníky programu proaktivního vyhledávání.

Další kroky

V tomto článku jste zjistili, jak spustit proaktivní šetření pomocí funkce proaktivní vyhledávání v Microsoft Sentinelu.

Další informace naleznete v tématu: