Osvědčené postupy pro Microsoft Sentinel

Pokyny k osvědčeným postupům najdete v technické dokumentaci pro Microsoft Sentinel. Tento článek popisuje některé klíčové pokyny, které můžete použít při nasazování, správě a používání služby Microsoft Sentinel.

Důležité

Microsoft Sentinel je obecně dostupný na portálu Microsoft Defenderu na sjednocené platformě operací zabezpečení Microsoftu. Ve verzi Preview je Microsoft Sentinel k dispozici na portálu Defender bez licence XDR v programu Microsoft Defender nebo licence E5. Další informace najdete v tématu Microsoft Sentinel na portálu Microsoft Defender.

Nastavení služby Microsoft Sentinel

Začněte s průvodcem nasazením pro Microsoft Sentinel. Průvodce nasazením popisuje základní kroky pro plánování, nasazení a vyladění nasazení služby Microsoft Sentinel. V této příručce vyberte poskytnuté odkazy a vyhledejte podrobné pokyny pro každou fázi nasazení.

Integrace služeb zabezpečení Microsoftu

Microsoft Sentinel je zmocněn komponentami, které odesílají data do vašeho pracovního prostoru, a je silnější díky integraci s jinými služby Microsoft. Všechny protokoly ingestované do produktů, jako jsou Microsoft Defender for Cloud Apps, Microsoft Defender for Endpoint a Microsoft Defender for Identity, umožňují těmto službám vytvářet detekce a následně tyto detekce poskytovat Službě Microsoft Sentinel. Protokoly se dají ingestovat také přímo do Microsoft Sentinelu, aby poskytovaly úplný přehled o událostech a incidentech.

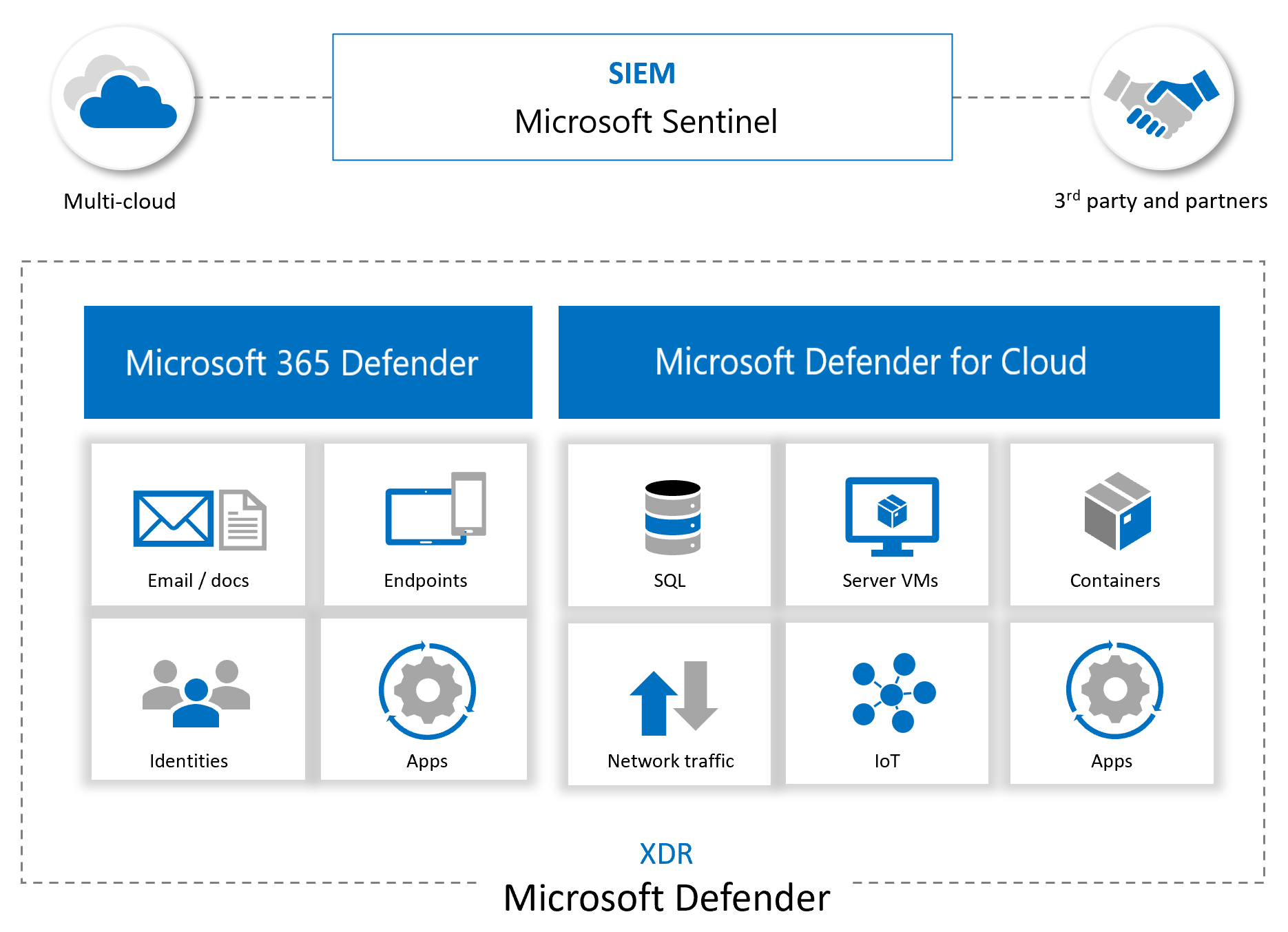

Následující obrázek například ukazuje, jak Microsoft Sentinel ingestuje data z jiných služby Microsoft a multicloudových a partnerských platforem, aby poskytovala pokrytí vašeho prostředí:

Více než ingestování upozornění a protokolů z jiných zdrojů, Microsoft Sentinel také:

- Používá informace, které ingestuje pomocí strojového učení , které umožňuje lepší korelaci událostí, agregaci výstrah, detekci anomálií a další.

- Vytváří a prezentuje interaktivní vizuály prostřednictvím sešitů, zobrazuje trendy, související informace a klíčová data používaná pro úlohy správy i šetření.

- Spouští playbooky pro práci s výstrahami, shromažďováním informací, prováděním akcí u položek a odesíláním oznámení na různé platformy.

- Integruje se s partnerskými platformami, jako je ServiceNow a Jira, a poskytuje základní služby pro týmy SOC.

- Ingestuje a načítá informační kanály rozšiřování z platforem analýzy hrozeb, aby přinesla cenná data pro zkoumání.

Další informace o integraci dat z jiných služeb nebo poskytovatelů najdete v datových konektorech Microsoft Sentinelu.

Zvažte onboarding Microsoft Sentinelu na portálu Microsoft Defender, abyste mohli sjednotit možnosti s XDR v programu Microsoft Defender, jako je správa incidentů a pokročilé proaktivní vyhledávání. Další informace najdete v následujících článcích:

- Připojení Microsoft Sentinelu k XDR v programu Microsoft Defender

- Microsoft Sentinel na portálu Microsoft Defender

Řízení a reakce na incidenty

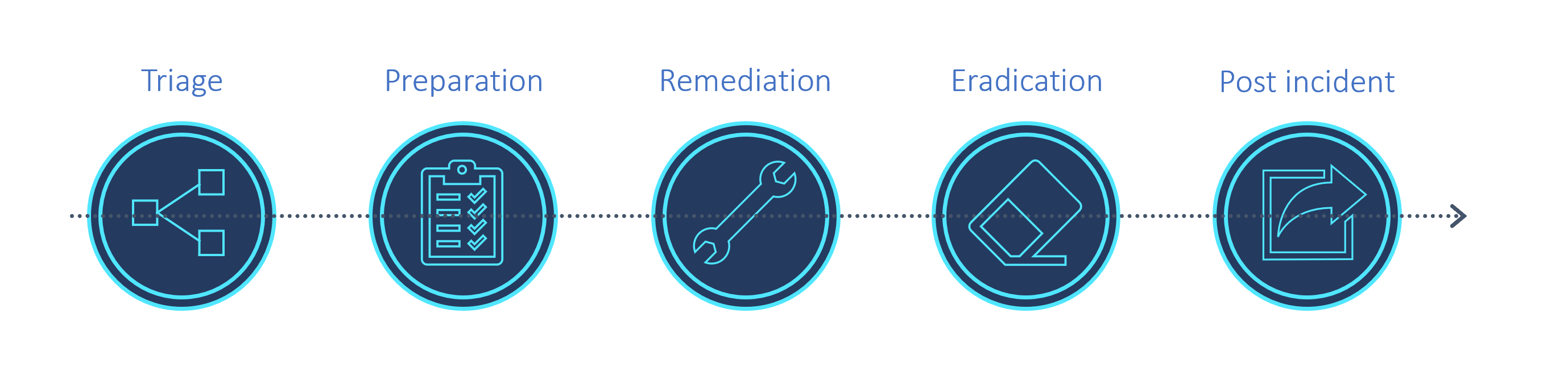

Následující obrázek ukazuje doporučené kroky v procesu správy incidentů a reakce.

Následující tabulka obsahuje základní popisy, jak používat funkce Služby Microsoft Sentinel pro správu incidentů a reakce. Další informace najdete v tématu Zkoumání incidentů pomocí služby Microsoft Sentinel.

| Schopnost | Osvědčený postup |

|---|---|

| Incidenty | Všechny vygenerované incidenty se zobrazí na stránce Incidenty , které slouží jako centrální umístění pro třídění a včasné šetření. Stránka Incidenty obsahuje název, závažnost a související výstrahy , protokoly a všechny entity, které jsou zajímavé. Incidenty také poskytují rychlý přehled o shromážděných protokolech a všech nástrojích souvisejících s incidentem. |

| Graf prověřování | Stránka Incidenty spolupracuje s grafem Šetření, interaktivním nástrojem, který umožňuje uživatelům prozkoumat výstrahu a ponořit se do hloubky, aby zobrazila úplný rozsah útoku. Uživatelé pak můžou vytvořit časovou osu událostí a zjistit rozsah řetězu hrozeb. Objevte klíčové entity, jako jsou účty, adresy URL, IP adresa, názvy hostitelů, aktivity, časová osa a další. Pomocí těchto dat můžete zjistit, jestli máte na ruce falešně pozitivní výsledky, v takovém případě můžete incident zavřít přímo. Pokud zjistíte, že incident je pravdivě pozitivní, proveďte akci přímo ze stránky Incidenty, abyste prozkoumali protokoly , entity a prozkoumali řetěz hrozeb. Po identifikaci hrozby a vytvoření plánu akce použijte další nástroje v Microsoft Sentinelu a dalších bezpečnostních službách Microsoftu a pokračujte v vyšetřování. |

| Vizualizace informací | Pokud chcete vizualizovat a analyzovat, co se děje ve vašem prostředí, podívejte se nejprve na řídicí panel přehledu služby Microsoft Sentinel a získejte představu o stavu zabezpečení vaší organizace. Další informace najdete v tématu Vizualizace shromážděných dat. Kromě informací a trendů na stránce s přehledem Microsoft Sentinelu jsou sešity cennými nástroji pro šetření. Pomocí sešitu Přehledy šetření můžete například prošetřit konkrétní incidenty společně se všemi přidruženými entitami a výstrahami. Tento sešit umožňuje hlouběji prozkoumat entity zobrazením souvisejících protokolů, akcí a upozornění. |

| Proaktivní vyhledávání hrozeb | Při zkoumání a hledání původních příčin spusťte integrované dotazy proaktivního vyhledávání hrozeb a zkontrolujte výsledky všech indikátorů ohrožení. Další informace najdete v tématu Proaktivní vyhledávání hrozeb v Microsoft Sentinelu. Během vyšetřování nebo po provedení kroků k nápravě a vymýcení hrozby použijte živý stream. Živý stream umožňuje monitorovat v reálném čase, jestli existují nějaké trvalé škodlivé události, nebo jestli škodlivé události stále pokračují. |

| Chování entit | Chování entit v Microsoft Sentinelu umožňuje uživatelům kontrolovat a zkoumat akce a výstrahy pro konkrétní entity, jako je vyšetřování účtů a názvů hostitelů. Další informace naleznete v tématu: - Povolení analýzy chování uživatelů a entit (UEBA) v Microsoft Sentinelu - Zkoumání incidentů pomocí dat UEBA - Referenční informace k rozšíření UEBA pro Microsoft Sentinel |

| Seznamy ke zhlédnutí | Použijte seznam ke zhlédnutí, který kombinuje data z přijatých dat a externích zdrojů, například data rozšiřování. Můžete například vytvořit seznamy rozsahů IP adres používaných vaší organizací nebo nedávno ukončenými zaměstnanci. Seznamy ke zhlédnutí můžete použít s playbooky ke shromažďování dat rozšiřování, jako je přidání škodlivých IP adres do seznamů ke zhlédnutí, které se mají použít při detekci, proaktivním vyhledávání hrozeb a vyšetřování. Během incidentu použijte seznamy ke zhlédnutí a potom je odstraňte, až se šetření provede, aby se zajistilo, že citlivá data nezůstanou v zobrazení. Další informace najdete v tématu Seznamy ke zhlédnutí v Microsoft Sentinelu. |