Povolení kontroly počítačů bez agentů

Kontrola počítačů bez agentů v Programu Microsoft Defender for Cloud zlepšuje stav zabezpečení počítačů připojených k Defenderu pro cloud. Kontrola počítačů bez agentů zahrnuje funkce, jako je vyhledávání inventáře softwaru, ohrožení zabezpečení, tajných kódů a malwaru.

- Kontrola bez agentů nevyžaduje nainstalované agenty ani síťové připojení a nemá vliv na výkon počítače.

- Kontrolu počítačů bez agentů můžete zapnout nebo vypnout, ale nemůžete zakázat jednotlivé funkce.

- Kontroluje se jenom na spuštěných virtuálních počítačích. Pokud je virtuální počítač během kontroly vypnutý, nebude prohledáván.

- Kontrola se spouští v nekonfigurovatelném plánu jednou za 24 hodin.

Když zapnete Program Defender for Servers Plan 2 nebo plán CPM (Cloud Security Management), povolí se ve výchozím nastavení kontrola počítačů bez agentů. V případě potřeby můžete pomocí pokynů v tomto článku povolit ruční prohledávání počítačů bez agentů.

Požadavky

| Požadavek | Podrobnosti |

|---|---|

| Plán | Pokud chcete použít kontrolu plánu CSPM v programu Defender bez agentů, nebo musí být povolený program Defender for Servers Plan 2 . Když povolíte kontrolu bez agentů v obou plánech, nastavení se povolí pro oba plány. |

| Kontrola malwaru | Kontrola malwaru je dostupná jenom v případě, že je povolený Program Defender for Servers Plan 2. Pro kontrolu malwaru virtuálních počítačů uzlů Kubernetes se vyžaduje plán Defender for Servers Plan 2 nebo Defender for Containers. |

| Podporované počítače | Kontrola počítačů bez agentů je dostupná pro virtuální počítače Azure, výpočetní instance AWS EC2 a GCP připojené k Defenderu pro cloud. |

| Virtuální počítače Azure | Kontrola bez agentů je k dispozici na standardních virtuálních počítačích Azure s: - Maximální povolená celková velikost disku: 4 TB (součet všech disků) - Maximální povolený počet disků: 6 – Škálovací sada virtuálních počítačů – Flex Podpora disků, které jsou: -Nezašifrované – Šifrované (spravované disky pomocí šifrování Azure Storage s využitím klíčů spravovaných platformou (PMK)) – Šifrované pomocí klíčů spravovaných zákazníkem (Preview). |

| AWS | Kontrola bez agentů je k dispozici v EC2, instancích automatického škálování a discích, které jsou nešifrované, šifrované (PMK) a šifrované (CMK). |

| GCP | Kontrola bez agentů je dostupná u výpočetních instancí, skupin instancí (spravovaných a nespravovaných), s šifrovacími klíči spravovanými Googlem a šifrovacím klíčem spravovaným zákazníkem (CMEK). |

| Uzly Kubernetes | K dispozici je kontrola ohrožení zabezpečení a malwaru na virtuálních počítačích uzlů Kubernetes bez agentů. Pro posouzení ohrožení zabezpečení se vyžaduje plán Defenderu for Servers Plan 2 nebo Defender for Containers nebo plán CPM (Cloud Security Management). Pro kontrolu malwaru se vyžaduje Defender for Servers Plan 2 nebo Defender for Containers. |

| Oprávnění | Zkontrolujte oprávnění používaná programem Defender for Cloud pro kontrolu bez agentů. |

| Nepodporuje se | Typ disku – Pokud je některý z disků virtuálního počítače v tomto seznamu, virtuální počítač se nenaskenuje: - UltraSSD_LRS - PremiumV2_LRS Typ prostředku: – Virtuální počítač Databricks |

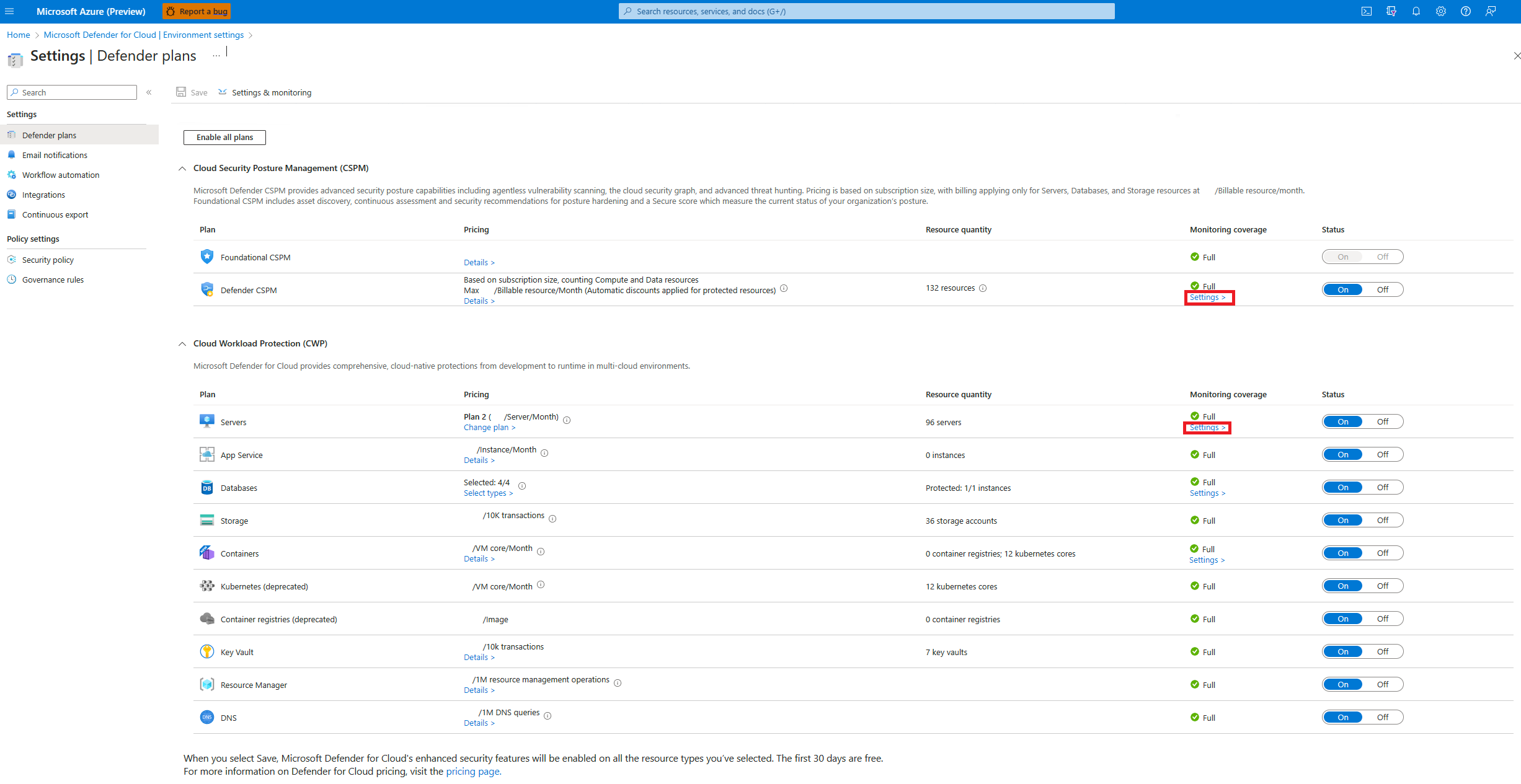

Povolení kontroly bez agentů v Azure

V programu Defender for Cloud otevřete nastavení prostředí.

Vyberte příslušné předplatné.

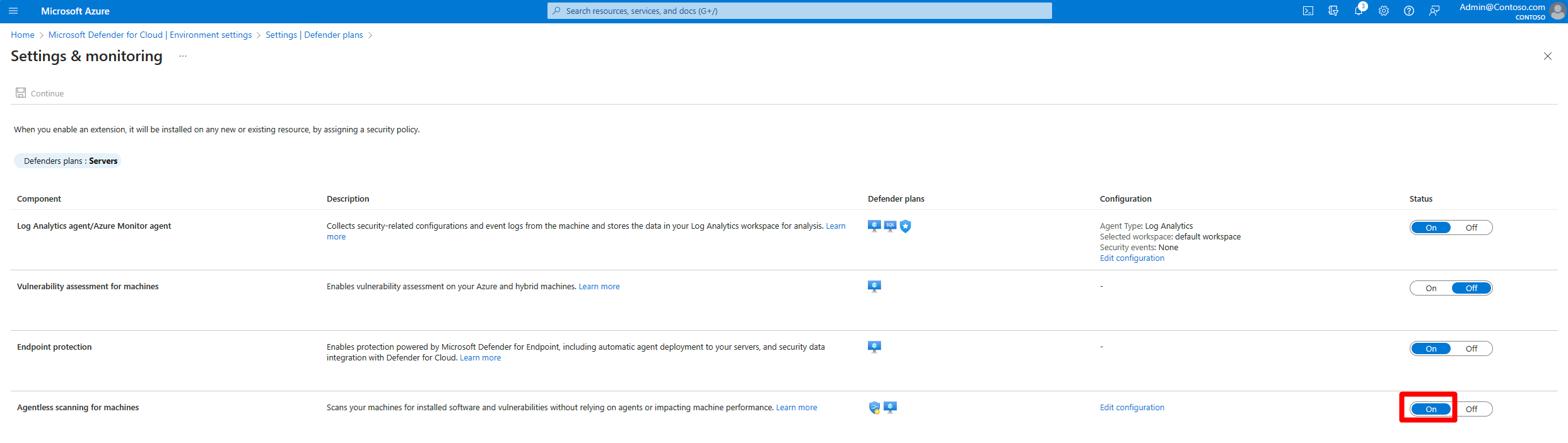

Pro plán CSPM v programu Defender nebo Defender for Servers Plan 2 vyberte Nastavení.

V nastavení a monitorování zapněte kontrolu počítačů bez agentů.

Zvolte Uložit.

Povolení pro virtuální počítače Azure se šifrovanými disky CMK (Preview)

Pro kontrolu virtuálních počítačů Azure s šifrovanými disky CMK musíte programu Defender for Cloud udělit další oprávnění ke službě Key Vault, která se používají pro šifrování CMK pro virtuální počítače, a vytvořit tak zabezpečenou kopii disků.

Pokud chcete oprávnění ke službě Key Vault přiřadit ručně, postupujte takto:

-

Trezory klíčů s oprávněními jiného typu než RBAC: Přiřaďte Poskytovatel prostředků Skeneru cloudových serverů v programu Microsoft Defender (

0c7668b5-3260-4ad0-9f53-34ed54fa19b2) tato oprávnění: Získání klíče, zalamování klíčů, rozbalení klíče. -

Trezory klíčů používající oprávnění RBAC: Přiřaďte Uživateli předdefinované role Šifrování kryptografických služeb Key Vaultu poskytovatele prostředků Microsoft Defender for Cloud Servers Scanner Resource Provider (

0c7668b5-3260-4ad0-9f53-34ed54fa19b2).

-

Trezory klíčů s oprávněními jiného typu než RBAC: Přiřaďte Poskytovatel prostředků Skeneru cloudových serverů v programu Microsoft Defender (

Pokud chcete přiřadit tato oprávnění ve velkém měřítku pro více trezorů klíčů, použijte tento skript.

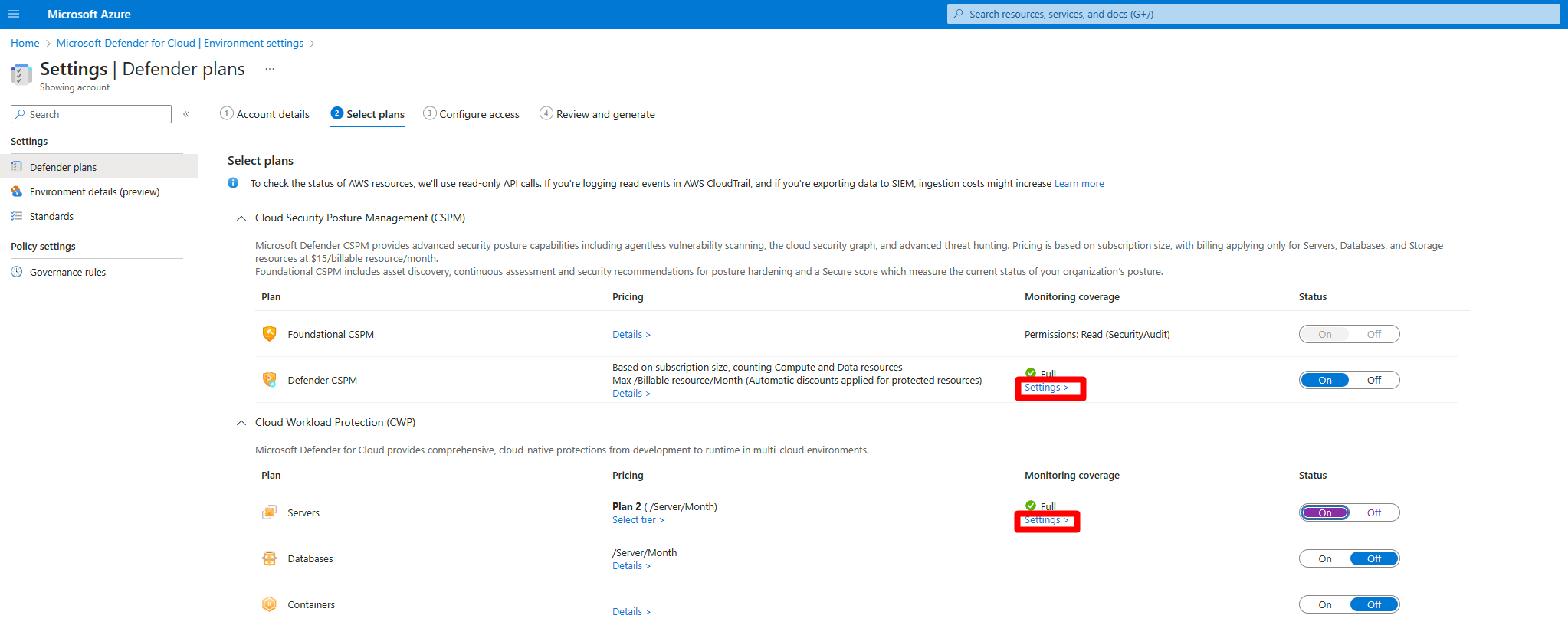

Povolení kontroly bez agentů v AWS

V programu Defender for Cloud otevřete nastavení prostředí.

Vyberte příslušný účet.

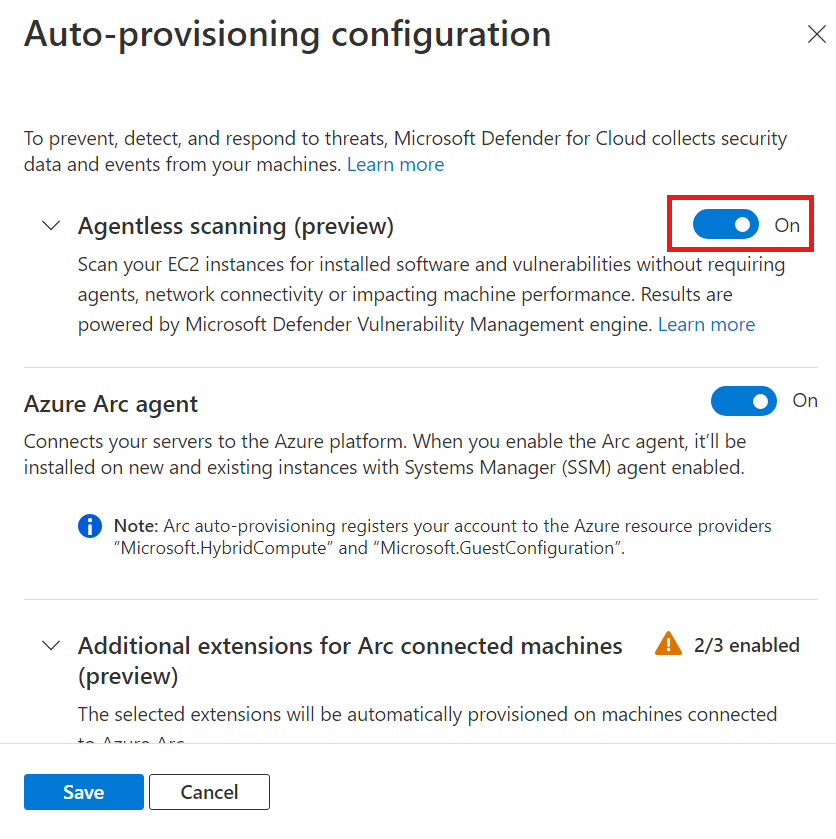

V případě plánu Správa stavu cloudového zabezpečení v programu Defender (CSPM) nebo Defender for Servers P2 vyberte Nastavení.

Když povolíte kontrolu bez agentů v obou plánech, platí nastavení pro oba plány.

V podokně nastavení zapněte kontrolu počítačů bez agentů.

Vyberte Uložit a Další: Konfigurace přístupu.

Stáhněte si šablonu CloudFormation.

Pomocí stažené šablony CloudFormation vytvořte zásobník v AWS podle pokynů na obrazovce. Pokud nasazujete účet pro správu, musíte spustit šablonu CloudFormation jako Stack i StackSet. Konektory se vytvoří pro členské účty až 24 hodin po onboardingu.

Vyberte Další: Zkontrolovat a vygenerovat.

Vyberte Aktualizovat.

Po povolení kontroly bez agentů se informace o inventáři softwaru a ohrožení zabezpečení automaticky aktualizují v programu Defender for Cloud.

Povolení kontroly bez agentů v GCP

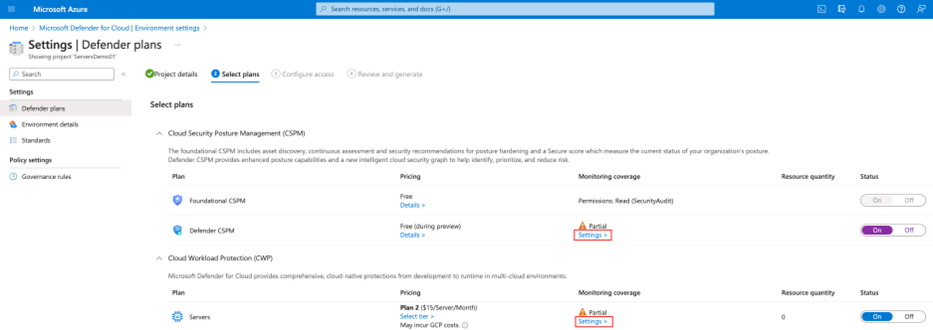

V defenderu pro cloud vyberte Nastavení prostředí.

Vyberte příslušný projekt nebo organizaci.

V případě plánu Správa stavu cloudového zabezpečení v programu Defender (CSPM) nebo Defender for Servers P2 vyberte Nastavení.

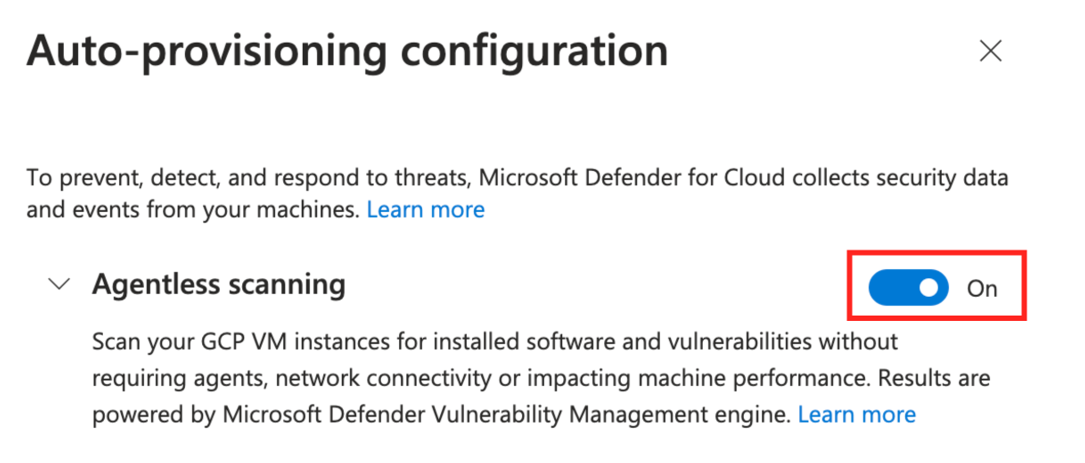

Přepněte kontrolu bez agentů na Zapnuto.

Vyberte Uložit a Další: Konfigurace přístupu.

Zkopírujte skript onboardingu.

Spusťte skript onboardingu v oboru organizace nebo projektu GCP (portál GCP nebo rozhraní příkazového řádku gcloudu).

Vyberte Další: Zkontrolovat a vygenerovat.

Vyberte Aktualizovat.

Související obsah

Přečtěte si další informace:

Kontrola bez agentů.