Správa identit a přístupu pro Azure HPC

Tento článek vychází z aspektů a doporučení popsaných v článku návrhu správy identit a přístupu Azure. Pomůže vám prozkoumat aspekty návrhu pro správu identit a přístupu, které jsou specifické pro nasazení aplikací PROSTŘEDÍ HPC v Azure.

služby Microsoft Entra Domain Services poskytují spravované doménové služby, jako je připojení k doméně a zásady skupin. Poskytuje také přístup ke starším ověřovacím protokolům, jako je protokol LDAP (Lightweight Directory Access Protocol) a ověřování Kerberos/NTLM. Služba Microsoft Entra Domain Services se integruje s vaším stávajícím tenantem Microsoft Entra. Tato integrace umožňuje uživatelům přihlásit se ke službám a aplikacím připojeným ke spravované doméně pomocí svých stávajících přihlašovacích údajů v Microsoft Entra ID. K zabezpečení přístupu k prostředkům můžete použít také existující skupiny a uživatelské účty. Tyto funkce poskytují plynulejší přesun místních prostředků do Azure, zejména pro hybridní prostředí.

Další informace najdete v tématu návrhová doporučení pro přístup k platformě a Azure identity a přístupu pro vstupní zóny.

Aspekty návrhu

Nasazení HPC používá nastavení infrastruktury cílové zóny Azure pro správu identit, zabezpečení a přístupu. Při nasazování aplikace PROSTŘEDÍ HPC mějte na paměti následující aspekty návrhu:

Určete správu prostředků Azure, kterou vyžadují různí členové týmu. Zvažte možnost poskytnout členům týmu přístup pro správu prostředků Azure se zvýšenými oprávněními v neprodukčním prostředí.

- Můžete jim například udělit roli přispěvatele pro virtuální stroje .

- Členům týmu můžete také udělit omezený zvýšený přístup ke správě, například částečnou pozici přispěvatele pro virtuální počítače v produkčním prostředí.

Obě možnosti mají dobrou rovnováhu mezi oddělením povinností a provozní efektivitou.

Projděte si aktivity administrace a správy Azure, které požadujete, aby vaše týmy prováděly. Zvažte své prostředí HPC na platformě Azure. Určete nejlepší možnou distribuci zodpovědností v rámci vaší organizace.

Tady jsou běžné aktivity Azure pro správu a řízení:

Prostředek Azure Poskytovatel prostředků Azure Činnosti Virtuální počítače Microsoft.Compute/virtualMachines Spuštění, zastavení, restartování, uvolnění, nasazení, opětovné nasazení, změna a změna velikosti virtuálních počítačů Správa rozšíření, skupin dostupnosti a skupin pro umístění v blízkosti. Virtuální stroje Microsoft.Compute/disky Čtení a zápis na disk Skladování Microsoft.Storage Čtení a provádění změn na účtech úložiště, například na účtu úložiště pro diagnostiku spouštění. Skladování Microsoft.NetApp Čtení a provádění změn ve fondech a svazcích kapacity NetApp Skladování Microsoft.NetApp Pořiďte snímky služby Azure NetApp Files. Skladování Microsoft.NetApp Použijte replikaci Azure NetApp Files mezi oblastmi. Síťování Microsoft.Network/networkInterfaces Číst, vytvářet a měnit síťová rozhraní Síťování Microsoft.Network/loadBalancers Číst, vytvářet a měnit vyrovnávače zatížení. Síťování Microsoft.Network/networkSecurityGroups Přečtěte si skupiny zabezpečení sítě Síťování Microsoft.Network/azureFirewalls Číst firewally. Síťování Microsoft.Network/virtualNetworks Číst, vytvářet a měnit síťová rozhraní

Zvažte relevantní přístup potřebný pro skupinu prostředků virtuální sítě a související přístup, pokud se liší od skupiny prostředků virtuálních počítačů.Typické nastavení prostředí HPC zahrnuje front-end pro odesílání úloh, plánovač úloh nebo orchestrátor, výpočetní cluster a sdílené úložiště. Úlohy je možné odesílat z místního prostředí nebo z cloudu. Aspekty správy identit a přístupu pro uživatele a vizualizační zařízení se můžou lišit v závislosti na podnikových standardech.

Vezměte v úvahu ověřovací službu Microsoftu, kterou používáte. V závislosti na orchestrátoru výpočetních prostředků HPC, který používáte, se podporují různé metody ověřování, jak je popsáno zde.

- Azure CycleCloud poskytuje tři metody ověřování: integrovaná databáze s šifrováním, službou Active Directory a LDAP.

- Azure Batch podporuje dvě metody ověřování: sdílený klíč a ID Microsoft Entra.

- Pokud chcete rozšířit své místní možnosti do hybridního prostředí, můžete se ověřit prostřednictvím služby Active Directory pomocí řadiče domény jen pro čtení hostovaného v Azure. Tento přístup minimalizuje provoz přes propojení. Tato integrace poskytuje uživatelům způsob, jak pomocí svých stávajících přihlašovacích údajů přihlásit se ke službám a aplikacím připojeným ke spravované doméně. K zabezpečení přístupu k prostředkům můžete použít také existující skupiny a uživatelské účty. Tyto funkce poskytují plynulejší přesun místních prostředků do Azure.

- V současné době musí být sady HPC Pack uzly připojené k doméně služby Active Directory. Pokud nasazujete cluster HPC Pack ve virtuální síti, která má připojení VPN typu site-to-site nebo Azure ExpressRoute k podnikové síti (a pravidla brány firewall umožňují přístup k řadičům domény služby Active Directory), obvykle už existuje doména služby Active Directory. Pokud ve virtuální síti nemáte doménu služby Active Directory, můžete ji vytvořit povýšením hlavního uzlu jako řadiče domény. Další možností je použít službu Microsoft Entra Domain Services, aby uzly sady HPC Pack byly připojené k této službě v porovnání s místními řadiči domény služby Active Directory. Pokud budou hlavní uzly nasazeny v Azure, je důležité určit, jestli budou vzdálení uživatelé místně odesílat úlohy. Pokud vzdálení uživatelé odesílají úlohy, měli byste použít službu Active Directory, protože poskytuje lepší prostředí a umožňuje správné použití certifikátů pro ověřování. Jinak pokud používáte službu Microsoft Entra Domain Services místo služby Active Directory, budou vzdálení klienti muset k odesílání úloh použít službu REST API.

Další informace najdete v tématech Doporučení k návrhu pro přístup k platformě a Identita a přístup Azure pro cílové zóny.

Aspekty návrhu pro energetické odvětví

Kromě předchozích aspektů vezměte v úvahu i tyto aspekty.

Dva běžné typy nasazení v úlohách v odvětví ropy a plynu jsou pouze cloudový a hybridní cloudový model. I když je méně složité mít všechny výpočetní, úložné a vizualizační prostředky v cloudu, podniky někdy používají hybridní model kvůli několika obchodním omezením pro HPC úlohy související se seismickou a simulací zásobníků.

Cloudové i hybridní cloudové modely můžou mít vlastní jedinečné požadavky na identitu a přístup, které mají vliv na typ řešení Active Directory, které se mají přijmout.

Úlohy v cloudovém modelu nasazení používají pro ověřování Azure Service Fabric pouze Microsoft Entra ID, zatímco hybridní cloudový model PROSTŘEDÍ HPC používá k ověřování řešení hybridní identity Microsoft Entra. Bez ohledu na typ nasazení vyžadují klienti Linuxu a řešení úložiště kompatibilní s POSIX starší verzi podpory služby Active Directory prostřednictvím služby Microsoft Entra Domain Services.

Aspekty návrhu pro výrobní odvětví

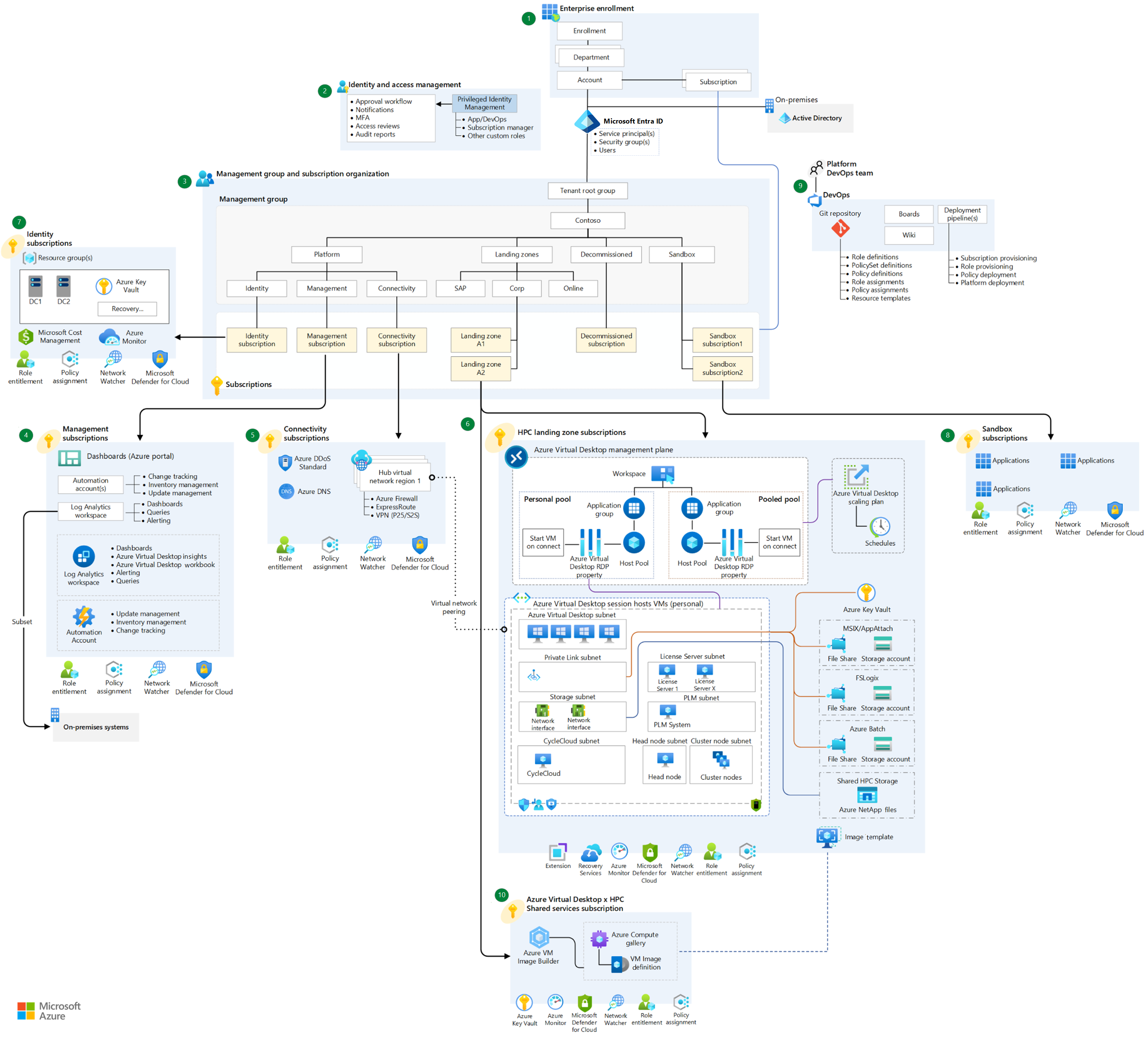

Následující diagram znázorňuje referenční architekturu výroby, která k ověřování používá CycleCloud:

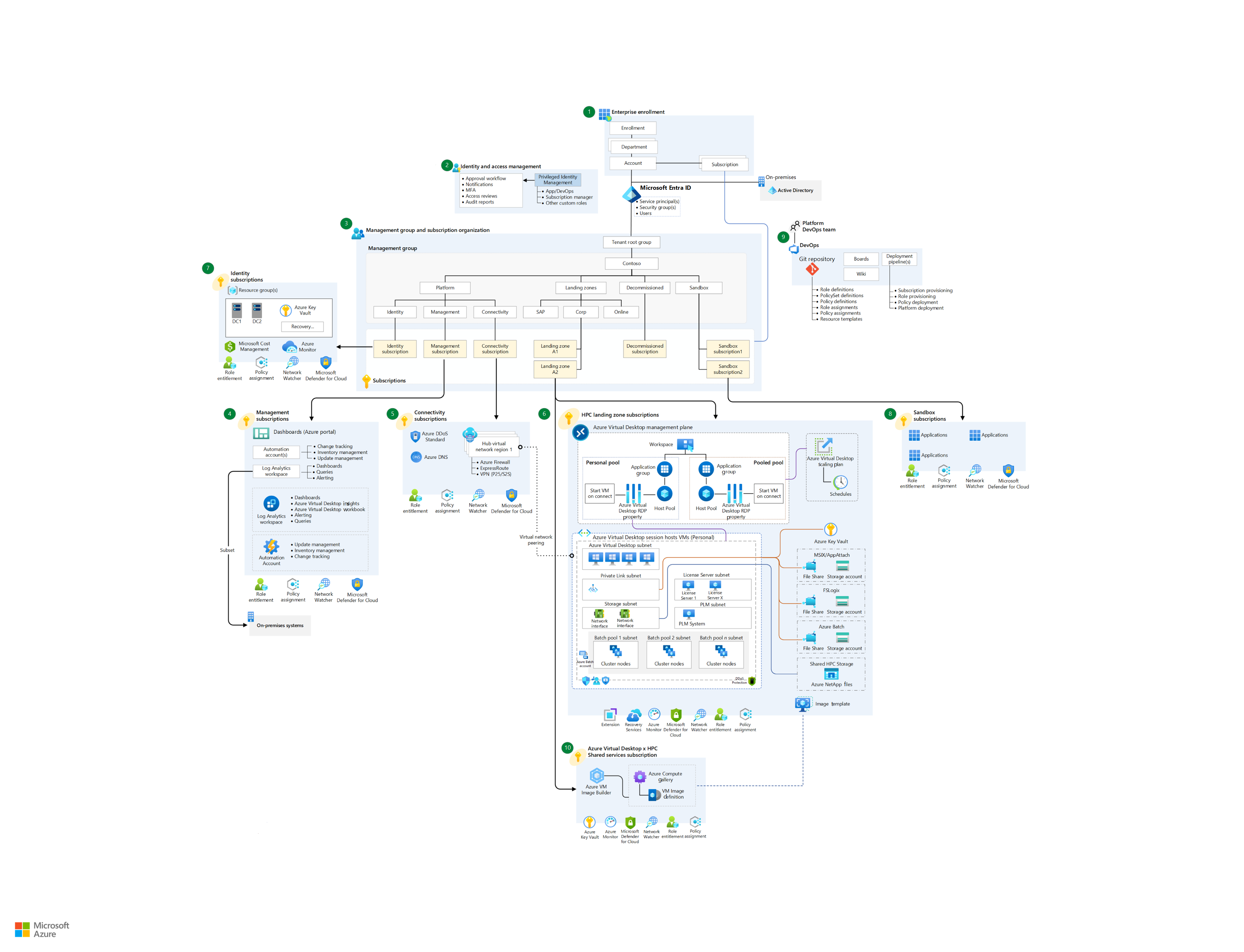

Tento diagram znázorňuje výrobní architekturu, která k ověřování používá službu Batch:

Další kroky

Následující články obsahují pokyny pro různé fáze procesu přechodu na cloud. Tyto prostředky vám můžou pomoct úspěšně přijmout HPC prostředí v cloudu.