Aspekty sítě pro místní nasazení Azure v cloudu verze 23H2

Platí pro: Azure Local 2311.2 a novější

Tento článek popisuje, jak navrhnout a naplánovat místní síť Azure verze 23H2 pro nasazení cloudu. Než budete pokračovat, seznamte se s různými vzory místních sítí Azure a dostupnými konfiguracemi.

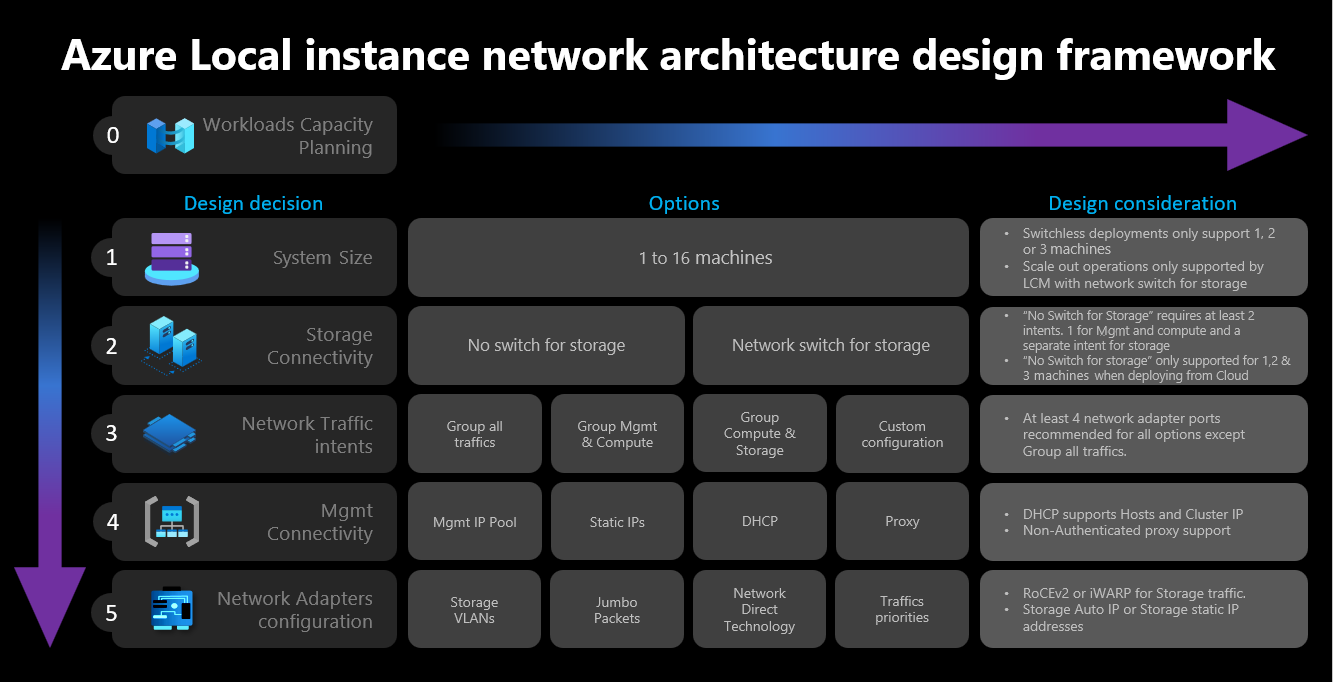

Architektura návrhu sítě

Následující diagram znázorňuje různá rozhodnutí a kroky, které definují architekturu návrhu sítě pro místní instanci Azure – velikost clusteru, připojení úložiště clusteru, záměry síťového provozu, možnosti připojení ke správě a konfiguraci síťového adaptéru. Každé rozhodnutí o návrhu povolí nebo povolí možnosti návrhu dostupné v následujících krocích:

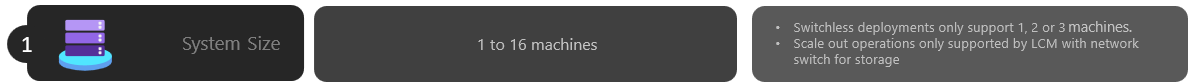

Krok 1: Určení velikosti clusteru

K určení velikosti místní instance Azure použijte nástroj Pro místní velikost Azure, ve kterém můžete definovat svůj profil, například počet virtuálních počítačů, velikost virtuálních počítačů a využití úloh virtuálních počítačů, jako je Azure Virtual Desktop, SQL Server nebo AKS.

Jak je popsáno v článku Požadavky místního systémového počítače Azure, maximální počet počítačů podporovaných v místní instanci Azure je 16. Po dokončení plánování kapacity úloh byste měli mít dobrý přehled o počtu uzlů počítačů potřebných ke spouštění úloh ve vaší infrastruktuře.

Pokud vaše úlohy vyžadují čtyři nebo více uzlů: Nemůžete nasadit a použít konfiguraci bez přepínače pro síťový provoz úložiště. Abyste mohli zpracovávat provoz úložiště, musíte zahrnout fyzický přepínač s podporou vzdáleného přímého přístupu do paměti (RDMA). Další informace o architektuře sítě místní instance Azure najdete v přehledu referenčních vzorů sítě.

Pokud vaše úlohy vyžadují tři nebo méně uzlů: Pro připojení k úložišti můžete zvolit buď bezpínací, nebo přepnulé konfigurace.

Pokud plánujete horizontální navýšení kapacity později na více než tři uzly: Pro síťový provoz úložiště je potřeba použít fyzický přepínač. Jakákoli operace horizontálního navýšení kapacity pro bezpínací nasazení vyžaduje ruční konfiguraci síťového kabeláže mezi uzly, které Microsoft aktivně neověří jako součást cyklu vývoje softwaru pro Azure Local.

Tady jsou shrnuté aspekty rozhodování o velikosti clusteru:

| Rozhodnutí | Situace |

|---|---|

| Velikost clusteru (počet uzlů na cluster) | Konfigurace bez přepínače prostřednictvím webu Azure Portal nebo šablon Azure Resource Manageru je dostupná jenom pro clustery s 1, 2 nebo 3 uzly. Clustery se 4 nebo více uzly vyžadují fyzický přepínač pro síťový provoz úložiště. |

| Požadavky na horizontální navýšení kapacity | Pokud máte v úmyslu škálovat cluster pomocí orchestrátoru, musíte pro síťový provoz úložiště použít fyzický přepínač. |

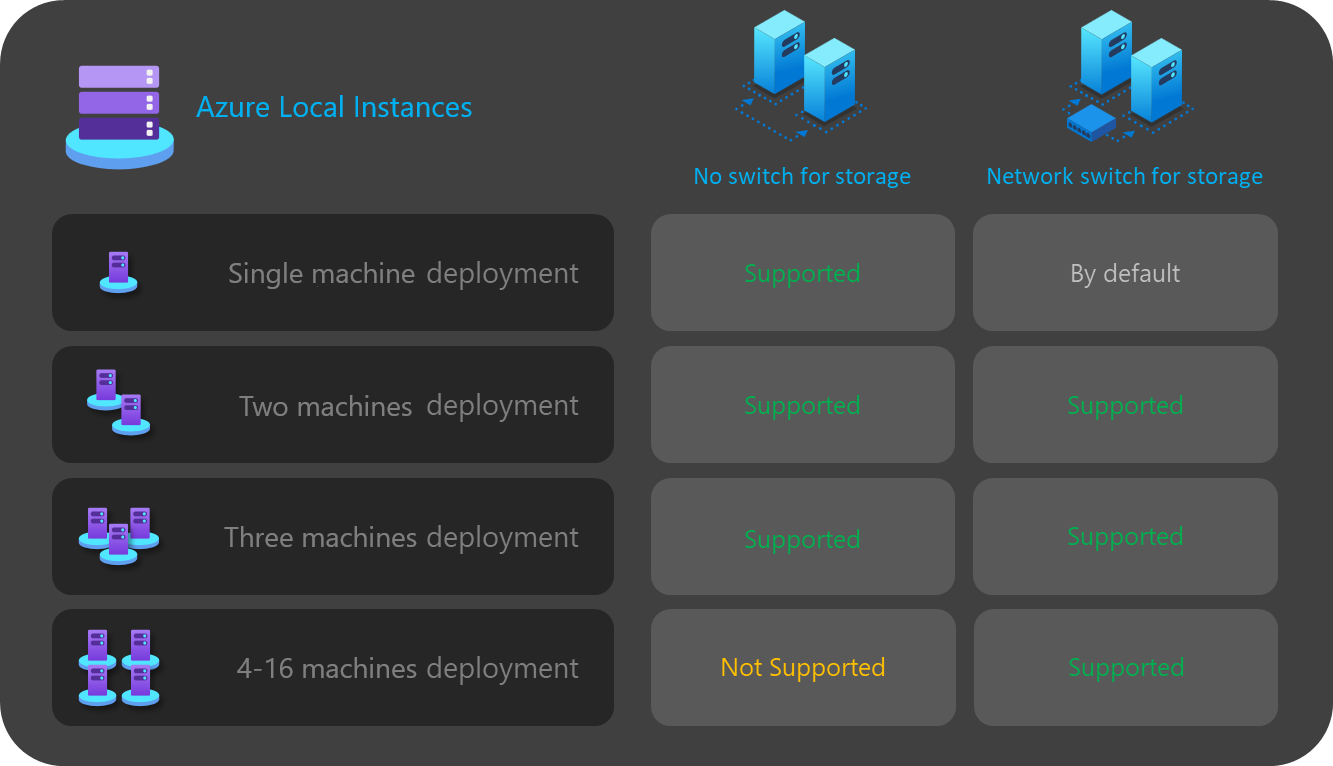

Krok 2: Určení připojení úložiště clusteru

Jak je popsáno v požadavcích na fyzickou síť, Azure Local podporuje dva typy připojení pro síťový provoz úložiště:

- Ke zpracování provozu použijte přepínač fyzické sítě.

- Uzly mezi nimi přímo propojíte přes síť nebo optické kabely pro přenosy dat úložiště.

Výhody a nevýhody jednotlivých možností jsou popsané ve výše uvedeném článku.

Jak jsme uvedli dříve, můžete se rozhodnout pouze mezi těmito dvěma možnostmi, pokud je velikost clusteru tři nebo méně uzlů. Každý cluster se čtyřmi nebo více uzly se automaticky nasadí pomocí síťového přepínače pro úložiště.

Pokud clustery mají méně než tři uzly, rozhodnutí o připojení k úložišti ovlivňuje počet a typ záměrů sítě, které můžete definovat v dalším kroku.

Například pro bezpínací konfigurace je potřeba definovat dva záměry síťového provozu. Přenosy dat úložiště pro komunikaci mezi východem a západem pomocí křížových kabelů nemají připojení na sever –jih a je zcela izolované od zbytku síťové infrastruktury. To znamená, že potřebujete definovat druhý záměr sítě pro správu odchozího připojení a pro výpočetní úlohy.

I když je možné definovat každý záměr sítě pouze s jedním portem fyzického síťového adaptéru, který neposkytuje žádnou odolnost proti chybám. Proto vždy doporučujeme pro každý záměr sítě používat aspoň dva fyzické síťové porty. Pokud se rozhodnete použít síťový přepínač pro úložiště, můžete seskupit veškerý síťový provoz včetně úložiště v jednom záměru sítě, který se označuje také jako hyperkonvergovaná nebo plně konvergovaná konfigurace hostitelské sítě.

Tady jsou shrnuté aspekty rozhodnutí o připojení k úložišti clusteru:

| Rozhodnutí | Situace |

|---|---|

| Žádný přepínač pro úložiště | Konfigurace bez přepnutí prostřednictvím webu Azure Portal nebo nasazení šablon Resource Manageru se podporuje jenom pro 1, 2 nebo 3 uzly clusterů. Bezpíná clustery úložiště s 1 nebo 2 uzly je možné nasadit pomocí webu Azure Portal nebo šablon Resource Manageru. Bezpíná clustery úložiště s 3 uzly je možné nasadit pouze pomocí šablon Resource Manageru. Operace horizontálního navýšení kapacity nejsou podporovány u bezpínacích nasazení. Jakákoli změna počtu uzlů po nasazení vyžaduje ruční konfiguraci. Při použití konfigurace bez přepínače úložiště se vyžaduje aspoň 2 záměry sítě. |

| Síťový přepínač pro úložiště | Pokud máte v úmyslu škálovat cluster pomocí orchestrátoru, musíte pro síťový provoz úložiště použít fyzický přepínač. Tuto architekturu můžete použít s libovolným počtem uzlů mezi 1 a 16. I když se nevynucuje, můžete použít jeden záměr pro všechny typy síťového provozu (správa, výpočetní prostředky a úložiště). |

Následující diagram shrnuje možnosti připojení k úložišti dostupné pro různá nasazení:

Krok 3: Určení záměrů síťového provozu

V případě Azure Local se všechna nasazení spoléhají na síťOVOU ATC pro konfiguraci hostitelské sítě. Záměry sítě se automaticky konfigurují při nasazování Azure Local prostřednictvím webu Azure Portal. Další informace o záměrech sítě a jejich řešení najdete v tématu Běžné příkazy ATC sítě.

Tato část vysvětluje důsledky vašeho rozhodnutí o návrhu záměrů síťového provozu a jejich vliv na další krok architektury. U cloudových nasazení můžete vybrat mezi čtyřmi možnostmi seskupení síťového provozu do jednoho nebo více záměrů. Dostupné možnosti závisí na počtu uzlů v clusteru a použitém typu připojení k úložišti.

Dostupné možnosti záměru sítě jsou popsány v následujících částech.

Záměr sítě: Seskupení veškerého provozu

AtC sítě konfiguruje jedinečný záměr, který zahrnuje provoz sítě pro správu, výpočetní prostředky a úložiště. Síťové adaptéry přiřazené k tomuto záměru sdílejí šířku pásma a propustnost pro veškerý síťový provoz.

Tato možnost vyžaduje fyzický přepínač pro provoz úložiště. Pokud potřebujete bezpínací architekturu, nemůžete tento typ záměru použít. Azure Portal tuto možnost automaticky vyfiltruje, pokud vyberete konfiguraci bez přepínače pro připojení k úložišti.

K zajištění vysoké dostupnosti se doporučuje aspoň dva porty síťového adaptéru.

Pro podporu provozu RDMA pro úložiště se vyžaduje alespoň 10 Gb/s síťová rozhraní.

Záměr sítě: Správa skupin a výpočetní provoz

Síťová ATC konfiguruje dva záměry. První záměr zahrnuje správu a výpočetní síťový provoz a druhý záměr zahrnuje pouze síťový provoz úložiště. Každý záměr musí mít jinou sadu portů síťového adaptéru.

Tuto možnost můžete použít pro připojení k přepnulým i bezpínacímu úložišti, pokud:

Pro každý záměr jsou k dispozici aspoň dva porty síťového adaptéru, aby se zajistila vysoká dostupnost.

Fyzický přepínač se používá pro RDMA, pokud pro úložiště používáte síťový přepínač.

Pro podporu provozu RDMA pro úložiště se vyžaduje alespoň 10 Gb/s síťová rozhraní.

Záměr sítě: Seskupení přenosů výpočetních prostředků a úložiště

Síťová ATC konfiguruje dva záměry. První záměr zahrnuje výpočetní a úložný síťový provoz a druhý záměr zahrnuje pouze síťový provoz pro správu. Každý záměr musí používat jinou sadu portů síťového adaptéru.

Tato možnost vyžaduje fyzický přepínač pro přenosy úložiště, protože stejné porty jsou sdíleny s výpočetním provozem, který vyžaduje komunikaci na sever-jih. Pokud potřebujete bezpínací konfiguraci, nemůžete tento typ záměru použít. Azure Portal tuto možnost automaticky vyfiltruje, pokud vyberete konfiguraci bez přepínače pro připojení k úložišti.

Tato možnost vyžaduje fyzický přepínač pro RDMA.

K zajištění vysoké dostupnosti se doporučuje aspoň dva porty síťového adaptéru.

Pro výpočetní a úložný záměr pro podporu provozu RDMA se doporučuje alespoň 10 Gb/s síťová rozhraní.

I když je záměr správy deklarován bez výpočetního záměru, vytvoří ATC virtuální přepínač Switch Embedded Teaming (SET), který zajistí vysokou dostupnost sítě pro správu.

Záměr sítě: Vlastní konfigurace

Definujte až tři záměry pomocí vlastní konfigurace, pokud alespoň jeden z záměrů zahrnuje provoz správy. Tuto možnost doporučujeme použít, pokud potřebujete druhý výpočetní záměr. Mezi scénáře tohoto druhého požadavku na výpočetní záměr patří přenosy vzdáleného úložiště, provoz zálohování virtuálních počítačů nebo samostatný výpočetní záměr pro různé typy úloh.

Tuto možnost použijte pro přepnulé i bezpíná připojení k úložišti, pokud se záměr úložiště liší od ostatních záměrů.

Tuto možnost použijte, pokud se vyžaduje jiný výpočetní záměr nebo pokud chcete plně oddělit různé typy provozu přes různé síťové adaptéry.

K zajištění vysoké dostupnosti použijte alespoň dva porty síťového adaptéru pro každý záměr.

Pro výpočetní a úložný záměr pro podporu provozu RDMA se doporučuje alespoň 10 Gb/s síťová rozhraní.

Následující diagram shrnuje možnosti záměru sítě dostupné pro různá nasazení:

Krok 4: Určení správy a připojení k síti úložiště

V tomto kroku definujete adresní prostor podsítě infrastruktury, způsob, jakým jsou tyto adresy přiřazeny ke clusteru, a pokud existují nějaké požadavky na proxy server nebo ID sítě VLAN pro uzly pro odchozí připojení k internetu a další intranetové služby, jako je dns (Domain Name System) nebo Active Directory Services.

Před zahájením nasazení je nutné naplánovat a definovat následující komponenty podsítě infrastruktury, abyste mohli očekávat jakékoli požadavky na směrování, bránu firewall nebo podsíť.

Ovladače síťových adaptérů

Po instalaci operačního systému a před konfigurací sítí na uzlech musíte zajistit, aby vaše síťové adaptéry měly nejnovější ovladač poskytovaný výrobcem OEM nebo síťovým rozhraním. Při použití výchozích ovladačů Microsoftu se nemusí zobrazit důležité možnosti síťových adaptérů.

Fond IP adres pro správu

Při počátečním nasazení místní instance Azure musíte definovat rozsah IP adres po sobě jdoucích IP adres pro služby infrastruktury nasazené ve výchozím nastavení.

Pokud chcete zajistit, aby rozsah měl dostatek IP adres pro aktuální a budoucí služby infrastruktury, musíte použít rozsah alespoň šesti po sobě jdoucích dostupných IP adres. Tyto adresy se používají pro IP adresu clusteru, virtuální počítač mostu prostředků Azure a jeho komponenty.

Pokud očekáváte provoz jiných služeb v síti infrastruktury, doporučujeme fondu přiřadit další vyrovnávací paměť IP adres infrastruktury. Pokud se velikost fondu, který jste původně naplánovali, vyčerpává, je možné přidat další fondy IP adres po nasazení sítě infrastruktury pomocí PowerShellu.

Při definování fondu IP adres pro podsíť infrastruktury během nasazování musí být splněny následující podmínky:

| # | Podmínka |

|---|---|

| 0 | Rozsah IP adres musí používat po sobě jdoucí IP adresy a všechny IP adresy musí být dostupné v rámci daného rozsahu. Tento rozsah IP adres nelze po nasazení změnit. |

| 2 | Rozsah IP adres nesmí obsahovat IP adresy pro správu uzlů clusteru, ale musí být ve stejné podsíti jako uzly. |

| 3 | Výchozí brána definovaná pro fond IP adres pro správu musí poskytovat odchozí připojení k internetu. |

| 4 | Servery DNS musí zajistit překlad názvů se službou Active Directory a internetem. |

| 5 | IP adresy pro správu vyžadují odchozí přístup k internetu. |

ID sítě VLAN pro správu

Doporučujeme, aby podsíť správy vaší místní instance Azure používala výchozí síť VLAN, která je ve většině případů deklarována jako ID sítě VLAN 0. Pokud ale vaše síťové požadavky používají pro síť infrastruktury konkrétní síť VLAN pro správu, musí být nakonfigurované na fyzických síťových adaptérech, které chcete použít pro provoz správy.

Pokud chcete pro správu použít dva fyzické síťové adaptéry, musíte nastavit síť VLAN na obou adaptérech. To se musí provést jako součást konfigurace bootstrap vašich počítačů a než se zaregistrují do služby Azure Arc, abyste měli jistotu, že uzly úspěšně zaregistrujete pomocí této sítě VLAN.

Pokud chcete nastavit ID sítě VLAN na fyzických síťových adaptérech, použijte následující příkaz PowerShellu:

Tento příklad nakonfiguruje VLAN ID 44 na fyzickém síťovém adaptéru NIC1.

Set-NetAdapter -Name "NIC1" -VlanID 44

Jakmile je ID sítě VLAN nastavené a IP adresy uzlů jsou nakonfigurované na fyzických síťových adaptérech, orchestrátor přečte tuto hodnotu ID sítě VLAN z fyzického síťového adaptéru používaného ke správě a uloží ho, aby ho bylo možné použít pro virtuální počítač Most prostředků Azure nebo jakýkoli jiný virtuální počítač infrastruktury vyžadovaný během nasazování. ID sítě VLAN pro správu není možné nastavit během nasazení cloudu z webu Azure Portal, protože to vede k riziku porušení připojení mezi uzly a Azure, pokud se sítě VLAN fyzického přepínače nesměrují správně.

ID sítě VLAN pro správu s využitím virtuálního přepínače

V některých scénářích je potřeba vytvořit virtuální přepínač před spuštěním nasazení.

Poznámka:

Před vytvořením virtuálního přepínače nezapomeňte povolit roli Hype-V. Další informace naleznete v tématu Instalace požadované role Systému Windows.

Pokud se vyžaduje konfigurace virtuálního přepínače a musíte použít konkrétní ID sítě VLAN, postupujte takto:

1. Vytvoření virtuálního přepínače s doporučenými zásadami vytváření názvů

Místní nasazení Azure spoléhají na síťové ATC k vytvoření a konfiguraci virtuálních přepínačů a virtuálních síťových adaptérů pro účely správy, výpočetních prostředků a úložiště. Když atc sítě vytvoří virtuální přepínač pro záměry, použije ve výchozím nastavení pro virtuální přepínač konkrétní název.

Doporučujeme pojmenovat názvy virtuálních přepínačů se stejnými zásadami vytváření názvů. Doporučený název virtuálních přepínačů je následující:

"ConvergedSwitch($IntentName)", kde $IntentName musí odpovídat názvu záměru zadaného na portálu během nasazení. Tento řetězec se také musí shodovat s názvem virtuálního síťového adaptéru používaného pro správu, jak je popsáno v dalším kroku.

Následující příklad ukazuje, jak vytvořit virtuální přepínač pomocí PowerShellu pomocí doporučené konvence pojmenování s $IntentName. Seznam názvů síťových adaptérů je seznam fyzických síťových adaptérů, které chcete použít pro správu a výpočetní síťový provoz:

$IntentName = "MgmtCompute"

New-VMSwitch -Name "ConvergedSwitch($IntentName)" -NetAdapterName "NIC1","NIC2" -EnableEmbeddedTeaming $true -AllowManagementOS $true

2. Konfigurace virtuálního síťového adaptéru pro správu pomocí požadované zásady vytváření názvů ATC sítě pro všechny uzly

Po vytvoření virtuálního přepínače a přidruženého virtuálního síťového adaptéru pro správu se ujistěte, že název síťového adaptéru odpovídá standardům pojmenování sítě ATC.

Konkrétně musí název virtuálního síťového adaptéru používaného pro provoz správy používat následující konvence:

- Název síťového adaptéru a virtuálního síťového adaptéru musí používat

vManagement($intentname). - V tomto názvu se rozlišují malá a velká písmena.

-

$Intentnamemůže být libovolný řetězec, ale musí být stejný název jako pro virtuální přepínač. Při definování názvu záměru se ujistěte, že používáte stejný řetězec naMgmtwebu Azure Portal.

Pokud chcete aktualizovat název virtuálního síťového adaptéru pro správu, použijte následující příkazy:

$IntentName = "MgmtCompute"

#Rename VMNetworkAdapter for management because during creation, Hyper-V uses the vSwitch name for the virtual network adapter.

Rename-VmNetworkAdapter -ManagementOS -Name "ConvergedSwitch(MgmtCompute)" -NewName "vManagement(MgmtCompute)"

#Rename NetAdapter because during creation, Hyper-V adds the string “vEthernet” to the beginning of the name.

Rename-NetAdapter -Name "vEthernet (ConvergedSwitch(MgmtCompute))" -NewName "vManagement(MgmtCompute)"

3. Konfigurace ID sítě VLAN pro správu virtuálního síťového adaptéru pro všechny uzly

Po vytvoření virtuálního přepínače a virtuálního síťového adaptéru pro správu můžete zadat požadované ID sítě VLAN pro tento adaptér. I když existují různé možnosti přiřazení ID sítě VLAN k virtuálnímu síťovému adaptéru, jedinou podporovanou možností je použít Set-VMNetworkAdapterIsolation tento příkaz.

Po nakonfigurování požadovaného ID sítě VLAN můžete virtuálnímu síťovému adaptéru pro správu přiřadit IP adresu a brány, abyste ověřili, že má připojení k jiným uzlům, DNS, Active Directory a internetu.

Následující příklad ukazuje, jak nakonfigurovat virtuální síťový adaptér pro správu tak, aby používal ID 8 sítě VLAN místo výchozího nastavení:

Set-VMNetworkAdapterIsolation -ManagementOS -VMNetworkAdapterName "vManagement($IntentName)" -AllowUntaggedTraffic $true -IsolationMode Vlan -DefaultIsolationID "8"

4. Odkazování na fyzické síťové adaptéry pro záměr správy během nasazování

I když se nově vytvořený virtuální síťový adaptér při nasazování přes Azure Portal zobrazuje jako dostupný, je důležité si uvědomit, že konfigurace sítě je založená na síťové ATC. To znamená, že při konfiguraci správy nebo záměru správy a výpočetního objektu musíme vybrat fyzické síťové adaptéry použité pro tento záměr.

Poznámka:

Nevybírejte virtuální síťový adaptér pro záměr sítě.

Stejná logika platí pro šablony Azure Resource Manageru. Musíte zadat fyzické síťové adaptéry, které chcete použít pro záměry sítě, a nikdy virtuální síťové adaptéry.

Tady jsou shrnuté aspekty ID sítě VLAN:

| # | Důležité informace |

|---|---|

| 0 | PŘED registrací počítačů ve službě Azure Arc je nutné zadat ID sítě VLAN na fyzickém síťovém adaptéru pro správu. |

| 2 | Před registrací počítačů do služby Azure Arc použijte konkrétní kroky, pokud se vyžaduje virtuální přepínač. |

| 3 | ID sítě VLAN pro správu se přenáší z konfigurace hostitele do virtuálních počítačů infrastruktury během nasazování. |

| 4 | Pro nasazení webu Azure Portal ani pro nasazení šablony Resource Manageru neexistuje vstupní parametr ID sítě VLAN. |

Vlastní IP adresy pro úložiště

Ve výchozím nastavení síť ATC automaticky přiřadí IP adresy a sítě VLAN pro úložiště z následující tabulky:

| Adaptér úložiště | IP adresa a podsíť | Síť VLAN |

|---|---|---|

| pNIC1 | 10.71.1.x | 711 |

| pNIC2 | 10.71.2.x | 712 |

| pNIC3 | 10.71.3.x | 713 |

Pokud se ale požadavky na nasazení nevejdou s těmito výchozími IP adresami a sítěmi VLAN, můžete pro úložiště použít vlastní IP adresy, podsíť a sítě VLAN. Tato funkce je dostupná pouze při nasazování clusterů pomocí šablon ARM a v šabloně budete muset zadat následující parametry.

- enableStorageAutoIP: Tento parametr, pokud není zadán, je nastaven na hodnotu true. Pokud chcete povolit vlastní IP adresy úložiště během nasazení, musí být tento parametr nastaven na hodnotu false.

- storageAdapterIPInfo: Tento parametr má závislost s parametrem enableStorageAutoIP a je vždy vyžadován, pokud je parametr automatické IP adresy úložiště nastavený na false. V parametru storageAdapterIPInfo v šabloně ARM budete také muset zadat parametry ipv4Address a subnetMask pro každý uzel a síťový adaptér s vlastními IP adresami a maskou podsítě.

- vlanId: Jak je popsáno výše v tabulce, tento parametr použije výchozí sítě VLAN sítě ATC, pokud je nepotřebujete změnit. Pokud ale tyto výchozí sítě VLAN ve vaší síti nefungují, můžete pro každou síť úložiště zadat vlastní ID sítí VLAN.

Následující šablona ARM obsahuje příklad dvou uzlů místní instance Azure s přepínačem sítě pro úložiště, kde IP adresy úložiště jsou přizpůsobené 2 nasazení uzlů s vlastními IP adresami úložiště.

Přiřazení IP adres uzlů a clusteru

Pro místní instanci Azure máte dvě možnosti, jak přiřadit IP adresy pro uzly počítače a IP adresu clusteru.

Podporují se statické i protokoly DHCP (Dynamic Host Configuration Protocol).

Správné přiřazení IP adresy uzlu je klíčem pro správu životního cyklu clusteru. Před registrací uzlů ve službě Azure Arc rozhodněte mezi statickými možnostmi a možnostmi DHCP.

Virtuální počítače a služby infrastruktury, jako je most prostředků Arc a síťový adaptér, nadále používají statické IP adresy z fondu IP adres pro správu. To znamená, že i když se rozhodnete použít protokol DHCP k přiřazení IP adres uzlům a IP adrese clusteru, fond IP adres pro správu se stále vyžaduje.

Následující části probírají důsledky jednotlivých možností.

Přiřazení statické IP adresy

Pokud se pro uzly používají statické IP adresy, fond IP adres pro správu se použije k získání dostupné IP adresy a jeho přiřazení k IP adrese clusteru automaticky během nasazování.

Pro uzly, které nejsou součástí rozsahu IP adres definovaných pro fond IP adres pro správu, je důležité použít IP adresy pro správu. IP adresy uzlů počítače musí být ve stejné podsíti definovaného rozsahu IP adres.

Doporučujeme přiřadit pouze jednu IP adresu správy pro výchozí bránu a pro nakonfigurované servery DNS pro všechny fyzické síťové adaptéry uzlu. Tím se zajistí, že se IP adresa po vytvoření záměru sítě pro správu nezmění. Tím také zajistíte, aby uzly během procesu nasazení zachovaly odchozí připojení, a to i během registrace služby Azure Arc.

Abyste se vyhnuli problémům se směrováním a zjistili, kterou IP adresu se použije pro odchozí připojení a registraci arc, Azure Portal ověří, jestli je nakonfigurovaná více než jedna výchozí brána.

Pokud se během konfigurace operačního systému vytvořil virtuální přepínač a virtuální síťový adaptér pro správu, musí být IP adresa pro správu uzlu přiřazena k danému virtuálnímu síťovému adaptéru.

Přiřazení IP adresy DHCP

Pokud se IP adresy uzlů získávají ze serveru DHCP, použije se také dynamická IP adresa pro IP adresu clusteru. Virtuální počítače a služby infrastruktury stále vyžadují statické IP adresy a to znamená, že rozsah adres fondu IP adres pro správu musí být vyloučen z oboru DHCP používaného pro uzly a IP adresu clusteru.

Pokud je například rozsah IP adres pro správu definovaný jako 192.168.1.20/24 až 192.168.1.30/24 pro statické IP adresy infrastruktury, musí mít obor DHCP definovaný pro podsíť 192.168.1.0/24 vyloučení ekvivalentní fondu IP adres pro správu, aby nedocházelo ke konfliktům IP se službami infrastruktury. Doporučujeme také používat rezervace DHCP pro IP adresy uzlů.

Proces definování IP adresy pro správu po vytvoření záměru správy zahrnuje použití adresy MAC prvního fyzického síťového adaptéru vybraného pro záměr sítě. Tato adresa MAC se pak přiřadí virtuálnímu síťovému adaptéru vytvořenému pro účely správy. To znamená, že IP adresa, kterou první fyzický síťový adaptér získá ze serveru DHCP, je stejná IP adresa, jakou virtuální síťový adaptér používá jako IP adresa pro správu. Proto je důležité vytvořit rezervaci DHCP pro IP adresu uzlu.

Logika ověření sítě použitá během nasazení v cloudu selže, pokud zjistí více fyzických síťových rozhraní, která mají ve své konfiguraci výchozí bránu. Pokud potřebujete pro přiřazení IP adres hostitele použít protokol DHCP, musíte předem vytvořit virtuální přepínač SET (switch embedded teaming) a virtuální síťový adaptér pro správu, jak je popsáno výše, takže ip adresu získá jenom virtuální síťový adaptér pro správu ze serveru DHCP.

Důležité informace o IP adrese uzlu clusteru

Tady jsou shrnuté aspekty IP adres:

| # | Důležité informace |

|---|---|

| 0 | IP adresy uzlů musí být ve stejné podsíti definovaného rozsahu fondů IP adres pro správu bez ohledu na to, jestli jsou statické nebo dynamické adresy. |

| 2 | Fond IP adres pro správu nesmí obsahovat IP adresy uzlů. Při použití dynamického přiřazení IP použijte vyloučení DHCP. |

| 3 | Pro uzly používejte co nejvíce rezervace DHCP. |

| 4 | Adresy DHCP jsou podporovány pouze pro IP adresy uzlů a IP adresu clusteru. Služby infrastruktury používají statické IP adresy z fondu pro správu. |

| 5 | Po vytvoření záměru sítě pro správu se adresa MAC z prvního fyzického síťového adaptéru přiřadí virtuálnímu síťovému adaptéru pro správu. |

Důležité informace o serverech DNS

Místní nasazení Azure na základě služby Active Directory vyžadují server DNS, který dokáže přeložit místní doménu a veřejné koncové body internetu. V rámci nasazení je nutné definovat stejné servery DNS pro rozsah IP adres infrastruktury, který je nakonfigurovaný na uzlech. Řídicí rovina virtuálního počítače Azure Resource Bridge a řídicí rovina AKS budou pro překlad názvů používat stejné servery DNS. Po dokončení nasazení se nepodporuje změna IP adres serverů DNS a nebude možné aktualizovat adresy v zásobníku místní platformy Azure.

Tady jsou shrnuté důležité informace o adresách serverů DNS.

| # | Důležité informace |

|---|---|

| 0 | Servery DNS ve všech uzlech clusteru musí být stejné. |

| 2 | Servery DNS pro IP adresy infrastruktury musí být stejné jako ty použité pro uzly. |

| 3 | Řídicí rovina virtuálního počítače azure Resource Bridge a řídicí rovina AKS budou používat servery DNS nakonfigurované v rozsahu IP adres infrastruktury. |

| 4 | Po nasazení se nepodporuje změna serverů DNS. Před místním nasazením Azure se ujistěte, že plánujete strategii DNS. |

Požadavky na proxy server

Proxy server je pravděpodobně nutný pro přístup k internetu v rámci místní infrastruktury. Azure Local podporuje pouze neověřené konfigurace proxy serveru. Vzhledem k tomu, že k registraci uzlů ve službě Azure Arc se vyžaduje přístup k internetu, musí být konfigurace proxy serveru nastavená jako součást konfigurace operačního systému, aby se uzly počítačů zaregistrovaly. Další informace najdete v tématu Konfigurace nastavení proxy serveru.

Operační systém Azure Stack HCI má tři různé služby (WinInet, WinHTTP a proměnné prostředí), které vyžadují stejnou konfiguraci proxy serveru, aby se zajistilo, že všechny komponenty operačního systému mají přístup k internetu. Stejná konfigurace proxy serveru používaná pro uzly se automaticky přenese do virtuálního počítače mostu prostředků Arc a AKS a zajistí, aby měly během nasazování přístup k internetu.

Tady jsou shrnuté aspekty konfigurace proxy serveru:

| # | Situace |

|---|---|

| 0 | Před registrací uzlů ve službě Azure Arc je nutné dokončit konfiguraci proxy serveru. |

| 2 | Pro proměnné prostředí WinINET, WinHTTP a prostředí se musí použít stejná konfigurace proxy serveru. |

| 3 | Kontrola prostředí zajišťuje, aby konfigurace proxy serveru byla konzistentní napříč všemi komponentami proxy serveru. |

| 4 | Konfigurace proxy virtuálního počítače mostu prostředků Arc a AKS provádí orchestrátor během nasazování automaticky. |

| 5 | Podporují se jenom neověřené proxy servery. |

Požadavky brány firewall

V současné době je potřeba otevřít několik internetových koncových bodů v bránách firewall, abyste zajistili, že se k nim místní Azure a její komponenty úspěšně připojí. Podrobný seznam požadovaných koncových bodů najdete v tématu Požadavky brány firewall.

Před registrací uzlů ve službě Azure Arc je potřeba provést konfiguraci brány firewall. Pomocí samostatné verze kontroly prostředí můžete ověřit, že vaše brány firewall neblokují provoz odesílaný do těchto koncových bodů. Další informace najdete v tématu Azure Local Environment Checker k posouzení připravenosti nasazení pro místní Azure.

Tady jsou shrnuté aspekty brány firewall:

| # | Situace |

|---|---|

| 0 | Před registrací uzlů ve službě Azure Arc je potřeba provést konfiguraci brány firewall. |

| 2 | Kontrolu prostředí v samostatném režimu je možné použít k ověření konfigurace brány firewall. |

Krok 5: Určení konfigurace síťového adaptéru

Síťové adaptéry jsou kvalifikované podle typu síťového provozu (správa, výpočetní prostředky a úložiště), se kterými se používají. Při kontrole katalogu Systému Windows Server označuje certifikace systému Windows Server 2022, pro který síťový provoz jsou adaptéry kvalifikované.

Před nákupem počítače pro Místní Azure musíte mít alespoň jeden adaptér, který je kvalifikovaný pro správu, výpočetní prostředky a úložiště, protože všechny tři typy přenosů jsou vyžadovány v Místním Prostředí Azure. Cloudové nasazení spoléhá na síťOVOU ATC a konfiguruje síťové adaptéry pro odpovídající typy přenosů, takže je důležité používat podporované síťové adaptéry.

Výchozí hodnoty používané službou Network ATC jsou popsané v nastavení sítě clusteru. Doporučujeme použít výchozí hodnoty. S tímto postupem je možné v případě potřeby přepsat následující možnosti pomocí webu Azure Portal nebo šablon Resource Manageru:

- Sítě VLAN úložiště: Nastavte tuto hodnotu na požadované sítě VLAN pro úložiště.

- Pakety Jumbo: Definuje velikost paketů jumbo.

- Network Direct: Tuto hodnotu nastavte na false, pokud chcete zakázat RDMA pro síťové adaptéry.

-

Technologie Direct sítě: Nastavte tuto hodnotu na

RoCEv2hodnotu neboiWarp. - Přemostění datacenter priorit provozu (DCB): Nastavte priority, které odpovídají vašim požadavkům. Důrazně doporučujeme používat výchozí hodnoty DCB, protože tyto hodnoty ověřuje Microsoft a zákazníci.

Tady jsou shrnuté aspekty konfigurace síťového adaptéru:

| # | Situace |

|---|---|

| 0 | Použijte co nejvíce výchozí konfigurace. |

| 2 | Fyzické přepínače musí být nakonfigurovány podle konfigurace síťového adaptéru. Viz Požadavky na fyzickou síť pro Místní Azure. |

| 3 | Ujistěte se, že jsou vaše síťové adaptéry podporované pro místní Azure pomocí katalogu Windows Serveru. |

| 4 | Při přijetí výchozích hodnot síťová ATC automaticky nakonfiguruje IP adresy a sítě VLAN síťového adaptéru úložiště. To se označuje jako konfigurace automatické IP adresy úložiště. V některých případech se automatická IP adresa úložiště nepodporuje a potřebujete deklarovat každou IP adresu síťového adaptéru úložiště pomocí šablon Resource Manageru. |