針對將 SCEP 憑證配置檔部署至 Intune 中的裝置進行疑難解答

本文提供使用 Microsoft Intune 部署簡單憑證註冊通訊協定 (SCEP) 憑證配置檔的問題疑難解答指引。 憑證部署是 SCEP 通訊流程概觀的步驟 1。

SCEP 憑證配置檔和 SCEP 配置檔中指定的受信任憑證配置檔,必須同時指派給相同的使用者或相同的裝置。 下表顯示混合指派的預期結果:

| 信任的憑證配置檔指派包括使用者 | 受信任的憑證配置檔指派包括裝置 | 受信任的憑證配置檔指派包括用戶和裝置 | |

|---|---|---|---|

| SCEP 憑證配置檔指派包括使用者 | 成功 | 失敗 | 成功 |

| SCEP 憑證配置檔指派包括裝置 | 失敗 | 成功 | 成功 |

| SCEP 憑證配置檔指派包括使用者和裝置 | 成功 | 成功 | 成功 |

Android

Android 的 SCEP 憑證配置檔會以 SyncML 的形式登入裝置,並記錄在 OMADM 記錄中。

驗證Android裝置是否已傳送原則

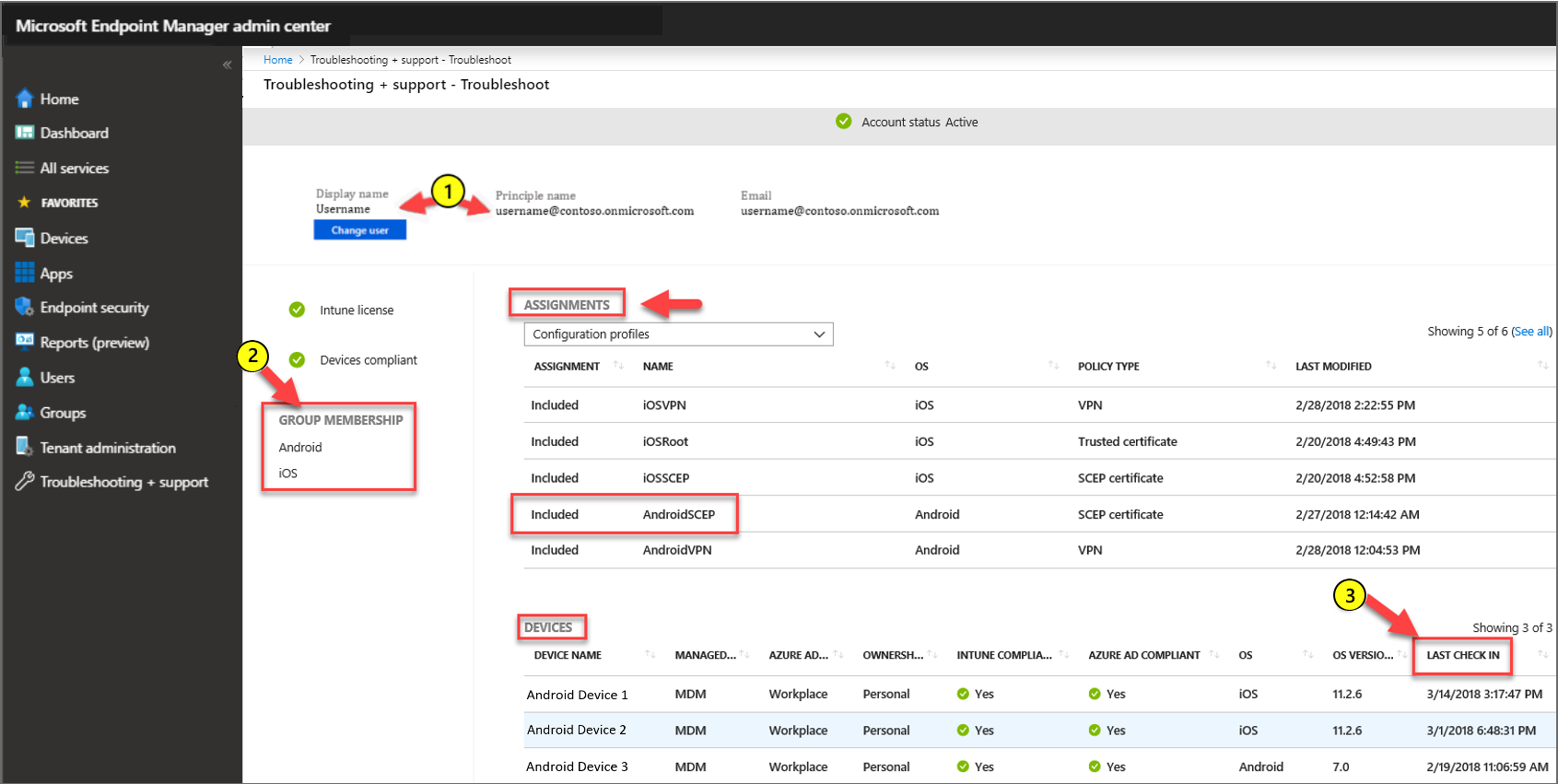

若要驗證配置檔已傳送至您預期的裝置,請在 Microsoft Intune 系統管理中心移至疑難解答 + 支援>疑難解答。 在 [疑難解答] 視窗中,將 [指派] 設定為 [組態配置檔],然後驗證下列設定:

指定應該接收 SCEP 憑證配置檔的使用者。

檢閱使用者的群組成員資格,以確保其位於您搭配SCEP憑證配置檔使用的安全組中。

檢閱裝置上次使用 Intune 簽入的時間。

驗證原則已連線到Android裝置

檢閱 裝置 OMADM 記錄。 尋找類似下列範例的專案,這些範例會在裝置從 Intune 取得設定檔時記錄:

Time VERB Event com.microsoft.omadm.syncml.SyncmlSession 9595 9 <?xml version="1.0" encoding="utf-8"?><SyncML xmlns="SYNCML:SYNCML1.2"><SyncHdr><VerDTD>1.2</VerDTD><VerProto>DM/1.2</VerProto><SessionID>1</SessionID><MsgID>6</MsgID><Target><LocURI>urn:uuid:UUID</LocURI></Target><Source><LocURI>https://a.manage.microsoft.com/devicegatewayproxy/AndroidHandler.ashx</LocURI></Source><Meta><MaxMsgSize xmlns="syncml:metinf">524288</MaxMsgSize></Meta></SyncHdr><SyncBody><Status><CmdID>1</CmdID><MsgRef>6</MsgRef><CmdRef>0</CmdRef><Cmd>SyncHdr</Cmd><Data>200</Data></Status><Replace><CmdID>2</CmdID><Item><Target><LocURI>./Vendor/MSFT/Scheduler/IntervalDurationSeconds</LocURI></Target><Meta><Format xmlns="syncml:metinf">int</Format><Type xmlns="syncml:metinf">text/plain</Type></Meta><Data>28800</Data></Item></Replace><Replace><CmdID>3</CmdID><Item><Target><LocURI>./Vendor/MSFT/EnterpriseAppManagement/EnterpriseIDs</LocURI></Target><Data>contoso.onmicrosoft.com</Data></Item></Replace><Exec><CmdID>4</CmdID><Item><Target><LocURI>./Vendor/MSFT/EnterpriseAppManagement/EnterpriseApps/ClearNotifications</LocURI></Target></Item></Exec><Add><CmdID>5</CmdID><Item><Target><LocURI>./Vendor/MSFT/CertificateStore/Root/{GUID}/EncodedCertificate</LocURI></Target><Data>Data</Data></Item></Add><Add><CmdID>6</CmdID><Item><Target><LocURI>./Vendor/MSFT/CertificateStore/Enroll/ModelName=AC_51…%2FLogicalName_39907…%3BHash=-1518303401/Install</LocURI></Target><Meta><Format xmlns="syncml:metinf">xml</Format><Type xmlns="syncml:metinf">text/plain</Type></Meta><Data><CertificateRequest><ConfigurationParametersDocument>&lt;ConfigurationParameters xmlns="http://schemas.microsoft.com/SystemCenterConfigurationManager/2012/03/07/CertificateEnrollment/ConfigurationParameters"&gt;&lt;ExpirationThreshold&gt;20&lt;/ExpirationThreshold&gt;&lt;RetryCount&gt;3&lt;/RetryCount&gt;&lt;RetryDelay&gt;1&lt;/RetryDelay&gt;&lt;TemplateName /&gt;&lt;SubjectNameFormat&gt;{ID}&lt;/SubjectNameFormat&gt;&lt;SubjectAlternativeNameFormat&gt;{ID}&lt;/SubjectAlternativeNameFormat&gt;&lt;KeyStorageProviderSetting&gt;0&lt;/KeyStorageProviderSetting&gt;&lt;KeyUsage&gt;32&lt;/KeyUsage&gt;&lt;KeyLength&gt;2048&lt;/KeyLength&gt;&lt;HashAlgorithms&gt;&lt;HashAlgorithm&gt;SHA-1&lt;/HashAlgorithm&gt;&lt;HashAlgorithm&gt;SHA-2&lt;/HashAlgorithm&gt;&lt;/HashAlgorithms&gt;&lt;NDESUrls&gt;&lt;NDESUrl&gt;https://breezeappproxy-contoso.msappproxy.net/certsrv/mscep/mscep.dll&lt;/NDESUrl&gt;&lt;/NDESUrls&gt;&lt;CAThumbprint&gt;{GUID}&lt;/CAThumbprint&gt;&lt;ValidityPeriod&gt;2&lt;/ValidityPeriod&gt;&lt;ValidityPeriodUnit&gt;Years&lt;/ValidityPeriodUnit&gt;&lt;EKUMapping&gt;&lt;EKUMap&gt;&lt;EKUName&gt;Client Authentication&lt;/EKUName&gt;&lt;EKUOID&gt;1.3.6.1.5.5.7.3.2&lt;/EKUOID&gt;&lt;/EKUMap&gt;&lt;/EKUMapping&gt;&lt;/ConfigurationParameters&gt;</ConfigurationParametersDocument><RequestParameters><CertificateRequestToken>PENlcnRFbn... Hash: 1,010,143,298</CertificateRequestToken><SubjectName>CN=name</SubjectName><Issuers>CN=FourthCoffee CA; DC=fourthcoffee; DC=local</Issuers><SubjectAlternativeName><SANs><SAN NameFormat="ID" AltNameType="2" OID="{OID}"></SAN><SAN NameFormat="ID" AltNameType="11" OID="{OID}">john@contoso.onmicrosoft.com</SAN></SANs></SubjectAlternativeName><NDESUrl>https://breezeappproxy-contoso.msappproxy.net/certsrv/mscep/mscep.dll</NDESUrl></RequestParameters></CertificateRequest></Data></Item></Add><Get><CmdID>7</CmdID><Item><Target><LocURI>./Vendor/MSFT/CertificateStore/SCEP</LocURI></Target></Item></Get><Add><CmdID>8</CmdID><Item><Target><LocURI>./Vendor/MSFT/GCM</LocURI></Target><Data>Data</Data></Item></Add><Replace><CmdID>9</CmdID><Item><Target><LocURI>./Vendor/MSFT/GCM</LocURI></Target><Data>Data</Data></Item></Replace><Get><CmdID>10</CmdID><Item><Target><LocURI>./Vendor/MSFT/NodeCache/SCConfigMgr</LocURI></Target></Item></Get><Get><CmdID>11</CmdID><Item><Target><LocURI>./Vendor/MSFT/NodeCache/SCConfigMgr/CacheVersion</LocURI></Target></Item></Get><Get><CmdID>12</CmdID><Item><Target><LocURI>./Vendor/MSFT/NodeCache/SCConfigMgr/ChangedNodes</LocURI></Target></Item></Get><Get><CmdID>13</CmdID><Item><Target><LocURI>./DevDetail/Ext/Microsoft/LocalTime</LocURI></Target></Item></Get><Get><CmdID>14</CmdID><Item><Target><LocURI>./Vendor/MSFT/DeviceLock/DevicePolicyManager/IsActivePasswordSufficient</LocURI></Target></Item></Get><Get><CmdID>15</CmdID><Item><Target><LocURI>./Vendor/MSFT/WorkProfileLock/DevicePolicyManager/IsActivePasswordSufficient</LocURI></Target></Item></Get><Final /></SyncBody></SyncML>

索引鍵項目的範例:

ModelName=AC_51bad41f-3854-4eb5-a2f2-0f7a94034ee8%2FLogicalName_39907e78_e61b_4730_b9fa_d44a53e4111c%3BHash=-1518303401NDESUrls&gt;&lt;NDESUrl&gt;https://<server>-contoso.msappproxy.net/certsrv/mscep/mscep.dll&lt;/NDESUrl&gt;&lt;/NDESUrls

iOS/iPadOS

驗證 iOS/iPadOS 裝置是否已傳送原則

若要驗證配置檔已傳送至您預期的裝置,請在 Microsoft Intune 系統管理中心移至疑難解答 + 支援>疑難解答。 在 [疑難解答] 視窗中,將 [指派] 設定為 [組態配置檔],然後驗證下列設定:

指定應該接收 SCEP 憑證配置檔的使用者。

檢閱使用者的群組成員資格,以確保其位於您搭配SCEP憑證配置檔使用的安全組中。

檢閱裝置上次使用 Intune 簽入的時間。

驗證已連線到 iOS 或 iPadOS 裝置的原則

檢閱裝置偵 錯記錄檔。 尋找類似下列範例的專案,這些範例會在裝置從 Intune 取得設定檔時記錄:

debug 18:30:54.638009 -0500 profiled Adding dependent ModelName=AC_51bad41f.../LogicalName_1892fe4c...;Hash=-912418295 to parent 636572740000000000000012 in domain PayloadDependencyDomainCertificate to system\

索引鍵項目的範例:

ModelName=AC_51bad41f.../LogicalName_1892fe4c...;Hash=-912418295PayloadDependencyDomainCertificate

Windows

驗證 Windows 裝置是否已傳送原則

若要驗證配置檔已傳送至您預期的裝置,請在 Microsoft Intune 系統管理中心,移至疑難解答 + 支援>疑難解答。 在 [疑難解答] 視窗中,將 [指派] 設定為 [組態配置檔],然後驗證下列設定:

指定應該接收 SCEP 憑證配置檔的使用者。

檢閱使用者的群組成員資格,以確保其位於您搭配SCEP憑證配置檔使用的安全組中。

檢閱裝置上次使用 Intune 簽入的時間。

驗證已連線到 Windows 裝置的原則

配置文件的原則抵達會以事件標識碼 306 登入 Windows 裝置的 DeviceManagement-Enterprise-Diagnostics-Provider>管理員記錄。

若要開啟記錄檔:

在裝置上,執行 eventvwr.msc 以開啟 Windows 事件檢視器。

展開 [應用程式和服務記錄>Microsoft>Windows>DeviceManagement-Enterprise-Diagnostic-Provider>Admin。

尋找類似下列範例的事件 306:

Event ID: 306 Task Category: None Level: Information User: SYSTEM Computer: <Computer Name> Description: SCEP: CspExecute for UniqueId : (ModelName_<ModelName>_LogicalName_<LogicalName>_Hash_<Hash>) InstallUserSid : (<UserSid>) InstallLocation : (user) NodePath : (clientinstall) KeyProtection: (0x2) Result : (Unknown Win32 Error code: 0x2ab0003).錯誤碼 0x2ab0003 會轉譯為 DM_S_ACCEPTED_FOR_PROCESSING。

非成功的錯誤碼可能會提供基礎問題的指示。

下一步

如果配置檔到達裝置,下一個步驟是檢閱 裝置到 NDES 伺服器通訊。