說明如何啟用 Microsoft 安全性 Copilot

若要開始使用 Microsoft 安全性 Copilot,組織必須採取步驟,才能將服務和使用者推出上線。 包括:

- 佈建 Copilot 容量

- 設定預設環境

- 指派角色權限

佈建容量

Microsoft Security Copilot 會以耗用性供應項目的形式銷售,這表示客戶會根據每小時計費的已佈建容量每月進行計費。 佈建的容量稱為安全性計算單位 (SCU)。 SCU 是用來在獨立和內嵌體驗中執行 Copilot 的計算能力測量單位。

系統管理員必須先佈建及配置容量,使用者才能開始使用 Copilot。 若要佈建容量:

您必須擁有 Azure 訂用帳戶。

您至少必須是資源群組層級的 Azure 擁有者或 Azure 參與者。

請記住,Microsoft Entra ID 中的全域管理員不一定預設具有 Azure 擁有者或 Azure 參與者角色。 Microsoft Entra 角色指派不授與對 Azure 資源的存取權。 作為 Microsoft Entra 中的全域系統管理員,您可以透過 Azure 入口網站啟用 Azure 資源的存取管理。 如需詳細資料,請參閲提高存取權以管理所有 Azure 訂用帳戶和管理群組。 您啟用了對 Azure 資源的存取管理後,就可以設定適當 Azure 角色。

佈建容量有兩個選項:

- 在 Security Copilot 內佈建容量 (建議) - 當您第一次以系統管理員身分開啟 Security Copilot 時,精靈會引導您完成為貴組織設定容量的步驟。 精靈會提示您輸入資訊,包括您的 Azure 訂用帳戶、資源群組、區域、容量名稱和 SCU 數量。

- 透過 Azure 佈建容量 - Azure 入口網站現在包含 Security Copilot 即服務。 選取服務後會開啟您輸入資訊的頁面,包括您的 Azure 訂用帳戶、資源群組、區域、容量名稱和 SCU 數量。

注意

無論您選擇的方法為何,您都必須至少購買 1 個,最多 100 個的 SCU。

無論您選擇佈建容量的方法為何,該程序都會採用資訊,並在 Azure 訂用帳戶內為 Microsoft Security Copilot 服務建立資源群組。 SCU 是該資源群組內的 Azure 資源。 部署 Azure 資源可能需要幾分鐘的時間。

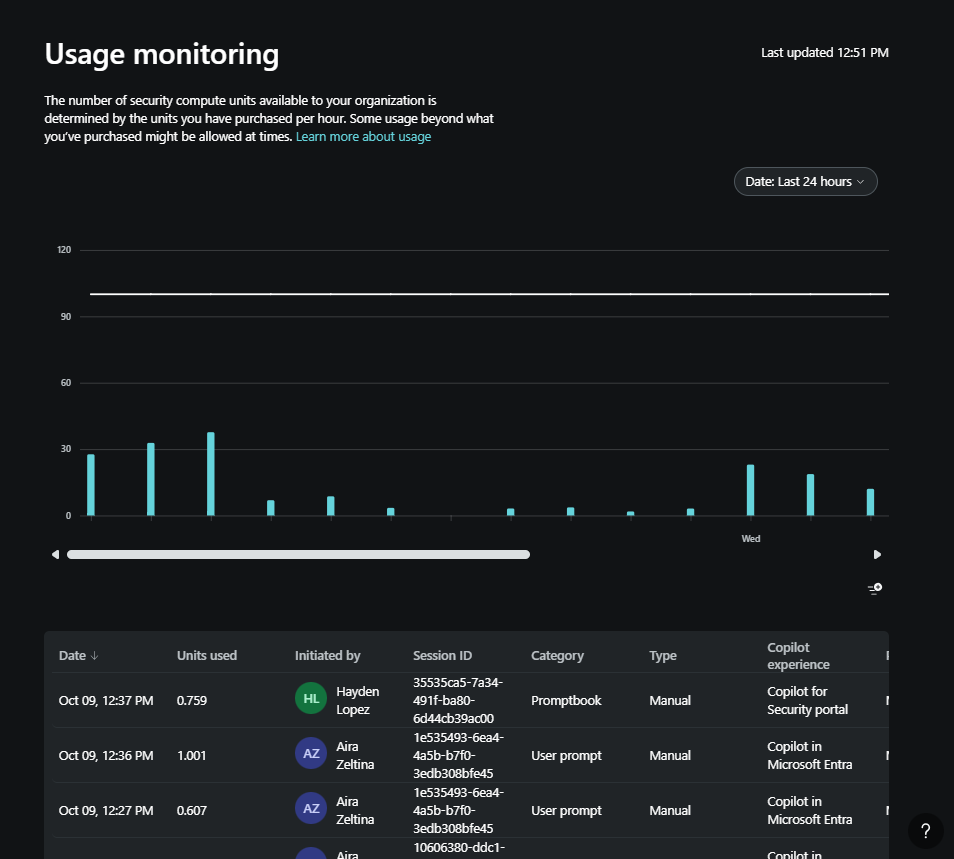

系統管理員完成上線至 Copilot 的步驟後,其可以藉由在 Azure 入口網站或 Microsoft Security Copilot 產品本身內增加或減少佈建的 SCU 來管理容量。 Security Copilot 為容量擁有者提供使用方式監視儀表板,使其能夠追蹤一段時間的使用量,並做出有關佈建容量的明智決策。 作為擁有者,您可查看工作階段內使用的單位數目、工作階段期間使用的特定外掛程式,以及這些工作階段的啟動者。 儀表板也可讓您順暢地套用篩選和匯出使用量資料。 儀表板包括最多 90 天的資料。

設定預設環境

若要設定預設環境,您必須具備下列其中一個 Microsoft Entra ID 角色:

- 全域管理員

- 安全性系統管理員

在設定 Security Copilot 期間,系統會提示您進行設定。 包括:

SCU 容量 - 選取先前佈建的 SCU 容量。

資料儲存 - 當組織加入 Copilot 時,系統管理員必須確認租用戶的地理位置,因為服務收集的客戶資料將儲存在那裡。 Microsoft Security Copilot 會在歐盟 (EUDB)、英國、美國、澳洲和紐西蘭、日本、加拿大和南美洲的 Microsoft Azure 資料中心運作。

決定您的提示評估位置 - 您可以限制地理區域內的評估,或允許全球任何位置的評估。

在 Microsoft Purview 中記錄稽核資料 - 該項目位於獨立體驗內的初始設定中,並列在擁有者設定之下,您可以選擇允許 Microsoft Purview 處理及儲存系統管理員動作、使用者動作和 Copilot 回應。 這包括來自任何 Microsoft 和 Microsoft 以外整合好的資料。 如果您選擇加入,且已使用 Microsoft Purview,則不需要採取進一步的動作。 如果您選擇加入,但尚未使用 Purview,則必須遵循 Microsoft Purview 指南來設定有限的體驗。

貴組織的資料 - 系統管理員也必須加入或退出資料共用選項。 這些選項是獨立體驗內初始設定的一部分,也會列在擁有者設定之下。 開啟或關閉下列任一個選項的切換開關:

允許 Microsoft 使用人工檢閱從 Security Copilot 擷取資料,以驗證產品效能:開啟時,客戶資料會與 Microsoft 共用以改善產品。 系統會評估提示和回應,以了解是否已選取正確的外掛程式、輸出是否符合預期、如何改善回應、延遲和輸出格式。

允許 Microsoft 從 Security Copilot 擷取和人工檢閱資料,以建置及驗證 Microsoft 的安全性 AI 模型:開啟時,客戶資料會與 Microsoft 共用以改善 Copilot AI。 選擇加入「不會」允許 Microsoft 使用客戶資料來訓練基礎模型。 會對提示和回應進行評估以增強回應並確保它們是您所期望且對您是有用的內容。

如需 Microsoft 如何處理您的資料的詳細資訊,請參閱資料安全性和隱私權。

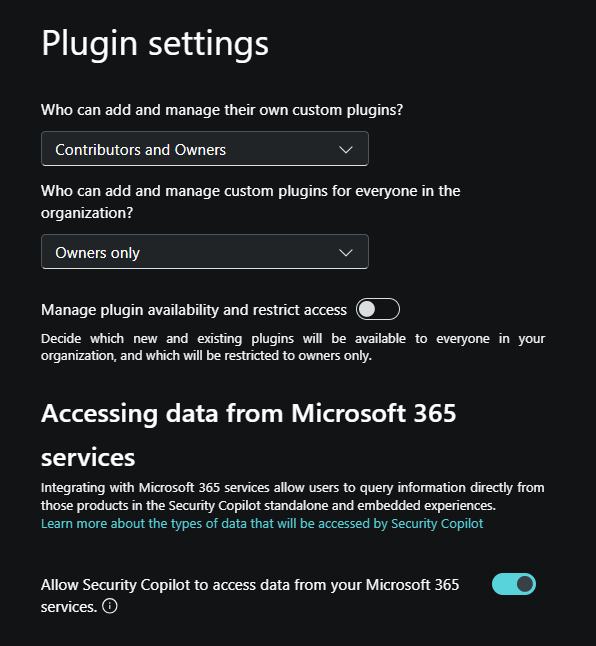

外掛程式設定 - 系統管理員會管理外掛程式,並設定是否允許 Security Copilot 從您的 Microsoft 365 服務存取資料。

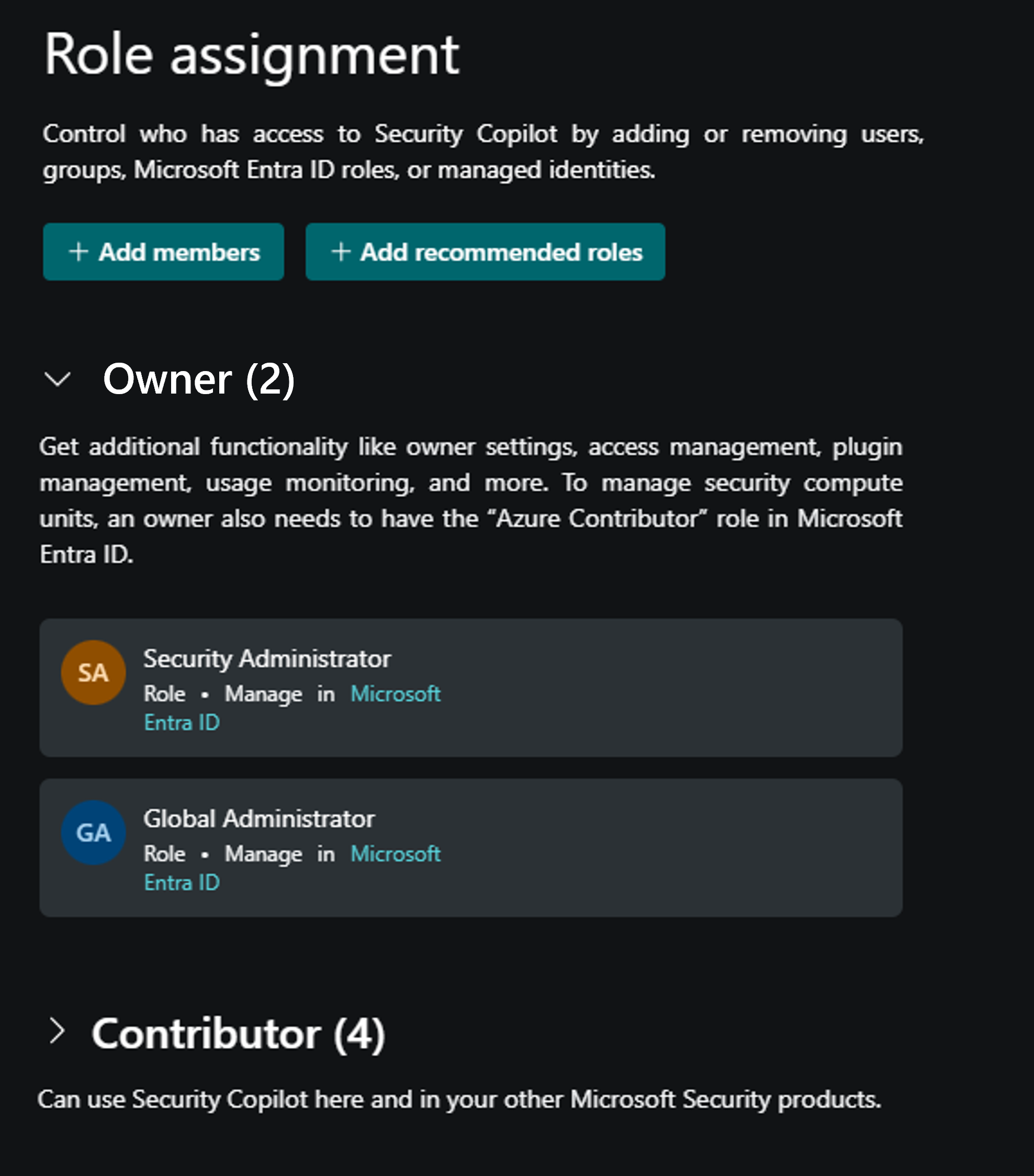

角色權限

若要確保使用者可以存取 Copilot 的功能,他們必須具有適當的角色權限。

您可以使用 Microsoft Entra ID 角色或 Security Copilot 角色來指派權限。 最佳做法是提供適用於每位使用者的最低特殊權限角色。

Microsoft Entra ID 角色如下:

- 全域管理員

- 安全性系統管理員

- 安全性操作員

- 安全性讀取者

雖然這些 Microsoft Entra ID 角色會授與使用者不同層級的 Copilot 存取權,但這些角色的範圍會延伸到 Copilot 以外。 基於這個理由,Security Copilot 引進了兩個角色,其功能類似存取群組,但非 Microsoft Entra ID 角色。 相反地,其只會控制 Security Copilot 平台功能的存取權。

Microsoft Security Copilot 角色如下:

- Copilot 擁有者

- Copilot 參與者

Microsoft Entra 中的安全性系統管理員和全域系統管理員角色會自動繼承 Copilot 擁有者存取權。

只有擁有全域系統管理員、安全性系統管理員或 Copilot 擁有者角色的使用者,才能透過於 Copilot 內新增/移除擁有者和參與者角色的成員,以在 Copilot 中指派角色。

系統管理員/擁有者可以納入為參與者角色成員的群組為建議 Microsoft 安全性角色群組。 此群組只存在於 Security Copilot 內,而且是現有Microsoft Entra 角色的搭售方案。 當您將此群組新增為參與者角色的成員時,屬於 Entra ID 角色成員 (包含於建議 Microsoft 安全性角色群組內) 的所有使用者都可以存取 Copilot 平台。 此選項可一種提供快速、安全的方式,讓已經能夠透過 Microsoft 外掛程式存取 Copilot 所用安全性資料的組織內使用者得以存取 Copilot 平台。

如需針對每個角色授與之權限的詳細清單,請參閱瞭解 Microsoft Security Copilot 中的驗證的指定角色一節。

Copilot 外掛程式和角色需求

您的角色可控制您有權存取的活動,例如進行設定、指派權限或執行工作。 Copilot 不會超越您所擁有的存取權。 此外,各個 Microsoft 外掛程式可能還有自己的角色需求來存取其代表的服務和資料。 例如,已獲指派安全性操作員角色或 Copilot 工作區參與者角色的分析師能夠存取 Copilot 入口網站和建立工作階段,但若要利用 Microsoft Sentinel 外掛程式,則需要具有適當的角色 (例如 Microsoft Sentinel 讀取者) 才能存取工作區中的事件。 若要存取可透過 Microsoft Intune 外掛程式取得的裝置、權限和原則,該相同的分析師還需要另一個服務特定的角色 (例如 Intune 端點安全性管理員角色)。

一般而言,Copilot 中的 Microsoft 外掛程式會利用 OBO (代表) 模型 - 這意味著 Copilot 知道客戶擁有特定產品的授權且會自動登入這些產品。 然後,Copilot 可以在啟用外掛程式及設定參數 (如果適用) 時存取特定的產品。 某些需要設定的 Microsoft 外掛程式,可能包含用於驗證 OBO 模型的可設定參數。