練習在 Privileged Identity Management 中指派 Azure 資源角色

指派 Azure 資源角色

Microsoft Entra Privileged Identity Management (PIM) 可以管理內建的 Azure 資源角色以及自訂角色,包含 (但不限於) 下列角色:

- 擁有者

- 使用者存取系統管理員

- 參與者

- 安全性系統管理員

- 安全性管理員

請遵循下列步驟來讓使用者有資格成為 Azure 資源角色。

以租使用者系統管理員的身分登入 Microsoft Entra 系統管理中心。

搜尋,接著選取 [Microsoft Entra Privileged Identity Management]。

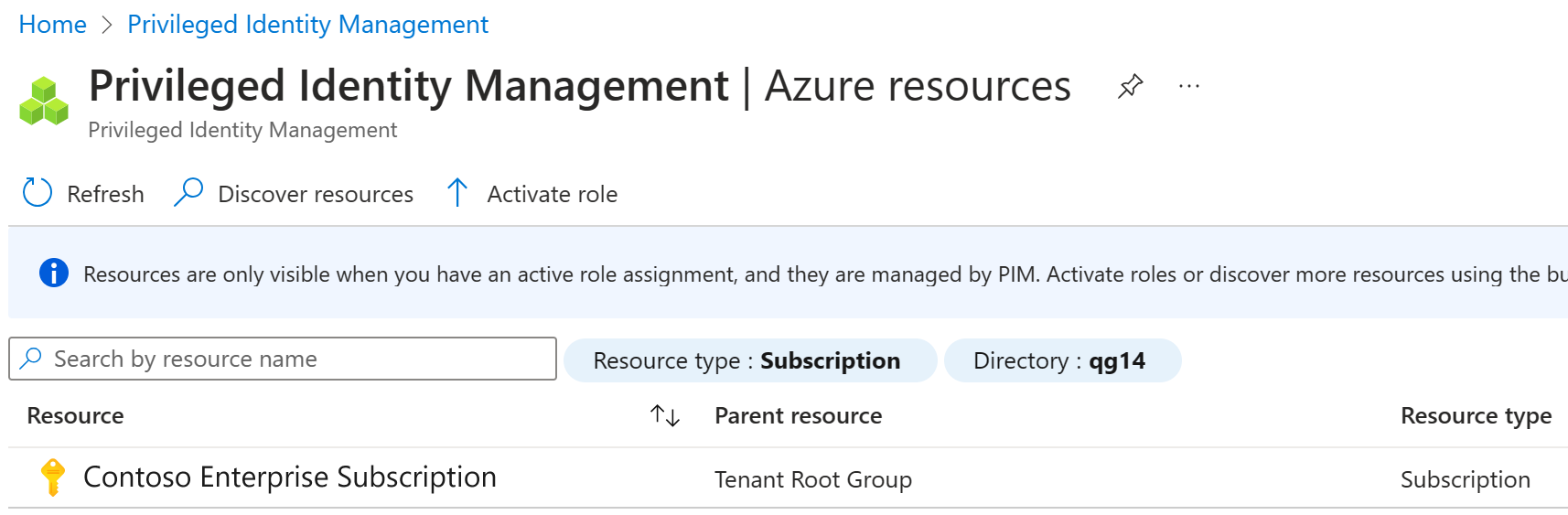

在 [Privileged Identity Management] 功能表的左側導覽列中,選取 [Azure AD 資源]。

開啟頂端功能表,選取 [探索資源]。

在 [Azure 資源 - 探索] 畫面中,選取您的訂閱,然後在頂端功能表上,選取 [管理資源]。

在 [將選取的資源上線以進行管理] 對話方塊中,檢閱資訊,然後選取 [確定]。

當上線完成時,關閉 [Azure 資源 - 探索] 畫面。

在 [Azure 資源] 畫面中,選取您剛剛新增的資源。

在左側導覽功能表的 [管理] 底下,選取 [角色] 以查看 Azure 資源的角色清單。

在頂端功能表上,選取 [+ 新增指派]。

在 [新增指派] 對話方塊 中,選取 [選取角色] 功能表,然後選取 [API 管理服務參與者]。

在 [選取成員] 底下,選取 [未選取任何成員]。

在 [選取成員或群組] 窗格中,選取您組織中將指派角色的帳戶。

選取 [下一步] 。

在 [設定] 索引標籤的 [指派類型] 底下,選取 [符合資格]。

- 符合資格的指派會要求角色成員先執行某個動作才能使用此角色。 動作可能包括執行多重要素驗證 (MFA) 檢查、提供業務理由,或向指定的核准者要求核准。

- 有效的指派不要求成員先執行某個動作才能使用此角色。 指派為有效的成員會永遠具有指派給角色的權限。

變更開始和結束日期和時間,以指定指派的持續時間。

完成後,選取 [指派]。

建立新的角色指派之後,即會顯示狀態通知。

更新或移除現有資源角色指派

請遵循下列步驟來更新或移除現有角色指派。

- 開啟 Microsoft Entra Privileged Identity Management。

- 選取 [Azure 資源]。

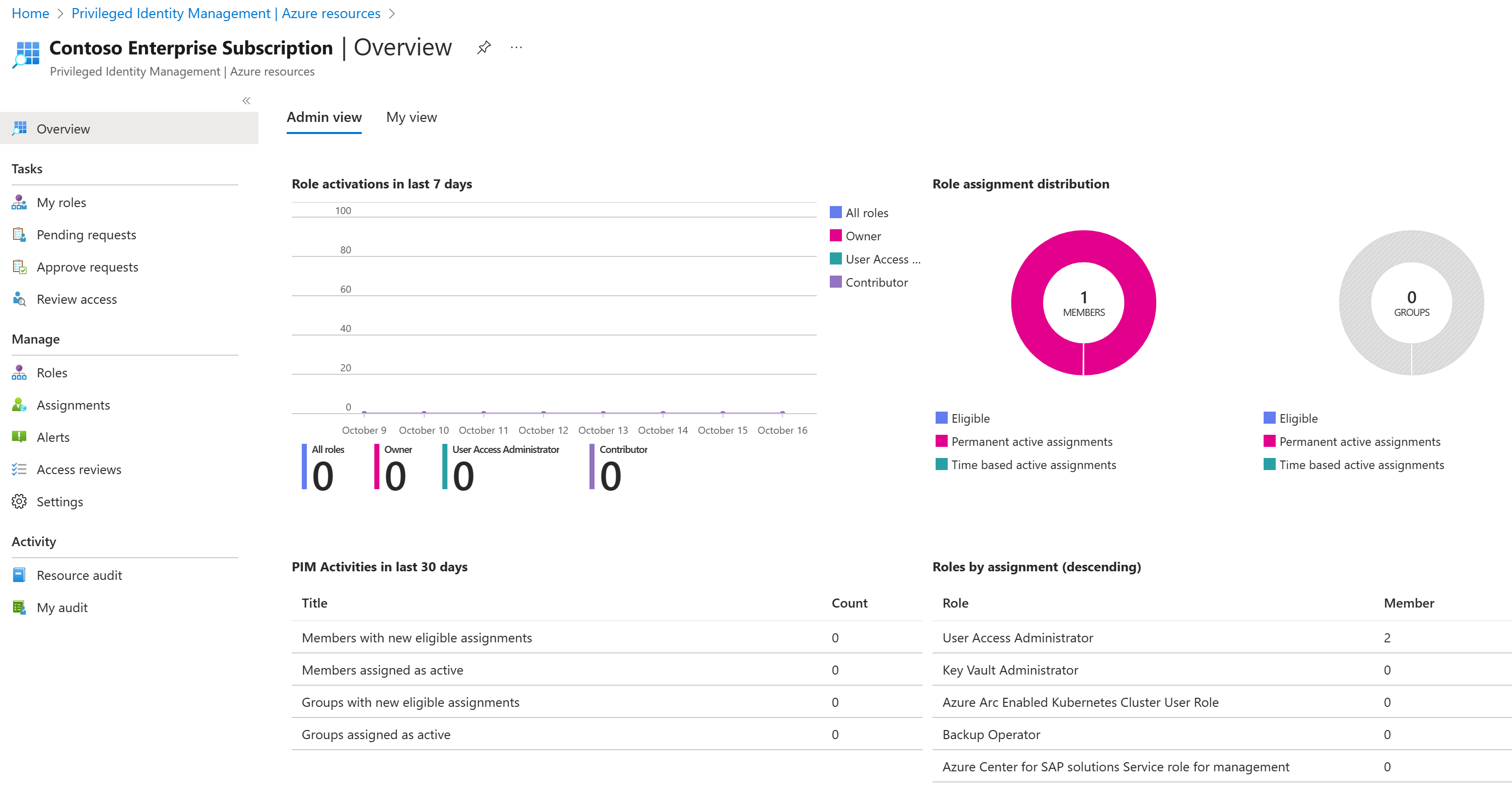

- 選取您要管理的資源,以開啟其 [概觀] 頁面。

- 在 [管理] 底下,選取 [指派]。

- 在 [符合資格的角色] 索引標籤的 [動作] 欄位中,檢閱可用的選項。

- 選取移除。

- 在 [移除] 對話方塊中,檢閱資訊,然後選取 [是]。