使用行為封鎖

現今的威脅環境是藉由存留在環境中的無檔案惡意程式碼造成溢位。 具有高度多型威脅的惡意程式碼 (其變動速度讓傳統解決方案難以跟上),以及可調整為對手在遭入侵裝置上找到的人為攻擊。 傳統的安全性解決方案不足以防止這類攻擊。 您需要人工智慧 (AI) 和機器學習 (ML) 支援的功能,例如適用於端點的 Defender 中包含的行為封鎖及圍堵。

行為封鎖及圍堵功能可協助您根據其行為和處理序樹狀結構來識別和停止威脅,即使已啟動威脅也是一樣。 下一代保護、EDR 和適用於端點的 Defender 元件和功能,會在行為封鎖及圍堵功能中一起運作。

行為封鎖及圍堵功能可用於適用於端點的 Defender 多個元件和功能,以便立即停止攻擊並防止攻擊進行。

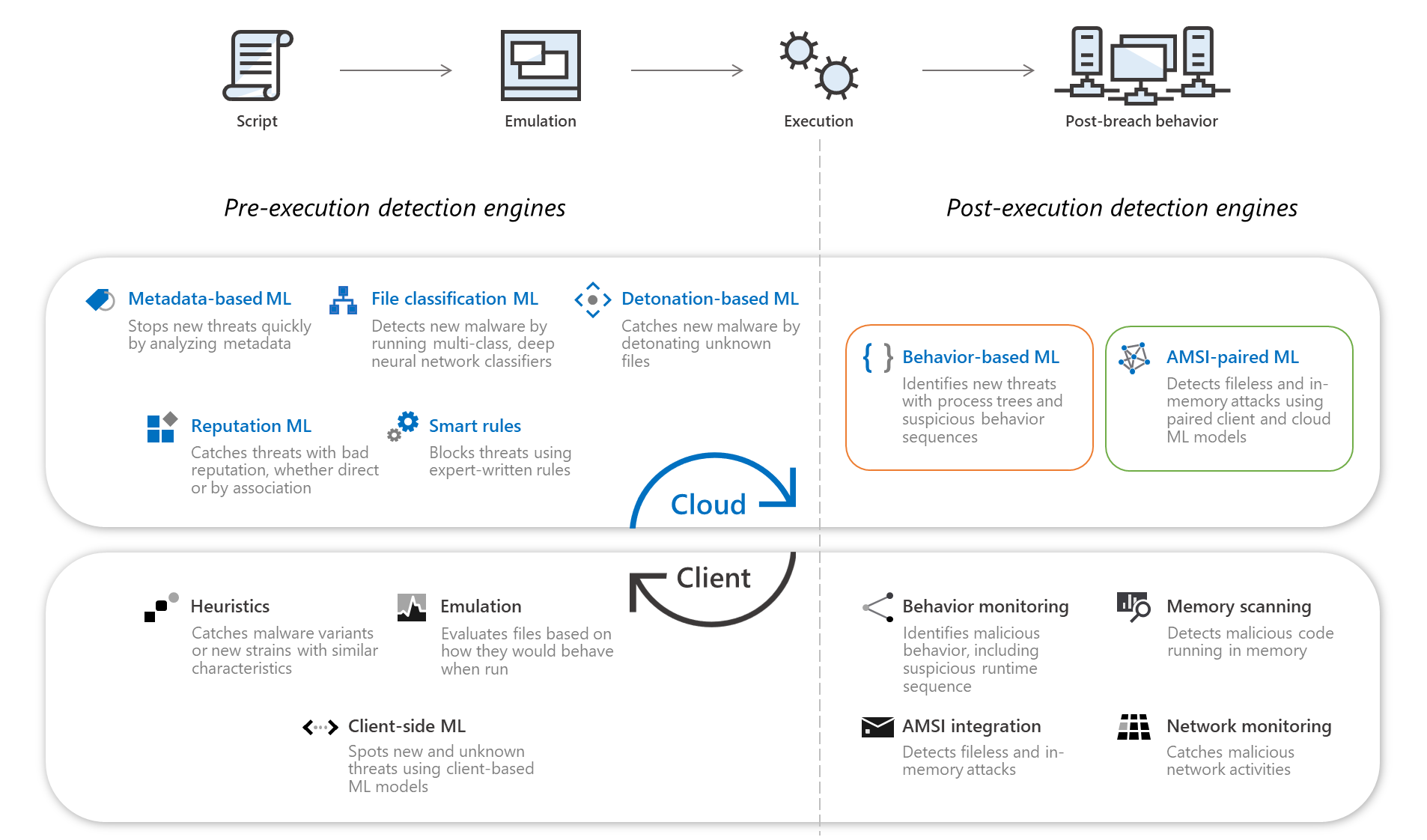

下一代保護 (包括 Microsoft Defender 防毒軟體) 可以藉由分析行為來偵測威脅,並且停止已開始執行的威脅。

端點偵測和回應 (EDR) 會從您的網路、裝置和作業系統 (OS) 核心行為之間收到安全性信號。 當偵測到威脅時,就會建立警示。 相同類型的多個警示會彙總到事件中,讓您的安全性作業小組更容易調查和回應。

適用於端點的 Defender 在身分識別、電子郵件、資料和應用程式之間具有廣泛的光學功能。 以及透過 EDR 接收的網路、端點和核心行為訊號。 適用於端點的 Defender 會處理這些訊號、引發偵測警示,以及連接事件中相關警示的元件 Microsoft Defender 全面偵測回應。

有了這些功能,即使威脅開始執行,也可以防止或封鎖更多威脅。 偵測到可疑的行為時,會圍堵威脅、建立警示,而威脅會停止執行。

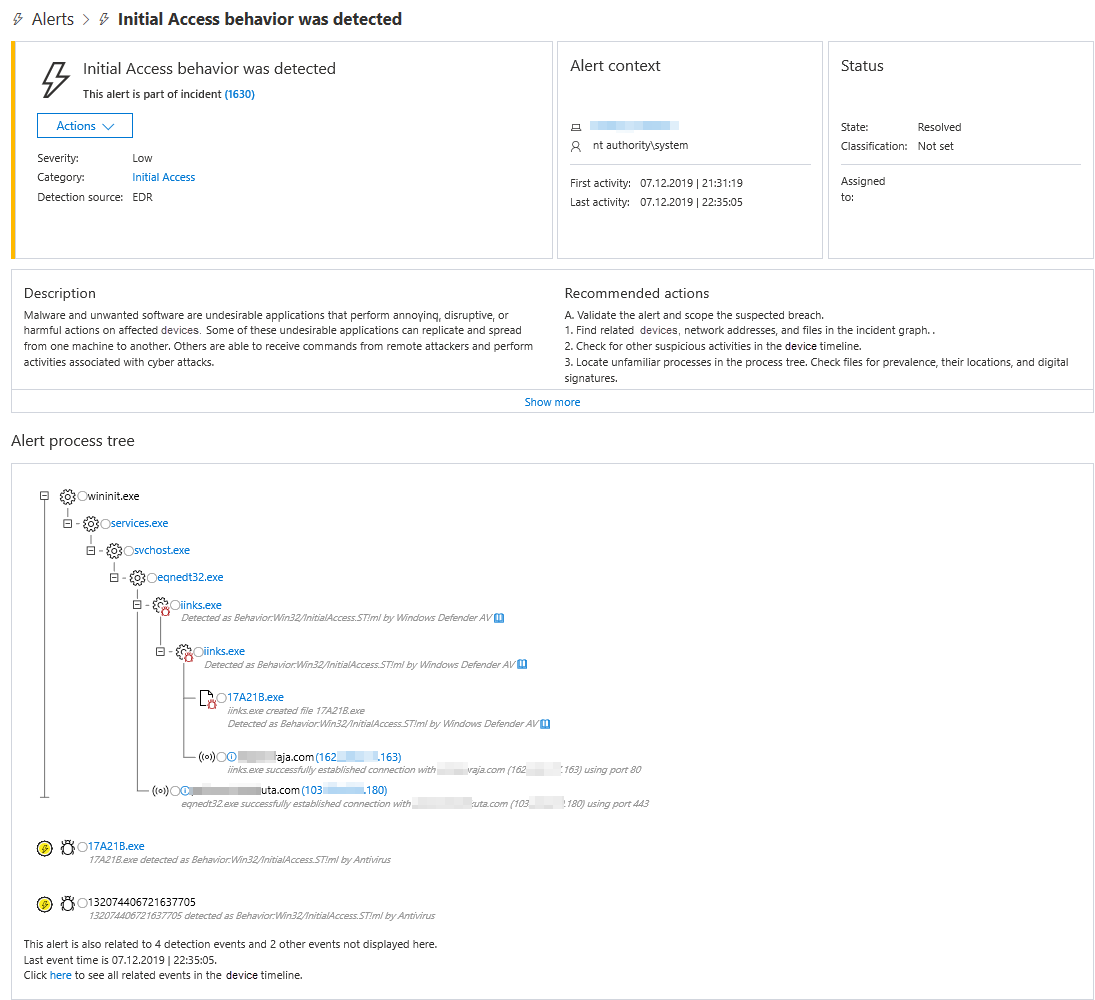

下圖顯示由行為封鎖及圍堵功能觸發的警示範例:

用戶端行為封鎖

用戶端行為封鎖是適用於端點的 Defender 中行為封鎖及圍堵功能的元件。 當在稱為用戶端或端點的裝置上偵測到可疑的行為時,系統會自動封鎖、檢查和補救檔案或應用程式等成品。

用戶端行為封鎖的運作方式

Microsoft Defender 防毒軟體可以在裝置上偵測可疑的行為、惡意程式碼、無檔案和記憶體內部攻擊等等。 偵測到可疑的行為時,Microsoft Defender 防毒軟體會監視這些可疑行為及其處理序樹狀結構,並將其傳送至雲端保護服務。 機器學習會在幾毫秒內區分惡意應用程式和良好行為,並將每個成品分類。 一旦發現有惡意的成品,就會在裝置上封鎖。

每當偵測到可疑行為時,就會產生警示,並在 Microsoft Defender 入口網站中顯示

用戶端行為封鎖是有效的,因為不僅有助於防止攻擊啟動,還能協助停止已經開始執行的攻擊。 利用意見反應-迴圈封鎖 (另一項行為封鎖及圍堵的功能),貴組織中的其他裝置會防止攻擊。

行為型偵測

行為型偵測是根據 MITRE ATT&CK Matrix for Enterprise 來命名。 命名慣例有助於識別觀察到惡意行為的攻擊階段:

| 策略 | 偵測威脅名稱 |

|---|---|

| 初始存取 | Behavior:Win32/InitialAccess.*!ml |

| 執行 | Behavior:Win32/Execution.*!ml |

| 持續性 | Behavior:Win32/Persistence.*!ml |

| 權限提升 | Behavior:Win32/PrivilegeEscalation.*!ml |

| 防禦規避 | Behavior:Win32/DefenseEvasion.*!ml |

| 認證存取權 | Behavior:Win32/CredentialAccess.*!ml |

| 探索 | Behavior:Win32/Discovery.*!ml |

| 橫向移動 | Behavior:Win32/LateralMovement.*!ml |

| 集合 | Behavior:Win32/Collection.*!ml |

| 命令與控制 | Behavior:Win32/CommandAndControl.*!ml |

| 外流 | Behavior:Win32/Exfiltration.*!ml |

| 影響 | Behavior:Win32/Impact.*!ml |

| 未分類 | Win32/Generic.*!ml |

意見反應-迴圈封鎖

意見反應-迴圈封鎖 (也稱為快速保護) 是適用於端點的 Microsoft Defender 中行為封鎖及圍堵功能的元件。 有了意見反應-迴圈封鎖,貴組織內的裝置就能更妥善防範攻擊。

意見反應-迴圈封鎖的運作方式

偵測到可疑的行為或檔案時 (例如由 Microsoft Defender 防毒軟體偵測),該成品的相關資訊會傳送至多個分類器。 快速保護迴圈引擎會檢查資訊,並且讓資訊與其他信號相互關聯,以決定是否要封鎖檔案。 檢查和分類成品會快速進行。 導致快速封鎖已確認的惡意程式碼,並在整個生態系統中驅動保護。

在快速保護的情況下,可能會在裝置、組織中的其他裝置,以及其他組織中的裝置上停止攻擊,因為攻擊會嘗試擴大其據點。

封鎖模式中的端點偵測和回應

當封鎖模式中的端點偵測和回應 (EDR) 開啟時,適用於端點的 Defender 會將透過入侵後保護觀察到的惡意程式碼成品或行為封鎖。 封鎖模式中的 EDR 可在幕後運作,以補救入侵後偵測到的惡意成品。

封鎖模式中的 EDR 也會與威脅和弱點管理整合。 貴組織的安全性小組將會取得安全性建議,以在封鎖模式開啟 EDR (如果尚未啟用)。

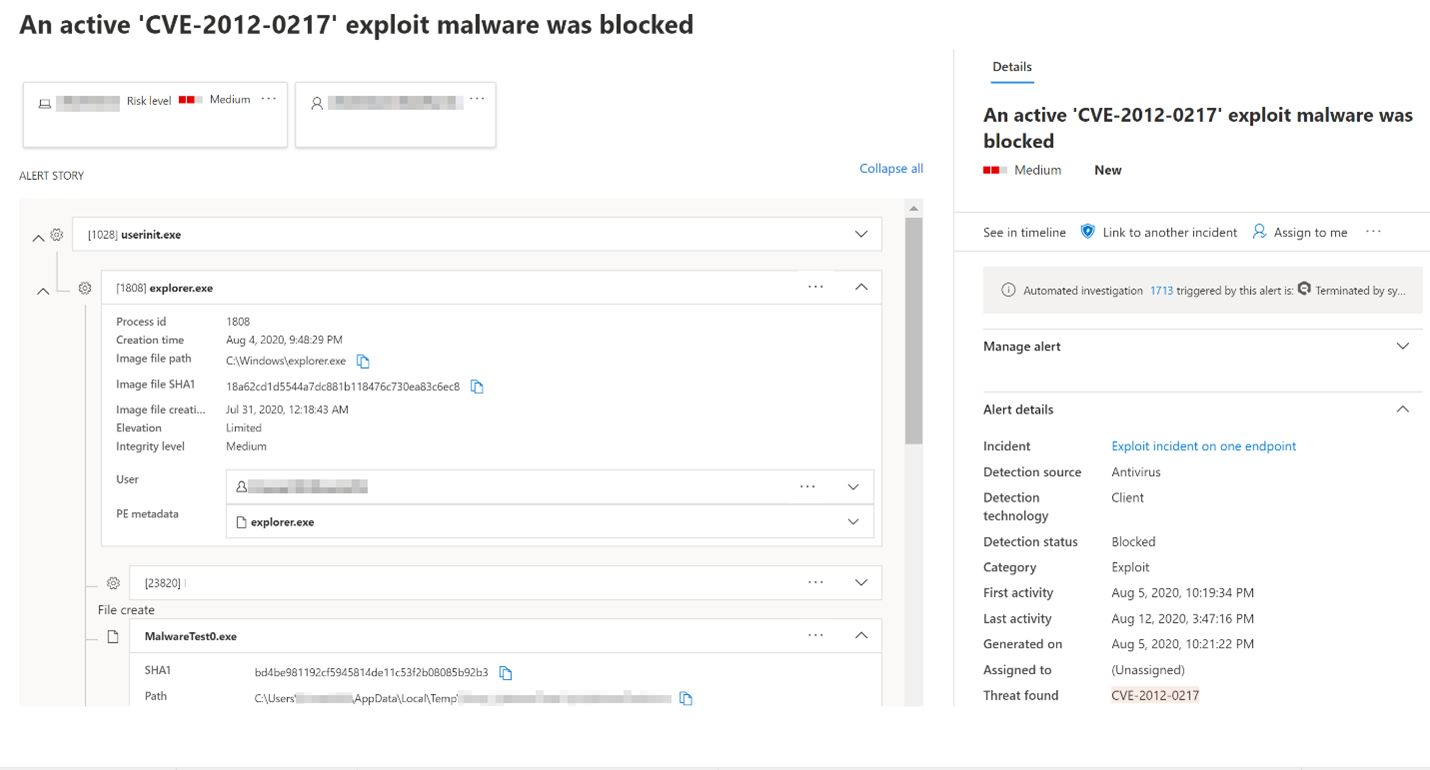

偵測到某個項目時,會發生什麼事?

開啟封鎖模式中的 EDR 並偵測到惡意成品時,會採取封鎖和補救動作。 您會在 [控制中心] 中看到 [已封鎖] 或 [已防止] 的已完成動作偵測狀態。

下圖顯示透過封鎖模式中的 EDR 偵測到並封鎖的垃圾軟體執行個體: