啟用傳遞驗證

Microsoft Entra 傳遞驗證 (PTA) 是 Microsoft 365 功能,可協助增強使用者存取 Microsoft 365 服務的安全性。 透過 PTA,使用者可以使用其內部部署的 Active Directory 認證向 Microsoft 365 服務進行驗證,而不需要在雲端中儲存密碼。 此設計可協助降低密碼相關攻擊的風險,例如網路釣魚或密碼噴射。

PTA 也可讓您強制執行多重要素驗證 (MFA) 和條件式 Microsoft 365 Access 服務等原則。 因此,即使攻擊者竊取使用者的內部部署認證,他們仍必須提供其他驗證因素,例如一次性密碼或生物特徵辨識因數,才能存取 Microsoft 365 服務。

此外,PTA 還提供即時驗證的驗證。 系統會將驗證要求直接傳送至內部部署的 Active Directory,而不是透過雲端路由傳送。 此設計有助於改善驗證效能,並降低延遲相關問題的風險。

整體而言,PTA 可以是 Microsoft 365 中安全使用者存取策略的重要元件,特別是針對下列組織:

- 需要維護內部部署身分識別系統。

- 想要將密碼相關攻擊的風險降到最低。

稍早檢查使用者驗證選項的訓練已向您介紹 Microsoft Entra 傳遞驗證 (PTA)。 本單元會更詳細地探討 PTA 運作方式的機制,以及組織如何加以啟用。

那麼,為什麼組織應該實作 PTA?

使用者通常會偏好為雲端和內部部署資源維護一組登入認證。 常見的情感是要記住的用戶名稱和密碼越少越好。 許多組織都使用 Microsoft Entra Connect Sync 與密碼雜湊同步處理來達成此目標。 透過這項功能,Microsoft 365 會在雲端中完成密碼驗證。

不過,有些組織偏好在內部部署環境中完成所有驗證。 偏好內部部署驗證的公司通常需要立即強制執行內部部署使用者帳戶狀態、密碼原則和登入時數的安全性需求。 在過去,慣用內部部署驗證的組織會部署 Active Directory 同盟服務 (AD FS),並在同盟模式中設定其 Microsoft Entra 租用戶。 系統接著會將內部部署或雲端中資源的每個驗證要求導向組織在本機部署的 AD FS 伺服器。

此 AD FS 解決方案的問題在於,對許多組織而言,部署和管理本機部署的 AD FS 基礎結構通常過於嚴苛、昂貴而且複雜。 為了解決此問題,Microsoft 已更新 Microsoft Entra Connect Sync,以包含稱為「Microsoft Entra 傳遞驗證」的選擇性功能。

Microsoft Entra 傳遞驗證可確保依賴 Microsoft Entra ID 之服務的密碼驗證一律會針對內部部署的 Active Directory 執行。 如果 PTA 失敗,如果組織已啟用自動容錯移轉,系統就會執行自動容錯移轉至密碼雜湊同步處理。 不同於使用 AD FS 的解決方案,PTA 很容易實作和維護。

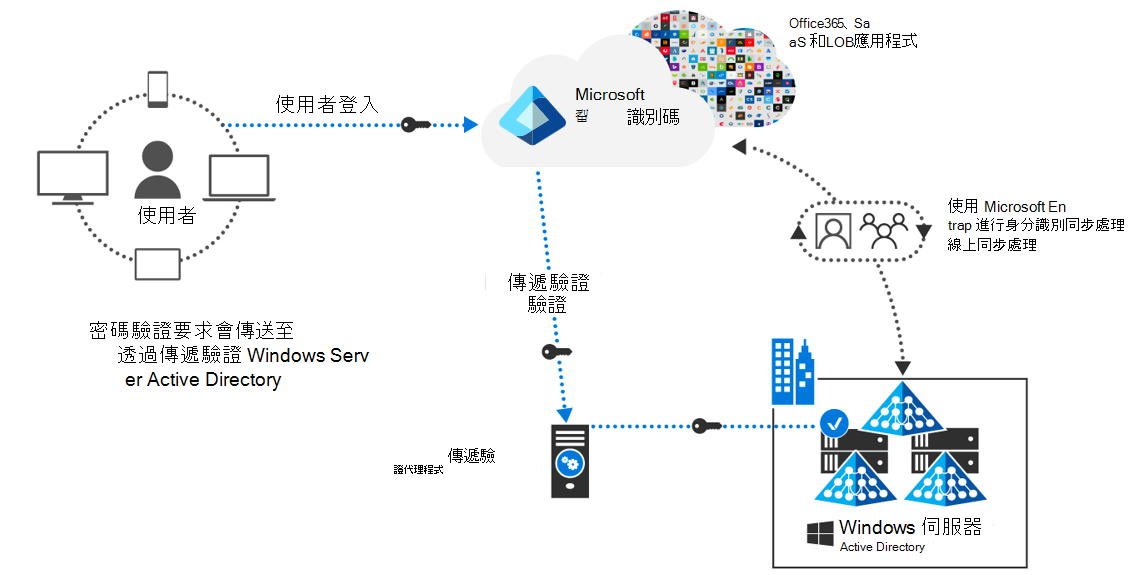

Microsoft Entra 傳遞驗證流程

Microsoft Entra 傳遞驗證是使用 Microsoft Entra Connect Sync 來設定。其運作方式是使用接聽外部密碼驗證要求的內部部署代理程式。 您可以將此代理程式部署到一或多部伺服器,以提供高可用性。 不需要將此伺服器部署到您的周邊網路,因為所有通訊都是僅輸出。 組織應該加入執行代理程式的伺服器,以傳遞驗證給包含公司使用者的 Active Directory 網域。

下圖顯示使用者登入程序在實作 PTA 時的運作方式。 總結:

- 系統會在使用者存取依賴 Microsoft Entra ID 的雲端服務時,向使用者顯示 Microsoft Entra 登入頁面。

- 使用者輸入其認證之後,Microsoft Entra 服務會檢查組織是否已針對使用者的網域設定連接器以進行傳遞驗證。

- 如果組織已設定連接器,系統會將使用者的認證放在連接器佇列上以進行驗證。

- 部署在內部部署的連接器代理程式接著會擷取使用者的認證,並針對本機部署的 Active Directory 進行驗證。

- 系統會將 Active Directory 的回應傳回至連接器,進而將此回應提供給 Microsoft Entra ID。

啟用 Microsoft Entra 傳遞驗證

若要啟用 Microsoft Entra 傳遞驗證,組織必須:

- 執行 [Microsoft Entra 連線同步設定精靈]。

- 選取 [使用者登入] 頁面上的 [傳遞驗證] 選項。

組織必須在執行 Microsoft Entra Connect Sync 的相同伺服器上部署第一個傳遞驗證連接器。 Microsoft 建議組織在至少多一部伺服器上部署額外的連接器。 這樣做有助於達到一組可用連接器之間的負載平衡,以達到高可用性和備援性。 組織可以將 Microsoft Entra 應用程式 Proxy 連接器下載為其他伺服器的個別安裝。

組織必須確保 Microsoft Entra 傳遞驗證所需的所有連接埠可用性。 下表會指明這些連接埠。

| Port | 描述 |

|---|---|

| 80 | 啟用輸出 HTTP 流量以進行安全性驗證,例如 TLS/SSL 憑證撤銷清單。 |

| 443 | 針對 Microsoft Entra ID 啟用使用者驗證。 |

| 8080/443 | 啟用連接器啟動程序序列和連接器自動更新。 |

| 9090 | 啟用連接器註冊 (只有連接器註冊程序需要)。 |

| 9091 | 啟用連接器信任憑證自動更新。 |

| 9352,5671 | 針對傳入要求啟用連接器與 Microsoft Entra 服務之間的通訊。 |

| 9350 | [選擇性] 為傳入要求提供更好的效能。 |

| 10100–10120 | 允許從連接器返回 Microsoft Entra ID 的回應。 |

其他閲讀資源。 如需詳細資訊,請參閱 使用 Microsoft Entra 傳遞驗證 的使用者登入。