管理 Azure AD 中的外部共同作業

Azure Active Directory 是 Microsoft 365 所使用的目錄服務。 Azure Active Directory 組織關聯性設定會直接影響 Teams、Microsoft 365 群組、SharePoint 和 OneDrive 中的共用。

外部身份識別設定 Microsoft Teams

Azure AD 外部身分識別是指所有您可以安全地與組織外部使用者互動的方式。 如果您想要與合作夥伴、代理商、經銷商或廠商共同作業,您可以共用您的資源,並定義內部使用者如何存取外部組織。

以下是 Microsoft 團隊中外部共同作業體驗的外部身份識別設定:

| 設定 | 預設 | 描述 |

|---|---|---|

| 來賓使用者存取 | 來賓對目錄物件的屬性和成員資格具有有限的存取權 | 決定來賓在 Azure Active Directory 中具有的權限。 |

| 來賓邀請設定 | 組織中任何人都可以邀請來賓 (包括來賓和非系統管理員) | 決定來賓、成員和系統管理員是否可以邀請來賓加入組織。 此設定會影響 Microsoft 365 共用體驗 (例如 Teams 和 SharePoint)。 |

| 透過使用者流程啟用來賓自助註冊 | 否 | 決定您是否可以建立使用者流程,以允許使用者註冊您建立的應用程式,並建立新來賓帳戶。 |

| 共同作業限制 | 允許傳送邀請給任何網域 | 此設定可讓您針對共用指定允許或封鎖的網域清單。 指定允許的網域時,則只可以將共用邀請傳送至這些網域。 指定拒絕的網域時,則無法將共用邀請傳送至這些網域。 此設定會影響 Microsoft 365 共用體驗 (例如 Teams 和 SharePoint)。 您可以使用 SharePoint 或 Teams 中的網域篩選,以更細微的層級允許或封鎖網域。 |

| 跨租用戶存取 | - B2B 共同作業:允許存取 - B2B 直接連結:封鎖存取 - 組織設定:無 |

設定控制外部 Azure AD 組織如何與您共同作業 (傳入存取),以及您的使用者如何與外部 Azure AD 組織共同作業 (傳出存取)。 Azure Active Directory 還必須將 B2B 直接連接的跨租用戶存取設定為在外部共享通道。 |

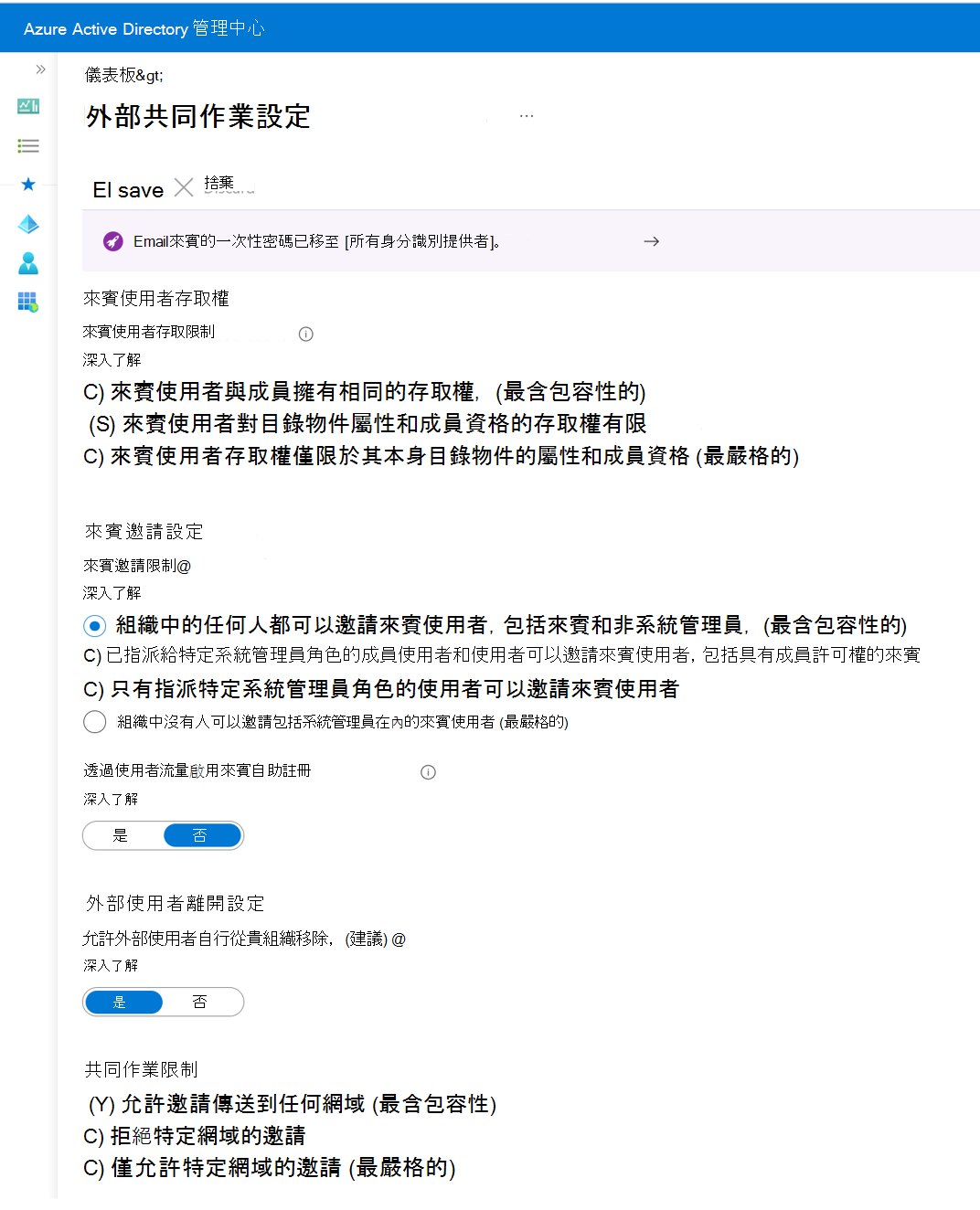

外部共同作業設定

外部共同作業設定可讓您指定組織中哪些角色可以邀請外部使用者進行 B2B 共同作業。 這些設定包括下列選項:

- 來賓使用者存取

- 指定誰可以邀請來賓

- 透過使用者流程啟用來賓自助註冊

- 允許或封鎖網域

若要設定設定:

以租用戶系統管理員身分登入 Azure AD 系統管理中心。

選取 [外部身份識別] > [外部共同作業設定]。

在 [來賓使用者存取] 底下,選擇您要來賓使用者擁有的存取層級:

來賓使用者擁有與成員相同的存取權 (最廣泛):此選項提供來賓與成員使用者相同的 Azure AD 資源和目錄資料的存取權。

來賓使用者對目錄物件的屬性和成員資格具有有限的存取權:(預設) 此設定會封鎖來賓執行某些目錄任務,例如列舉使用者、群組或其他目錄資源。 來賓可以查看所有非隱藏群組的成員資格。

來賓使用者存取權僅限於自身目錄物件的屬性和成員資格 (最具限制性):使用此設定時,來賓只能存取自己的設定檔。 不允許來賓查看其他使用者的設定檔、群組或群組成員資格。

在 [來賓邀請設定] 底下,選擇適當的設定:

組織中任何人都可以邀請來賓使用者,包括來賓和非系統管理員 (最廣泛):若要允許組織中的來賓邀請其他來賓 (包括非組織成員的來賓),請選取此選項按鈕。

獲指派給特定系統管理員角色的成員使用者和使用者,可邀請來賓使用者 (包括具有成員權限的來賓):若要允許擁有特定系統管理員角色的成員使用者和使用者邀請來賓,請選取此選項按鈕。

僅獲指派給特定系統管理員角色的使用者可以邀請來賓使用者:若僅允許具有系統管理員角色的使用者邀請來賓,請選取此選項按鈕。 系統管理員角色包括 全域系統管理員、 使用者管理員 和 來賓邀請者。

組織中的任何人都無法邀請來賓使用者 (包括系統管理員) (最具限制性):若要拒絕組織中的所有人邀請來賓,請選取此選項按鈕。

在 透過使用者流程啟用來賓自助服務註冊 底下,如果您想要建立讓使用者註冊應用程式的使用者流程,請選取 [是]。

在 共同作業限制 底下,您可以選擇是否允許或拒絕您指定之網域的邀請,並在文字方塊中輸入特定的網域名稱。 若為多個網域,請輸入網域 (每行一個)。

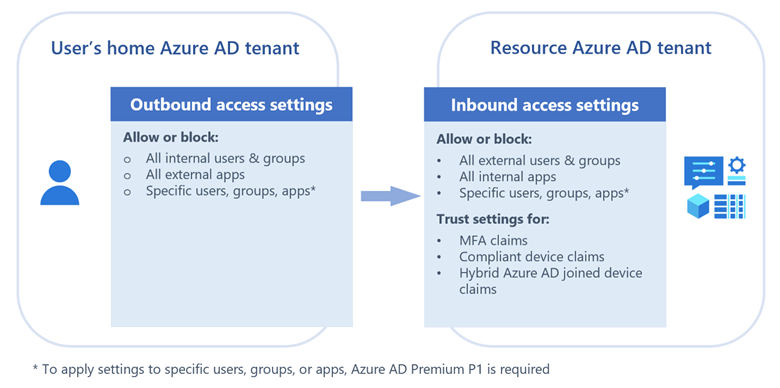

跨租用戶存取設定

跨租用戶存取設定是用來管理與外部 Azure AD 組織 (包括跨 Microsoft 雲端) 的 B2B 共同作業以及 B2B 的直接連結。

預設會停用 Azure AD B2B 直接連線。 若要讓使用者能在 Microsoft Teams 的共用頻道中與組織外部人員共同作業,您會需要設定 B2B 直接連接。 您也可以啟用與所有或特定外部組織的共用頻道。

以下是 B2B 直接連接功能的系統管理員設定:

輸出存取設定 能控制您的使用者是否可以存取外部組織的資源。 啟用此設定,以允許您的使用者參與其他組織中的共用頻道。

輸入存取設定 能控制外部 Azure AD 組織的使用者是否可以存取貴組織的資源。 啟用此設定,以允許使用者邀請其他組織中的人員參與共用頻道。

信任設定 (傳入) 會判斷您的條件式存取策略是否信任來自外部組織的多重要素驗證 (MFA)、相容裝置和混合式 Azure AD 加入裝置的聲明 (如果使用者已符合其家庭租用戶中的這些需求)。

啟用與所有外部組織共用的頻道

如果貴組織不需要限制與其他組織的共同作業,作為預設啟用所有組織可節省您個別管理每個組織的時間和複雜性。 如需詳細資料,請參閱啟用與所有外部組織共用的頻道。

啟用與特定組織的共用頻道

如果貴組織需要限制與特定組織的共同作業,您必須為想要與其共同作業的每個組織設定 B2B 直接連線。 以下是重要步驟:

- 新增組織。

- 為組織設定輸入設定,以允許將組織中的使用者邀請您的共用頻道。

- 為組織設定輸出設定,讓您的使用者能夠被邀請加入其他組織的共用頻道。

如需詳細資料,請參閱與標準頻道中的外部參與者共同作業。

封鎖個別群組和團隊的來賓存取

除了組織維度層級的控制措施之外,您也可以控制來賓對個別群組的存取。

使用適用於 Graph 的 Azure Active Directory PowerShell

如果您想要允許來賓存取大多數的群組和團隊,但想要在某個位置防止來賓存取,可以使用 Azure Active Directory PowerShell for Graph 來阻止來賓存取。 不過,您必須擁有全域系統管理員權限才能執行這些命令。

執行

Install-Module AzureADPreview以確保這是此模組的最新版本。執行下列指令碼,將

<GroupName>變更為要封鎖來賓存取群組的名稱$GroupName = "<GroupName>" Connect-AzureAD $template = Get-AzureADDirectorySettingTemplate | ? {$_.displayname -eq "group.unified.guest"} $settingsCopy = $template.CreateDirectorySetting() $settingsCopy["AllowToAddGuests"]=$False $groupID= (Get-AzureADGroup -SearchString $GroupName).ObjectId New-AzureADObjectSetting -TargetType Groups -TargetObjectId $groupID -DirectorySetting $settingsCopy若要確認您的設定,請執行下列命令:

Get-AzureADObjectSetting -TargetObjectId $groupID -TargetType Groups | fl Values

使用敏感度標籤

如果您在貴組織中使用敏感度標籤,建議您使用敏感度標籤來控制以每個群組為基礎的來賓存取,因為它可供使用者使用。

當使用者在 Microsoft Teams 中建立新小組時,可選取敏感度標籤。 當使用者從 [敏感度] 下拉式功能表中選取標籤時,隱私權設定可能會變更以反映標籤設定。 根據您為標籤選取的外部使用者存取設定,使用者可以或無法將組織外部的人員新增至小組