與其他 Microsoft 工具整合

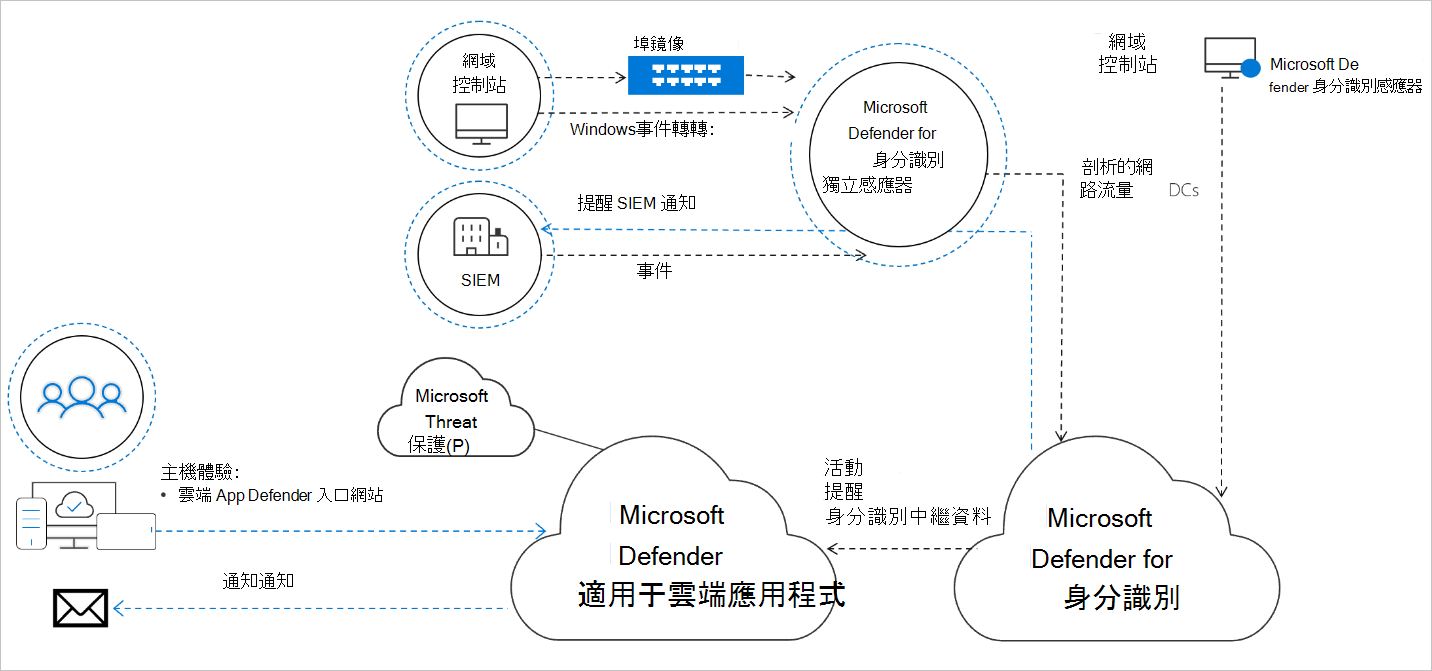

適用於身分識別的 Microsoft Defender 雲端服務在 Azure 基礎結構上執行,目前部署於美國、歐洲和亞洲。 適用於身分識別的 Microsoft Defender 雲端服務已連線至 Microsoft 的智能安全圖。 這可讓適用於身分識別的 Microsoft Defender 與適用於雲端應用程式的 Microsoft Defender 整合,作為 Microsoft Defender XDR 監視策略的一部分。

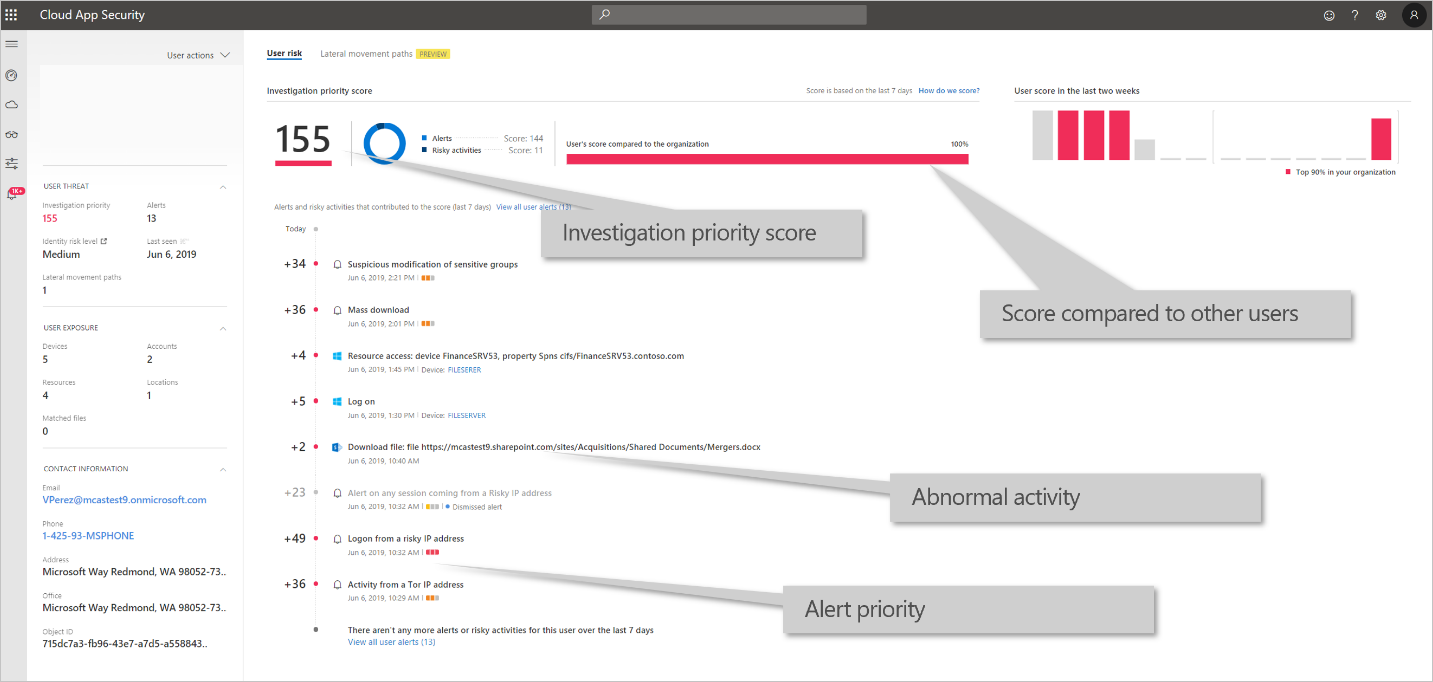

一旦與 Microsoft Cloud App Security 整合,您就能看到組織所有使用者的內部部署活動。 您還能從結合雲端和內部部署環境中警示和可疑活動的資訊,獲得關於使用者的精闢洞見。 此外,Defender for Cloud Apps 原則頁面會出現來自適用於身分識別的 Microsoft Defender 的原則。 下列螢幕擷取畫面顯示的是 Defender for Cloud Apps 中的適用於身分識別的 Microsoft Defender 報告。

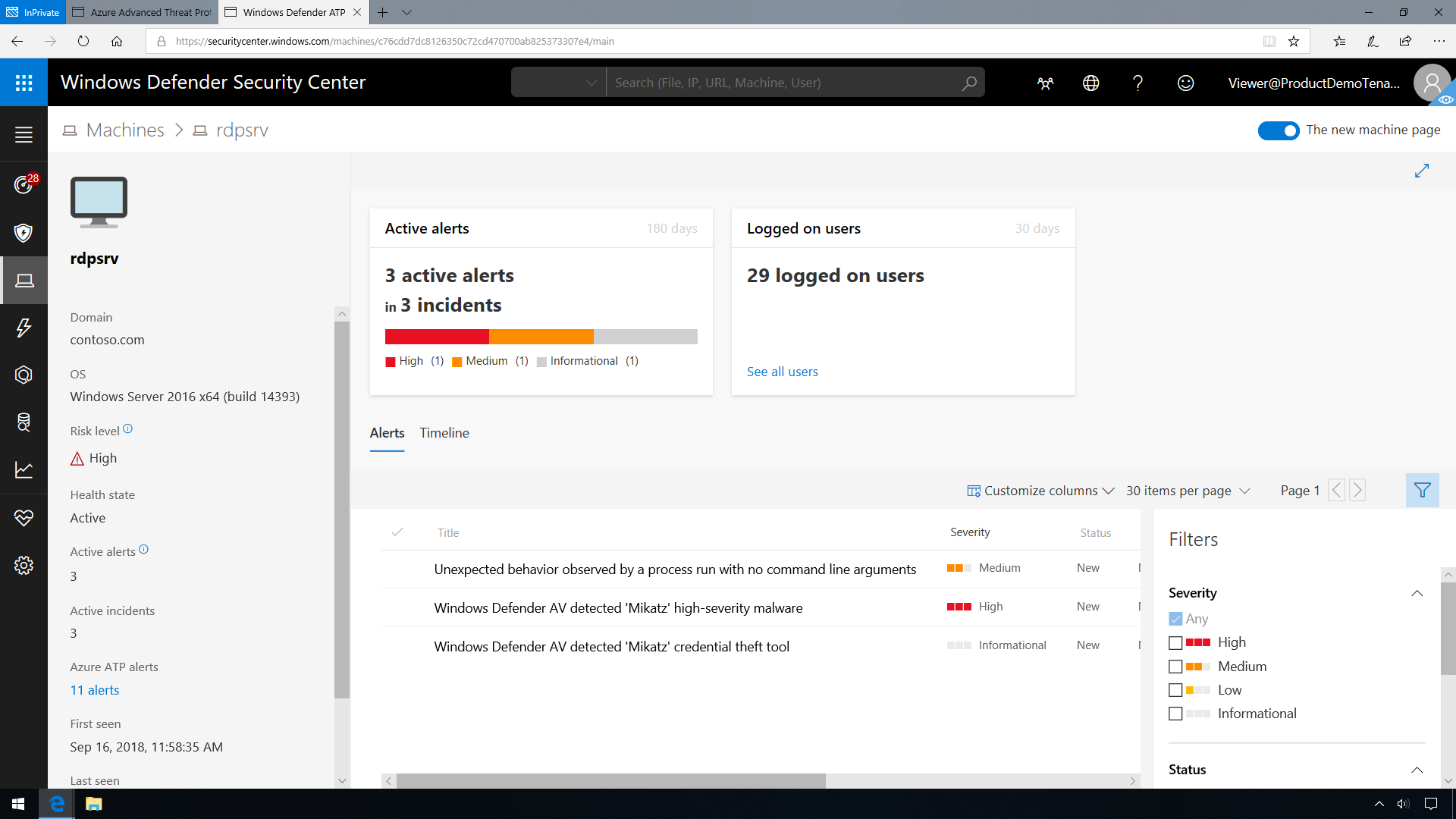

適用於身分識別的 Microsoft Defender 還能讓您整合適用於端點的 Microsoft Defender 與適用於身分識別的 Microsoft Defender,以取得更完整的威脅防護解決方案。 適用於身分識別的 Microsoft Defender 在監視網域控制站上的流量同時,則會監視端點,攜手為您打造保護環境的單一介面。 一旦適用於端點的 Microsoft Defender 和適用於身分識別的 Microsoft Defender 整合在一起,您可以按一下端點,以在適用於端點的 Microsoft Defender 入口網站中檢視適用於身分識別的 Microsoft Defender 警示。

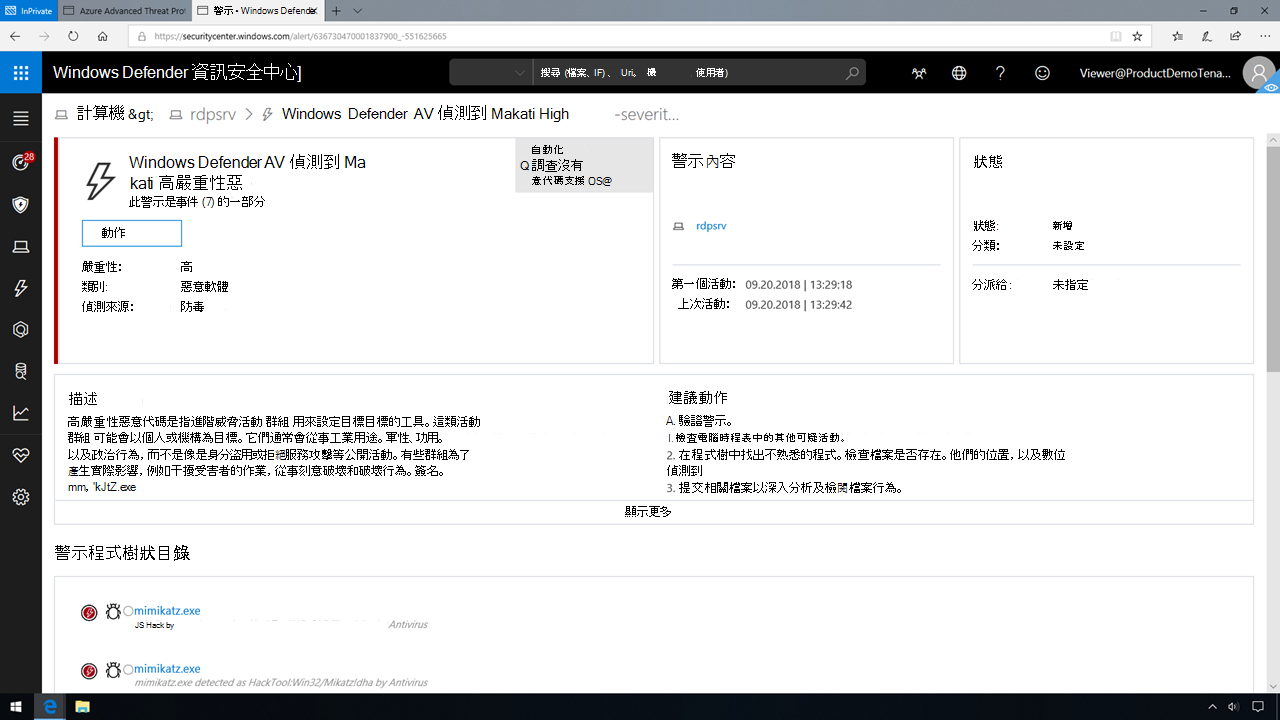

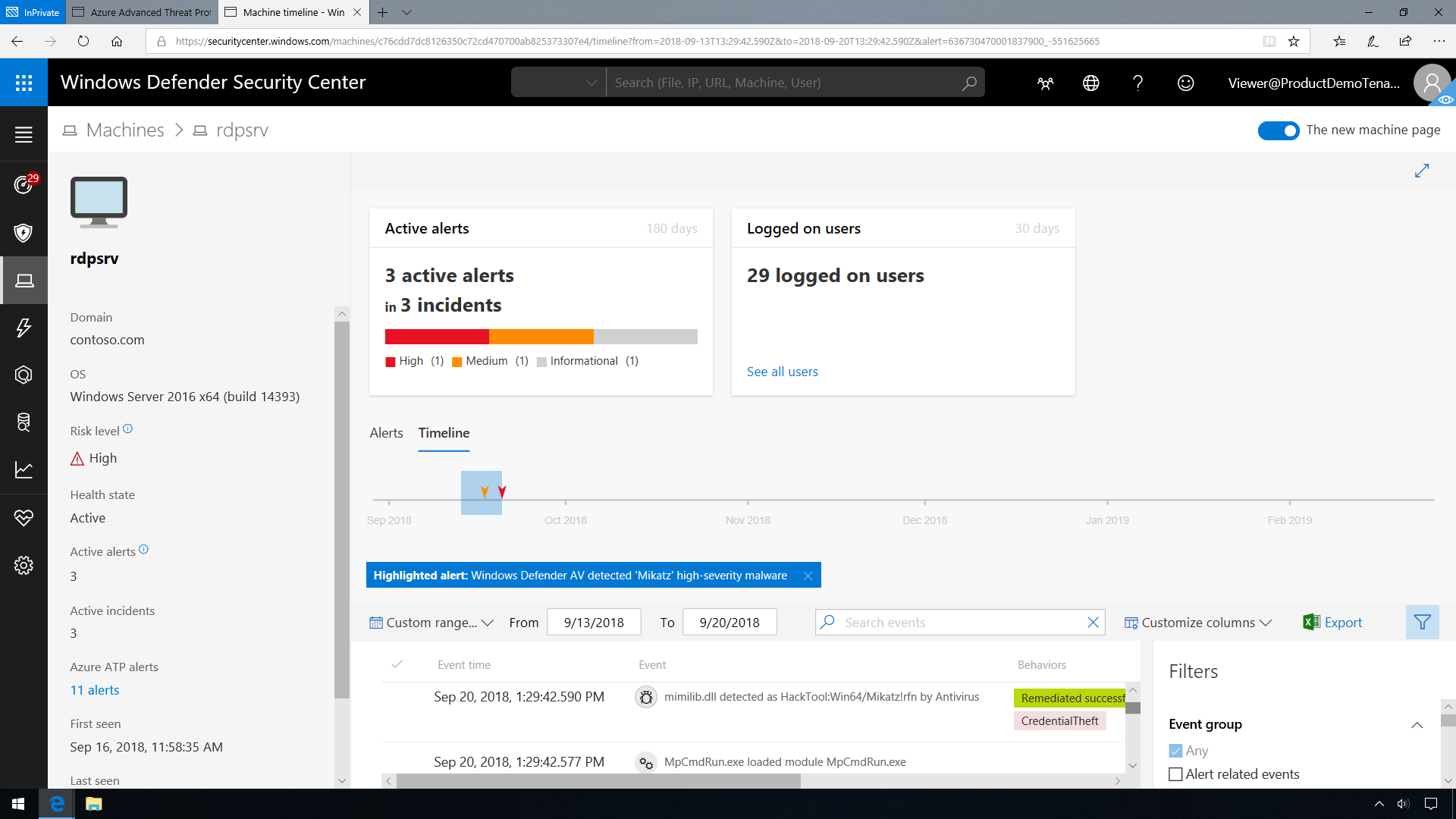

若能如此深入瞭解執行程序的系統,分析員就能找到導致網路遭入侵的事件順序。 在下方的螢幕擷取畫面中,高嚴重性警示指出系統遭安裝惡意程式碼。

使用 Mimikatz 這項工具按一下警示,驗證是否發生了雜湊傳遞 (PtH) 攻擊。 在該警示的動作下方,我們還可以查看認證竊取相關事件的時間表。